I protettori di password sono sicuri? Elenco di ogni violazione principale

Se passi del tempo su Internet (e chi non lo fa in questi giorni?), Probabilmente hai molte password.

Hai bisogno di una password ogni volta che accedi ai tuoi account sui social media, controlla il saldo del tuo conto bancario o ordina qualcosa da Amazon. Se fai parte di un forum, gestisci un sito Web o scrivi semplicemente un blog, allora hai ancora più password.

È allettante utilizzare la stessa password per ciascuno di questi siti Web. Dopo tutto, probabilmente devi accedere a dozzine, se non a centinaia, di siti Web nel corso di un anno normale. Se disponevi di una password univoca e sicura per ciascuno di questi siti Web, come hai potuto ricordarli tutti??

È allettante utilizzare la stessa password per ciascuno di questi siti Web. Dopo tutto, probabilmente devi accedere a dozzine, se non a centinaia, di siti Web nel corso di un anno normale. Se disponevi di una password univoca e sicura per ciascuno di questi siti Web, come hai potuto ricordarli tutti??

Sfortunatamente, troppe persone escono facilmente. Usano una password abbastanza ovvia, dicono “password123,”Ad esempio, quindi utilizzarlo per tutte le loro attività online. Perché è un’idea così terribile? Perché se un hacker riesce a ottenere la tua password anche su un solo account, ha la tua password per tutti i tuoi account.

Forse non pensi che sia un grosso problema se una parte malvagia è in grado di accedere al tuo profilo Facebook, anche se può causare scompiglio in questo caso. Tuttavia, se quella password consente loro di accedere alle tue informazioni bancarie, ai numeri della tua carta di credito, al Numero di previdenza sociale o altro, allora ti preoccuperai sicuramente.

Contents

Perché le password complesse sono fondamentali

Negli ultimi anni, molti siti Web hanno iniziato a stabilire requisiti per password sempre più lunghe e complesse. È una seccatura per l’utente inventare e ricordare queste password, ma ci sono buone ragioni per farlo.

Più complesse e casuali sono le tue password, più sono difficili da individuare per gli hacker. Ora, immagina di avere dozzine di queste password, una per ciascuno dei siti Web che frequenti. Questi hacker non arriveranno lontano quando dovranno capire una catena completamente casuale di 12 o più lettere, numeri e caratteri speciali. I problemi si moltiplicano solo con l’uso di password univoche su ciascuno dei tuoi account online.

Più complesse e casuali sono le tue password, più sono difficili da individuare per gli hacker. Ora, immagina di avere dozzine di queste password, una per ciascuno dei siti Web che frequenti. Questi hacker non arriveranno lontano quando dovranno capire una catena completamente casuale di 12 o più lettere, numeri e caratteri speciali. I problemi si moltiplicano solo con l’uso di password univoche su ciascuno dei tuoi account online.

Questo tipo di password è fondamentale per la tua sicurezza online. Una volta che un hacker ha scoperto la tua password troppo semplice, può usarla da sola o venderla per dollari importanti sul mercato nero. Alcuni di questi acquirenti sono incredibilmente sofisticati. In pochi minuti, la tua identità viene rubata, il tuo rating del credito viene eliminato e spenderai anni e molti soldi cercando di riavere la tua reputazione.

Secondo il MIT Technology Review, la creazione di una password veramente sicura non riguarda solo l’uso di una lettera maiuscola, un numero e un carattere speciale. Più a lungo crei la tua password e più caratteri speciali usa, più è probabile che tu ostacoli gli hacker.

Gli hacker hanno un software che scorre continuamente e instancabilmente attraverso “ipotesi” di password. Prima o poi, potrebbero agganciarsi al tuo. Tuttavia, se la tua password è lunga, complessa e totalmente casuale, allora è probabile che l’hacker cercherà prede molto più facili, che è disponibile in abbondanza.

Che cos’è un gestore di password?

Il problema è che ricordare tutte queste password incredibilmente lunghe, complicate e uniche è un compito erculeo. Chi può tenerli tutti dritti? È qui che arrivano i gestori di password.

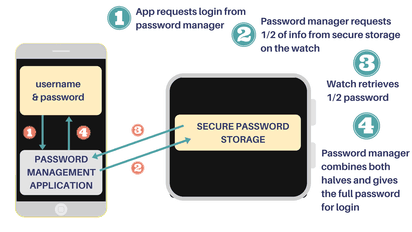

La maggior parte dei gestori di password è progettata per generare innumerevoli password sicure e casuali per i singoli utenti. Memorizzano queste password e quindi le recuperano quando visiti ciascun sito Web.

La maggior parte dei gestori di password è progettata per generare innumerevoli password sicure e casuali per i singoli utenti. Memorizzano queste password e quindi le recuperano quando visiti ciascun sito Web.

È anche possibile che questi servizi memorizzino i numeri della tua carta di credito, incluso il codice CVV a tre cifre sul retro, insieme ai PIN e alle tue risposte a varie domande di sicurezza. Tutti questi dati sono crittografati nel tentativo di sventare gli hacker. Molti di questi servizi usano l’hashish, che essenzialmente lo è responsabile della conversione di dati semplici in stringhe di numeri o caratteri di una lunghezza predeterminata.

Ogni volta che si desidera visitare un sito Web in cui sarà necessario utilizzare una delle password, si accede al “vault” dei dati precedentemente memorizzati con il proprio gestore delle password. L’accesso è concesso tramite un’unica password per il servizio di gestione.

Sembra abbastanza conveniente, ma è fondamentale non fidarsi troppo dei gestori di password. Questi servizi non sono un proiettile magico che ti proteggerà da ogni danno. È ancora saggio usare una VPN come NordVPN per tutta la navigazione, autenticazione a due fattori per determinati account estremamente preziosi e per utilizzare solo i dispositivi di cui ti fidi.

In effetti, potresti essere saggio rinunciare a utilizzare un gestore di password.

Perché i gestori di password possono essere rischiosi

I gestori password memorizzano tutti i tuoi dati sensibili localmente o su un cloud. Di conseguenza, le password si trovano in un vault su un’unità di archiviazione o un computer a casa o vengono conservate in remoto sui server del gestore delle password.

Giocatori di spicco nel settore piace Dashlane, 1Password e LastPass utilizzare i loro server per memorizzare le informazioni private per impostazione predefinita. Ciò rende più conveniente per te sincronizzare tutti i dati memorizzati che potresti avere con tutti i tuoi dispositivi.

Ora, queste aziende fanno molte promesse sulle loro misure di sicurezza, ma ciò non mette a proprio agio tutti i consumatori. Immagina se tutti quei dati incredibilmente preziosi su quel singolo server fossero stati compromessi da un hack. Dato che hai messo tutte le uova nello stesso paniere, hai appena perso il controllo della tua vita online.

Ora, queste aziende fanno molte promesse sulle loro misure di sicurezza, ma ciò non mette a proprio agio tutti i consumatori. Immagina se tutti quei dati incredibilmente preziosi su quel singolo server fossero stati compromessi da un hack. Dato che hai messo tutte le uova nello stesso paniere, hai appena perso il controllo della tua vita online.

La realtà è che pochi hacker possono resistere alla tentazione di superare i sistemi di sicurezza avanzati. Pensa a tutti i dati inestimabili che potrebbero raccogliere con un solo hack. A volte, il consolidamento non è una manovra saggia.

Se non ti piace davvero il pensiero dell’archiviazione cloud per tutte le tue password, forse potresti optare per l’archiviazione locale. Dashlane rende ciò possibile quando i clienti scelgono di disabilitare la funzione “Sincronizza”.

1Password consente ai clienti di acquistare una licenza software che consente loro di controllare dove è conservato il loro deposito. KeePass consente di archiviare i tuoi dati in un deposito crittografato sul tuo dispositivo.

Tuttavia, prima di saltare con entrambe le gambe su queste opzioni, chiediti quanto sono sicure le tue misure di sicurezza elettroniche? È possibile che un hacker possa superarli per prendere tutte le tue password dal tuo dispositivo?

Violazioni della sicurezza che è necessario conoscere

Le violazioni della sicurezza elencate non sono teoriche. Molti di loro sono accaduti. Prima di decidere se utilizzare o meno un gestore di password ha senso per te, prendere in considerazione queste violazioni.

The Breach at OneLogin

Il gestore delle password OneLogin ha rivelato a giugno del 2023 di aver subito un hack. L’incidente ampiamente segnalato ha interessato tutti i clienti dell’azienda i cui dati sono stati archiviati nel data center degli Stati Uniti.

In un comunicato stampa, OneLogin ha scritto che “Da allora abbiamo bloccato questo accesso non autorizzato, segnalato la questione alle forze dell’ordine e stiamo lavorando con una società di sicurezza indipendente per determinare come è avvenuto l’accesso non autorizzato”.

LastPass segnala una violazione

Un altro hack del gestore password piuttosto famigerato si è verificato su LastPass. Questo è stato segnalato nell’aprile 2023 e la società lo ha descritto come un problema “unico e altamente sofisticato”. L’implicazione è che LastPass utilizza tecniche di crittografia e misure di sicurezza così avanzate che la situazione è del tutto impensabile e non potrebbe verificarsi di nuovo.

Il problema è stato identificato da Tavis Ormandy, un ricercatore di sicurezza per il Progetto Zero di Google. Ormandy ha descritto il problema come “architettonico” in natura, continuando a dire che richiederebbe un tempo significativo per affrontare.

Mentre LastPass ha lavorato per correggere la vulnerabilità, ha consigliato ai clienti di utilizzare autenticazione a due fattori e per evitare tutti i collegamenti sospetti.

Tuttavia, questa non è l’unica occorrenza che LastPass ha subito. Nel giugno 2015, la società ha annunciato che i loro server avevano subito un’intrusione. LastPass ha riferito che nessuna password memorizzata è stata rubata e che il file gli hacker non hanno preso indirizzi email, promemoria password o hash di autenticazione.

KeePass viene hackerato – Sorta di

La disponibilità di uno strumento soprannominato “KeeFarce” nel 2015 ha reso le cose minacciose per KeePass. Sebbene questo strumento di hacker fosse indirizzato a KeePass, è possibile che lo strumento possa essere modificato per indirizzare qualsiasi gestore di password.

In sostanza, questo strumento è stato progettato per colpire i computer degli utenti, che generalmente non dispongono delle solide funzionalità di sicurezza utilizzate dai gestori delle password. Lo strumento era in grado di decrittografare tutti i nomi utente e le password che l’utente aveva archiviato con KeePass. Tutti i dati sono stati quindi scritti in un file a cui l’hacker poteva accedere.

Questo strumento è stato progettato per evidenziare un problema che hanno tutti i gestori di password. Un computer infetto è un computer vulnerabile. Indipendentemente dalla validità di un gestore di password quando il computer dell’utente è infetto da un virus o altri problemi, la protezione offerta dal gestore è destinata a essere compromessa. Devi rafforzare la tua sicurezza se vuoi avere qualche speranza di beneficiare di un gestore di password.

Il custode cattura un bug

Nel maggio 2023, Keeper ha annunciato di aver corretto un bug identificato da un ricercatore di sicurezza. Lo ha detto il ricercatore il bug potrebbe aver consentito a persone non autorizzate di accedere ai dati privati appartenenti a un altro utente.

Nel maggio 2023, Keeper ha annunciato di aver corretto un bug identificato da un ricercatore di sicurezza. Lo ha detto il ricercatore il bug potrebbe aver consentito a persone non autorizzate di accedere ai dati privati appartenenti a un altro utente.

Il bug è stato messo in luce attraverso un elenco di divulgazione per la pubblica sicurezza. In sostanza, l’elenco indicava che qualsiasi persona che controllava il server API dell’azienda poteva teoricamente accedere alla chiave di decrittazione al deposito di password appartenenti a qualsiasi utente. La fonte del problema era contenuta in Keeper Commander, uno script basato su Python che consente agli utenti di ruotare le password.

Il bug di Keeper da allora è stato eliminato.

I risultati del TeamSIK

Nel febbraio del 2023, i ricercatori del Fraunhofer Institute for Secure Information Technology hanno reso pubbliche le loro scoperte dopo una revisione dei nove gestori di password più utilizzati. I risultati furono tutt’altro che rassicuranti.

I ricercatori, noti come TeamSIK, hanno definito le loro scoperte “estremamente preoccupanti”. Hanno anche affermato che queste società “abusano della fiducia degli utenti e li espongono ad alti rischi”.

I ricercatori, noti come TeamSIK, hanno definito le loro scoperte “estremamente preoccupanti”. Hanno anche affermato che queste società “abusano della fiducia degli utenti e li espongono ad alti rischi”.

I gestori password inclusi nella revisione erano 1Password, Avast Passwords, Hide Pictures Keep Safe Vault, Dashlane, F-Secure KEY, Keeper, LastPass, Informaticore Password Manager e My Passwords.

Ogni responsabile della revisione aveva almeno un difetto di sicurezza. I ricercatori hanno informato ciascuna delle aziende delle loro scoperte e i problemi di mot sono stati risolti rapidamente. Tuttavia, non sembra che ogni azienda avrebbe dovuto realizzare e correggere questi problemi senza aver bisogno di una fonte esterna per convincerli ad agire?

Di conseguenza, gli utenti sono stati incoraggiati a garantire la patch e l’utilizzo delle ultime versioni del software di gestione delle password in modo da ottenere il massimo beneficio dalle misure di sicurezza aggiornate.

Di seguito sono riportati alcuni dettagli / rapporti specifici. Per dettagli specifici, aprire ciascun rapporto.

MyPasswords

- Leggi i dati privati dell’app Le mie password

- Decodifica password master dell’app Le mie password

- Funzioni premium gratuite Sblocca per Le mie password

Informaticore Password Manager

- Archiviazione non sicura delle credenziali in Mirsoft Password Manager

LastPass Password Manager

- Chiave master codificata in LastPass Password Manager

- Privacy, perdita di dati nella ricerca del browser LastPass

- Leggi la data privata (password principale memorizzata) da LastPass Password Manager

Keeper Passwort-Manager

- Keeper Password Manager Bypass di sicurezza

- Keeper Password Manager Iniezione dati senza password principale

F-Secure KEY Password Manager

- F-Secure KEY Password Manager Archiviazione non sicura delle credenziali

Dashlane Password Manager

- Leggi i dati privati dalla cartella dell’app in Dashlane Password Manager

- Perdita di informazioni sulla ricerca di Google nel browser Dashlane Password Manager

- Attacco residuo Estrazione di Masterpassword da Dashlane Password Manager

- Perdita di password del sottodominio nel browser Dashlane Password Manager interno

Nascondi immagini Keep Safe Vault

- SKeepsafe Archiviazione password in testo normale

Password Avast

- App password rubata da Avast Password Manager

- Furto di password da parte del sito Web contraffatto da Avast Password Manager

- URL predefiniti non sicuri per siti popolari in Avast Password Manager

- Perdita di password del sottodominio in Avast Password Manager

- Implementazione interrotta della comunicazione protetta in Avast Password Manager

- URL di test interni in Avast Password Manager

1Password – Gestione password

- Perdita di password del sottodominio nel browser interno 1Password

- Https esegue il downgrade all’URL http per impostazione predefinita nel browser interno 1Password

- Titoli e URL non crittografati nel database 1Password

- Leggi i dati privati dalla cartella app in 1Password Manager

- Problema di privacy, informazioni divulgate al fornitore 1Password Manager

Tipi di violazioni della sicurezza

La realtà è che tutti i principali gestori di password hanno subito gravi violazioni della sicurezza in un momento o nell’altro. Anche se correggono i problemi quando vengono scoperti, sembra che nuovi schemi siano sempre in corso. Queste sono alcune delle violazioni della sicurezza a cui i gestori di password sono vulnerabili.

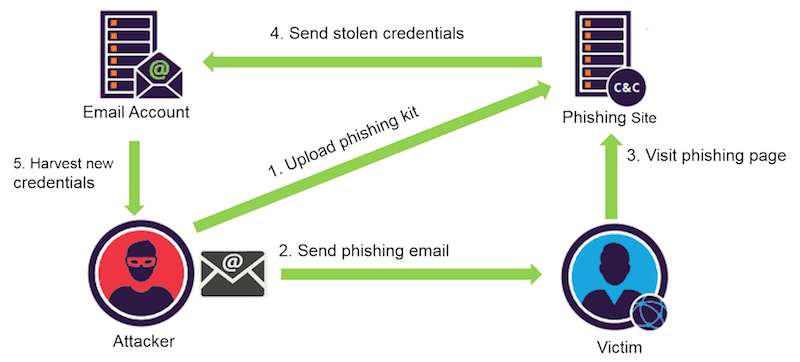

Phishing – Molte persone hanno sentito parlare di schemi di phishing. Coinvolgono un messaggio di posta elettronica o di testo che viene presumibilmente inviato da un’entità o persona rispettabile. Lo scopo è quello di convincere una vittima ignara a rivelare dati sensibili come numeri di conto bancario, numeri di carta di credito e numeri di previdenza sociale allo scopo di frodare il destinatario.

Il phishing è stato utilizzato per frodare i clienti del gestore password. In questo schema, ai clienti viene richiesto di accedere a un sito Web a causa di una sessione scaduta. Quando lo fanno, un sito Web di phishing confusamente simile è in realtà il luogo in cui immettono i loro dati privati. L’utente ha appena offerto volontariamente la propria password segreta a un hacker.

Falsificazione richiesta su più siti – Spesso indicato come CSRF, questo schema inganna le persone affinché intraprendano azioni indesiderate online. È impiegato su utenti autenticati in un’applicazione web. La parte malvagia spesso invia un link via e-mail per indurre la vittima a trasferire fondi o intraprendere altre azioni potenzialmente dannose.

Cross Site Scripting – Familmente noto come XSS, questo attacco comporta l’introduzione di codice dannoso in siti Web altrimenti noti e affidabili.

Attacchi a forza bruta – Questa violazione della sicurezza riguarda un software automatizzato che tenta varie combinazioni fino a quando non raggiunge una miniera d’oro di dati, come il server del tuo gestore di password.

Vulnerabilità legata alla funzionalità di riempimento automatico – L’uso della funzione di riempimento automatico nel browser Web o nel gestore delle password è allettante perché sembra rendere tutto molto più semplice. In realtà, stai solo rendendo le cose più facili per i tuoi criminali informatici in tutto il mondo. Viene persino utilizzato dagli inserzionisti.

Vulnerabilità legata alla funzionalità di riempimento automatico – L’uso della funzione di riempimento automatico nel browser Web o nel gestore delle password è allettante perché sembra rendere tutto molto più semplice. In realtà, stai solo rendendo le cose più facili per i tuoi criminali informatici in tutto il mondo. Viene persino utilizzato dagli inserzionisti.

Memorizzazione della password principale in testo normale – Dimostrando che i gestori di password non sono necessariamente i migliori gatekeeper dei tuoi dati sensibili, un progetto di ricerca ha scoperto il fatto che alcuni gestori di password memorizzavano le password principali del cliente in testo semplice senza alcuna crittografia.

Codice dell’app contenente chiavi di crittografia – In sostanza, il codice dell’app mostra le chiavi di crittografia all’interno del codice stesso. È una giornata campale per gli hacker quando viene scoperta questa vulnerabilità.

Appunti annusando o dirottando – Questa violazione consente ai criminali di catturare le credenziali che sono state copiate nella memoria del PC in modo che possano essere incollate in un’interfaccia per l’immissione della password.

Difetti del browser Web integrati – Alcuni gestori di password sono anche browser, il cui utilizzo dovrebbe mantenere i clienti online più sicuri. Tuttavia, con un gestore di password imperfetto, che sono tutti, si moltiplica la possibilità di difetti.

Attacco di residui di dati – Gli utenti che eliminano app dai loro dispositivi non ne rimuovono necessariamente tutte le tracce. Alcuni hacker attaccano il “residuo” che rimane dietro. Solo misure di sicurezza davvero solide in realtà tengono fuori i criminali.

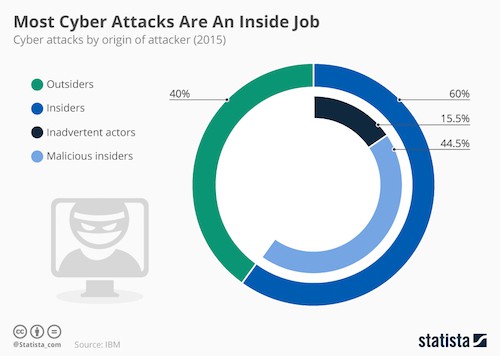

Insider Hacking – Non dare per scontato che tu sia al sicuro solo perché stai utilizzando un computer aziendale. Alcuni hack sono un lavoro interno che viene perpetrato da un collega. È altrettanto vero negli uffici dei gestori di password. Come fai a sapere che puoi fidarti dei dipendenti del tuo fornitore?

Insider Hacking – Non dare per scontato che tu sia al sicuro solo perché stai utilizzando un computer aziendale. Alcuni hack sono un lavoro interno che viene perpetrato da un collega. È altrettanto vero negli uffici dei gestori di password. Come fai a sapere che puoi fidarti dei dipendenti del tuo fornitore?

Perdite di informazioni attraverso la memoria di scambio – La maggior parte dei computer dispone di memoria principale e memoria secondaria. Ogni processo eseguito dal computer riceve tutta la memoria richiesta. I processi attivi sono memorizzati nella memoria principale. I processi inattivi vengono espulsi nella memoria secondaria. Quando un particolare processo inizia a consumare tonnellate di memoria, un numero maggiore di elementi viene trasferito nella memoria secondaria. Le prestazioni del sistema si deteriorano e l’interruzione del processo di perdita potrebbe non significare che i processi che sono stati trasferiti nella memoria secondaria vengano sostituiti immediatamente. Tutto ciò che è stato esternalizzato nell’archivio secondario può essere vulnerabile agli attacchi.

Cosa riserva il futuro?

Come notato, i nove gestori di password più noti hanno risolto tutti questi problemi. Tuttavia, quali altri problemi potrebbero essere in agguato? Alcune delle vulnerabilità scoperte da TeamSIK avrebbero dovuto essere abbastanza ovvie, eppure nessuna di queste società ne era a conoscenza. È stata necessaria una terza parte indipendente per scoprire questi problemi e portarli alla luce. Puoi davvero fidarti di un gestore di password con i tuoi dati più sensibili?

28.04.2023 @ 09:14

Italian:

Sono daccordo che avere password complesse e univoche per ogni account online è fondamentale per la sicurezza online. È vero che può essere difficile ricordare tutte queste password, ma i gestori di password possono aiutare a generare e memorizzare queste password in modo sicuro. Gli hacker sono sempre più sofisticati e possono facilmente individuare password troppo semplici. È importante utilizzare password lunghe e complesse con caratteri speciali per ostacolare gli hacker. Non sottovalutare limportanza della sicurezza online, poiché una password compromessa può portare a gravi conseguenze come il furto di identità e la perdita di denaro.