VeraCryptレビュー:優れたオープンソースディスク暗号化ソフトウェア

暗号化ソリューションを探していて、オープンソースソフトウェアがあなたのものであれば、それ以上検索しないでください.

一部のデータを暗号化するのに苦労している場合、VeraCryptはオープンソースのディスク暗号化ソフトウェアであり、単に救いを提供する可能性があります.

一部のデータを暗号化するのに苦労している場合、VeraCryptはオープンソースのディスク暗号化ソフトウェアであり、単に救いを提供する可能性があります.

主な機能には次のものがあります。

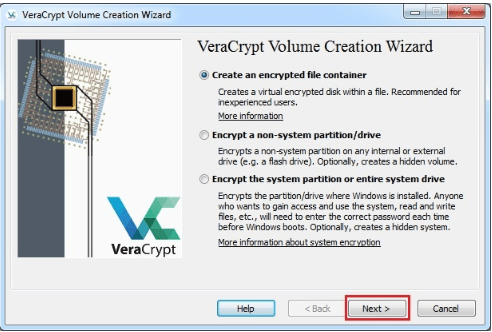

- ファイル内に仮想暗号化ディスクを作成し、仮想暗号化ディスクを実際のディスクのようにマウントする機能

- フラッシュドライブやハードドライブなどのパーティション全体またはストレージデバイスを暗号化する

- Windowsがインストールされている場合、パーティションまたはドライブを暗号化する機能

- パイプライン化と並列化により、ドライブが暗号化されていない場合と同じ速度でデータを読み書きできるようになります

- 最新のプロセッサにより、暗号化を確実に高速化できます

- パスワードの公開を余儀なくされた場合に、もっともらしい否認を与えます。非表示のボリュームと非表示のオペレーティングシステムにより、保護が強化されます。

これはどういう意味ですか?深く潜り、クリスタルクリアにしましょう.

Contents

VeraCryptはあなたのために何をしますか?

VeraCryptは、アルゴリズムのセキュリティを改善および強化します システムとパーティションが暗号化されるときに使用されます。ブルートフォース攻撃の場合、それらは新しい開発に対して事実上免れます.

VeraCryptは、アルゴリズムのセキュリティを改善および強化します システムとパーティションが暗号化されるときに使用されます。ブルートフォース攻撃の場合、それらは新しい開発に対して事実上免れます.

これは、オープンソースの無料の暗号化ソフトウェアです。フォルダー、ファイル、およびシステムを暗号化できます. データの盗難やデータ漏洩に対する保護を強化します. TrueCryptで見られたいくつかのセキュリティ問題と脆弱性に対処する方法が作成されました.

VeraCryptのその他の機能は次のとおりです。

- コールドブート攻撃に対する保護

- バックドアアクセスなし

- オンザフライ暗号化ボリュームを作成します

- データ漏洩を防止

- データ盗難を防止

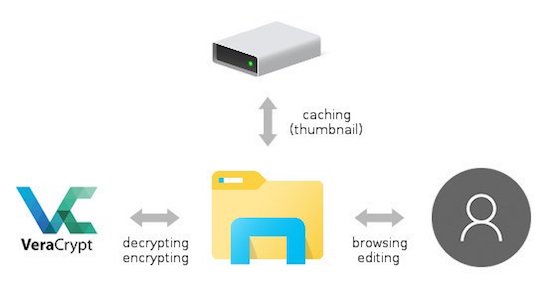

オンザフライ暗号化ボリュームを作成する機能は、データが保存される直前に自動的に暗号化されることを意味します。そして、データはロードされるとすぐに解読されます. あなたの側で追加の介入は必要ありません. ユーザーが正しいパスワード、暗号化キー、またはキーファイルを持っていない場合、暗号化されたボリュームの内部に格納されているデータを解読したり読み取ったりすることはできません。フォルダー名、ファイル名、各ファイルのすべてのコンテンツ、メタデータ、空き容量など、ファイリングシステム全体を暗号化できます。.

競争よりもVeraCryptを好む理由

VeraCryptとBitLockerは互いに競合します。 VeraCryptは、オープンソースであり、簡単にアクセスできるため好まれています。 BitLockerを使用すると、プログラムの使用について考える前に、Windows 10 Proを実行する必要があります。外出して新しいコンピューターを購入するほとんどの人は、ホームバージョンのWindowsが搭載されたものを手に入れるでしょう。 VeraCryptは、Windowsおよび他のオペレーティングシステムのホスト全体で簡単に使用およびインストールできます。.

VeraCryptは使いやすいです。プログラムをインストールし、セットアッププロセスを実行するだけです。技術に詳しくない人でも理解できます。ターンキー製品ではありません。これは、製品を機能させるために、チェックボックスを切り替えるだけの問題ではないことを意味します。すべてがうまくいかない場合は、リカバリディスクを作成するプロセスに進む必要があります。.

VeraCryptでは、おとりオペレーティングシステムを作成できます。. 強制的に復号化する必要がある場合は、オペレーティングシステムを復号化するだけで済みますが、データは暗号化されたままです。基本的に、VeraCryptは強力なプログラムです。それを最大限に活用するために、あなたはそれを本当に学び、それを使うことをいとわない必要があります。ただし、いくつかの簡単なプロセスを理解すれば、追加の労力をほとんど必要とせずに使用できるようになります.

基準

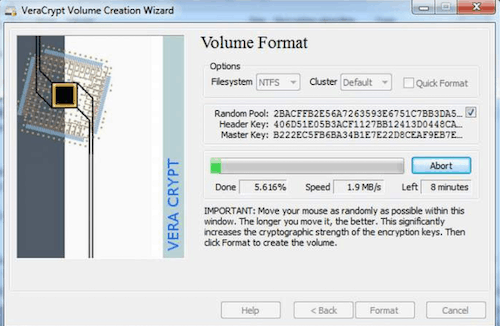

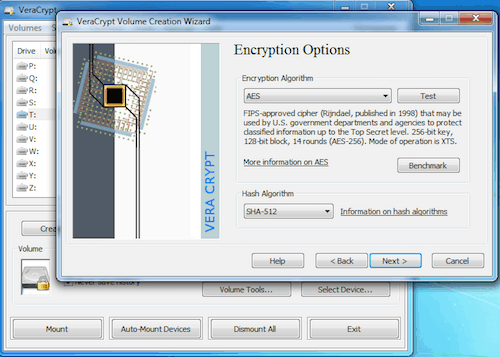

VeraCryptには、サポートされている暗号化アルゴリズムのベンチマークを可能にするツールが装備されています。このようにして、どのアルゴリズムが 最高のパフォーマンスを提供します.

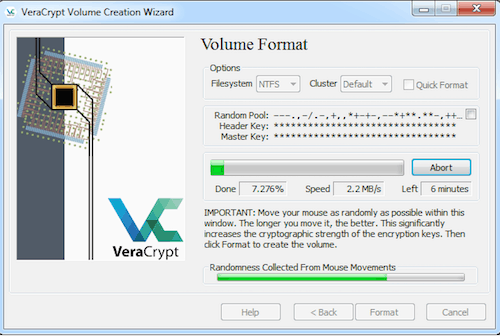

システムで新しいコンテナを作成するとき、またはボリュームを暗号化するときに、サポートされる暗号化アルゴリズムを選択できます。暗号化プロセスを大幅に高速化するため、高速アルゴリズムのいずれかを選択することをお勧めします.

VeraCrypt:セキュリティに焦点を当てた製品

暗号化ツールは、提供するセキュリティと同程度に優れています。 VeraCryptは、多くの暗号化方式をサポートしています。強力なセキュリティキーがあります。 VeraCryptの強力なセキュリティの理由の1つは、 VeraCryptを開発した同じ個人もTrueCryptを開発しました.

TrueCryptにはいくつかのセキュリティ問題がありました。これらのセキュリティ問題はVeraCryptで対処され、製品を作成しました さらに安全.

もちろん、これはVeraCryptが完璧な製品であることを意味するものではありません。マルウェアに関するいくつかの懸念と、物理的なアクセスに関する懸念があります。また、VeraCryptの開発者が、TrueCryptの安全性を望んでいたよりも安全性の低いものにするために多くのことを行っているという事実に満足しています。, VeraCryptには、開発者が対処する必要があるセキュリティ上の問題がまだあります.

VeraCryptの開発者はTMPをサポートしていません。これは、TMPが過去に侵害されたためです。それは簡単な偉業ではありませんが、完了しました。そこには多くの優れた暗号化プログラムがあります。実際、VeraCryptはより強力です。ディスク暗号化に関心のある人にシームレスで透過的なオプションを提供します.

もっともらしい否認の力

VeraCryptの最も強力な利点の1つは、 もっともらしい否認. つまり、コンピューターに機密情報が存在することを証明する方法がないため、コンピューターに機密情報があるという知識を否定できます。もちろん、あなたを非難する個人または組織は、データを暗号化しているため、機密性の高いものを保護していると推測するかもしれません. しかし、それを証明する方法はありません.

VeraCryptの最も強力な利点の1つは、 もっともらしい否認. つまり、コンピューターに機密情報が存在することを証明する方法がないため、コンピューターに機密情報があるという知識を否定できます。もちろん、あなたを非難する個人または組織は、データを暗号化しているため、機密性の高いものを保護していると推測するかもしれません. しかし、それを証明する方法はありません.

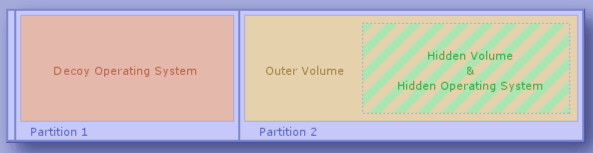

VeraCryptを使用すると、1つのボリュームを見えない別のボリューム内に隠すことができるため、もっともらしい拒否が可能になります。 VeraCryptでは、暗号化されたOSを作成することもできます。隠されたボリュームまたは隠されたオペレーティングシステムが存在することを証明する方法はありません。したがって、もっともらしい否定性.

VeraCryptを使用して暗号化されたデバイスまたは暗号化されたパーティションには、含まれるデータがランダムではないことを示す署名のないランダムデータが含まれます。暗号化されたパーティションまたは暗号化されたデバイスが暗号化されたVeraCryptボリュームであることを証明することはほとんど不可能です.

非表示のオペレーティングシステムとは?

隠されたオペレーティングシステムを作成すると、もっともらしい拒否可能性を維持できます. 非表示のオペレーティングシステムの作成に関するガイドラインに従う限り, オペレーティングシステムの存在を証明することはできません。隠されたオペレーティングシステムに関してもっともらしい否定性を保証する素晴らしい方法は、おとりオペレーティングシステムを作成することです.

VeraCryptは、VeraCryptリカバリディスクまたはシステムのどこかに保存されるブートローダーを作成しますが、暗号化されません。したがって、明らかに、ブートローダーが存在する場合、VeraCryptによってコンピューターのどこかに暗号化されたシステムも存在する必要があります。.

VeraCryptは、VeraCryptリカバリディスクまたはシステムのどこかに保存されるブートローダーを作成しますが、暗号化されません。したがって、明らかに、ブートローダーが存在する場合、VeraCryptによってコンピューターのどこかに暗号化されたシステムも存在する必要があります。.

VeraCryptは、実際の隠されたオペレーティングシステムを作成するときに、2番目の暗号化されたオペレーティングシステムを作成できるようにすることで、この問題を回避するのに役立ちます。おとりシステムには機密情報は含まれません。隠しボリュームにインストールされていないため、すべての人に存在が明らかです。こうすることで、誰かがあなたに起動前認証パスワードの開示を強制しようとした場合、できます。暴露するのはおとりだけです.

経験則として、おとりオペレーティングシステムを作成する場合, 頻繁に使用する必要があります. 機密データとは関係のないアクティビティを行う場合は、おとりオペレーティングシステムを使用することをお勧めします。あなたが望む最後のことは、おとりオペレーティングシステムがほとんど使用されていないことに気付くためにあなたの機密データを明らかにしようとする個人のためです。.

おとりシステムが外部ボリュームにインストールされていないため、隠しパーティションにデータを保存することができ、隠しボリュームがまったく破損する心配はありません。これが意味することは、あなたのデバイスが持っていることです 完全に独立した2つの起動前認証パスワード. 1つはおとりシステムへのアクセスを許可し、もう1つはデバイスに隠されているオペレーティングシステム用です.

おとりシステムが外部ボリュームにインストールされていないため、隠しパーティションにデータを保存することができ、隠しボリュームがまったく破損する心配はありません。これが意味することは、あなたのデバイスが持っていることです 完全に独立した2つの起動前認証パスワード. 1つはおとりシステムへのアクセスを許可し、もう1つはデバイスに隠されているオペレーティングシステム用です.

これは、外部ボリュームの3番目のパスワードがあることも意味します。これは通常のVeraCryptボリュームパスワードであり、隠しボリュームまたは隠しオペレーティングシステムが存在することを誰にも知らせることなく、だれにでも与えることができます。合計で、3つのパスワードがあります。そのうちの2つは、暗号化された機密データを保護するために使用されるオペレーティングシステムを公開せずに、だれにでも与えることができます。.

結論

VeraCryptは素晴らしいプライバシーツールです. 高レベルのセキュリティを提供し、使いやすく、オープンソースプログラムであるため、無料です。 VeraCryptは、Windows、Mac OSx、およびLinuxで使用できます。.

VeraCryptを使用すると、ネットワーク上の複数のオペレーティングシステムから単一の暗号化ボリュームに同時にアクセスできます。それでも、VeraCrypt自体は、「最高のVPN」から得られるのと同じ保護を提供しません.

トップVPNは、会社のデータまたは個人データを安全に保ちます。 VPNは、サーバー間の通信を暗号化します。データが転送されるとコード化されるため、部外者はデータを読み取ることができません.

VeracryptとNordVPNの組み合わせ-最大のセキュリティ+匿名性

ローカルデバイスは暗号化されている可能性がありますが、インターネットトラフィックはまだ暗号化されていません。完璧なペアを探しているなら、 NordVPNをお勧めします. NordVPNは、世界中の主要エリアに数千のサーバーロケーションを提供しています。彼らは明確なロギングなしポリシーと比類のない顧客サポートを持っています.

NordVPNは、ユーザーのプライバシーを保護する会社のコミットメントを反映した、ユーザーフレンドリーでシンプルなソフトウェアです。この最高レベルのVPNには、隠れた料金や条項はありません。彼らは製品をアップセルしようとせず、たった1つのサブスクリプションで最大6台のデバイスでサービスを使用することができます.

NordVPNの重要な機能は、Netflixなどのサービスのほとんどのサーバーが地理的制限を回避するために使用する独自の技術です。. あなたはジオブロッキングさよならにキスすることができます.

彼らの管轄権はパナマにあるため、あなたはあなたのプライバシーを危険にさらす恐れのある多くの政府の監視プログラムから保護されています.

- NordVPNには驚異的なカスタマーサポートがあり、24時間年中無休のライブチャットを提供しています

- NordVPNにはトレントを可能にする特別なサーバーがあります

- NordVPNのプランは、月額2.99ドルから月額11.95ドルの範囲です。

NordVPN 市場に出回っている他のVPNのいくつかよりも少し高いかもしれませんが、VPNを使うと、あなたが支払うものを手に入れることを覚えておくことは重要です.

せいぜい機能せず、プライバシーやセキュリティが危険にさらされる準VPNに時間やお金を無駄にしないでください。.

独自のレビューを追加します。

読者の意思決定を支援するために、製品を独自に研究するために最善を尽くします。そうは言っても、あなたの意見も聞きたいです。私たちは、有益で非宣伝的な個々のレビューを受け入れます。以下のフォームに記入してください。レビューを公開します。企業自身によるプロモーションレビューは公開されません。ありがとう!

— 速度を選択してください—

平均

スロー

速い

?>

— ユーザビリティを選択してください—

使いやすい

やや複雑

とても難しい

?>

下のボタンをクリックすることにより、利用規約を読み、同意したことを認めます.

レビューを追加

0

1859

28.04.2023 @ 09:11

するのは、VeraCryptが非常に強力な暗号化ソフトウェアであり、機密情報を保護するために使用することができるということです。オープンソースであるため、誰でも自由に使用することができます。VeraCryptは、ファイル、フォルダー、システム、パーティション、デバイスなど、さまざまなものを暗号化することができます。また、もっとらしい否認性を提供するために、おとりオペレーティングシステムを作成することもできます。VeraCryptは、セキュリティに焦点を当てた製品であり、多くの暗号化方式をサポートしています。VeraCryptを使用することで、データの盗難や漏洩から保護されることができます。