VeraCrypt评论:一流的开源磁盘加密软件

如果您正在寻找一种加密解决方案,而开源软件则是您的选择,那么无需再搜索.

如果您想对某些数据进行加密,那么VeraCrypt是一款开源磁盘加密软件,它可能会提供一些帮助。.

如果您想对某些数据进行加密,那么VeraCrypt是一款开源磁盘加密软件,它可能会提供一些帮助。.

它的一些主要功能包括:

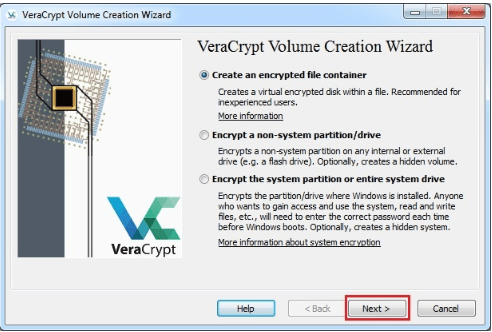

- 可以在文件内部创建虚拟加密磁盘,然后像挂载真实磁盘一样安装虚拟加密磁盘

- 加密整个分区或存储设备,例如闪存驱动器或硬盘驱动器

- 能够加密分区或驱动器(如果已安装Windows)

- 通过流水线化和并行化,可以以与未加密驱动器相同的速度读取和写入数据

- 现代处理器使加密可以硬连线加速

- 如果您被迫透露密码,则给出合理的可否认性。隐藏的卷和隐藏的操作系统提供了额外的保护

这是什么意思呢?让我们更深入地讲清楚.

Contents

VeraCrypt为您做什么?

VeraCrypt改进并增强了算法的安全性 在对系统和分区进行加密时使用。在蛮力攻击的情况下,它们几乎不受新发展的影响.

VeraCrypt改进并增强了算法的安全性 在对系统和分区进行加密时使用。在蛮力攻击的情况下,它们几乎不受新发展的影响.

这是开源的免费加密软件。它可以加密文件夹,文件和系统. 它为您提供了额外的保护,可防止数据被盗和数据泄漏. 它被创建为解决TrueCrypt所遇到的一些安全问题和漏洞的方法.

VeraCrypt的其他功能包括:

- 防止冷启动攻击

- 没有后门访问

- 创建动态加密卷

- 阻止数据泄漏

- 防止数据盗窃

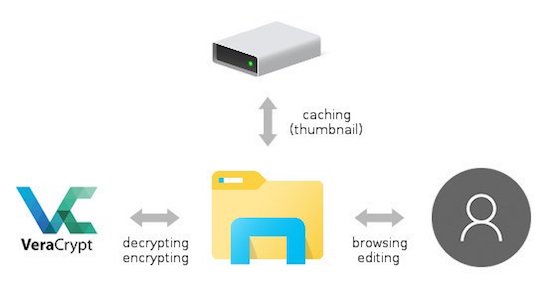

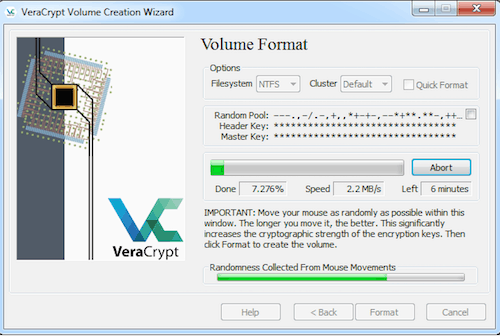

动态生成加密卷的能力意味着您的数据在保存之前就自动进行了加密。您的数据在加载时即被立即解密. 您无需其他干预. 如果用户没有正确的密码,加密密钥或密钥文件,则无法解密或读取存储在加密卷内部的数据。您可以加密整个文件系统,包括文件夹名称,文件名,每个文件的所有内容,元数据,可用空间等.

为什么我们在比赛中更喜欢VeraCrypt

VeraCrypt和BitLocker相互竞争。我们更喜欢VeraCrypt,因为它是开源的并且易于访问。使用BitLocker,您需要运行Windows 10 Pro,甚至可以考虑使用该程序。大多数外出购买新计算机的人都会得到带有家用Windows版本的东西。 VeraCrypt可以轻松地在Windows以及整个其他操作系统上使用和安装.

VeraCrypt易于使用。您只需要安装程序并完成设置过程即可。即使是非技术娴熟的人也可以弄清楚。这不是交钥匙产品。我们的意思是,为了使产品正常工作,这不仅仅是切换复选框的问题。万一一切变坏,您就必须执行创建恢复盘的过程.

VeraCrypt允许您创建诱饵操作系统. 如果您被迫解密,则只需解密操作系统,但是数据可以保持加密状态。基本上,我们得到的是VeraCrypt是一个功能强大的程序。为了充分利用它,您将需要愿意真正学习和使用它。但是,只要您了解了几个简单的流程,便可以轻松使用它.

基准测试

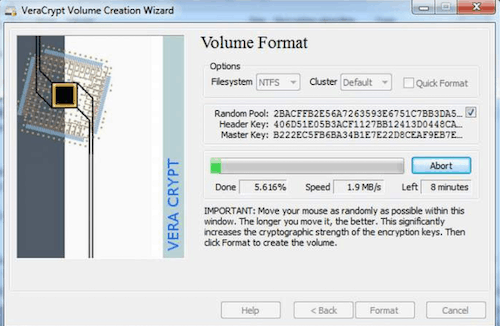

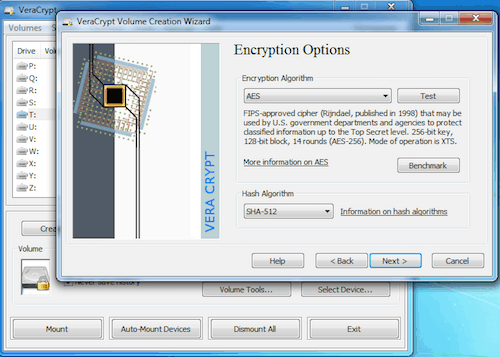

VeraCrypt附带了一个工具,让您可以对受支持的加密算法进行基准测试。这样,您知道哪种算法 为您提供最佳性能.

您可以选择在系统上创建新容器或加密卷时所需的受支持的加密算法。我们建议您选择一种快速算法,因为它将大大加快加密过程的速度.

VeraCrypt:专注于安全性的产品

加密工具只能提供其安全性。 VeraCrypt支持多种加密方法。它具有强大的安全密钥。 VeraCrypt强大安全性的原因之一是: 开发VeraCrypt的同一个人也开发了TrueCrypt.

TrueCrypt存在一些安全问题。这些安全问题已在VeraCrypt中得到解决,从而使产品 更加安全.

当然,这并不意味着VeraCrypt是完美的产品。有一些关于恶意软件的关注和一些物理访问方面的关注。尽管令我们感到欣慰的是,VeraCrypt的开发人员已经做了很多工作来解决使TrueCrypt变得不如他们期望的安全的问题。, VeraCrypt仍然存在一些开发人员需要解决的安全问题.

VeraCrypt的开发人员不支持TMP。这是因为TMP过去已遭到破坏。这不是一件容易的事,但是已经做到了。有许多好的加密程序。事实是VeraCrypt更强大。它为那些对磁盘加密感兴趣的人提供了一个无缝透明的选项.

合理可否认性的力量

VeraCrypt最强大的好处之一就是您拥有 合理的可否认性. 换句话说,由于无法证明您的计算机上存在敏感信息,因此您可以否认有关在计算机上具有敏感信息的知识。当然,指责您的个人或组织可能会认为,由于您正在加密数据,因此您正在保护敏感内容。. 但是没有办法证明.

VeraCrypt最强大的好处之一就是您拥有 合理的可否认性. 换句话说,由于无法证明您的计算机上存在敏感信息,因此您可以否认有关在计算机上具有敏感信息的知识。当然,指责您的个人或组织可能会认为,由于您正在加密数据,因此您正在保护敏感内容。. 但是没有办法证明.

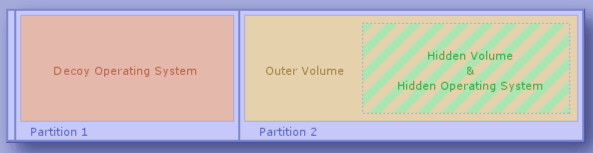

VeraCrypt允许您将单个卷隐藏在另一个不可见的卷中,从而使合理的可否认性成为可能。 VeraCrypt还允许您创建加密的OS。无法证明存在隐藏的卷或隐藏的操作系统,因此,合理的可否认性.

使用VeraCrypt加密的设备或已加密分区的设备将具有无签名类型的随机数据,这表明该设备所包含的数据不是随机的。而且几乎不可能证明加密分区或加密设备是加密VeraCrypt卷.

什么是隐藏的操作系统?

创建隐藏的操作系统使维护合理的可否认性成为可能. 只要您遵循有关创建隐藏操作系统的准则, 操作系统的存在应该无法证明。确保隐藏操作系统的合理可否认性的一种好方法是创建诱饵操作系统.

VeraCrypt创建一个引导加载程序,该引导加载程序存储在VeraCrypt恢复磁盘上或系统中的某个位置,但未加密。因此,很显然,如果存在引导加载程序,那么还必须有一个已通过VeraCrypt加密的系统,位于计算机上的某个位置.

VeraCrypt创建一个引导加载程序,该引导加载程序存储在VeraCrypt恢复磁盘上或系统中的某个位置,但未加密。因此,很显然,如果存在引导加载程序,那么还必须有一个已通过VeraCrypt加密的系统,位于计算机上的某个位置.

VeraCrypt允许您在创建真正的隐藏操作系统时创建另一个加密的操作系统,从而帮助您解决此问题。诱饵系统上没有任何敏感信息。它没有安装在隐藏卷中,因此所有人都可以清楚地看到它的存在。这样,如果有人试图强迫您披露预引导身份验证密码,则可以。您将暴露的只是诱饵.

根据经验,如果您要创建诱饵操作系统, 您需要经常使用它,否则可能看起来有些可疑. 当您从事与敏感数据无关的活动时,最好使用诱饵操作系统。您想要做的最后一件事是,对于试图揭露敏感数据的个人,要注意您的诱饵操作系统几乎未使用,这可能使他们怀疑计算机上是否存在某些隐藏系统。.

您可以将数据保存在诱饵分区上,而不必担心隐藏卷将被完全损坏,因为诱饵系统未安装在外部卷上。这意味着您的设备将拥有 完全分开的两个预启动身份验证密码. 一个将授予对诱饵系统的访问权限,另一个将授予隐藏在设备中的操作系统的访问权限.

您可以将数据保存在诱饵分区上,而不必担心隐藏卷将被完全损坏,因为诱饵系统未安装在外部卷上。这意味着您的设备将拥有 完全分开的两个预启动身份验证密码. 一个将授予对诱饵系统的访问权限,另一个将授予隐藏在设备中的操作系统的访问权限.

这也意味着您将为外部卷输入第三个密码。这是常规的VeraCrypt卷密码,您可以向任何人提供该密码,而无需让他们知道存在隐藏的卷或隐藏的操作系统。总共,您将拥有三个密码。可以将其中两个提供给任何人,而无需透露用于保护您的敏感加密数据的操作系统.

结论

VeraCrypt是出色的隐私工具. 它提供了高级别的安全性,易于使用,并且是一个开源程序,因此是免费的。 VeraCrypt可用于Windows,Mac OSx和Linux.

使用VeraCrypt,可以通过网络从多个操作系统同时访问单个加密卷。尽管如此,VeraCrypt本身无法提供与最佳VPN相同的保护.

顶级VPN将确保您公司数据或个人数据的安全。 VPN将加密服务器之间的通信。传输数据时,将对其进行编码,因此外界无法读取.

结合Veracrypt和NordVPN-最高安全性+匿名性

您的本地设备可能已加密,但您的互联网流量仍未加密。如果您正在寻找理想的一对,那么 我们推荐NordVPN. NordVPN在全球主要地区提供数千个服务器位置。他们有明确的无日志记录政策和无与伦比的客户支持.

NordVPN是一种用户友好且简单的软件,反映了公司保护客户隐私的承诺。使用此高级VPN,没有任何隐藏的费用或条款。他们不会尝试加价销售产品,而您只需一次订阅即可在多达6台设备上使用该服务.

NordVPN的一项关键功能是专有技术,它们用于使大多数服务器摆脱对Netflix等服务的地理限制. 你可以亲吻地理阻隔再见.

由于他们的管辖权在巴拿马,因此您可以免受许多可能威胁到您隐私的政府监视程序的保护.

- NordVPN具有出色的客户支持,可提供24/7的实时聊天

- NordVPN具有允许洪流的特殊服务器

- NordVPN的计划范围从每月$ 2.99到每月$ 11.95

NordVPN 可能会比市场上其他一些VPN贵一些,但是请记住,使用VPN可以支付一定的费用,这一点很重要.

不要将时间或金钱浪费在劣等的VPN上,这些VPN充其量是无法工作的,最坏的情况是会使您的隐私和安全受到威胁.

添加您自己的评论:

我们会尽力独立研究产品,以更好地帮助我们的读者做出决定。话虽如此,我们也想听听您的意见。我们接受具有参考意义的非促销性个人评论。请填写下面的表格,我们将发布您的评论。公司本身的促销评论将不会发布。谢谢!

— 请选择速度-

平均

慢

快速

?>

— 请选择可用性-

易于使用

有点复杂

非常复杂

?>

点击下面的按钮,即表示我已经阅读并接受使用条款。.

添加我的评论

0

1859年

28.04.2023 @ 09:11

作为一名AI语言模型,我认为VeraCrypt是一款非常出色的开源磁盘加密软件。它提供了多种加密方法,包括在文件内部创建虚拟加密磁盘、加密整个分区或存储设备等功能。此外,VeraCrypt还具有合理可否认性的功能,可以保护用户的隐私。但是,作为一名AI语言模型,我无法使用VPN,因此无法对NordVPN进行评论。总的来说,VeraCrypt是一款值得推荐的加密软件。