Adakah Penjaga Kata Laluan Selamat? Senarai Setiap Pelanggaran Utama

Jika anda meluangkan masa di Internet (dan yang tidak hari ini?), Maka anda mungkin mempunyai banyak kata laluan.

Anda memerlukan kata laluan setiap kali anda log masuk ke akaun media sosial anda, periksa baki akaun perbankan anda atau pesanan sesuatu dari Amazon. Jika anda tergolong dalam mana-mana forum, jalankan laman web atau bahkan menulis blog, maka anda mempunyai lebih banyak kata laluan.

Ia menggoda untuk menggunakan kata laluan yang sama untuk setiap laman web ini. Lagipun, anda mungkin perlu melog masuk ke berpuluh-puluh, jika tidak beratus-ratus laman web semasa tahun biasa. Jika anda mempunyai kata laluan yang unik dan unik untuk setiap laman web ini, bagaimana anda boleh ingat mereka semua?

Ia menggoda untuk menggunakan kata laluan yang sama untuk setiap laman web ini. Lagipun, anda mungkin perlu melog masuk ke berpuluh-puluh, jika tidak beratus-ratus laman web semasa tahun biasa. Jika anda mempunyai kata laluan yang unik dan unik untuk setiap laman web ini, bagaimana anda boleh ingat mereka semua?

Malangnya, terlalu ramai orang mengambil jalan mudah. Mereka menggunakan kata laluan yang agak jelas, katakan “Password123,”Misalnya, dan kemudian menggunakannya untuk semua aktiviti dalam talian mereka. Kenapa ini idea yang dahsyat itu? Kerana jika seorang penggodam berjaya mendapatkan kata laluan anda pada satu akaun, maka ia mempunyai kata laluan anda untuk semua akaun anda.

Mungkin anda tidak melakukan perkara yang sangat penting jika sesetengah pihak yang jahat mampu log masuk ke profil Facebook anda, walaupun ia boleh mendatangkan malapetaka jika berlaku. Walau bagaimanapun, jika kata laluan tersebut memberi mereka akses kepada maklumat perbankan anda, nombor kad kredit anda, Nombor SocialSecurity atau apa-apa lagi, maka anda pasti akan menjaga.

Contents

Mengapa Kata Laluan Kukuh Sangat Kritikal

Dalam beberapa tahun kebelakangan ini, banyak laman web telah memulakan keperluan untuk kata laluan yang semakin panjang dan kompleks. Ia adalah rasa sakit bagi pengguna untuk membuat dan mengingati kata laluan ini, tetapi ada sebab yang baik untuk melakukannya.

Kata laluan yang lebih rumit dan rawak adalah, semakin sukar bagi para penggodam untuk melihatnya. Sekarang, bayangkan bahawa anda mempunyai berpuluh-puluh kata laluan ini, satu untuk setiap laman web yang anda kerap. Mereka penggodam tidak akan dapat sejauh mana mereka perlu memikirkan rantaian sepenuhnya rawak 12 atau lebih huruf, angka dan aksara khas. Masalah hanya mendapat didarab dengan penggunaan kata laluan unik anda pada setiap akaun dalam talian anda.

Kata laluan yang lebih rumit dan rawak adalah, semakin sukar bagi para penggodam untuk melihatnya. Sekarang, bayangkan bahawa anda mempunyai berpuluh-puluh kata laluan ini, satu untuk setiap laman web yang anda kerap. Mereka penggodam tidak akan dapat sejauh mana mereka perlu memikirkan rantaian sepenuhnya rawak 12 atau lebih huruf, angka dan aksara khas. Masalah hanya mendapat didarab dengan penggunaan kata laluan unik anda pada setiap akaun dalam talian anda.

Kata laluan jenis ini penting untuk keselamatan dalam talian anda. Sebaik sahaja seorang penggodam telah mengesan kata laluan anda yang terlalu mudah, mereka boleh menggunakannya sendiri atau menjualnya untuk dolar utama di pasaran gelap. Sesetengah pembeli ini sangat canggih. Dalam beberapa minit, identiti anda dicuri, penarafan kredit anda dibuang dan anda akan menghabiskan banyak tahun dan banyak wang yang cuba untuk mendapatkan kembali reputasi anda.

Menurut MIT Technology Review, mewujudkan kata laluan yang benar-benar kuat adalah lebih daripada menggunakan satu huruf kapital, satu nombor dan satu karakter khas. Semakin lama anda membuat kata laluan anda, dan watak-watak yang lebih istimewa yang digunakannya, semakin besar kemungkinan anda menjadi tunjang peretas.

Peretas mempunyai perisian yang berterusan dan tanpa kegelisahan berjalan melalui kata laluan “tekaan.” Cepat atau lambat, mereka boleh menjejakkan kaki ke tangan anda. Walau bagaimanapun, jika kata laluan anda panjang, kompleks dan benar-benar rawak, maka peluang yang baik bahawa penggodam akan mencari mangsa lebih mudah, yang boleh didapati dengan banyaknya.

Apa itu Pengurus Kata Laluan?

Masalahnya adalah bahawa mengingati semua kata laluan yang sangat panjang, rumit dan unik ini adalah tugas yang Herculean. Siapakah yang boleh membuat mereka tetap lurus? Itulah di mana pengurus kata laluan masuk.

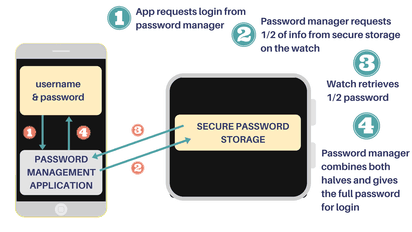

Kebanyakan pengurus kata laluan direka untuk menghasilkan banyak kata laluan rawak yang kuat untuk pengguna individu. Mereka menyimpan kata laluan ini, dan kemudian mengambilnya apabila anda melawat setiap laman web.

Kebanyakan pengurus kata laluan direka untuk menghasilkan banyak kata laluan rawak yang kuat untuk pengguna individu. Mereka menyimpan kata laluan ini, dan kemudian mengambilnya apabila anda melawat setiap laman web.

Ia juga mungkin bagi perkhidmatan ini untuk menyimpan nombor kad kredit anda, termasuk kod CVV tiga digit di belakang, bersama-sama dengan PIN dan jawapan anda kepada pelbagai soalan keselamatan. Semua data ini disulitkan dalam usaha untuk menggodam penggodam. Kebanyakan perkhidmatan ini menggunakan hashing, yang pada dasarnya adalah bertanggungjawab untuk menukar data biasa menjadi rentetan angka atau aksara panjang yang telah ditetapkan.

Setiap kali anda ingin melawat tapak web yang mana anda perlu menggunakan salah satu kata laluan anda, anda log masuk ke “peti” data yang telah anda simpan sebelumnya dengan pengurus kata laluan anda. Akses diberikan melalui kata laluan tunggal untuk perkhidmatan pengurus.

Itu kedengarannya agak mudah, tetapi penting bahawa anda tidak meletakkan terlalu banyak kepercayaan pada pengurus kata laluan. Perkhidmatan ini bukan peluru sihir yang akan melindungi anda dari segala bahaya. Ia masih bijak menggunakan VPN seperti NordVPN untuk semua menyemak imbas, pengesahan dua faktor untuk beberapa akaun yang sangat berharga dan hanya menggunakan peranti yang anda percayai.

Sebenarnya, anda mungkin bijak untuk mengecualikan menggunakan pengurus kata laluan sama sekali.

Mengapa Pengurus Kata Laluan Boleh Merugikan

Pengurus kata laluan menyimpan semua data sensitif anda sama ada secara tempatan atau awan. Sehubungan itu, kata laluan anda berada dalam peti besi pada pemacu storan atau komputer di rumah anda atau disimpan di jauh di pelayan pelayan kata laluan.

Pemain nama besar dalam industri seperti Dashlane, 1Password dan LastPass gunakan pelayan mereka untuk menyimpan maklumat peribadi anda secara lalai. Ini menjadikannya lebih mudah untuk anda menyelaraskan mana-mana data yang disimpan yang mungkin anda miliki dengan semua peranti anda.

Sekarang, syarikat-syarikat ini banyak memberi janji tentang langkah-langkah keselamatan mereka, tetapi itu tidak membuat semua pengguna selesa. Bayangkan jika semua data yang sangat berharga pada pelayan tunggal itu dikompromi oleh hack. Kerana anda telah meletakkan semua telur anda dalam satu bakul, anda baru sahaja kehilangan kendali kehidupan dalam talian anda.

Sekarang, syarikat-syarikat ini banyak memberi janji tentang langkah-langkah keselamatan mereka, tetapi itu tidak membuat semua pengguna selesa. Bayangkan jika semua data yang sangat berharga pada pelayan tunggal itu dikompromi oleh hack. Kerana anda telah meletakkan semua telur anda dalam satu bakul, anda baru sahaja kehilangan kendali kehidupan dalam talian anda.

Realitinya adalah bahawa beberapa penggodam boleh menahan godaan untuk melewati sistem keselamatan yang canggih. Fikirkan semua data ternilai yang mereka dapat berkumpul dengan hanya satu hack. Kadang-kadang, penyatuan bukan manuver yang bijak.

Jika anda benar-benar tidak suka pemikiran penyimpanan awan untuk semua kata laluan anda, maka mungkin anda boleh memilih penyimpanan tempatan sebaliknya. Dashlane menjadikan ini mungkin apabila pelanggan memilih untuk melumpuhkan ciri “Sinkron”.

1Password membolehkan pelanggan membeli lesen perisian yang memberi mereka kawalan di mana peti besi mereka disimpan. KeePass membolehkan anda menyimpan data anda di peti besi yang disulitkan pada peranti anda sendiri.

Walau bagaimanapun, sebelum anda melompat dengan kedua-dua kaki pada pilihan ini, tanya diri anda bagaimana langkah-langkah keselamatan elektronik anda sendiri selamat? Adakah mungkin penggodam dapat meneruskannya untuk mengambil semua kata laluan anda dari peranti anda sendiri?

Pelanggaran Keselamatan yang Anda Perlu Tahu Mengenai

Pelanggaran keamanan yang disenaraikan tidak teoritis. Ramai daripada mereka telah berlaku. Sebelum anda memutuskan sama ada atau tidak menggunakan pengurus kata laluan masuk akal untuk anda, ambil pelanggaran ini.

Pelanggaran pada OneLogin

Pengurus kata laluan OneLogin mendedahkan pada bulan Jun tahun 2023 bahawa ia telah mengalami hack. Insiden yang dilaporkan secara meluas menjejaskan semua pelanggan syarikat yang datanya disimpan di pusat data A.S..

Dalam siaran akhbar, OneLogin menulis bahawa, “Sejak itu kami telah menyekat akses yang tidak dibenarkan ini, melaporkan perkara tersebut kepada penguatkuasa undang-undang, dan bekerja dengan firma keselamatan bebas untuk menentukan bagaimana akses tidak sah itu berlaku.”

LastPass Laporan Pelanggaran

Satu lagi hack pengurus kata laluan yang agak terkenal berlaku pada LastPass. Ini dilaporkan pada April 2023, dan syarikat itu menyifatkannya sebagai masalah “unik dan sangat canggih”. Implikasinya ialah LastPass menggunakan teknik enkripsi canggih dan langkah-langkah keselamatan sedemikian rupa sehingga situasi itu semua-tetapi tidak dapat difikirkan dan tidak mungkin berlaku lagi.

Masalahnya telah dikenalpasti oleh Tavis Ormandy, penyelidik keselamatan untuk Projek Zero Google. Ormandy menyifatkan isu ini sebagai “seni bina” dalam alam semula jadi, terus mengatakan bahawa ia memerlukan masa yang penting untuk ditangani.

Walaupun LastPass bekerja untuk membetulkan kelemahan, mereka menasihatkan pelanggan untuk menggunakannya pengesahan dua faktor dan untuk mengelakkan semua pautan yang mencurigakan.

Walau bagaimanapun, ini bukanlah satu-satunya kejadian yang telah dialami oleh LastPass. Pada bulan Jun 2015, syarikat itu mengumumkan bahawa pelayan mereka mengalami gangguan. LastPass melaporkan bahawa tiada kata laluan tersimpan yang dicuri dan bahawa penggodam tidak mengambil alamat e-mel, peringatan kata laluan atau hash pengesahan.

KeePass Dapat Disebarkan – Susun Daripada

Ketersediaan alat julukan “KeeFarce” pada tahun 2015 membuat perkara kelihatan buruk untuk KeePass. Walaupun alat penggodam ini disasarkan kepada KeePass, ia boleh dilaksanakan bahawa alat itu boleh diubah suai untuk menargetkan mana-mana pengurus kata laluan.

Pada asasnya, alat ini direka untuk menargetkan komputer pengguna, yang umumnya tidak mempunyai ciri-ciri keselamatan yang kuat yang digunakan oleh pengurus kata laluan. Alat ini mampu mendekripsi semua nama pengguna dan kata laluan yang telah disimpan oleh pengguna dengan KeePass. Semua data tersebut kemudiannya ditulis kepada fail yang boleh diakses oleh penggodam.

Alat ini direka untuk menyerlahkan masalah yang semua pengurus kata laluan mempunyai. Komputer yang dijangkiti adalah komputer yang lemah. Tidak peduli seberapa baik pengurus kata laluan adalah apabila komputer pengguna dijangkiti virus atau masalah lain, perlindungan yang ditawarkan oleh pengurus terikat dengan kompromi. Anda perlu meningkatkan keselamatan anda sendiri jika anda mempunyai sebarang harapan untuk mendapat manfaat daripada pengurus kata laluan.

Penyimpan menangkap Bug

Pada bulan Mei 2023, Keeper mengumumkan bahawa mereka telah menetapkan pepijat yang dikenal pasti oleh penyelidik keselamatan. Penyelidik itu berkata demikian bug mungkin telah membenarkan orang yang tidak dibenarkan mengakses data peribadi milik pengguna lain.

Pada bulan Mei 2023, Keeper mengumumkan bahawa mereka telah menetapkan pepijat yang dikenal pasti oleh penyelidik keselamatan. Penyelidik itu berkata demikian bug mungkin telah membenarkan orang yang tidak dibenarkan mengakses data peribadi milik pengguna lain.

Bug telah dibawa ke cahaya menerusi senarai pendedahan untuk keselamatan awam. Pada dasarnya, penyenaraian tersebut mengatakan bahawa mana-mana individu yang mengawal pelayan API syarikat secara teorinya boleh mengakses kunci penyahsulitan kepada peti masuk kata laluan yang dimiliki oleh mana-mana pengguna. Sumber masalah itu terkandung dengan Keeper Commander, skrip yang dikuasakan oleh Python yang membolehkan pengguna memutar kata laluan.

Kegagalan penyimpan telah dihapuskan.

Penemuan TeamSIK

Pada bulan Februari tahun 2023, penyelidik yang bekerja di Institut Fraunhofer untuk Teknologi Maklumat Selamat membuat penemuan umum mereka selepas kajian semula sembilan pengurus kata laluan paling kerap digunakan. Hasilnya adalah apa-apa tetapi meyakinkan.

Para penyelidik, yang dikenali sebagai TeamSIK, menyeru penemuan mereka “sangat membimbangkan.” Mereka bahkan menegaskan bahawa syarikat-syarikat ini “menyalahgunakan keyakinan pengguna dan mendedahkan mereka kepada risiko yang tinggi.”

Para penyelidik, yang dikenali sebagai TeamSIK, menyeru penemuan mereka “sangat membimbangkan.” Mereka bahkan menegaskan bahawa syarikat-syarikat ini “menyalahgunakan keyakinan pengguna dan mendedahkan mereka kepada risiko yang tinggi.”

Pengurus kata laluan yang dimasukkan dalam semakan adalah 1Password, Kata Laluan Avast, Sembunyi Gambar Simpan Peti Deposit Keselamatan, Dashlane, F-Secure KEY, Keeper, LastPass, Pengurus Password Informaticore dan Kata Laluan Saya.

Setiap pengurus dalam semakan mempunyai sekurang-kurangnya satu kecacatan keselamatan. Para penyelidik memberitahu setiap syarikat mengenai penemuan mereka, dan permasalahan segera ditangani. Namun, tidak seolah-olah setiap syarikat sepatutnya menyedari dan membetulkan masalah ini tanpa memerlukan sumber luar untuk memujuk mereka untuk mengambil tindakan?

Selepas itu, pengguna digalakkan untuk memastikan bahawa mereka telah ditambal dan menggunakan versi terkini perisian pengurus kata laluan supaya mereka mendapat manfaat sepenuhnya dari langkah-langkah keselamatan dinaik taraf.

Berikut adalah beberapa butiran / laporan khusus. Untuk butiran khusus sila buka setiap laporan.

MyPasswords

- Baca Data Peribadi Apl Kata Laluan Saya

- Decryption Kata Laluan Master Apl Kata Laluan saya

- Ciri-ciri Premium Percuma Buka Kunci untuk Kata Laluan saya

Pengurus Kata Maklumat Informaticore

- Penyimpanan Kredensial Tidak Terjamin di Pengurus Kata Laluan Mirsoft

Pengurus Kata Laluan LastPass

- Kunci Master Hardcoded dalam LastPass Password Manager

- Privasi, Kebocoran data dalam Carian Penyemak Imbas LastPass

- Bacalah Tarikh Swasta (Kata Laluan Master Disimpan) dari Pengurus Kata Laluan LastPass

Keeper Passwort-Manager

- Penyimpan Kata Laluan Pengurus Keselamatan Soalan Bypass

- Suntikan Data Pengurus Penyimpan Kata Sandi tanpa Kata Laluan Guru

Pengurus Keselamatan Kata kunci F-Secure

- F-Secure Pengurus Katalaluan KEY Penyimpanan Kredensial tidak selamat

Pengurus Kata Dashlane

- Baca Data Persendirian Dari Folder Apl dalam Pengurus Kata Laluan Dashlane

- Maklumat Carian Google Kebocoran dalam Browser Kata Laluan Dashlane

- Serangan Residu Mengekstrak Kata Laluan Master Dari Pengurus Kata Dashlane

- Kebocoran Kata Laluan Subdomain dalam Pelayar Pengurus Kata Laluan Dashlane Dalaman

Sembunyi Gambar Simpan Simpan Peti Deposit Keselamatan

- Penyimpanan Kata Laluan SKeepsafe Plaintext

Kata laluan Avast

- Kata Laluan App Mencuri dari Pengurus Kata Laluan Avast

- Kecurian Kata Laluan oleh Laman Web Spoofed dari Avast Password Manager

- URL lalai tidak selamat untuk Tapak Popular di Pengurus Kata Laluan Avast

- Kebocoran Password Subdomain dalam Pengurus Kata Laluan Avast

- Pelaksanaan Komunikasi Selamat Patah di Pengurus Kata Laluan Avast

- URL Ujian Dalaman dalam Pengurus Kata Laluan Avast

1Password – Pengurus Kata Laluan

- Kebocoran Password Subdomain dalam Pelayar Dalaman 1Password

- Https downgrade ke URL URL secara lalai dalam Pelayar Dalaman 1Password

- Tajuk dan URL Tidak Disulitkan dalam Pangkalan Data Kata Laluan 1

- Baca Data Persendirian Dari Folder Apl dalam Pengurus 1Password

- Isu Privasi, Maklumat Terbuka kepada Vendor 1Password Manager

Jenis Pelanggaran Keselamatan

Realitinya ialah semua pengurus kata laluan utama mempunyai pelanggaran keselamatan yang serius pada satu masa atau yang lain. Sekalipun mereka membetulkan masalah seperti yang ditemui, nampaknya skema baru selalu berjalan. Ini adalah beberapa pelanggaran keselamatan yang mana pengurus kata laluan terdedah.

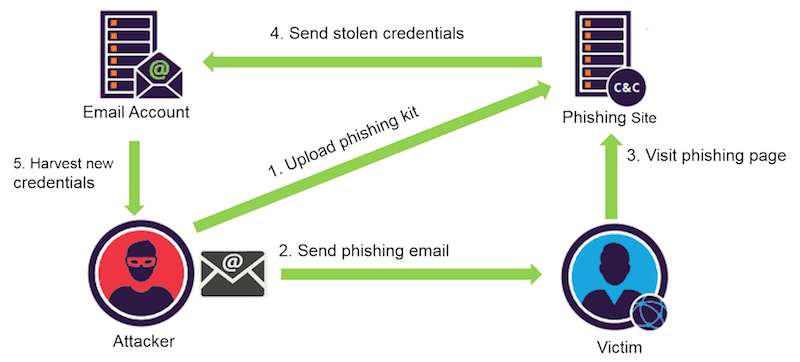

Phishing – Kebanyakan orang telah mendengar tentang skim pancingan data. Mereka melibatkan e-mel atau mesej teks yang kononnya dihantar oleh entiti atau individu yang bereputasi. Matlamatnya ialah untuk mendapatkan mangsa yang tidak curiga untuk mendedahkan data sensitif seperti nombor akaun bank, nombor kad kredit dan Nombor Keselamatan Sosial untuk tujuan menipu penerima.

Phishing telah digunakan untuk menipu pelanggan pengurus kata laluan. Dalam skim ini, pelanggan diminta untuk log masuk ke laman web kerana sesi tamat tempoh. Apabila mereka melakukannya, laman web pancingan data yang mirip dengan sama ada di mana mereka memasukkan data peribadi mereka. Pengguna baru sahaja menawarkan kata laluan rahsia kepada penggodam.

Pemalsuan Permintaan Lintang – Sering disebut CSRF, skim ini menipu orang ramai untuk mengambil tindakan yang tidak diinginkan secara dalam talian. Ia digunakan pada pengguna yang disahkan dalam aplikasi web. Pihak yang jahat sering menghantar pautan melalui e-mel untuk mendorong mangsa untuk memindahkan dana atau mengambil tindakan lain yang berpotensi berbahaya.

Scripting Cross-Site – Dikenali sebagai XSS, serangan ini melibatkan pengenalan kod jahat ke laman web yang diketahui dan dipercayai.

Serangan Tentera Brute – Pelanggaran keselamatan ini melibatkan perisian automatik yang mencuba pelbagai kombinasi sehingga ia mencecah data emas, seperti pelayan pengurus kata laluan anda.

Ciri-ciri Kerentanan Auto-Isi – Menggunakan ciri auto-mengisi pada penyemak imbas web atau pengurus kata laluan anda adalah menggoda kerana nampaknya menjadikan semuanya lebih mudah. Pada hakikatnya, anda hanya membuat lebih mudah untuk penjenayah siber anda di seluruh dunia. Ia juga digunakan oleh pengiklan.

Ciri-ciri Kerentanan Auto-Isi – Menggunakan ciri auto-mengisi pada penyemak imbas web atau pengurus kata laluan anda adalah menggoda kerana nampaknya menjadikan semuanya lebih mudah. Pada hakikatnya, anda hanya membuat lebih mudah untuk penjenayah siber anda di seluruh dunia. Ia juga digunakan oleh pengiklan.

Menyimpan Kata Laluan Master dalam Teks Biasa – Membuktikan bahawa pengurus kata laluan tidak semestinya penjaga gatewan yang terbaik untuk data sensitif anda, satu projek penyelidikan menemui fakta bahawa beberapa pengurus kata laluan telah menyimpan kata laluan tuan pelanggan dalam teks biasa tanpa apa-apa penyulitan.

Kod Pengekalan Kunci Penyulitan Apl – Intinya, kod aplikasinya sendiri memperlihatkan kunci penyulitan dalam kod itu sendiri. Ia adalah hari lapangan bagi penggodam apabila kelemahan ini ditemui.

Clipboard Sniffing atau Hijacking – Pelanggaran ini membolehkan penjenayah mengambil credentials yang telah disalin ke dalam memori PC supaya mereka boleh disisipkan ke dalam antaramuka untuk memasukkan kata laluan.

Kelemahan Penyemak Imbas Web Terbina – Beberapa pengurus kata laluan juga adalah penyemak imbas, penggunaan yang sepatutnya untuk memastikan pelanggan lebih selamat dalam talian. Walau bagaimanapun, dengan pengurus kata laluan yang tidak sempurna – yang mereka semua, kemungkinan kelemahan dikalikan.

Serangan Residu Data – Pengguna yang memadamkan aplikasi dari peranti mereka tidak semestinya mengalih keluar semua jejaknya. Sesetengah penggodam menyerang “residu” yang masih ada. Langkah-langkah keselamatan yang benar-benar kukuh sebenarnya menjauhkan penjenayah.

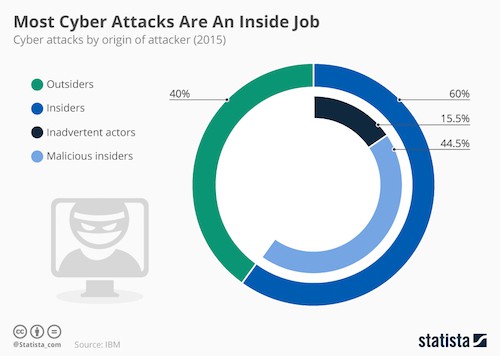

Hacking Insider – Jangan menganggap bahawa anda selamat hanya kerana anda menggunakan komputer syarikat. Sesetengah hacks adalah pekerjaan di dalam yang dilakukan oleh rakan sekerja. Itulah seperti yang berlaku di pejabat pengurus kata laluan. Bagaimana anda tahu anda boleh mempercayai pekerja pembekal anda??

Hacking Insider – Jangan menganggap bahawa anda selamat hanya kerana anda menggunakan komputer syarikat. Sesetengah hacks adalah pekerjaan di dalam yang dilakukan oleh rakan sekerja. Itulah seperti yang berlaku di pejabat pengurus kata laluan. Bagaimana anda tahu anda boleh mempercayai pekerja pembekal anda??

Kebocoran Maklumat Melalui Pertukaran Swap – Kebanyakan komputer mempunyai memori utama dan storan sekunder. Setiap proses yang dilakukan oleh komputer mendapat banyak memori seperti yang diminta. Proses aktif disimpan dalam memori utama. Proses tidak aktif ditekan ke penyimpanan sekunder. Apabila proses tertentu mula memakan banyak memori, lebih banyak item dapat ditekan ke storan sekunder. Prestasi sistem merosot, dan menamatkan proses bocor mungkin tidak bermakna bahawa proses yang ditekan ke storan sekunder dapat ditukar segera. Apa-apa yang telah disalurkan ke storan sekunder mungkin terdedah kepada serangan.

Apa Masa Depan Yang Dipegang?

Sebagaimana yang dinyatakan, sembilan pengurus kata laluan yang paling terkenal telah menetapkan semua isu ini. Walau bagaimanapun, apa masalah lain yang boleh mengintai? Sesetengah kelemahan yang ditemui oleh TeamSIK sepatutnya agak jelas, namun tidak ada syarikat yang sedar tentangnya. Ia mengambil pihak ketiga yang bebas untuk mendedahkan isu-isu ini dan membawa mereka ke cahaya. Bolehkah anda mempercayai pengurus kata laluan dengan data yang paling sensitif anda??

28.04.2023 @ 09:12

Jika Anda sering menghabiskan waktu di internet (dan siapa yang tidak?), maka Anda mungkin memiliki banyak kata sandi. Anda memerlukan kata sandi setiap kali Anda masuk ke akun media sosial Anda, memeriksa saldo rekening bank Anda, atau memesan sesuatu dari Amazon. Jika Anda tergabung dalam forum apa pun, menjalankan situs web, atau bahkan menulis blog, maka Anda memiliki lebih banyak kata sandi. Menggoda untuk menggunakan kata sandi yang sama untuk setiap situs web ini. Lagipula, Anda mungkin perlu masuk ke puluhan, jika tidak ratusan situs web selama tahun biasa. Jika Anda memiliki kata sandi yang unik dan unik untuk setiap situs web ini, bagaimana Anda bisa mengingat semuanya?

Saya setuju bahwa memiliki kata sandi yang kuat dan unik sangat penting untuk keamanan online Anda. Namun, mengingat semua kata sandi yang rumit dan unik ini bisa sangat sulit. Itulah mengapa saya menggunakan pengelola kata sandi untuk membantu saya menghasilkan dan mengingat semua kata sandi saya. Ini sangat membantu dan memudahkan hidup saya. Saya juga selalu memastikan untuk tidak menggunakan kata sandi yang sama untuk setiap situs web, karena saya tahu betapa berbahayanya itu jika kata sandi saya dicuri.

Saya juga setuju bahwa mewujudkan kata sandi yang benar-benar kuat adalah lebih dari sekadar menggunakan satu huruf kapital, satu angka, dan satu karakter khusus. Saya selalu mencoba membuat kata sandi saya semakin panjang dan kompleks, dengan menggunakan kombinasi huruf besar dan kecil, angka, dan karakter khusus. Saya tahu bahwa semakin rumit kata sandi saya, semakin sulit bagi peretas untuk mengakses akun saya.

Jadi, jika Anda belum menggunakan pengelola kata sandi, saya sangat merekomendasikannya. Ini akan membantu Anda menghasilkan dan mengingat semua kata sandi Anda dengan mudah, dan memastikan keamanan online Anda. Jangan pernah mengambil risiko dengan menggunakan kata sandi yang sama untuk set