Webrtc लीक संरक्षण

Webrtc लीक्स (सभी ब्राउज़र) को कैसे ठीक करें

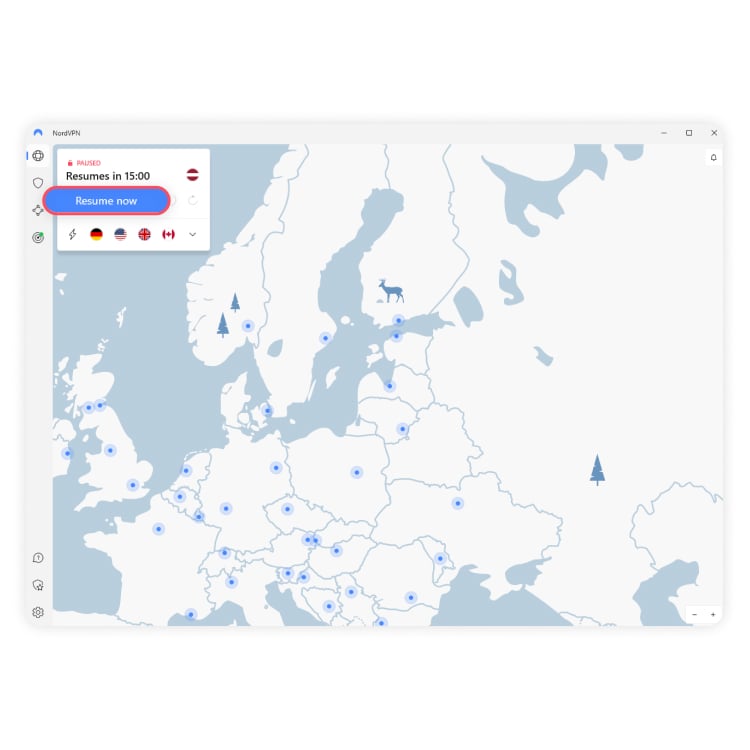

NordVPN हमारे खतरे की सुरक्षा प्रणाली और अवांछित डेटा एक्सपोज़र को रोकने के लिए एक किल स्विच सहित विभिन्न प्रकार की उपयोगी सुविधाएँ प्रदान करता है. हमारा प्रीमियम वीपीएन आपको मजबूत डेटा एन्क्रिप्शन पर समझौता किए बिना, आपको बेजोड़ इंटरनेट गति दे सकता है.

Webrtc लीक: वे क्या हैं और मैं उन्हें कैसे रोक सकता हूं?

हम इस कहानी में उल्लिखित उत्पादों और सेवाओं से मुआवजा प्राप्त कर सकते हैं, लेकिन राय लेखक की अपनी हैं. मुआवजा प्रभावित हो सकता है जहां ऑफ़र दिखाई देते हैं. हमने सभी उपलब्ध उत्पादों या ऑफ़र को शामिल नहीं किया है. इस बारे में और जानें कि हम कैसे पैसा बनाते हैं और हमारी संपादकीय नीतियां.

विज्ञापनदाता प्रकटीकरण

कुकीज़ के बारे में सभी एक स्वतंत्र, विज्ञापन-समर्थित वेबसाइट है. इस साइट पर दिखाई देने वाले कुछ ऑफ़र तृतीय-पक्ष विज्ञापनदाताओं से हैं, जिनसे कुकीज़ के बारे में सभी मुआवजा प्राप्त होते हैं. यह मुआवजा इस साइट पर कैसे और कहां दिखाई दे सकता है (उदाहरण के लिए, वह क्रम जिसमें वे दिखाई देते हैं) को प्रभावित कर सकते हैं.

कुकीज़ के बारे में सभी में सभी वित्तीय या क्रेडिट ऑफ़र शामिल नहीं हैं जो उपभोक्ताओं के लिए उपलब्ध हो सकते हैं और न ही हम सभी कंपनियों या सभी उपलब्ध उत्पादों को शामिल करते हैं. सूचना प्रकाशन की तारीख के रूप में सटीक है और विज्ञापनदाता द्वारा प्रदान या समर्थन नहीं किया गया है.

संपादकीय नीति

कुकीज़ संपादकीय टीम के बारे में सभी सटीक, गहराई से जानकारी और समीक्षा प्रदान करने का प्रयास करते हैं, हमारे पाठक, आत्मविश्वास के साथ ऑनलाइन गोपनीयता निर्णय लेने के लिए. यहाँ आप हमसे क्या उम्मीद कर सकते हैं:

- कुकीज़ के बारे में सभी पैसे कमाते हैं जब आप हमारी साइट पर कुछ उत्पादों और प्रस्तावों के लिए लिंक पर क्लिक करते हैं जो हम उल्लेख करते हैं. ये भागीदारी हमारी राय या सिफारिशों को प्रभावित नहीं करती है. हम पैसे कैसे बनाते हैं, इसके बारे में और पढ़ें.

- भागीदार अनुपालन कारणों को छोड़कर हमारी सामग्री में परिवर्तन की समीक्षा या अनुरोध करने में सक्षम नहीं हैं.

- हम यह सुनिश्चित करने का लक्ष्य रखते हैं कि हमारी साइट पर सब कुछ अप-टू-डेट है और प्रकाशन की तारीख के रूप में सटीक है, लेकिन हम गारंटी नहीं दे सकते कि हमने कुछ याद नहीं किया है. कोई भी निर्णय लेने से पहले सभी जानकारी को दोबारा चेक करना आपकी ज़िम्मेदारी है. यदि आप कुछ ऐसा करते हैं जो गलत दिखता है, तो कृपया हमें बताएं.

Webrtc वास्तव में एक दोधारी तलवार है. एक तरफ, WEBRTC तकनीक उन लोगों से बात करना संभव बनाती है जिनके साथ हम काम करते हैं और किसी भी वेब ब्राउज़र पर जल्दी और मूल रूप से परवाह करते हैं. दूसरी ओर, यह किसी के लिए भी एक महत्वपूर्ण सुरक्षा जोखिम पैदा करता है जो इसका उपयोग करता है.

इस लेख में, हम बताएंगे कि एक WEBRTC लीक क्या है और आप सबसे अच्छे VPN में से एक के साथ या अपने ब्राउज़र पर WEBRTC को बंद करके खुद को सक्रिय रूप से कैसे बचा सकते हैं.

इस आलेख में

Webrtc लीक क्या है?

एक WEBRTC लीक एक सुरक्षा भेद्यता है जो तब हो सकती है जब आप अपने इंटरनेट ब्राउज़र पर फेसबुक मैसेंजर या व्हाट्सएप जैसे WEBRTC- आधारित एप्लिकेशन का उपयोग करते हैं. WEBRTC तकनीक को ठीक से काम करने के लिए, आपका IP पता प्रक्रिया के भाग के रूप में डिफ़ॉल्ट रूप से उजागर हो जाता है.

यद्यपि WEBRTC तकनीक का उपयोग करना सुविधा से बाहर हो गया है, लेकिन आपके आईपी पते को उजागर करने से साइबर अपराध और गोपनीयता आक्रमणों का शिकार होने का खतरा बढ़ जाता है.

WEBRTC लीक किसी भी वेब ब्राउज़र और किसी भी प्रकार के डिवाइस पर हो सकता है.

Webrtc लीक क्यों खराब हैं?

WebRTC लीक समस्याग्रस्त हैं क्योंकि वे आपके स्थानीय आईपी पते को उजागर कर सकते हैं, जिससे आपकी ऑनलाइन गोपनीयता और सुरक्षा को बुरे अभिनेताओं के लिए अधिक अतिसंवेदनशील.

ये लीक विशेष रूप से इस बात से संबंधित हैं यदि आप पहले से ही एक वर्चुअल प्राइवेट नेटवर्क (वीपीएन) का उपयोग कर रहे हैं, क्योंकि वे संकेत देते हैं कि आपका वीपीएन सर्वर आपकी गुमनामी को ऑनलाइन करने का अपना मुख्य काम नहीं कर रहा है।.

गलत हाथों में आपका आईपी एड्रेस लैंड होने से आपकी सुरक्षा और कल्याण गंभीर जोखिम में हो सकती है. जब आपका आईपी पता उजागर या पता लगाने योग्य होता है, तो निम्नलिखित में से कोई भी हो सकता है:

- अपराधियों को आपके डिवाइस का स्थान मिल सकता है. यह विशेष रूप से समस्याग्रस्त है यदि आप इंस्टाग्राम या फेसबुक जैसी सोशल मीडिया साइटों पर किस शहर में प्रसारित करते हैं. एक अपराधी आपके डिवाइस और अतिचार का पता लगाने के लिए आपके आईपी पते का उपयोग कर सकता है और अन्यथा आपको नुकसान पहुंचा सकता है.

- आप एक DDOS हमले का शिकार हो सकते हैं.DDOS हमलों, या सेवा हमलों से इनकार करने से इनकार, हैकर्स के साथ शुरू कर सकते हैं आपके आईपी पते को खोजने के लिए. हैकर आपको इंटरनेट तक पहुंचने से रोकता है, इस प्रकार आपके दिन-प्रतिदिन के मामलों में गड़बड़ी पैदा करता है.

- हैकर्स आपको प्रभावित कर सकते हैं और आपकी ओर से धोखाधड़ी गतिविधि का संचालन कर सकते हैं. आपके आईपी पते का उपयोग हैकर्स के लिए एक शुरुआती बिंदु के रूप में किया जा सकता है ताकि आपकी व्यक्तिगत जानकारी को और अधिक उजागर किया जा सके. एक बार जब वे लॉगिन जानकारी या आपकी ऑनलाइन गतिविधि के बारे में विशिष्ट विवरण, खरीद आदतों, या सेवाओं के बारे में सशस्त्र हो जाते हैं, तो आप इसकी सदस्यता लेते हैं, वे इसका उपयोग धोखाधड़ी और पहचान की चोरी करने के लिए कर सकते हैं.

IPv4 और IPv6 पते क्या हैं?

आप देख सकते हैं कि आपके पास एक IPv4 और एक IPv6 पता है, लेकिन इसका क्या मतलब है?

- IPv4: यह 1983 में बनाए गए इंटरनेट प्रोटोकॉल (आईपी) का मूल संस्करण है. यह 4 बिलियन से अधिक पते संग्रहीत कर सकता है और आज लगभग 94% इंटरनेट ट्रैफ़िक को वहन कर सकता है.

- IPv6: IP, IPv6 का सबसे हालिया संस्करण 1994 में बनाया गया था और अभी भी मूल IPv4 संस्करण के साथ मुद्दों को ठीक करने के लिए सक्षम किया जा रहा है. IPv6, जिसे कभी -कभी IPNG कहा जाता है, लगभग 340 undecillion पते (340 प्लस 36 शून्य) संग्रहीत कर सकते हैं.

WEBRTC क्या है?

WEBRTC का मतलब वेब रियल-टाइम संचार के लिए है. WEBRTC तकनीक वास्तविक समय की आवाज और वीडियो कनेक्शन को आपके वेब ब्राउज़र के माध्यम से स्थापित करने में सक्षम बनाती है. यह उस वेबसाइट या ऐप के साथ संवाद करके ऐसा करता है जो आप उपयोग कर रहे हैं और अपने स्थानीय और सार्वजनिक आईपी पते जैसी जानकारी का आदान -प्रदान कर रहे हैं.

WEBRTC का उपयोग करने वाली सामान्य सेवाओं के उदाहरणों में शामिल हैं:

- कलह

- फेसबुक संदेशवाहक

- गूगल मीट

- मीटिंग में जाना

- Snapchat

स्थानीय आईपी पता बनाम. सार्वजनिक आईपी पता

आपका सार्वजनिक आईपी पता आपके राउटर को आपके इंटरनेट सेवा प्रदाता (ISP) द्वारा सौंपा गया है. यह ऑनलाइन साझा करने के लिए सुरक्षित है, क्योंकि आपका सार्वजनिक आईपी पता आपके आईएसपी पर वापस जाता है. यह आपके भौगोलिक स्थान को प्रकट कर सकता है, लेकिन आपका सटीक पता नहीं है.

ए स्थानीय आईपी पता, जिसे निजी आईपी पता भी कहा जाता है, आपके द्वारा इंटरनेट से कनेक्ट करने के लिए उपयोग किए जाने वाले प्रत्येक डिवाइस को सौंपा जाता है. यह आपके उपकरणों को आपके होम नेटवर्क पर एक -दूसरे से बात करने की अनुमति देता है – लेकिन आपके होम नेटवर्क पर कोई भी आपके उपकरणों के साथ संवाद नहीं कर सकता है. स्थानीय आईपी पते ट्रेस करने योग्य हैं, लेकिन केवल उन उपकरणों द्वारा जो आपके होम नेटवर्क पर भी हैं.

कैसे एक webrtc लीक परीक्षण पूरा करने के लिए

नेटफ्लिक्स को स्ट्रीम करने देने के अलावा, आपका वीपीएन आपके वास्तविक आईपी पते को संभावित नुकसान से ढालने में सक्षम होना चाहिए, कोई फर्क नहीं पड़ता कि परिस्थितियां. आपके आईपी लीक टेस्ट के परिणाम आपको यह निर्धारित करने में मदद करेंगे कि आपका वीपीएन कितना अच्छा काम कर रहा है. यहां बताया गया है कि WEBRTC लीक टेस्ट कैसे करें:

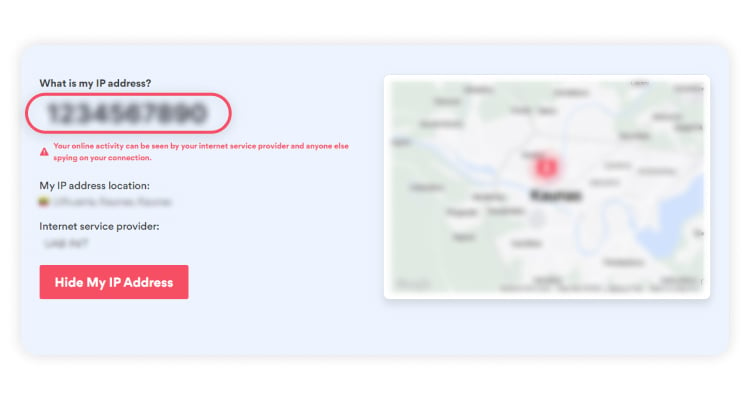

- अपनी वीपीएन सेवा से डिस्कनेक्ट करें और सुनिश्चित करें कि यह बंद हो गया है, बंद है, आदि.

- टाइप करके अपने आईपी पते की जाँच करें मेरा आईपी क्या है अपने ब्राउज़र बार में या whatsmyipaddress पर जाकर.कॉम. आपका इंटरनेट सेवा प्रदाता (ISP) आपको अपना IP पता दिखाएगा. इसे एक सुरक्षित स्थान पर लिखें.

- अपनी ब्राउज़र विंडो और एप्लिकेशन बंद करें.

- अपने वीपीएन को फिर से कनेक्ट करें.

- यह देखने के लिए कि क्या आपका आईपी पता अभी भी दिखाई दे रहा है, एक लीक चेकर वेबसाइट पर जाएं. हम कुछ अलग -अलग लोगों की कोशिश करने की सलाह देते हैं, जैसे कि ब्राउज़रलिक्स.कॉम और छिपाना.मुझे, यथासंभव आपके परीक्षण में मेहनती और पूरी तरह से होना. यदि आप अभी भी अपना आईपी पता देख सकते हैं, तो आपका वीपीएन आपको लीक से बचा नहीं रहा है. यदि यह नहीं है, तो आपकी जानकारी अभी भी सुरक्षित है.

यदि आप अपने VPN को परीक्षण के बाद WEBRTC लीक को नहीं रोकते हैं, तो आपको अपने ब्राउज़र से मैन्युअल रूप से एक अलग VPN या ब्लॉक WEBRTC प्राप्त करने की आवश्यकता होगी.

Webrtc लीक को कैसे ब्लॉक करें

Webrtc लीक को ब्लॉक करने का सबसे आसान तरीका एक VPN का उपयोग करके है. दुर्भाग्य से, कुछ वीपीएन अभी भी WEBRTC ट्रैफ़िक को एन्क्रिप्शन टनल को बायपास करने की अनुमति देते हैं, इस प्रकार इसे पहले स्थान पर उपयोग करने के उद्देश्य को पराजित करते हैं. यही कारण है कि हम दृढ़ता से एक रिसाव परीक्षण करने की सलाह देते हैं, भले ही आप पहले से ही वीपीएन का उपयोग कर रहे हों.

यदि आप पाते हैं कि आपका वर्तमान वीपीएन लीक के लिए अतिसंवेदनशील है या पहली बार एक का उपयोग करना चाहते हैं, तो यहां विश्वसनीय वीपीएन प्रदाताओं की एक सूची दी गई है जो सभी ने हमारे WEBRTC लीक टेस्ट को पारित किया है:

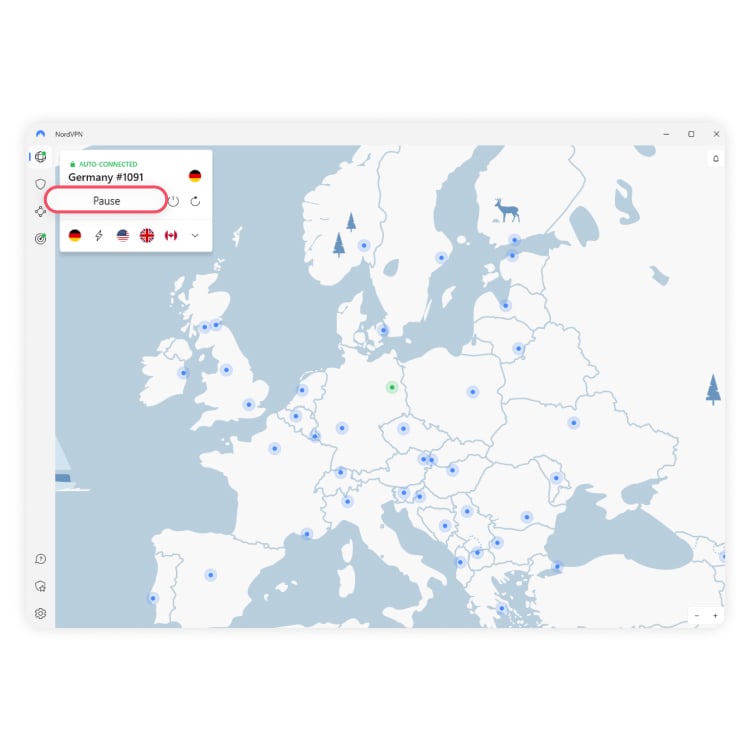

- नॉर्डवीपीएन: नॉर्ड बहुत सारे अच्छे कारणों के लिए सबसे प्रसिद्ध वीपीएन में से एक प्रदान करता है. हमारे WEBRTC लीक टेस्ट को पारित करने के साथ, यह हमारे DNS लीक टेस्ट को भी पास कर देता है, सैन्य-ग्रेड एन्क्रिप्शन का उपयोग करता है, और डबल VPN प्रदान करता है, जो आपके ब्राउज़िंग डेटा और स्थान पर अधिक सुरक्षा जोड़ता है. प्राप्त करें नॉर्डवप | हमारी Nordvpn समीक्षा पढ़ें

- Expressvpn: ExpressVPN शीर्ष पायदान सुरक्षा मानकों की पेशकश करता है, जो इसकी प्रीमियम मूल्य को सही ठहरा सकता है. इसमें एक सख्त नो-लॉग्स नीति है जिसे स्वतंत्र रूप से ऑडिट किया गया है और एक तेजी से और सुरक्षित प्रोटोकॉल है जिसे एक बढ़ाया ब्राउज़िंग अनुभव के लिए लाइटवे कहा जाता है. ExpressVPN प्राप्त करें | हमारी एक्सप्रेसवीपीएन रिव्यू पढ़ें

- सर्फ़शार्क: यदि आप अपने सभी उपकरणों को कवर करने के लिए एक वीपीएन की तलाश कर रहे हैं, तो सर्फशार्क इसके मूल्य के लिए सबसे अच्छा है. यह असीमित एक साथ कनेक्शन के लिए अनुमति देता है और अधिकांश ऑपरेटिंग सिस्टम, स्मार्टफोन, राउटर और यहां तक कि स्मार्ट उपकरणों के लिए संगतता प्रदान करता है. सर्फशार्क प्राप्त करें | हमारी सर्फ़शार्क समीक्षा पढ़ें

आप अपने वेब ब्राउज़र पर WEBRTC तकनीक को अक्षम करके WEBRTC लीक को मैन्युअल रूप से ब्लॉक कर सकते हैं, और आपको ऐसा करने के लिए एक तकनीकी विशेषज्ञ होने की आवश्यकता नहीं है।.

कुछ ब्राउज़र भी आपको प्लगइन्स का उपयोग करने की अनुमति देते हैं और आपके लिए WebRTC लीक को ब्लॉक करने के लिए addons. हमने अपने विंडोज पीसी, मैक, आईओएस, या एंड्रॉइड डिवाइस के लिए क्रोम, फ़ायरफ़ॉक्स, सफारी और माइक्रोसॉफ्ट एज पर इसे कैसे अक्षम कर सकते हैं, इस पर सटीक चरण प्रदान किए हैं.

Webrtc लीक्स (सभी ब्राउज़र) को कैसे ठीक करें

ऑनलाइन गोपनीयता और वीपीएन पर चर्चा करते समय, WEBRTC लीक और कमजोरियों का विषय अक्सर आता है.

जबकि WEBRTC मुद्दे पर अक्सर वीपीएन सेवाओं के साथ चर्चा की जाती है, यह वास्तव में, ए है वेब ब्राउज़र के साथ भेद्यता. WEBRTC लीक इन ब्राउज़रों को प्रभावित कर सकते हैं: क्रोम, फ़ायरफ़ॉक्स, सफारी, ओपेरा, बहादुर और क्रोमियम-आधारित ब्राउज़र.

तो क्या है webrtc?

WEBRTC “वेब रियल-टाइम संचार” के लिए खड़ा है. यह मूल रूप से अतिरिक्त ब्राउज़र एक्सटेंशन को जोड़ने के बिना ब्राउज़र (वास्तविक समय संचार) के भीतर आवाज, वीडियो चैट और पी 2 पी साझा करने की अनुमति देता है.

Webrtc लीक क्या है?

एक WEBRTC लीक तब होता है जब आपका बाहरी (सार्वजनिक) आईपी पता आपके ब्राउज़र की WEBRTC कार्यक्षमता के माध्यम से उजागर होता है. यह रिसाव आपको Webrtc API के माध्यम से डी-एनामी कर सकता है, भले ही आपका VPN सही तरीके से काम कर रहा हो.

यदि आपने अपने ब्राउज़र में WEBRTC लीक के खिलाफ खुद को संरक्षित नहीं किया है, तो आपके द्वारा देखी जाने वाली कोई भी वेबसाइट WEBRTC स्टन अनुरोधों के माध्यम से अपने वास्तविक (ISP- असाइन किए गए) आईपी पते को प्राप्त कर सकती है. यह एक गंभीर समस्या है.

जबकि WEBRTC सुविधा कुछ उपयोगकर्ताओं के लिए उपयोगी हो सकती है, यह एक VPN का उपयोग करने वालों के लिए खतरा पैदा करता है और अपने IP पते को उजागर किए बिना अपनी ऑनलाइन गोपनीयता बनाए रखने की मांग करता है.

Webrtc लीक के लिए परीक्षण कैसे करें

आपके VPN के परीक्षण पर हमारा गाइड कुछ अलग WEBRTC परीक्षण उपकरणों को सूचीबद्ध करता है:

- इप्लिक.नेट – WEBRTC लीक के अलावा, यह वेबसाइट IPv4, IPv6 और DNS लीक के लिए भी परीक्षण करती है.

- BrowserLeaks WeBRTC परीक्षण

- सही गोपनीयता webrtc परीक्षण

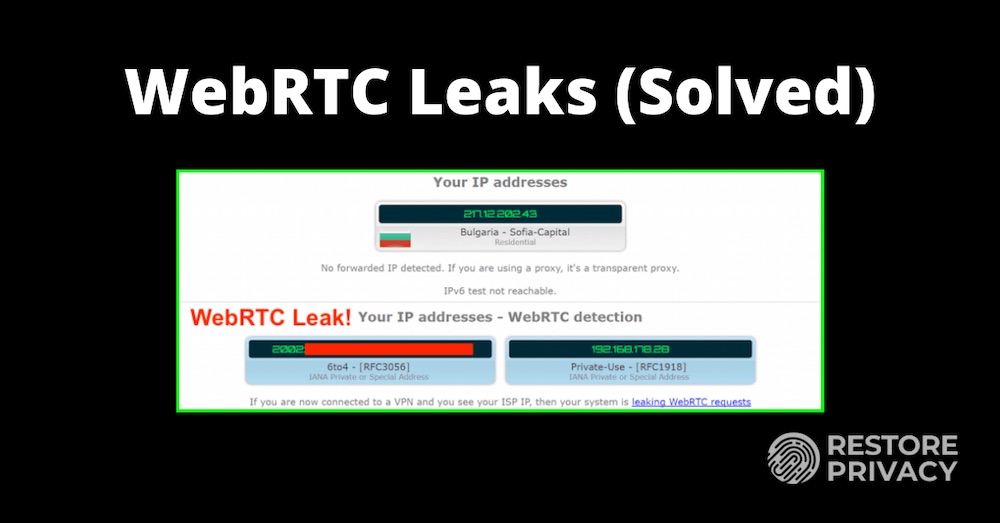

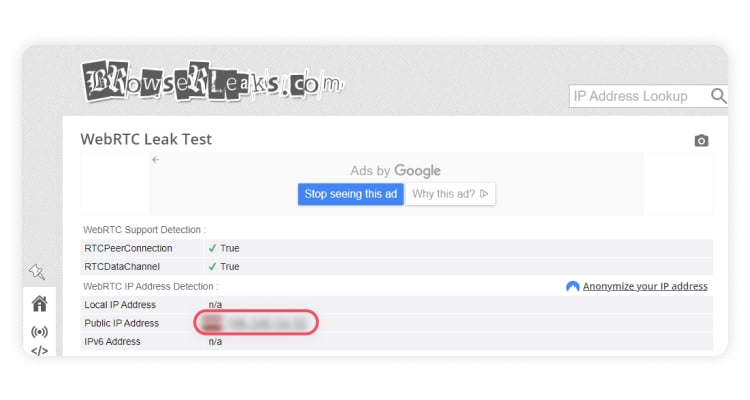

एक webrtc लीक कैसा दिखता है?

यदि आप अपने ISP- असाइन किए गए (बाहरी) आईपी पते को देखते हैं, तो यह एक WEBRTC लीक है. नीचे WEBRTC लीक का एक उदाहरण है जो मुझे एक वीपीएन सेवा का परीक्षण करते समय मिला था. आप देख सकते हैं कि मेरा सार्वजनिक IPv6 पता (2 के साथ शुरुआत) WEBRTC क्षेत्र में लीक हो रहा है, जबकि VPN जुड़ा हुआ है और स्थिर है.

ध्यान दें कि एक स्थानीय आईपी पता बाईं ओर ब्लैक आउट है. इनका उपयोग आपको पहचानने के लिए नहीं किया जा सकता है. (आपके स्थानीय/आंतरिक आईपी और आपके सार्वजनिक/बाहरी आईपी के बीच अंतर का स्पष्टीकरण यहाँ है.)

Webrtc भेद्यता

गोपनीयता प्रौद्योगिकी के माध्यम से ऑनलाइन गुमनाम होने की मांग करने वाला कोई भी व्यक्ति WEBRTC लीक के खिलाफ कार्रवाई करनी चाहिए.

डैनियल रोस्लर ने 2015 में अपने GitHub पेज पर इस भेद्यता को उजागर किया, जहाँ उन्होंने कहा:

फ़ायरफ़ॉक्स और क्रोम ने WEBRTC को लागू किया है जो स्टन सर्वर को अनुरोधों की अनुमति देता है जो उपयोगकर्ता के लिए स्थानीय और सार्वजनिक आईपी पते वापस कर देगा. ये अनुरोध परिणाम जावास्क्रिप्ट के लिए उपलब्ध हैं, इसलिए अब आप जावास्क्रिप्ट में स्थानीय और सार्वजनिक आईपी पते प्राप्त कर सकते हैं.

इसके अतिरिक्त, ये स्टन अनुरोध सामान्य XMLHTTPRequest प्रक्रिया के बाहर किए जाते हैं, इसलिए वे डेवलपर कंसोल में दिखाई नहीं देते हैं या AdblockPlus या ghostery जैसे प्लगइन्स द्वारा अवरुद्ध किए जाने में सक्षम हैं. यह ऑनलाइन ट्रैकिंग के लिए इस प्रकार के अनुरोधों को उपलब्ध कराता है यदि कोई विज्ञापनदाता वाइल्डकार्ड डोमेन के साथ एक स्टन सर्वर सेट करता है.

अनिवार्य रूप से, इसका मतलब है कि कोई भी साइट आपके वेब ब्राउज़र के माध्यम से अपने वास्तविक आईपी पते को प्राप्त करने के लिए कुछ जावास्क्रिप्ट कमांड को निष्पादित कर सकती है.

WEBRTC लीक सॉल्यूशंस

WEBRTC मुद्दे से निपटने के लिए यहां दो विकल्प दिए गए हैं:

1. अक्षम करना ब्राउज़र में webrtc (फ़ायरफ़ॉक्स) और केवल विकलांग WEBRTC क्षमता के साथ ब्राउज़रों का उपयोग करें. (निर्देश नीचे हैं.)

2. ब्राउज़र का उपयोग करें ऐड-ऑन या एक्सटेंशन यदि WEBRTC को अक्षम करना संभव नहीं है. (WEBRTC को अक्षम करना क्रोम और क्रोमियम-आधारित ब्राउज़रों के साथ संभव नहीं है, जैसे कि ब्रेव ब्राउज़र.)

टिप्पणी: ब्राउज़र ऐड-ऑन और एक्सटेंशन 100% प्रभावी नहीं हो सकता है. ऐड-ऑन के साथ भी, सही स्टन कोड के साथ अपने सही आईपी पते को प्रकट करने के लिए ब्राउज़र में भेद्यता अभी भी मौजूद है.

विभिन्न ब्राउज़रों के लिए webrtc फिक्स

नीचे विभिन्न ब्राउज़रों के लिए अलग -अलग फिक्स हैं.

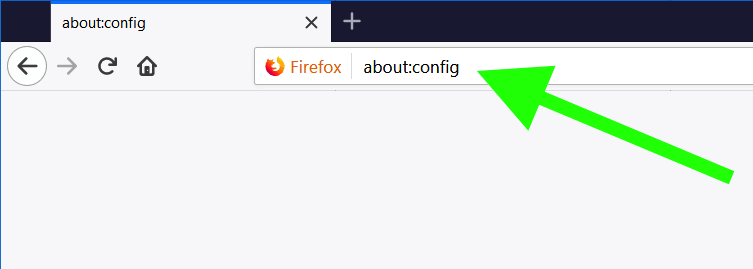

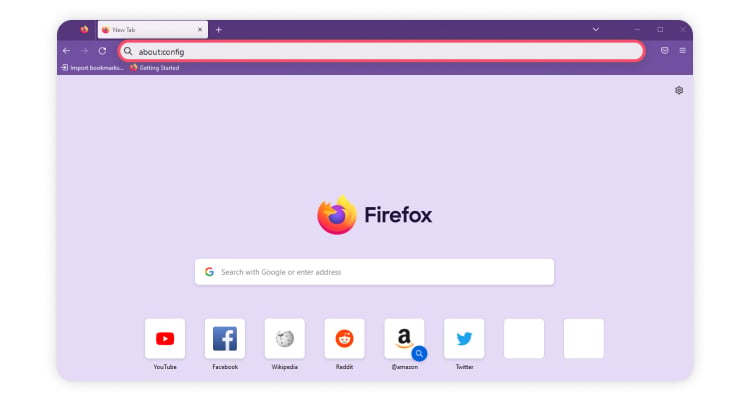

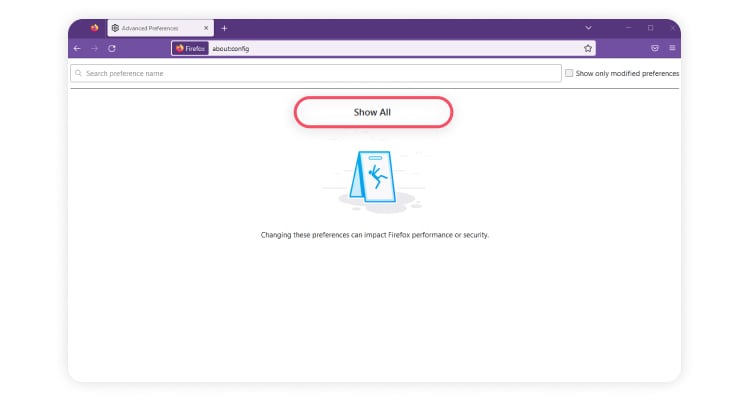

फ़ायरफ़ॉक्स ब्राउज़र

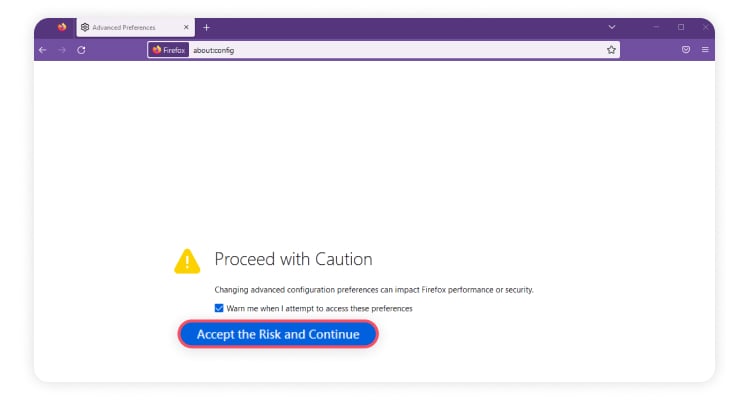

फ़ायरफ़ॉक्स में WEBRTC को अक्षम करना बहुत सरल है. सबसे पहले, टाइप करें के बारे में: कॉन्फ़िगर URL बार में और हिट में प्रवेश करना. फिर, चेतावनी संदेश से सहमत हैं और क्लिक करें जारी रखना बटन.

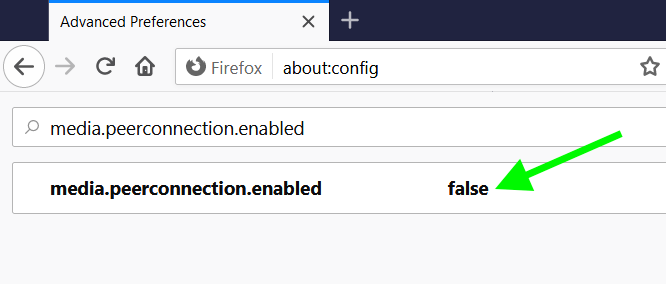

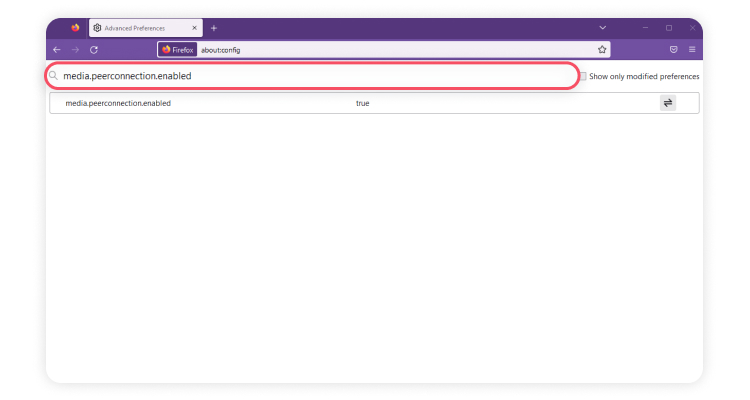

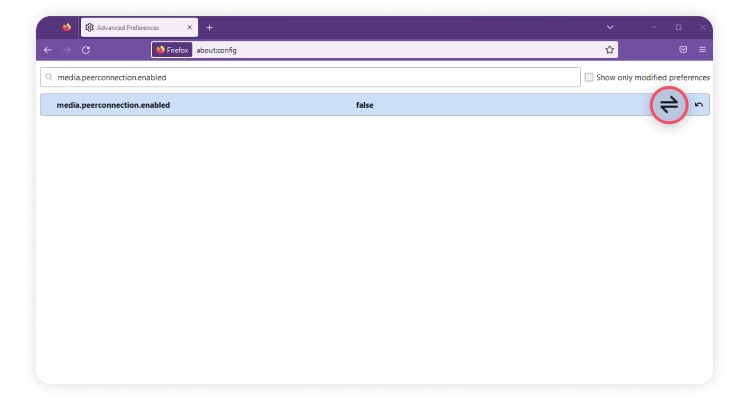

फिर, खोज बॉक्स प्रकार में “मिडिया.चतुर्थि.सक्रिय“. मान को बदलने के लिए वरीयता नाम पर डबल क्लिक करें “असत्य“.

WEBRTC अब फ़ायरफ़ॉक्स में अक्षम है और आपको WEBRTC लीक के बारे में चिंता करने की ज़रूरत नहीं है.

क्रोम WEBRTC (डेस्कटॉप)

तब से Chrome में webrtc को अक्षम नहीं किया जा सकता है (डेस्कटॉप), ऐड-ऑन एकमात्र विकल्प है (उन लोगों के लिए जो केवल क्रोम का उपयोग करना नहीं चाहते हैं).

जैसा कि ऊपर बताया गया है, यह याद रखना महत्वपूर्ण है कि ब्राउज़र ऐड-ऑन हैं 100% प्रभावी नहीं हो सकता है. दूसरे शब्दों में, आप अभी भी कुछ परिस्थितियों में WebRTC IP पता लीक के लिए असुरक्षित हो सकते हैं. बहरहाल, यहाँ कुछ ऐड-ऑन हैं जो विचार करने योग्य हो सकते हैं:

टिप्पणी: फ़ायरफ़ॉक्स के विपरीत, ये एक्सटेंशन केवल WEBRTC की सुरक्षा और गोपनीयता सेटिंग्स को बदलते हैं.

अनुशंसित समाधान: क्रोम का उपयोग करना बंद करें.

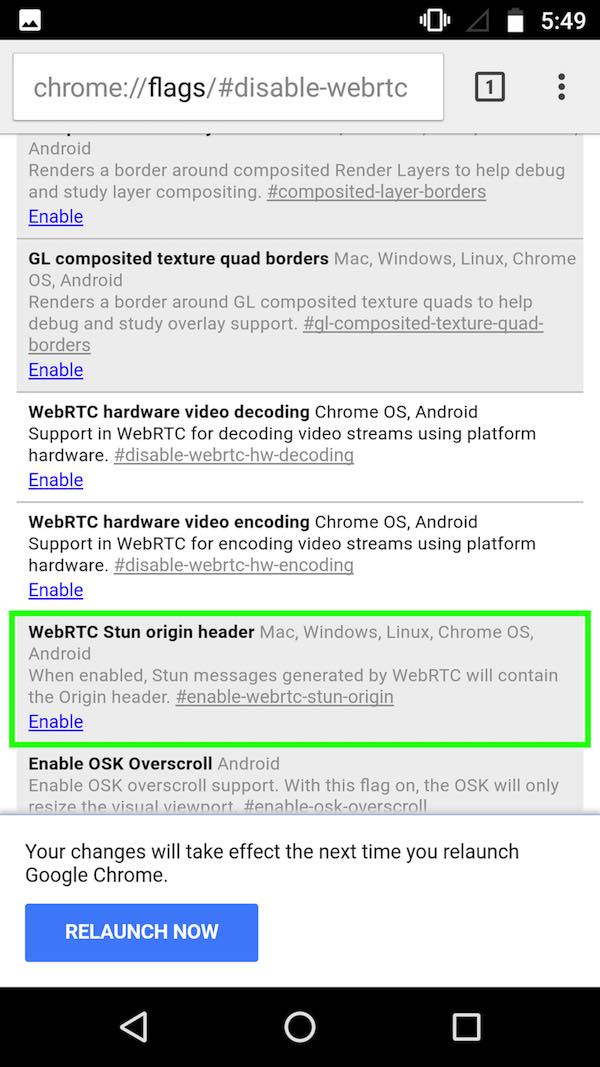

Android पर Chrome webrtc अक्षम करें

अपने Android डिवाइस पर, URL खोलें chrome: // झंडे/#अक्षम-webrtc क्रोम में.

नीचे स्क्रॉल करें और “WEBRTC स्टन ओरिजिन हेडर” खोजें – फिर इसे अक्षम करें. सुरक्षित उपाय के लिए, आप WEBRTC हार्डवेयर वीडियो एन्कोडिंग/डिकोडिंग विकल्पों को भी अक्षम कर सकते हैं, हालांकि यह आवश्यक नहीं हो सकता है.

टिप्पणी: Android उपयोगकर्ता फ़ायरफ़ॉक्स भी स्थापित कर सकते हैं, और ऊपर के चरणों के माध्यम से WEBRTC को अक्षम कर सकते हैं.

क्रोम iOS WEBRTC

IOS पर Chrome WEBRTC के कमजोर भागों को लागू करने के लिए प्रकट नहीं होता है जो स्थानीय या बाहरी आईपी पते (अभी तक) को उजागर कर सकता है.

बहादुर वेब्रटक लीक

क्योंकि बहादुर ब्राउज़र क्रोमियम पर आधारित है, यह WEBRTC IP पते के लीक के लिए भी कमजोर है, तब भी जब आप VPN का उपयोग कर रहे हों.

बहादुर ब्राउज़र में WEBRTC को ब्लॉक करने के दो तरीके हैं:

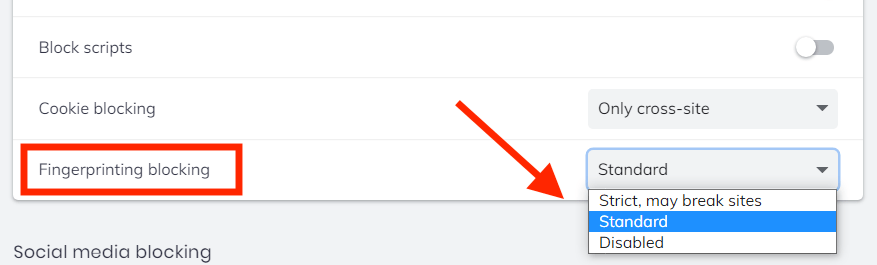

विधि 1: फिंगरप्रिंटिंग सुरक्षा

जाओ समायोजन > शील्ड्स > फिंगरप्रिंटिंग अवरोधक > और फिर चयन करें मानक या कठोर. यह सभी WEBRTC मुद्दों का ध्यान रखना चाहिए – कम से कम बहादुर (विंडोज, मैक ओएस, और लिनक्स) के डेस्कटॉप संस्करणों पर.

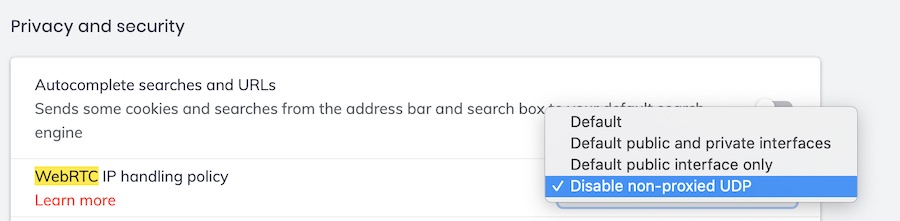

WEBRTC हैंडलिंग पॉलिसी पर ध्यान दें

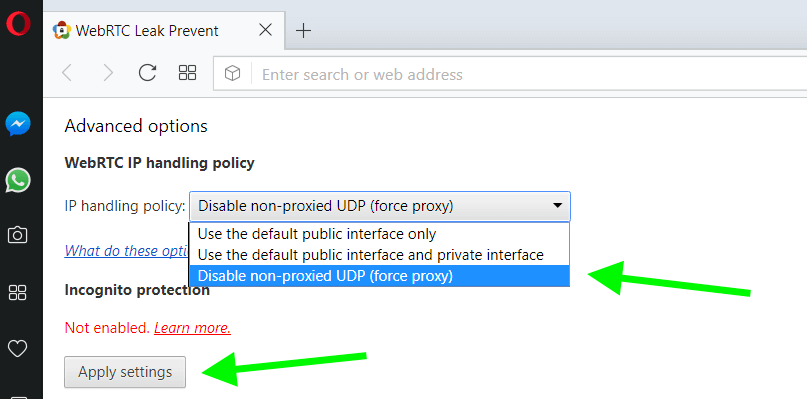

यदि आप जाते हैं तो आप WEBRTC हैंडलिंग पॉलिसी को भी समायोजित कर सकते हैं समायोजन, पर क्लिक करें सर्च ग्लास ऊपरी-दाएं कोने में, और फिर दर्ज करें WEBRTC. नीचे Webrtc आईपी हैंडलिंग नीति ड्रॉप डाउन मेनू पर क्लिक करें और आप नीचे दिए गए विकल्प देख सकते हैं.

टिप्पणी: WEBRTC हैंडलिंग के साथ विभिन्न विकल्पों को समझने के लिए, बहादुर के पास इस विषय पर एक लेख है. नीचे अलग -अलग विकल्प हैं:

मैंने अब विंडोज और मैक ओएस के लिए बहादुर के नवीनतम संस्करणों के साथ इसका परीक्षण किया है. मेरे परीक्षणों के आधार पर, यदि आपके पास पहले से है फिंगरप्रिंटिंग अवरोधक करने के लिए सेट सक्रिय, आपको किसी भी WEBRTC लीक का अनुभव नहीं करना चाहिए.

टिप्पणी: मैंने उन उपयोगकर्ताओं से कुछ शिकायतें देखी हैं जो दावा करते हैं कि WEBRTC iOS पर अवरुद्ध नहीं हो रहा है, यहां तक कि ऊपर दिए गए बदलाव करने के बाद भी. बहादुर डेवलपर्स ने इस मुद्दे की पुष्टि की है और एक फिक्स पर काम कर रहे हैं.

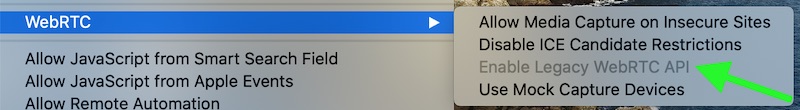

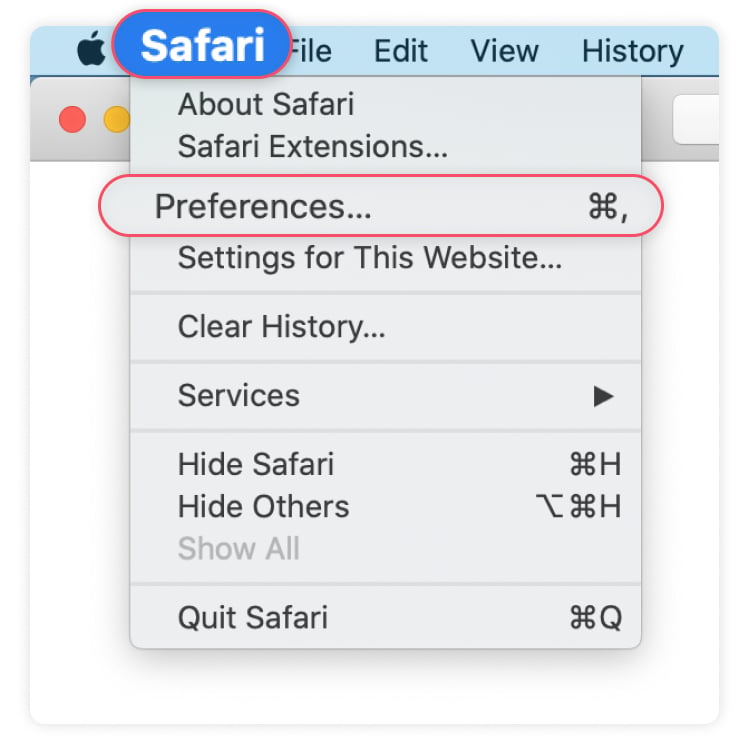

सफारी webrtc

WEBRTC लीक पारंपरिक रूप से सफारी ब्राउज़रों के साथ एक मुद्दा नहीं रहा है (मैक ओएस और आईओएस उपकरणों पर). हालाँकि, Apple अब WebRTC को सफारी में शामिल कर रहा है, हालांकि यह अभी भी तकनीकी रूप से एक “है”प्रयोगात्मक” विशेषता. बहरहाल, गोपनीयता के कारणों से सफारी में WEBRTC को अक्षम करना बुद्धिमानी होगी. ऐसे:

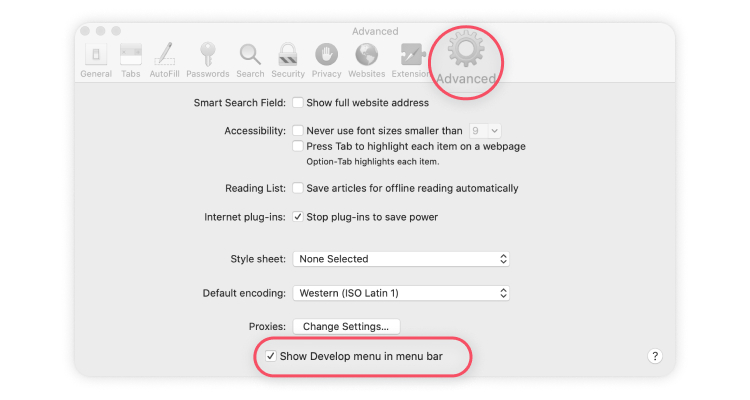

- मेनू बार में “सफारी” पर क्लिक करें

- फिर वरीयताओं पर क्लिक करें

- “उन्नत” टैब पर क्लिक करें, फिर नीचे दिए गए बॉक्स को “मेनू बार में मेनू दिखाएं” के लिए बॉक्स की जाँच करें

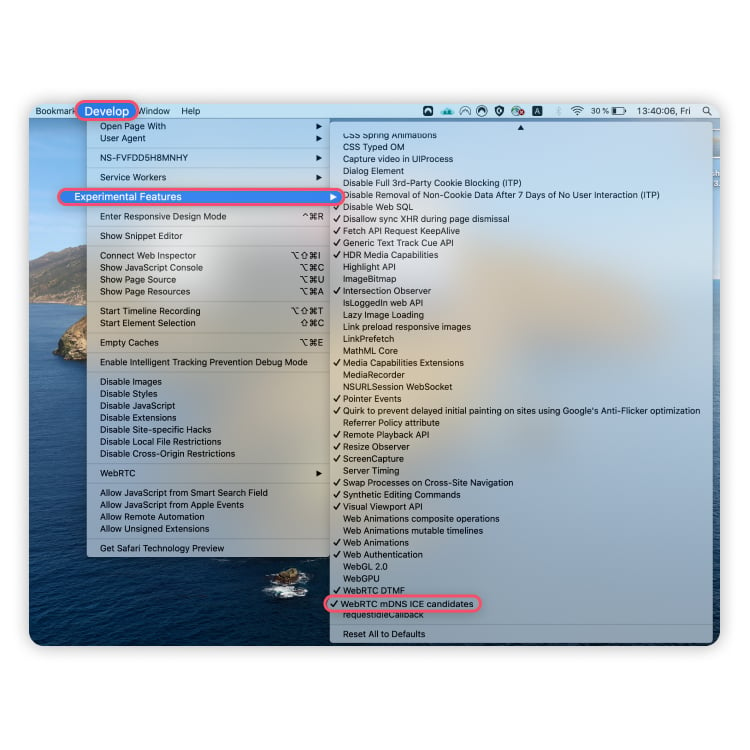

- अब, मेनू बार में “विकास” पर क्लिक करें. “WEBRTC” विकल्प के तहत, यदि “लिगेसी WebRTC API सक्षम करें” की जाँच की जाती है, तो उस पर क्लिक करें अक्षम करना यह विकल्प (कोई चेक मार्क नहीं).

सफारी में WEBRTC को प्रभावी ढंग से अक्षम करना चाहिए.

ओपेरा और अन्य क्रोमियम ब्राउज़र webrtc

क्रोम के साथ की तरह, ओपेरा और अन्य क्रोमियम ब्राउज़रों में WEBRTC भेद्यता को संबोधित करने का एकमात्र तरीका (अब तक) एक एक्सटेंशन का उपयोग करना है.

सबसे पहले, अपने ओपेरा ब्राउज़र में एक्सटेंशन “WEBRTC लीक रोकें” डाउनलोड करें.

फिर में उन्नत विकल्प WEBRTC लीक एक्सटेंशन को रोकने के लिए, “चुनें”गैर-प्रोक्सीड यूडीपी (बल प्रॉक्सी) अक्षम करें“और फिर क्लिक करें सेटिंग लागू करें.

फिर, क्योंकि यह एक एक्सटेंशन समाधान है, यह 100% प्रभावी नहीं हो सकता है.

अब सत्यापित करें कि आपके पास कोई WEBRTC लीक नहीं है

अब जब आपने अपने ब्राउज़र में WEBRTC को अक्षम या अवरुद्ध कर दिया है, तो आपको यह सत्यापित करने के लिए परीक्षण करना चाहिए कि यह काम कर रहा है. यहाँ WebRTC लीक की पहचान के लिए हमारे पसंदीदा उपकरण हैं:

- सही गोपनीयता webrtc परीक्षण

- BrowserLeaks WeBRTC परीक्षण

- इप्लिक.जाल

टिप्पणी: यदि आप एक स्थानीय आईपी पता देख रहे हैं, तो यह एक रिसाव नहीं है. एक WEBRTC लीक केवल एक सार्वजनिक आईपी पते के साथ होगा.

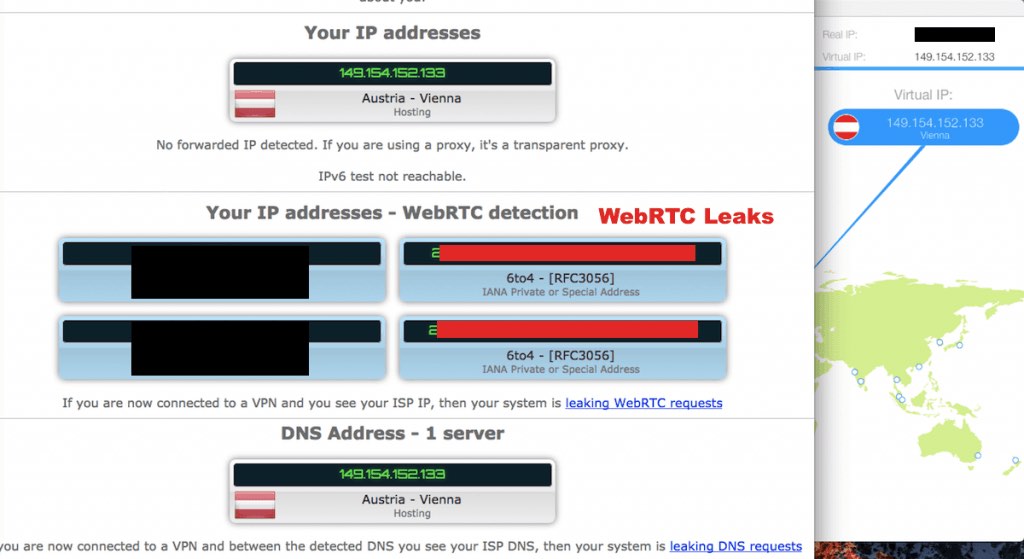

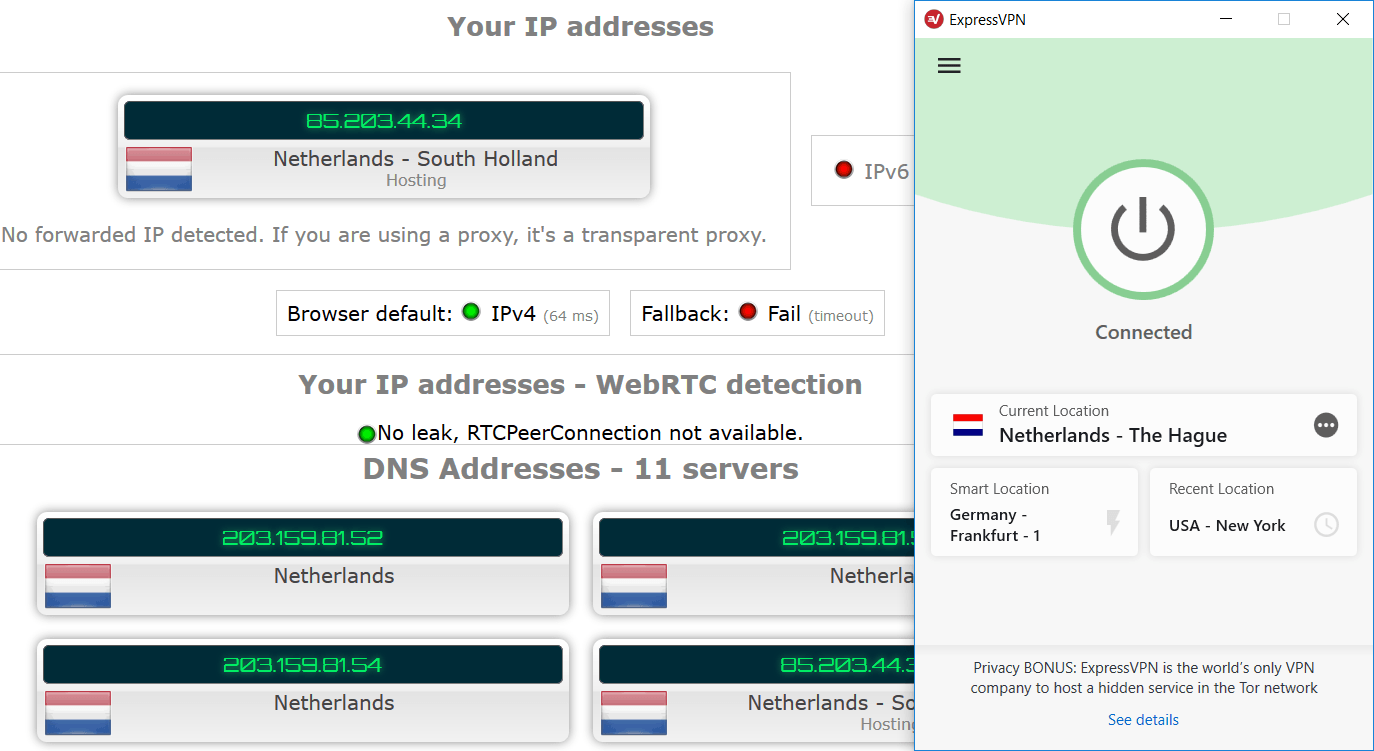

यहाँ मैं फ़ायरफ़ॉक्स ब्राउज़र में एक परीक्षण चला रहा हूँ, जबकि एक्सप्रेसवीपीएन से भी जुड़ा हुआ है:

आप दाईं ओर एक्सप्रेसवीपीएन क्लाइंट को देख सकते हैं, बाईं ओर परीक्षा परिणाम के साथ. कोई लीक नहीं!

नोट: एक्सप्रेसवीपीएन वर्तमान में हमारी शीर्ष वीपीएन सिफारिश है और उनके पास तीन महीने के लिए भी छूट है, विवरण के लिए हमारे एक्सप्रेसवीपीएन कूपन पेज देखें.

WEBRTC लीक और ब्राउज़र कमजोरियों पर निष्कर्ष

WEBRTC लीक भेद्यता विभिन्न गोपनीयता उपकरणों के माध्यम से ऑनलाइन गुमनामी और सुरक्षा के उच्च स्तर की तलाश करने वालों के लिए एक बहुत ही महत्वपूर्ण अवधारणा पर प्रकाश डालती है.

ब्राउज़र आमतौर पर श्रृंखला में कमजोर कड़ी है.

WEBRTC मुद्दा हमें यह भी दिखाता है कि आपके गोपनीयता सेटअप के साथ मौजूद अन्य कमजोरियां हो सकती हैं, भले ही आप अपने आईपी पते और स्थान को छिपाने के लिए एक अच्छे वीपीएन का उपयोग कर रहे हों. (WEBRTC मुद्दा 2015 तक सार्वजनिक रूप से नहीं जाना गया था.)

एक और समस्या के बारे में जागरूक होना है ब्राउज़र फिंगरप्रिंटिंग. यह तब होता है जब आपके ब्राउज़र और ऑपरेटिंग सिस्टम के भीतर विभिन्न सेटिंग्स और मूल्यों का उपयोग एक अद्वितीय फिंगरप्रिंट बनाने के लिए किया जा सकता है, और इस तरह उपयोगकर्ताओं को ट्रैक और पहचानें. सौभाग्य से, इसके लिए प्रभावी समाधान भी हैं.

और अंत में, विचार करने के लिए कई अलग -अलग सुरक्षित और निजी ब्राउज़र हैं, जिनमें से कई को आपकी अपनी अनूठी जरूरतों के लिए अनुकूलित किया जा सकता है.

स्वेन टेलर के बारे में

स्वेन टेलर एक डिजिटल गोपनीयता वकालत समूह के प्रमुख संपादक और पुनर्स्थापना गोपनीयता के संस्थापक हैं. डिजिटल गोपनीयता और सुलभ जानकारी के लिए एक जुनून के साथ, उन्होंने आपको ऑनलाइन गोपनीयता, सुरक्षा और संबंधित विषयों के बारे में ईमानदार, उपयोगी और अप-टू-डेट जानकारी प्रदान करने के लिए पुनर्स्थापना की.

पाठक बातचीत

टिप्पणियाँ

- सीटी 16 नवंबर, 2022

हाय स्वेन टेलर!

हर बार जब मैं फ़ायरफ़ॉक्स पर eBay पेज खोलता हूं, तो Google पॉप अप एक विंडो मुझे Google खाते में साइन इन करने के लिए कहें! क्या आप हमें दिखा सकते हैं कि इस कष्टप्रद चीज़ से कैसे छुटकारा मिले? मैंने webrtc को झूठा कर दिया.

धन्यवाद, सीटी

मिल्टन, लॉन्ग टाइम रीडर 25 अगस्त, 2022

हाय स्वेन, iOS आपके गाइड के बाद से बहुत बदल गया है. एक सफारी टॉगल के बजाय आप उल्लेख करते हैं कि अब कई प्रयोगात्मक वेबकिट टॉगल हैं, जिनमें 20+ शामिल हैं जो कैनवास से संबंधित हैं. उनके साथ क्या करना है पर एक नया गाइड सुनिश्चित करेगा! क्या यह पहले से ही कहीं उपलब्ध है?

- स्वेन टेलर 26 अगस्त, 2022

हाय मिल्टन, हम इसे बाहर निकाल देंगे, लेकिन हमें पहले सेटिंग्स को सत्यापित करने के लिए एक अद्यतन iOS डिवाइस की आवश्यकता है.

- BIRDIEX 11 मार्च, 2023

iOS ऐप और ब्राउज़रों की तरह लीक. VPN ज्यादातर लीक और अब काम नहीं करते हैं

Nordvpn लीक सही स्थान:

2 उदाहरण पैरामाउंट प्लस, और फ़ायरफ़ॉक्स BBCIPLAYER का उपयोग करने के लिए बांधना

FYI करें 3-11-23 सब कुछ सबसे हाल ही में अद्यतन किए गए संस्करण हैं

जॉन पीटरसन 14 जुलाई, 2022

मैं नए इको शो डिवाइस पर अमेज़ॅन सिल्क ब्राउज़र (क्रोम पर आधारित) में WEBRTC को अक्षम करने की कोशिश कर रहा हूं. क्रोम वेब स्टोर एक्सटेंशन इस ब्राउज़र के लिए अनुपलब्ध हैं और इको शो पर साइड-लोडिंग सबसे अच्छा लगता है. मैं यह भी चाहता हूं कि मैं रेशम के लिए नॉर्डवीपीएन एक्सटेंशन स्थापित कर सकूं, लेकिन यह केवल एज और क्रोम के लिए उपलब्ध है, और शायद फ़ायरफ़ॉक्स. निश्चित रूप से रेशम पर डेवलपर सेटिंग्स में जाने का एक तरीका होना चाहिए. क्या कोई उम्मीद है? मैं हैकर्स और स्नूपिंग के इन दिनों, मुझे कोई कारण नहीं दिखता कि अमेज़ॅन को मेरे वास्तविक आईपी पते को जानने पर कुल नियंत्रण की आवश्यकता है.

जोनाथन 19 अप्रैल, 2022

Android के लिए फ़ायरफ़ॉक्स आपको WEBRTC को अक्षम करने की अनुमति नहीं देता है.

यह इस तथ्य के कारण है कि अप्रैल 2021 तक, Androids के बारे में पहुंच से वंचित कर दिया गया है: फ़ायरफ़ॉक्स स्थिर और बीटा चैनलों में कॉन्फ़िगर करें.

रात में फ़ायरफ़ॉक्स स्थापित करें.

- Addermc 16 अक्टूबर, 2022

वास्तव में? तो क्या इसका मतलब यह है कि जब मैं इसके बारे में डालता हूं: Android ब्राउज़र के लिए iceraven में कॉन्फ़िगर करें और पूर्ण डेवलपर पेज पॉप अप हो जाता है और फिर मैं WebRTC को अक्षम करने के लिए अनुभाग ढूंढता हूं और एक जोड़े से अधिक WEBRTC संबंधित सेटिंग के साथ अक्षम करने में सक्षम हूं।. यह वास्तव में अक्षम नहीं है?? वास्तव में आप Android थ्रू iceraven, रात, फ़ायरफ़ॉक्स, और ICECAT (दुर्भाग्य से परित्यक्त) के लिए WeBRTC को अक्षम कर सकते हैं.

जोनाथन 19 अप्रैल, 2022

WEBRTC को कैसे अक्षम करें और लीक को रोकने के लिए

VPN उपयोगकर्ता सावधान रहें: फ़ायरफ़ॉक्स और क्रोम में एक सुरक्षा भेद्यता है जो आपके IP पते को लीक कर सकती है जब तक कि आप NordVPN की तरह पूर्ण-विशेषताओं वाले VPN का उपयोग नहीं कर रहे हैं. यह जानने के लिए पढ़ें कि एक WEBRTC लीक क्या है, एक WEBRTC परीक्षण कैसे करें और आप खुद को भेद्यता से कैसे बचा सकते हैं.

25 जनवरी, 2022

Время чтения: 1 мин.

- Webrtc लीक क्या है?

- WEBRTC क्या है?

- एक webrtc लीक कैसे होता है?

- WEBRTC के साथ समस्या

- Webrtc लीक के लिए परीक्षण कैसे करें

- Webrtc लीक को कैसे ब्लॉक करें

- क्रोम

- फ़ायरफ़ॉक्स

- सफारी

- माइक्रोसॉफ्ट बढ़त

- ओपेरा

Webrtc लीक क्या है?

एक WEBRTC लीक एक भेद्यता है जो फ़ायरफ़ॉक्स, Google Chrome, Brave, Opera, और अन्य जैसे वेब ब्राउज़रों में हो सकती है. एक WEBRTC लीक एक प्रमुख सुरक्षा जोखिम प्रस्तुत करता है, क्योंकि यह आपके वास्तविक IP पते को उजागर कर सकता है जब आप एक सबपेर VPN से जुड़े होते हैं जो आपको WebRTC लीक से बचाता नहीं है.

WEBRTC क्या है?

WEBRTC (वेब रियल-टाइम कम्युनिकेशन) एक ओपन-सोर्स टूल है जो वेब ब्राउज़रों को उन वेबसाइटों के साथ वास्तविक समय के साथ-साथ पीयर-टू-पीयर कनेक्शन बनाने की अनुमति देता है जो वे यात्रा करते हैं.

यह आपके फ़ायरफ़ॉक्स ब्राउज़र को, उदाहरण के लिए, लाइव ऑडियो और वीडियो फ़ीड भेजने के लिए आपके और किसी अन्य प्रतिभागी के बीच ऑनलाइन किसी भी अतिरिक्त सॉफ़्टवेयर को डाउनलोड किए बिना अनुमति देता है. यह एक गैर-स्वामित्व प्रोटोकॉल है जो किसी भी वेबसाइट को प्लग इन करने और ऐसा कनेक्शन बनाने की अनुमति देता है (आपकी अनुमति के साथ).

WEBRTC ब्राउज़र से विशेष वास्तविक समय संचार चैनल स्थापित करके ऐसा करता है. वे उस वेबसाइट के साथ संवाद करते हैं जो आप जा रहे हैं और जानकारी का आदान -प्रदान करते हैं (आपके स्थानीय और सार्वजनिक आईपी पते सहित).

एक webrtc लीक कैसे होता है?

WEBRTC लीक तब होता है जब संचार चैनल एक वीपीएन का उपयोग करके बनाई गई आपकी एन्क्रिप्टेड सुरंग को बायपास करते हैं. इस मामले में वेबसाइटें और ऑनलाइन सेवाएं जो आप देखती हैं, अपना आईपी पता देख सकती हैं.

WEBRTC के साथ समस्या

WEBRTC तकनीक एक बड़े पैमाने पर भेद्यता प्रस्तुत करती है. आपके द्वारा देखी जाने वाली कोई भी वेबसाइट संभावित रूप से अनुरोध कर सकती है और अपने वीपीएन के बावजूद अपने सही आईपी पते को एक्सेस कर सकती है. जब इस भेद्यता को पहली बार खोजा गया था, तो इसने वीपीएन प्रदाताओं (खुद को शामिल किया) को काफी डरा दिया. सबसे बुरी बात यह है कि यह WEBRTC की मूल कार्यक्षमता का हिस्सा है, इसलिए यह “निश्चित नहीं हो सकता है.”यह उपयोगकर्ता पर निर्भर है कि इन लीक को ब्लॉक करने के तरीके खोजें या पूरी तरह से WEBRTC को अक्षम करें. अच्छी बात यह है कि आप आसानी से एक WebRTC लीक टेस्ट कर सकते हैं. परीक्षण करना WEBRTC लीक की रोकथाम को लागू करने के सर्वोत्तम तरीकों में से एक है.

Похожие статьи

Время чтения: 7 мин.

Webrtc लीक के लिए परीक्षण कैसे करें

किसी भी संभावित WEBRTC लीक के लिए अपने VPN की जाँच करें. आप इन सरल चरणों का पालन करके एक WEBRTC लीक परीक्षण कर सकते हैं:

- आप जो भी VPN का उपयोग कर रहे हैं उसे डिस्कनेक्ट करें और बाहर निकालें.

- अपने आईपी की जाँच करें. आप एक Google खोज में “मेरा आईपी क्या है” टाइप करके ऐसा कर सकते हैं. आप अपना वास्तविक आईपी पता देखेंगे, जो आईएसपी द्वारा प्रदान किया गया है. इसे नोट करें.

- ब्राउज़र से बाहर निकलें.

- अपने वीपीएन को फिर से लॉन्च करें और एक वीपीएन सर्वर से कनेक्ट करें.

- अपना ब्राउज़र लॉन्च करें और ब्राउज़र्स पर जाएं.कॉम.

- WEBRTC लीक टेस्ट फ़ील्ड का पता लगाएँ. यदि आपका मूल आईपी, जिसे आपने नोट किया है, वह नहीं है – आप जाने के लिए अच्छे हैं.

नोट: आपका मूल आईपी आमतौर पर 10 से शुरू होता है.XXX या 192.XXX या कभी-कभी एक अल्फा-न्यूमेरिक IPv6).

Webrtc लीक को कैसे ब्लॉक करें

यदि एक WEBRTC परीक्षण से पता चला है कि एक रिसाव है, तो इसे ब्लॉक करने के कुछ तरीके हैं. अब तक सबसे सरल तरीका nordvpn का उपयोग करके Webrtc लीक को ब्लॉक करना है. चाहे आप फ़ायरफ़ॉक्स या क्रोम के लिए हमारे नियमित वीपीएन या हमारे ब्राउज़र प्लगइन्स का उपयोग कर रहे हों, या तो WEBRTC के माध्यम से किसी भी अवांछित आईपी पते लीक को अवरुद्ध कर देगा, जबकि अधिकृत WEBRTC कनेक्शन को अपने अनाम आईपी पते के तहत जारी रखने की अनुमति देता है.

अपने आईपी पते को सुरक्षित रखें और एक बटन के क्लिक के साथ ऑनलाइन सुरक्षा बढ़ाएं.

आप अपने ब्राउज़र से WEBRTC अनुरोधों को अवरुद्ध करके WEBRTC लीक को भी रोक सकते हैं, लेकिन यह प्रक्रिया थोड़ी अधिक जटिल होगी. इसके अलावा, NordVPN के विपरीत, इन विधियों का उपयोग करके WEBRTC लीक को अवरुद्ध करना अक्सर WEBRTC कार्यक्षमता को पूरी तरह से अक्षम कर देगा.

Chrome पर WEBRTC को कैसे अक्षम करें

Chrome पर WEBRTC को अक्षम करना मुश्किल है, और हम ऐसा करने के लिए एक एक्सटेंशन का उपयोग करने का दृढ़ता से सुझाव देते हैं. ऐसा इसलिए है क्योंकि एक्सटेंशन-फ्री तरीके से मैन्युअल रूप से एडिटिंग सेटिंग फाइल शामिल हैं जो संभावित रूप से आपके क्रोम ब्राउज़र की खराबी कर सकते हैं यदि आप इसे गलत करते हैं.

Webrtc लीक रोका webrtc लीक को रोकने के लिए अग्रणी क्रोम एक्सटेंशन है. जैसा कि डेवलपर ने नोट किया है, यह एक्सटेंशन केवल WEBRTC की सुरक्षा और गोपनीयता सेटिंग्स को बदलता है – यह WEBRTC को बंद नहीं करता है.

फ़ायरफ़ॉक्स पर WEBRTC को कैसे अक्षम करें

सौभाग्य से, फ़ायरफ़ॉक्स के पास WEBRTC को अक्षम करने का एक अंतर्निहित तरीका है. यह खोजना मुश्किल हो सकता है कि क्या आपको पता नहीं है कि कहां देखना है, इसलिए इन चरणों का पालन करें!

- अपने ब्राउज़र बार में “के बारे में: कॉन्फ़िगर” लिखें और एंटर हिट करें.

- आपको एक चेतावनी के साथ संकेत दिया जाएगा. “जोखिम स्वीकार करें और जारी रखें पर क्लिक करें.”

- “सभी दिखाएँ” पर क्लिक करें.”

- आपको सेटिंग्स की एक लंबी सूची के साथ प्रस्तुत किया जाएगा, जिनमें से अधिकांश आपको शायद स्पर्श नहीं करना चाहिए. आपको जो ज़रूरत है उसे खोजने के लिए, पृष्ठ के शीर्ष पर खोज बार में टाइप करें: “मीडिया.चतुर्थि.सक्रिय.”

- अब आपको बस इतना करना है कि दाईं ओर टॉगल बटन दबाएं. वरीयता के बीच में मान अब “गलत” के रूप में प्रदर्शित होना चाहिए.”

इतना ही! यह सभी WEBRTC को अक्षम कर देगा, इसलिए यह किसी भी वेबसाइट को भी अक्षम कर देगा जो अपनी सेवाओं को वितरित करने के लिए इसका उपयोग करता है.

सफारी पर WEBRTC को कैसे अक्षम करें

सफारी पर WEBRTC को अक्षम करना संभव है, लेकिन फ़ायरफ़ॉक्स पर खोज करने के लिए विकल्प थोड़ा कठिन है. ऐसा इसलिए है क्योंकि WEBRTC को केवल हाल ही में लागू किया गया था, और अभी भी एक प्रायोगिक विशेषता माना जाता है जिसे केवल डेवलपर्स के साथ फिड करना चाहते हैं. यदि आप इन निर्देशों का पालन करते हैं, हालांकि, आप इसे आसानी से पाएंगे!

- “सफारी” पर क्लिक करें और ड्रॉप-डाउन मेनू से “प्राथमिकताएं” चुनें.

- “एडवांस्ड” टैब पर क्लिक करें और चेकबॉक्स की जाँच करें जो पढ़ता है “मेनू बार में मेनू विकसित करें।.”

- मेनू बार में नए “विकास” टैब पर क्लिक करें और ड्रॉप-डाउन मेनू से “प्रायोगिक विशेषताएं” चुनें. नीचे तक सभी तरह से स्क्रॉल करें. यदि “WEBRTC MDNS ICE CODITRATES” की जाँच की जाती है, तो इसे अक्षम करने के लिए उस पर क्लिक करें.

इतना ही! आपकी सफारी अब webrtc लीक से मुक्त है. हालाँकि, यह WeBRTC- आधारित सेवाओं को आपके ब्राउज़र में काम करने से भी रोक सकता है.

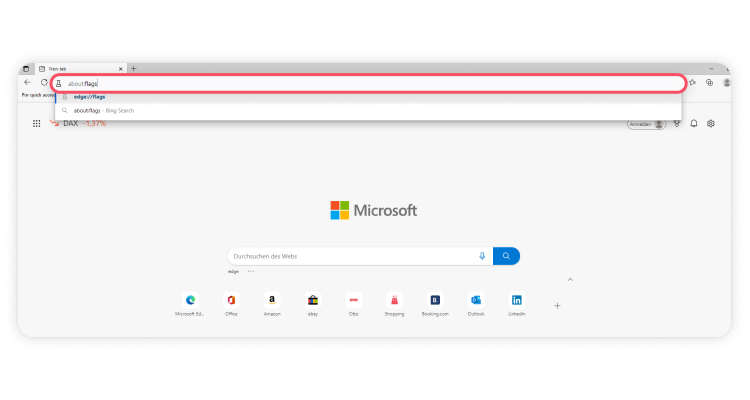

Microsoft Edge पर WEBRTC को कैसे अक्षम करें

Microsoft एज पर WEBRTC को अक्षम करना किसी भी अन्य ब्राउज़र पर इसे अक्षम करने की तुलना में आसान है. यह सब दो कदम है.

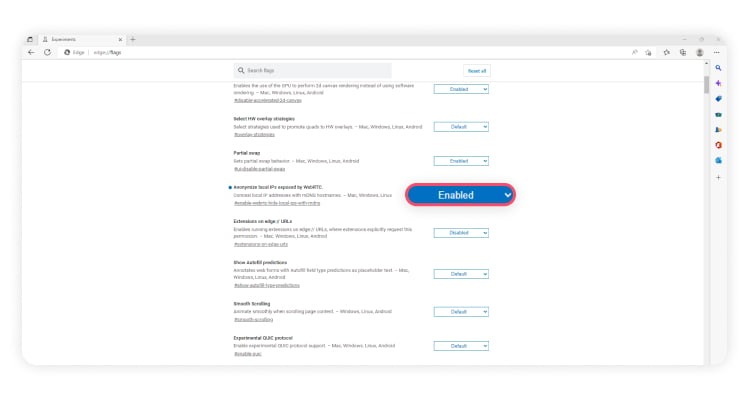

- एड्रेस बार में एज ओपन और टाइप करें: “के बारे में: झंडे.”आपको सेटिंग्स के एक समूह के साथ प्रस्तुत किया जाएगा.

- नीचे स्क्रॉल करें और “WEBRTC कनेक्शन पर मेरा स्थानीय IP पता छिपाएं”. सुनिश्चित करें कि विकल्प चालू है. अपने ब्राउज़र को पुनरारंभ करें.

इतना ही. सरल और आसान.

ओपेरा पर WEBRTC को कैसे अक्षम करें

ओपेरा पर WEBRTC को अक्षम करना लगभग उतना ही आसान है जितना कि Microsoft Edge पर है – इस बार अधिक स्क्रॉलिंग है.

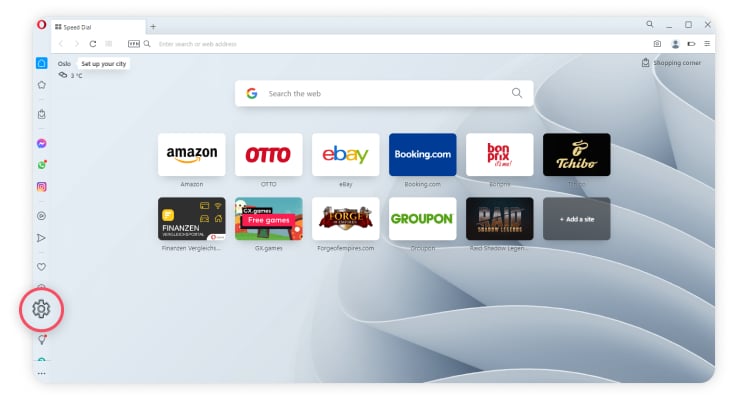

- ओपेरा खोलें और खिड़की के बाईं ओर स्थित “सेटिंग्स” में तल्लीन करें.

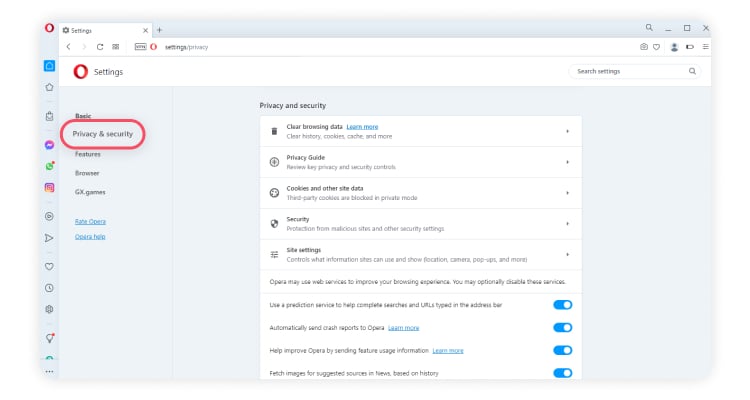

- आपको नीचे एक विकल्प दिखाई देगा: “गोपनीयता और सुरक्षा.” इस पर क्लिक करें.

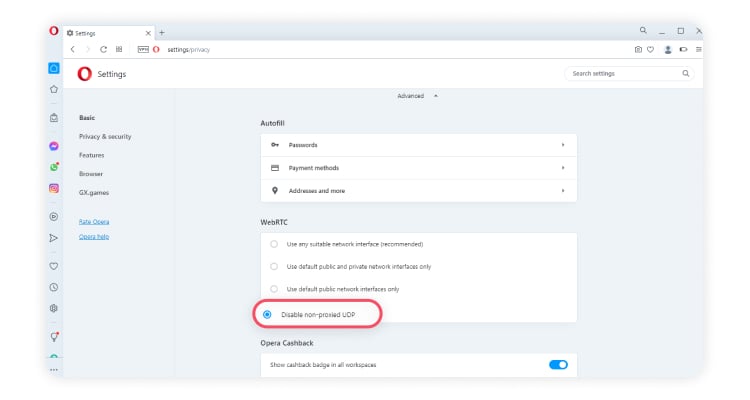

- “WEBRTC” नामक अनुभाग पर नीचे स्क्रॉल करें.”सूची में अंतिम विकल्प” गैर-प्रोक्सीड यूडीपी को अक्षम करना चाहिए “.”सुनिश्चित करें कि यह चालू है. अपने ब्राउज़र को पुनरारंभ करें.

ध्यान रखें कि ओपेरा के पुराने संस्करणों के पास यह विकल्प उपलब्ध नहीं हो सकता है. आपको WEBRTC कंट्रोल एक्सटेंशन की तरह विभिन्न विकल्पों का पता लगाना पड़ सकता है.

WebRTC लीक को अवरुद्ध करना पर्याप्त नहीं है

WebRTC लीक को अवरुद्ध करना आपकी ऑनलाइन गतिविधि को सुरक्षित करने के लिए एक अच्छी शुरुआत है, लेकिन यह पर्याप्त नहीं है. यदि आप इन लीक को ब्लॉक करने के लिए NordVPN के ब्राउज़र एक्सटेंशन या VPN सेवा का उपयोग करते हैं, तो आपके पास पहले से ही सुरक्षित रहने में मदद करने के लिए आपके निपटान में उपकरणों का एक संग्रह होगा.

NordVPN हमारे खतरे की सुरक्षा प्रणाली और अवांछित डेटा एक्सपोज़र को रोकने के लिए एक किल स्विच सहित विभिन्न प्रकार की उपयोगी सुविधाएँ प्रदान करता है. हमारा प्रीमियम वीपीएन आपको मजबूत डेटा एन्क्रिप्शन पर समझौता किए बिना, आपको बेजोड़ इंटरनेट गति दे सकता है.

आपकी दिन-प्रतिदिन की इंटरनेट सुरक्षा को बेहतर बनाने और अपनी गोपनीयता की रक्षा करने के लिए कभी भी बेहतर समय नहीं रहा है. NordVPN के साथ, एन्क्रिप्शन बस एक क्लिक दूर है.

Nordvpn आपको सुरक्षित और निजी ऑनलाइन रखेगा. हमारी 30-दिवसीय मनी-बैक गारंटी के साथ इसे आज़माएं.

ऑनलाइन सुरक्षा एक क्लिक के साथ शुरू होती है.

दुनिया के प्रमुख वीपीएन के साथ सुरक्षित रहें

चार्ल्स व्हिटमोर

चार्ल्स – автор контента, yeвлеченный конही кенциальностюю в интернете и сво सिर्फ. Будучи тех х х ागर с п пристрастием к полной интеграции «yaмного дома», он ччитает, чтолж ынжTж кнPжTт кнPжPт ыоPжPт ыоPжTа ыоPжTа ынPжTа ынPжTа ынPжTа ынPж ынPж ынPжTа ынPж ыяPт ыяPжTRж ч ыяPжPт ыяPт ы ыяPтPт ч ыяя ही бс ही.