מהי הצפנת AES? איך זה עובד

כל עוד יש לאנשים סודות, וזה הרבה זמן, היה צורך להסתיר אותם מאחרים. ברוך הבא לעולם ההצפנה.

הצפנה, בעולם המחשוב, הוא תהליך בו נתונים נלקחים ממשהו שניתן לקרוא או להבין בקלות ואז מקודדים בצורה שיכולה להיות רק לפענח על ידי אדם או מכשיר אחר אם הם להחזיק את מפתח הפענוח הנכון.

הצפנה היא זו שמאבטחת נתונים. הצפנה לוקחת מידע דיגיטלי שאדם יכול לראות או לקרוא, כגון מידע פיננסי, נתוני לקוח או צילומים, מטשטשת אותו בצורה כזו שאדם שמסתכל עליו לא יכול להבין מה הוא רואה. עם זאת, הצפנה היא תהליך שניתן להפוך.

הצפנה היא זו שמאבטחת נתונים. הצפנה לוקחת מידע דיגיטלי שאדם יכול לראות או לקרוא, כגון מידע פיננסי, נתוני לקוח או צילומים, מטשטשת אותו בצורה כזו שאדם שמסתכל עליו לא יכול להבין מה הוא רואה. עם זאת, הצפנה היא תהליך שניתן להפוך.

אנו יכולים לחשוב על זה ככה, הצפנה היא מנעול. אם ברשותך מפתח הפענוח הנכון, אתה יכול לבטל את נעילת המידע המוצפן או לקרוא אותו. אם אין לך את מפתח הפענוח הנכון, הדרך היחידה להשיג גישה היא על ידי פריצת המנעול.

זה איפה חשוב לבחור את סוג ההצפנה הנכון. אם ההצפנה שלך היא המקבילה למנעול זול שתקבל בחנות לחומרי בניין מקומיים, ניתן לשבור אותו בקלות. עם זאת, ההצפנה הטובה ביותר דומה למנעול בכספת בנקאית. זה כמעט בלתי שביר.

מדוע הצפנה כה חשובה?

פרטיות חיונית לחיינו האישיים. פרטיות הנתונים היא המפתח לביטחון, למוניטין ולשגשוג הכלכלי שלנו. באותו אופן בו אתה נועל את ביתך וכי ממשלות מונעות גישה לתשתיות קריטיות במטרה להגן על רכוש בעולם הפיזי, הצפנה מונעת מפושעי סייבר לקבל גישה לנתונים שלך. ממשלות ברחבי העולם מציגות הצעות להחלשת כוח ההצפנה, ובכך עשויות לסכן את ביטחונכם.

הצפנה מגינה עליך כשאתה קונה, כשאתה מתקשר וכשאתה מבנק. יותר ויותר מחייך מתבצעים באופן מקוון. זו הסיבה שאתה צריך לדאוג לעשות את מה שאתה יכול כדי לשפר את אבטחת הנתונים שלך ולשמור על פרטיותך.

הצפנה מגינה עליך כשאתה קונה, כשאתה מתקשר וכשאתה מבנק. יותר ויותר מחייך מתבצעים באופן מקוון. זו הסיבה שאתה צריך לדאוג לעשות את מה שאתה יכול כדי לשפר את אבטחת הנתונים שלך ולשמור על פרטיותך.

הצפנה היא חלק מחיי היומיום שלך ברשת. ככל הנראה אינך מודע לכך, אך עסקים וסוכנויות ממשלתיות משתמשים בהצפנה כדי לאבטח את המידע האישי שלך. זה מונע מגנבי זהות לשדוד את המידע שלך ולהיכנס לחשבון הבנק שלך. הצפנה מונעת מהאקרים לקרוא את המיילים והתקשורת האישית שלך.

מדבר בנושא של אבטחת סייבר ו הצפנה, שר ההגנה לשעבר, אש קרטר, דן בתפקיד החשוב שיש לאבטחת מידע ובצפינה חזקה בביטחון הלאומי. באותה תקופה הוא הפציר ביזמים וחדשנים למלא תפקיד בהשבחת אבטחת הסייבר. מאוחר יותר צוטט באומרו, “הצפנה היא חלק הכרחי באבטחת מידע, והצפנה חזקה היא דבר טוב.”

כיצד עובד הצפנה?

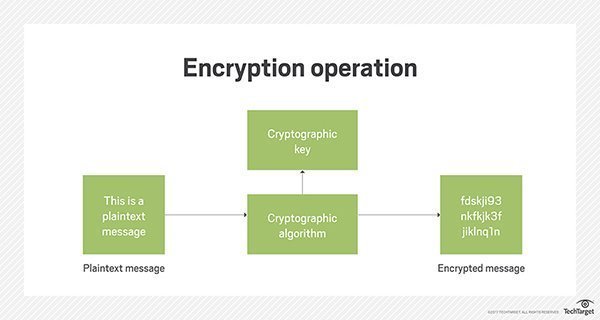

אתה מתחיל עם נתונים לא מוצפנים. נתונים אלה מכונים לעתים קרובות פשוט. זוהי דרך נוספת לומר טקסט קריא שלא הוצפן.

בשלב הבא טקסט זה מוצפן בעזרת אלגוריתם בתוספת מפתח הצפנה. התוצאה הסופית היא דור הצופן. ניתן להבין טקסט זה רק אם הוא מפוענח באמצעות המקש המתאים.

פענוח הוא ההפך מההצפנה. בדומה לאופן הנעילה היא הפוכה של הנעילה. כאשר משהו מפוענח, ה- אותם צעדים אחרי ההצפנה, רק ב – Windows סדר הפוך. הצורות הפופולריות ביותר של אלגוריתמי הצפנה מתחלקות לשתי קטגוריות:

- סימטרי

- א-סימטרי

צ’יפרי מפתח סימטריים

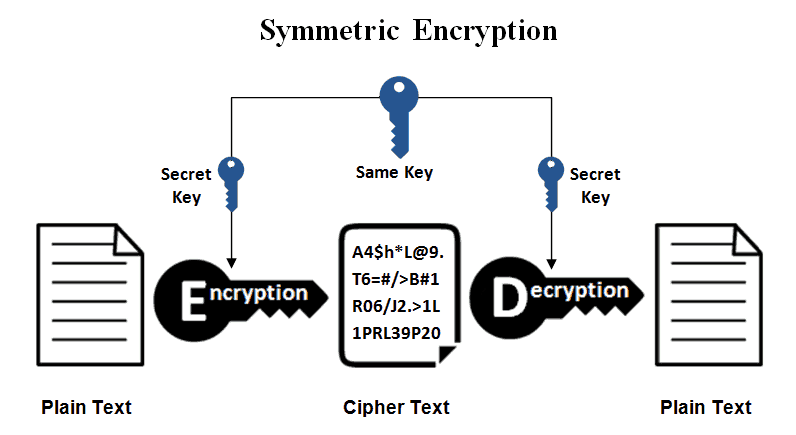

לרוב מכונה הצפנת מפתח סימטרית כ- “מפתח סודי.” הוא ישתמש במפתח אחד שעליו לשתף עם כל מכשיר המחפש לפענח את הנתונים המוצפנים. הצופן המפתח הסימטרי הפופולרי ביותר הוא התקן הצפנה מתקדם. המפתח הזה היה נועד לראשונה להגן על מידע ממשלתי.

ניתן להשוות צופן מפתחות סימטרי לאדם שיש לו רק מפתח אחד לביתו ונועל את הדלת כשהוא יוצא. הדרך היחידה שמישהו יכול לפתוח את הדלת, מבלי לשבור את המנעול, היא אם בעל הבית נותן להם את המפתח שלהם או עותק זהה של המפתח שלו.

הצפנת מפתחות סימטרית זה הרבה מהיר יותר מהצפנה אסימטרית. השולח צריך להחליף את המפתח הדרוש לפענוח הנתונים המוצפנים לנמען לפני שהנמען יוכל לפענח את הטקסט. יש צורך להפצה ובניהול מאובטח של מספר מפתחות בצורה מאובטחת. מסיבה זו, רוב התהליכים הקריפטוגרפיים השתמש באלגוריתמים סימטריים כדי להצפין את הנתונים, עם זאת, הם משתמשים באלגוריתמים א-סימטריים כדי להחליף את המפתח.

צובר אלברטי – איפה הכל התחיל

הצופן של אלברטי היה אחד הציפרים הפוליאלפאבטיים המקוריים. הצופן של אלברטי, שפותח לראשונה על ידי לאון בטיסטה אלברטי, היה הדוגמה האמיתית הראשונה להחלפה פוליאלפביתית מתקדמת תוך שימוש באלפבית מעורבת ובתקופה משתנה..

המכשיר המקורי שנקרא “פורמולה” כלל שני דיסקים קונצנטריים שהיו מחוברים דרך סיכה מרכזית וסובבים באופן עצמאי.

קריפטוגרפיה אסימטרית

קריפטוגרפיה אסימטרית לעיתים קרובות מכונה קריפטוגרפיה “מפתח ציבורי”. בתהליך זה משתמשים בשני מקשים שונים. עם זאת, המפתחות קשורים זה לזה באופן מתמטי. אחד מכונה ציבורי והשני כ פרטי. כל אחד יכול להשתמש במפתח הציבורי. זה הפרטי הוא סוד.

חשוב על זה כמו התרחיש הבא. אליס ביקשה מבוב לשלוח לה מנעול פתוח באמצעות הדואר. בוב שומר עותק משלו של המפתח שלו. אליס מקבלת את המנעול ומשתמשת בו כדי לאבטח תיבה שמכילה הודעה ואז שולחת את התיבה הנעולה לבוב. בוב יכול כעת להשתמש במפתח שלו כדי לבטל את נעילת התיבה קרא כל מידע אליס שמרה בפנים. אם בוב רוצה לשלוח הודעה לאליס, הוא יצטרך לבקש מאליס לשלוח לו מנעול לא נעול ולעקוב אחר התהליך שעשתה אליס כששלחה לו את הודעתה.

חשוב על זה כמו התרחיש הבא. אליס ביקשה מבוב לשלוח לה מנעול פתוח באמצעות הדואר. בוב שומר עותק משלו של המפתח שלו. אליס מקבלת את המנעול ומשתמשת בו כדי לאבטח תיבה שמכילה הודעה ואז שולחת את התיבה הנעולה לבוב. בוב יכול כעת להשתמש במפתח שלו כדי לבטל את נעילת התיבה קרא כל מידע אליס שמרה בפנים. אם בוב רוצה לשלוח הודעה לאליס, הוא יצטרך לבקש מאליס לשלוח לו מנעול לא נעול ולעקוב אחר התהליך שעשתה אליס כששלחה לו את הודעתה.

הכי בשימוש נרחב צורה של אלגוריתם קריפטוגרפיה אסימטרי הוא RSA. הסיבה לכך היא שהמפתח הפרטי או המפתח הציבורי יכולים להצפין את המידע. למכשיר הפענוח צריך להיות המפתח ההפוך. תכונה זו עוזרת מבטיחים סודיות, אותנטיות, יושרה, כמו גם אי הדירות לתקשורת אלקטרונית וכן נתונים במנוחה. זה נעשה באמצעות שימוש בחתימות דיגיטליות.

היתרון הגדול ביותר שמגיע משימוש במערכת מפתחות א-סימטרית הוא שאיש אינו צריך לשלוח את המפתח שלהם אחד לשני. זה לא מאפשר למישהו ליירט את המפתח ולהעתיק אותו בזמן המעבר.

אם בתרחיש הגרוע ביותר בוב איבד את המפתח שלו או היה מועתק את המפתח שלו, המידע היחיד שייפגע יהיה המידע שאליס שלחה לבוב באמצעות המנעול שלו. עם זאת, ההודעות שאליס שלחה לאנשים אחרים היו הישאר בסוד מכיוון שהם יספקו מנעולים שונים לשימוש אליס בעת התקשורת איתם.

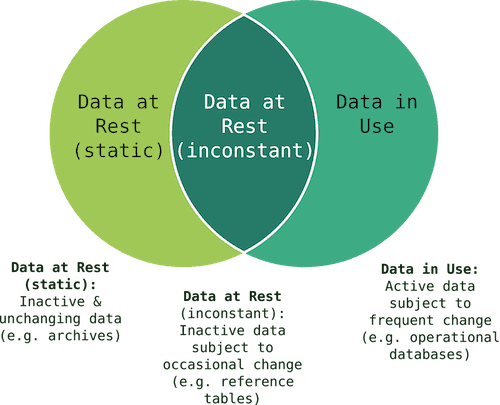

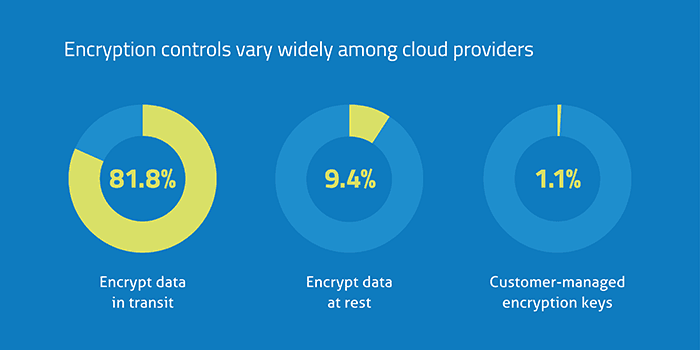

הצפנת נתונים במעבר לעומת נתונים הצפנה במנוחה

הגנת המידע נוגעת לשני סוגים בסיסיים של הצפנה. יש נתונים שהם במנוחה, ויש נתונים שהם במסלול משלוח. אם מישהו פריצה לכונן הקשיח או למסד הנתונים שלך, הצפנה גורמת לנתונים האלה אי אפשר לקרוא.

הגנת המידע נוגעת לשני סוגים בסיסיים של הצפנה. יש נתונים שהם במנוחה, ויש נתונים שהם במסלול משלוח. אם מישהו פריצה לכונן הקשיח או למסד הנתונים שלך, הצפנה גורמת לנתונים האלה אי אפשר לקרוא.

אם הנתונים שלך עוברים, כלומר אם אתה שולח דוא”ל, מתקשר בין דפדפנים או שולח מידע לענן, ונתונים אלה יורטו, ההצפנה הופכת אותו לקריאה.

להלן כמה דרכים להשיג הצפנת נתונים:

- הצפנת דיסק מלאה: זוהי הדרך הנפוצה ביותר להגן על מידע מנוחה בכונן הקשיח של המחשב. קבצים שנשמרים בדיסק שלך מוצפנים אוטומטית. הצפנת תיקיות והצפנת נפח הן אפשרויות ביניים המספקות אבטחה מבלי לדרוש הצפנת דיסק מלאה.

- הצפנת קבצים: הצפנת קבצים מצפינה את נתוני המנוחה שלך על בסיס קובץ. המשמעות היא שלא ניתן להבין או לקרוא את הקבצים אם הם יורטו. זה לא תהליך אוטומטי אלא זה דבר שצריך לעשות עבור כל קובץ. מה שמעולה על הצפנת קבצים הוא שהנתונים נשארים מוצפנים אפילו ברגע שהם עוזבים את מקום מוצאם.

- שרתי דוא”ל מוצפנים: תוספי דואר אינטרנט רב תכליתי מאובטחים היא סוג של קידוד מפתח ציבורי המאפשר לשרתי דואר אלקטרוני פשוטים של פרוטוקול העברת דואר את היתרון בכך שהם יכולים לקבל ולשלוח הודעות מוצפנות לעומת פשוט לשלוח הודעות טקסט פשוטות..

- קידוד מקצה לקצה: זה מסתיר את תוכן ההודעות, רק מאפשר לשולחים ומקלטים לקרוא אותם. באמצעות הצפנה מקצה לקצה, כל פגיעות אפשרית בשרשרת התקשורת, בין אם היא מיירטת את ההודעות בזמן שהן מועברות או חולשות אבטחה מצד השולח או המקבל, מטופלות. פלטפורמות מרכזיות הכוללות פייסבוק ו- iMessage משתמשים בהצפנה מקצה לקצה.

- נתונים מקודדי קידוד המסונכרנים עם הענן: תוכנה מסוג זה מצפינה נתונים לפני שהיא מגיעה לענן. המשמעות היא שמי שמפריץ לענן לא יכול לקרוא אותו. חשוב לציין שקבצים המאוחסנים במחשב מקומי אינם מוצפנים על ידי התוכנה והם עדיין פגיעים.

אלגוריתמים להצפנת נתונים

Standard Encryption Standard הוא הצורה הפופולרית ביותר של אלגוריתם הצפנת נתונים. הוא תוכנן על ידי ממשלת ארה”ב ומציע 128, 192, כמו גם אלגוריתם 256 סיביות. משתמשים באלגוריתמים של 192 סיביות ו 256 סיביות בנסיבות הדורשות הגנה קיצונית.

Standard Encryption Standard הוא הצורה הפופולרית ביותר של אלגוריתם הצפנת נתונים. הוא תוכנן על ידי ממשלת ארה”ב ומציע 128, 192, כמו גם אלגוריתם 256 סיביות. משתמשים באלגוריתמים של 192 סיביות ו 256 סיביות בנסיבות הדורשות הגנה קיצונית.- IDEA – אלגוריתם הצפנת נתונים בינלאומי הוא אלגוריתם הצפנת קידוד החוסם המשתמש במפתח 128 סיביות. צופן זה מכיל רישום ארוך שאינו נשבר.

- RSA הוא אלגוריתם המשתמש במפתחות משויכים. זה סטנדרטי לשליחת מידע דרך האינטרנט. בעבר היו כמה אתגרים שהאלגוריתם נשבר. עם זאת האתגרים הללו נפתרו מאז.

- דגי המוח והשני הם צופים בלוקים. הם משמשים בדרך כלל בפלטפורמות למסחר אלקטרוני. השימוש הנפוץ ביותר שלהם הוא הגנה על מידע על תשלומים. שתי המערכות מציעות הצפנה סימטרית. המפתחות משתנים באורך הסיביות. Twofish הוא החדש מבין שתי התוכניות. יש לו מפתחות הצפנה ארוכים יותר.

כיצד האקרים מאתגרים הצפנה

מטרתו העיקרית של האקר בהימנעות מהצפנה היא לקבל את המידע הפרטי והרגיש שלך. הם יודעים שהמידע הפרטי והרגיש שלך הוא בעל ערך ויכול להיות נמכר לאחרים מי ינצל את המידע הזה לרווחתם ולרעתך.

השיטה הבסיסית ביותר בהאקרים ישתמשו לתקיפת הצפנה כיום היא השימוש בכוח הזרוע. מתקפת כוח ברוטה היא כזו בה משתמשים במפתחות אקראיים עד לאיתור המפתח הימני. זה מדגיש את חשיבות של מפתח חזק. ככל שהמפתח ארוך יותר, כך האפשרות נמוכה יותר שהאקר עומד להצליח בהתקפה שלהם. ככל שגודל המפתח גדל, גדל גם מספר המשאבים שהאקר יצטרך כדי לבצע את חישובם.

שיטה נוספת לשבירת צ’יפים היא התקפות תעלה צדדית. מעגלי חשמל מטבעם דולפים. הם יוצרים פליטות כתוצרי לוואי, ומקלים על תוקף שאין לו גישה למעגלים להבין כיצד המעגל פועל ועל סמך כך להסיק את הנתונים שעובדים. שני מקורות המידע החשוב שבהם האקר ישתמש הם חום ואלקטרומגנטיות.

עם זאת, כפי שקבע קווין מיטניק, יועץ, מחבר והאקר אמריקאי לאבטחת מחשבים:

חברות מוציאות מיליוני דולרים על חומות אש, הצפנה והתקני גישה מאובטחים, וכספי הכסף מבוזבזים מכיוון שאף אחד מהאמצעים הללו לא מתייחס לחוליה החלשה ביותר בשרשרת האבטחה – האנשים המנהלים, מפעילים ומחשבים מערכות מחשב המכילות מידע מוגן..

העניין הוא שאתה אחראי לאבטחת המידע שלך. אם לא תקדיש זמן למד על אפשרויות ההצפנה הזמינים למידע שלך או ללמוד על היתרונות של השימוש ב- VPN הטוב ביותר לנסיבות שלך, אתה מסכן את פרטיותך, עתידך החברתי ועתידך הכלכלי..

תולדות ההצפנה

פרטיות מהווה דאגה לאנושות מאז ההתחלה. חברות שונות ברחבי העולם פיתחו דרכים ייחודיות למניעת נפילתם של המידע האישי לידיים הלא נכונות.

סקייטל

תולדות ההצפנה מתחילות סביב שנת 700 לפני הספירה. הצבא הספרטני השתמש סקייטייל לשלוח מידע רגיש בעת קרב. לשולח ולמקבל כל אחד היה מוט עץ שהיה באורך זהה ובקוטר זהה. כדי להצפין את ההודעה, השולח היה לוקח חתיכת עור ומעטף אותה בחוזקה סביב מוט העץ. הם היו כותבים הודעה על המוט, מרפים אותה ושולחים אותה למקבל. הנמען יכול היה לפענח את ההודעה רק לאחר שעטף את פיסת העור סביב השטח שלו.

תולדות ההצפנה מתחילות סביב שנת 700 לפני הספירה. הצבא הספרטני השתמש סקייטייל לשלוח מידע רגיש בעת קרב. לשולח ולמקבל כל אחד היה מוט עץ שהיה באורך זהה ובקוטר זהה. כדי להצפין את ההודעה, השולח היה לוקח חתיכת עור ומעטף אותה בחוזקה סביב מוט העץ. הם היו כותבים הודעה על המוט, מרפים אותה ושולחים אותה למקבל. הנמען יכול היה לפענח את ההודעה רק לאחר שעטף את פיסת העור סביב השטח שלו.

אלברטי צ’יפר

בשנת 1467 המציא ליאון בטיסטה אלברטי את הצופן ההחלופי הפולי-אלפביתי. הצופן הזה מהפכה בהצפנה. לצופן היו שני דיסקי מתכת שהסתובבו על אותו ציר. הוא הכיל תערובת של אלפבית וסיבובים משתנים.

בשנת 1467 המציא ליאון בטיסטה אלברטי את הצופן ההחלופי הפולי-אלפביתי. הצופן הזה מהפכה בהצפנה. לצופן היו שני דיסקי מתכת שהסתובבו על אותו ציר. הוא הכיל תערובת של אלפבית וסיבובים משתנים.

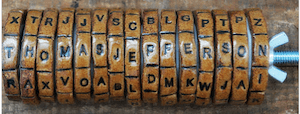

גלגל ג’פרסון

לראשונה הוצג בשנת 1797 והיה מורכב מ -26 חתיכות עץ גליליות עם ציר ברזל, על גלגל ג’פרסון היו אותיות האלף-בית כתובות בשולי כל גלגל בסדר אקראי. סיבוב הגלגלים היה מקשקש ומפרק מילים. כשאדם קיבל את גלגל ג’פרסון, הם היו מנסחים את ההודעה המקודדת על הגלגל. לאחר מכן הם יחפשו שורת אותיות אחרת שהגיונית. צורה זו של הצפנה שימשה פעם נוספת על ידי צבא ארה”ב בין השנים 1923 – 1942.

לראשונה הוצג בשנת 1797 והיה מורכב מ -26 חתיכות עץ גליליות עם ציר ברזל, על גלגל ג’פרסון היו אותיות האלף-בית כתובות בשולי כל גלגל בסדר אקראי. סיבוב הגלגלים היה מקשקש ומפרק מילים. כשאדם קיבל את גלגל ג’פרסון, הם היו מנסחים את ההודעה המקודדת על הגלגל. לאחר מכן הם יחפשו שורת אותיות אחרת שהגיונית. צורה זו של הצפנה שימשה פעם נוספת על ידי צבא ארה”ב בין השנים 1923 – 1942.

מכונת האניגמה

מכונת הבכורה של אניגמה, עם הופעת הבכורה שלה בשנת 1943, הייתה סדרה של צופי רוטור אלקטרומכניים ששימשו את הצבא הנאצי. בזמנו, זה היה נחשב בלתי שביר. הנאצים ישנו את הצופן שלהם מדי יום. עד שאלן טיורינג וצוותו הצליחו לנצל את חולשת המכונה, האניגמה העניקה לנאצים יתרון חסר תקדים.

מכונת הבכורה של אניגמה, עם הופעת הבכורה שלה בשנת 1943, הייתה סדרה של צופי רוטור אלקטרומכניים ששימשו את הצבא הנאצי. בזמנו, זה היה נחשב בלתי שביר. הנאצים ישנו את הצופן שלהם מדי יום. עד שאלן טיורינג וצוותו הצליחו לנצל את חולשת המכונה, האניגמה העניקה לנאצים יתרון חסר תקדים.

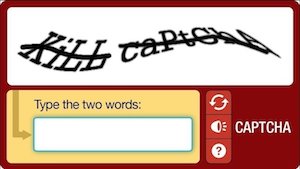

ASE וקפטצ’ה

שנת 1997 הביאה להמצאת שתי מהפכות בהצפנה ובביטחון. המכון הלאומי לתקנים וטכנולוגיות פיתח תקן הצפנה מתקדם. כפי שנדון קודם לכן במדריך זה, קידוד 128 סיביות זה משמש עד היום. מכשיר שיוכל לבדוק מיליארד מיליארד מפתחות AES בכל שנייה ידרוש 174,449,211,009,120,166,087,753,728 שנים כדי לפצח את ההצפנה הזו.

שנת 1997 הביאה להמצאת שתי מהפכות בהצפנה ובביטחון. המכון הלאומי לתקנים וטכנולוגיות פיתח תקן הצפנה מתקדם. כפי שנדון קודם לכן במדריך זה, קידוד 128 סיביות זה משמש עד היום. מכשיר שיוכל לבדוק מיליארד מיליארד מפתחות AES בכל שנייה ידרוש 174,449,211,009,120,166,087,753,728 שנים כדי לפצח את ההצפנה הזו.

שנת 1997 הייתה גם השנה בה הוצג לראשונה קפטצ’ה. תמונה שנוצרה באופן אקראי של טקסט שיכולה רק לקרוא אנשים הופיע על המסך. הגליות והתכונות הייחודיות של הטקסט הופכות אותו אי אפשר לקרוא על מכשירים אלקטרוניים. על מנת לקבל גישה לאתר, משתמש אנושי צריך להזין את סדרת האותיות או המספרים המוצגת מולם.

שנת 1997 הייתה גם השנה בה הוצג לראשונה קפטצ’ה. תמונה שנוצרה באקראי של טקסט שניתן לקרוא רק על ידי בני אדם הופיעה על המסך. הגליות והתכונות הייחודיות של הטקסט גורמות לכך שמכשירים אלקטרוניים לא יוכלו לקרוא. על מנת לקבל גישה לאתר, משתמש אנושי צריך להזין את סדרת האותיות או המספרים המוצגת מולם.

ברור לראות כי הקריפטוגרפיה ושיטותיה מתפתחות כבר מאות שנים. כיום, AES הוכיחה את עצמה כאחת מצורות ההצפנה המתקדמות והבטוחות ביותר שראה העולם מעולם.

הצבא והממשל ניצבים זה מכבר בחזית מחקר ההצפנה במטרה להגן על סודות צבאיים. אין זה מפתיע כי המחקר בתחום ההצפנה נמשך.

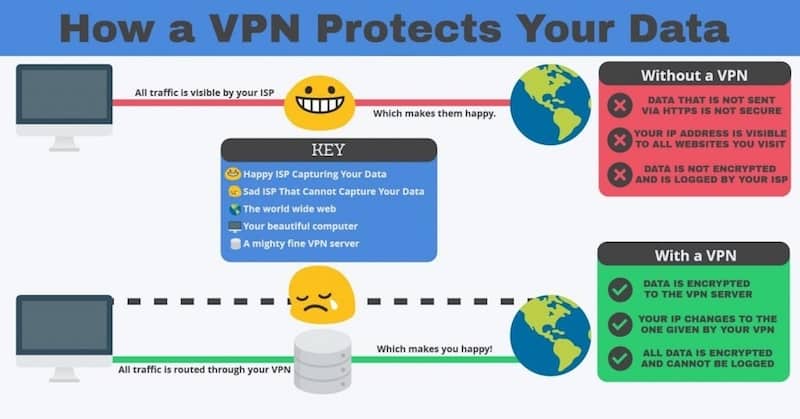

כיצד VPN מצפין את המידע שלך?

VPN מאבטח את התנועה בין המכשיר בו אתה משתמש לבין שרת ה- VPN. זה מקשה, אם לא בלתי אפשרי, על מרגלים והאקרים לראות את הנתונים שלך בזמן שהם מועברים. VPN הוא רשת פרטית.

VPN משתמש במנהור. זהו תהליך המאפשר לשלוח את הנתונים שלך באופן פרטי ובטוח דרך האינטרנט. כדי להבין כיצד עוברת המנהור, עליכם לזכור זאת כל המידע המועבר דרך האינטרנט נשבר לחתיכות קטנות הנקראות מנות. לכל מנה יש מידע חשוב.

עם חיבור מנהרת VPN, כל חבילת נתונים שאתה שולח מוכנסת לתוך חבילת נתונים אחרת לפני שהיא מועברת דרך האינטרנט. זהו תהליך המכונה כימוס. המנה החיצונית מספקת רמת אבטחה, ומונעת את התצוגה של התכנים על ידי הציבור.

מנהור הוא רק פן אחד להגנה שאתה מקבל מ- VPN. VPN מצפין את הנתונים שאתה שולח דרך האינטרנט כך שהחבילות ניתן לגשת אליו רק על ידי הלקוח והשרת של VPN. הלקוח והשרת של ה- VPN מחוברים זה לזה.

ישנם פרוטוקולי VPN רבים המשמשים לשמירה על מידע מוצפן. אחד הנפוצים שבהם הוא IPSec, הידוע גם בשם אבטחת פרוטוקול אינטרנט. אחד נוסף הוא OpenVPN.

אלה מגנים על הנתונים שלך על ידי לקיחה ראשונה של כל חבילת נתונים מוצפנת והצפנת תוכנה באמצעות מפתח הצפנה. מפתח ההצפנה יכול לעבוד רק בין שרת VPN ולקוח.

שנית, נעשה שימוש בפרוטוקול משנה, המכונה כותרת העטיפה. כותרת העטיפה הזו תסתיר חלק ממידע המנות. חלק ממה שמוסתר הוא זהותך. שתי תכונות עיקריות אלה, מנהור ו הצפנה, הם רק חלק ממה שהופך את הנתונים שלך לבטוחים יותר באמצעות VPN. חיבורים מאומתים הם כלי נוסף שנועד להרחיק עיניים סקרניות מהמידע הפרטי והאישי שלך.

היתרונות של הצפנה

היתרון העיקרי או המטרה העיקרית של הצפנה היא להגן על סודיות ו פרטיות הנתונים המאוחסן במחשב או מועבר דרך האינטרנט או רשת מחשבים פנימית. הצפנה מונעת מאנשים בלתי מורשים לגשת לנתונים הפרטיים שלך ולנצל אותה. לדוגמה, חברות כרטיסי אשראי מחייבות סוחרים להצפין את נתוני הלקוחות שלהם הן בעת אחסון המידע והן בעת שליחתן ברשתות.

על צרכנים פרטיים מוטלת האחריות לנקוט צעדים לשמירה על פרטיותם האישית. בשנת 2023, יותר מ- 190 מיליון משתמשי סמארטפון נפרצו. בשנת 2016 אפל הראתה נכונות לשתף פעולה עם הממשלה הפדרלית ולהפר את מדיניות הפרטיות של המשתמשים שלהם. חשוב לך לחשוב על זה. המידע האישי שלך, כולל מספרי תעודת זהות, שיחות פרטיות מיידיות, מידע בנקאי ותמונות רגישות, נמצא בכתובת סיכון לשימוש על ידי אנשים רעועים, בין אם הם עבריינים או סוכנויות ממשלתיות.

מדוע הצפנה עניינית?

ארצות הברית, יחד עם 13 מדינות אחרות, היא חלק ממה שמכונה 14 העיניים. מדינות אלה משתפות פעולה זו עם זו באיסוף מודיעין. למרות שזה עשוי להיראות יחסית שפיר, האמת היא שממשלות אלה משתמשות בתוכניות המאפשרות להן ליירט את המידע זה מועבר באופן מקוון ובאמצעות טקסט, את הדברים שאתה מוריד, כמו גם את המידע הבנקאי שלך. מה שאתה חושב שהוא פרטי יכול להפוך במהירות לציבורי.

מגיע לך להיות מסוגל לשלוח ולהעביר מידע באופן מאובטח ופרטי. רבים מאמינים בטעות כי אבטחה והצפנה מקוונת לא אמורה להדאיג אותם מכיוון שאין להם מה להסתיר. האמת היא שאפשר להשתמש במידע שעשוי להיראות לא רלוונטי ולא חשוב עבורכם, כאשר הוא נופל לידיים הלא נכונות לפגוע במוניטין שלך, לפגוע בך כלכלית ולחשוף היבטים פרטיים בחייך לעולם. הגן על עצמך על ידי למידע נוסף על הצפנה ואז מנצלים את תוכנת ההצפנה שנועדה לשמור עליכם ועל אלו שאכפת לכם מהם.