2023 Estadísticas de ciberseguridad

50 estadísticas de ciberseguridad para 2023 Debe saber: dónde, quién y qué está dirigido

Las organizaciones de infraestructura crítica enfrentaron un costo promedio de violación de datos de $ 4.82 millones, exceder el promedio en otras industrias en $ 1 millón.

Entre ellos, el 28% encontró ataques destructivos o de ransomware, y el 17% experimentó infracciones debido a socios comerciales comprometidos.

2023 Estadísticas y tendencias de ataque cibernético imprescindible

Los ataques cibernéticos han sido calificados como el quinto riesgo mejor calificado en 2020 y se ha convertido en la nueva norma en los sectores público y privado. Esta industria arriesgada continúa creciendo en 2023 a medida que se espera que los ataques cibernéticos de IoT se dupliquen para 2025. Además, el informe de riesgo global de 2020 del Foro Económico Mundial establece que la tasa de detección (o enjuiciamiento) es tan baja como 0.05 por ciento en la U.S.

Si usted es uno de los muchos que dirigen una startup en crecimiento, sabe que el paisaje está cambiando y 2020 trae varios cambios, por decir lo menos. La pandemia afectó a todo tipo de empresas: grandes y pequeñas. En todo caso, la pandemia amplificó el delito cibernético debido a la incertidumbre en torno al trabajo remoto y cómo proteger su negocio.

El delito cibernético, que incluye todo, desde robo o malversación de fondos hasta piratería y destrucción de datos, ha aumentado un 600% como resultado de la pandemia Covid-19. Casi todas las industrias han tenido que adoptar nuevas soluciones y obligó a las empresas a adaptarse, rápidamente.

¿Cómo puede preparar su inicio para la seguridad de los datos en 2023 y más allá?? En esta guía, diseccionamos las estadísticas de ciberseguridad más importantes, los hechos, las cifras y las tendencias en relación con su inicio.

El costo promedio de un El ataque de ransomware único cuesta $ 1.85 millones.

Obtenga una cotización gratuita hoy para saber cuánto podría ahorrarle una póliza de seguro cibernético.

Costos del delito cibernético

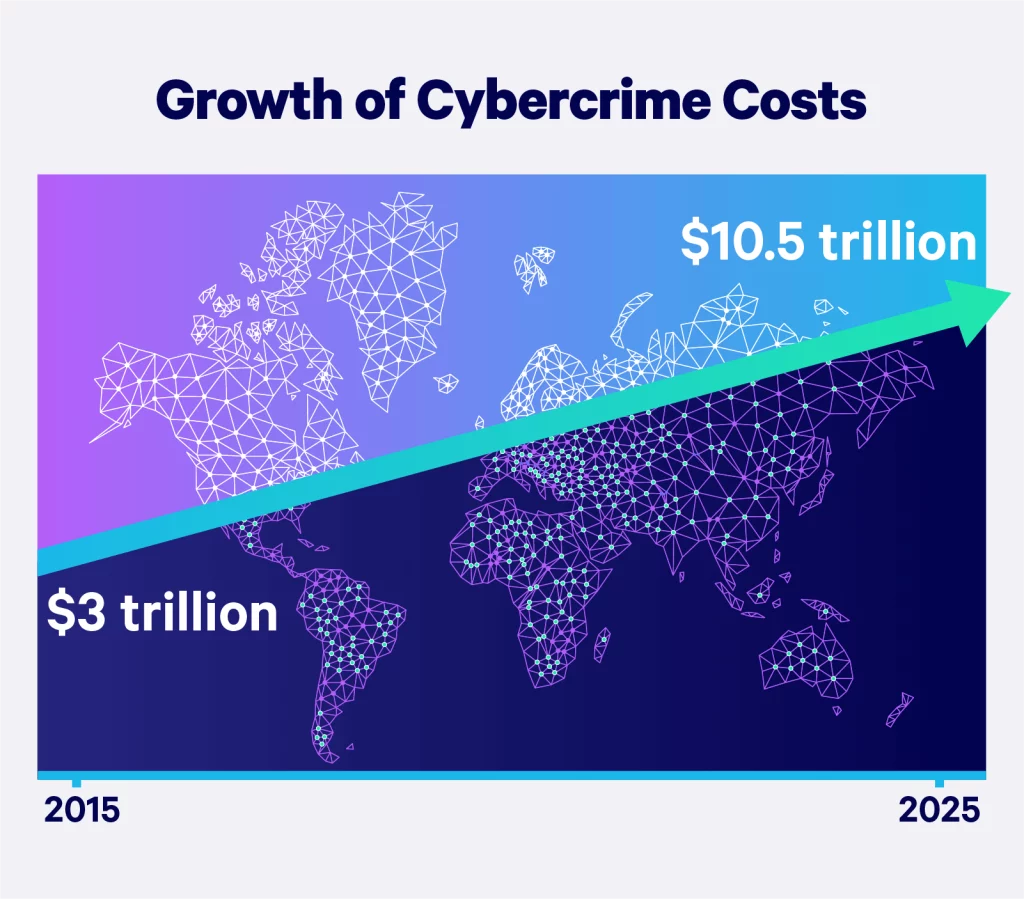

El delito cibernético costará a las empresas en todo el mundo un estimado de $ 10.5 billones anuales para 2025, por encima de $ 3 billones en 2015. A una tasa de crecimiento del 15 por ciento año tras año, CyberseCurity Ventures también informa que el delito cibernético representa la mayor transferencia de riqueza económica en la historia.

Cibercrimen para pequeñas y medianas empresas

Los ataques cibernéticos contra todas las empresas, pero particularmente pequeñas a las empresas de tamaño mediano, son cada vez más frecuentes, atacados y complejos. Según el costo del estudio de cibercrimen de Accenture, el 43% de los ataques cibernéticos están dirigidos a pequeñas empresas, pero solo el 14% está preparado para defenderse.

Un ataque cibernético no solo interrumpe las operaciones normales, sino que puede causar daños a activos e infraestructura de TI importantes que pueden ser imposibles de recuperarse sin el presupuesto o los recursos para hacerlo.

Pequeñas empresas que luchan por defenderse debido a esto. Según el informe del estado de ciberseguridad del Instituto Ponemon, los negocios pequeños a medianos en todo el mundo informan experiencias recientes con ataques cibernéticos:

- Medidas de seguridad insuficientes: 45% dice que sus procesos son ineficaces en ataques mitigantes.

- Frecuencia de ataques: 66% ha experimentado un ataque cibernético en los últimos 12 meses.

- Antecedentes de ataques: 69% dice que los ataques cibernéticos se están volviendo más atacados.

Los tipos más comunes de ataques a las pequeñas empresas incluyen:

- Phishing/ingeniería social: 57%

- Dispositivos comprometidos/robados: 33%

- Robo de credenciales: 30%

Al comprender los objetivos de los ataques y las consecuencias, como líder empresarial, puede minimizar el potencial, ganar valor en sus esfuerzos de ciberseguridad e incluso prevenir futuros ataques.

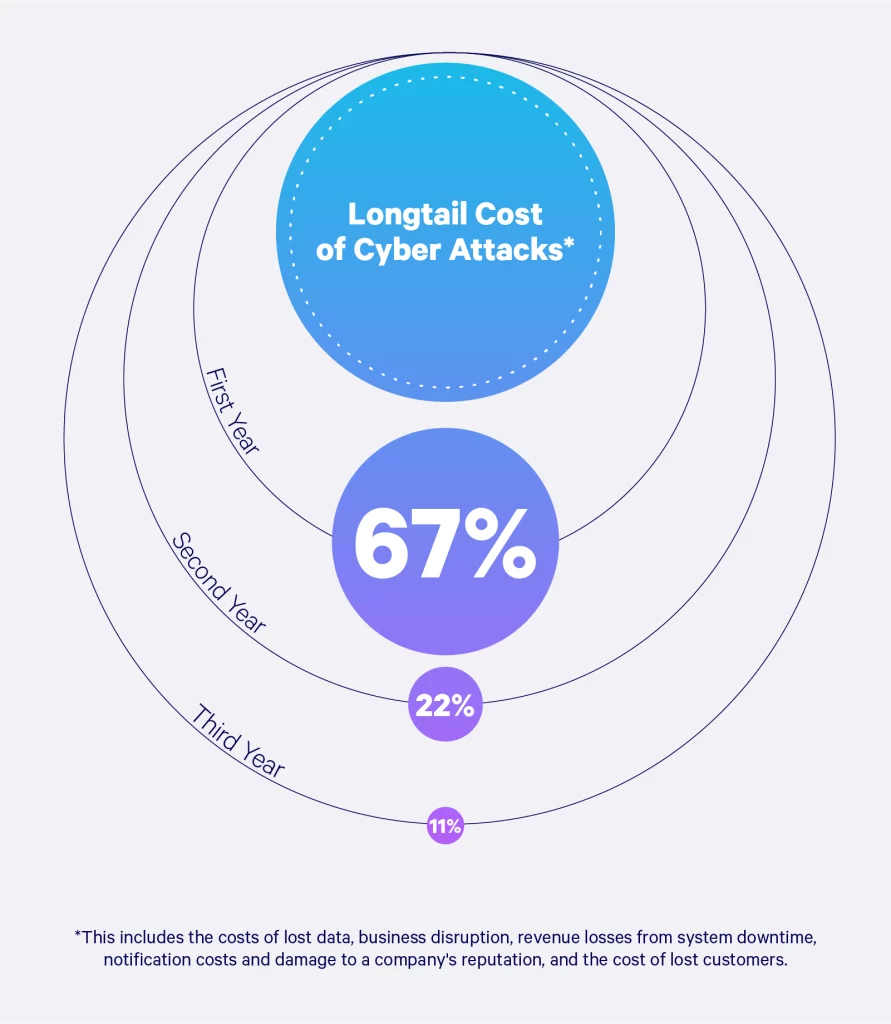

Costo de cola larga de ataques cibernéticos

Los largos costos de cola de una violación de datos pueden extenderse durante meses o años e incluir gastos significativos que las empresas no conocen o no anticipan en su planificación.

Estos costos incluyen datos perdidos, interrupción del negocio, pérdidas de ingresos del tiempo de inactividad del sistema, costos de notificación o incluso daños a la reputación de una marca. En la imagen de la siguiente manera, describimos los impactos que un negocio puede enfrentar desde el primer año hasta el tercer año.

Impacto y gravedad de los ataques cibernéticos

Los ataques cibernéticos pueden afectar a una organización de muchas maneras, desde interrupciones menores en las operaciones hasta grandes pérdidas financieras. Independientemente del tipo de ataque cibernético, cada consecuencia tiene algún tipo de costo, ya sea monetario o de otro modo.

Las consecuencias del incidente de ciberseguridad aún pueden afectar sus semanas de negocios, si no meses, más tarde. A continuación hay cinco áreas donde su negocio puede sufrir:

- Pérdidas financieras

- Pérdida de productividad

- Daño de reputación

- Responsabilidad legal

- Problemas de continuidad del negocio

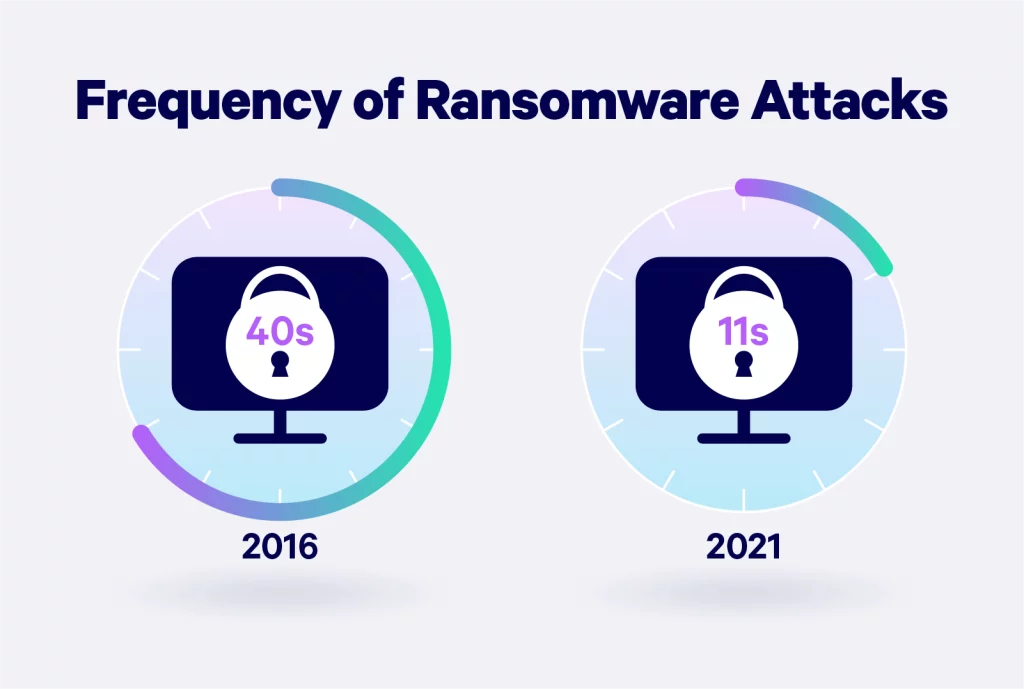

Los ataques de ransomware se están volviendo más frecuentes como preocupación. En 2022, el 70% de las empresas fueron víctimas de los ataques de ransomware. Se espera que esto aumente cada 11 segundos para 2021, según un informe de CyberseCurity Ventures. Este ataque cibernético ocurre cuando el software malicioso se usa para restringir el acceso a un sistema informático o datos, hasta que la víctima paga el rescate solicitado por el criminal.

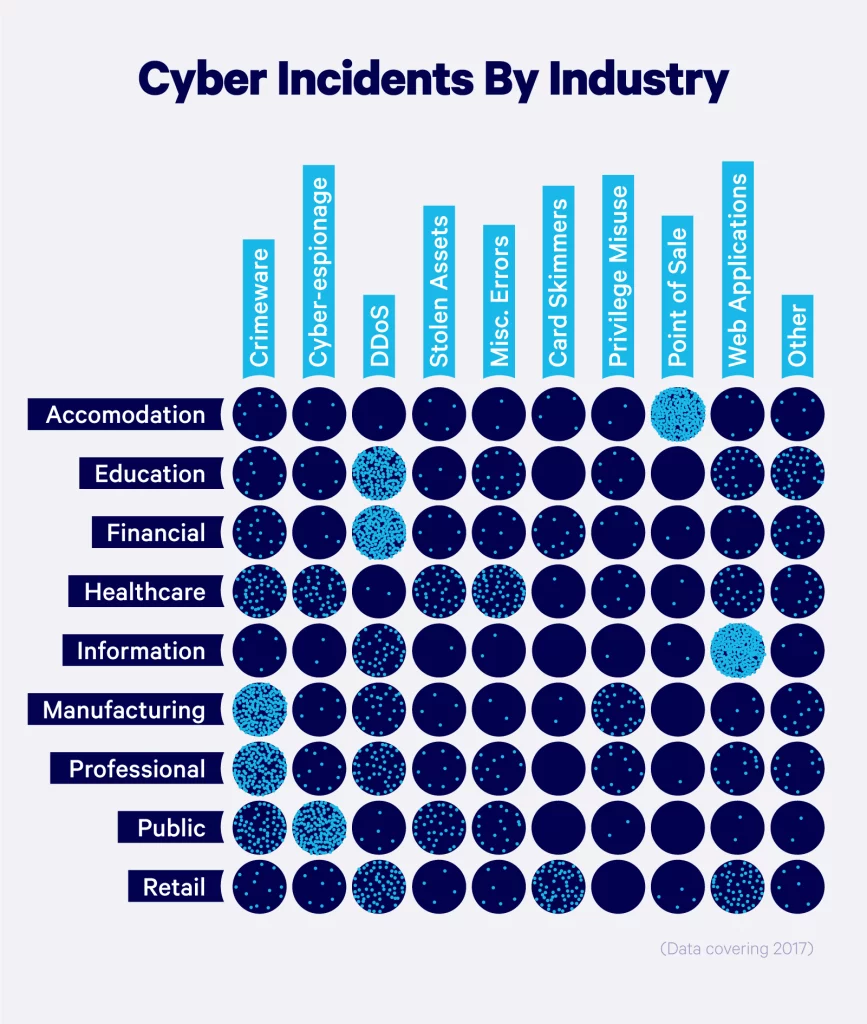

Ataques cibernéticos por la industria

Algunas industrias son más vulnerables a los ataques cibernéticos que otras, simplemente debido a la naturaleza de su negocio. Si bien cualquier industria podría estar sujeta a una violación de datos, las más en riesgo son empresas que están estrechamente involucradas con la vida diaria de las personas.

Las empresas que poseen datos confidenciales o información de identificación personal son objetivos comunes para los piratas informáticos. Los tipos de empresas u organizaciones que son más vulnerables a los ataques cibernéticos incluyen:

- Bancos e instituciones financieras: Contener información de la tarjeta de crédito, información de la cuenta bancaria y datos personales de clientes o clientes.

- Instituciones de atención médica: Repositorios para registros de salud, datos de investigación clínica y registros de pacientes como números de seguridad social, información de facturación y reclamos de seguro.

- Corporaciones: Tiene datos inclusivos tales como conceptos de productos, propiedad intelectual, estrategias de marketing, bases de datos de clientes y empleados, acuerdos de contratos, presiones de clientes y más.

- Educación más alta: Mantenga información sobre datos de inscripción, investigación académica, registros financieros e información de identificación personal, como nombres, direcciones e información de facturación.

En la imagen visual a continuación, desglosamos tipos comunes de incidentes cibernéticos y los diferentes impactos en las industrias.

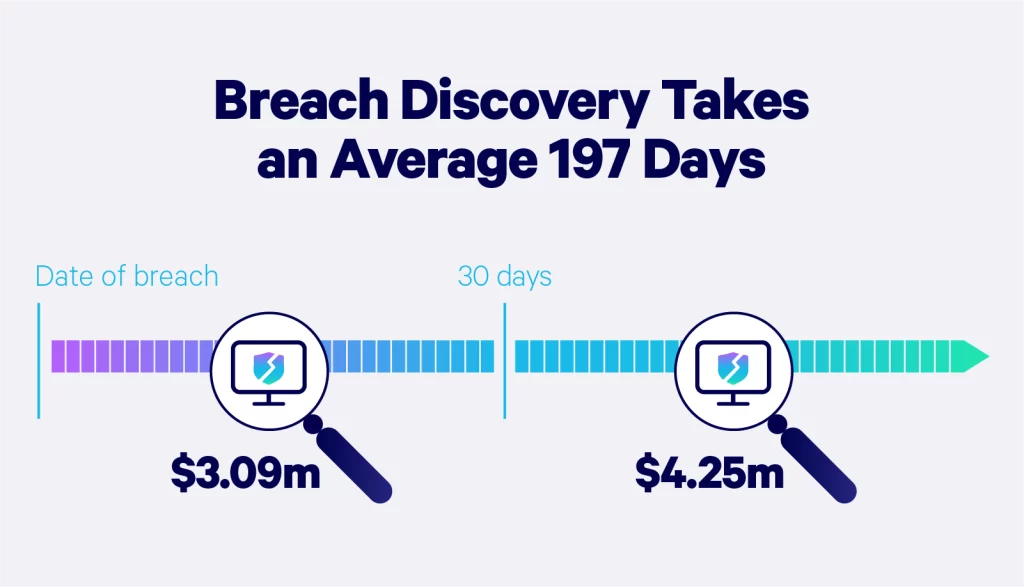

Descubrimiento de violación

El descubrimiento de violación es cuando la empresa o la empresa se da cuenta de que ocurrió el incidente. Según IBM, lleva 197 días a una empresa descubrir la violación y hasta 69 días para contenerla.

Las empresas que contenían una violación en menos de 30 días ahorraron más de $ 1 millón en comparación con las que tomaron más de 30 días. Una respuesta lenta a una violación de datos puede causar aún más problemas para su empresa. Puede resultar en una pérdida de confianza del cliente, productividad o grandes multas.

Un plan de respuesta de violación de datos es una forma proactiva de prepararse en caso de que ocurra una violación. Tener una estrategia de gestión de riesgos para combatir incidentes como violaciones puede minimizar el impacto en su empresa y en los resultados. Un plan de respuesta a incidentes, por ejemplo, proporciona orientación para su equipo durante las fases de detección, contención, investigación, remediación y recuperación.

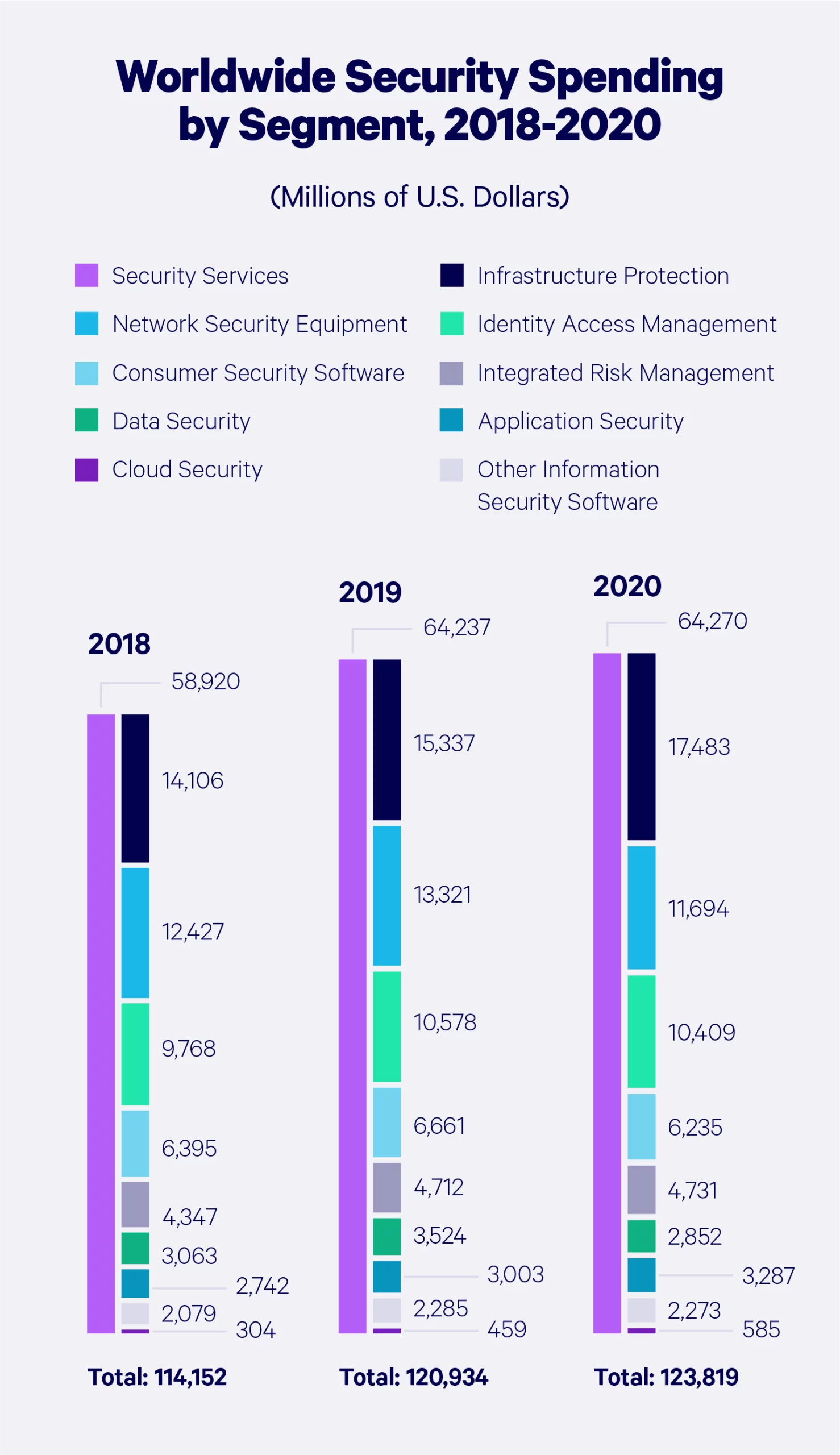

Gastos de seguridad de la información

Se proyecta que los ingresos del informe de Statista Market en el mercado de seguridad cibernética alcanzarán los $ 162 mil millones en 2023. Se espera que muestre una tasa de crecimiento anual de 2023 a 2028 de 9.63%, lo que resulta en un volumen de mercado de $ 256.50 mil millones para 2028.

Gasto de seguridad global

Echemos un vistazo a cómo el gasto de ciberseguridad ha crecido en todo el mundo, desglosado por producto o servicio.

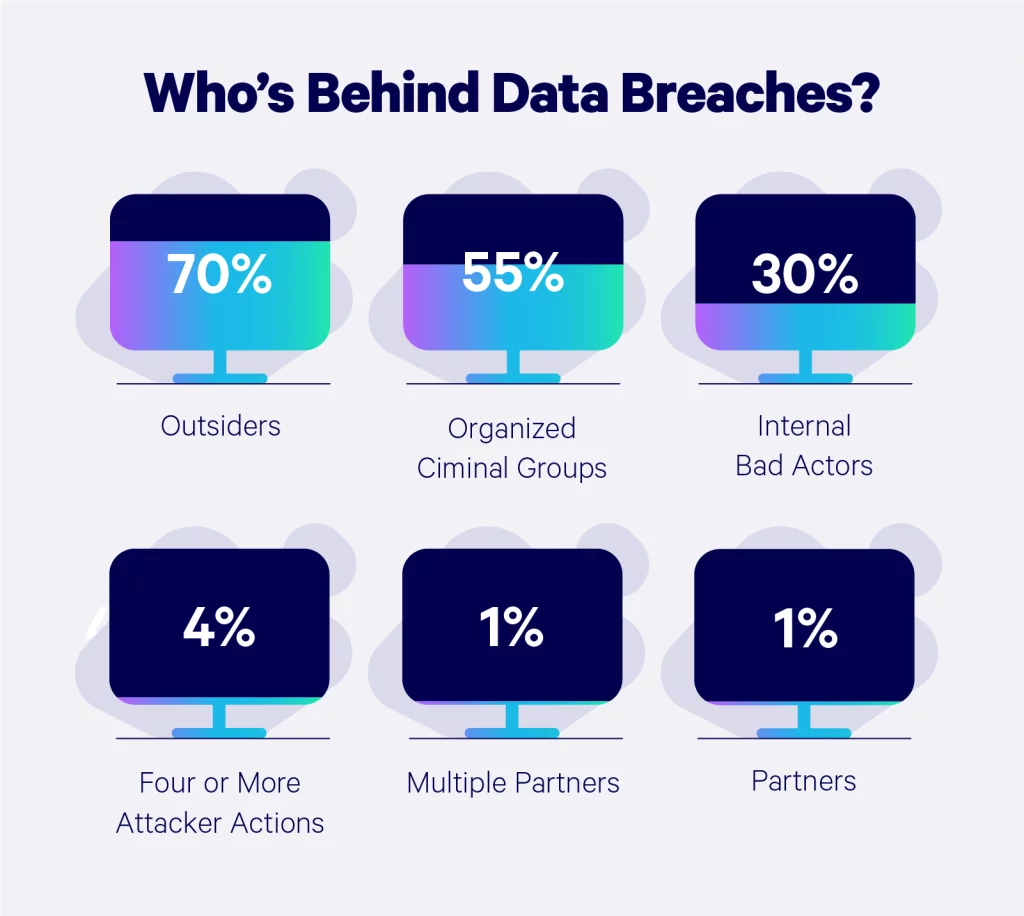

¿Quién está detrás de las violaciones de datos??

La persona promedio podría asumir que los archivos en una base de datos de la empresa son un montón de documentos aburridos, pero los piratas informáticos saben la dura verdad sobre ese disco duro.

Según el informe de Investigaciones de Investigación de Datos de Verizon, la mayoría de los ataques cibernéticos son desencadenados por extraños, expertos, socios de la compañía, grupos de delitos organizados y grupos afiliados. Desglosamos los porcentajes de cada uno:

Cómo reducir el riesgo de ataques cibernéticos

Con las crecientes amenazas de los piratas informáticos que maltratan sus datos, la implementación de procesos para evitar violaciones de seguridad de datos es el curso de acción más responsable después de tener un seguro de violación de datos profesional adecuado.

Las leyes de violación de datos varían según el estado, por lo que dependiendo de dónde se encuentre su negocio, hay diferentes factores a tener en cuenta. Las notificaciones alrededor de la violación, lo que está cubierto y las sanciones se verán diferentes dependiendo de la incidencia y el estado en el que se encuentre en.

1. Reducir las transferencias de datos

La transferencia de datos entre dispositivos comerciales y personales a menudo es inevitable como resultado de la creciente cantidad de empleados que trabajan de forma remota. Mantener datos confidenciales sobre dispositivos personales aumenta significativamente la vulnerabilidad a los ataques cibernéticos.

2. Descargar con cuidado

La descarga de archivos de fuentes no verificadas puede exponer sus sistemas y dispositivos a riesgos de seguridad. Es importante descargar solo archivos de fuentes y evitar descargas innecesarias para reducir la susceptibilidad de su dispositivo de malware.

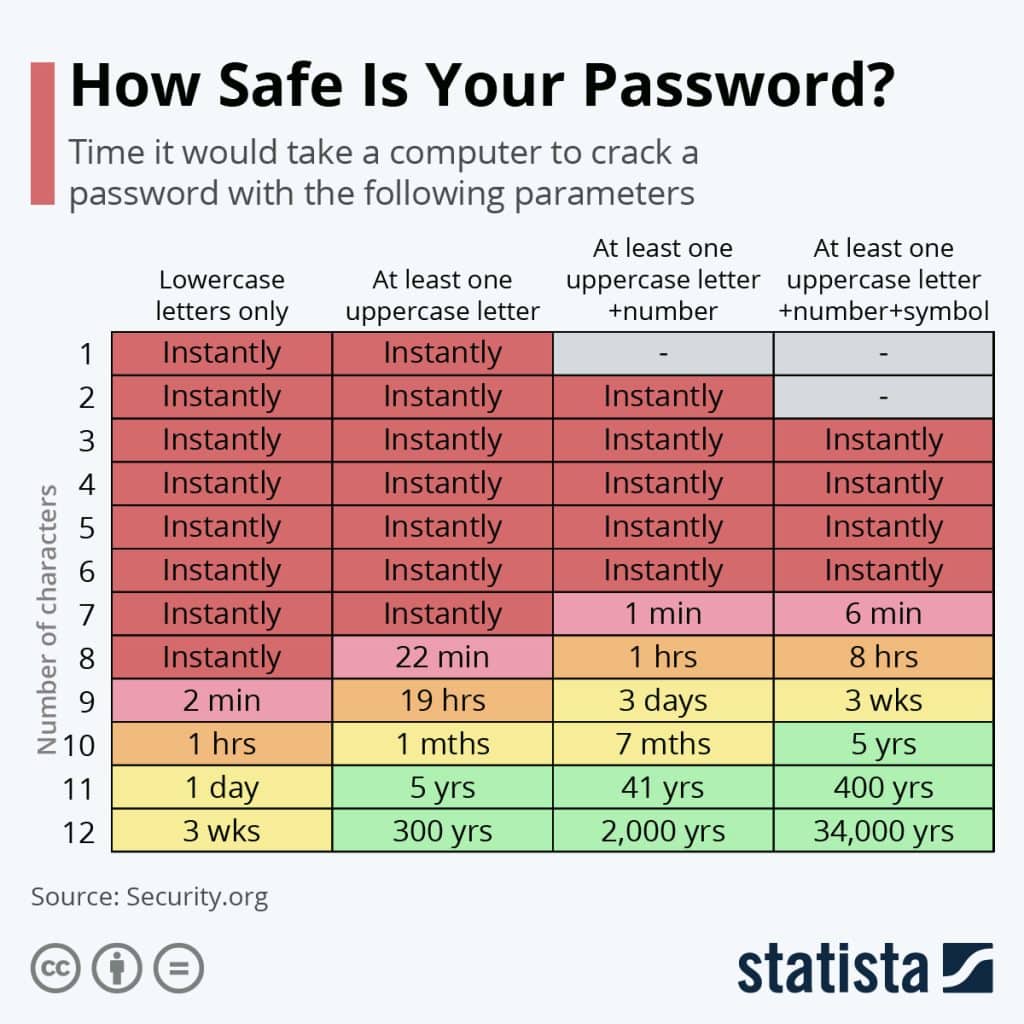

3. Mejorar la seguridad de la contraseña

La fuerza de la contraseña es la primera línea de defensa contra una variedad de ataques. Usar cadenas de símbolos que no tienen un significado, la contraseña regular cambia y nunca los escribe o compartirlos es un paso crucial para proteger sus datos confidenciales.

4. Actualizar software del dispositivo

Los proveedores de software trabajan duro en hacer que su software sea más seguro, e instalar regularmente las últimas actualizaciones hará que sus dispositivos sean menos vulnerables a los ataques.

5. Monitorear las filtraciones de datos

Monitorear regularmente sus datos e identificar fugas existentes ayudará a mitigar las posibles consecuencias de la fuga de datos a largo plazo. Las herramientas de monitoreo de violación de datos monitorean y alerta activamente sobre actividades sospechosas.

6. Desarrollar un plan de respuesta de violación

Las violaciones de datos pueden ocurrir incluso a las empresas más cuidadosas y disciplinadas. Establecer un plan formal para gestionar posibles incidentes de violación de datos, el plan de respuesta de ataque cibernético primario y el plan de recuperación de ataque cibernético ayudará a las organizaciones de cualquier tamaño a responder a los ataques reales y contener su daño potencial.

Está claro que las empresas están bajo una amenaza constante de delito cibernético y deben tomar medidas para defender sus datos. No espere hasta que sea demasiado tarde, tome medidas hoy para evitar futuras violaciones de datos y las consecuencias que siguen. Similar a la necesidad de tener un seguro adecuado de responsabilidad cibernética, es esencial tener una protección de datos adecuada.

Más de 50 estadísticas de ciberseguridad para 2023 debe saber: dónde, quién y qué está dirigido

A veces usamos enlaces de afiliados en nuestro contenido, al hacer clic en aquellos que podríamos recibir una comisión, sin costo adicional para usted. Al utilizar este sitio web, usted acepta nuestros Términos y Condiciones y Política de privacidad.

La ciberseguridad se ha vuelto indispensable para nuestras vidas digitales en nuestro mundo interconectado. A medida que los avances tecnológicos y las organizaciones se basan cada vez más en sistemas digitales, protegen datos confidenciales, preservan la confianza de los clientes y garantizan que las operaciones ininterrumpidas se hayan convertido en objetivos críticos.

Desde el creciente número de infracciones de datos hasta las pérdidas financieras incurridas por las empresas y la creciente sofisticación de los piratas informáticos, nuestra lista curada de estadísticas de ciberseguridad destaca la urgencia de medidas sólidas de seguridad cibernética. Este artículo profundizará en algunos datos de seguridad cibernética reveladora, arrojando luz sobre nuestros desafíos y enfatizando la importancia de salvaguardar nuestros activos digitales.

Estadísticas clave de ciberseguridad

- En 2022, 493.Las organizaciones de todo el mundo detectaron 33 millones de ataques de ransomware.

- El phishing sigue siendo el ataque cibernético más común, con aproximadamente 3.4 mil millones de correos electrónicos diarios de spam.

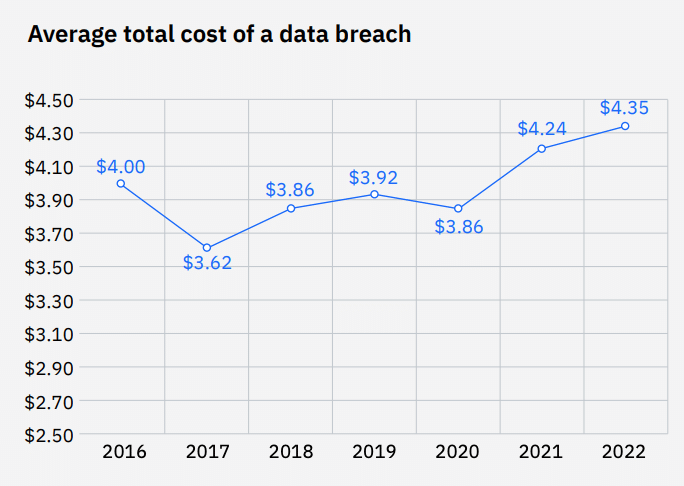

- El costo de violación de datos promedio global fue de $ 4.35 millones en 2022.

- En 2022, el costo promedio de las violaciones resultantes de las credenciales robadas o comprometidas ascendió a $ 4.50 millones .

- La industria de la salud ha sido la más costosa por las infracciones durante 12 años consecutivos, con un costo promedio de violación de datos que alcanza los $ 10.10 millones en 2022.

Estadísticas de ciberseguridad por tipo de ataque

En el paisaje en constante evolución de la ciberseguridad, es crucial mantenerse informado sobre los diversos ataques cibernéticos que amenazan a las personas y organizaciones. El impacto de estos ataques es sustancial, tanto en términos de pérdidas financieras como de reputación.

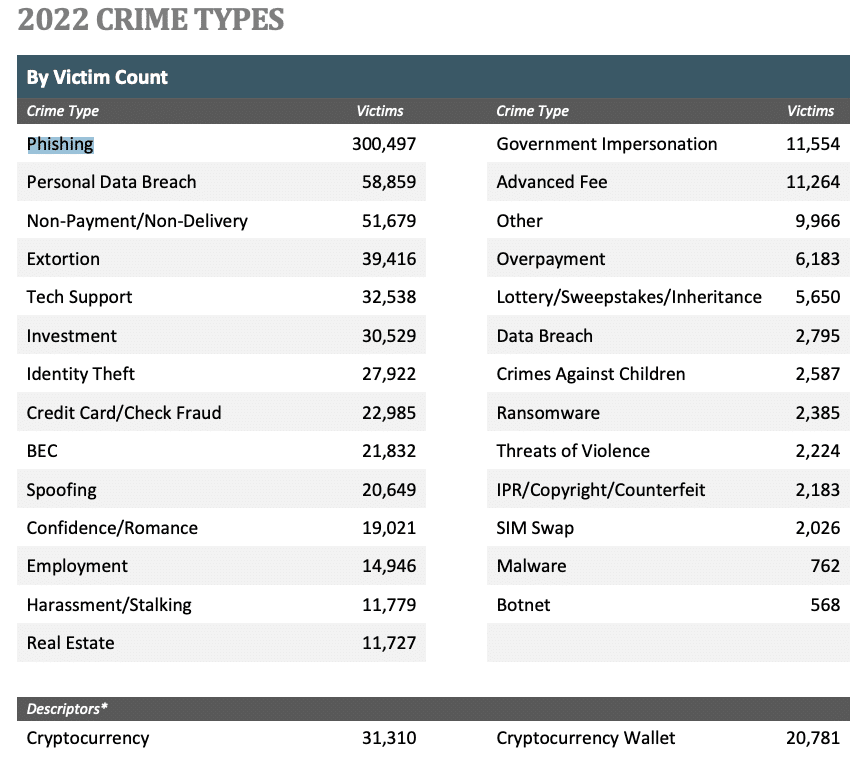

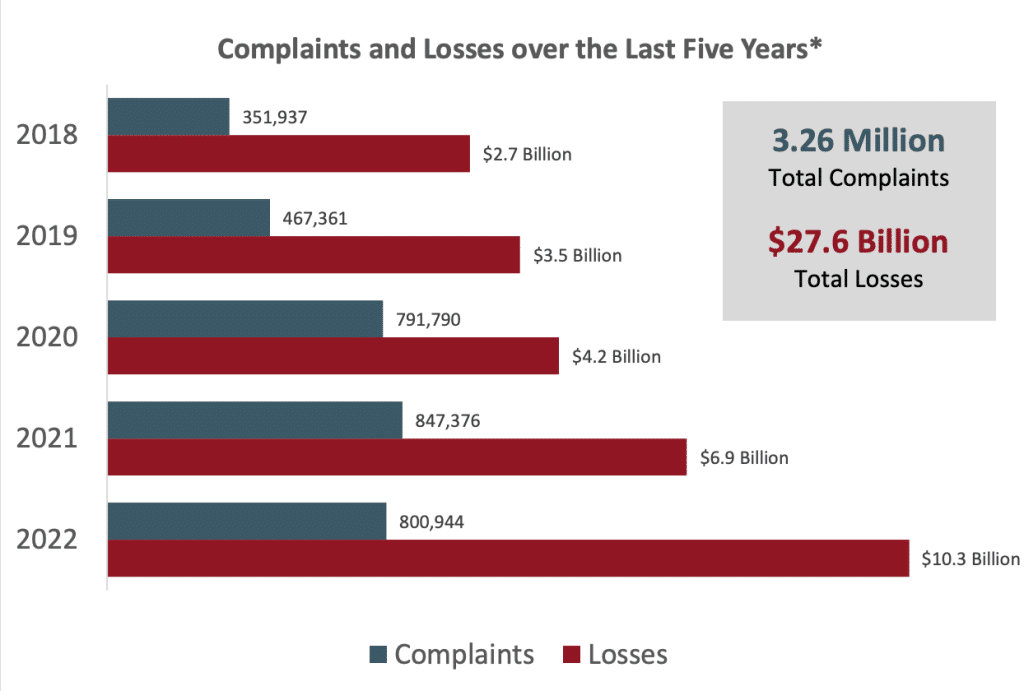

El Informe del crimen en Internet del FBI Para 2022 reveló que el público informó un total de 800,944 quejas del delito cibernético.

Los ataques de phishing fueron el tipo de delito número uno, con 300,497 quejas reportadas. Las pérdidas totales debido a los ataques de phishing excedieron los $ 10.3 mil millones.

Datos de ataque de phishing

Los ataques de phishing siguen siendo el ataque cibernético más común, con aproximadamente 3.4000000000 correos electrónicos diarios de spam.

Abandonan varias técnicas engañosas para engañar a las personas para que revelen información confidencial o participen en actividades maliciosas a través de correos electrónicos o sitios web disfrazados.

Los ataques de phishing son responsables de 90% de violaciones de datos.

Esto se debe a que los phishers a menudo asumen la identidad de una entidad confiable y creíble en las comunicaciones electrónicas.

- Obtener acceso no autorizado a datos confidenciales.

- Realizar robo de identidad.

- Realizar otras actividades maliciosas.

- Recopile información sobre objetivos para crear correos electrónicos personalizados.

- Robar credenciales de inicio de sesión.

- Realizar fraude financiero.

- Explotación para el robo de identidad.

- Ganancia financiera.

- Acceso a datos corporativos y secretos comerciales.

- Persuadir a los usuarios para que ingresen su información personal.

Según Estadísticas de Norton, Aproximadamente el 88% de las organizaciones se encuentran con ataques de phishing de lanza dentro de un año. Estos datos indican que las empresas están dirigidas casi a diario.

Un informe del primer trimestre de 2022 publicado por Investigación del punto de control reveló una lista de las mejores marcas clasificadas por su aparición general en los intentos de phishing de marca.

- LinkedIn (en relación con el 52% de todos los ataques de phishing a nivel mundial)

- DHL (14%)

- Google (7%)

- Microsoft (6%)

- FedEx (6%)

- Whatsapp (4%)

- Amazon (2%)

- Maersk (1%)

- AliExpress (0.8%)

- Apple (0.8%)

LinkedIn estaba relacionado con el 52% de los ataques relacionados con el phishing en todo el mundo. Esta figura significativa representa la primera vez que una plataforma de redes sociales ha reclamado el primer lugar en las clasificaciones, lo que indica la gravedad del problema. Un ejemplo de un correo electrónico típico de Phishing LinkedIn se ve así:

En el cuarto trimestre de 2022, Yahoo experimentó un notable ascenso de 23 posiciones al 20% Debido a una campaña de phishing efectiva en el trimestre anterior.

LinkedIn cayó al número cinco en la lista con un 5.Aparición general del 7% en los intentos de phishing de la marca.

Con el aumento del trabajo remoto, ha habido un aumento en Compromiso de correo electrónico comercial (BEC) estafa.

Estos estafadores emplean tácticas basadas en el correo electrónico de phishing para engañar a las personas para que revelen la información confidencial de la empresa o que realicen transferencias de dinero no autorizadas.

En 2022, el IC3 grabado 21,832 quejas relacionadas con BEC, lo que resulta en pérdidas ajustadas superiores a $ 2.7 billones.

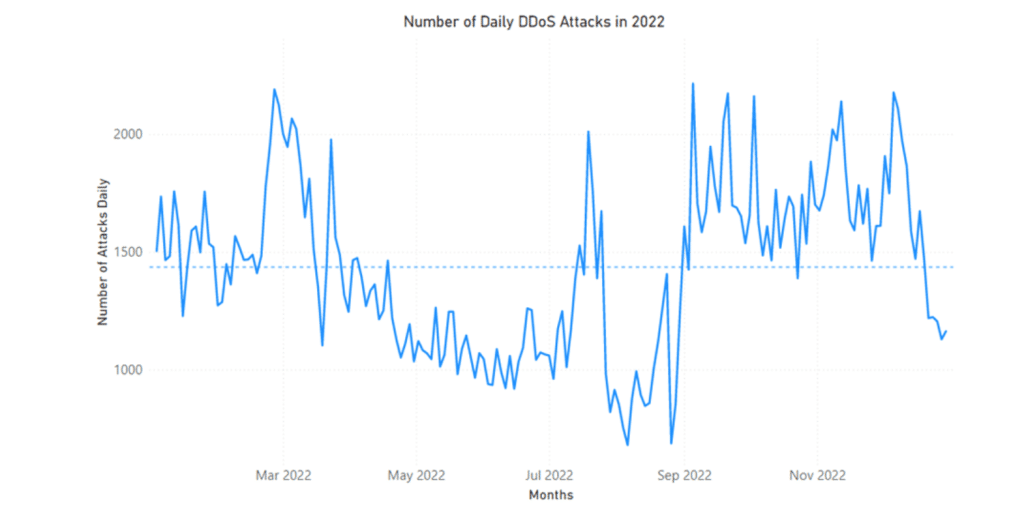

Datos de denegación de servicio distribuido (DDoS)

Un ataque de denegación de servicio distribuido (DDoS) es un intento malicioso de interrumpir el funcionamiento normal de una red, servicio o sitio web al abrumarlo con una avalancha de tráfico de Internet.

Un ataque DDoS tiene como objetivo interrumpir o incapacitar los recursos y la infraestructura del objetivo, lo que lleva al tiempo de inactividad del servicio y posibles pérdidas financieras.

En 2022, Microsoft mitigó un promedio de 1.435 ddos ataques diariamente.

- El número máximo de ataques diarios fue de 2.215 el 22 de septiembre de 2022.

- El número mínimo de ataques diarios fue de 680 el 22 de agosto de 2022.

- El número total de ataques únicos mitigados en 2022 fue de más de 520,000.

Según un informe publicado por Marco de la nube, Los ataques de Ransom DDoS vieron un aumento interanual del 67% y un aumento de un trimestre de 24%.

Las industrias en línea experimentaron un aumento significativo en los ataques DDoS de la capa de aplicaciones, con un aumento del trimestre contra el trimestre del 131% y un aumento interanual del 300%.

En septiembre de 2017, un ataque DDoS récord se dirigió a Google Services, alcanzando un enorme tamaño de 2.54 tbps.

Google Cloud reveló este incidente en octubre de 2020.

El ataque ha sido atribuido a China y se descubrió que se origina en la red de cuatro proveedores de servicios de Internet chinos.

Los hackers enviaron paquetes falsificados a 180,000 servidores web, que enviaron respuestas a Google.

Uno de los ataques DDoS más significativos ocurrió en marzo de 2023. El sitio web de la Asamblea Nacional Francesa experimentó una interrupción temporal debido a un ataque DDoS orquestado por piratas informáticos rusos. En una publicación de telegrama, los piratas informáticos atribuyeron el ataque al apoyo del gobierno francés a Ucrania.

Datos de malware

A partir de 2023, 300,000 malware fresco Las instancias se generan diariamente, el 92% distribuido por correo electrónico, con un promedio de 49 días para ser detectados.

El software de malware se utiliza para obtener acceso no autorizado a los sistemas de TI, robar datos, interrumpir los servicios del sistema o causar daño a las redes de TI.

4.1 millón Los sitios web están infectados con malware.

Y se encuentra que el 18% de los sitios web contienen amenazas críticas de ciberseguridad.

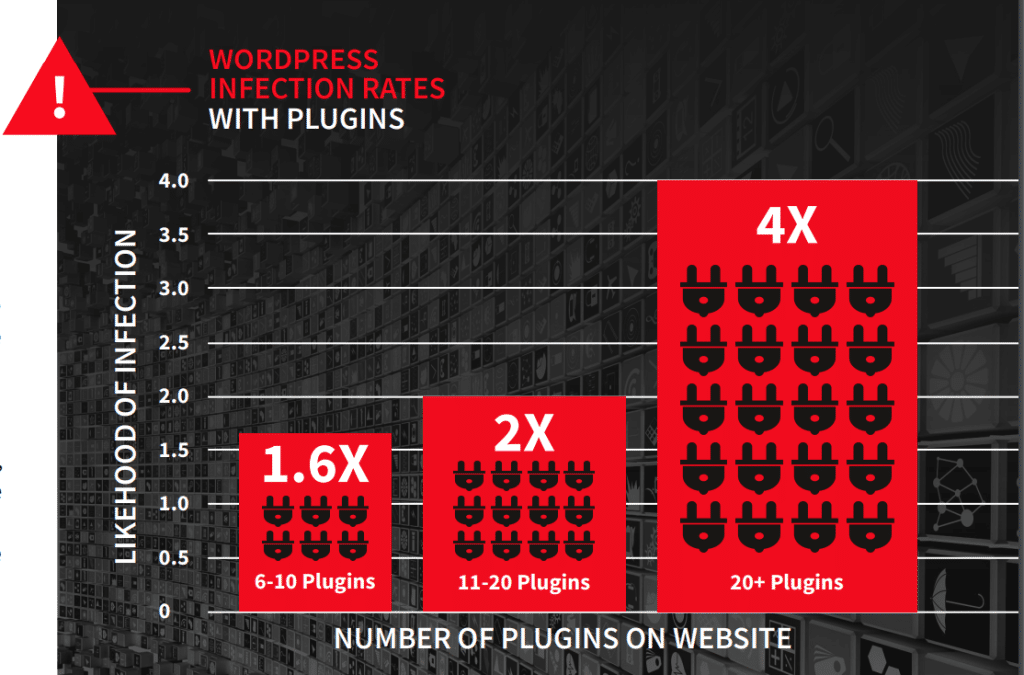

Además, el 97% de todas las violaciones de seguridad en los sitios web explotan los complementos de WordPress.

De los 47,337 complementos maliciosos instalados de 2012 a 2021, el 94% estuvieron activos en 24,931 sitios web diferentes de WordPress, cada uno alojando dos o más complementos maliciosos.

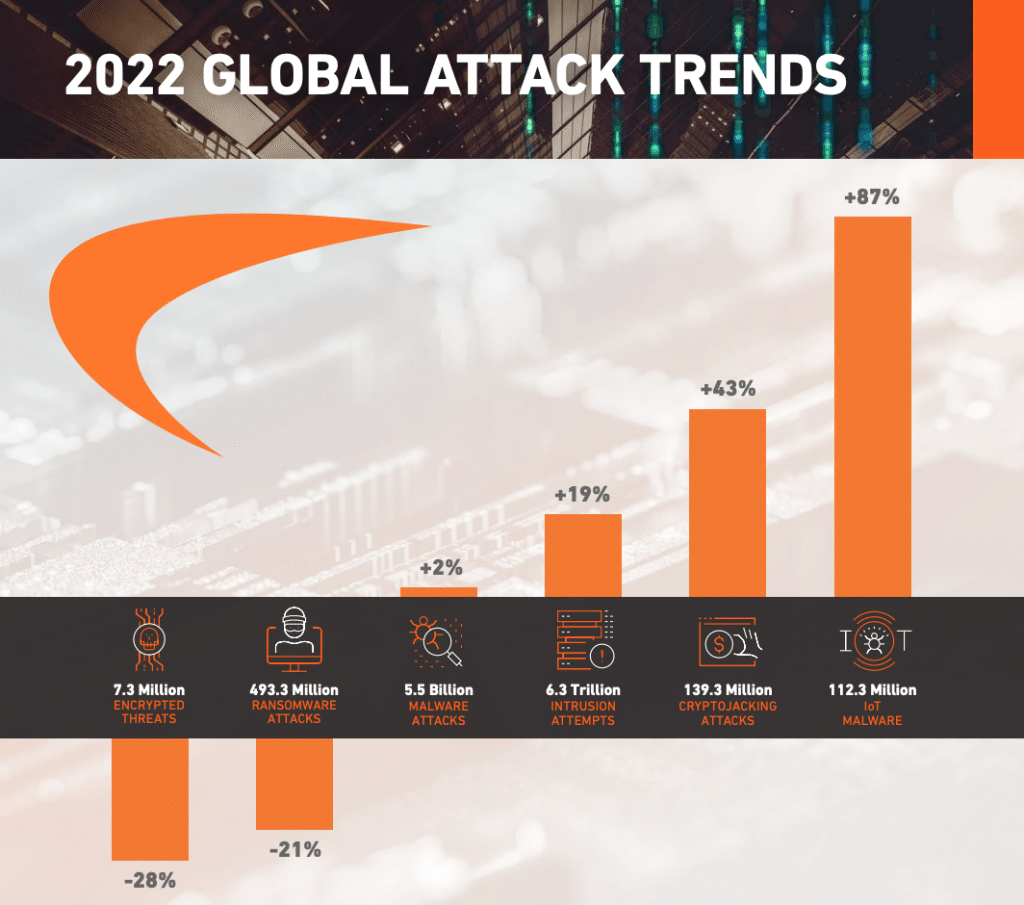

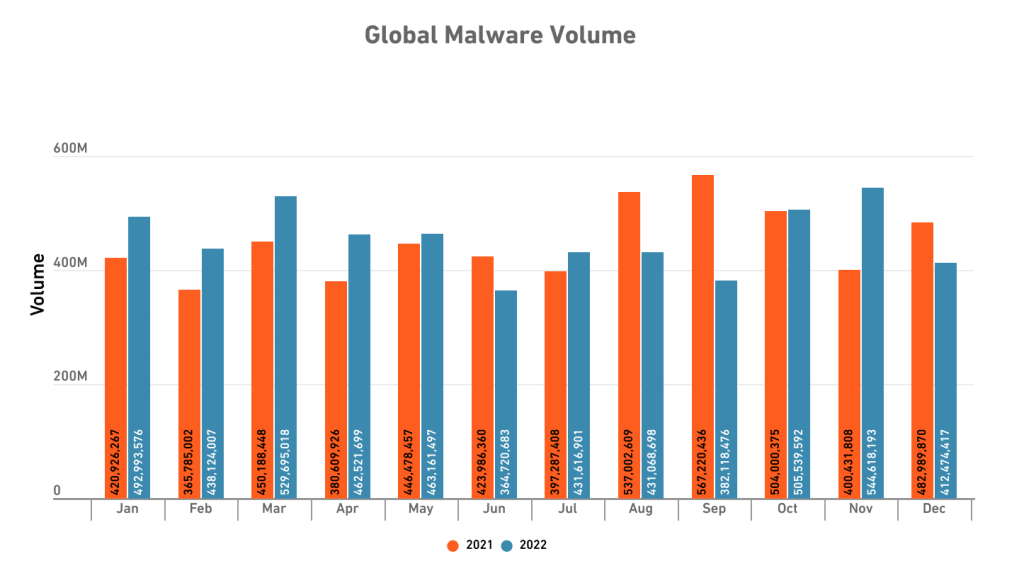

Según Sonicwall’s Informe de amenazas cibernéticas 2023, Malware experimentó su primer aumento desde 2018, aumentando a 5.5 mil millones de ataques, que representan un aumento del 2% año tras año.

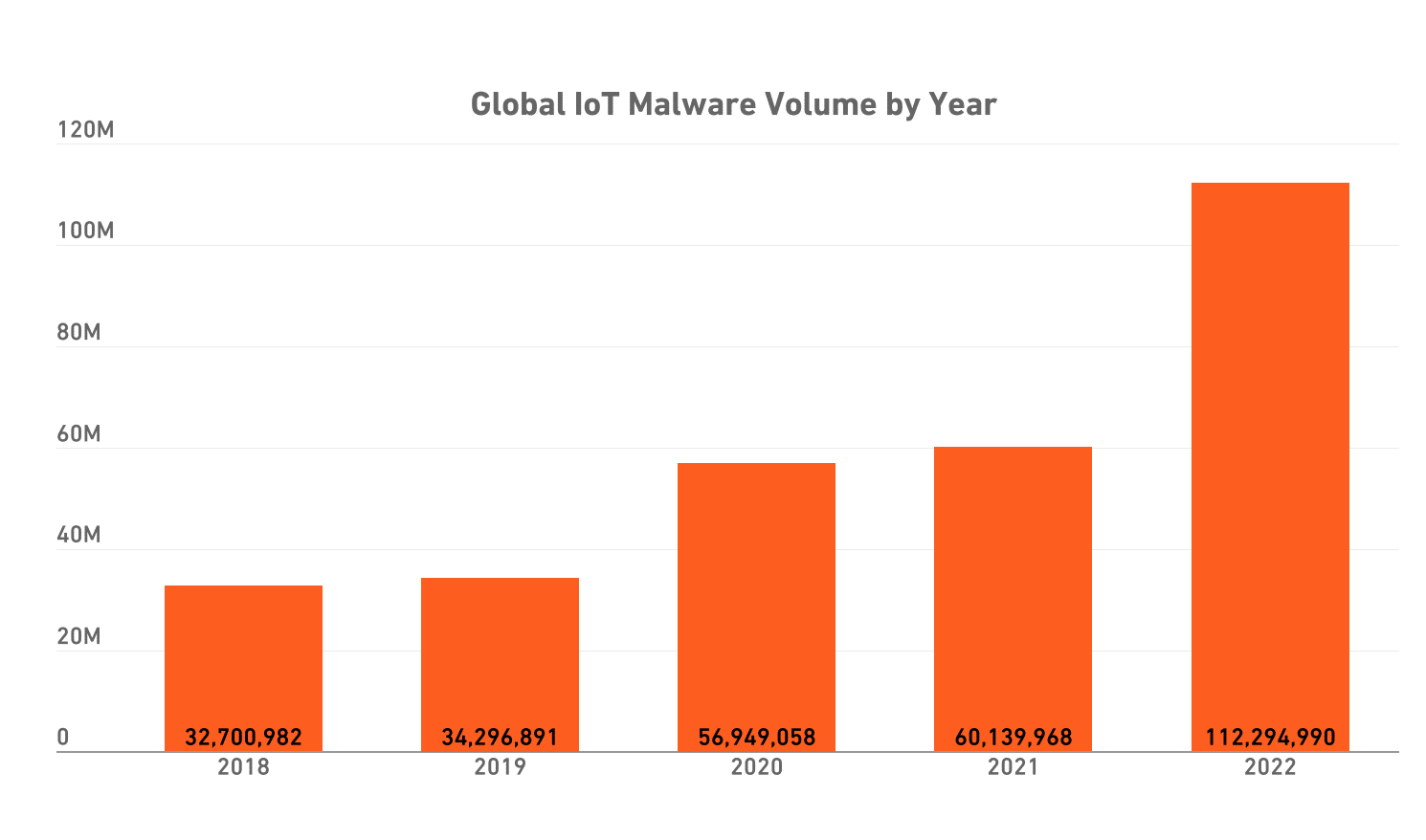

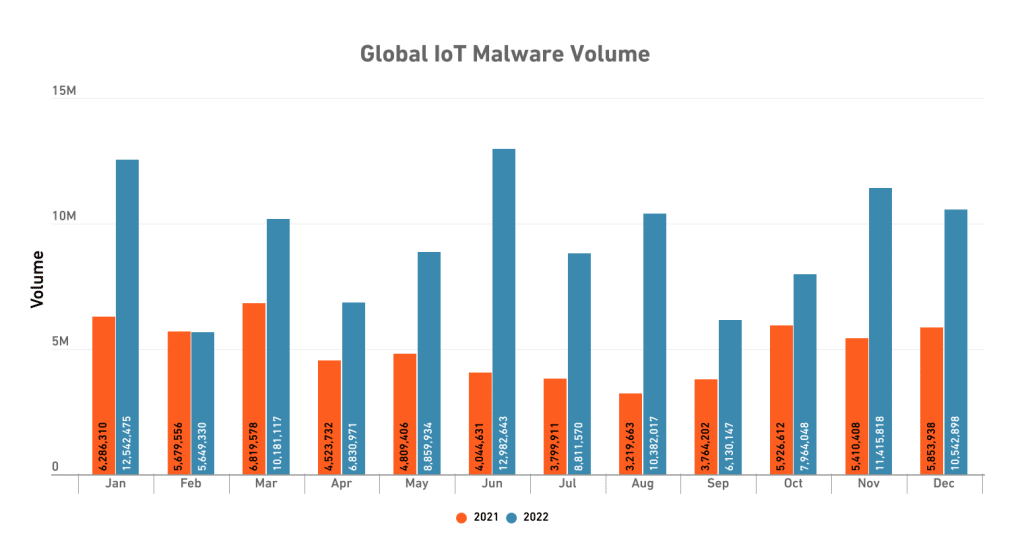

Aunque el ligero aumento, el cryptojacking y el malware IoT tasan en gran medida el aumento sustancial.

En 2022, el criptojacking fue testigo de un aumento del 43%, mientras que el malware IoT experimentó un asombroso aumento del 87%.

Las ganancias combinadas en criptojacking y malware IoT compensan la disminución del volumen global de ransomware, lo que lleva a un cambio positivo en las tendencias generales de malware por primera vez desde 2018.

Datos de ransomware

Dentro del ámbito del malware, el ransomware se destaca como un tipo específico que contiene datos o rehenes de sistemas específicos hasta que la víctima se rescate.

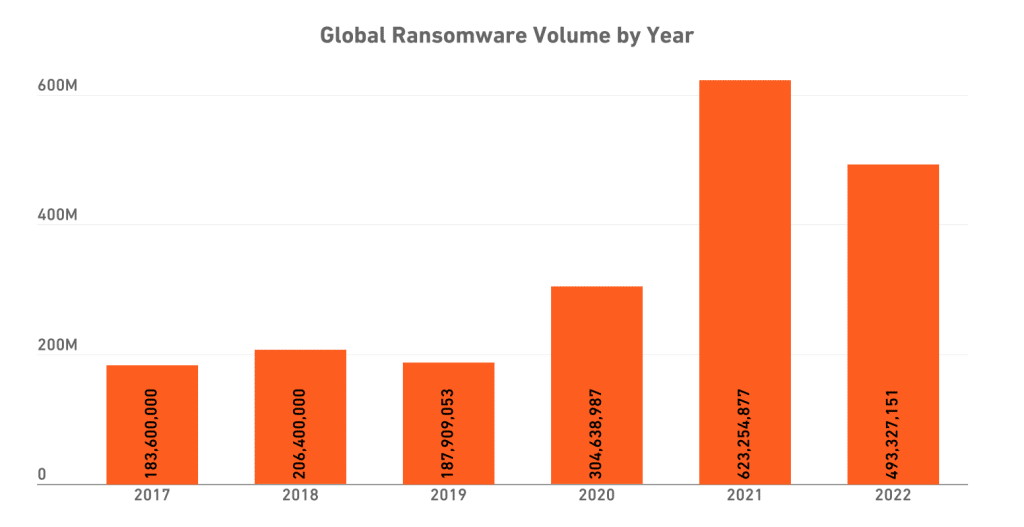

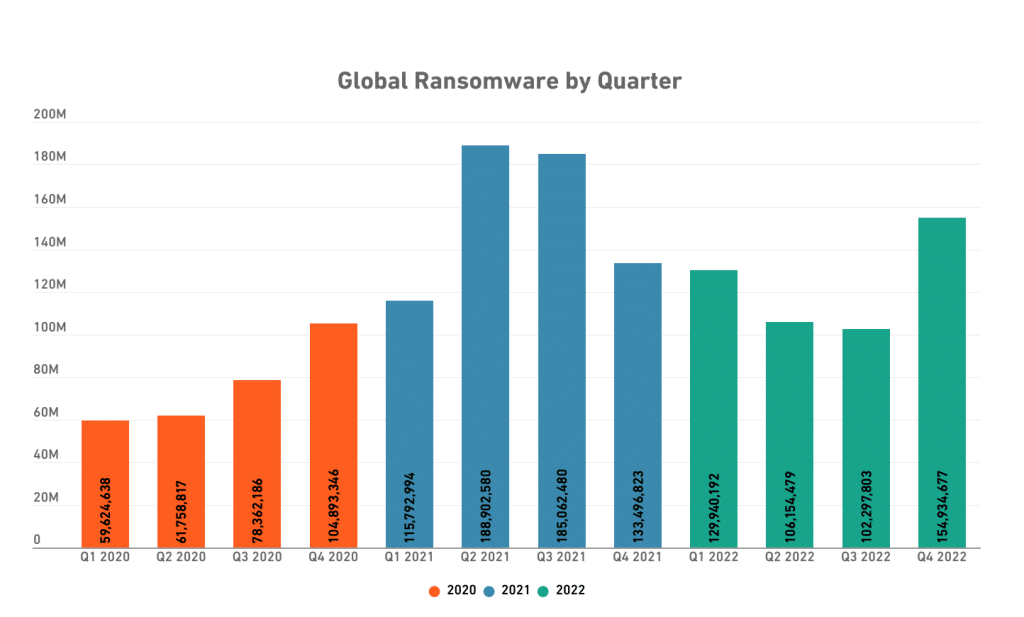

Según Municipal, Hubo 493.3 millones de intentos de ransomware en 2022, lo que demuestra una disminución notable del 21% observada año tras año.

En 2020, hubo un aumento del 62% y un aumento adicional del 105% en 2021.

Sin embargo, estos tipos de ataques cibernéticos aún explicaban 12% de violaciones de infraestructura crítica en 2022, Maltándolos responsables de más de una cuarta parte de infracciones en industrias críticas de infraestructura.

A pesar de una ligera disminución de poco más de un quinto, 2022 sigue siendo el segundo año más alto registrado para ataques globales de ransomware.

Además, las cifras para 2022 están mucho más cerca de los niveles extraordinariamente altos observados en 2021 que en años anteriores.

Superaron los volúmenes observados en 2017 (+155%), 2018 (+127%), 2019 (+150%) y 2020 (+54%) mediante márgenes significativos.

Compariteco informó los siguientes hallazgos clave de ciberseguridad en su investigación de 2022:

| Año | 2022 | 2021 |

| Número de ataques | 795 | 1.365 |

| Demanda promedio de rescate | $ 7.2 millones | $ 8.2 millones |

| Registros promedio afectados | 115.8 millones | 49.8 millones |

| Registros promedio afectados por ataque | 559,695 | 119,114 |

El número de ataques y cantidades de rescate disminuyó de 2021 a 2022.

Sin embargo, el aumento en los registros promedio afectados indica que cuando ocurren ataques, tienen un impacto más significativo en el número de registros comprometidos.

Tipos de ataques de ransomware en estadísticas de ciberseguridad

El IC3 recibido 2,385 quejas de ransomware en 2022, lo que resulta en pérdidas ajustadas superiores a $ 34.3 millones.

Los atacantes de ransomware a menudo usan técnicas de ingeniería social para acceder al entorno de una víctima.

Según el mismo informe, las principales causas de los incidentes de ransomware fueron el phishing, la explotación del protocolo de escritorio remoto (RDP) y las vulnerabilidades de software .

La siguiente tabla enumera los tipos más comunes de ransomware responsables de los ataques cibernéticos severos.

- Una variante altamente dañina de ransomware.

- Se centra en cifrar archivos y datos dentro de un sistema.

- El contenido cifrado se vuelve inaccesible sin la clave de descifrado apropiada.

- Bloquea completamente a los usuarios de su sistema, haciendo que sus archivos y aplicaciones sean inaccesibles.

- Una pantalla de bloqueo muestra la demanda de rescate y puede incluir un reloj de cuenta regresiva.

- Un software falso que afirma haber detectado un virus.

- Obligan a los usuarios a comprar software o servicios falsos o innecesarios para resolver problemas fabricados.

- Bloquea la pantalla de computadora o inundación con ventanas emergentes.

- Amenaza públicamente para liberar o vender información confidencial a menos que se pague un rescate.

- Apunta a los datos de las víctimas y amenaza su exposición.

- Una plataforma preparada con herramientas para realizar campañas de ransomware.

- Los ciberdelincuentes alquilan/venden RAA a otras personas o grupos, que luego llevan a cabo los ataques.

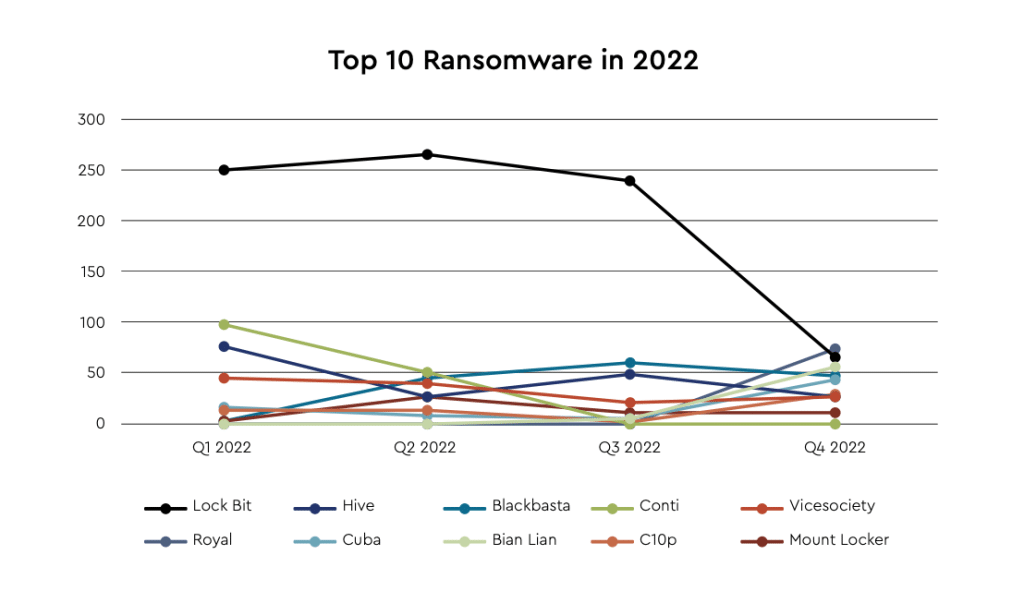

Lockbit, Alphv/Blackcoats y Hive ¿Fueron las tres variantes de ransomware predominantes que se informaron al IC3 que se dirigieron a los miembros de los sectores de infraestructura crítica.

Datos de ataque de cracking de contraseña

En 2019, El 80% de todas las violaciones de datos se atribuyeron a contraseñas comprometidas, lo que lleva a pérdidas financieras significativas para empresas y consumidores.

El 49% de los usuarios solo cambiará una letra o dígito en una de sus contraseñas preferidas cuando sea necesario para hacer una nueva contraseña.

Un hacker puede intentar 2.18 billones de combinaciones de contraseñas y nombres de usuario 22 segundos.

La introducción de una sola letra mayúscula a una contraseña transforma drásticamente su potencial.

Y una contraseña de ocho caracteres se podría romper inicialmente en un segundo. Pero este tiempo puede aumentar a 22 minutos agregando una letra de mayúsculas.

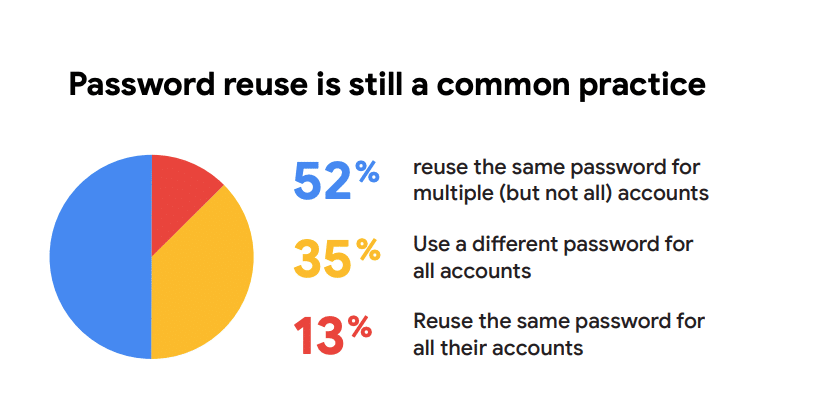

En 2019, un Encuesta de Google informó que el hábito de reutilizar contraseñas en múltiples cuentas está notablemente presente.

El 59% de los encuestados creía que sus cuentas son más seguras de las amenazas en línea que la persona promedio.

69% se dan una calificación A o B cuando se trata de salvaguardar sus cuentas.

De acuerdo a El Sans Software Security Institute, Las vulnerabilidades más comunes son:

- Compromiso de correo electrónico comercial

- Protocolos heredados

- Reutilización de contraseña

Teniendo en cuenta estos datos críticos, ¿cómo se sienten las personas sobre la seguridad en línea y las violaciones de la contraseña??

El último paso Psicología de las contraseñas El informe presenta hallazgos notables sobre las emociones y comportamientos de los encuestados con respecto a la seguridad en línea.

- El 45% de los encuestados no habían cambiado las contraseñas en el último año, incluso después de una violación de seguridad.

- El 79% estuvo de acuerdo en que las contraseñas comprometidas son preocupantes.

- 51% confía en su memoria para realizar un seguimiento de las contraseñas.

- 65% siempre o en su mayoría todavía usa la misma contraseña o una variación.

De los 3.750 profesionales encuestados en siete países, solo el 8% dijo que una contraseña segura no debería tener vínculos con información personal.

La mayoría de los usuarios crean contraseñas que dependen de la información personal vinculada a datos públicos potencialmente accesibles, como un cumpleaños o una dirección de casa.

Los métodos más destacados utilizados en los ataques de contraseña incluyen:

- Probar sistemáticamente todas las combinaciones posibles de contraseñas hasta que se encuentre la correcta.

- Se utiliza una lista de contraseñas o palabras de uso común de un diccionario para intentar la autenticación.

- Combina elementos de la fuerza bruta y los ataques del diccionario.

- Probar sistemáticamente varias combinaciones de palabras de diccionario, sustituciones comunes y modificaciones.

- Se basa en el uso de grandes conjuntos de nombres de usuario y contraseñas robadas.

- Cuentas de destino que nunca se cambiaron sus contraseñas después de un robo de cuenta.

- Los hackers intentan combinaciones de nombres de usuario y contraseñas anteriores.

En diciembre de 2016, Yahoo reveló que sobre mil millones de cuentas se había visto comprometido en la notoria violación de 2013.

Durante esta violación, los piratas informáticos obtuvieron acceso no autorizado a los sistemas de Yahoo, comprometiendo la información de identificación personal (PII). Esto incluía nombres de usuario, direcciones de correo electrónico, números de teléfono y contraseñas de hashed. Se considera una de las mayores violaciones de datos en el historial de ciberseguridad.

Datos de pirateo de Internet of Things (IoT)

El Internet de las cosas (IoT) se refiere a una red de dispositivos u objetos físicos interconectados.

A diferencia de la piratería tradicional de servidores y sistemas, IoT se dirige a dispositivos que están conectados a Internet. Por ejemplo, los electrodomésticos inteligentes como televisores, altavoces, cámaras de seguridad y dispositivos médicos enfrentan ataques.

A medida que el número de dispositivos conectados continúa creciendo, la aparición de malware IoT se ha disparado en un 87% en 2022 en comparación con el año anterior, alcanzando un máximo histórico de 112.3 millones casos.

El cuadro anterior muestra que el volumen global de malware IoT ha experimentado un aumento notable, lo que lleva a varios incidentes alarmantes.

Por ejemplo, en enero de 2022, un Investigador de 19 años David Colombo reveló que podía explotar un error en el tablero de teslamato para controlar más de 25 vehículos en 13 países diferentes. Colombo obtuvo acceso remoto a varias características de Tesla, como desbloquear puertas, abrir ventanas, iniciar una conducción sin llave, controlar el estéreo, tocar la bocina y verificar la ubicación del automóvil y la presencia del conductor. Sin embargo, Colombo declaró que el movimiento remoto del vehículo no era factible.

En otro caso, el IROBOT ROOMBA J7 SERIE ROBOT VACUMA capturado y transmitido imágenes de una mujer con una camiseta de lavanda mientras usa el inodoro. Estas imágenes se enviaron luego a Scale AI, una startup que contrata a los trabajadores globales para etiquetar datos de audio, foto y video para fines de capacitación de IA.

Costos de datos de ciberseguridad

Valor de las estadísticas de ciberseguridad

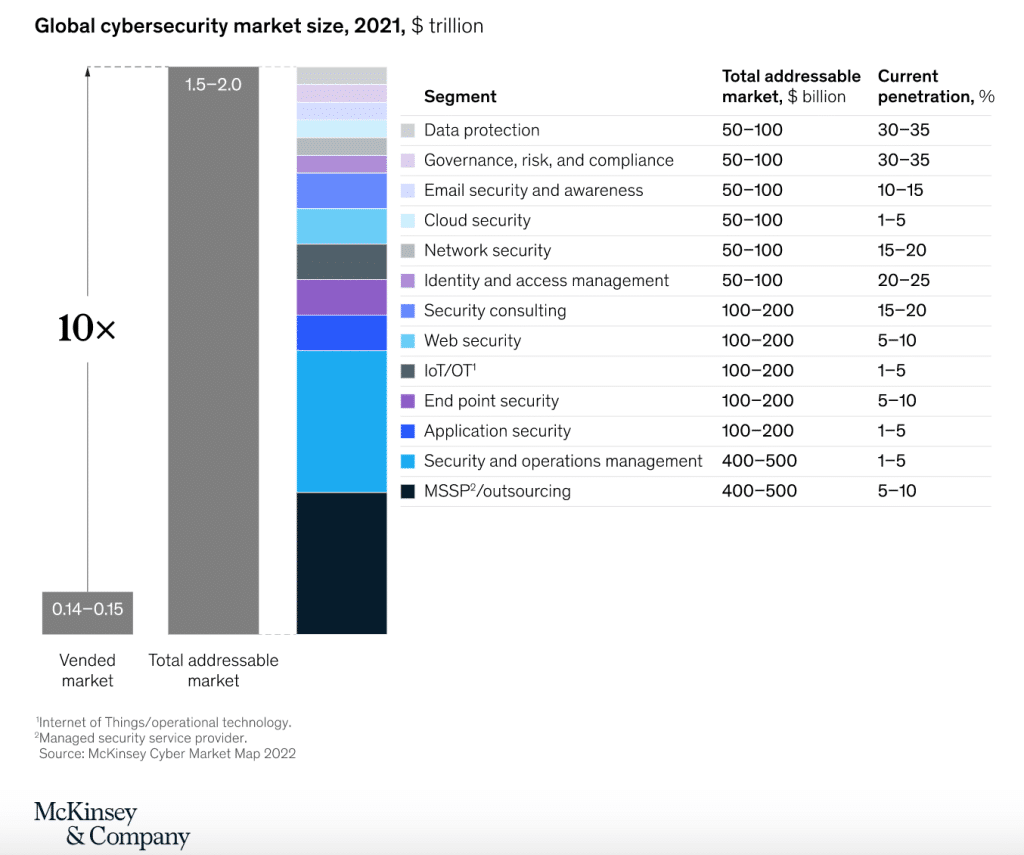

Existe una importante oportunidad de mercado para la tecnología de ciberseguridad y los proveedores de servicios, estimando que vale la pena $ 2 billones.

La tabla de tamaño del mercado global de ciberseguridad de McKinsey & Company enfatiza el potencial para que los proveedores ofrezcan soluciones y servicios innovadores en respuesta a las amenazas cibernéticas en evolución. Esto presenta perspectivas financieras prometedoras y destaca el papel crucial de estos proveedores en fortalecer las defensas digitales y proteger a las empresas de los riesgos cibernéticos en curso.

Precio de las violaciones de datos de ciberseguridad

Según IBM’s Costo de un informe de violación de datos, el costo promedio global de una violación de datos experimentó un aumento de $ 4.24 millones en 2021 a $ 4.35 millones en 2022.

Phishing representó el 16% de los vectores de ataque principales en el delito cibernético, con un costo de violación promedio de $ 4.91 millones. Además, las violaciones causadas por credenciales robadas o comprometidas ascendieron a $ 4.50 millones.

En 2022, el precio promedio por registro comprometido en una violación de datos a nivel mundial fue de $ 164, lo que representa un 1.Aumento del 9% en comparación con $ 161 en 2021.

Este aumento es aún más significativo en comparación con el costo promedio de $ 146 por récord en 2020, mostrando un aumento de 12.3%.

Los ataques de ransomware representaron el 11% de las infracciones analizadas, lo que indica una tasa de crecimiento del 41% en comparación con los 7 del año anterior.8% de violaciones de ransomware.

El costo promedio de ataque de ransomware disminuyó ligeramente de $ 4.62 millones en 2021 a $ 4.54 millones en 2022. Sin embargo, este costo se mantuvo marginalmente más alto que el costo promedio de violación de datos totales de $ 4.35 millones.

El estudio del costo de las violaciones de datos de IBM también muestra que las violaciones remotas relacionadas con el trabajo cuestan aproximadamente $ 1 millón más, en promedio, que las violaciones sin que el trabajo remoto esté presente.

El costo promedio de las violaciones laborales remotas fue de $ 4.99 millones, mientras que las violaciones no influenciadas por el trabajo remoto promediaron $ 4.02 millones. Estas violaciones remotas relacionadas con el trabajo cuestan aproximadamente $ 600,000 más que el promedio global.

En los últimos cinco años, el FBI IC3 (Centro de quejas de delitos de Internet) ha recibido constantemente un promedio de 652,000 quejas anualmente.

Desde 2018, ha habido 3.26 millones de quejas y $ 27.6 mil millones de pérdidas.

Costo de estadísticas de ciberseguridad para las empresas

El costo de la ciberseguridad para las empresas puede variar significativamente dependiendo de varios factores debido a la amplia gama de servicios y productos.

Por ejemplo, el tamaño y la naturaleza de la organización, el nivel de medidas de seguridad implementadas y el alcance de las posibles amenazas influyen en los costos.

Según una encuesta de Insights de Deloitte, Las organizaciones gastan aproximadamente 10.9% de su presupuesto de TI sobre ciberseguridad.

Las empresas dedican alrededor de 0.48% de sus ingresos a los gastos de ciberseguridad. En términos de gasto por empleado, los encuestados informaron una inversión promedio de aproximadamente $ 2,700 por empleado a tiempo completo para medidas de ciberseguridad.

Sin embargo, según IBM’s Costo de un estudio de violación de datos, estas inversiones valen la pena.

Las organizaciones con IA de seguridad totalmente implementadas y la automatización experimentaron infracciones que eran de $ 3.05 millones más baratos en comparación con las organizaciones sin tales implementaciones.

Esto significativo – 65.2%: la diferencia en el costo de violación promedio destacó un ahorro sustancial de costos, con organizaciones completamente desplegadas con un promedio de $ 3.15 millones, mientras que las organizaciones no desplegadas enfrentaron un precio promedio de $ 6.20 millones.

Además, las empresas con IA y automatización de seguridad completamente desplegadas experimentaron una reducción de 74 días en la identificación y contención de violación en comparación con aquellos sin tales implementaciones.

Las organizaciones completamente desplegadas tenían un ciclo de vida de incumplimiento promedio de 249 días, mientras que las organizaciones no desplegadas tomaron 323 días.

Estadísticas de ciberseguridad por país

Volumen de malware por país

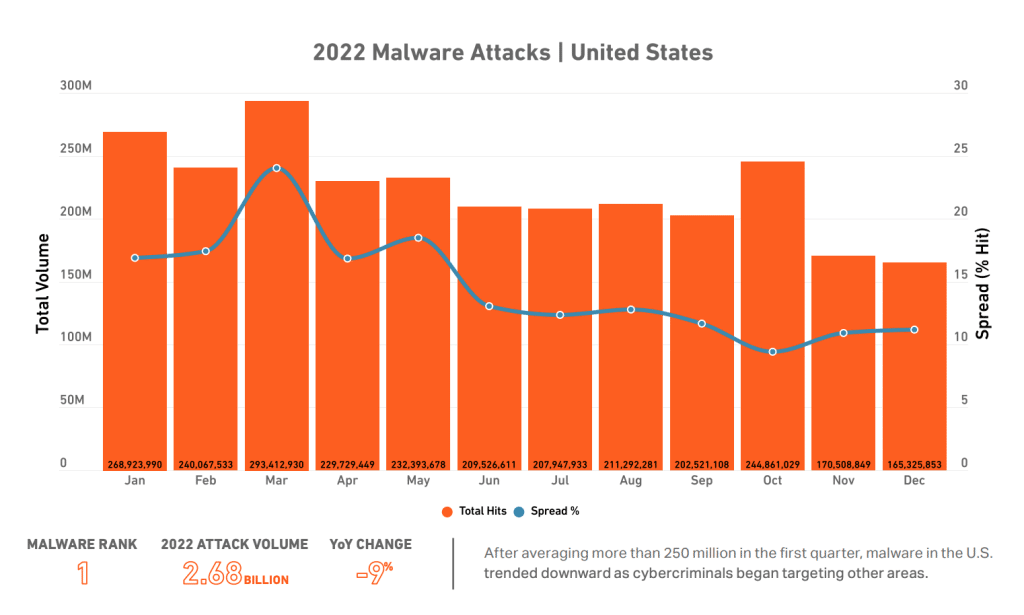

Según Informe de amenaza cibernética de Sonic Wall, Estados Unidos asegura el primer lugar en la lista con el más alto volumen de ataques de malware, totalizando 2.68 mil millones.

Pero, una disminución significativa de -9% año tras año en las instancias de malware indica un cambio en la atención de los ciberdelincuentes para atacar a otros países.

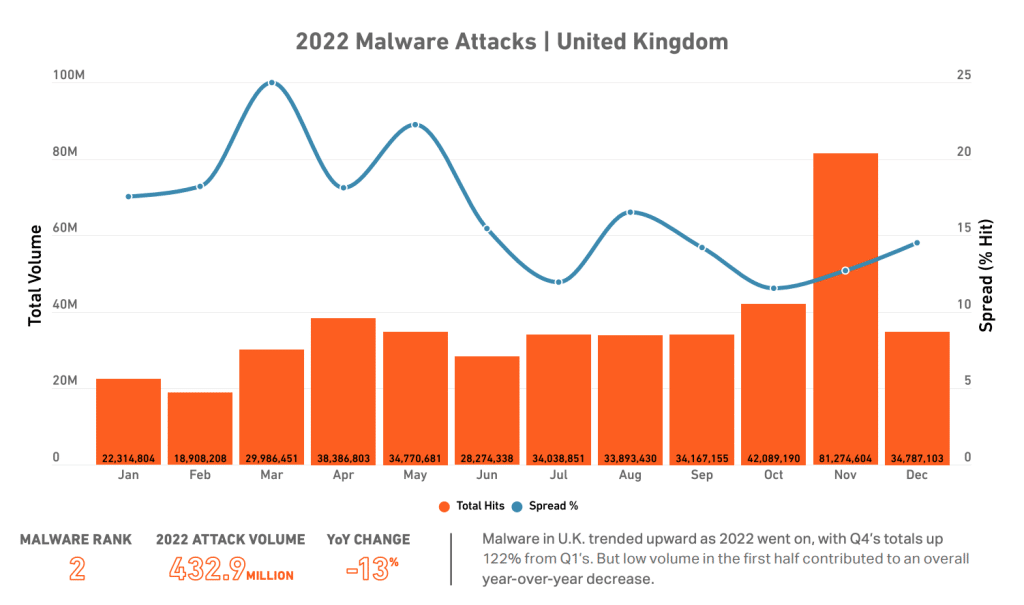

El Reino Unido ocupa la segunda posición para el más alto volumen de ataques de malware, informando 432.9 millones de ataques en 2022.

Sin embargo, también experimentó una notable disminución del año tras año de -13%.

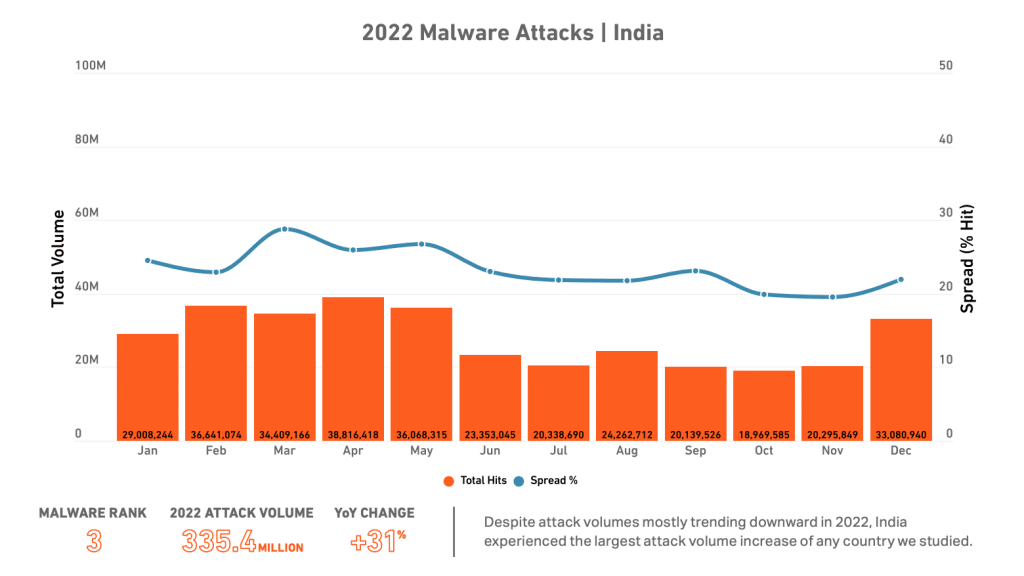

India llega tercero en la lista, por un total de 335.4 millones, mostrando un aumento notable de +31% año tras año. Si bien los volúmenes de ataque generalmente disminuyeron en 2022, India se destacó como el país con el mayor crecimiento en el volumen de ataque entre los incluidos en el estudio.

Malware extendido por país y región

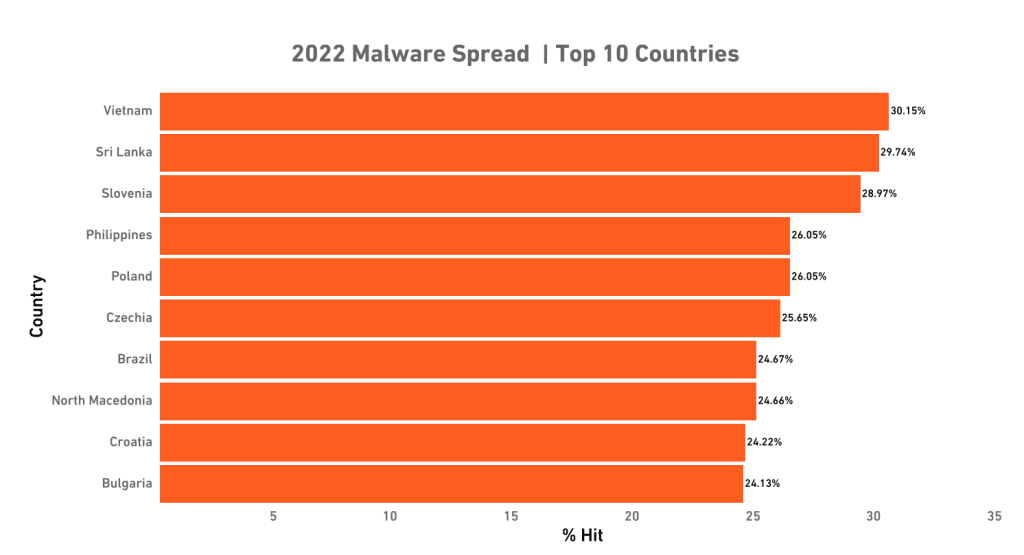

El porcentaje de propagación de malware de Sonic Wall representa el cálculo de los sensores que detectaron un ataque de malware, lo que indica el alcance del malware en esa región en particular.

Vietnam fue el país número uno dirigido por malware a los 30.15%.

Sin embargo, la observación más significativa es el surgimiento de Europa como un punto de acceso cibernético, con el número de países europeos en la lista que se duplica desde 2021, que constituye la mayoría dentro de los 10 mejores.

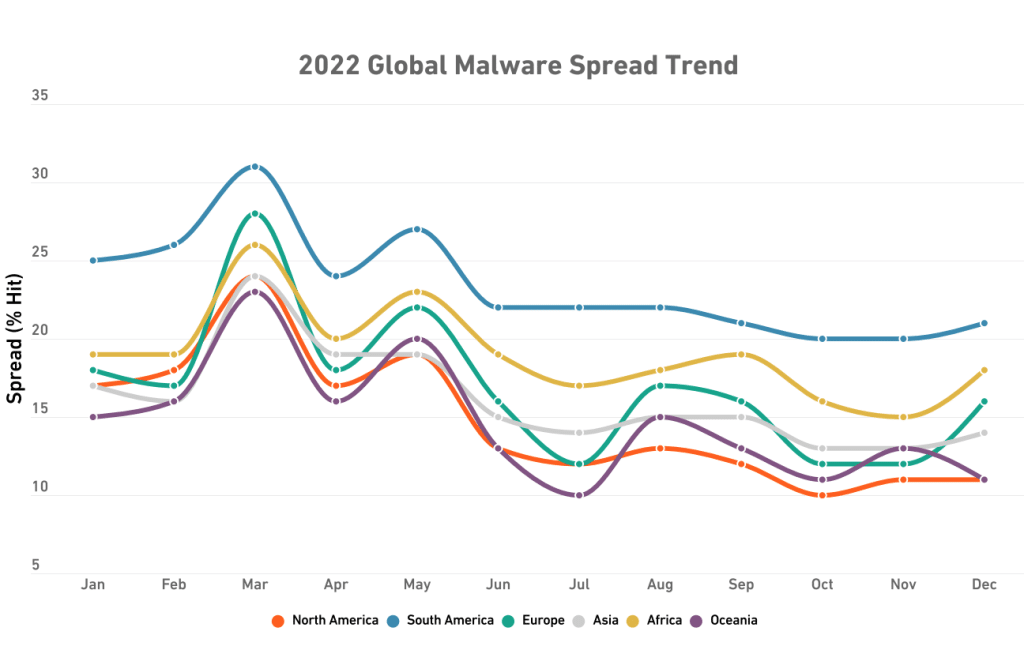

Según el mismo informe, Europa, Latam y Asia experimentaron aumentos significativos de dos dígitos en 2022, con tasas de crecimiento del 10%, 17%y 38%, respectivamente.

Curiosamente, el volumen de malware en América del Norte experimentó una disminución significativa del 10% año tras año, lo que resultó en un total de 2.75 mil millones de instancias.

Esta cifra representa el volumen registrado más bajo desde 2017, destacando una disminución notable de la actividad de malware en la región.

Además, durante diciembre, los intentos de malware en América del Norte alcanzaron un mínimo récord de 158.9 millones, marcando el volumen mensual más bajo desde 2018.

Estos desarrollos indican un cambio potencial entre los cibercriminales lejos de atacar a América del Norte y otros centros de delitos cibernéticos prominentes para centrarse en otras regiones en todo el mundo.

Datos de ciberguardia – Rusia y China vs Estados Unidos

China y Rusia emergen como los jugadores dominantes en el panorama cibernético, lo que representa casi 35% de los ataques globales, conjunto.

Con 79 ataques confirmados originados por China y 75 de Rusia, estos dos países han dirigido ampliamente a los gobiernos nacionales.

Agencia de defensa cibernética de Estados Unidos Con frecuencia actualiza sus avisos, alertas y informes de análisis de malware (MARS) sobre actividades cibernéticas maliciosas rusas.

“El gobierno ruso se involucra en actividades cibernéticas maliciosas para permitir el ciber espionaje de alcance amplio, suprimir ciertas actividades sociales y políticas, robar propiedad intelectual y dañar a los adversarios regionales e internacionales.”

En febrero de 2022, la BBC informó que 74% de los ingresos por ransomware va a los piratas informáticos vinculados a Rusia.

Los investigadores identificaron que más de $ 400 millones en pagos de criptomonedas se dirigieron a grupos que se cree que tienen afiliaciones con Rusia.

La Casa Blanca emitió una declaración en julio de 2021 exponiendo una conducta irresponsable exhibida por el República Popular de China (PRC) en ciberespacio.

“Como se detalla en los documentos de carga pública sin sellar en octubre de 2018 y julio y septiembre de 2020, los piratas informáticos con un historial de trabajo para el Ministerio de Seguridad del Estado (MSS) de la RPC se han dedicado a ataques de ransomware, extorsión habilitada por ciberd robo de víctimas de todo el mundo, todo para ganancia financiera.”

Al año siguiente, los jefes de la FBI y MI5 hizo una primera aparición conjunta y emitió una advertencia sobre la amenaza que representa China:

“En nuestro mundo, llamamos a ese tipo de comportamiento una pista … representaría una de las interrupciones comerciales más horribles que el mundo haya visto”, dijo el jefe del FBI, Christopher Wray.

Estadísticas de ciberseguridad por industria

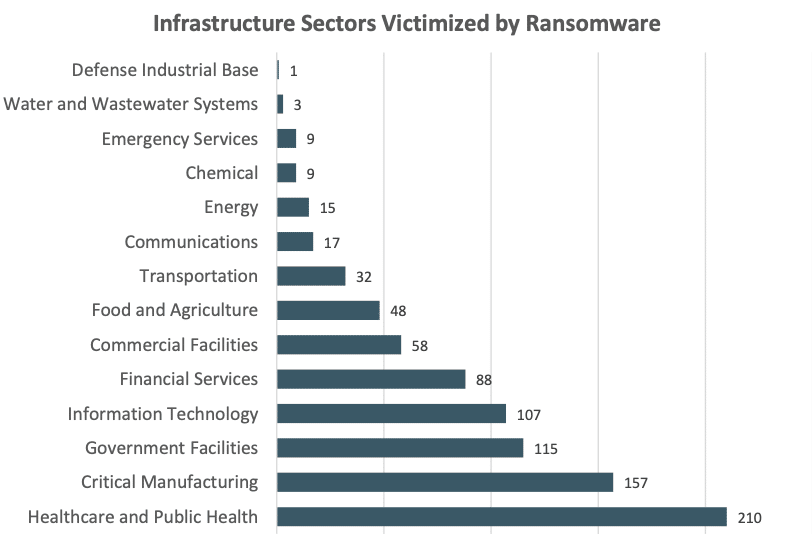

El IC3 registró 870 quejas en 2022, informando ataques de ransomware dirigidos a organizaciones dentro de los sectores de infraestructura crítica.

Entre los 16 sectores de infraestructura crítica, IC3 Reporting reveló que 14 sectores tenían al menos un miembro que fue víctima de un ataque de ransomware.

Las organizaciones de infraestructura crítica enfrentaron un costo promedio de violación de datos de $ 4.82 millones, exceder el promedio en otras industrias en $ 1 millón.

Entre ellos, el 28% encontró ataques destructivos o de ransomware, y el 17% experimentó infracciones debido a socios comerciales comprometidos.

La industria de la salud ha sido la más costosa para las violaciones de ransomware durante 12 años consecutivos, con un costo promedio de violación de datos $ 10.10 millones.

Los datos del paciente son inmensamente valiosos para los cibercriminales, especialmente en los registros de salud electrónicos (EHR). Estos registros abarcan información sobre las personas, incluidos sus nombres, números de seguridad social, detalles financieros, direcciones pasadas y presentes e historias médicas.

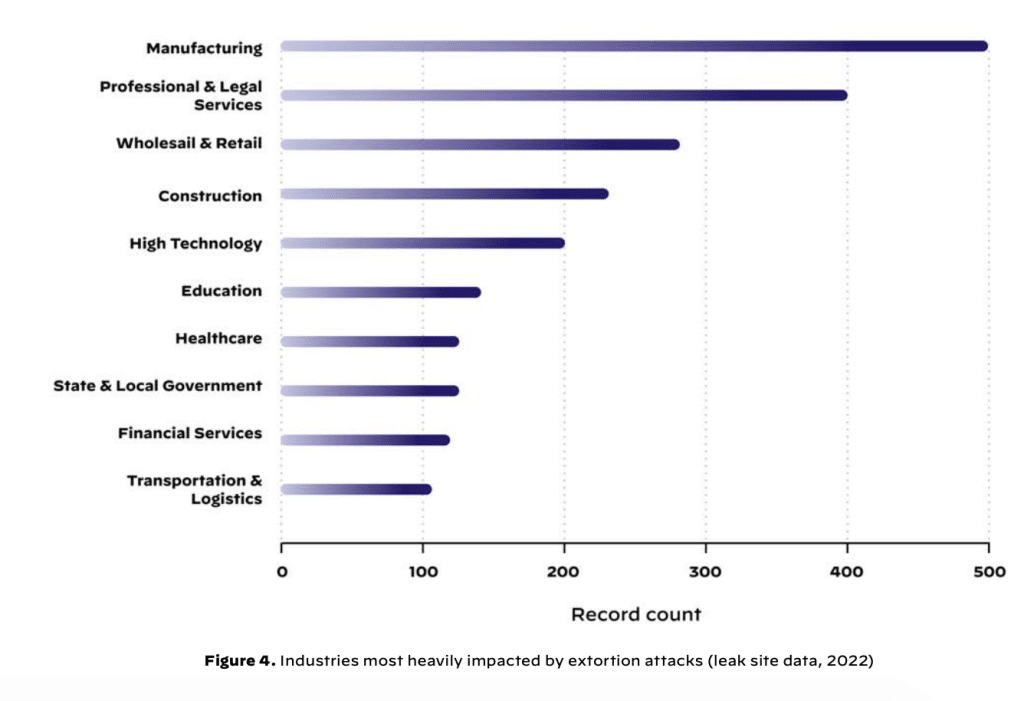

Mientras tanto, la industria manufacturera sufrió significativamente ataques de extorsión en 2022, con 447 víctimas registradas a través de diferentes plataformas.

El sector de servicios profesionales y legales siguió de cerca, con 343 víctimas reportadas.

Incumplimientos de datos de ciberseguridad de las industrias principales

En 2022, Costa Rica declaró una emergencia nacional en respuesta a una serie de ataques de ransomware dirigido a instituciones críticas.

La primera serie de ataques estaba dirigida a los cuerpos del gobierno y fue reclamada por la pandilla Conti, un grupo influyente de hackers con sede en Rusia.

El sitio de extorsión de Corti reclamó la publicación del 50% de los datos robados del gobierno rico de costo, incluidos 850 gigabytes de material del Ministerio de Finanzas.

Los atacantes exigieron un rescate de $ 10 millones para evitar que la información filtrada fuera expuesta.

La segunda serie de ataques ocurrió el 31 de mayo de 2022 por el grupo de ransomware Hive.

El objetivo principal fue el Fondo de Seguridad Social Costa Rican, la entidad responsable de gestionar el servicio de salud del país. Además, el ataque afectó a más de 10,400 computadoras y la mayoría de los servidores en Costa Rica. Como resultado, aproximadamente 34,677 citas fueron canceladas esa semana, representando el 7% de todas las citas programadas.

En mayo de 2021, Tubería colonial experimentó un ataque de ransomware que cerró por completo su tubería de distribución de combustible.

En un lapso de solo dos horas, los cibercriminales pertenecientes al grupo conocido como Darkside lograron extraer casi 100 gigabytes de datos de la red de la compañía con sede en Alpharetta, Georgia,.

La tubería colonial pagó aproximadamente $ 5 millones a los piratas informáticos de Rusia para facilitar la restauración de la tubería de combustible más grande del país.

Del mismo modo, en junio de 2021, JBS, la compañía de carne más grande del mundo, fue víctima de un significado ataque de ransomware de los piratas informáticos rusos.

La violación resultó en que JBS paga un rescate de $ 11 millones a los piratas informáticos que obtuvieron acceso no autorizado a su sistema informático.

La importancia de la ciberseguridad

Con el aumento de los ataques cibernéticos y la creciente sofisticación de los actores, empresas e individuos maliciosos enfrentan riesgos significativos. Las estadísticas de ciberseguridad revelan tendencias alarmantes, como los costos crecientes de las violaciones de los datos, la prevalencia de los ataques de phishing y el impacto del trabajo remoto en los gastos de incumplimiento.

Sin embargo, también arroja luz sobre el valor de las inversiones de seguridad cibernética, enfatizando los ahorros de costos y una mejor respuesta a los incidentes logrados al implementar los equipos de AI, automatización y respuesta de incidentes de seguridad.

A medida que las organizaciones continúan navegando por el panorama de amenazas en evolución, está claro que priorizar medidas de seguridad cibernética sólidas es esencial para salvaguardar datos confidenciales, preservar la continuidad del negocio y proteger contra daños financieros y de reputación.

Fuentes:

Mira más noticias sobre ciberseguridad aquí.

80 Estadísticas y tendencias de ciberseguridad [Actualizado 2023]

Como los líderes de ciberseguridad buscan asignar recursos a sus prioridades más apremiantes de 2023, puede ser un desafío determinar qué áreas de negocios merecen la mayor atención y presupuesto.

Para darle una mejor idea del estado actual de la seguridad general, hemos compilado 80 estadísticas de seguridad cibernética para 2023, que van desde violaciones de datos y estadísticas de ransomware hasta amenazas de terceros e implementaciones de confianza cero de confianza.

Obtenga una evaluación gratuita de riesgos de datos

El costo de las violaciones continúa subiendo.

- El costo promedio de una violación de datos fue de $ 4.35m el año pasado, el promedio más alto registrado, mientras que el costo promedio de un ataque de ransomware fue de $ 4.54m. (IBM)

- El costo promedio de una recuperación de ransomware es de casi $ 2 millones. (Sophos)

- Para el año 12 consecutivo, Estados Unidos posee el título por el mayor costo de una violación de datos, $ 5.09m más que el promedio global ($ 9.44m total). (IBM)

- El pago promedio de ransomware se disparó 518% en 2021 a $ 570,000. (Foros del mundo GRC)

- Aproximadamente el 70% de las infracciones en 2021 estaban motivadas financieramente, mientras que menos del cinco por ciento estaban motivados por el espionaje. (Verizon)

- Las multas de GDPR totalizaron $ 1.2B en 2021. (CNBC)

- $ 17,700 se pierde cada minuto debido a un ataque de phishing. (CSO en línea)

- Los costos mundiales de delitos cibernéticos alcanzarán $ 10.5t anualmente para 2025. (Venturas de ciberseguridad)

CyberAtacks y ransomware ejecutan rampantes.

- En 2022, tardó un promedio de 277 días, aproximadamente nueve meses, para identificar y contener una violación. (IBM)

- La participación de las infracciones causadas por el ransomware creció un 41% en el último año y tardó 49 días más que el promedio de identificar y contener. (IBM)

- El año pasado, los ataques de ransomware aumentaron en un 93% año tras año. (Cybertalk)

- La probabilidad de que se detecte y procese una entidad cibernética en la U.S. se estima en alrededor de 0.05%. ( Foro Economico Mundial )

- El 64% de los estadounidenses nunca han verificado para ver si se vieron afectados por una violación de datos. (Varonis)

- El 56% de los estadounidenses no saben qué pasos tomar en caso de violación de datos. (Varonis)

- El 54% de las organizaciones han experimentado un ataque cibernético en los últimos 12 meses y el 52% dice que hay un aumento en los ataques cibernéticos en comparación con el año pasado. (Instituto Ponemon)

- El 75% de los encuestados dijeron que han experimentado un aumento significativo en los incidentes de seguridad, con mayor frecuencia debido al robo de credenciales, el ransomware, los DDO y los dispositivos perdidos o robados. (Infosecuridad)

- A nivel mundial, la amenaza de los ataques cibernéticos ha aumentado en un 16% desde que comenzó la Guerra de Rusia-Ucrania en febrero de 2022. (Incorporado)

- El ransomware como servicio continúa ganando popularidad entre los actores de amenaza, con violaciones de ransomware duplicando en frecuencia en 2021. (Verizon)

- El 86% de los casos de ransomware implican una amenaza de fugas de datos exfiltrados. (Coveware)

- Más de la mitad de todas las instituciones financieras fueron golpeadas por ransomware en el último año, un aumento del 62% en el año anterior. (Sophos)

- El 43% de todas las infracciones son amenazas internas, ya sea intencionales o involuntarias. (Punto de verificación) y el 30% de las violaciones de datos involucran a actores internos. (Verizon)

- El 94% del malware se entrega por correo electrónico. (Verizon)

- En promedio, los piratas informáticos atacan 26,000 veces al día, o cada tres segundos. (Forbes)

- El número total de ataques DDoS predichos en todo el mundo este año es 15.4m. (Cisco)

Está trabajando remotamente en una causa de preocupación?

- El trabajo remoto está creciendo. Gallup estima más de 70 m u.S. Los trabajadores pueden hacer su trabajo con éxito trabajando de forma remota y solo el 2% de los capaces de trabajar de forma remota eligen trabajar en el sitio. (Gallup)

- El 57% de las organizaciones informan que más de la mitad de su fuerza laboral trabaja desde casa al menos dos días a la semana. (Punto de control)

- Cuando el trabajo remoto es un factor para causar una violación de datos, el costo promedio por violación es de $ 1.07m más alto. (IBM)

- El trabajo y los bloqueos remotos están impulsando un aumento del 50% en el tráfico mundial de Internet, lo que lleva a nuevas oportunidades de delito cibernético. ( Banco Mundial )

- El 47% de los empleados citaron la distracción como la razón para caer en una estafa de phishing mientras trabajan desde casa. (Tessian)

- Se necesitan organizaciones con una fuerza laboral remota 58 días más para identificar y contener la violación que las organizaciones basadas en la oficina. (Cybertalk)

- Los trabajadores remotos han causado una violación de seguridad en el 20% de las organizaciones durante la pandemia. (MalwareBytes)

La automatización es la última sensación.

- La inteligencia artificial proporciona la mitigación de costos más concreta en las violaciones de datos, ahorrando a las organizaciones de hasta $ 3.81m por violación. (IBM)

- Las organizaciones que tenían una IA y un programa de automatización completamente desplegado pudieron identificar y contener una violación de 28 días más rápido que las que no. (IBM)

- Y las organizaciones que usan IA pudieron detectar y contener violaciones de datos un 27% más rápido. (Teramind)

- La inteligencia artificial global (IA) en el tamaño del mercado de ciberseguridad se evaluó en USD 17.4B en 2022 y se espera que golpee alrededor de USD 102.78b por 2032. (Investigación de precedencia)

- Está preparado para crecer a una tasa compuesta anual de 19.43% de 2023 a 2032. (Investigación de precedencia)

- El 51% de las organizaciones han ampliado el uso de la automatización o la IA en su estrategia de ciberseguridad en los últimos dos años. (Instituto Ponemon)

- El costo promedio de realizar un DSAR manual es de alrededor de $ 1,500. (Gartner)

- América del Norte tiene la mayor participación de ingresos del mercado de IA en aproximadamente el 38% en 2022. (Investigación de precedencia)

Zero Trust gana popularidad a medida que la privacidad sigue siendo una prioridad.

- Las leyes de privacidad modernas cubrirán la información personal del 75% de la población mundial para fin de año. (Gartner)

- Las organizaciones con un enfoque de fideicomiso cero desplegado ahorraron casi $ 1 millones en costos de incumplimiento promedio en comparación con las organizaciones sin la metodología establecida. (IBM)

- A través de 2023, las regulaciones gubernamentales que requieren que las organizaciones proporcionen derechos de privacidad del consumidor cubrirán a cinco mil millones de ciudadanos y más del 70% del PIB global. (Gartner)

- Las organizaciones con arquitectura de ajuste cero completamente implementada ahorraron un 43% en los costos de violación de datos. (Teramind)

- La industria tecnológica ha gastado más de $ 100 millones para combatir las medidas antimonopolio y otros proyectos de ley en el Congreso que crearían “riesgos significativos para la seguridad nacional, la privacidad del usuario y la moderación de contenido.” ( Wall Street Journal )

- Gartner predice que para 2023, el 60% de las empresas eliminarán su VPN de acceso remoto a favor de Zero Trust. (Forbes)

Las preocupaciones de terceros están creciendo.

- Los ataques de terceros han aumentado del 44% al 49% año tras año. (Instituto Ponemon)

- Los ataques de la cadena de suministro están en aumento en un 430%. (Darkreading)

- El 39% de las organizaciones expresó que un factor principal para mejorar los marcos de seguridad son los problemas de apoyo a los proveedores. (Instituto Ponemon)

- Los datos de Forrester revelan que el 55% de los profesionales de la seguridad informaron que su organización experimentó un incidente o violación que involucra a los proveedores de cadena de suministro o terceros en los últimos 12 meses. (CSO en línea)

- El 49% de las organizaciones han experimentado una violación de datos causada por un proveedor de terceros en los últimos 12 meses. (Instituto Ponemon)

- El 84% de los encuestados creen que los ataques de la cadena de suministro de software podrían convertirse en una de las mayores amenazas cibernéticas para organizaciones como la suya en los próximos tres años. (Crowdstrike)

- El 70% de las organizaciones afirman que una violación de terceros provino de otorgar demasiado acceso, pero solo el 52% dijo que la violación cambió sus prácticas de seguridad cibernética. (Instituto Ponemon)

- El 61% de las organizaciones no confían en que sus terceros les notificarían si tuvieran una violación de datos que involucra la información confidencial y confidencial de su organización. (Instituto Ponemon)

- Los editores de software fueron la fuente más común de infracciones de terceros por tercer año consecutivo, lo que representa el 23% de los incidentes relacionados. (Cometa negra)

- El 50% de las organizaciones no monitorean a terceros con acceso a información confidencial y confidencial. (Instituto Ponemon)

- En 2021, 1.La PII de los usuarios 5B se filtró como resultado de infracciones de terceros. (Cometa negra)

- El 43% de las organizaciones pueden proporcionar a terceros el acceso suficiente para realizar responsabilidades designadas y nada más. (Instituto Ponemon)

Hay espacio para la mejora de la postura de ciberseguridad.

- Más del 77% de las organizaciones no tienen un plan de respuesta a incidentes. (TRIVEX)

- Solo el 59% de las organizaciones dicen que su estrategia de ciberseguridad ha cambiado en los últimos dos años. (Instituto Ponemon)

- Más de la mitad de los súper administradores no tienen MFA habilitado. (Varonis)

- El 80% de las infracciones de datos son el resultado de contraseñas pobres o reutilizadas. (Fintech)

- El 54% de las empresas dicen que sus departamentos de TI no son lo suficientemente sofisticados como para manejar ataques cibernéticos avanzados. (Sophos)

- Solo el 36% de las organizaciones tienen visibilidad sobre el nivel de acceso y permisos que tienen los usuarios internos y externos. (Instituto Ponemon)

- 12.803 Los enlaces de intercambio están abiertos a todos los empleados. (Varonis)

- En promedio, una compañía es víctima de un ataque de ransomware cada 11 segundos. (Venturas de ciberseguridad)

- El 59% de las organizaciones no revocan credenciales cuando sea apropiado. (Instituto Ponemon)

- El 81% de las empresas han expuesto datos confidenciales. (Varonis)

- La compañía promedio vive con $ 28 millones en riesgo de violación de datos con 157,000 registros confidenciales expuestos. (Varonis)

- El 60% de las organizaciones citan la falta de supervisión y gobernanza como una barrera para lograr una fuerte postura de seguridad. (Instituto Ponemon)

- El ahorro promedio de los costos de violación en las organizaciones con un equipo IR que probó su plan versus aquellos que no fueron $ 2.66m. (IBM)

- El 10% de los datos SaaS de una empresa están expuestos a todos los empleados y el 6% está abierto a Internet. (Varonis)

¿Qué hay más allá de 2023??

- Gartner anticipa que las leyes de privacidad moderna cubrirán la información personal del 75% de la población mundial para fin de año. Además, para 2025, la empresa analista predice que el 40% de las juntas directivas tendrán un asiento de ciberseguridad en la mesa. (Gartner)

- Sin embargo, el 60% de las organizaciones adoptarán la confianza de cero como punto de partida para la seguridad para 2025, pero más que medio no se dará cuenta de los beneficios. (Gartner)

- El 80% de las organizaciones unificarán los servicios web y en la nube de una sola plataforma SSE para 2025. (Gartner)

- El 60% de las organizaciones utilizarán el riesgo de ciberseguridad como determinante principal para transacciones comerciales de terceros para 2025. (Gartner)

- Además, para 2025, el 30% de las naciones aprobará legislación sobre ransomware. (Gartner)

- El 70% de los CEO exigirán una cultura de resiliencia organizacional para 2025. (Gartner)

- Para 2026, el 40% de las organizaciones tendrán comités cibernéticos dedicados y el 50% tendrá requisitos de desempeño para los líderes de nivel C. (Gartner)

- Para el fin de año 2027, U P al 40% de las organizaciones de usuario final utilizarán el desarmado y la reconstrucción de contenido (CDR). (CSO en línea)

- Se pronostica que el mercado mundial de seguridad de la información alcanzará los $ 366.1B en 2028. ( Fortuna )

Lo que debes hacer ahora

A continuación hay tres formas en que podemos ayudarlo a comenzar su viaje para reducir el riesgo de datos en su empresa:

- Programe una sesión de demostración con nosotros, donde podemos mostrarle, responder sus preguntas y ayudarlo a ver si Varonis es adecuado para usted.

- Descargue nuestro informe gratuito y aprenda los riesgos asociados con la exposición a datos de SaaS.

- Comparte esta publicación de blog con alguien que conozcas que disfrutaría leerla. Compártelo con ellos por correo electrónico, LinkedIn, Reddit o Facebook.

Megan Garza

Megan es el editor de contenido de Varonis y un ávido fanático de All Things AP Style. Cuando Megan no está debatiendo si la “ciberseguridad” debería ser una o dos palabras, le encanta viajar con su esposo y DOTE en su pitbull, oso.