Comprendre les VPN

Comment fonctionne un VPN

Comme pour tout logiciel ou service en ligne, la sécurité d’un VPN dépendra d’un certain nombre de facteurs. Dans le cas des VPN, ces facteurs comprennent:

Comment fonctionne VPN?

Avant de plonger directement dans le fonctionnement interne d’un VPN, c’est une bonne idée de vous familiariser avec les bases de ce qu’est un VPN et ce qu’il fait.

L’acronyme VPN signifie un réseau privé virtuel. Comme son nom l’indique, il offre aux utilisateurs un réseau virtuel qui est privé afin qu’ils puissent se connecter à Internet d’une manière sûre et sécurisée. Essentiellement, l’objectif ultime d’un VPN est de garder vos informations privées privées.

Nous vous recommandons fortement de lire cet article pour une explication plus approfondie de ce qu’est un VPN avant de lire celui-ci, mais voici une courte amorce dans tous les cas.

Mais comment fait exactement un VPN?

Comment fonctionne un VPN

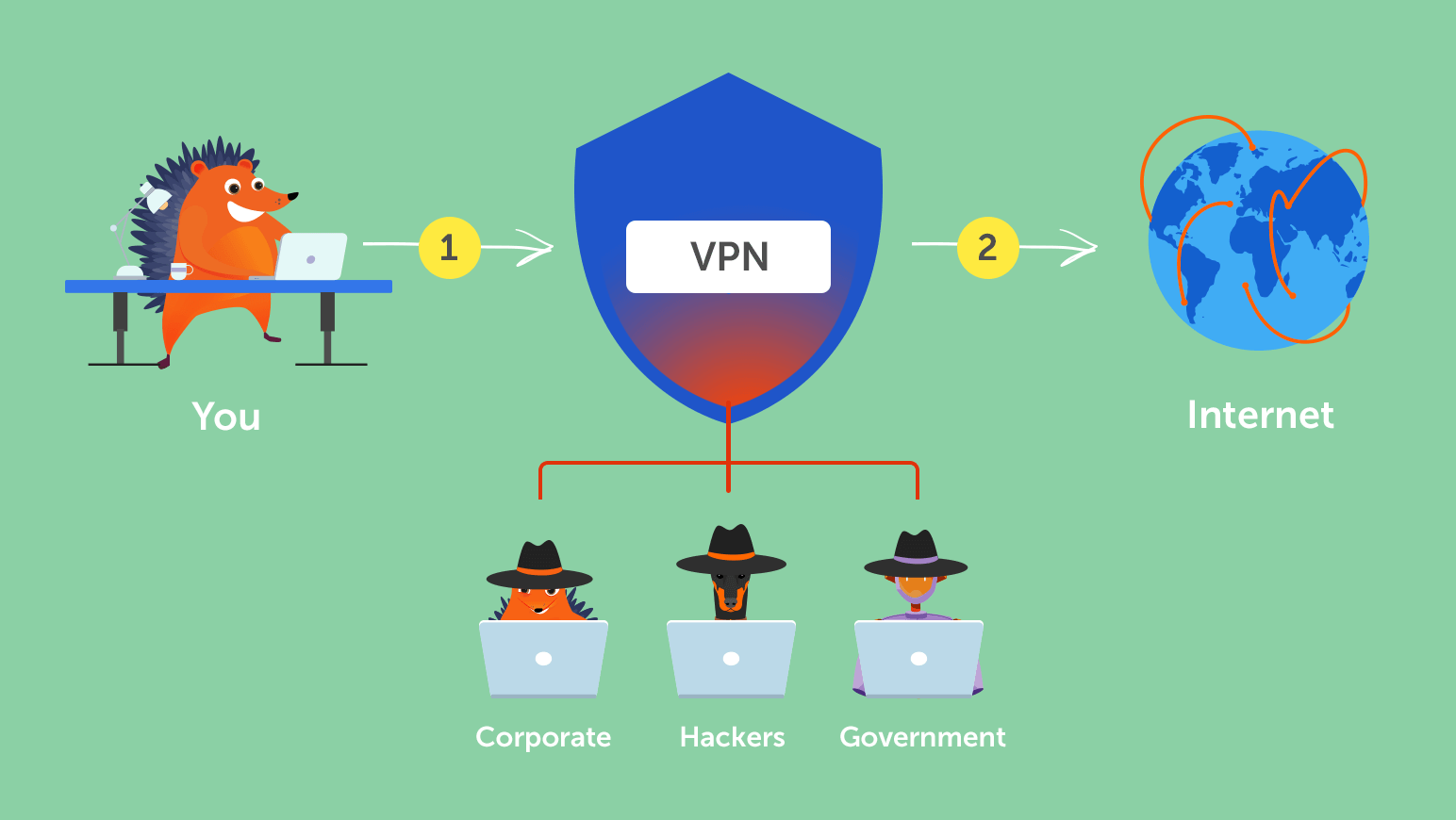

Un VPN fonctionne en achetant la connexion Internet de votre appareil via le serveur privé de votre VPN choisi plutôt que votre fournisseur de services Internet (ISP) afin que lorsque vos données soient transmises à Internet, elle provient du VPN plutôt que de votre ordinateur. Le VPN agit comme un intermédiaire en quelque sorte lorsque vous vous connectez à Internet, cachant ainsi votre adresse IP – la chaîne de nombres que votre FAI attribue à votre appareil – et protégeant votre identité. De plus, si vos données sont en quelque sorte interceptées, elle sera illisible jusqu’à ce qu’elle atteigne sa destination finale.

Un VPN crée un «tunnel» privé de votre appareil à Internet et cache vos données vitales à travers quelque chose qui est connu sous le nom de cryptage.

Les bases du cryptage VPN

Le chiffrement est le terme utilisé pour décrire comment vos données sont maintenues privées lors de l’utilisation d’un VPN.

Le chiffrement cache des informations de cette manière (en la transformant essentiellement en charabia) qu’il ne peut pas être lu sans un mot de passe très fort, connu comme une clé. Cette clé rompt essentiellement le code compliqué dans lequel vos données ont été transformées. Seul votre ordinateur et le serveur VPN connaissent cette clé. Le processus de décodage de vos données est connu sous le nom de décryptage, qui est le processus de rendre les informations chiffrées lisibles à nouveau via l’application de la clé.

À titre d’exemple quotidien, lorsque vous entrez les détails de votre carte de crédit dans un site Web d’achat, ces informations sont cryptées et rendues illisibles jusqu’à ce qu’elle atteigne sa destination finale.

Différents services VPN utilisent différents types de processus de chiffrement, mais en termes simples, le processus de cryptage VPN ressemble à ceci:

- Lorsque vous vous connectez à un VPN, c’est via un tunnel sécurisé où vos données sont codées. Cela signifie que vos données sont transformées en un code illisible car il se déplace entre votre ordinateur et le serveur du VPN.

- Votre appareil est maintenant considéré comme sur le même réseau local que votre VPN. Votre adresse IP sera donc en fait l’adresse IP d’un des serveurs de votre fournisseur VPN.

- Vous pouvez parcourir Internet à votre guise, en sécurité dans la connaissance que le VPN agit comme un obstacle, en protégeant vos informations personnelles.

La façon dont vos données sont cryptées dépendent efficacement des protocoles du mécanisme de cryptage de votre fournisseur VPN, dont nous parlerons plus ultérieurement.

Types de VPN

Combien ou à quel point votre VPN affecte peu votre appareil dépendra du type de logiciel pour lequel vous optez.

De nombreux VPN fonctionneront directement avec les paramètres d’un système d’exploitation – tels que Windows, Mac OS, iOS ou Android – afin que chaque application qui se connecte à Internet – telles que les navigateurs, les banques ou les applications de médias sociaux – soient protégées.

Services VPN autonomes

Il s’agit du VPN le plus souvent utilisé par les maisons et les petites entreprises, et c’est le type offert par Namecheap. Il utilise une application qui crée une connexion cryptée au réseau privé que vous pouvez ensuite utiliser pour vous connecter à Internet en général.

Extensions de navigateur

Certains VPN fonctionnent comme un module complémentaire de navigateur. Il existe une pléthore de modules complémentaires que vous pouvez installer sur des navigateurs comme Google Chrome ou Firefox, tandis que l’opéra est livré avec un VPN intégré. L’inconvénient est que vos données ne seront protégées que lorsque vous utilisez spécifiquement ce navigateur. D’autres applications ne seront pas protégées. De plus, les VPN du navigateur ont tendance à être un peu plus vulnérables et les fuites IP peuvent se produire.

Si vous décidez d’opter pour un complément ou une extension de navigateur, il est préférable de s’en tenir aux entreprises réputées qui offrent également d’autres services VPN. Il y a beaucoup de modules complémentaires Shady Browser, éviter une récolteuse de données arcnale en lisant les critiques et en lisant toujours les petits caractères de ses conditions de service.

VPN du routeur

Une autre façon d’implémenter un VPN est via un routeur compatible VPN. Ceci est idéal si vous avez plusieurs appareils que vous souhaitez protéger car il protégera chaque périphérique connecté au routeur, vous économisant à installer le VPN individuellement. De plus, vous n’aurez besoin de vous connecter qu’une seule fois; Votre routeur sera toujours connecté à votre VPN.

Connecter votre routeur à un VPN n’est pas aussi difficile que vous le pensez. Tout d’abord, vous devrez vous inscrire à un service VPN, vous aurez besoin d’un routeur. Le type de routeur le plus pratique à obtenir est celui qui est conçu pour prendre en charge les VPN immédiatement, sans que vous ayez à faire quelque chose de plus technique qui entre dans vos détails VPN. Ces routeurs peuvent être légèrement plus chers que les routeurs ordinaires, mais la commodité en vaut la peine.

VPN d’entreprise

Les organisations utilisent souvent un VPN d’accès à distance pour les employés qui travaillent à distance. Grâce à ce VPN, les employés peuvent accéder en toute sécurité à l’intranet privé de l’entreprise, souvent en utilisant un mot de passe et une application. Il s’agit d’une solution créée sur mesure qui nécessite un développement personnalisé et des ressources informatiques lourdes.

Nous avons donc discuté du fonctionnement d’un VPN et de différentes façons d’implémenter un VPN, mais pourquoi devriez-vous exactement utiliser un VPN?

Que fait un VPN pour vous?

La plupart des gens conviendront probablement que les principes de base d’un VPN sont une bonne chose. Chez Namecheap, nous pensons que la confidentialité d’Internet est plus qu’une bonne chose – c’est vital pour le succès du monde en ligne. Cela dit, beaucoup de gens retardent d’obtenir un VPN, considérant qu’il est insensible ou, pire, inutile. Ils ne devraient pas.

Une bonne façon d’illustrer la nécessité d’un VPN est de montrer à quel point vous êtes exposé lorsque votre connexion Internet n’est pas cryptée.

Comment les données sont transférées avec et sans VPN

Du shopping et payant des factures à la banque, de nombreux actes de tous les jours évoluent rapidement en ligne. En conséquence, nous émettant des informations très importantes, telles que les détails de la carte de crédit et les numéros de sécurité sociale, jour après jour.

En n’utilisant pas de VPN, vous ne criez pas tout à fait vos informations les plus sensibles sur les toits, mais c’est un peu comme laisser votre porte d’entrée ouverte avec vos informations personnelles disposées facilement sur une table juste à l’intérieur de la porte. Peut-être que vous avez de bons voisins honnêtes qui ne viendront pas et prendront ce qui est précieux. C’est naturel de vouloir croire à la bonté de nos voisins. Cela dit, il est probable qu’un ou deux de ces voisins auront une intention plus malveillante. Et même s’il n’y en a pas, voulez-vous vraiment prendre ce risque en ne fermant pas votre porte et en la verrouillant bien?

Considérez Internet comme un quartier, sauf au lieu des maisons, il existe une collection de serveurs. Ces serveurs stockent les innombrables sites Web d’Internet et communiquent constamment entre eux et ont accès à vos données lorsque vous parcourez Internet. Vous ne vous souciez peut-être pas de certaines de ces données, mais vous devriez certainement vous inquiéter de données plus sensibles comme vos coordonnées bancaires en ligne.

Vous pourriez penser que HTTPS fait le travail, mais ça va.

Pour les non-initiés, HTTPS sécurise les informations communiquées entre le navigateur Web d’une personne et un site Web. Il est indiqué en vert la barre d’adresse du navigateur et également par une icône de cadenas. Bien que cela assure en effet une sécurité supplémentaire pendant la navigation sur le Web, vos données seront toujours vulnérables, en particulier si vous utilisez le Wi-Fi public. Pour en revenir à l’analogie de notre maison, c’est un peu comme fermer votre porte d’entrée mais ne pas le verrouiller. C’est mieux que de garder votre porte d’entrée ouverte, bien sûr, mais la sécurité pourrait certainement être plus serrée.

Que vous soyez connecté à Internet en public ou à la maison, sans VPN, vous êtes exposé à une myriade de vulnérabilités. Lorsque vous parcourez à la maison, votre FAI peut voir tout ce que vous faites et le enregistre probablement. Les endroits avec des points chauds du WiFi publics, tels que les café et les aéroports, sont très vulnérables aux pirates qui peuvent facilement installer des points chauds faux mais convaincants.

D’un autre côté, lorsque vous utilisez un VPN, vos données ne sont pas exposées. L’origine de vos données sera votre serveur VPN. En utilisant un VPN, vos actions en ligne ne seront pas suivies et enregistrées par des FAI et des pirates peu recommandables, et les informations sensibles ne seront pas prises. Même si les données sont interceptées, elles sont cryptées, donc cela ressemble à un non-sens pour quiconque sans clé de décryptage.

Raisons courantes d’utilisation d’un VPN

Les gens utilisent des VPN pour d’innombrables raisons. Certaines de ces raisons sont spécifiques, tandis que certaines personnes ont juste un VPN comme une autre couche de sécurité en plus d’un bon programme antivirus et pratiquant une utilisation Internet généralement sensée.

- Comme mentionné précédemment, une raison courante d’utiliser un VPN est d’empêcher quiconque – des FAI vers les points chauds Wi-Fi publics – de suivre ce que vous faites en ligne.

- Une autre raison pour laquelle beaucoup aiment utiliser un VPN est d’accéder au contenu restreint de la région, qu’il s’agisse d’une émission de télévision sur Netflix de votre pays, ou de contourner les lois sur la censure Internet d’une certaine juridiction.

En fin de compte, pourquoi les gens utilisent un VPN pour avoir une plus grande anonymat en ligne. Dans un jour où les révélations des données publiques utilisées de manière ombragée sont devenues un événement quotidien, garder les informations privées privées est plus vitale que jamais.

À quel point un VPN est-il vraiment sécurisé?

Comme pour tout logiciel ou service en ligne, la sécurité d’un VPN dépendra d’un certain nombre de facteurs. Dans le cas des VPN, ces facteurs comprennent:

- Le type de technologie que le fournisseur utilise

- Les lois de votre juridiction

Commençons par jeter un œil aux différents types de protocoles VPN disponibles dès maintenant.

Protocoles VPN

Un protocole VPN est essentiellement la technologie que votre service VPN utilise pour vous assurer d’obtenir la connexion la plus rapide et la plus sûre possible à Internet. En combinant les normes de chiffrement et les protocoles de transmission, un protocole VPN détermine comment vos données sont transmises entre votre appareil et le serveur VPN.

Les principaux protocoles VPN utilisés aujourd’hui sont:

- Protocole de tunneling point à point (PPTP) Créé par Microsoft, c’est l’un des plus anciens protocoles utilisés sur Internet aujourd’hui. En tant que tel, ce n’est vraiment utile que si vous l’utilisez sur un ancien système d’exploitation Windows, bien qu’il soit rapide et facile à déployer. Cependant, si un service VPN offre juste cela, il n’est pas recommandé.

- Protocole de tunneling de couche 2 (L2TP / IPSEC) Ce protocole est une combinaison du PPTP mentionné précédemment et du protocole L2F par société de matériel de réseautage, Cisco Systems. Il crée un tunnel de données plus sécurisé que PPTP, mais n’a pas réellement de capacités de chiffrement ou de confidentialité. En tant que tel, il est souvent regroupé d’IPSec, qui est un protocole de sécurité.

- Protocole de tunneling sécurisé (SSTP) Un autre VPN créé par Microsoft, il s’agit de l’équivalent VPN des protocoles utilisés par les sites Web à des fins de chiffrement. Un protocole très sécurisé, seules les deux parties impliquées dans la transmission des données peuvent la décoder.

- Échange de clés Internet, version 2 (IKEV2) Une version plus récente et plus sécurisée de L2TP, IKEV2 est également née d’une collaboration entre Microsoft et Cisco. Comme si c’était un prédécesseur, il est souvent regroupé d’iPsec. Ce protocole est particulièrement efficace sur les appareils mobiles.

- Openvpn OpenVPN est une technologie VPN open source et est largement considéré comme le meilleur autour. Ne laissez pas le terme «open source» vous repousser, tout ce qui signifie, c’est que d’innombrables développeurs améliorent constamment la technologie, et n’importe qui peut l’utiliser et le modifier selon leurs besoins, que ce soit des particuliers ou des entreprises. Son efficacité a été mise à l’épreuve de nombreuses fois par le biais d’audits de haut niveau. OpenVPN est l’un des protocoles les plus populaires et est considéré comme le plus sécurisé, offrant la même protection que les protocoles mentionnés précédemment, mais à plus grande échelle.

Avant de décider de quel fournisseur VPN à aller, c’est une bonne idée de voir ce qu’ils offrent et de trouver des protocoles VPN appropriés qui répondent à vos besoins.

La loi et les VPN

La sécurité de votre VPN peut très bien dépendre des lois du pays dans lequel vous résidez, ou des lois du pays où se trouvent le serveur et le siège social de votre VPN. En effet.

Parce que les lois entourant l’utilisation du VPN sont encore quelque peu nouvelles et toujours en évolution, elles peuvent être interprétées de manière innombrable. Si vous êtes situé en Amérique du Nord et en Europe occidentale, l’utilisation des VPN est généralement autorisée. L’utilisation du VPN est une région quelque peu grise dans de nombreux pays, comme la Chine, l’Iran, les Émirats arabes unis et la Russie. Bien que l’utilisation des VPN ne soit pas carrément illégale dans certains de ces pays, l’utilisation des VPN est limitée.

Par exemple, en Chine, il est illégal pour les entreprises d’utiliser un VPN sans licence et il est illégal pour les entreprises d’offrir des VPN sans licence. En Russie et en Iran, seuls les VPN approuvés par le gouvernement sont autorisés à être utilisés. Aux Émirats arabes unis, si vous avez une adresse IP frauduleuse, vous pourriez être condamné à une amende ou à l’emprisonnement. L’utilisation des VPN est complètement interdite en Biélorussie, en Corée du Nord, en Irak et au Turkménistan.

Si vous résidez dans un pays où la loi sur l’utilisation des VPN n’est pas claire, même si vous n’accès pas nécessairement à un contenu qui est désapprouvé ou illégal, l’acte d’utiliser un VPN en soi pourrait vous causer beaucoup de problèmes.

Selon le pays dans lequel un fournisseur VPN est situé, l’entreprise peut être légalement tenue pour tenir les journaux de votre utilisation sur Internet. Ils peuvent également conserver une trace de vos paiements. Cela signifie que même si vous avez utilisé un VPN, vos données sont toujours stockées et pourraient même être utilisées pour des raisons que vous n’avez pas approuvées plus tard.

Évitez cela en lisant toujours les petits caractères dans les conditions d’utilisation de votre VPN. Un VPN peut se cirer lyrique pour vous fournir l’expérience ultime de navigation sur Internet sécurisée, mais il vaut mieux être certain que d’y aller juste par parole.

En plus de cela, une bonne règle de base est d’opter pour un VPN payant plutôt qu’une option gratuite. Alors que de nombreux VPN gratuits peuvent modifier votre géolocalisation, peu offrent un chiffrement des données approprié et la journalisation des données est courante, les entreprises vendant souvent vos données à des tiers.

Considérations clés avant de choisir un VPN

J’espère que vous avez maintenant une meilleure idée du fonctionnement d’un VPN. Avant de vous envoyer sur votre joyeux chemin, voici une liste de contrôle des choses à surveiller avant de choisir un VPN:

- Est-il gratuit ou payé? – Quand il s’agit d’un service sécurisé et rapide, cela vaut vraiment la peine de payer un VPN. De nombreux VPN gratuits ont tendance à n’offrir que le protocole PPTP qui, comme nous l’avons dit plus tôt, n’est vraiment pas très efficace ces jours-ci. Ils ont moins d’emplacements de serveurs et moins de bande passante à offrir. Très souvent, avec ces options gratuites, vos données sont suivies et vendues à des entreprises tierces. Les options VPN payantes ont le plus souvent des protocoles de sécurité plus puissants proposés que leurs homologues gratuits. Un bon VPN payant devrait avoir plus d’emplacements de serveurs et plus de bande passante, vous offrant un service plus rapide. Ils auront également un support client à portée de main si vous rencontrez des problèmes.

- Les VPN sont-ils légaux dans votre juridiction?

- Où se trouve le serveur VPN?

- L’entreprise enregistre-t-elle votre activité?

- Protége-t-il l’ensemble de votre appareil ou est-ce juste un module complémentaire?

- Quels sont les protocoles du mécanisme de chiffrement du VPN?

- Le nombre de serveurs et la quantité de bande passante d’un service VPN – si les deux sont bas.

Fastvpn

Protégez votre intimité et profitez de la navigation sécurisée, rapide et anonyme. Diffuser en toute sécurité où vous êtes. Garantie de remboursement de 30 jours.

Dès la lecture

Pourquoi ai-je besoin d’un VPN?

L’utilisation d’un VPN vous permet de surfer et de travailler en ligne avec une expérience Internet sûre et peu restreinte.

Comment fonctionne un VPN?

Découvrez comment la technologie VPN qui vous maintient sécurisée en ligne, peu importe où vous êtes.

Qu’est-ce que SSL?

Découvrez ce que signifie ce symbole de cadenas dans la barre d’adresse de votre navigateur et pourquoi vous devriez vous soucier.

Besoin d’aide? Nous sommes toujours là pour vous.

Nous réalisons l’enregistrement, l’hébergement et la gestion des domaines pour vous-même ou d’autres personnes faciles et abordables, car Internet a besoin de personnes.

Accessibilité

Rejoignez notre newsletter et notre communication marketing

Nous vous enverrons des nouvelles et des offres.

- Recherche de nom de domaine

- Transfert de domaine

- NOUVEAUX TLDS

- Domaines de poignée de main neufs

- Domaine personnel

- Namecheap Market

- Recherche whois

- Premiumdns

- Libération

- Hébergement partagé

- Hébergement WordPress

- Revendeur Hébergeur

- Hébergement VPS

- Serveurs dédiés

- Hébergement de courriels privés

- Migrer vers namecheap

- Hébergement partagé

- Hébergement WordPress

- Migrer wordpress

Comment fonctionne un VPN?

Un VPN fonctionne en achetant la connexion Internet d’un appareil via un service privé plutôt que le fournisseur de services Internet régulière de l’utilisateur (ISP). Le VPN agit comme un intermédiaire entre l’utilisateur qui se met en ligne et se connectait à Internet en cachant son adresse IP.

L’utilisation d’un VPN crée un tunnel privé et chiffré par lequel un appareil utilisateur peut accéder à Internet tout en cachant ses informations personnelles, son emplacement et d’autres données. Tout le trafic réseau est envoyé via une connexion sécurisée via le VPN. Cela signifie que toutes les données transmises à Internet sont redirigées vers le VPN plutôt que de l’ordinateur de l’utilisateur.

Lorsque l’utilisateur se connecte au Web à l’aide de son VPN, son ordinateur soumet des informations aux sites Web via la connexion cryptée créée par le VPN. Le VPN transmet ensuite cette demande et renvoie une réponse du site Web demandé à la connexion.

Comment fonctionne un VPN dans la pratique?

Un VPN masque le véritable emplacement d’un utilisateur à celui dans lequel il a défini son VPN. Cela leur permet d’accéder au contenu ou aux sites Web généralement limités à cette région. Par exemple, un utilisateur dans le U.S. Peut définir leur emplacement sur le Royaume-Uni et regarder le contenu des sites Web en streaming destinés au public britannique. A u.S. Le citoyen peut également continuer à diffuser leurs émissions préférées même lorsqu’ils sont loin du pays en vacances.

Jetons un coup d’œil à certaines des utilisations courantes des VPN.

1. Protéger l’histoire de la navigation

Les FAI et les navigateurs Web peuvent suivre tout ce qu’un utilisateur fait lorsqu’il est connecté à Internet. Ils gardent également l’historique des sites Web que les utilisateurs visitent et lient ces informations à l’adresse IP utilisée, puis publient souvent des publicités ciblées liées à ces informations de recherche ou même vendent des données de navigation des utilisateurs. Garder ces détails secrètes peut être vraiment important pour les gens, surtout s’ils utilisent un appareil partagé ou un navigateur Web.

Un VPN permet aux utilisateurs de conserver les informations de recherche – telles que les conditions médicales, la chirurgie ou le traitement requis, les plans de voyage ou même la recherche d’idées de cadeaux – privativement et empêche leur FAI et le navigateur Web de diffuser des annonces connexes.

2. Sécuriser l’adresse IP et les données de localisation

Une adresse IP est l’équivalent d’Internet de l’adresse de retour sur une lettre manuscrite. Par conséquent, toute personne qui connaît l’adresse IP d’un utilisateur peut accéder aux informations qu’il a recherchées sur Internet et où il était quand il l’a recherché. De plus, l’historique de recherche d’un utilisateur peut être consulté s’il se connecte à un navigateur Web sur un ordinateur public ou de travail.

Les VPN utilisent des adresses IP qui n’appartiennent pas à un utilisateur, ce qui leur permet de se connecter et de parcourir le Web de manière anonyme tout en conservant leur confidentialité en ligne. L’utilisation d’un VPN permet également aux utilisateurs d’éviter que leurs données sur les antécédents de recherche soient collectées, visualisées et vendues.

3. Emplacement de streaming de cachette

Des services de streaming comme Amazon Prime Video, Hulu et Netflix offrent un contenu différent aux utilisateurs situés dans différents pays. L’utilisation d’un VPN permet à un client de streaming d’accéder au contenu destiné aux personnes vivant dans différents pays, quel que soit leur emplacement réel.

Il peut également permettre à un utilisateur d’accéder à un abonnement en streaming qu’il a dans son pays d’origine lors de voyage. Par exemple, un utilisateur en vacances dans un autre pays pourrait utiliser un VPN pour définir son emplacement sur le U.S. et diffuser le jeu en direct de leur équipe sportive préférée.

4. Protéger les appareils

Un VPN est également crucial pour protéger les appareils des utilisateurs, tels que les ordinateurs, les ordinateurs portables, les smartphones et les tablettes, de l’interception par les cybercriminels. Les mauvais acteurs ciblent souvent les appareils qui se connectent à Internet sur des réseaux spécifiques, comme un réseau Wi-Fi public. Un VPN aide un utilisateur à masquer l’emplacement de son appareil et à protéger les données de l’informatique contre un pirate potentiel.

5. Assurer la liberté d’Internet

Un VPN permet aux gens de se protéger de la surveillance du gouvernement en cachant leur histoire de navigation. Tant que leur fournisseur VPN ne journalise pas l’historique de navigation, ce que certains font, les utilisateurs peuvent être assurés que leur liberté sur Internet est protégée.

Encryption VPN – tout ce que vous devez savoir

“Les VPN fonctionnent-ils vraiment?”C’est une bonne question, et quiconque demande devrait savoir qu’il le fait. Les VPN utilisent le cryptage pour assurer la sécurité des internautes et leurs données privées. Un VPN fonctionne basé sur le chiffrement, qui cache la véritable signification de l’information. Cela garantit que les données ne peuvent pas être lues à moins que quelqu’un ne le déverrouille avec un mot de passe, connu sous le nom de clé de chiffrement. Lorsque vous utilisez un VPN, la clé de chiffrement protégeant les données d’un utilisateur et l’activité Web n’est connue que par son ordinateur et son serveur VPN.

Les services VPN utilisent divers types de processus de chiffrement, mais le chiffrement, en un mot, crée généralement un tunnel sécurisé dans lequel les données de l’utilisateur sont codées. Les données sont chiffrées en code illisible lorsqu’il se déplace entre l’ordinateur de l’utilisateur et le serveur VPN. L’appareil se connecte au réseau local auquel le VPN est connecté, ce qui masque l’adresse IP de l’utilisateur comme appartenant à un serveur du fournisseur VPN.

Protocoles VPN

Tous les services VPN utilisent des protocoles VPN pour s’assurer qu’ils fournissent aux utilisateurs la connexion Internet la plus rapide et la plus sécurisée. Les protocoles VPN utilisent une combinaison de normes de chiffrement et de transmission pour déterminer comment les données d’un utilisateur sont transportées entre leur appareil et le serveur VPN.

1. Protocole de tunneling point à point (PPTP)

PPTP est l’un des plus anciens protocoles encore actifs sur Internet. Créé par Microsoft, il utilise le canal de contrôle du protocole de contrôle de transmission (TCP) et le protocole de tunneling de routage générique (GRE). Il repose sur le protocole point à point (PPP), qui est un protocole de communication de la couche 2 directement entre deux routeurs, pour implémenter des fonctionnalités de sécurité.

Le PPTP est rapide et simple à déployer, mais vraiment applicable aux personnes utilisant des systèmes d’exploitation Windows plus anciens. Il a également plusieurs problèmes de sécurité bien connus, donc tout VPN qui utilise uniquement le PPTP doit être évité.

2. Protocole de tunneling de couche 2 (L2TP)

Ce protocole combine PPTP avec le protocole de tunneling de transfert de couche 2 (L2F). Il renforce le tunnel de données fourni par PPTP mais ne fournit pas aux utilisateurs des capacités de chiffrement ou de confidentialité. En conséquence, le protocole est généralement regroupé avec un protocole de sécurité tel que la sécurité du protocole Internet (IPSEC).

3. Protocole de tunneling sécurisé (SSTP)

SSTP est un tunnel VPN créé par Microsoft et est une option beaucoup plus sécurisée. Il transporte le trafic PPP via le canal Secure Sockets Layer / Transport Layer Security (SSL / TLS), qui fournit le cryptage, la négociation clé et la vérification de l’intégrité du trafic. En tant que tels, seules les deux parties qui transmettent les données peuvent la décoder. L’utilisation de cela sur le port TCP 443 garantit que SSTP peut voyager dans la plupart des pare-feu et des serveurs proxy.

4. Internet Key Exchange Version 2 (IKEV2)

IKEV2 gère les actions de demande et de réponse pour s’assurer que le trafic est sécurisé et authentifié, en utilisant généralement IPSec. Il établit les attributs de sécurité de l’appareil et du serveur, puis les authentifie, et accepte les méthodes de chiffrement à utiliser. Il prend en charge le chiffrement 256 bits et permet l’utilisation de chiffres populaires tels que la norme de cryptage avancé (AES), le camélia et le chacha20. IKEV2 est principalement utilisé pour sécuriser les appareils mobiles, dans lesquels il est particulièrement efficace.

5. Openvpn

OpenVPN est largement considéré comme la meilleure technologie VPN open source disponible. Le logiciel gratuit utilise des certificats pré-partagés, des clés secrètes, des noms d’utilisateur et des mots de passe pour authentifier chaque appareil ou serveur. Il utilise la bibliothèque de cryptage Open Secure Sockets Layer (OpenSSL) et TLS, en plus d’un protocole personnalisé en utilisant SSL / TLS pour l’échange de clés. OpenVPN offre la même protection que les protocoles établis mais à plus grande échelle.

Comment Fortinet peut aider

Fortinet permet aux organisations de créer des réseaux sécurisés et de mettre en œuvre leurs stratégies de cloud-amest avec les solutions VPN FortiGate IPSec / SSL. Ces VPN évolutifs et hautes performances garantissent que les organisations maintiennent des politiques de sécurité cohérentes et le contrôle d’accès dans toutes leurs applications, appareils et utilisateurs, quelle que soit leur emplacement.

Les VPN FortiGate fournissent une communication sécurisée entre plusieurs points de terminaison et réseaux via IPSEC et SSL Technologies. Cela garantit qu’ils protègent les données alors qu’il est en mouvement à grande vitesse, ce qui aide les organisations et les utilisateurs à ne pas être victimes de violations de données ou de menaces comme les attaques de l’homme au milieu (MITM).

FAQ

Qui a besoin d’un VPN?

Les VPN sont souvent nécessaires car les réseaux Wi-Fi peuvent être peu sûrs, ce qui pourrait risquer les utilisateurs exposant leurs informations personnelles aux cybercriminels.

Comment fonctionne un VPN?

Un VPN fonctionne en achetant la connexion Internet d’un appareil via un service privé plutôt que le fournisseur de services Internet régulière de l’utilisateur (ISP).

Quels sont les avantages de l’utilisation d’un VPN?

Un VPN masque le véritable emplacement d’un utilisateur à celui dans lequel il a défini son VPN. Les utilisations courantes incluent; Protéger l’historique de la navigation, cacher vos informations privées, prévenir la limitation des données et protéger les appareils.

Qu’est-ce qu’un VPN se cache?

Un VPN fonctionne basé sur le chiffrement, qui cache la véritable signification de l’information. Cela garantit que les données ne peuvent pas être lues à moins que quelqu’un le déverrouille avec un mot de passe.