Conceptos de criptografía

Conceptos de criptografía

Todos los servicios y herramientas criptográficas que AWS admite proporcionan métodos para que usted cifre y descifra sus datos. Otros servicios de AWS cifre automáticamente y transparentemente los datos que almacenan y administran para usted.

Criptografía y sus tipos

La criptografía es una técnica para asegurar la información y las comunicaciones mediante el uso de códigos para que solo aquellas personas para quienes está destinada la información puede entenderla y procesarla. Evitando así el acceso no autorizado a la información. El prefijo “cripta” significa “oculto” y sufijo “gráfico” significa “escribir”. En criptografía, las técnicas que se utilizan para proteger la información se obtienen de conceptos matemáticos y un conjunto de cálculos basados en reglas conocidos como algoritmos para convertir mensajes de manera que sea difícil decodificarlo. Estos algoritmos se utilizan para la generación de claves criptográficas, la firma digital, la verificación para proteger la privacidad de los datos, la navegación web en Internet y para proteger las transacciones confidenciales, como las transacciones con tarjeta de crédito y tarjetas de débito.

Técnicas utilizadas para la criptografía: En la edad actual de la edad de las computadoras, la criptografía a menudo se asocia con el proceso donde un texto plano ordinario se convierte en texto cifrado, que es el texto realizado de tal manera que el receptor previsto del texto solo puede decodificarlo y, por lo tanto, este proceso se conoce como cifrado. El proceso de conversión de texto de cifrado en texto sin formato Esto se conoce como descifrado.

Las características de la criptografía son las siguientes:

- Confidencialidad: La persona solo puede acceder a la información para la que está destinada y ninguna otra persona, excepto él, puede acceder a ella.

- Integridad: La información no se puede modificar en el almacenamiento o transición entre el remitente y el receptor previsto sin ninguna adición a la información que se detecta.

- No repudio: El creador/remitente de información no puede negar su intención de enviar información en la etapa posterior.

- Autenticación: Se confirman las identidades del remitente y el receptor. Así como se confirma el destino/origen de la información.

Tipos de criptografía: En general hay tres tipos de criptografía:

- Criptografía de clave simétrica: Es un sistema de cifrado donde el remitente y el receptor de mensajes usan una sola clave común para cifrar y descifrar mensajes. Los sistemas de clave simétricos son más rápidos y simples, pero el problema es que el remitente y el receptor tienen que intercambiar de alguna manera la clave de manera segura. El sistema de criptografía de clave simétrica más popular es el sistema de cifrado de datos (DES) y el sistema de cifrado avanzado (AES).

- Funciones hash: No hay uso de ninguna clave en este algoritmo. Se calcula un valor hash con longitud fija según el texto sin formato, lo que hace que sea imposible que se recupere el contenido del texto sin formato. Muchos sistemas operativos utilizan funciones hash para cifrar contraseñas.

- Criptografía de clave asimétrica: Bajo este sistema se utiliza un par de claves para cifrar y descifrar información. La clave pública de un receptor se utiliza para el cifrado y la clave privada de un receptor se usa para el descifrado. La clave pública y la clave privada son diferentes. Incluso si todos los conocen la clave pública, el receptor previsto solo puede decodificarla porque él solo conoce su clave privada. El algoritmo de criptografía de clave asimétrica más popular es el algoritmo RSA.

Aplicaciones de la criptografía:

- Contraseñas de la computadora: La criptografía se utiliza ampliamente en la seguridad informática, particularmente al crear y mantener contraseñas. Cuando un usuario inicia sesión, su contraseña se ha asado y se compara con el hash que se almacenó previamente. Las contraseñas están hash y encriptadas antes de almacenarse. En esta técnica, las contraseñas están encriptadas para que incluso si un hacker obtiene acceso a la base de datos de contraseña, no puede leer las contraseñas.

- Monedas digitales: Para salvaguardar las transacciones y prevenir el fraude, las monedas digitales como Bitcoin también usan criptografía. Los algoritmos complejos y las claves criptográficas se utilizan para salvaguardar las transacciones, lo que hace que sea casi difícil manipular o forjar las transacciones.

- Navegación web segura: La seguridad de la navegación en línea se proporciona mediante el uso de la criptografía, que protege a los usuarios de la espía y los asaltos del hombre en el medio. La criptografía de clave pública es utilizada por los protocolos de la capa de enchufes seguros (SSL) y los protocolos de seguridad de la capa de transporte (TLS) para cifrar datos enviados entre el servidor web y el cliente, estableciendo un canal seguro para la comunicación.

- Firmas electrónicas: Las firmas electrónicas sirven como el equivalente digital de una firma escrita a mano y se utilizan para firmar documentos. Las firmas digitales se crean usando criptografía y se pueden validar utilizando criptografía de clave pública. En muchas naciones, las firmas electrónicas son exigibles por ley, y su uso se está expandiendo rápidamente.

- Autenticación: La criptografía se usa para la autenticación en muchas situaciones diferentes, como al acceder a una cuenta bancaria, iniciar sesión en una computadora o usar una red segura. Los métodos criptográficos se emplean mediante protocolos de autenticación para confirmar la identidad del usuario y confirmar que tienen los derechos de acceso requeridos para el recurso.

- CRIPTOMONEDAS: La criptografía es muy utilizada por las criptomonedas como Bitcoin y Ethereum para proteger las transacciones, frustrar el fraude y mantener la integridad de la red. Los algoritmos complejos y las claves criptográficas se utilizan para salvaguardar las transacciones, lo que hace que sea casi difícil manipular o forjar las transacciones.

- Encriptado de fin a fin: El cifrado de extremo a extremo se utiliza para proteger las comunicaciones bidireccionales como conversaciones de video, mensajes instantáneos y correo electrónico. Incluso si el mensaje está encriptado, asegura que solo los receptores previstos pueden leer el mensaje. El cifrado de extremo a extremo se usa ampliamente en aplicaciones de comunicación como WhatsApp y Signal, y proporciona un alto nivel de seguridad y privacidad para los usuarios.

Ventajas

- Control de acceso: La criptografía se puede utilizar para el control de acceso para garantizar que solo las partes con los permisos adecuados tengan acceso a un recurso. Solo aquellos con la clave de descifrado correcta pueden acceder al recurso gracias al cifrado.

- Comunicación segura: Para una comunicación segura en línea, la criptografía es crucial. Ofrece mecanismos seguros para transmitir información privada como contraseñas, números de cuenta bancaria y otros datos confidenciales a través de Internet.

- Protección contra ataques: La criptografía ayuda en la defensa contra varios tipos de asaltos, incluidos la repetición y los ataques del hombre en el medio. Ofrece estrategias para detectar y detener estos asaltos.

- Cumplimiento de los requisitos legales: La criptografía puede ayudar a las empresas a cumplir con una variedad de requisitos legales, incluida la protección de datos y la legislación de privacidad.

Última actualización: 22 de abril de 2023

Como artículo

Conceptos de criptografía

A medida que trabaja con herramientas y servicios criptográficos, es probable que encuentre una serie de conceptos básicos.

- Datos autenticados adicionales (AAD)

- cifrado asimétrico y simétrico

- cifrado autenticado

- autenticación

- cifra de bloque

- texto en cifrado

- cifrado del lado del cliente y del lado del servidor

- clave de datos

- descifrado

- encriptación

- algoritmo de cifrado

- contexto de cifrado

- encriptación sobre el sobre

- Módulo de seguridad de hardware (HSM)

- clave de cifrado clave

- llave maestra

- Texto sin formato

- llave privada

- Llave pública

- cifrado de flujo

Datos autenticados adicionales (AAD)

Datos no secretos que se proporcionan a las operaciones de cifrado y descifrado para agregar una verificación adicional de integridad y autenticidad en los datos cifrados. Por lo general, la operación Decrypt falla si la AAD proporcionada a la operación CIRRYPT no coincide con el AAD proporcionado a la operación Decrypt.

cifrado autenticado

Cifrado autenticado Utiliza datos autenticados adicionales (AAD) para proporcionar la confidencialidad, la integridad de los datos y las garantías de autenticidad en los datos cifrados.

Por ejemplo, la API de cifrado del Servicio de Gestión de Clave AWS (AWS KMS) y los métodos de cifrado en el SDK de cifrado AWS toman un contexto de cifrado que representa datos autenticados adicionales (AAD). El contexto de cifrado está vinculado criptográficamente a los datos encriptados para que se requiere el mismo contexto de cifrado para descifrar los datos. Para aprender cómo usar el contexto de cifrado para proteger la integridad de los datos cifrados, consulte cómo proteger la integridad de sus datos cifrados utilizando el servicio de administración de claves de AWS y el cifrado de cifrado en el blog de seguridad de AWS.

cifrado asimétrico y simétrico

El cifrado simétrico utiliza la misma clave secreta para realizar los procesos de cifrado y descifrado.

Cifrado asimétrico, también conocido como cifrado de clave pública, Utiliza dos claves, una clave pública para el cifrado y una clave privada correspondiente para el descifrado. La clave pública y la clave privada están matemáticamente relacionadas para que cuando la clave pública se use para el cifrado, la clave privada correspondiente debe usarse para el descifrado. Los algoritmos de cifrado son simétricos o asimétricos.

autenticación

El proceso de verificar la identidad, es decir, determinar si una entidad es quién dice ser y que la información de autenticación no ha sido manipulada por entidades no autorizadas.

cifra de bloque

Un algoritmo que funciona en bloques de datos de longitud fija, un bloque a la vez, en lugar de encriptar un bit a la vez como en los cifrados de flujo.

Los datos cifrados. El texto cifrado es típicamente la salida de un algoritmo de cifrado que opera en texto sin formato. El texto cifrado es ilegible sin conocimiento del algoritmo y una clave secreta.

cifrado del lado del cliente y del lado del servidor

Cifrado del lado del cliente está encriptando datos en o cerca de su fuente, como cifrar datos en la aplicación o servicio que lo genera.

Cifrado del lado del servidor está encriptando datos en su destino, es decir, la aplicación o servicio que lo recibe.

El método que elija depende de la sensibilidad de sus datos y los requisitos de seguridad de su aplicación. El cifrado del lado del cliente y del lado del servidor difiere en cuándo, dónde y quién cifra y descifra los datos. No necesariamente definen cómo se encriptan los datos y podrían usar el mismo proceso. Además, no son exclusivos. A menudo puede usar el cifrado del lado del cliente y del lado del servidor en los mismos datos.

AWS admite el cifrado del lado del cliente y del lado del servidor. La mayoría de los servicios de AWS que almacenan o administran datos del cliente ofrecen una opción de cifrado del lado del servidor o realizan un cifrado del lado del servidor de sus datos por defecto. Estos servicios encriptan transparentemente sus datos antes de escribirlos en disco y descifrarlo de manera transparente cuando accede a ellos. La mayoría de los servicios de AWS que admiten el cifrado del lado del servidor están integrados con el Servicio de Administración de claves de AWS (AWS KMS) para proteger las claves de cifrado que protegen sus datos. Para una lista de servicios integrados, consulte la integración de servicios de AWS .

AWS también admite bibliotecas de cifrado del lado del cliente, como el SDK de cifrado AWS, el cliente de cifrado Dynamodb y el cifrado del lado del cliente de Amazon S3. Para obtener ayuda para elegir la biblioteca que mejor satisfaga sus necesidades, consulte cómo elegir un servicio PKI.

En encriptación sobre, un clave de datos o clave de cifrado de datos es una clave de cifrado que se utiliza para proteger los datos. Las claves de datos difieren de las claves maestras y las claves de cifrado de claves, que generalmente se usan para cifrar otras claves de cifrado.

El término clave de datos generalmente se refiere a cómo se usa la clave, no cómo se construye. Al igual que todas las claves de cifrado, una clave de datos generalmente se implementa como una matriz de bytes que cumple con los requisitos del algoritmo de cifrado que la utiliza. Como tal, las claves de datos se pueden usar para cifrar datos u otras claves de datos.

A menudo, una herramienta o servicio genera una clave de datos única para cada elemento de datos, como un elemento de base de datos, un mensaje de correo electrónico u otro recurso. Luego, encripta todas las claves de datos bajo la misma clave maestra.

Varias herramientas y servicios de AWS proporcionan claves de datos.

- Los HSMS en un clúster de AWS CloudHSM generan claves de cifrado que se pueden usar como claves de datos, claves de cifrado de claves o claves maestras.

- Puede solicitar al Servicio de Gestión de Clave de AWS (AWS KMS) que genere una clave de datos. Devuelve una clave de texto sin formato y una copia de esa clave que está encriptada en las claves maestras del cliente que especifica.

descifrado

El proceso de convertir el texto cifrado nuevamente en texto sin formato. Los algoritmos de descifrado generalmente requieren una clave de cifrado y pueden requerir otras entradas, como vectores de inicialización (IV) y datos autenticados adicionales (AAD).

El proceso de convertir datos legibles con texto sin formato en una forma ilegible, conocida como texto cifrado, para protegerlo. La fórmula utilizada para cifrar los datos, conocido como algoritmo de cifrado, debe ser casi imposible (usando tecnología actual y anticipada) para revertir sin conocimiento de las entradas al algoritmo. Estas entradas pueden incluir una clave de cifrado y otros datos aleatorios y determinados.

Todos los servicios y herramientas criptográficas que AWS admite proporcionan métodos para que usted cifre y descifra sus datos. Otros servicios de AWS cifre automáticamente y transparentemente los datos que almacenan y administran para usted.

algoritmo de cifrado

Un procedimiento o conjunto de instrucciones ordenadas que especifica con precisión cómo los datos de texto sin formato se transforman en datos cifrados o texto cifrado. La entrada a un algoritmos de cifrado incluye los datos de texto sin formato y una clave de cifrado. La salida incluye el texto cifrado.

Por ejemplo, el Servicio de Gestión de Clave de AWS (AWS KMS) utiliza el algoritmo simétrico estándar de cifrado avanzado (AES) en GALOIS/MODO DE CONTINET (GCM), conocido como AES-GCM. AWS CloudHSM admite claves para algoritmos de cifrado múltiples.

contexto de cifrado

Un tipo de datos autenticados adicionales (AAD). Por lo general, consiste en pares no secretos, arbitrarios, de nombre -valor. En la mayoría de los casos, puede proporcionar un contexto de cifrado cuando cifra los datos. Se debe proporcionar el mismo contexto de cifrado para descifrar los datos. El contexto de cifrado suele ser opcional pero recomendado.

El término contexto de cifrado tiene diferentes significados en varios servicios y herramientas de AWS. Esto puede ser confuso, así que asegúrese de comprender cómo su herramienta o servicio interpreta este término.

Las siguientes herramientas y servicios admiten un contexto de cifrado.

- En el Servicio de Gestión de Key de AWS (AWS KMS), un contexto de cifrado es una colección de pares de nombre -valor no secreto. Cuando proporciona un contexto de cifrado a una operación de cifrado, AWS KMS lo une criptográficamente al texto cifrado. Para descifrar los datos, debe proporcionar una coincidencia exacta y sensible a los casos para el contexto de cifrado. AWS KMS incluye el contexto de cifrado en los registros de operaciones criptográficas de AWS CloudTrail. Como tal, puede usar un contexto de cifrado bien diseñado para ayudarlo a rastrear y auditar el uso de sus claves de cifrado para proyectos o tipos de datos particulares. AWS KMS también le permite usar todo o parte del contexto de cifrado como la condición para un permiso en una póliza o subvención. Por ejemplo, puede permitir que un usuario use una clave maestra para descifrar datos solo cuando el contexto de cifrado incluye un valor particular. Para más detalles, consulte el contexto de cifrado en la Guía de desarrolladores de servicios de gestión de clave AWS.

- El SDK de cifrado AWS también admite un contexto de cifrado opcional en todas las operaciones criptográficas. Sin embargo, no proporciona el contexto de cifrado a la operación de descifrado. En cambio, cuando cifra los datos, el SDK guarda el contexto de cifrado (en texto sin formato) junto con el texto cifrado en el mensaje cifrado que devuelve. Cuando le pide al SDK que descifra el mensaje cifrado, el SDK usa el contexto de cifrado que guardó. Aún puede usar el contexto de cifrado para proporcionar una verificación adicional de sus datos. Cuando descifra los datos, puede obtener y examinar el contexto de cifrado y devolver los datos descifrados solo después de verificar que el contexto de cifrado tiene el valor esperado.

- El cliente de cifrado de Dynamodb usa contexto de cifrado significar algo diferente de su uso en AWS KMS o el SDK de cifrado AWS. El Contexto de cifrado de DynamodB es una recopilación de información sobre la tabla y el elemento de la tabla que pasa a un proveedor de materiales criptográficos (CMP). No está relacionado con AAD.

encriptación sobre el sobre

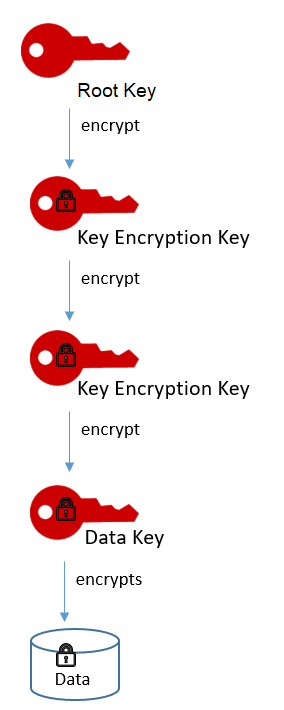

Una estrategia para proteger las claves de cifrado que usa para cifrar sus datos. Primero, cifre datos de texto sin formato con una clave de datos. Luego, para proteger la clave de datos, la cifra bajo otra clave, conocida como clave de cifrado de la clave.

Cifrar la clave de datos es más eficiente que reencietar los datos bajo la nueva clave porque es más rápida y produce un texto cifrado mucho más pequeño.

Incluso puede cifrar la clave de cifrado de datos en otra clave de cifrado y cifrar esa clave de cifrado en otra clave de cifrado más. Pero, eventualmente, una clave debe permanecer en texto sin formato para que pueda descifrar las claves y sus datos. Esta clave de cifrado de clave de texto de formación de formato de nivel superior se conoce como la clave maestra, como se muestra en el siguiente diagrama.

Varias herramientas y servicios criptográficos de AWS soportan el cifrado de envoltura. El servicio de gestión de claves de AWS (AWS KMS) protege la clave maestra que debe permanecer en texto sin formato. Suministra claves maestras que nunca dejan el servicio sin cifrar. AWS KMS admite operaciones que generan claves de datos encriptadas bajo su clave maestra. Puede usar las claves de datos para cifrar sus datos fuera de AWS KMS.

El SDK de cifrado AWS cifra automáticamente sus datos con una clave de datos que está encriptada por una clave maestra que especifica. El cliente de cifrado de Dynamodb admite muchas estrategias de cifrado, incluido el cifrado de sobre con una clave maestra del cliente AWS KMS o con claves que proporciona.

Módulo de seguridad de hardware (HSM)

Un dispositivo informático que realiza operaciones criptográficas y proporciona un almacenamiento seguro para claves criptográficas. Muchos HSM tienen características que los hacen resistentes a la manipulación o proporcionan una detección de manipulación confiable.

AWS CloudHSM le permite crear, administrar y controlar sus propios HSM en la nube. El servicio de administración de claves de AWS (AWS KMS) genera y protege las claves maestras del cliente (CMK) que proporciona en FIPS 140-2 HSMS validados que administra para usted. AWS KMS también le permite crear sus CMK en una tienda de claves personalizada respaldada por un clúster de AWS Cloudhsm que posee y administra.

clave de cifrado clave

En encriptación sobre, un clave de cifrado clave es una clave de cifrado que se utiliza para cifrar una clave de datos u otra clave de cifrado de la clave. Para proteger la clave de cifrado de la tecla, se encripta mediante el uso de una clave maestra.

El término clave de cifrado clave se refiere a cómo se usa la clave, no cómo se construye. Al igual que todas las claves de cifrado, una clave de cifrado de clave se implementa típicamente como una matriz de bytes que cumple con los requisitos del algoritmo de cifrado que lo usa.

Varios servicios de AWS proporcionan claves de cifrado clave.

- Los HSMS en un clúster de AWS CloudHSM generan claves de cifrado que se pueden usar como claves de datos, claves de cifrado de claves o claves maestras.

- Puede solicitar al Servicio de Gestión de Clave AWS (AWS KMS) que genere una clave de datos, luego use esa clave como clave de cifrado de clave fuera de AWS KMS.

llave maestra

En el cifrado de sobre, una clave maestra es una clave de cifrado que se utiliza para encriptar otras claves de cifrado, como claves de datos y claves de cifrado de clave. A diferencia de las claves de datos y las claves de cifrado de las claves, las claves maestras deben mantenerse en texto sin formato para que puedan usarse para descifrar las claves que encriptaron.

El término llave maestra generalmente se refiere a cómo se usa la clave, no cómo se construye. Al igual que todas las claves de cifrado, una clave maestra se implementa típicamente como una matriz de bytes que cumple con los requisitos del algoritmo de cifrado que la utiliza.

El servicio de administración de claves de AWS (AWS KMS) genera y protege las teclas maestras. Sus claves maestras de clientes (CMKS) se crean, administran, usan y se eliminan por completo dentro de AWS KMS.

Varios servicios de AWS proporcionan claves maestras.

- Los HSMS en un clúster de AWS CloudHSM generan claves de cifrado que se pueden usar como claves de datos, claves de cifrado de claves o claves maestras.

- El servicio de administración de claves de AWS (AWS KMS) genera y protege las teclas maestras. Sus claves maestras de clientes (CMKS) se crean, administran, usan y se eliminan por completo dentro de AWS KMS.

Texto sin formato

Información o datos en una forma no encriptada, desprotegida o legible.

llave privada

Una de las dos claves, junto con las claves públicas, utilizadas para proteger los datos en un esquema de cifrado asimétrico. Las claves públicas y privadas se generan algorítmicamente en conjunto: la clave pública se distribuye a múltiples entidades confiables, y una de sus claves privadas emparejadas se distribuye a una sola entidad. De esta manera, un mensaje puede ser autenticado Porque la firma de la clave pública demuestra que una entidad confiable encriptó y la envió. El contenido del mensaje también puede ser asegurado para que solo un titular de llave privada pueda descifrarlo.

Una de las dos claves, junto con claves privadas, utilizadas para proteger los datos en un esquema de cifrado asimétrico. Las claves públicas y privadas se generan algorítmicamente en conjunto: la clave pública se distribuye a múltiples entidades confiables, y una de sus claves privadas emparejadas se distribuye a una sola entidad. De esta manera, un mensaje puede ser autenticado Porque la firma de la clave pública demuestra que una entidad confiable encriptó y la envió. El contenido del mensaje también puede ser asegurado para que solo un titular de llave privada pueda descifrarlo.

cifrado de flujo

Un algoritmo que opera un poco de datos a la vez en lugar de encriptar un bloque de datos a la vez como en los cifrados de bloque.