Configurar una VPN gratuita

Cómo configurar una VPN en 10 minutos de forma gratuita (y por qué necesita urgentemente una)

También pregunté a las personas en Twitter qué VPNS estaban usando y obtuvieron una variedad de respuestas:

Vpn gratis de por vida!

Queremos dar a todos una cuenta gratuita para disfrutar de nuestro servicio. Si disfruta de nuestro servicio y desea un poco más en términos de velocidad y características, definitivamente debe consultar nuestro servicio premium. Recibirá una cuenta gratuita de por vida con setupvpn. Sin condiciones! No impulsamos el servicio premium en nuestros clientes.

Mi país tiene filtrado web a nivel gubernamental.

SetupVPN me ha ayudado a acceder a Facebook, Twitter y YouTube sin gastar un solo centavo! Es completamente gratis y realmente lo disfruto. Gracias!

Nuestra empresa tiene un firewall muy restrictivo y me costaba ser social mientras estoy trabajando. Setupvpn me ha ayudado con eso.

Recomiendo SetupVpn para todos los colegas que tienen problemas en el trabajo para conectarse en línea.

He estado usando setupvpn durante varios meses. Siempre ha sido rápido y lo recomendaría a todos.

He tenido una buena experiencia al usarlo en la escuela. Gracias por tu servicio.

Nuestra misión es volar a la luna y de regreso!

Creemos que una base de cliente satisfecha hace que un negocio sea exitoso, por lo que valora a todos nuestros clientes y se enorgullece de tener una base de cliente satisfecha.

No dude en contactarnos para cualquier cosa, especialmente preocupaciones o solicitudes de funciones. Aceptamos críticas constructivas y estaremos encantados de recibir tales críticas para mejorar nuestro servicio.

Hemos estado sirviendo a clientes desde 2015 con infraestructura VPN y ganando nuevas experiencias todos los días.

Somos como una gran familia y queremos dar la bienvenida a todos a bordo.

Características premium

Dado gratis!

Proporcionamos a todos nuestros clientes la mayoría de las funciones de forma gratuita. Nuestro equipo quiere brindarle la experiencia VPN más conveniente con SETUPVPN. Tu alegría es nuestra alegría.

Cifrado nativo

Toda nuestra comunicación está basada en SSL y encriptada. Este es el último estándar de cifrado. Nuestros servidores están actualizados y no tiene que preocuparse por los datos confidenciales que envía a través de Internet.

Soporte premium

Recibirá un administrador de cuenta asignado cuando se registre por primera vez. También puede enviarnos un correo electrónico para obtener un soporte más rápido. Responderemos lo más rápido posible.

Protección de Wi-Fi

Protegimos todos los datos que envía a través de Wi-Fi público incluso si utiliza el complemento SetupVPN mientras está en el café o en el restaurante u otro espacio público.

Múltiples localizaciones

Tenemos más de 100 ubicaciones en todo el mundo y constantemente agregamos más.

Mejor velocidad y sin restricciones de ancho de banda

Dependiendo del país que elija, medimos su velocidad de conexión e intentamos mejorarla con nuestra próxima actualización. Te mereces la velocidad más rápida donde sea que surfee.

No se requiere configuración

Instale nuestro complemento, regístrese para una cuenta y elija un país para comenzar. No hay molestias con nuestra configuración. No necesitas ser experto en tecnología para obtener una VPN.

Construimos la infraestructura que disfrutas tu libertad!

Nuestra tecnología le permite desbloquear casi cualquier sitio web en todo el mundo, sin excepción.

Estamos mejorando constantemente nuestro servicio, por lo que podemos omitir varias protecciones.

Tener un negocio de VPN no tolera estructuras constantes; Necesita pasar tiempo y ser creativo porque los métodos de protección en todo el mundo son diferentes.

Nuestro equipo está constantemente adaptando nuestra tecnología.

Agradecemos su negocio y su confianza!

© 2014-2023 Todos los derechos reservados.

Setupvpn es una marca registrada

- Acuerdo de licencia de usuario final

- Términos de servicios

- política de privacidad

Cómo configurar una VPN en 10 minutos de forma gratuita (y por qué necesita urgentemente una)

Quincy Larson

“Una computadora le permite cometer más errores más rápido que cualquier otro invento con las posibles excepciones de pistolas y tequila.” – Mitch Ratcliffe

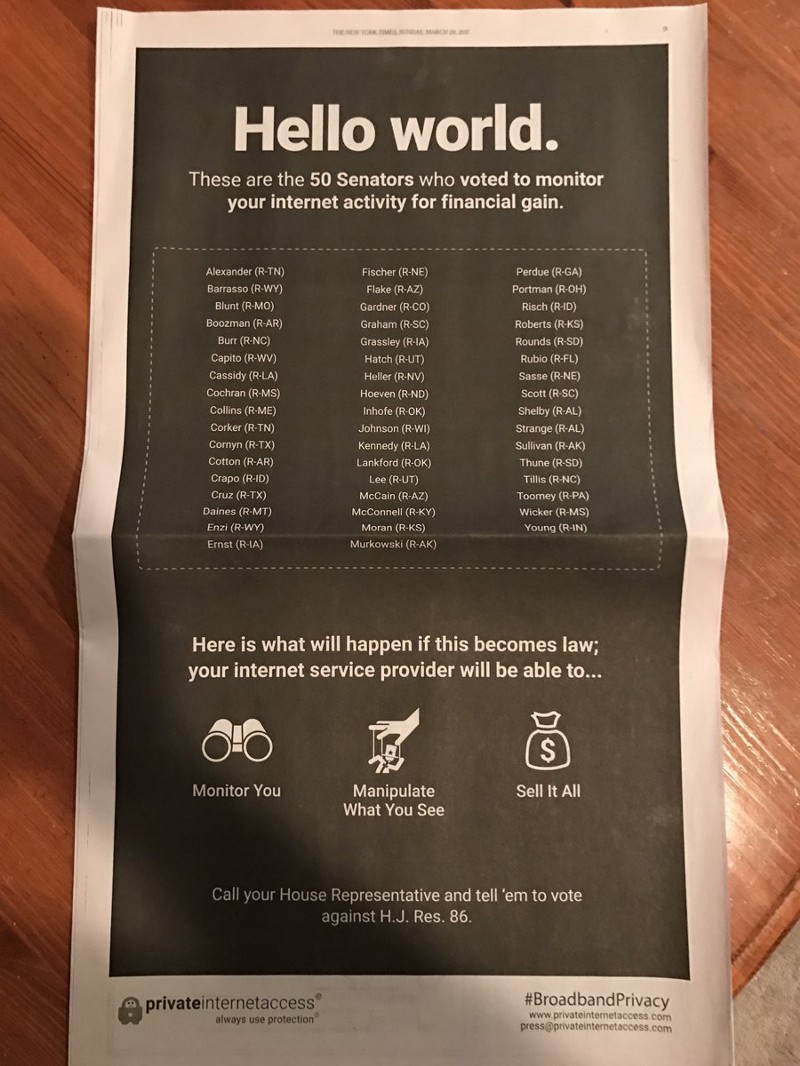

Pronto, cada error que haya cometido en línea no solo estará disponible para su proveedor de servicios de Internet (ISP), sino que estará disponible para cualquier corporación o gobierno extranjero que desee ver esos errores.

Gracias a una decisión del Congreso, los ISP pueden vender todo su historial de navegación web a Literalmente a cualquier persona sin su permiso. Las únicas reglas que impidieron esto se derogarán, y no serán reinstaladas en el corto plazo (tomaría un acto del Congreso).

Los ISP también pueden vender cualquier información que deseen de su actividad en línea y uso de aplicaciones móviles (información financiera, información médica, información de sus hijos, su número de seguro social) incluso el contenido de sus correos electrónicos.

Incluso pueden vender su información de geolocalización. Así es, los ISP pueden tomar su ubicación física exacta de minuto a minuto y venderla a un tercero.

Quizás se pregunte: quién se beneficia de derogar estas protecciones? Aparte de esos cuatro ISP de monopolio que controlan la “última milla” de los Estados Unidos de cables de Internet y torres celulares?

Nadie. Nadie más se beneficia de ninguna manera. Nuestra privacidad, y la seguridad de nuestra nación, han disminuido, solo para que unas pocas mega corporaciones puedan ganar un poco de efectivo extra.

En otras palabras, estos políticos, que han recibido millones de dólares en contribuciones de campaña de los ISP durante décadas, nos han vendido.

Cómo pasó esto?

La Ley de Revisión del Congreso (CRA) se aprobó en 1996 para permitir que el Congreso anule las regulaciones creadas por las agencias gubernamentales.

Antes de 2017, el Congreso solo había usado con éxito la CRA una vez. Pero desde que la nueva administración se hizo cargo en enero, se ha utilizado con éxito 3 veces, para cosas como volcarse regulaciones ambientales molestas.

El senador Jeff Flake, un republicano que representa a Arizona, dirigió el esfuerzo para anular las reglas de privacidad de la FCC. Ya era el senador más impopular en los Estados Unidos. Ahora puede convertirse en el senador más impopular en la historia de los Estados Unidos.

Sin embargo, en lugar de simplemente culpar a Flake, recordemos que cada senador que votó a favor de anular estas reglas de privacidad era un republicano. Todos los demócratas y senadores independientes votaron en contra de esta resolución de CRA. La votación final fue de 50-48, con dos republicanos absteniendo.

Uno pensaría que el Senado discutiría en gran medida las consecuencias de una decisión tan histórica. En realidad, solo pasaron 10 minutos debatiéndolo.

“Confiar en el gobierno para proteger su privacidad es como pedirle a un tomador que instale sus persianas de la ventana.” – John Perry Barlow

La resolución de CRA también se aprobó en la Cámara de Representantes, donde 231 republicanos votaron a favor de eliminar las protecciones de privacidad contra 189 demócratas que votaron en contra de él. (Nuevamente, ni un solo no republicano votó para eliminar estas protecciones de privacidad.)

Todo lo que queda es que el presidente republicano firme la resolución, lo que ha dicho que planea hacer.

Entonces, ¿qué tipo de cosas desordenadas pueden hacer los ISP ahora legalmente con nuestros datos??

Según la Electronic Frontier Foundation, hay al menos cinco cosas espeluznantes que las regulaciones de la FCC habrían hecho ilegales. Pero gracias al Senado, los ISP ahora pueden continuar haciendo estas cosas tanto como quieran, y probablemente pasarán años antes de que podamos hacer cualquier cosa para detenerlos.

- Venda su historial de navegación a básicamente cualquier corporación o gobierno que quiera comprarlo

- Presionar sus búsquedas y compartirlas con terceros

- Monitoree todo su tráfico inyectando sus propios anuncios llenos de malware en los sitios web que visite

- Culturas de rastreo indetectable e indeletable en todo su tráfico no cifrado

- El software previo a la instalación en teléfonos que monitorearán todo el tráfico, incluso el tráfico HTTPS, antes de que se encripte. AT&T, Sprint y T-Mobile ya han hecho esto con algunos teléfonos Android.

Entonces, ¿cómo tenemos alguna esperanza de proteger nuestra privacidad ahora??

Según un estudio realizado por el Centro de Investigación Pew, el 91% de los adultos está de acuerdo o está totalmente de acuerdo en que “los consumidores han perdido el control de cómo las empresas recopilan y utilizan información personal.”

Pero no debemos desesperar. Pero como el mismo primer ministro británico que nos advirtió que “esperamos lo mejor y nos preparemos para lo peor” también dijo:

“La desesperación es la conclusión de los tontos.” – Benjamin Disraeli en 1883

Bueno, no somos tontos. Vamos a tomar las acciones necesarias para asegurar la privacidad de nuestra familia contra los actos de monopolios imprudentes y sus títeres políticos.

Y vamos a hacer esto utilizando las herramientas más efectivas para asegurar la comunicación en línea: cifrado y VPNS.

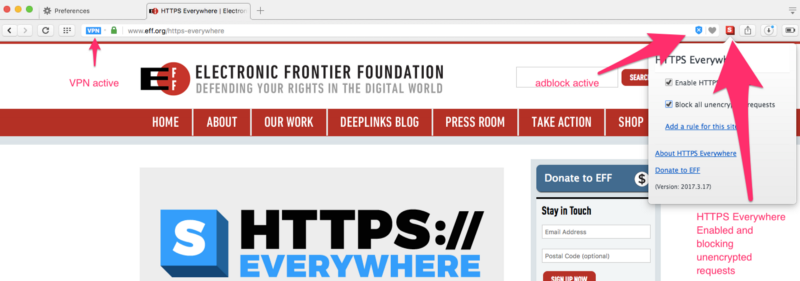

Paso 1: Habilite HTTP en todas partes

Como mencioné, los ISP pueden trabajar alrededor de HTTPS si son capaces de instalar Spyware de fábrica en el sistema operativo de su teléfono. Siempre que pueda evitar comprar esos modelos de teléfonos, HTTPS le dará una gran cantidad de protección adicional.

HTTPS funciona encriptando el tráfico entre los sitios web de destino y su dispositivo utilizando el protocolo TLS seguro.

El problema es que, a partir de 2017, solo alrededor del 10% de los sitios web han habilitado HTTPS, e incluso muchos de esos sitios web no han configurado adecuadamente sus sistemas para no permitir el tráfico inseguro que no sea HTTPS (aunque es gratis y fácil de hacer con LetsenCrypt ).

Aquí es donde la extensión de HTTPS en todas partes del EFF es útil. Hará que estos sitios web sean predeterminados a HTTPS, y lo alertará si intenta acceder a un sitio que no es HTTPS. Es gratis y puedes instalarlo aquí.

Una cosa que sabemos con certeza, gracias al reciente lanzamiento de WikiLeaks del arsenal de piratería de la CIA, es que el cifrado todavía funciona. Mientras esté utilizando formas seguras de cifrado que aún no se han descifrado, y hasta donde sabemos, el cifrado TLS de HTTPS no ha sido, sus datos seguirán siendo privados.

“El profesional ocupado promedio en este país se despierta por la mañana, va a trabajar, llega a casa, se ocupa de las obligaciones personales y familiares, y luego se va a dormir, sin darse cuenta de que probablemente cometió varios delitos federales ese día.” – Harvey Silverglate

Por cierto, si aún no lo ha hecho, le recomiendo que lea mi artículo sobre cómo cifrar toda su vida en menos de una hora.

Pero incluso con HTTPS habilitados, los ISP aún sabrán, gracias a su papel en conectarlo a los sitios web en sí, qué sitios web que está visitando, incluso si no saben lo que está haciendo allí.

Y solo saber a dónde vas, los “metadatos” de tu actividad web, le da a los ISP mucha información que pueden vender.

Por ejemplo, alguien que visite autos.Com puede estar en el mercado para un auto nuevo, y alguien que visite BabyCenter.com puede estar embarazada.

Ahí es donde entra el uso de una VPN.

Cómo las VPN pueden protegerte

VPN significa red privada virtual.

- Virtual Porque no está creando una nueva conexión física con su destino, sus datos solo viajan a través de los cables existentes entre usted y su destino.

- Privado Porque cifra su actividad antes de enviarla, luego la descifra en el destino.

Las personas han usado tradicionalmente VPN como una forma de someterse a sitios web que están bloqueados en su país (por ejemplo, el medio está bloqueado en Malasia) o ver películas que no están disponibles en ciertos países. Pero las VPN también son extremadamente útiles para la privacidad.

Existen varios tipos de opciones de VPN, con diversos grados de conveniencia y seguridad.

Los expertos estiman que hasta el 90% de las VPN son “irremediablemente inseguras” y esto cambia de vez en cuando. Entonces, incluso si usa las herramientas que recomiendo aquí, le recomiendo que se tome el tiempo para hacer su tarea.

VPN basados en navegador

La mayoría de las VPN son servicios que cuestan dinero. Pero la primera opción de VPN que te voy a contar es conveniente y completamente gratuita.

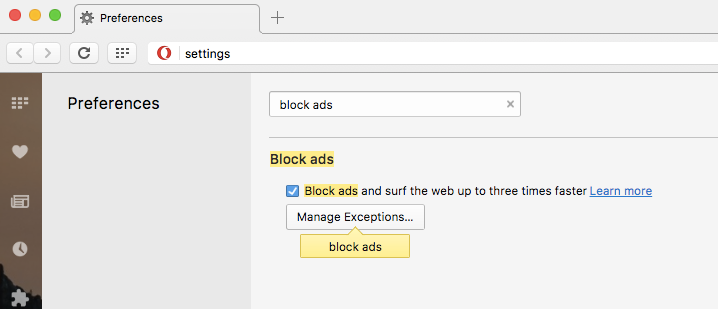

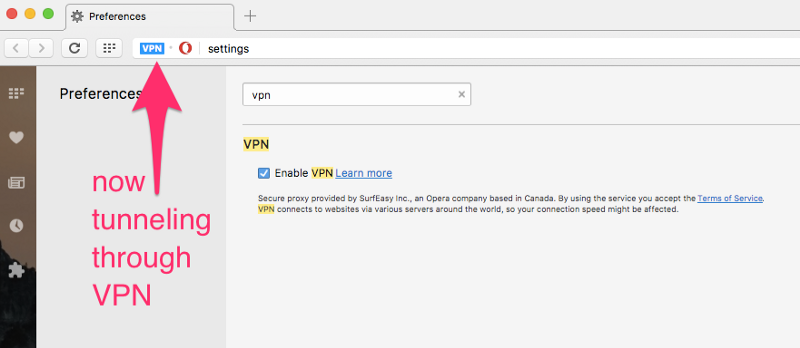

Opera es un navegador web popular que viene con excelentes características de privacidad, como una VPN integrada gratuita y un bloqueador de anuncios gratuito (y como sabrán, los anuncios pueden espiarlo).

Si solo desea una forma segura de navegar por la web sin que los ISP puedan husmear fácilmente y vender sus datos, Opera es un gran comienzo. Instalemos y lo configuremos muy rápido. Esto toma menos de 5 minutos.

Antes de comenzar, tenga en cuenta que esto solo anonimizará las cosas que hace dentro del navegador de ópera. Además, estoy obligado a señalar que a pesar de que la empresa matriz de Opera es europea, recientemente fue comprado por un consorcio de compañías tecnológicas chinas, y existe un riesgo distinto de cero de que el gobierno chino lo pueda comprometer.

Dicho esto, aquí está cómo navegar de forma segura con Opera:

Paso #2: Encienda su bloqueador de anuncios

Paso #3: Encienda su VPN

Paso #4: Instale https en todas partes

Cuando haya terminado, Opera debería verse así:

PRESTO: ahora puede navegar por la web con confianza razonable de que sus ISP, o realmente cualquier otra persona, no sepa quién es usted o qué está haciendo.

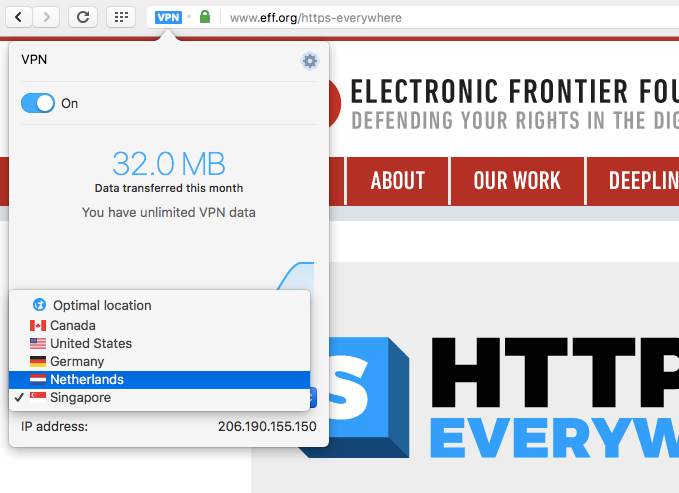

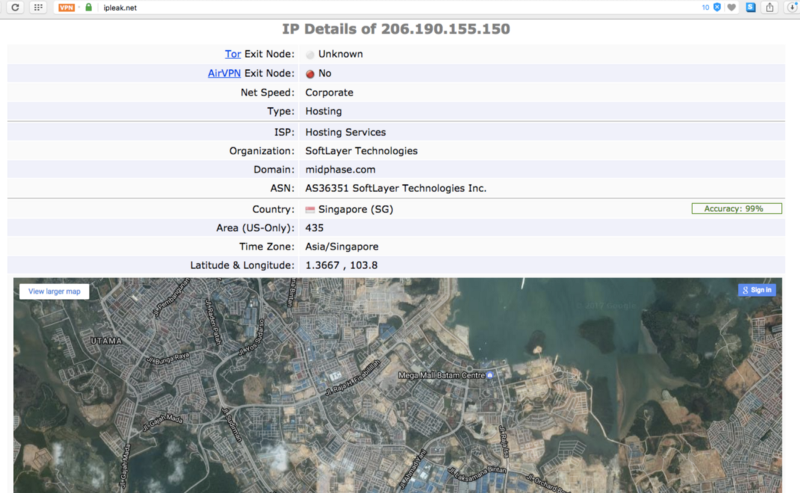

Incluso puedes configurar tu VPN en un país diferente. Aquí, he establecido el mío en Singapur para que los sitios web piensen que estoy en Singapur. Para probar esto, visité iPlak.net y realmente pensaron que estaba en Singapur.

Dado que Internet es complejo, y los datos pasan a través de cientos de proveedores a través de un sistema de tráfico de observación e intercambio, los ISP con sede en los Estados Unidos no deberían poder monitorear mi tráfico cuando emerge de Singapur.

Si desea tomar las cosas al siguiente nivel, puede probar Tor, que es extremadamente privado y extremadamente difícil de desanonimizar (aunque se puede hacer, como se muestra en el programa de televisión MR. Robot, aunque requeriría recursos increíbles).

Tor es un poco más de trabajo para configurar y usar, y es más lento que usar una VPN. Si quieres aprender más, tengo una guía de inicio para Tor aquí.

Servicios de VPN

La forma más común en que las personas obtienen VPN es a través de un servicio mensual. Hay un montón de estos. En última instancia, debe confiar en la compañía que ejecuta la VPN, porque no hay forma de saber qué están haciendo con sus datos.

Como dije, algunas VPN están configuradas de manera incorrecta y pueden filtrarse personalmente los datos.

Antes de comprar una VPN, lea cómo se compara con otros aquí. Una vez que compra una VPN, la mejor manera de verificar que funcione correctamente es visitar iPleak.net mientras usa la VPN.

Aunque la mayoría de los usuarios de VPN son empresas con empleados remotos, la NSA aún lo pondrá en una lista si compró una VPN. Así que recomiendo usar algo anónimo para hacerlo, como una tarjeta de visa precargada. (Por cierto, bitcoin no es anónimo.)

Hay docenas de servicios de VPN, y no hay “ganador claro”.”Utilizo acceso privado a Internet que cuesta alrededor de $ 40 por año y se ejecuta en las computadoras y teléfonos de mi familia.

También pregunté a las personas en Twitter qué VPNS estaban usando y obtuvieron una variedad de respuestas:

Enrutadores con VPN incorporadas

Puede comprar un enrutador habilitado para VPN. Tenga en cuenta que estos no están diseñados específicamente para protegerlo de fisgeo por su ISP. En cambio, están diseñados para que las oficinas satelitales de las empresas puedan compartir la misma red que sus oficinas de la sede. No he usado uno antes, así que no puedo testificar su eficacia.

Si tiene una segunda residencia en un condado fuera de los Estados Unidos, puede túnel a través de la red de esa casa. De lo contrario, deberá configurar su enrutador para trabajar con uno de los servicios de VPN que mencioné anteriormente.

Algunos enrutadores están diseñados para trabajar con VPN a velocidades más altas que otros. Si desea usar una VPN a nivel de enrutador, y su conexión a Internet es inferior a 100 MP, este enrutador probablemente sea suficiente. De lo contrario, deberá pagar un poco más por un enrutador como este.

Si no confía en las compañías de enrutadores, puede modificar un enrutador usando tomate USB. Es un firmware de enrutador de código abierto alternativo basado en Linux que es compatible con algunos enrutadores estándares.

La privacidad es difícil. Pero vale la pena.

La privacidad es un derecho humano fundamental, y ha sido declarada así por las Naciones Unidas.

Aún así, muchas personas creen que vivimos en una era de “post-privacidad”. Por ejemplo, Mark Zuckerberg afirma que la privacidad no es tan importante. Pero mira sus acciones. Pagó $ 30 millones para comprar las 4 casas adyacentes a su casa de Palo Alto para poder tener más privacidad.

Otras personas están demasiado hastiadas y desembolsadas por todas las violaciones de datos que nos rodean para creer que la privacidad aún vale la pena la pelea.

Pero la mayoría de las personas que dicen que ya no les importa su propia privacidad.

“Argumentar que no te importa el derecho a la privacidad porque no tienes nada que ocultar no es diferente a decir que no te importa la libertad de expresión porque no tienes nada que decir.” – Edward Snowden

La votación del Senado de EE. UU. La semana pasada es la última de una serie de eventos que muestran cómo no podemos confiar en que los gobiernos actúen en interés de los consumidores cuando se trata de su privacidad.

Necesitamos protecciones de privacidad más fuertes consagradas en la ley.

Mientras tanto, solo tendremos que cuidarnos y educar a otras personas para que hagan lo mismo.

Le animo a que lea el libro del experto en seguridad informática Bruce Schneier “Datos y Goliat: las batallas ocultas para recopilar sus datos y controlar su mundo.”Aprendí una tonelada de eso y lo estoy escuchando por segunda vez.

Gracias por leer y por tomar en serio la privacidad.

Si te gustó esto, compártelo en las redes sociales.