Es AES simétrico o asimétrico

Diferencia entre el cifrado AES y RSA

AES es un cifrado de bloque asimétrico, significa que la clave utilizada en el cifrado y el descifrado es un secreto guardado y solo se conoce al remitente y al destinatario del mensaje.

Comprensión de los algoritmos de cifrado AES y RSA

El cifrado es una forma de ciular datos, especialmente cuando está en tránsito para evitar que el personal no autorizado obtenga acceso a él. El cifrado siempre se realiza con la intención de permitir que solo el destinatario de un dato tenga acceso a los datos.

Mantener la integridad, la confidencialidad y la disponibilidad de datos e información es clave en la comunicación de datos y aquí es donde el cifrado de datos es útil.

Tabla de contenido

- Requisitos previos

- ¿Qué es un algoritmo de cifrado??

- Comenzando con el algoritmo de cifrado AES

- Funcionalidad del algoritmo AES

- Comenzando con el algoritmo de cifrado RSA

- Funcionalidad del algoritmo RSA

- Conclusión

Requisitos previos

Para que un lector comprenda este artículo, debe tener el siguiente conocimiento previo:

- Una comprensión básica del concepto de cifrado de datos y la necesidad de cifrado en la comunicación de datos.

- La comprensión de un principiante de la criptografía de datos.

¿Qué es un algoritmo de cifrado??

Un algoritmo de cifrado es un conjunto de reglas utilizadas para transformar los datos en texto cifrado utilizando una clave de cifrado. Esto hará que los datos parezcan ser completamente diferentes de los datos iniciales y parecerán aleatorios.

El cifrado se transmitirá de forma segura a un destinatario que luego continuará y recuperará los datos iniciales a través de un proceso llamado descifrado utilizando una clave de descifrado.

AES y RSA son un ejemplo de los algoritmos en la comunicación de datos que se utilizan para el cifrado de datos. AES es un acrónimo que representa Estándar de cifrado avanzado Mientras RSA representa Rivest, Shamir, Adleman.

Comenzando con el algoritmo de cifrado AES

AES se conoció inicialmente como Rijndael, que es un algoritmo de cifrado de bloque simétrico.

Fue desarrollado específicamente para encriptar datos electrónicos en los Estados Unidos por el Instituto Nacional de Normas y Tecnología. Desde que el AES se ha utilizado en todo el mundo para encriptar datos confidenciales.

AES se desarrolló como un reemplazo para el estándar de cifrado de datos después de que comenzó a mostrar vulnerabilidades a los atacantes de fuerza bruta.

Funcionalidad del algoritmo AES

La funcionalidad del algoritmo AES puede parecer compleja, pero en un sentido real, es realmente simple de entender. El primer paso es saber que AES tiene 3 cifras de bloque, a saber:

Como ya sabemos, los procesos de cifrado y descifrado se realizan utilizando una clave. Este cifrado de bloque utiliza una clave que tiene 128 bits de largo para el cifrado y el descifrado de un mensaje y es el menos seguro de los tres bloques disponibles.

Aunque AES-128 nunca ha sido pirateado, su resistencia a los ataques de fuerza bruta es preocupante. A pesar de los problemas de seguridad vistos en AES-128, es muy rápido y viene con mucha eficiencia en el cifrado de datos.

El AES-192 utiliza una clave que es 192 bits de largo para el cifrado y el descifrado de mensajes. Es más resistente a los ataques de fuerza bruta en comparación con AES-128 porque tiene una clave más larga, por lo tanto más segura. A pesar de esto, AES-192 no se usa comúnmente, las personas tienden a inclinarse hacia AES-256.

El AES-256 utiliza una clave que tiene 256 bits de largo para el cifrado y el descifrado de mensajes. Este bloque es más seguro en comparación con el AES-128 y AES-192 debido a la larga longitud de la clave de cifrado.

Cuanto más larga sea la clave de cifrado, más difícil será el algoritmo para hackear. AES-256 es, por lo tanto, muy resistente a los ataques de fuerza bruta en comparación con los dos bloques anteriores.

AES es un cifrado de bloque asimétrico, significa que la clave utilizada en el cifrado y el descifrado es un secreto guardado y solo se conoce al remitente y al destinatario del mensaje.

La clave utilizada al encriptar el mensaje suele ser la misma clave utilizada para descifrar el mensaje en el extremo receptor. Al encriptar el uso de AES, una persona puede usar AES-128, AES-192 o incluso el AES-256. Durante este cifrado, se siguen algunos pasos para cifrar un mensaje y estos pasos se realizan en rondas.

Cada ronda está compuesta por varios pasos de sustitución, transposición y mezcla del mensaje en texto cifrado y también tiene una llave llamada llave redonda.

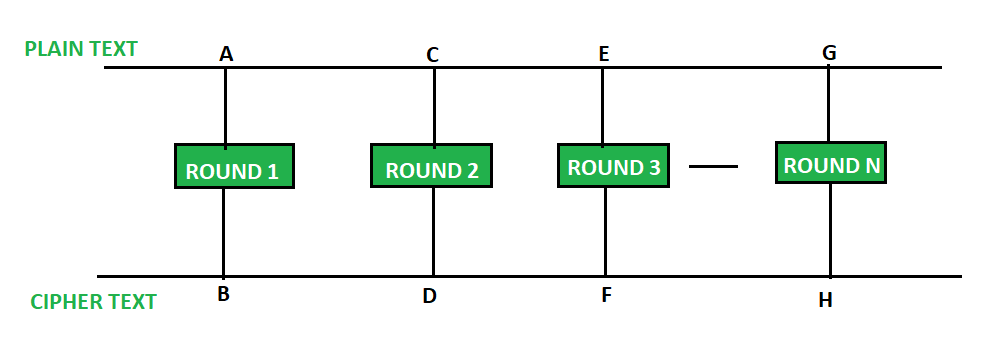

A continuación se muestra un flujo de representación esquemática simple de cómo AES cifra los datos:

Esto ilustra que cualquiera de las 3 claves de cifrado se usa para cifrar el mensaje. El proceso de cifrado ocurre en el “cifrado” y se produce un mensaje encriptado en el “texto cifrado”.

El proceso de cifrado tiene 10 rondas para una llave de 128 bits de largo, 12 rondas para una llave de largo de 192 bits y 14 rondas para una llave de 256 bits de largo.

A continuación se muestra una explicación paso a paso al cifrar datos utilizando el algoritmo AES:

Paso 1: Generación de claves redondas

Esto ocurre a través de un proceso llamado expansión clave donde la clave secreta original se usa para derivar claves redondas mediante el uso del algoritmo de horario clave de Rijndael.

Paso 2: Mezcla del mensaje en texto cifrado

Esto implica la combinación de cada llave redonda que se ha generado anteriormente con el mensaje simple encriptado. Esto se realiza usando el algoritmo aditivo xor.

Paso 3: Sustituir los datos recibidos del paso 2

Esto implica sustituir los datos resultantes del paso 2 en una tabla de sustitución.

4 de septiembre: cambio de filas

Cambiar todos los bytes en la tabla de sustitución a la derecha.

Paso 5: Mezcla

Se usa un algoritmo para mezclar el contenido de cada columna.

Luego, todo el proceso se repite varias veces, cada repetición se llama ronda y encriptada con las teclas redondas que generamos en el paso 1.

Comenzando con el algoritmo de cifrado RSA

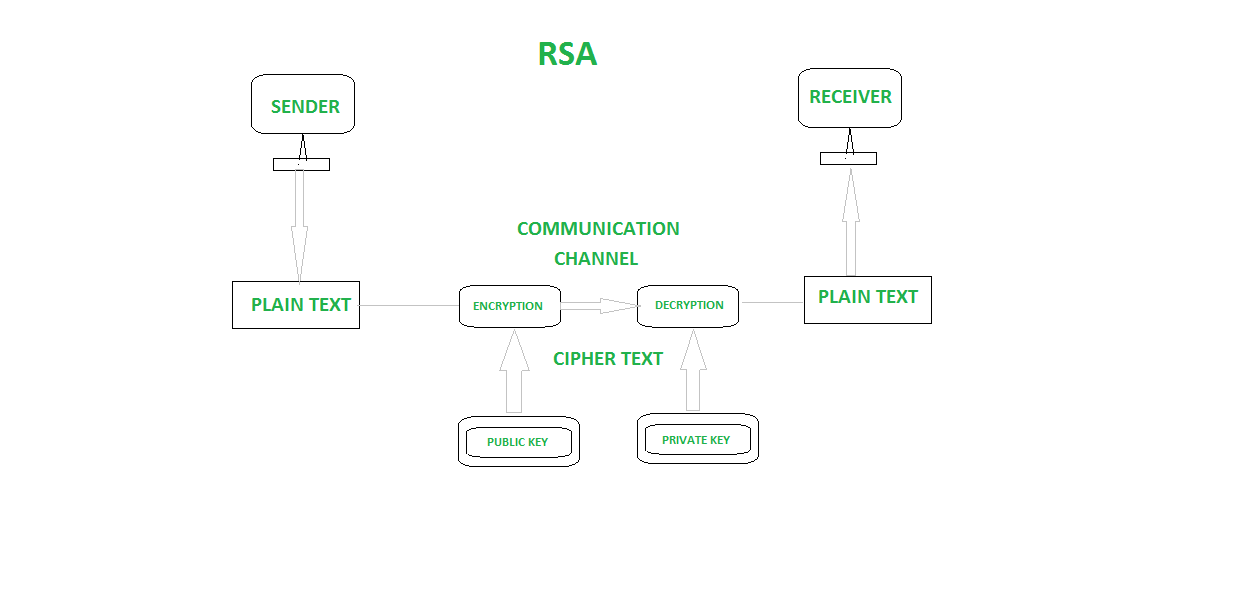

RSA lleva el nombre de sus primeros descritos Rivest, Shamir y Adleman. Rivest -Shamir -Adleman es un algoritmo de cifrado asimétrico utilizado por las computadoras modernas en cifrado y descifrado de datos.

RSA usa dos claves, una es la clave pública que se utiliza para el cifrado y la clave privada utilizada para el descifrado de datos, por lo tanto, es un algoritmo asimétrico. La clave de cifrado siempre se hace pública y puede ser accedida por cualquier persona mientras la clave de descifrado se mantiene privada.

Este algoritmo se basa en el hecho de que encontrar factores de números compuestos es una tarea difícil.

A continuación se muestra un flujo de representación esquemático simple de cómo RSA cifra los datos:

Funcionalidad del algoritmo RSA

A continuación encontrará una lista paso a paso de instrucciones sobre cómo lograr el cifrado utilizando el algoritmo RSA:

Paso 1: Genere las claves de cifrado y descifrado

Para generar las teclas:

- Elija dos números primos grandes y mantenlos en secreto.

Por ejemplo, seleccionemos los números primos x e y

z = xy donde z es el módulo de las dos teclas que se generan - Evaluar el total

φ(z) = (X-1) (Y-1) - Elija cualquier entero E en el que 1 < e < φ(z) and e is the public key exponent.

- Evalúe K y manténgalo como el exponente clave privado de la siguiente manera:

ke es [congruente] (https: // en.Wikipedia.org/wiki/modular_arithmetic) 1 en mod φ(z) ke ≡ 1 (mod φ(z)) La clave pública está hecha del módulo z y el exponente E, mientras que la clave privada está hecha de x e y y el exponente privado k . La clave pública está disponible para todos, pero el destinatario del mensaje solo debe acceder a la clave privada.

Paso 2: cifrar el mensaje utilizando la clave de cifrado generada

- Envíe la clave pública (Z, W) generada anteriormente a la persona que desea enviar un mensaje y mantener la clave privada.

- El remitente del mensaje convierte el mensaje en un número G . El número G debe ser más pequeño que Z . Esto se realiza utilizando un protocolo acordado comúnmente denominado esquema de relleno.

- El remitente luego calcula el texto cifrado del mensaje usando la expresión, c = g^e mod z donde c representa el texto cifrado.

El receptor puede descifrar el mensaje usando la expresión g = c^d mod n de acuerdo con el teorema del resto chino.

Conclusión

El cifrado es clave en asuntos de seguridad de la información. Por lo tanto, es vital aprender sobre los diferentes algoritmos utilizados en el cifrado de datos que no sea AES y RSA. Esto ayudará a ampliar sus horizontes en lo que respecta a la seguridad de los datos.

Contribuciones de revisión por pares de: Willies Ogola

Diferencia entre el cifrado AES y RSA

El cifrado en la criptografía es un proceso mediante el cual un texto plano o una información se convierte en texto de cifrado o un texto que solo puede ser decodificado por el receptor para quien se pretendía la información.

Estándar de cifrado avanzado (AES)

AES, un método de cifrado clave simétrico desarrollado por los cripteros belgas Joan Daemen y Vincent Rijmen, fue presentado por NIST en 2001. Rijndael asegura datos críticos en redes de comunicación, transacciones financieras y almacenamiento de archivos. AES admite bloques de datos de 128 bits y 128, 192 o claves de 256 bits. Las sustituciones, las permutaciones y la mezcla se utilizan para asegurar el cifrado. El transmisor y el receptor comparten una clave para el cifrado simétrico. Alice y Bob deben intercambiar de forma segura una clave secreta antes de enviar un mensaje con AES cifrado. Bob puede descifrar el mensaje usando la misma clave secreta.

Rivest-Shamir-Adleman (RSA)

Ron Rivest, Adi Shamir y Leonard Adleman inventaron RSA en 1977. Este cifrado utiliza grandes números primos y la dificultad de factorizar grandes números compuestos. RSA Cifres y descifrados utilizando claves públicas y privadas. Se revela la clave pública, pero la clave secreta está oculta. Esto permite una comunicación segura sin llave. La clave pública de Bob le permite a Alice enviar a Bob un mensaje con RSA. La clave privada de Bob descifra el mensaje. Las firmas digitales y el intercambio de claves usan RSA. RSA es más lento que AES e inadecuado para el cifrado de Big Data debido a su complejidad computacional.

Diferencia entre el cifrado AES y RSA

Atributo

Simétrico vs. Cifrado asimétrico: cuáles son las diferencias?

Comprendamos las diferencias clave entre el cifrado simétrico vs asimétrico. En una palabra simple, el cifrado asimétrico es más seguro que el cifrado simétrico.

La seguridad de la información se ha convertido en un factor colosal, especialmente con las redes de comunicación modernas, dejando las lagunas que podrían aprovecharse con efectos devastadores. Este artículo presenta una discusión sobre dos esquemas de cifrado populares que se pueden utilizar para endurecer la seguridad de la comunicación en cifrado simétrico y asimétrico. En principio, la mejor manera de comenzar esta discusión es comenzar primero desde lo básico. Por lo tanto, observamos las definiciones de algoritmos y conceptos criptográficos clave y luego nos sumergimos en la parte central de la discusión donde presentamos una comparación de las dos técnicas.

Algoritmos

Un algoritmo es básicamente un procedimiento o una fórmula para resolver un problema de fisgeo de datos. Un algoritmo de cifrado es un conjunto de procedimientos matemáticos para realizar el cifrado en los datos. Mediante el uso de dicho algoritmo, la información se realiza en el texto de cifrado y requiere el uso de una clave para transformar los datos en su forma original. Esto nos lleva al concepto de criptografía que se ha utilizado durante mucho tiempo en la seguridad de la información en los sistemas de comunicación.

Criptografía

La criptografía es un método para usar principios matemáticos avanzados en el almacenamiento y transmisión de datos en una forma particular para que solo aquellos a quienes está previsto pueden leerlo y procesarlo. El cifrado es un concepto clave en criptografía: es un proceso mediante el cual un mensaje está codificado en un formato que no puede ser leído o entendido por un español. La técnica es antigua y César utilizó por primera vez para cifrar sus mensajes con Cipher Cipher. Un texto sin formato de un usuario se puede encriptar a un texto cifrado, luego enviar a través de un canal de comunicación y ningún espio puede interferir con el texto sin formato. Cuando llega al final del receptor, el texto cifrado se descifra al texto sin formato original.

Términos de criptografía

- Encriptación: Es el proceso de bloquear la información utilizando la criptografía. La información que se ha bloqueado de esta manera está encriptada.

- Descifrado: El proceso de desbloquear la información cifrada utilizando técnicas criptográficas.

- Llave: Un secreto como una contraseña utilizada para cifrar y descifrar información. Hay algunos tipos diferentes de claves utilizadas en la criptografía.

- Esteganografía: En realidad, es la ciencia de ocultar información de las personas que te husmoran. La diferencia entre la esteganografía y el cifrado es que los posibles fisones pueden no decir que hay información oculta en primer lugar.

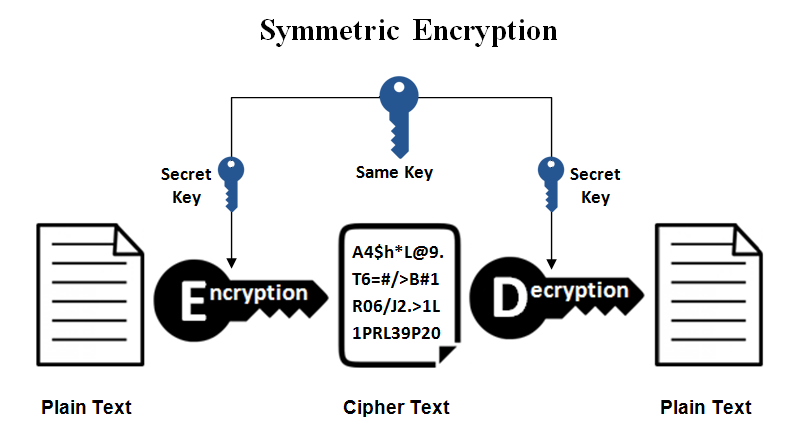

¿Qué es el cifrado simétrico??

Este es el tipo de cifrado más simple que implica solo una clave secreta para la información de cifrado y descifrar. El cifrado simétrico es una técnica antigua y más conocida. Utiliza una clave secreta que puede ser un número, una palabra o una cadena de letras aleatorias. Se mezcla con el texto sin formato de un mensaje para cambiar el contenido de una manera particular. El remitente y el destinatario deben conocer la clave secreta que se usa para cifrar y descifrar todos los mensajes. Blowfish, AES, RC4, DES, RC5 y RC6 son ejemplos de cifrado simétrico. El algoritmo simétrico más utilizado es AES-128, AES-192 y AES-256.

La principal desventaja del cifrado de clave simétrica es que todas las partes involucradas tienen que intercambiar la clave utilizada para cifrar los datos antes de que puedan descifrarlo.

Pros y contras de cifrado simétrico

Pros

- Más rápido: Dado que está utilizando una sola clave para el cifrado y el descifrado, es más rápido ejecutar.

- Verificación de identidad: Utiliza la autenticación de contraseña como un propósito de seguridad para probar la identidad del receptor.

- Fácil de ejecutar y administrar: Los usuarios solo tienen una clave para el cifrado y el descifrado, por lo que es fácil de ejecutar y administrar.

Contras

- Las posibilidades de compartir claves de cifrado son menores de forma segura; Es difícil y desafiante compartir claves en cifrado simétrico.

- Simétrico no es tan escalable, ya que no es adecuado para varios usuarios.

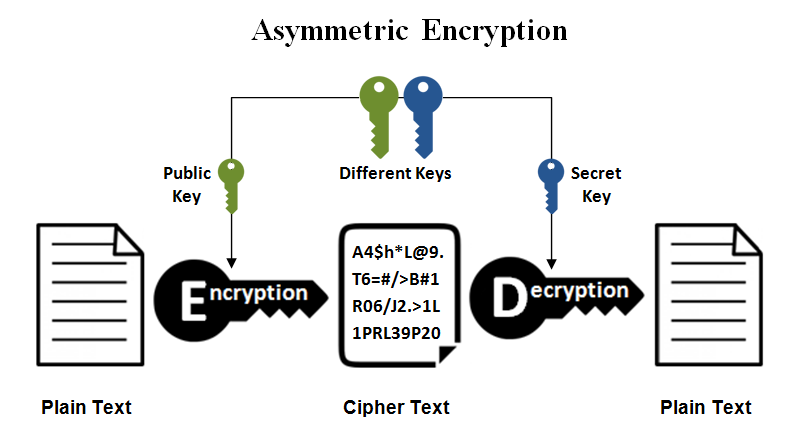

¿Qué es el cifrado asimétrico??

El cifrado asimétrico también se conoce como criptografía de clave pública, que es un método relativamente nuevo, en comparación con el cifrado simétrico. El cifrado asimétrico utiliza dos claves para cifrar un texto sin formato. Las claves secretas se intercambian por Internet o una gran red. Asegura que las personas maliciosas no usen mal las llaves. Es importante tener en cuenta que cualquier persona con una clave secreta puede descifrar el mensaje y es por eso que el cifrado asimétrico usa dos claves relacionadas para aumentar la seguridad. Una clave pública está disponible gratuitamente para cualquiera que quiera enviarle un mensaje. La segunda clave privada se mantiene en secreto para que solo puedas saber.

Un mensaje que está encriptado utilizando una clave pública solo se puede descifrarse utilizando una clave privada, aunque también, un mensaje encriptado con una clave privada puede descifrar utilizando una clave pública. No se requiere seguridad de la clave pública porque está disponible públicamente y se puede pasar por Internet. La clave asimétrica tiene una potencia mucho mejor para garantizar la seguridad de la información transmitida durante la comunicación.

El cifrado asimétrico se usa principalmente en los canales de comunicación del día a día, especialmente a través de Internet. El algoritmo de cifrado de clave asimétrica popular incluye Eigamal, RSA, DSA, Técnicas de curva elíptica, PKCS.

Pros y contras de cifrado asimétrico

Pros

- El cifrado asimétrico tiene dos claves, una pública y otra privada, por lo que no hay problema con la distribución de claves.

- Una vez más, con un par de claves, no es difícil comunicarse con múltiples partes y así es más escalable en redes grandes.

Contras

- Actuación: El cifrado asimétrico es más lento en rendimiento en comparación con el cifrado simétrico.

- Difícil de entender y ejecutar: El cifrado asimétrico no es tan fácil de implementar y administrar debido a sus grandes tamaños clave.

Cifrado asimétrico en certificados digitales

Para usar el cifrado asimétrico, debe haber una forma de descubrir claves públicas. Una técnica típica es utilizar certificados digitales en un modelo de comunicación de cliente cliente. Un certificado es un paquete de información que identifica a un usuario y un servidor. Contiene información como el nombre de una organización, la organización que emitió el certificado, la dirección de correo electrónico y el país de los usuarios, y la clave pública de los usuarios.

Cuando un servidor y un cliente requieren una comunicación cifrada segura, envían una consulta a través de la red a la otra parte, que envía una copia del certificado. La clave pública de la otra parte se puede extraer del certificado. Un certificado también se puede utilizar para identificar de manera única al titular.

SSL/TLS utiliza cifrado asimétrico y simétrico, analice rápidamente los certificados SSL firmados digitalmente emitidos por las autoridades de certificado de confianza (CAS).

Diferencia entre el cifrado simétrico y asimétrico

- El cifrado simétrico utiliza una única clave que debe compartirse entre las personas que necesitan recibir el mensaje, mientras que el cifrado asimétrico utiliza un par de clave pública y una clave privada para cifrar y descifrar mensajes al comunicar.

- El cifrado simétrico es una técnica antigua, mientras que el cifrado asimétrico es relativamente nuevo.

- Se introdujo el cifrado asimétrico para complementar el problema inherente de la necesidad de compartir la clave en el modelo de cifrado simétrico, eliminando la necesidad de compartir la clave utilizando un par de claves públicas-privadas.

- El cifrado asimétrico lleva relativamente más tiempo que el cifrado simétrico.

Conclusión

Cuando se trata de cifrado, los últimos esquemas pueden necesariamente el mejor ajuste. Siempre debe usar el algoritmo de cifrado adecuado para la tarea en cuestión. De hecho, a medida que la criptografía toma un nuevo cambio, se están desarrollando nuevos algoritmos en un intento por ponerse al día con los Eavesdroppers y asegurar información para mejorar la confidencialidad. Los piratas informáticos están obligados a dificultar a los expertos en los próximos años, por lo que esperan más de la comunidad criptográfica!

enlaces rápidos

- Herramientas de prueba SSL gratuitas

- Descargar el sello del sitio gratuito

- Ofertas de descuento SSL