Herramientas de privacidad de Internet

12 herramientas simples para proteger su privacidad

Se ejecuta dentro de su sistema operativo actual y es fácil de configurar, incluso para principiantes completos. Todo su tráfico de Internet se enruta automáticamente a través de la red Tor.

Herramientas de privacidad

Si está buscando una solución específica para algo, estas son las herramientas de hardware y software que recomendamos en una variedad de categorías. Nuestras herramientas de privacidad recomendadas se eligen principalmente en función de las características de seguridad, con énfasis adicional en herramientas descentralizadas y de código abierto. Son aplicables a una variedad de modelos de amenazas que van desde la protección contra los programas globales de vigilancia masiva y evitan a las grandes empresas tecnológicas a ataques de mitigación, pero solo usted puede determinar qué funcionará mejor para sus necesidades.

Si desea ayuda para descubrir las mejores herramientas de privacidad y programas alternativos para sus necesidades, comience una discusión en nuestro foro o en nuestra comunidad de matriz!

Para obtener más detalles sobre cada proyecto, por qué fueron elegidos, y consejos o trucos adicionales que recomendamos, haga clic en el enlace “Obtenga más información” en cada sección o haga clic en la recomendación en esa sección específica de la página.

Tor Network¶

- Navegador Tor

- Orbot (teléfono inteligente Tor proxy)

- Copo de nieve (1)

- Snowflake no aumenta la privacidad, sin embargo, le permite contribuir fácilmente a la red Tor y ayudar a las personas en las redes censuradas a alcanzar una mejor privacidad.

12 herramientas simples para proteger su privacidad

Los datos son uno de los activos más valiosos disponibles. Para bien o para mal, las técnicas de recopilación de datos no van a ninguna parte. Para ser prácticos, necesitamos todo tipo de datos para analizar, estudiar y aprender sobre las cosas. Por supuesto, también trae al riesgo de explotar los datos recopilados, como agencias maliciosas que obtienen sus datos de navegación (o actividad de Internet). Si bien los métodos de recopilación de datos han mejorado con el tiempo (como las prácticas de recolección anónima), es posible que no sean completamente amigables con la privacidad. No temas; No necesita ser un experto para proteger su privacidad. Alguno Herramientas simples mejoran su privacidad sin comprometer la experiencia del usuario. Y, lo mejor: no necesitas perder el tiempo investigando estas opciones como si no hay mañana. Aquí, destaco herramientas tan simples para proteger su privacidad en línea fácilmente.

Herramientas básicas para intensificar su privacidad en línea

- Navegador web

- Servicios de VPN

- Los motores de búsqueda

- Mensajeros

- Sistema operativo

- Administrador de contraseñas

Navegadores web de código abierto para la privacidad

Desde la banca hasta el acceso a las redes sociales, el navegador web te ayuda.

Si elige un navegador web que ofrezca una buena seguridad y características de privacidad sólidas, termina con algunas cosas de las que preocuparse.

Entre nuestras mejores opciones para los navegadores web, algunas recomendaciones incluyen:

1. Navegador Tor

Tor Browser es un navegador de código abierto y gratuito con características de privacidad sólidas. Es una versión personalizada de Firefox.

Utiliza la red Tor para la conexión, enrutando sus solicitudes de Internet a través de múltiples puntos, ocultando su dirección IP y ubicación.

Cuando navega por un sitio web/servicio a través del navegador Tor, es casi imposible rastrearlo.

Sin embargo, la experiencia de navegación puede ser increíblemente lenta. Entonces, si está listo para la compensación, el navegador Tor puede ser la elección perfecta.

2. Firefox

Firefox es posiblemente el navegador de código abierto más impresionante. No es de extrañar que siga volviendo a eso.

Incluye algunas de las mejores funciones de protección de la privacidad y a menudo presenta nuevos estándares de la industria para asegurar su experiencia web.

Puede instalar algunos de los mejores complementos de código abierto y personalizar las opciones para mejorar aún más las protecciones de privacidad.

3. Corajudo

Brave es uno de los mejores navegadores disponibles para Linux. Ofrece un Limpie la experiencia del usuario y se asemeja un poco a Chrome.

Desde su protección de seguimiento y su bloqueador agresivo que bloquea la casa, Brave puede ser una opción sólida.

Puede obtener más información sobre sus ventajas y compensaciones en nuestro artículo de comparación Brave vs Firefox.

Servicios de VPN para mejorar la privacidad

Una VPN (red privada virtual) ayuda a asegurar su conexión a Internet en general, ya sea que esté utilizando una computadora o un teléfono inteligente.

También oculta su dirección IP original, y ubicación, y desbloquea el acceso a cualquier contenido restringido y censurado.

Si bien hay muchos servicios de VPN centrados en la privacidad, enumeramos algunos aquí:

1. Protonvpn

ProTonVPN es un servicio impresionante centrado en la privacidad con aplicaciones de código abierto para escritorio y móvil.

Puede usarlo de forma gratuita, pero debe actualizar la suscripción para obtener acceso a características como el bloqueo de malware y la protección del rastreador. También ofrece planes de suscripción agrupados con Protonmail.

2. Mullvad

Mullvad también ofrece un cliente de código abierto y es un servicio VPN interesante que no necesita dirección de correo electrónico para registrarse.

Todo lo que tiene que hacer es generar una ID de usuario y realizar el pago de la suscripción utilizando una criptomoneda/tarjeta de crédito.

Motores de búsqueda privados para mantener segura su actividad de Internet

Lo que buscas en la web dice mucho sobre ti y tu trabajo.

Las partes maliciosas pueden explotar fácilmente los datos en su actividad de búsqueda para atraerlo a una estafa.

Entonces, un motor de búsqueda amigable con la privacidad debería ayudarlo a llegar allí. Prefiero usar estas dos opciones:

1. Pato Pato a ganar

Duckduckgo es uno de los motores de búsqueda privados más populares que afirman no registrar ninguno de sus datos de navegación.

Con el tiempo, Duckduckgo también ha mejorado la calidad de los resultados de su búsqueda, por lo que debe obtener lo que está buscando la mayor parte del tiempo.

2. Página de inicio

StartPage es una alternativa interesante que se asemeja al aspecto de la búsqueda de Google y utiliza los mismos resultados, pero sin recopilar sus datos.

Si desea los resultados de búsqueda más cercanos a Google y aún desea tener una serie de funciones de privacidad, StartPage puede ser una opción.

Leer sugerida ��

Asegure mensajero para proteger sus conversaciones

Ya sea el gobierno o la aplicación en sí, si desea que nadie acceda a sus conversaciones, excepto al destinatario, los mensajeros privados deberían ayudar.

Si bien la mayoría de los usuarios juran por WhatsApp, no es la solución más amigable para la privacidad. Y sí, Facebook Messenger ni siquiera es una opción a considerar.

1. Señal

La señal es un mensajero de código abierto que admite el cifrado de extremo a extremo y se puede instalar en su escritorio de Linux.

También presenta varias características de privacidad para mantener las conversaciones seguras.

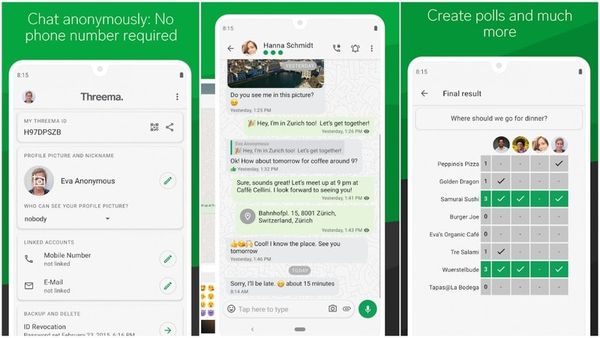

2. Threema

Threema es una aplicación paga que presenta todos los elementos esenciales de la señal sin requerir su número de teléfono.

También ofrece una versión separada para el trabajo. Threema puede ser una buena elección si sus amigos/familiares están dispuestos a comprar la aplicación con una tarifa única de aproximadamente $ 3.

Elija un sistema operativo seguro para construir la base

Es comprensible si no puede elegir Linux sobre Windows según sus requisitos.

Sin embargo, si desea realizar el interruptor, para obtener la privacidad completa, aquí hay algunas opciones entre la lista de distribuciones seguras de Linux disponibles.

1. Menta Linux

Linux Mint es una distribución fantástica de Linux para el uso diario. Logra hacer algunas cosas mejor que Ubuntu mientras se basa en ello.

Se centra en las opciones de usuario y las actualizaciones de seguridad regulares para mantener el sistema operativo seguro.

2. OS de QUBES

QUBES OS es una distribución centrada en la seguridad que puede ser abrumadora para principiantes.

Sin embargo, si desea tomar la aventura de usar uno de los sistemas operativos más seguros/privados, Qubes OS es una visita obligada.

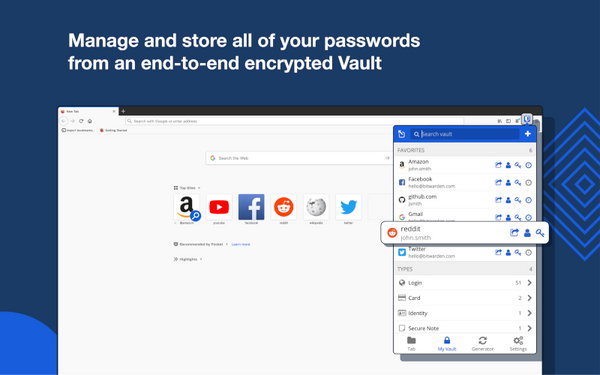

Administrador de contraseñas para asegurar cuentas

Ninguna cantidad de medidas de privacidad hará ningún bien si un atacante puede acceder fácilmente a cualquiera de sus cuentas en línea.

Por lo tanto, debe generar contraseñas más fuertes y complejas. Y, sin un administrador de contraseñas, es difícil hacerlo.

Entre los mejores administradores de contraseñas para Linux, sugeriré usar esto:

1. Bitwarden

Un administrador de contraseñas de código abierto que ofrece todas las características esenciales de forma gratuita.

Si desea desbloquear sus funciones premium, le costaría solo $ 10 al año.

Terminando

No hay fin de la cantidad de opciones centradas en la privacidad disponibles.

Después de todo, un La gran parte de los que usan “privacidad” como un truco de marketing o terminar siendo inutilizable para los usuarios finales.

Así es Es mejor seguir con algunos servicios probados y probados para usar lo que funciona mejor para ti.

��¿Qué prefieres usar entre las herramientas enumeradas?? Tienes un favorito? Comparta sus pensamientos en los comentarios a continuación.

Guía de herramientas de privacidad: sitio web para software y aplicaciones cifrados

Estás siendo observado. Las organizaciones privadas y patrocinadas por el estado están monitoreando y registrando sus actividades en línea. PrivacyTools.IO proporciona servicios, herramientas y guías de privacidad Para contrarrestar la vigilancia masiva global. Establecido en 2015 después de las revelaciones de Edward Snowden, y ahora es el sitio web de privacidad más popular.

Mejor software y servicios de privacidad en 2022: las 12 mejores selecciones

Incogni: elimine sus datos personales y fuera del mercado

Fácil configuración Web Fast

Cientos de empresas están recopilando, agregando y negociando sus datos personales sin que usted sepa nada al respecto. Incogni los elimina por ti. Disponible para los residentes de EE. UU., Reino Unido, Canadá, Suiza y de la UE. 30 días de garantía de devolución de dinero. Cancelar en cualquier momento. Lea nuestra revisión de incogni. 50% de descuento por tiempo limitado: Regístrate ahora.

Navegador de escritorio centrado en la privacidad, la seguridad y la libertad: Librewolf

Fast Win Mac Linux

Una versión modificada de Firefox diseñada para aumentar la protección contra las técnicas de seguimiento y huellas dactilares, al tiempo que incluye mejoras de seguridad.

VPN que admite dispositivos ilimitados: Surfshark (82% de descuento)

Audited Win Mac Linux Android IOS Bitcoin Firefox Chrome

Con sede en los Países Bajos. Operando desde 2018. Servidores ofuscados solo por carnero. Auditado por una empresa de ciberseguridad alemana de buena reputación, Cure53. Actualmente, 82% de descuento + 2 meses gratis.

Correo cifrado, notas, calendario y unidad: Skiff

Freemium freemium auditado Mac Android iOS web bitcoin

Alternativa de Gmail & Workspace con almacenamiento IPFS cifrado y descentralizado. Interfaz de usuario moderna, rica y fácil de usar. El plan gratuito ofrece almacenamiento de 10 GB y ancho de banda ilimitado. Los planes premium tienen un precio bastante en un rango de $ 3 con 15 GB, $ 8 con 200 GB y $ 12 por almacenamiento de 1 TB, costo mensual a través de pago anual. Dominios y alias personalizados también están disponibles, incluso con un plan gratuito. Métodos de pago criptográficos aceptados: bitcoin, ethereum y USDC. Auditado por una empresa de ciberseguridad de buena reputación, Trail of Bits.

Proveedor de correo electrónico cifrado: confiable y confiable: StartMail

Plan pagado Cifrado Web Bitcoin

Primera opción para cuentas de correo electrónico de privacidad. Son compatibles con el cliente web fácil de usar o los clientes de escritorio de terceros como Thunderbird. Alias ilimitados. Almacenamiento de correo electrónico de 10 GB. Precios justos y transparentes con una prueba gratuita de 7 días. Admite la importación de contactos existentes. Los planes pagos habilitan dominios personalizados.

50% de descuento por tiempo limitado con este enlace de registro.

Almacenamiento privado y seguro para archivos y fotos: internx

Freemium auditado No KYC requerido Win Win Mac Linux Android IOS Huawei AppGallery

Creación de cuenta anónima, no se requiere KYC. Los pagos de criptomonedas se aceptan a pedido, correo electrónico: [correo electrónico protegido]. El plan gratuito ofrece almacenamiento de 10 GB para siempre. Planes de pago justo: 20 GB por € 10.68 y 200 GB por solo 41 €.88 anualmente. La mayor ventaja sobre los competidores son los planes de por vida que ofrecen 2 TB para siempre por un pago único de € 299. Auditado por Securitum, una empresa líder de auditoría de seguridad europea.

Los archivos cifrados se almacenan en la UE: Francia, Alemania y Polonia. La compañía tiene su sede en España.

Oferta especial limitada: 90% de descuento en el plan de 2 TB. 30 días de garantía de devolución de dinero.

Disk Space Cleaner, Manager de privacidad y optimizador del sistema: Bleachbit

Trituración de archivos y limpieza de espacio de disco no asignado para minimizar la remanencia de datos.

Bloqueo de anuncios, rastreadores y dominios maliciosos: Nextdns

Freemium Win Android IOS Mac Linux All Browsers Router

Fácil de configurar en minutos. Viene con guías de configuración para todos los sistemas. 300,000 consultas/mes gratis, después de eso, solo funcionará como un servicio DNS clásico sin bloqueo.

Navegador móvil privado para Android e iOS: Firefox Focus

Tabletas rápidas de teléfonos androides para android

Navegador de privacidad dedicado con protección automática de seguimiento y bloqueo de anuncios. Con Focus, sus páginas se cargan más rápido y sus datos se mantienen privados.

Messenger instantáneo encriptado: sesión

Descentralizado Win Android IOS Mac Linux

No se requiere un número de teléfono o dirección de correo electrónico para registrarse. Funcionalidad similar como elemento, pero aún en una etapa anterior de desarrollo. Servidores descentralizados enrutados a través de Lokinet.

Motor de búsqueda independiente sin seguimiento: búsqueda valiente

Crawler e índice web propio web de origen cerrado

Publicación de blog sobre la nueva búsqueda Brave Beta. Basado en los EE. UU. Lanzado en junio de 2021.

Sistema operativo completo que se ejecuta dentro de su actual con Tor: Whonix

Fácil configuración Tor Linux cifrado

Se ejecuta dentro de su sistema operativo actual y es fácil de configurar, incluso para principiantes completos. Todo su tráfico de Internet se enruta automáticamente a través de la red Tor.

Quien necesita herramientas de privacidad? No tengo nada que esconder!

“Nada que esconder es una oración incompleta. Nada que esconder de quién? Seguramente, quieres esconder a tus hijos de abusadores y depredadores? ¿No quieres ocultar tus detalles bancarios de con artistas y estafadores?? Tu identidad de los ladrones de identidad. Su ubicación de ladrones, llaves de su automóvil de ladrones de automóviles o su tipo de sangre de mafiosos ricos con problemas renales.

No sabemos quiénes son alguna de estas cosas. Entonces, debemos protegernos de todos ellos, en efecto tenemos todo que escondernos de alguien, y no tengo idea de quién es alguien.”Fuente: Usuario Cortic en Hacker News.

Criterios de herramientas de privacidad

Revamos a los requisitos y criterios para que se enumere una herramienta o servicio de privacidad.

Fuente abierta: Nos encanta la comunidad de código abierto. Software y servicios recomendados en PrivacyTools.IO son de código abierto a menos que se marque de código cerrado . Dado que casi todas nuestras entradas son de código abierto, hemos decidido no señalar eso cada vez. En algunos casos, los desarrolladores deciden divulgar el código fuente del cliente pero no el servidor o el código de backend. La etiqueta se usa parcialmente de código abierto para estas entradas.

Usabilidad: La aplicación o el servicio es fácil de usar y fácil de usar? Una interfaz moderna y bien diseñada hace que sea fácil de entender para los usuarios y, por lo tanto, se puede adoptar ampliamente. En general, no recomendamos herramientas de interfaz de línea de comandos (CLI), pero puede haber excepciones si no hay otra alternativa. Las entradas afectadas están etiquetadas para expertos si requieren una configuración o uso complicado.

Desarrollo activo: ¿Hubo alguna actualización reciente?? Una herramienta o servicio de privacidad que aún está en desarrollo activo es, con mucho, preferirse en proyectos obsoletos. Excepciones: No hay alternativas disponibles, o la herramienta está en un estado estable sin problemas conocidos que puedan representar una amenaza de seguridad o fugas que puedan dañar su privacidad en línea.

Platforma cruzada: Se prefieren que las herramientas y servicios disponibles en varios dispositivos y sistemas operativos se enumeren aquí. Creemos que está facilitando la vida del usuario final, y ayuda a convencer a los usuarios de cambiar a una alternativa de respeto a la privacidad.

Disponible públicamente: Invitar solo servicios, proveedores y herramientas no están enumerados. Para convencer a los usuarios de cambiar a más alternativas que respeten la privacidad, el proceso de incorporación debe ser lo más fácil y rápido posible.

Jurisdicción: Idealmente, los proveedores, sus empresas y CEO enumerados aquí no tienen su sede en un país de cinco ojos: Estados Unidos, Canadá, Reino Unido, Australia y Nueva Zelanda. Probablemente excluyamos los servicios chinos o rusos caso a caso de las preocupaciones de censura.

Auditorías de seguridad: Idealmente, la herramienta/servicio recibió una auditoría de seguridad independiente de una empresa de ciberseguridad de buena reputación. Esto es opcional, ya que los desarrolladores de código abierto a menudo no pueden pagar los altos costos involucrados para contratar a un auditor de seguridad. Picocrypt (captura de pantalla) es un ejemplo perfecto de una gran herramienta de privacidad que lucha por recibir fondos para una auditoría.

Las entradas están marcadas con una etiqueta auditada en nuestras entradas. Ejemplos.

Observación: Una auditoría no es un 100% de prueba de que el software es seguro y seguro. Algunos auditores pueden pasar por alto incluso algunos defectos incluso. Válido solo para una “instantánea” del código. Si se agrega un nuevo código, se pueden introducir nuevas vulnerabilidades.

Modelo de negocio: Todo se convirtió en una suscripción pagada últimamente. Para contrarrestar esto, intentamos encontrar herramientas y servicios que pueda usar de forma gratuita u ofrecer una versión freemium. También preferimos los servicios pagos que ofrecen garantía de dinero justo y pruebas gratuitas.

Prueba de tiempo: El tiempo a menudo revela si una herramienta o servicio de privacidad puede soportar la prueba del tiempo. Si es relevante, proporcionamos información cuando se fundan las empresas de servicios de privacidad y si ocurrieron incidentes significativos desde la fundación. Los casos judiciales también revelan si la compañía mantuvo promesas a sus usuarios. El tiempo también es un buen factor para juzgar si se logró una adopción generalizada y si fue aceptada por una amplia base de usuarios.

Patrocinios: Los patrocinadores pueden estar exentos de los criterios. En general, nuestros patrocinadores siguen la misma ideología y cumplen la mayoría de los criterios de manera innata. Más detalles sobre la financiación de nuestro proyecto.

Ejemplo: Nordpass marca la mayoría de las casillas de nuestros criterios. Ha sido auditado, está disponible multiplataforma, en desarrollo activo, y es fácil de usar. Ha sido etiquetado con fuente cerrada, ya que la compañía decidió no lanzar el código fuente al público.

¿Qué es un canario de orden judicial??

Un término para una declaración publicada regularmente de que un proveedor de servicios no ha recibido un proceso legal que se le prohibiría decir que había recibido, como una carta de seguridad nacional. Los informes de transparencia y los canarios de la orden de la orden tienen un papel importante que desempeñar en la lucha contra el proceso de seguridad nacional ilegal e inconstitucional, incluidas las cartas de seguridad nacional y otros procesos de la corte secreta. Wikipedia

Sobre herramientas de privacidad, seguimiento, vigilancia y cifrado

Muchas de las actividades que realizamos en Internet dejan un rastro de datos que se pueden utilizar para rastrear nuestro comportamiento y acceder a información personal. Algunas de las actividades que recopilan datos incluyen transacciones de tarjetas de crédito, GPS, registros telefónicos, historial de navegación, mensajes instantáneos, videos y búsqueda de productos. Desafortunadamente, hay muchas compañías e individuos en Internet que buscan formas de recopilar y explotar sus datos personales para su propio beneficio para problemas como el marketing, la investigación y la segmentación de los clientes. Otros tienen intenciones maliciosas con sus datos y pueden usarlos para phishing, acceder a su información bancaria o piratear sus cuentas en línea. Las empresas tienen problemas de privacidad similares. Las entidades maliciosas podrían estar buscando formas de acceder a la información del cliente, robar secretos comerciales, detener las redes y plataformas como los sitios de comercio electrónico operando e interrumpir sus operaciones.

¿Qué son las herramientas de privacidad??

Las herramientas de privacidad son un software que puede ayudar a las personas a controlar la información que comparten con otros. También se conocen como software de privacidad, aplicaciones de privacidad y utilidades de privacidad. Muchas herramientas y servicios de privacidad se pueden descargar o usar de forma gratuita, mientras que otras son servicios comerciales que cobran una tarifa de suscripción mensual. Las herramientas de privacidad son un software que puede ayudar a las personas a controlar la información que comparten con otros. También se conocen como software de privacidad, aplicaciones de privacidad y utilidades de privacidad.

Software de privacidad de código abierto para su seguridad

El software de código abierto es una aplicación cuyo código fuente está disponible para modificar. Por lo tanto, las empresas pueden usar estas herramientas para crear soluciones de seguridad adaptadas a sus necesidades de seguridad específicas. Algunos de los beneficios del uso de software de código abierto incluyen confiabilidad, ya que es creado por desarrolladores expertos y a veces voluntarios. Esto crea una oportunidad para que otros expertos verifiquen fallas y los corrijan. Al final, obtiene un software muy resistente y altamente confiable para elaborar soluciones de seguridad.

Tales herramientas de privacidad también son flexibles. A diferencia del software patentado donde el proveedor establece límites y bloqueos que evitan algunas funciones, estas herramientas son altamente flexibles para su uso en varias aplicaciones. Además, los usuarios no tienen que seguir un conjunto rígido de requisitos al usar el software.

Si ha estado navegando en línea, haciendo transacciones e interactuando con otros en línea sin ninguna forma de seguridad, es probable que alguien recopile sus datos, rastreando o busque formas de manipular sus datos. Es hora de tomar el control de sus datos eligiendo las herramientas de privacidad adecuadas para sus actividades. Hay varias herramientas para su seguridad, cada una ofreciendo cualidades específicas para enfrentar desafíos en línea. Siga leyendo para determinar las mejores herramientas de privacidad para uso individual y para su negocio a continuación.

Privacidad en pocas palabras. Software gratuito y de código abierto (FOSS) para la victoria.

Diferencias entre privacidad, anonimato y seguridad

“La privacidad es la capacidad de aislar cualquier información sobre el acceso o el escrutinio de otras partes. De esta manera, pueden expresarse selectivamente y evitar que otros accedan a su información. Desafortunadamente, los gobiernos y las compañías de marketing siempre están encuestando a la población general por varias razones, entre las cuales se encuentran la seguridad, la investigación de marketing o incluso las intenciones maliciosas. Las herramientas de privacidad nos ayudan a usar los recursos de Internet sin ser encuestados o tener nuestro espacio personal entrometido por otras partes.

El anonimato es la situación en la que se desconoce la identidad de la persona que realiza la actividad. Es parte de la privacidad en que otras partes no pueden fijar un nombre en el hacedor de las actividades en cuestión. Por ejemplo, cuando está navegando de forma anónima, las compañías de seguimiento no pueden decir quién está visitando su sitio web. Por lo tanto, no pueden hacer un seguimiento del marketing o ninguno debido a su comportamiento en línea.

El cifrado es la técnica de traducir datos de un formulario a otro para que solo las personas con la clave de descifrado correcta puedan acceder y comprender los datos. El cifrado evita que los delincuentes aprovechen y pirateen datos sobre el tránsito por razones maliciosas. El cifrado suele ser parte de la privacidad. Por otro lado, la seguridad en línea implica el uso de herramientas para prevenir problemas como la intrusión de privacidad, acceso y robo de datos personales y de empresas, phishing y ataques en las herramientas en línea. Estas herramientas de privacidad lo ayudan a mejorar su anonimato al realizar actividades en línea.

Las herramientas de privacidad enumeradas en esta página son todas de código abierto, a menos que se marquen lo contrario: Criterios.

Comprar y cambiar la criptomoneda de forma anónima

Stealthex: apoya las criptomonedas de privacidad

No se requiere KYC Bitcoin Monero

No se necesita registro ni cuenta. 450+ monedas y tokens están disponibles para intercambios rápidos y fáciles. La privacidad y la seguridad de los datos es una prioridad para STEALTEX, todos los swaps no son custodios.

Siga para recibir noticias de privacidad y alertas sobre violaciones de seguridad:

Comparta esta página para mejorar la privacidad de sus mejores amigos y familiares

Para fácil copiar y pegar en las redes sociales, mensajeros y correos electrónicos.

El fundador de Pirate Bay sobre herramientas de privacidad

PrivacyTools.IO Lista de verificación

La privacidad no es el problema, la vigilancia es.

Hecho con amor y café durante las noches de insomnio en Oceanía, Eurasia y Eastasia. Est. 2015.