NORD COUTE LÉGIT

Les pirates utilisent un faux site Web Nordvpn pour livrer un trojan bancaire

• invoicesoftware360 [.] xyz (l’original est invoicesoftware360 [.] com)

NORD COUTE LÉGIT

О этой срранице

Ыы зарегистрtures. С помощюю ээой страницы ыы сжжем оределить, что заES’t. П’t?

Эта странdent к Te. Странdent. До ээого момента для исоллash.

Источником заves просов может слжжж Вр ре!aver ыыы заES’t. Еслèe Вы ис démar. Обратитесь к своему ситемному адмииииии. Подробнее.

Проверка по слову может также появляться, ели Вы Вводите сложные заы, оычно рссзevretic емами, или же Вводите заES’t.

Les pirates utilisent un faux site Web Nordvpn pour livrer un trojan bancaire

Les attaquants qui ont précédemment violé et abusé du site Web de l’éditeur multimédia gratuit VSDC pour distribuer le win32.Bolik.2 Trojan bancaire a maintenant changé ses tactiques.

Alors qu’auparavant, ils ont piraté des sites Web légitimes pour détourner les liens de téléchargement infectés par des logiciels malveillants, les pirates créent désormais des clones de site Web pour livrer des chevaux de Troie bancaires sur des ordinateurs des victimes sans méfiance.

Cela leur permet de se concentrer sur l’ajout de capacités à leurs outils malveillants au lieu de perdre du temps en essayant d’infiltrer les serveurs et les sites Web des entreprises légitimes.

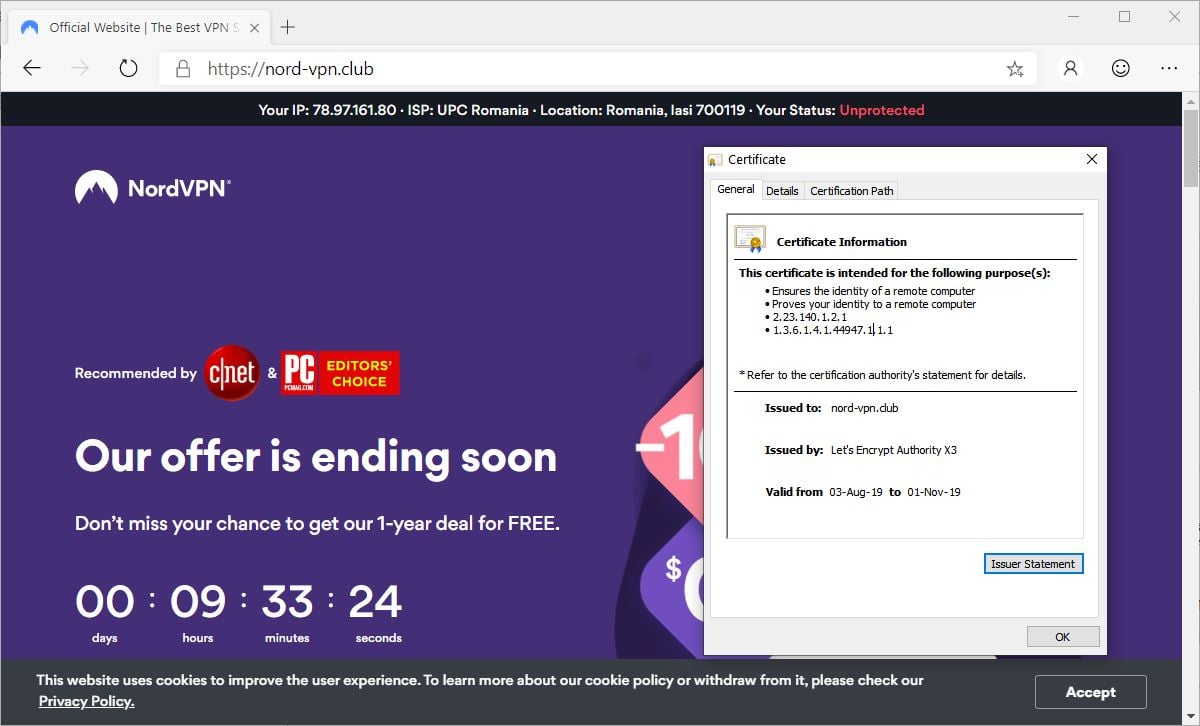

Plus précisément, ils distribuent activement la banque Win32.Bolik.2 Trojan bancaire via le Nord-VPN [.] Site Web du club, un clone presque parfait du Nordvpn officiel.site com utilisé par le service VPN NORDVPN populaire.

Des milliers de victimes potentielles

Le site Web cloné a également un certificat SSL valide délivré par l’autorité de certificat ouvert, cryptant le 3 août, avec une date d’expiration du 1er novembre.

“Win32.Bolik.2 Trojan est une version améliorée de Win32.Bolik.1 et a des qualités d’un virus de fichier polymorphe multicomposant “, énoncez les chercheurs du Docteur Web qui ont repéré la campagne.

“En utilisant ce logiciel malveillant, les pirates peuvent effectuer des injections Web, des interceptions de trafic, des keylogging et voler des informations à différents systèmes de banque-client.”

Les opérateurs de cette campagne malveillante ont lancé leurs attaques le 8 août, ils se concentrent sur des cibles anglophones et, selon les chercheurs, des milliers de personnes ont déjà visité le Nord-VPN [.] site Web du club à la recherche d’un lien de téléchargement pour le client Nordvpn.

“L’acteur s’intéresse aux victimes anglophones (États-Unis / CA / UK / AU). Cependant, il peut faire des exceptions si la victime est précieuse “, a déclaré à BleepingComputer l’analyste de logiciel malveillant.

Il a également déclaré que les pirates utilisaient le malware “principalement comme Keylogger / Traffic Sniffer / Backdoor” après avoir réussi à infecter leurs victimes.

Les installateurs nordvpn infectés installeront en fait le client nordvpn pour éviter de soulever des soupçons tout en supprimant le win32.Bolik.2 charge utile malveillante de Troie dans les coulisses du système maintenant compromis.

Répandre les logiciels malveillants via des sites clonés

Un cocktail de chevaux de Troie bancaires et de voleurs d’information – Win32.Bolik.2 et Trojan.PWS.Voleur.26645 (Predator the Thief) – a également été livré à leurs cibles par le même groupe de pirates derrière cette campagne de logiciels malveillants à l’aide de deux autres sites Web clonés fin juin 2019:

• invoicesoftware360 [.] xyz (l’original est invoicesoftware360 [.] com)

• ClipOffice [.] xyz (l’original est CrystalOffice [.] com)

Ce n’est pas la première campagne que ces mauvais acteurs ont utilisés pour infecter leurs victimes avec des logiciels malveillants car, comme mentionné au début, ils avaient également l’habitude de pirater des sites légitimes pour détourner les liens de téléchargement et les remplacer par leurs propres charges utiles malveillantes.

En avril, le site Web de l’éditeur multimédia gratuit VSDC a été violé par les pirates, la deuxième fois en deux ans en fait, les liens de téléchargement étant utilisés pour distribuer le win32.Bolik.2 Trojan bancaire et le Trojan.PWS.Stealer (KPOT Stealer) Info Stealer.

Les utilisateurs qui ont téléchargé et installé le programme d’installation VSDC compromis ont potentiellement infecté leurs ordinateurs avec le troyen bancaire polymorphe multi-composantes et ont été volés des informations sensibles aux navigateurs, leurs comptes Microsoft, diverses applications messager et plusieurs autres programmes.

Indicateurs de compromis de Win32.Bolik.2, Trojan.PWS.Voleur.26645 (Predator the Thief), Azorult et Backdoor.HRDP.32 échantillons, ainsi que des indicateurs de réseau, y compris le serveur de commandement et de contrôle et les domaines de distribution, sont fournis par les chercheurs de Doctor Web sur GitHub.

Mise à jour du 20 août, 09:07 EDT: Le chef des relations publiques de Nordvpn, Laura Tyrell, a envoyé BleepingComputer le commentaire suivant:

Les escrocs en ligne aiment faire semblant d’être des entreprises de confiance lorsqu’ils essaient de tromper leurs victimes. Parce que NORDVPN est une société de sécurité en ligne si largement fiable, les escrocs font semblant d’être également nous. Ils le font pour voler l’argent des utilisateurs ou infecter leurs PC par des logiciels malveillants.

Vérifiez toujours les informations si vous avez même le moindre soupçon. De plus, ne donnez jamais d’informations personnelles qui n’ont aucun rapport avec nos services ou transférez votre argent via un service de câblage. Si vous avez un doute, contactez toujours NORDVPN via l’une de nos chaînes officielles.