Tor a través de VPN

Tor y VPN

Vpn -тнне» боее чеíf. Защита усиливаетiante же при поello.

Повысье свою конфиденциально lugar

Cebolla sobre vpn – это оocke фнкциimo nordvpn. Она дает ваomo все преиéfúil.

Cebolla?

В сети cebolla вы орав». Relacionante relacionante. Ваш интернеump-regalo. Так сложнее оределить, оoger.

Вы подключаетесь к сети cebolla.

Проходesar через несколько серверов, ваши данные “.

В дальнейшеéfor.

“.

Длebre чего нжен cebolla sobre VPN?

Защитите rep

Серверы cebolla управлchются волонтераijo – ююю жеeracióng. Это значает, что ззлоуorc. н. Однако испeno. Это означает, что ваши личные данные защищены даже оeccion т, к regalo.

Добавьте дópicionalmente

Без nordvpn ваш интернеump-провайдер мет видеть, что вы и 30соете сеть cebolla. Это может ыть особенно рискованно дл se. Nordvpn защищает ваши действиís в интернете ооонннockeх н не отслеживае regalo иденциальностю в сети.

Как исползовать cebolla sobre VPN

Начните исползовать фнкцию cebolla sobre vpn за 3 просых шага.

Открiscenter.

Найдите сециализированные серверы

Вкerar «сиализированныor серверы» находи regalo. На мобильных усрйствах просто проведите палце,000 верх.

Подnonarючитесь к сервераijo cebolla sobre VPN

Нажеите «cebolla sobre vpn», чтобы автоеа NoT.

Дополнитеultador.

Ком следует исползовать cebolla sobre vpn?

Жрнал neg

Если ваusa требуе regalo дополни No.

Жители и посети N Ttern

Если вы хотите rep.

Лица, рабо regalo

Если даже одна утечка мет нанес sinte.

Когда ваusa?

Длebre не interse

Vpn -тнне» боее чеíf. Защита усиливаетiante же при поello.

Длebre максиomine

Поскольку вы проходите боле дetro зкой скоростюю подnonar.

При исполззвании doble VPN

Если вы не хотите иеть дело с сетюю ibanión, исп Por “.

Tor через vpn или vpn через tor?

Наша фнкциestar sobre vpn рабо regalo с сети cebolla. Онако это не единственное решение длebre обесения конфиденциальнннн equiverse VPN. Vpn через tor мен entender порgun дейст neg.

Vpn через tor позволет полчать доступ к веб-сай regalo нению ° tor через VPN. В частносello, ео сложне настроить, он защищает ваш ip-a. е-провайдера. Вы мен computador.

- Интерormenteg

- Ин c

- Может полчать дópicionalmente .cebolla

- Не может полчать досту к сай regalo

- Защищае quedado

- Интерormenteg

- Интернеump-ag

- Не может полчать досту к сай regalo .cebolla

- Может полчать досту к сай regalo

- Шифрует трафик на выходно esfuerzo

Tor y VPN

Sí! El uso de TOR y una VPN juntos proporciona la máxima seguridad.

¿Debo usar una VPN para conectarme a TOR, o usar TOR para conectarme a una VPN??

Conectarse primero a una VPN, luego Tor. Siga leyendo para averiguar por qué.

Conéctese con una VPN, luego Tor (Onion sobre VPN)

Conectarse primero con una VPN, luego Tor (también conocido como “Tor Over VPN” o “Onion Over VPN”) le brinda toda la protección de la privacidad de la red TOR, además de protección adicional que evita que cualquier nodo TOR vea su dirección IP de su hogar. Tampoco tendrá que preocuparse por ser marcado por su red doméstica para usar Tor, ya que todo lo que verá es tráfico encriptado a su servidor VPN.

TOR Over VPN también proporciona acceso a la red TOR Incluso donde está bloqueado, como redes corporativas y escolares, o ciertos países.

Otra ventaja de Tor sobre VPN es que su servicio VPN no veré lo que estas haciendo Dentro de la red Tor. Y si hay un error en el navegador Tor (como ha sucedido antes), conectarse a VPN primero pondrá una capa adicional de seguridad entre ese error y usted.

Configurarlo es fácil: simplemente conéctese a su servidor VPN favorito y luego inicie el navegador Tor.

Tor vs. VPN

La red Tor y las VPN son herramientas de privacidad, pero funcionan de manera diferente.

Que es tor?

Tor es una red abierta a la que cualquiera puede unirse y contribuir, así como usar de forma gratuita para visitar los sitios de cebolla. Enrutar sus datos a través de la red anonimiza esos datos, pero este proceso es lento e ineficiente. La red no recopila ninguna información del usuario, aunque un nodo TOR malicioso puede mantener registros limitados. No necesita confiar en la red, aunque debe asumir que partes de ella pueden estar bajo vigilancia.

¿Qué es una VPN??

Por el contrario, un cliente VPN enruta todos los datos a través de su red, incluso los datos se envían entre pares (como con el intercambio de archivos). Encripta los datos para evitar que los terceros lo vean, pero, debido a que todo pasa a través de los servidores de la VPN, un usuario debe poder confiar en que la VPN en sí no mantiene ningún registro. Como mínimo, una VPN necesitará recopilar alguna información del usuario, como detalles de pago.

¿Por qué no Tor primero, luego VPN??

Crear un túnel a través de la red Tor y conectarse desde allí a su servicio VPN (también conocido como “VPN sobre Tor”) es más difícil Para configurar.

Expressvpn no soporta este método como está no aumenta tu anonimato. Si bien esta configuración hace que sea imposible que el nodo de salida vea su tráfico, ahora es el servicio VPN el que puede ver su tráfico nuevamente.

En teoría, se puede confiar en una VPN que no mantiene los registros de actividad o conexión con esta información, pero reintroduce un elemento de confianza en una configuración sin confianza, dejándote con Sin ventajas de anonimato, Solo el velocidades lentas de la red Tor.

¿Cómo funciona Tor sin una VPN??

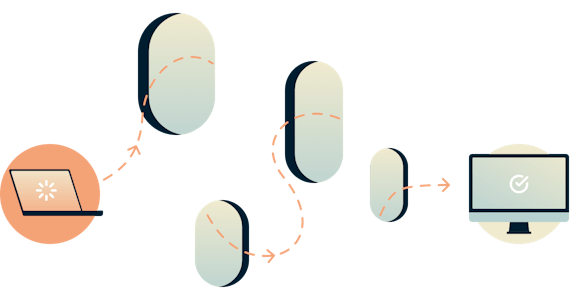

Tor funciona como una serie de servidores proxy en capas que enrutan su tráfico en un zig-zag alrededor de Internet antes de llegar a su destino (las capas dan lugar al nombre, que representa El enrutador de cebolla).

Hay al menos tres saltos que sus datos viajan a través de.

- El nodo de entrada, que inevitablemente conoce su dirección IP

- El nodo medio (o relé), que evita que el nodo de salida descubra qué nodo de entrada usó y hace que sea muy difícil correlacionar esta información

- El Salir de nodo, que sabe a qué sitio se está conectando, pero no sabe quién es

Los tres nodos separan su dirección IP de su destino y permiten que dos personas se comuniquen sin ninguna parte, ni ningún intermediario, sabiendo quién es el otro.

Por lo general, se accede a la red TOR a través del navegador TOR, que se deriva de Firefox. El navegador Tor es optimizado para la seguridad y la privacidad, A diferencia de la mayoría de los otros navegadores web, que están optimizados para la velocidad y no defienden adecuadamente contra ataques como el navegador huellas dactilares.

Aunque Tor es más o menos el estándar de oro para anonimizar su tráfico de Internet, el sistema es lento e ineficiente. El navegador Tor de forma predeterminada solo protege sus datos de navegación, no otras aplicaciones que se ejecutan en el lado, que deben configurarse por separado. Una opción más segura es Tails, un sistema operativo completo que le permite enrutar todos sus datos, desde todos los programas, a través de la red Tor.

¿Es ilegal usar el navegador Tor??

Es completamente legal usar tor. Es una herramienta importante para que los disidentes y los denunciantes se comuniquen encubiertos. Y algunas personas lo usan para acceder a sitios web censurados en su país, incluidos los populares como Facebook. Sin embargo, debido a que una gran cantidad de actividad ilegal tiene lugar sobre Tor, simplemente conectarse con ella podría despertar sospechas de la policía o su ISP.

Descargar ExpressVPN en todos sus dispositivos

Obtenga la mejor VPN para iOS, Mac, iPhone, Android y más.

Una suscripción de ExpressVPN incluye soluciones de software para cada dispositivo de su hogar, incluidas consolas de juegos como PlayStation y Xbox y sistemas de televisión inteligente como Apple TV, Amazon TV Fire Stick y Samsung Smart TV. Obtenga un VPN APK para sus dispositivos Android, o descargue ExpressVPN para iOS. Incluso puedes obtener una extensión VPN para Chrome.