Tutorial de conceptos básicos de criptografía

Tutorial de criptografía

■ Llave secreta: La clave secreta también se ingresa al algoritmo de cifrado. La clave es un valor independiente del texto sin formato y del algoritmo. El algoritmo producirá una salida diferente dependiendo de la clave específica que se usa en ese momento. Las sustituciones y transformaciones exactas realizadas por el algoritmo dependen de la clave.

Tutorial de criptografía

Criptografía i s Una técnica para asegurar la comunicación al convertir el texto plano en cifrado ininteligible. Implica varios algoritmos y protocolos para garantizar la confidencialidad de los datos, la integridad, la autenticación y el no repudio. Los dos tipos principales de criptografía son la criptografía simétrica clave y la criptografía clave asimétrica y juega un papel vital para garantizar la seguridad y la privacidad de la información en el mundo digital actual y permite transacciones seguras en línea, protege los datos confidenciales almacenados en bases de datos y garantiza la confidencialidad de la confidencialidad de comunicación. A medida que la tecnología continúa avanzando, la criptografía sigue siendo una herramienta crucial en la batalla en curso para mantener nuestra información a salvo de los piratas informáticos.

En esto Tutorial de criptografía , Hemos cubierto los conceptos básicos y avanzados de criptografía que incluyen criptografía simétrica de tecla, criptografía de llave asimétrica, así como criptoanálisis, criptografía de clave pública y más. Proporciona una base sólida en los conceptos centrales de la criptografía, así como las ideas sobre sus aplicaciones prácticas.

Al final de este tutorial, tendrá una comprensión básica de cómo funciona la criptografía y cómo se puede usar para proteger su información.

¿Qué es la criptografía??

La criptografía es una técnica para asegurar la información y las comunicaciones mediante el uso de algunos algoritmos para que solo aquellas personas para quienes se pretende la información puede entenderla y procesarla.

Índice de tutorial de criptografía

Estos son los últimos temas de la criptografía (conceptos básicos para avanzar):

Criptografía – Tabla de contenido

- Introducción

- Tipos de criptografía

- Estándar de cifrado de datos (DES)

- Estándar de cifrado avanzado (AES)

- Algoritmos de criptografía de clave pública y RSA

- Criptología, criptografía y criptoanálisis

- Técnicas de criptografía de uso común

- Integridad de datos en criptografía

- Diferencia importante B/W Temas de la criptografía

Introducción

- Introducción a la criptografía

- Historia de la criptografía

- Principios de criptografía

- Criptografía y sus tipos

- Ventajas y desventajas de la criptografía

- Aplicaciones de la criptografía

- ¿Qué es la criptosistema??

- Componentes del criptosistema

- Ataques al criptoesistema

Tipos de criptografía

- Criptografía de llave simétrica

- Cifrado de flujo

- Cifra de bloque

- Técnicas de sustitución

- Cicatrón

- Cifrado monoalfabético

- Cifrado de playfair

- Cifrado de la colina

- Cifrado

- Cojín de una sola vez

- Cifrado de la cerca del riel

- Transposición columna

- Rivest-Shamir-Adelman (RSA)

- Cambio de claves de difamación-hellman

- Estándar de firma digital (DSS)

Estándar de cifrado de datos (DES)

- ¿Qué es el cifrado de datos??

- Algoritmos de cifrado

- Sha

- RC4

- Funciones hash

- Pescado

Estándar de cifrado avanzado (AES)

- Introducción a los EA

- Estructura de aes

- Función de transformación de AES

- Transformación de bytes sustituto

- Transformación de Shiftrows

- Transformación de mixcolumns

- Transformación de Key

Algoritmos de criptografía de clave pública y RSA

- ¿Qué es la criptografía de clave pública??

- Cuatro algoritmos asimétricos de clave pública

- Rivest-Shamir-Adleman (RSA)

- Algoritmo de firma digital de curva elíptica (ECDSA)

- Algoritmo de firma digital (DSA)

- Protocolo de acuerdo clave de Diffie-Hellman

Criptología, criptografía y criptoanálisis

- Introducción a la criptología

- Tipos de crptología

- Criptografía

- Criptoanálisis

- Introducción al criptoanálisis

- Tipos de ataques criptoanalíticos

- Ataque de la mesa del arco iris

- Ataque de diccionario

- Ataque de fuerza bruta

Técnicas de criptografía de uso común

- Algoritmos de criptografía de construcción personalizada (criptografía híbrida)

- Una descripción general de la criptografía en la nube

- Criptografía cuántica

- Esteganografía de imagen en criptografía

- Criptografía de ADN

- Algoritmo de contraseña de una sola vez (OTP) en criptografía

- Criptografía moderna

Integridad de datos en criptografía

- Funciones hash de criptografía

- Autenticación de mensajes

- Firmas digitales de criptografía

- Infraestructura de Clave Pública

Diferencia importante B/W Temas de la criptografía

- Criptografía clásica y criptografía cuántica

- Diferencia entre esteganografía y criptografía

- Diferencia entre cifrado y criptografía

- Diferencia entre criptografía y seguridad cibernética

- Diferencia entre funciones hash, algoritmos simétricos y asimétricos

- Diferencia entre el cifrado de la corriente y el cifrado de bloque

Características de la criptografía

A continuación se muestran algunas características de la criptografía:-

- Confidencialidad: La criptografía mantiene su información confidencial oculta a los piratas informáticos transformándola en una forma inocinable.

- Integridad: La criptografía asegura que sus datos permanezcan intactos e inalterados durante la transmisión o almacenamiento.

- Autenticación: La criptografía ayuda a verificar la identidad de un remitente y confirma el origen de un mensaje.

- No repudio: La criptografía evita que el remitente niegue su participación en un mensaje o transacción.

- Gestión de claves: La criptografía administra de forma segura las claves utilizadas para el cifrado y el descifrado.

- Escalabilidad: La criptografía puede manejar diferentes niveles de volumen de datos y complejidad, desde mensajes individuales hasta grandes bases de datos.

- Interoperabilidad: La criptografía permite una comunicación segura entre diferentes sistemas y plataformas.

- Adaptabilidad: La criptografía evoluciona continuamente para mantenerse a la vanguardia de las amenazas de seguridad y los avances tecnológicos.

Cómo funciona la criptografía?

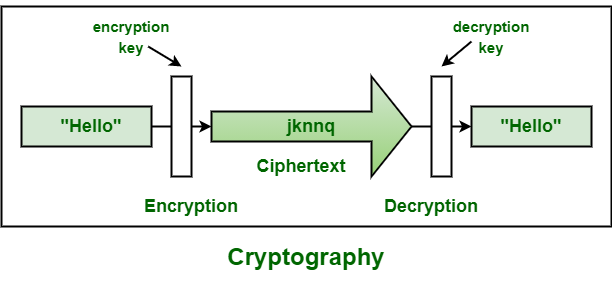

■ Texto sin formato: Este es el mensaje o datos inteligibles originales que se alimenta al algoritmo como entrada.

■ Algoritmo de cifrado: El algoritmo de cifrado realiza varias sustituciones y transformaciones en el texto sin formato.

Cómo funciona la criptografía?

■ Llave secreta: La clave secreta también se ingresa al algoritmo de cifrado. La clave es un valor independiente del texto sin formato y del algoritmo. El algoritmo producirá una salida diferente dependiendo de la clave específica que se usa en ese momento. Las sustituciones y transformaciones exactas realizadas por el algoritmo dependen de la clave.

■ Texto cifrado: Ciphertext es el mensaje revuelto producido como salida. Depende del texto sin formato y la clave secreta. Para un mensaje dado, dos claves diferentes producirán dos textos de cifrado diferentes. El texto cifrado es un flujo de datos aparentemente aleatorio y, tal como está, es ininteligible.

■ Algoritmo de descifrado: Este es esencialmente el algoritmo de cifrado ejecutado en reversa. Toma el texto cifrado y la clave secreta y produce el texto sin formato original.

Por ejemplo:- Digamos que quieres enviar un mensaje secreto a tu amigo. Podrías escribir el mensaje en una hoja de papel y sellarlo en un sobre. Sin embargo, si alguien interceptó el sobre, podría abrirlo y leer el mensaje. En su lugar, puede cifrar el mensaje usando un algoritmo criptográfico. Esto transformaría el mensaje en texto cifrado que es ilegible por individuos no autorizados.

Luego podría enviar el texto cifrado a su amigo, que podría descifrarlo usando el mismo algoritmo criptográfico y clave. La seguridad de un sistema criptográfico depende de la fuerza del algoritmo criptográfico y el secreto de las teclas. Si el algoritmo criptográfico es débil, entonces puede ser posible romper el cifrado y leer el texto sin formato. Si las claves no se mantienen en secreto, entonces pueden estar comprometidas, lo que permitiría a las personas no autorizadas descifrar el texto cifrado.

Aplicaciones de la criptografía

- Usos: La criptografía encuentra una aplicación extensa en varios campos para garantizar la seguridad de los datos y proteger la información confidencial.

- Comunicación segura : La criptografía permite canales de comunicación seguros, como aplicaciones de mensajería cifradas y redes privadas virtuales (VPN), para proteger las conversaciones y los datos transmitidos a través de Internet.

- Comercio electrónico y transacciones en línea : La criptografía es crucial para asegurar las transacciones de comercio electrónico, la banca en línea y los sistemas de pago digital. Protege la información financiera confidencial, como los datos de la tarjeta de crédito y los números de identificación personal (PIN).

- Almacenamiento de contraseña : Almacenar contraseñas de forma segura es esencial para evitar el acceso no autorizado a las cuentas de usuario. Técnicas criptográficas como hashing y salting ayudan a proteger las contraseñas de ser fácilmente comprometidas en caso de violación de datos.

- Gestión de derechos digitales (DRM) : Los sistemas de gestión de derechos digitales (DRM) utilizan la criptografía para hacer cumplir la protección de los derechos de autor y evitar la copia o la distribución no autorizada de contenido digital, como libros electrónicos, música y películas.

Preguntas frecuentes sobre criptografía

1. ¿Cuál es el propósito de la criptografía??

El propósito de la criptografía es asegurar y proteger la información confidencial al codificarla de una manera que solo las partes autorizadas puedan entender.

2. ¿Cómo funciona la criptografía asimétrica clave??

La criptografía de clave asimétrica funciona utilizando un par de claves relacionadas con matemáticamente: una clave pública para el cifrado y una clave privada para el descifrado.

3. Que son los algoritmos de clave simétricos de uso común?

Los algoritmos de clave simétricos de uso común incluyen AES (estándar de cifrado avanzado), DES (estándar de cifrado de datos) y 3DES (estándar de cifrado de triple datos).

4. ¿Pueden las computadoras cuánticas romper los sistemas criptográficos existentes??

Las computadoras cuánticas tienen el potencial de romper los sistemas criptográficos existentes debido a su capacidad para resolver ciertos problemas matemáticos mucho más rápido que las computadoras tradicionales.

5. ¿Cómo se usa la criptografía en las transacciones de comercio electrónico?? dar respuestas a estas preguntas en una línea

La criptografía se utiliza en transacciones de comercio electrónico para cifrar datos confidenciales, como la información de la tarjeta de crédito, durante la transmisión para garantizar su confidencialidad e integridad.

Última actualización: 12 de julio, 2023

Como artículo

Tutorial de criptografía

Desde la vista de un pájaro, la criptografía significa el método para proteger los datos con la ayuda del código, de una manera que solo puede acceder a que el usuario puede acceder a quien se pretende ser! En este tutorial de criptografía, aprenderá todo sobre la criptografía, lo que es, cifrado simétrico, cifrado asimétrico y mucho más. Aprende todo sobre eso ahora!

Habilidades cubiertas

- Tutorial de criptografía

Tópicos cubiertos

- ¿Qué es la criptografía?

- Cifrado simétrico

- Cifrado asimétrico

Encuentre nuestras clases de capacitación en el salón de clases CEH (V12)- Certified Ethical Hacker Online en las principales ciudades:

Nombre Fecha Lugar CEH V12 – Curso de piratería ética certificada 21 de octubre al 19 de noviembre de 2023,

Lote de fin de semanaTu ciudad Ver detalles CEH V12 – Curso de piratería ética certificada 6 de noviembre -1 de diciembre de 2023,

Lote de días de semanaTu ciudad Ver detalles Sobre el Autor

Sencillo

SimpleLearn es uno de los proveedores líderes mundiales de capacitación en línea para marketing digital, computación en la nube, gestión de proyectos, ciencia de datos, TI, desarrollo de software y muchas otras tecnologías emergentes.