Protokol VPN: PPTP vs L2TP / IPSec vs SSTP vs IKEv2 / IPsec

Keselamatan internet telah menjadi topik penting dalam dunia hari ini. Setiap kali anda pergi dalam talian, sama ada dari komputer atau telefon pintar, Maklumat peribadi anda berisiko. Peretas berada di luar sana untuk mencuri data dan anda tidak pasti apa syarikat boleh dipercayai.

Jika anda ingin mengambil serius tentang melindungi privasi anda di internet, maka langkah terbaik yang anda boleh ambil ialah melabur dalam perkhidmatan rangkaian peribadi maya (VPN) yang baik untuk semua peranti anda. Anda mungkin pernah mendengar tentang VPN dalam berita tetapi mungkin tidak pasti dengan tepat bagaimana mereka berfungsi.

Dalam artikel ini, kami akan menggunakan manfaat menggunakan VPN dan menyelam ke dalam pelbagai protokol yang digunakan hari ini. Perlu diingat bahawa tidak semua VPN adalah sama, dan teknologi protokol yang mereka pilih untuk digunakan adalah sebab yang besar mengapa.

Mengapa Anda Perlu Menggunakan VPN

Cara paling mudah untuk memahami fungsi VPN ialah memikirkannya sebagai terowong peribadi anda di lebuh raya yang sibuk.

Apabila anda menggunakan sambungan internet biasa, semua lalu lintas mengalir keluar dari rangkaian wifi rumah anda dan ke internet terbuka. Penyedia perkhidmatan internet anda (ISP) bertanggungjawab untuk mengarahkan data ini ke tempat yang sesuai.

Apabila anda menghidupkan klien VPN, lalu lintas anda dihantar terlebih dahulu melalui terowong selamat sebelum mencapai internet terbuka. Data masih bergerak melalui rangkaian ISP anda, tetapi ia disulitkan sepenuhnya supaya itu penggodam tidak dapat memintas dan menyahkodnya. Di samping itu, VPN menyediakan anda dengan alamat IP tanpa nama, yang menjadikannya lebih sukar untuk menjejaki aktiviti dalam talian anda.

Secara umumnya, idea bijak menggunakan VPN apabila anda menyambung ke internet. Pelanggan VPN boleh didapati untuk semua sistem operasi dan jenis peranti, termasuk tablet dan telefon. VPN sangat penting jika anda melakukan perjalanan banyak atau bergantung pada hotspot wifi awam, kerana ini terdedah kepada cyberattacks.

Tinjauan Protokol VPN

Apabila anda mencari dalam talian, anda akan mendapati beratus-ratus pilihan yang berbeza untuk pelanggan dan perkhidmatan VPN. Jadi apa yang berbeza membezakan antara satu sama lain?

Penting untuk memberi tumpuan kepada teknologi protokol yang menggunakan alat VPN, kerana ia akan menentukan betapa selamat dan boleh dipercayai penyelesaiannya.

Oleh kerana teknologi VPN telah berkembang dari masa ke masa, protokol baru telah muncul sementara yang lebih tua telah kehilangan sokongan. Semua VPN bertujuan untuk melaksanakan fungsi yang sama untuk mendapatkan lalu lintas dalam talian, tetapi mereka melakukannya melalui kaedah pengesahan dan penyulitan yang berlainan.

Pengesahan berkenaan dengan cara anda log masuk ke klien atau perkhidmatan VPN. Kredensial diperlukan untuk mengenal pasti diri anda dan menyimpan data anda secara peribadi. Kaedah penyulitan protokol VPN mengendalikan pengekodan maklumat yang sebenar supaya tiada sesiapa yang boleh mencuri dan membacanya.

PPTP

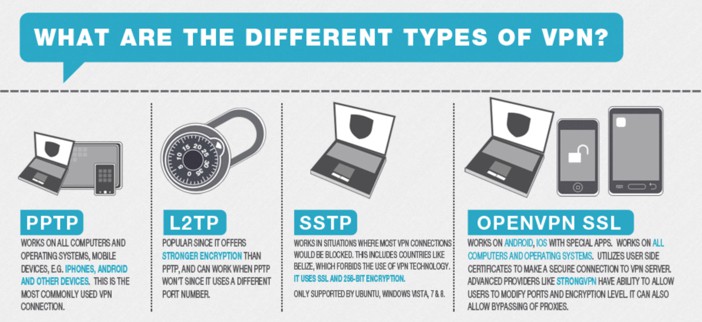

Protokol rangkaian pertama yang dicipta untuk perkhidmatan VPN dipanggil Point to Point Protocol Tunneling (PPTP). Pada masa awal internet, PPTP adalah satu-satunya pilihan VPN yang tersedia. Ini sebahagiannya kerana ia direka oleh Microsoft dan termasuk dalam versi awal sistem pengendalian Windows. Kedua-dua VPN percuma dan juga beberapa rakan lebih mahal dalam senarai kategori VPN Australia terbaik menggunakan protokol PPTP.

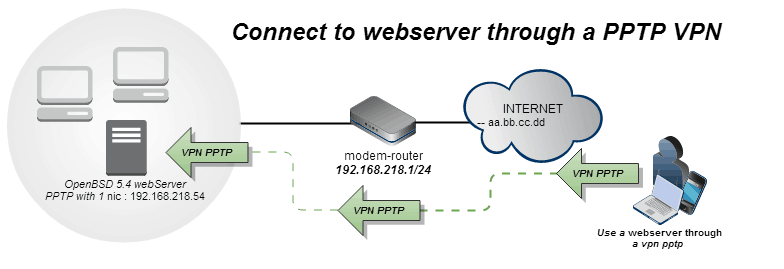

Lalu lintas yang dihantar melalui PPTP menggunakan port 1723 melalui Protokol Kawalan Pengangkutan (TCP). Ia menyokong beberapa kaedah pengesahan yang berlainan dan akan membawa permintaan rangkaian melalui terowong yang menggunakan Generik Route Encapsulation (GRE), yang merupakan protokol yang direka oleh Cisco.

Walaupun PPTP mempunyai syarikat besar di belakangnya, protokol itu mempunyai beberapa kebimbangan keselamatan yang telah menyebabkan penurunan populariti. Sesetengah perkhidmatan VPN masih menawarkannya sebagai pilihan kerana ia adalah protokol termudah untuk membuat dan mengkonfigurasi, tetapi kelemahan dalam kaedah penyulitan PPTP bermaksud ia tidak boleh dipercayai untuk kegunaan sehari-hari.

L2TP / IPSec

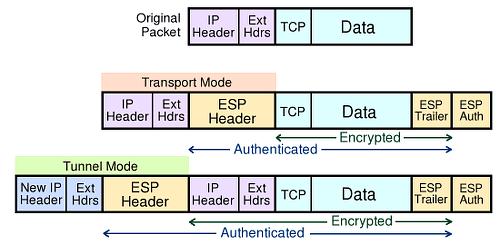

Selepas kecacatan keselamatan pertama ditemui di PPTP, Cisco kembali ke proses reka bentuk mereka dan membantu mewujudkan protokol yang kuat. L2TP / IPSec sebenarnya terdiri daripada dua kepingan berasingan: Protokol Pelapisan Terowong Dua (L2TP) untuk routing dan Internet Protocol Security (IPSec) untuk penyulitan.

Dengan mengalihkan terowong VPN ke Lapisan 2 rangkaian, yang dikenali sebagai lapisan pautan data, Cisco menjadikannya lebih sukar bagi penggodam untuk menyusup sambungan selamat. Di samping itu, IPSec menambah kunci penyulitan 256-bit yang menawarkan keselamatan yang mencukupi untuk dipertimbangkan sebagai patuh rahsia atas.

L2TP / IPSec ditawarkan sebagai penyelesaian VPN pada kebanyakan sistem operasi moden, walaupun pada umumnya ia mengambil masa yang lama untuk mengkonfigurasi. Di samping itu, kadangkala kelajuan rangkaian dengan L2TP / IPSec boleh menjadi perlahan daripada protokol VPN yang lain. Keselamatan tambahan L2TP / IPSec masih menjadikannya pilihan menarik bagi pengguna internet.

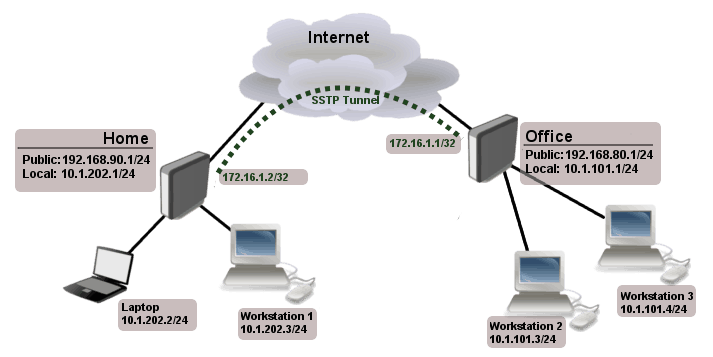

SSTP

Walaupun VPN kini disyorkan untuk semua jenis peranti, pada hari-hari awal internet, mereka digunakan terutamanya oleh syarikat yang memerlukan cara untuk mengakses sistem dengan selamat dari lokasi terpencil. Kerana Microsoft mempunyai dominasi seperti di dunia korporat, mereka memainkan peranan utama dalam pembangunan dan penyelenggaraan protokol VPN yang berbeza.

Protokol Sokongan Terowong Selamat (SSTP) adalah projek yang dijalankan dan dimiliki sepenuhnya oleh Microsoft. Ia menggunakan port TCP 443 dan berfungsi dengan cara yang sama seperti sijil SSL di web, yang diwakili oleh simbol padlock di sebelah alamat URL dalam pelayar anda.

SSTP dianggap sebagai protokol yang sangat selamat, tetapi ia hanya tersedia untuk komputer Windows dan dilengkapi dengan batasan lain. Ia tidak dapat mengendalikan semua jenis lalu lintas internet dan terutama digunakan untuk membolehkan pengguna desktop jauh menyambung ke sistem dari rangkaian luaran.

IKEv2 / IPsec

Seperti yang dinyatakan sebelum ini, pengesahan adalah sekeping kritikal bagaimana semua VPN beroperasi. Setiap sesi yang anda buka di terowong selamat akan diberikan kepada peranti anda dan maklumat pengguna, supaya permintaan web dapat dialihkan ke bawahan ke rangkaian setempat anda.

L2TP adalah kaedah pengesahan pertama yang dipasangkan dengan protokol penyulitan IPSec. Pada masa kini, beberapa pembekal VPN menawarkan pilihan untuk membolehkan Internet Key Exchange versi 2 (IKEv2) sebagai bentuk pengesahan alternatif. IKEv2 boleh digunakan dengan VPN berasaskan router atau perkhidmatan berasaskan sijil.

IKEv2 / IPSec dianggap sebagai a protokol VPN yang sangat selamat kerana kebolehpercayaan dan keselamatan ketika merundingkan sesi terowong baru. Malangnya, sesetengah peranti mudah alih mungkin tidak mempunyai sokongan asli untuknya atau hanya dapat dikonfigurasi dengan versi terdahulu, yang dikenali sebagai IKEv1, yang mungkin terdedah kepada serangan cyber.

Jika anda membaca artikel saya mengenai platform dagangan terbaik Australia, saya cadangkan IPsec sebagai pergi ke protokol untuk transaksi dalam talian yang selamat.

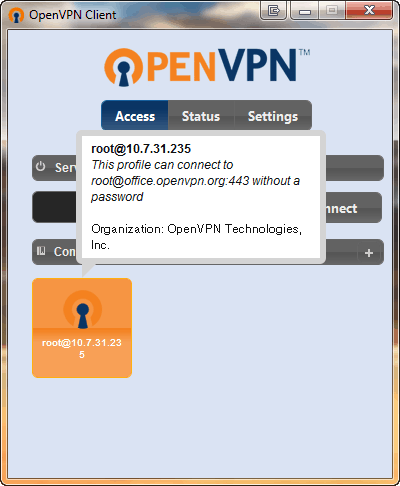

OpenVPN TCP

Pada awal tahun 2000, komuniti pembangunan sumber terbuka mula mencari alternatif alternatif protokol VPN. Hasilnya telah dikenal sebagai OpenVPN, yang saat ini tersedia melalui lisensi bebas atau komersial dan dapat beroperasi di salah satu dari dua mekanisme: TCP atau UDP.

Pada awal tahun 2000, komuniti pembangunan sumber terbuka mula mencari alternatif alternatif protokol VPN. Hasilnya telah dikenal sebagai OpenVPN, yang saat ini tersedia melalui lisensi bebas atau komersial dan dapat beroperasi di salah satu dari dua mekanisme: TCP atau UDP.

Versi TCP trafik laluan OpenVPN melalui saluran yang sama dengan protokol PPTP tetapi melakukannya dengan cara yang lebih selamat. SSL digunakan semasa pertukaran kunci pengesahan dan kemudian kaedah penyulitan adat menjamin pemindahan data. Sekeping besar ini adalah perpustakaan OpenSSL, yang menawarkan pelbagai cipher dan algoritma untuk penyulitan.

OpenVPN TCP adalah protokol yang sangat fleksibel, tetapi kerana itu anda perlu berhati-hati ketika memilih antara pembekal. Banyak syarikat menambah pemalam atau skrip pihak ketiga untuk menjalankan di atas OpenVPN TCP. Ini mungkin menambah fungsi yang berguna, tetapi ia juga boleh mempengaruhi prestasi atau bahkan memperkenalkan kebimbangan keselamatan baru.

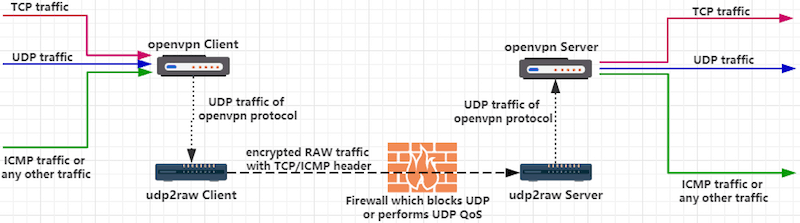

UDP OpenVPN

Seperti yang dinyatakan sebelum ini, protokol OpenVPN juga disokong oleh satu lagi mekanisme. Dengan versi Pengguna Datagram Protokol (UDP), data dihantar melalui saluran tanpa nama yang tidak perlu melakukan jabat tangan digital antara penghantar mesej dan penerima. TCP tidak termasuk jabat tangan ini, yang boleh mengambil masa tetapi juga menjamin bahawa mesej dihantar dan diakui di kedua-dua hujung VPN.

Tujuan OpenVPN UDP adalah untuk mengurangkan latensi sebanyak mungkin apabila menyambung ke internet terbuka. Kerana setiap permintaan tidak perlu melakukan jabat tangan yang berasingan, lapisan VPN dapat memindahkan paket data lebih cepat tanpa menunggu node rangkaian lain untuk bertindak balas. Kebanyakan pembekal yang menggunakan OpenVPN mengkonfigurasi pelanggan mereka untuk menggunakan pilihan UDP secara lalai.

Protokol UDP paling sering digunakan dalam streaming audio, video, atau perkhidmatan permainan apabila sejumlah kerugian paket dijangka dan tidak akan merosakkan pengalaman. Apabila ia datang kepada OpenVPN, pilihan UDP tidak menawarkan prestasi dan kelajuan yang unggul, tetapi kebolehpercayaan boleh menderita kerana data selamat anda mungkin tidak selalu sampai ke destinasi yang dimaksudkan.

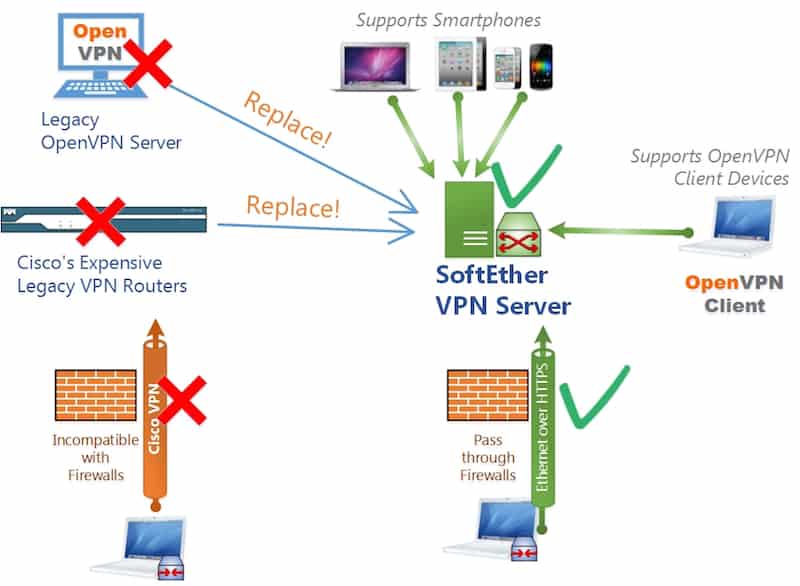

SoftEther

SoftEther adalah satu lagi projek sumber terbuka yang memasarkan dirinya sebagai alternatif kepada OpenVPN dan protokol lain yang dikendalikan oleh Microsoft dan Cisco. Ia kini tersedia untuk komputer Mac dan Windows, serta pelayan yang menjalankan binaan Linux yang berlainan.

Salah satu kelebihan besar SoftEther adalah keserasiannya dengan semua protokol VPN yang lain. Ia boleh beroperasi bersama infrastruktur yang anda miliki semasa menyediakan persekitaran VPN untuk akses jarak jauh atau terowong tapak ke tapak. SoftEther menggunakan bentuk penyulitan tersuai berdasarkan standard SSL tetapi masih boleh diintegrasikan dengan firewall dan penyekat keselamatan yang paling biasa.

VPN SoftEther termasuk antara muka pengguna untuk mengkonfigurasi tetapan keselamatan dan protokol, tetapi ia lebih kompleks daripada pilihan terbina dalam yang disediakan dengan kebanyakan sistem operasi moden. SoftEther berfungsi dengan baik dalam persekitaran awan seperti Amazon Web Services atau Microsoft Azure, di mana ia boleh digunakan di seluruh perusahaan.

WireGuard

Walaupun banyak protokol VPN yang lebih tua telah mencapai tahap matang di mana pembangunan baru jarang berlaku, protokol WireGuard mewakili salah satu daripada pilihan yang lebih baru dan masih mengalami perkembangan berat hari ini. Tujuan WireGuard adalah untuk menawarkan penyelesaian VPN yang mudah dan cepat untuk kedua-dua individu dan organisasi.

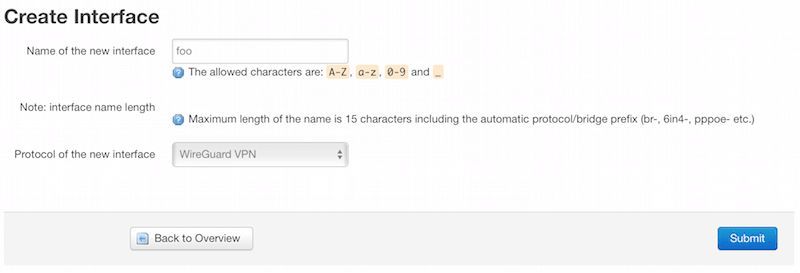

WireGuard bermula sebagai projek yang bertujuan untuk berjalan di Linux, tetapi kini telah berkembang untuk menyediakan sokongan untuk sistem operasi dan peranti mudah alih yang lain. Apabila anda memasang protokol WireGuard, ia sebenarnya menambah antara muka baru untuk tetapan rangkaian anda yang tertanam pada tahap rendah peranti anda supaya gangguan luar minimum.

WireGuard dianggap sebagai penyelesaian VPN yang canggih kerana pendekatannya terhadap penyulitan. Alat ini menggunakan sesuatu yang dikenali sebagai routing cryptokey untuk mengawal rangkaian alamat IP yang dibenarkan melalui terowong VPN yang selamat. Ini bergantung pada rangkaian nod peer yang berkomunikasi satu sama lain melalui WireGuard.

WireGuard komited untuk menjadi penyelesaian VPN sumber terbuka, tetapi sejak projek itu masih belum melepaskan versi perisian yang stabil, ada masih ada risiko menggunakannya sebagai alat VPN sahaja.

Garisan bawah

Dalam kata-kata data hari ini pelanggaran dan peretasan, lebih penting daripada sebelumnya untuk mengambil langkah-langkah untuk memastikan keselamatan dalam talian anda. Sebahagian besar tinggal dalam talian peribadi adalah memastikan data anda mengalir melalui saluran selamat. Melabur dalam penyedia dan alat VPN yang boleh dipercayai adalah cara terbaik untuk melakukannya.

Apabila cuba membandingkan penyelesaian VPN yang berbeza yang terdapat di pasaran, pastikan untuk menyelidik teknologi dan protokol yang digunakan setiap pengguna. Seperti yang telah kami tunjukkan, beberapa protokol sudah tidak dikemas kini sementara yang lain masih matang. Anda ingin mencari alat VPN yang baki kelajuan, kebolehpercayaan dan keselamatan.

Resoures Tambahan

- Protokol VPN Cisco Systems Dijelaskan

- Negeri Penn – Perbandingan Protokol VPN – IPSec, PPTP, dan L2TP

28.04.2023 @ 09:12

an ia kehilangan sokongan dari kebanyakan pengguna VPN. Ia tidak menawarkan tahap penyulitan yang tinggi dan mudah dipecahkan oleh penggodam. Oleh itu, jika anda ingin melindungi privasi anda dengan lebih baik, anda harus memilih protokol VPN yang lebih selamat seperti OpenVPN atau L2TP/IPSec.

Translation:

Internet safety has become an important topic in todays world. Every time you go online, whether from a computer or smartphone, your personal information is at risk. Hackers are out there to steal data and you are not sure which companies can be trusted. If you want to take privacy protection seriously on the internet, the best step you can take is to invest in a good virtual private network (VPN) service for all your devices. You may have heard about VPNs in the news but may not be sure exactly how they work. In this article, we will explore the benefits of using VPNs and dive into the various protocols used today. It is important to note that not all VPNs are the same, and the protocol technology they choose to use is a big reason why.

Why You Need to Use VPN

The easiest way to understand the function of VPN is to think of it as your private tunnel on a busy highway. When you use a regular internet connection, all traffic flows out of your home wifi network and onto the open internet. Your internet service provider (ISP) is responsible for directing this data to the appropriate place. When you turn on a VPN client, your traffic is sent through a secure tunnel before reaching the open internet. Data still moves through your ISP network, but it is fully encrypted so that hackers cannot bypass and decode it. In addition, VPN provides you with an anonymous IP address, making it harder to track your online activities. In general, it is wise to use VPN when you connect to the internet. VPN clients are available for all operating systems and device types, including tablets and phones. VPN is especially important if you travel a lot or rely on public wifi hotspots, as this exposes you to cyberattacks.

VPN Protocol Overview

When you search online, you will find hundreds of different options for VPN clients and services. So what sets them apart? It is important to focus on the protocol technology used by VPN tools, as it will determine how secure and reliable the solution is. As VPN technology has evolved over time, new protocols