वीपीएन लिनक्स सर्वर

Contents

वीपीएन लिनक्स सर्वर

लॉक बटन के बाईं ओर त्वरित सेटिंग मेनू आपको सुरक्षित कोर चालू करने देता है पर या बंद. (केवल एक प्लस या दूरदर्शी योजना के साथ उपलब्ध है.)

लिनक्स पर प्रोटॉन वीपीएन का उपयोग कैसे करें

इस गाइड में, हम संक्षेप में विभिन्न तरीकों पर चर्चा करते हैं जो आप लिनक्स पर प्रोटॉन वीपीएन का उपयोग कर सकते हैं और प्रोटॉन वीपीएन लिनक्स ऐप को स्थापित करने और उपयोग करने के लिए एक गाइड प्रदान करते हैं, जो हमारी अनुशंसित विधि है.

अपनी पसंद के डिस्ट्रो के लिए लिनक्स पर मुफ्त में प्रोटॉन वीपीएन प्राप्त करना सरल है. लिनक्स पर प्रोटॉन वीपीएन का उपयोग करने के कई तरीके हैं:

1. आधिकारिक प्रोटॉन वीपीएन लिनक्स ऐप

प्रोटॉन वीपीएन लिनक्स ऐप एक ग्राफिकल यूजर इंटरफेस के साथ पूरी तरह से चित्रित डेस्कटॉप वीपीएन एप्लिकेशन है. यह अधिकांश लोगों के लिए अपने लिनक्स सिस्टम पर प्रोटॉन वीपीएन का उपयोग करने के लिए अनुशंसित तरीका है. हम इस लेख में इस ऐप को स्थापित करने और उपयोग करने के बारे में चर्चा करते हैं.

2. आधिकारिक प्रोटॉन वीपीएन सीएलआई

प्रोटॉन वीपीएन सीएलआई उन लोगों के लिए अनुशंसित एक पूरी तरह से चित्रित कमांड लाइन टूल है जो टर्मिनल में काम करना पसंद करते हैं, एक ऐसा ऐप चाहते हैं जो न्यूनतम सिस्टम संसाधनों का उपयोग करता है, या लिनक्स सर्वर के साथ काम करता है. कृपया ध्यान दें कि प्रोटॉन वीपीएन सीएलआई अभी तक स्प्लिट टनलिंग का समर्थन नहीं करता है और हेडलेस सर्वर पर नहीं चलता है.

3. मैनुअल OpenVPN सेटअप

प्रोटॉन वीपीएन लिनक्स ऐप और प्रोटॉन वीपीएन सीएलआई हमारे सर्वर के लिए वीपीएन कनेक्शन को सुरक्षित करने के लिए अत्यधिक सुरक्षित OpenVPN प्रोटोकॉल का उपयोग करते हैं. आप OpenVPN को मैन्युअल रूप से लिनक्स में या तो NetworkManager या कमांड लाइन का उपयोग करके कॉन्फ़िगर कर सकते हैं. यह हमारे प्रोटॉन वीपीएन लिनक्स ऐप या प्रोटॉन वीपीएन सीएलआई द्वारा समर्थित उपकरणों पर उपयोगी हो सकता है, लेकिन यदि हम एक सर्वर को रिटायर करते हैं, तो आपको नई OpenVPN कॉन्फ़िगरेशन फ़ाइलें डाउनलोड करने की आवश्यकता हो सकती है.

प्रोटॉन वीपीएन लिनक्स ऐप कैसे इंस्टॉल करें

आधिकारिक प्रोटॉन वीपीएन लिनक्स ऐप आपको एक सहज और आसान-से-उपयोग ग्राफिकल इंटरफ़ेस के माध्यम से वीपीएन को नियंत्रित करते हुए प्रोटॉन वीपीएन के साथ अपने लिनक्स उपकरणों की रक्षा करने देता है.

यह ऐप मूल रूप से उन्नत प्रोटॉन वीपीएन सुविधाओं का समर्थन करता है, जिसमें शामिल हैं:

- नेटशिल्ड एडब्लॉकर

- स्थायी मार स्विच

- स्विच बन्द कर दो

- सुरक्षित कोर

न केवल लिनक्स ऐप का उपयोग करना आसान है, बल्कि इसे स्थापित करना त्वरित और सरल है, भले ही आप किस डिस्ट्रो का उपयोग करें. यह लेख बताएगा कि हमारे आधिकारिक लिनक्स ऐप का उपयोग कैसे करें. हमारे पास सभी समर्थित डिस्ट्रोस के लिए अलग -अलग इंस्टॉलेशन गाइड हैं:

लिनक्स वितरण और संस्करणों की पूरी सूची के लिए जो हम वर्तमान में समर्थन करते हैं, कृपया देखें:

यदि आप हमारे लिनक्स ऐप के समुदाय-विकसित संस्करण का उपयोग कर रहे हैं, तो हम आपको नए ऐप को इंस्टॉल करने से पहले इसे अनइंस्टॉल करने की सलाह देते हैं. इसके लिए निर्देश प्रत्येक डिस्ट्रो सेटअप गाइड में प्रदान किए जाते हैं.

प्रोटॉन वीपीएन लिनक्स ऐप का उपयोग कैसे करें

एक बार जब आप प्रोटॉन वीपीएन ऐप इंस्टॉल कर लेते हैं, तो इसे एप्लिकेशन लॉन्चर का उपयोग करके और खोज करके इसे खोलें Protonvpn.

फिर, अपने प्रोटॉन खाता क्रेडेंशियल्स में प्रवेश करके लॉग इन करें. (यदि आप पहले प्रोटॉन वीपीएन लिनक्स सीएलआई का उपयोग कर रहे थे और अपग्रेड किए गए थे, तो आपको फिर से लॉग इन करने की आवश्यकता नहीं होगी.)

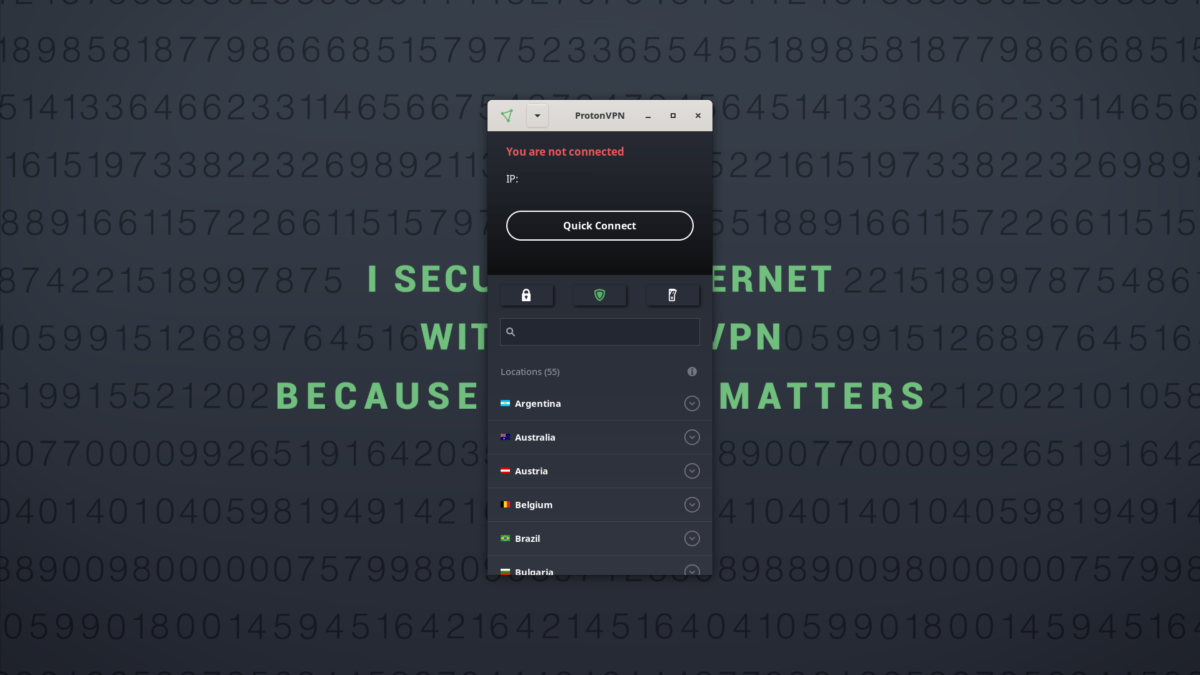

जल्दी से जुड़िये

एक बार जब आप ऐप में लॉग इन कर लेते हैं, जल्दी से जुड़िये बटन.

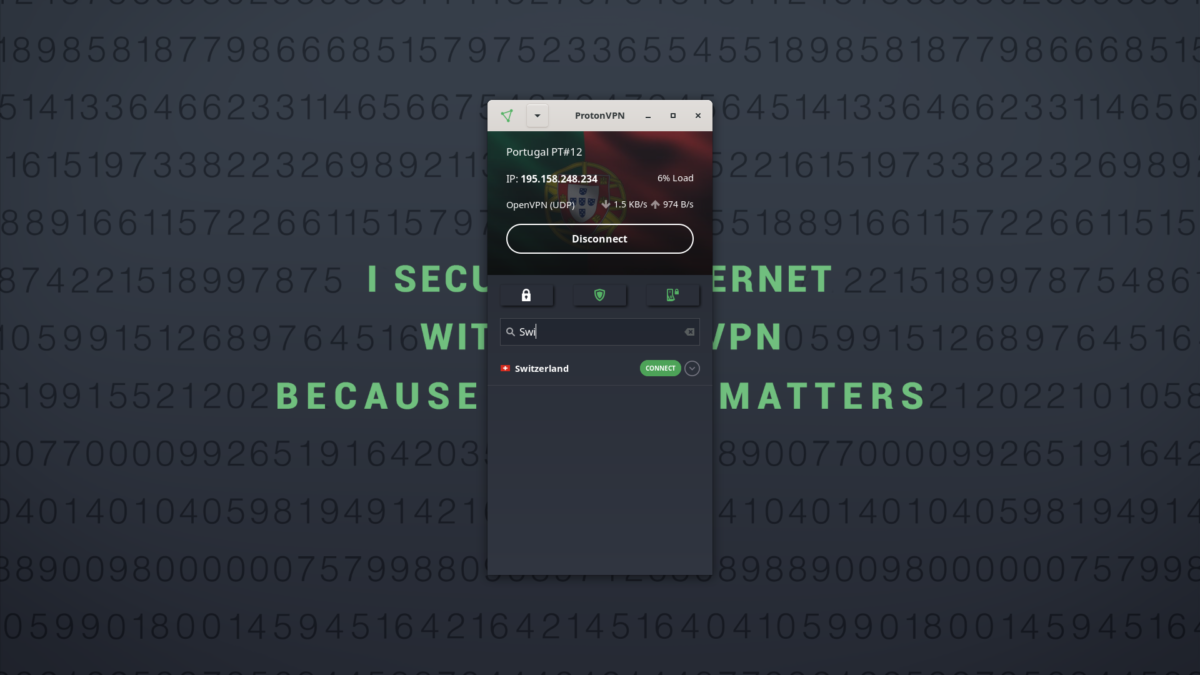

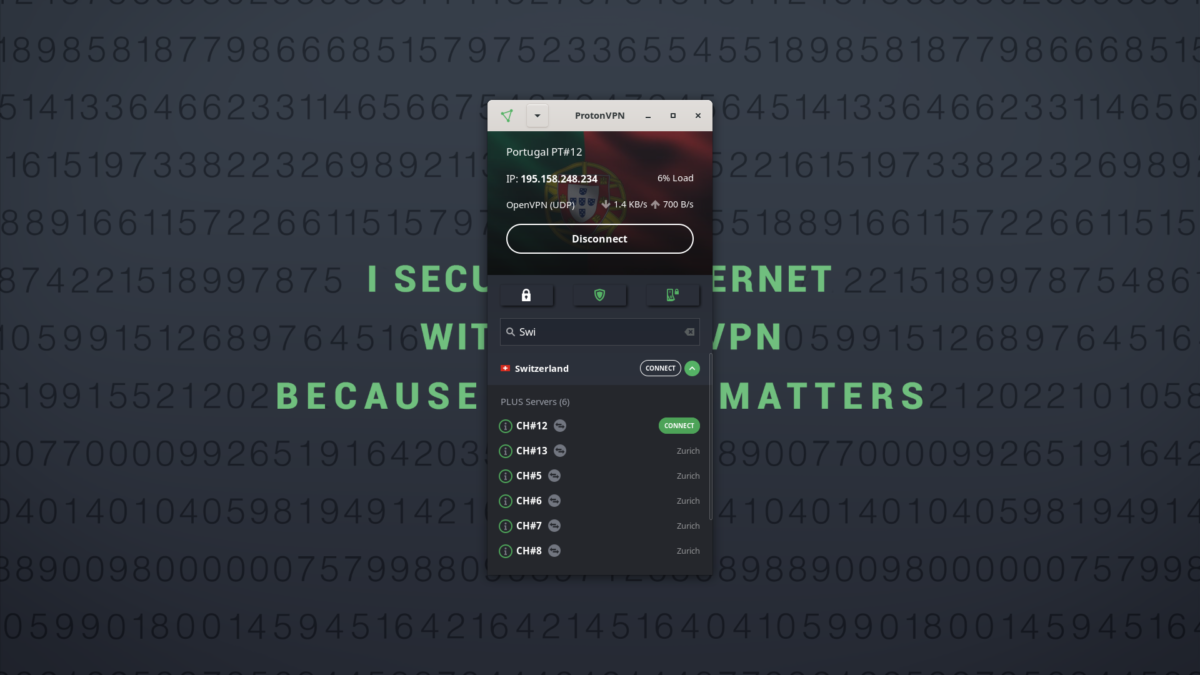

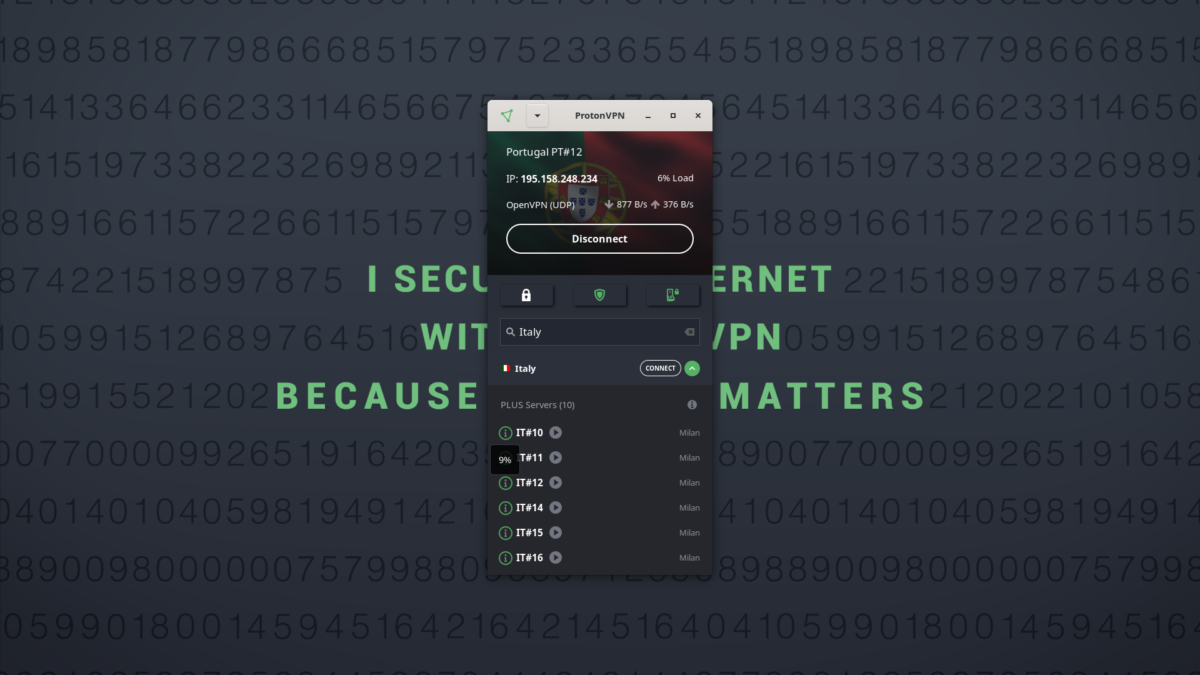

देश द्वारा खोजें

आप देश की सूची के माध्यम से स्क्रॉल करके या खोज बार में टाइप करके देश द्वारा वीपीएन सर्वर खोज सकते हैं. आप हरे रंग पर क्लिक करके अपनी पसंद के सर्वर से कनेक्ट कर सकते हैं जोड़ना बटन.

पी 2 पी फ़ाइल साझाकरण

आप प्रोटॉन वीपीएन सर्वर से कनेक्ट होने के दौरान फाइलें साझा कर सकते हैं और दो-तरफ़ा तीर आइकन (नीचे दिए गए चित्र में) से जुड़े हैं।. पी 2 पी फ़ाइल साझाकरण केवल वीपीएन प्लस, प्रोटॉन असीमित, या दूरदर्शी (विरासत उपयोगकर्ता केवल) योजनाओं पर उपलब्ध है.

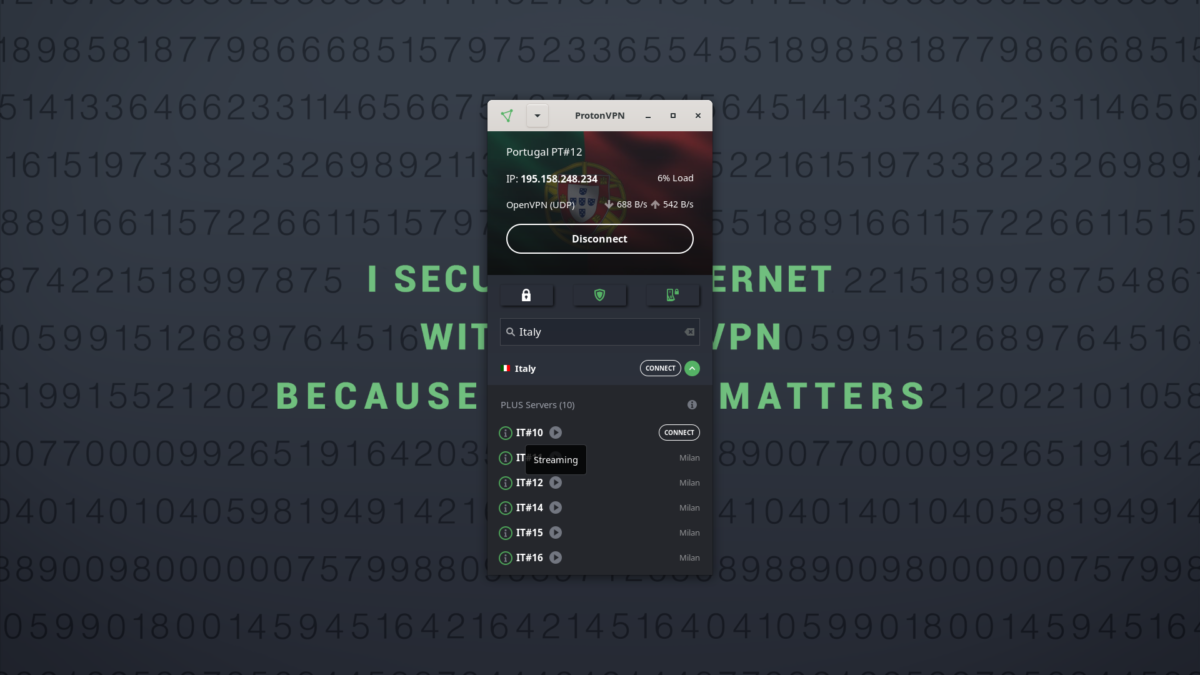

स्ट्रीमिंग

आप अपने पसंदीदा स्ट्रीमिंग प्लेटफार्मों तक पहुंचने के लिए प्रोटॉन वीपीएन का उपयोग कर सकते हैं. सर्वर जिनके पास उनके नाम समर्थन स्ट्रीमिंग के बगल में एक प्ले एरो आइकन है. (केवल प्लस और दूरदर्शी योजनाओं पर उपलब्ध है.)

आप अपने कर्सर को मँडराकर किसी भी सर्वर पर ट्रैफ़िक लोड की जांच भी कर सकते हैं मैं आइकन.

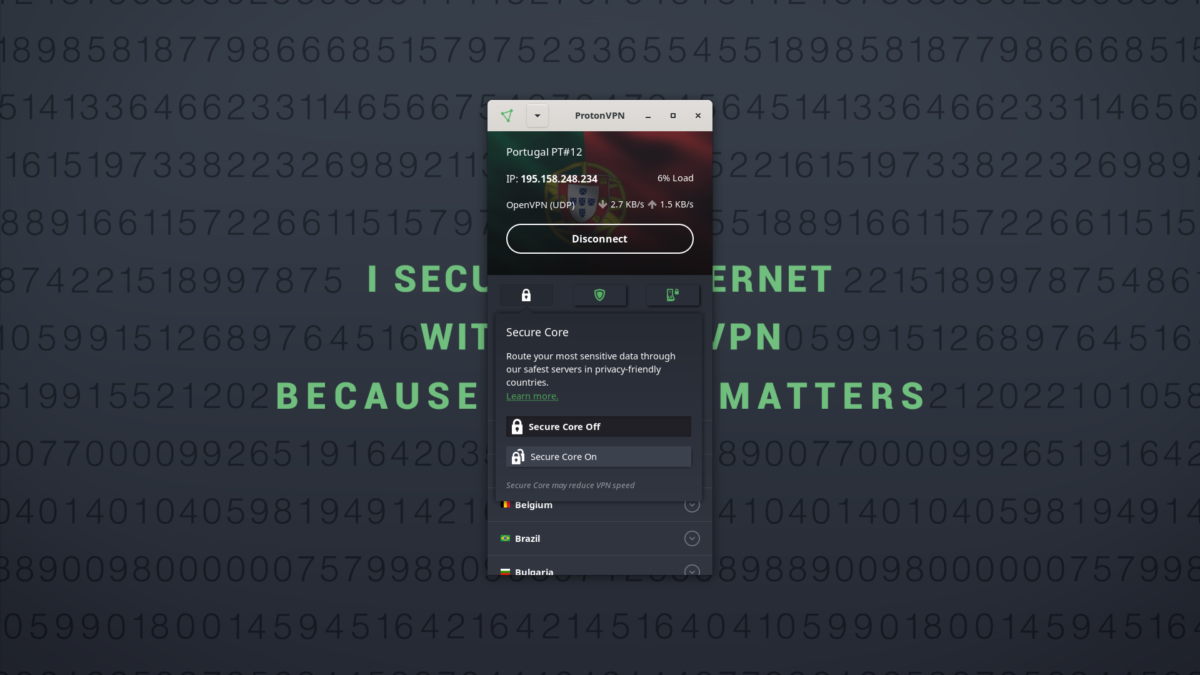

त्वरित सेटिंग मेनू में तीन बटन हैं जो आपको हमारे सुरक्षित कोर, नेटशिल्ड और किल स्विच सुविधाओं को नियंत्रित करने देते हैं.

सुरक्षित कोर

लॉक बटन के बाईं ओर त्वरित सेटिंग मेनू आपको सुरक्षित कोर चालू करने देता है पर या बंद. (केवल एक प्लस या दूरदर्शी योजना के साथ उपलब्ध है.)

सुरक्षित कोर अपने ऑनलाइन ट्रैफ़िक को विशेष, कठोर वीपीएन सर्वर के माध्यम से रूट करता है, जो अपने वांछित देश में एक दूसरे वीपीएन सर्वर पर भेजने से पहले मजबूत डेटा-सुरक्षा कानूनों वाले देशों में रखे गए हैं.

एक बार जब आप सुरक्षित कोर को चालू करते हैं पर, आप मल्टी-हॉप वीपीएन कनेक्शन के लिए अलग-अलग विकल्प देखेंगे.

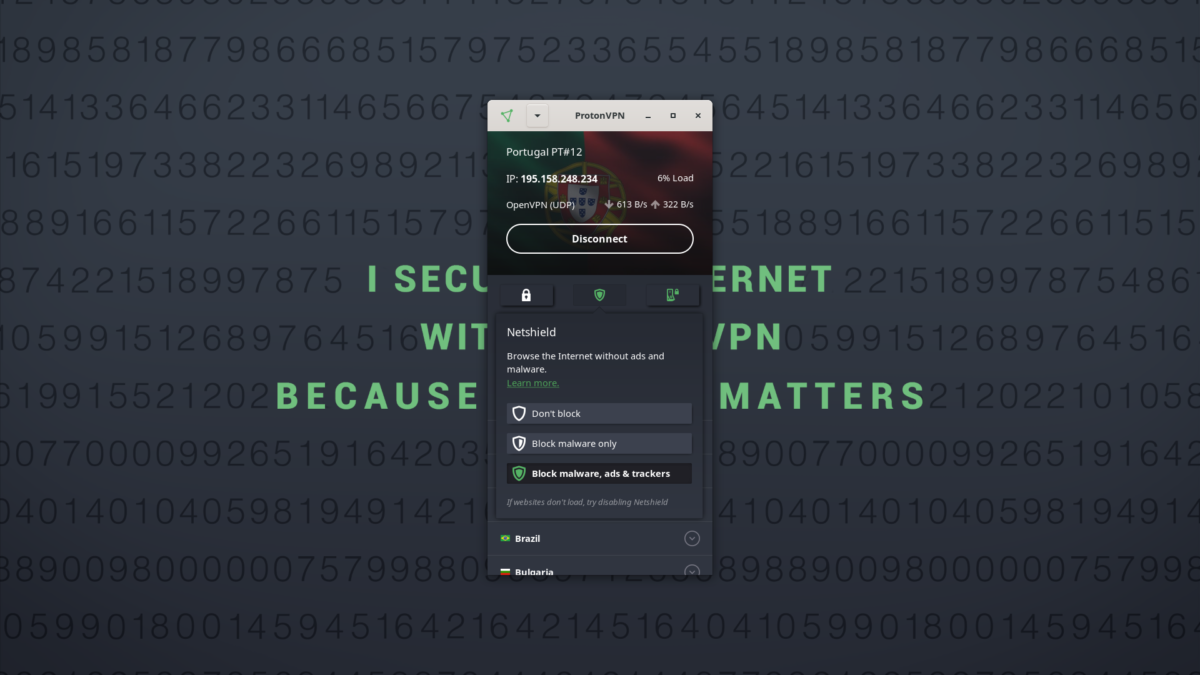

नेटशिल्ड

के बीच में ढाल बटन त्वरित सेटिंग मेनू आपको अपने नेटशिल्ड सुरक्षा के स्तर का चयन करने देता है. (केवल एक प्लस या दूरदर्शी योजना के साथ उपलब्ध है.)

NetShield हमारा Adblocker है जो आपके डिवाइस को लोड करने से रोकने के लिए DNS फ़िल्टरिंग का उपयोग करता है, जो आपके डिवाइस को सुरक्षित रखता है और अपने ब्राउज़िंग को तेज करता है.

स्विच बन्द कर दो

के दाईं ओर स्विच बटन त्वरित सेटिंग मेनू आपको किल स्विच और स्थायी किल स्विच को चालू करने की अनुमति देता है पर या बंद.

- स्विच बन्द कर दो यदि आपका VPN कनेक्शन अनजाने में बाधित है, तो अपने डिवाइस से सभी बाहरी कनेक्शन को ब्लॉक करता है. यदि आप मैन्युअल रूप से वीपीएन को डिस्कनेक्ट करते हैं तो यह बाहरी कनेक्शन को अवरुद्ध नहीं करता है.

- स्थायी मार स्विच जब तक आप एक वीपीएन से कनेक्ट नहीं होते हैं, तब तक अपने डिवाइस से सभी बाहरी कनेक्शन को ब्लॉक करता है. यदि आप मैन्युअल रूप से वीपीएन को डिस्कनेक्ट करते हैं या अपने कंप्यूटर को पुनरारंभ करते हैं, तो यह बाहरी कनेक्शन को अवरुद्ध करना जारी रखेगा.

ध्यान दें कि यदि आप स्थायी किल स्विच को सक्रिय करते हैं, तो यह बाहरी कनेक्शन को अवरुद्ध करना जारी रखेगा, भले ही आप प्रोटॉन वीपीएन से लॉग आउट करें.

लॉग आउट कर रहा हूं

प्रोटॉन वीपीएन से लॉग आउट करने के लिए, स्टेटस बार पर तीर बटन पर क्लिक करें और चुनें लॉग आउट.

तंत्र ट्रे आइकन

हमारा लिनक्स ऐप दिखा सकता है तंत्र ट्रे आइकन जब आप मुख्य प्रोटॉन वीपीएन विंडो को बंद करते हैं तो यह सक्रिय रहता है और आपको आसानी से अनुमति देता है जल्दी से जुड़िये या वीपीएन को डिस्कनेक्ट करें.

![]()

इस सिस्टम को स्थापित करने के निर्देश ट्रे आइकन को आपके डिस्ट्रो के लिए लिनक्स सेटअप गाइड में पाया जा सकता है..

समर्थित डिस्ट्रोस

प्रोटॉन वीपीएन लिनक्स ऐप वर्तमान में आधिकारिक तौर पर निम्नलिखित डिस्ट्रोस पर समर्थित है:

- डेबियन

- उबंटू

- पुदीना

- एमएक्स लिनक्स

- काली लिनक्स

- प्राथमिक

- फेडोरा

- आर्कलिनक्स / मांजारो

लिनक्स वितरण और संस्करणों की पूरी सूची के लिए जो हम वर्तमान में समर्थन करते हैं, कृपया देखें:

हम अधिक डिस्ट्रोस के लिए आधिकारिक समर्थन जोड़ने पर काम कर रहे हैं. डेबियन रिपॉजिटरी को कई डेबियन-आधारित डिस्ट्रोस पर काम करना चाहिए, और हम उपयोगकर्ताओं को अपने सिस्टम पर अपने सॉफ़्टवेयर का परीक्षण करने के लिए आमंत्रित करते हैं. लेकिन हम समर्थन की गारंटी नहीं दे सकते हैं अगर चीजें इन असमर्थित प्रणालियों पर काम नहीं करती हैं.

सुरक्षित

आपका इंटरनेट

- सख्त कोई लॉग नीति

- सभी ऐप खुले स्रोत और ऑडिट किए गए हैं

- उच्च गति वाले कनेक्शन (10 GBIT तक)

- स्विट्जरलैंड में स्थित है

- 30 – दिन की पैसे वापस करने की गारंटी

वैचारिक अवलोकन

यदि आप वायरगार्ड के बारे में एक सामान्य वैचारिक अवलोकन चाहते हैं, तो यहां पढ़ें. फिर आप इसे उपयोग करने के तरीके के बारे में क्विकस्टार्ट निर्देशों को स्थापना और पढ़ने के लिए प्रगति कर सकते हैं.

यदि आप आंतरिक आंतरिक कामकाज में रुचि रखते हैं, तो आप प्रोटोकॉल के संक्षिप्त सारांश में रुचि रखते हैं, या तकनीकी व्हाइटपेपर को पढ़कर गहराई से अधिक जा सकते हैं, जो प्रोटोकॉल, क्रिप्टोग्राफी और फंडामेंटल पर अधिक विस्तार से जाता है. यदि आप एक नए प्लेटफॉर्म के लिए वायरगार्ड को लागू करने का इरादा रखते हैं, तो कृपया क्रॉस-प्लेटफ़ॉर्म नोट्स पढ़ें.

Wireguard UDP पर IP पैकेट को सुरक्षित रूप से एनकैप्सुलेट करता है. आप एक Wireguard इंटरफ़ेस जोड़ते हैं, इसे अपनी निजी कुंजी और अपने साथियों की सार्वजनिक कुंजी के साथ कॉन्फ़िगर करें, और फिर आप इसके पार पैकेट भेजते हैं. प्रमुख वितरण और धकेलने वाले कॉन्फ़िगरेशन के सभी मुद्दे हैं दायरे से बाहर Wireguard की; ये अन्य परतों के लिए बहुत बेहतर मुद्दे हैं, ऐसा न हो. इसके विपरीत, यह SSH और MOSH के मॉडल की अधिक नकल करता है; दोनों पक्षों के पास एक -दूसरे की सार्वजनिक चाबियां हैं, और फिर वे केवल इंटरफ़ेस के माध्यम से पैकेट का आदान -प्रदान शुरू करने में सक्षम हैं.

सरल नेटवर्क इंटरफ़ेस

Wireguard एक नेटवर्क इंटरफ़ेस (या कई) को जोड़कर काम करता है, जैसे ETH0 या WLAN0, जिसे WG0 (या WG1, WG2, WG3, आदि) कहा जाता है. यह नेटवर्क इंटरफ़ेस तब IFConfig (8) या IP-Address (8) का उपयोग करके सामान्य रूप से कॉन्फ़िगर किया जा सकता है, इसके लिए मार्गों के साथ जोड़ा गया और रूट (8) या IP-route (8) का उपयोग करके हटा दिया गया, और इसी तरह सभी साधारण नेटवर्किंग उपयोगिताओं के साथ. इंटरफ़ेस के विशिष्ट वायरगार्ड पहलुओं को WG (8) टूल का उपयोग करके कॉन्फ़िगर किया गया है. यह इंटरफ़ेस एक सुरंग इंटरफ़ेस के रूप में कार्य करता है.

Wireguard एसोसिएट्स टनल आईपी पते सार्वजनिक कुंजी और रिमोट एंडपॉइंट्स के साथ पते. जब इंटरफ़ेस एक सहकर्मी को एक पैकेट भेजता है, तो यह निम्नलिखित करता है:

- यह पैकेट 192 के लिए है.168.30.8. कौन सा सहकर्मी है? मुझे देखने दो. ठीक है, यह सहकर्मी abcdefgh के लिए है . (या यदि यह किसी भी कॉन्फ़िगर किए गए सहकर्मी के लिए नहीं है, तो पैकेट छोड़ें.)

- पीयर एबीसीडीईएफजीएच की सार्वजनिक कुंजी का उपयोग करके पूरे आईपी पैकेट को एन्क्रिप्ट करें.

- सहकर्मी abcdefgh का दूरस्थ समापन बिंदु क्या है ? मुझे देखने दो. ठीक है, समापन बिंदु UDP पोर्ट 53133 होस्ट 216 पर है.58.211.110.

- इंटरनेट पर चरण 2 से 216 तक एन्क्रिप्टेड बाइट्स भेजें.58.211.110: 53133 यूडीपी का उपयोग करना.

जब इंटरफ़ेस एक पैकेट प्राप्त करता है, तो ऐसा होता है:

- मुझे अभी -अभी UDP पोर्ट 7361 से एक पैकेट मिला है जो मेजबान 98 पर है.139.183.24. आइए इसे डिक्रिप्ट करें!

- यह सहकर्मी lmnopqrs के लिए ठीक से डिक्रिप्ट और प्रमाणित किया गया . ठीक है, आइए याद रखें कि सहकर्मी LMNOPQRS का सबसे हालिया इंटरनेट एंडपॉइंट 98 है.139.183.24: 7361 यूडीपी का उपयोग करना.

- एक बार डिक्रिप्ट किए जाने के बाद, सादा-पाठ पैकेट 192 से है.168.43.89. क्या पीयर lmnopqrs को 192 के रूप में हमें पैकेट भेजने की अनुमति है.168.43.89?

- यदि हां, तो इंटरफ़ेस पर पैकेट स्वीकार करें. यदि नहीं, तो इसे छोड़ दें.

पर्दे के पीछे अत्याधुनिक क्रिप्टोग्राफी का उपयोग करके उचित गोपनीयता, प्रामाणिकता और सही आगे की गोपनीयता प्रदान करने के लिए बहुत कुछ हो रहा है.

क्रिप्टोके रूटिंग

Wireguard के दिल में एक अवधारणा है क्रिप्टोके रूटिंग, जो सुरंग के अंदर अनुमति दी गई सुरंग आईपी पते की एक सूची के साथ सार्वजनिक कुंजियों को जोड़कर काम करता है. प्रत्येक नेटवर्क इंटरफ़ेस में एक निजी कुंजी और साथियों की एक सूची होती है. प्रत्येक सहकर्मी की एक सार्वजनिक कुंजी होती है. सार्वजनिक चाबियाँ छोटी और सरल होती हैं, और साथियों द्वारा एक दूसरे को प्रमाणित करने के लिए उपयोग की जाती हैं. उन्हें किसी भी आउट-ऑफ-बैंड विधि द्वारा कॉन्फ़िगरेशन फ़ाइलों में उपयोग के लिए चारों ओर से पारित किया जा सकता है, इसी तरह कि किसी ने शेल सर्वर तक पहुंच के लिए किसी मित्र को अपने एसएसएच सार्वजनिक कुंजी को कैसे भेजा हो.

उदाहरण के लिए, एक सर्वर कंप्यूटर में यह कॉन्फ़िगरेशन हो सकता है:

].192.122.3/32, 10.192.124.1/24 [पीयर] publickey = trmvsop4jyqly6rizbgbssqqy3vxi2pi+y71lowwxx0 = अनुमत = 10.192.122.4/32, 192.168.0.0/16 [पीयर] publickey = gn65bkiky1ece9p1wdc8routkhlf2pfaqydyybz6ea = 10.10.10.230/32 और एक क्लाइंट कंप्यूटर में यह सरल कॉन्फ़िगरेशन हो सकता है:

].95.5.69: 51820 की अनुमति = 0.0.0.0/0 सर्वर कॉन्फ़िगरेशन में, प्रत्येक सहकर्मी (एक क्लाइंट) नेटवर्क इंटरफ़ेस को पैकेट भेजने में सक्षम होगा, जिसमें एक स्रोत आईपी के साथ अनुमत आईपी की उसकी संबंधित सूची मिलान है. उदाहरण के लिए, जब एक पैकेट को पीयर GN65BKIK से सर्वर द्वारा प्राप्त किया जाता है. , डिक्रिप्ट और प्रमाणित होने के बाद, यदि इसका स्रोत आईपी 10 है.10.10.230, फिर इसे इंटरफ़ेस पर अनुमति दी जाती है; अन्यथा यह गिरा दिया गया है.

सर्वर कॉन्फ़िगरेशन में, जब नेटवर्क इंटरफ़ेस एक सहकर्मी (एक क्लाइंट) को एक पैकेट भेजना चाहता है,. उदाहरण के लिए, यदि नेटवर्क इंटरफ़ेस को 10 के गंतव्य आईपी के साथ एक पैकेट भेजने के लिए कहा जाता है.10.10.230, यह पीयर GN65BKIK की सार्वजनिक कुंजी का उपयोग करके इसे एन्क्रिप्ट करेगा. , और फिर इसे उस सहकर्मी के सबसे हाल के इंटरनेट एंडपॉइंट पर भेजें.

क्लाइंट कॉन्फ़िगरेशन में, इसका सिंगल पीयर (सर्वर) नेटवर्क इंटरफ़ेस के साथ पैकेट भेजने में सक्षम होगा कोई स्रोत आईपी (0 के बाद से.0.0.0/0 एक वाइल्डकार्ड है). उदाहरण के लिए, जब सहकर्मी Higo9xnz से एक पैकेट प्राप्त होता है. , यदि यह किसी भी स्रोत आईपी के साथ, सही ढंग से डिक्रिप्ट और प्रमाणित करता है, तो इसे इंटरफ़ेस पर अनुमति दी जाती है; अन्यथा यह गिरा दिया गया है.

क्लाइंट कॉन्फ़िगरेशन में, जब नेटवर्क इंटरफ़ेस अपने एकल सहकर्मी (सर्वर) को एक पैकेट भेजना चाहता है, तो यह सिंगल पीयर के साथ पैकेट एन्क्रिप्ट करेगा कोई गंतव्य आईपी पता (0 के बाद से.0.0.0/0 एक वाइल्डकार्ड है). उदाहरण के लिए, यदि नेटवर्क इंटरफ़ेस को किसी भी गंतव्य आईपी के साथ एक पैकेट भेजने के लिए कहा जाता है, तो यह एकल सहकर्मी Higo9xnz की सार्वजनिक कुंजी का उपयोग करके इसे एन्क्रिप्ट करेगा. , और फिर इसे एकल सहकर्मी के सबसे हाल के इंटरनेट एंडपॉइंट पर भेजें.

दूसरे शब्दों में, पैकेट भेजते समय, अनुमत आईपी की सूची एक प्रकार की रूटिंग टेबल के रूप में व्यवहार करती है, और पैकेट प्राप्त करते समय, अनुमत आईपी की सूची एक प्रकार की पहुंच नियंत्रण सूची के रूप में व्यवहार करती है.

इसे हम कहते हैं क्रिप्टोकी रूटिंग टेबल: सार्वजनिक कुंजियों का सरल जुड़ाव और आईपी की अनुमति दी.

IPv4 और IPv6 के किसी भी संयोजन का उपयोग किसी भी फ़ील्ड के लिए किया जा सकता है. यदि आवश्यक हो तो Wireguard एक दूसरे के अंदर एक को एनकैप्सुलेट करने में पूरी तरह से सक्षम है.

क्योंकि वायरगार्ड इंटरफ़ेस पर भेजे गए सभी पैकेट एन्क्रिप्टेड और प्रमाणित होते हैं, और क्योंकि एक सहकर्मी की पहचान और एक सहकर्मी के अनुमत आईपी पते के बीच एक तंग युग्मन है, सिस्टम प्रशासकों को जटिल फ़ायरवॉल एक्सटेंशन की आवश्यकता नहीं है, जैसे कि मामले में IPSEC की, बल्कि वे बस इस आईपी से मेल खा सकते हैं “? इस इंटरफ़ेस पर?”, और आश्वस्त रहें कि यह एक सुरक्षित और प्रामाणिक पैकेट है. यह नेटवर्क प्रबंधन और एक्सेस कंट्रोल को बहुत सरल बनाता है, और एक महान सौदा अधिक आश्वासन प्रदान करता है कि आपके iptables नियम वास्तव में वही कर रहे हैं जो आपने उनके लिए करने का इरादा किया है.

अंतर्निहित रोमिंग

क्लाइंट कॉन्फ़िगरेशन में एक होता है प्रारंभिक इसके एकल सहकर्मी (सर्वर) का समापन बिंदु, ताकि यह पता हो. सर्वर कॉन्फ़िगरेशन के पास अपने साथियों (क्लाइंट) का कोई प्रारंभिक समापन बिंदु नहीं है. ऐसा इसलिए है क्योंकि सर्वर अपने साथियों के समापन बिंदु को खोजता है, जहां से सही ढंग से प्रमाणित डेटा की उत्पत्ति होती है. यदि सर्वर स्वयं अपने स्वयं के समापन बिंदु को बदलता है, और क्लाइंट को डेटा भेजता है, तो क्लाइंट नए सर्वर एंडपॉइंट की खोज करेंगे और कॉन्फ़िगरेशन को ही अपडेट करेंगे।. दोनों क्लाइंट और सर्वर एन्क्रिप्टेड डेटा को सबसे हाल के आईपी एंडपॉइंट पर भेजते हैं, जिसके लिए उन्होंने प्रामाणिक रूप से डेटा को डिक्रिप्ट किया है. इस प्रकार, दोनों छोरों पर पूर्ण आईपी घूम रहा है.

कंटेनरों के लिए तैयार

Wireguard नेटवर्क नेमस्पेस का उपयोग करके एन्क्रिप्टेड पैकेट भेजता है और प्राप्त करता है जिसमें वायरगार्ड इंटरफ़ेस मूल रूप से बनाया गया था. इसका मतलब है कि आप अपने मुख्य नेटवर्क नेमस्पेस में वायरगार्ड इंटरफ़ेस बना सकते हैं, जिसमें इंटरनेट तक पहुंच है, और फिर इसे एक कंटेनर के रूप में एक डॉकटर कंटेनर से संबंधित एक नेटवर्क नामस्थान में स्थानांतरित करें। केवल इंटरफेस. यह सुनिश्चित करता है कि कंटेनर नेटवर्क तक पहुंचने में सक्षम होने का एकमात्र तरीका एक सुरक्षित एन्क्रिप्टेड वाइरगार्ड टनल के माध्यम से है.

और अधिक सीखना

कमांड और त्वरित शुरुआत पर विचार करें कि कैसे व्यवहार में Wireguard का उपयोग किया जाता है, इस बारे में एक अच्छा विचार है. तकनीकी व्हाइटपेपर के अलावा प्रोटोकॉल, क्रिप्टोग्राफी, और की एक्सचेंज का विवरण भी है, जो सबसे अधिक विस्तार प्रदान करता है.

परियोजना के बारे में

सोर्स कोड

Wireguard को ZX2C4 Git रिपॉजिटरी और अन्य जगहों पर होस्ट किए गए कई रिपॉजिटरी में विभाजित किया गया है. परियोजना भंडार सूची से परामर्श करें.

आईआरसी चर्चा

यदि आपको Wireguard की स्थापना या इसका उपयोग करने में परेशानी हो रही है, तो मदद पाने के लिए सबसे अच्छी जगह लाइबरा पर #WireGuard IRC चैनल है.बात करना. हम वहां विकास कार्यों पर भी चर्चा करते हैं और परियोजना के भविष्य की योजना बनाते हैं.

मेलिंग सूची

मेलिंग सूची में शामिल होकर Wireguard Development चर्चा में शामिल हों. यह वह जगह है जहां सभी विकास गतिविधियाँ होती हैं. LKML की शैली के समान Git-send-email का उपयोग करके पैच जमा करें.

ईमेल संपर्क

यदि आप किसी विशेष कारण से निजी तौर पर हमसे संपर्क करना चाहते हैं, तो आप हमें टीम@वायरगार्ड पर पहुंच सकते हैं.कॉम. हालांकि, ध्यान रखें कि “समर्थन” अनुरोध हमारे आईआरसी चैनल के लिए बहुत बेहतर अनुकूल हैं.

सुरक्षा संपर्क

कृपया किसी भी सुरक्षा समस्याओं की रिपोर्ट करें, और केवल, सुरक्षा@wireguard.कॉम. इस ईमेल उपनाम को गैर-सुरक्षा से संबंधित मुद्दे न भेजें. विभिन्न ईमेल पते पर सुरक्षा से संबंधित मुद्दों को न भेजें.

लाइसेंस

कर्नेल घटक GPLV2 के तहत जारी किए जाते हैं, जैसा कि लिनक्स कर्नेल ही है. अन्य परियोजनाओं को एमआईटी, बीएसडी, अपाचे 2 के तहत लाइसेंस दिया गया है.संदर्भ के आधार पर 0, या जीपीएल.

© कॉपीराइट 2015-2022 जेसन ए. डोनफेल्ड. सर्वाधिकार सुरक्षित. “वायरगार्ड” और “वायरगार्ड” लोगो जेसन ए के पंजीकृत ट्रेडमार्क हैं. डोनफेल्ड.

यह परियोजना ZX2C4 और एज सिक्योरिटी से है, जो सूचना सुरक्षा अनुसंधान विशेषज्ञता के लिए समर्पित एक फर्म है.