उच्च एन्क्रिप्शन मानक

Contents

उन्नत एन्क्रिप्शन मानक (एई)

अगले दो चरण क्रमचाह को लागू करते हैं.

उन्नत एन्क्रिप्शन मानक (एई)

मॉरिस जे. Dworkin, ऐलेन बी. बार्कर, जेम्स आर. नेचवटल, जेम्स फोटी, लॉरेंस ई. बसम, ई. रोबैक, जेम्स एफ. ड्रे जेआर.

अमूर्त

उन्नत एन्क्रिप्शन मानक (AES) एक FIPS- अनुमोदित क्रिप्टोग्राफिक एल्गोरिथ्म को निर्दिष्ट करता है जिसका उपयोग इलेक्ट्रॉनिक डेटा की सुरक्षा के लिए किया जा सकता है. एईएस एल्गोरिथ्म एक सममित ब्लॉक सिफर है जो एन्क्रिप्ट (एन्किफर) और डिक्रिप्ट (DECIPHER) जानकारी को एन्क्रिप्ट कर सकता है. एन्क्रिप्शन डेटा को एक अनजाने रूप में परिवर्तित करता है जिसे सिफरटेक्स्ट कहा जाता है; Ciphertext को डिक्रिप्ट करना डेटा को अपने मूल रूप में वापस परिवर्तित करता है, जिसे प्लेनटेक्स्ट कहा जाता है. एईएस एल्गोरिथ्म 128, 192, और 256 बिट्स की क्रिप्टोग्राफिक कुंजियों का उपयोग करने में सक्षम है, जो 128 बिट्स के ब्लॉक में डेटा को एन्क्रिप्ट और डिक्रिप्ट करने के लिए है.

उन्नत एन्क्रिप्शन मानक (एई)

उन्नत एन्क्रिप्शन मानक (एईएस) यू द्वारा स्थापित इलेक्ट्रॉनिक डेटा के एन्क्रिप्शन के लिए एक विनिर्देश है.एस नेशनल इंस्टीट्यूट ऑफ स्टैंडर्ड्स एंड टेक्नोलॉजी (NIST) 2001 में. एईएस का आज व्यापक रूप से उपयोग किया जाता है क्योंकि यह लागू करने के लिए कठिन होने के बावजूद डेस और ट्रिपल डेस की तुलना में बहुत मजबूत है.

याद दिलाने के संकेत

- AES एक ब्लॉक सिफर है.

- मुख्य आकार 128/192/256 बिट्स हो सकता है.

- प्रत्येक 128 बिट्स के ब्लॉक में डेटा एन्क्रिप्ट करता है.

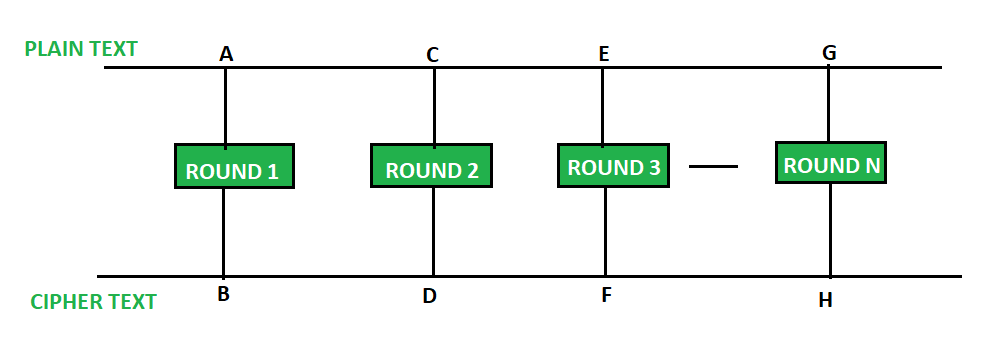

इसका मतलब है कि यह इनपुट के रूप में 128 बिट्स लेता है और आउटपुट के रूप में एन्क्रिप्टेड सिफर टेक्स्ट के 128 बिट्स को आउटपुट करता है. एईएस प्रतिस्थापन-पर्मिटेशन नेटवर्क सिद्धांत पर निर्भर करता है, जिसका अर्थ है कि यह लिंक किए गए संचालन की एक श्रृंखला का उपयोग करके किया जाता है जिसमें इनपुट डेटा की जगह और फेरबदल शामिल है.

सिफर का काम:

एईएस बिट्स के बजाय डेटा के बाइट्स पर संचालन करता है. चूंकि ब्लॉक का आकार 128 बिट्स है, इसलिए सिफर एक समय में इनपुट डेटा के 128 बिट्स (या 16 बाइट्स) की प्रक्रिया करता है.

दौर की संख्या इस प्रकार की महत्वपूर्ण लंबाई पर निर्भर करती है:

- 128 बिट कुंजी – 10 राउंड

- 192 बिट कुंजी – 12 राउंड

- 256 बिट कुंजी – 14 राउंड

गोल कुंजियों का निर्माण:

एक कुंजी अनुसूची एल्गोरिथ्म का उपयोग कुंजी से सभी गोल कुंजियों की गणना करने के लिए किया जाता है. तो प्रारंभिक कुंजी का उपयोग कई अलग -अलग गोल कुंजियों को बनाने के लिए किया जाता है जो एन्क्रिप्शन के संबंधित दौर में उपयोग किया जाएगा.

कूटलेखन :

एईएस प्रत्येक ब्लॉक को 16 बाइट (4 बाइट एक्स 4 बाइट = 128) ग्रिड के रूप में मानता है.

[B0 | b4 | b8 | B12 | | b1 | b5 | B9 | B13 | | b2 | b6 | B10 | B14 | | b3 | B7 | B11 | B15]

प्रत्येक दौर में 4 चरण शामिल हैं:

- सबबायटेस

- शिफ्ट्रो

- मिक्सकॉल्यूम्स

- गोल कुंजी जोड़ें

अंतिम दौर में मिक्सकॉल्यूम्स राउंड नहीं है.

सबबाइट्स प्रतिस्थापन करता है और शिफ्ट्रो और मिक्सकॉल्यूम्स एल्गोरिथ्म में क्रमपरिवर्तन करता है.

सबबाइट्स:

यह कदम प्रतिस्थापन को लागू करता है.

इस चरण में प्रत्येक बाइट को दूसरे बाइट द्वारा प्रतिस्थापित किया जाता है. इसका प्रदर्शन एक लुकअप टेबल का उपयोग करके किया जाता है जिसे एस-बॉक्स भी कहा जाता है. यह प्रतिस्थापन इस तरह से किया जाता है कि एक बाइट को कभी भी स्वयं द्वारा प्रतिस्थापित नहीं किया जाता है और एक अन्य बाइट द्वारा प्रतिस्थापित नहीं किया जाता है जो वर्तमान बाइट की प्रशंसा है. इस चरण का परिणाम पहले की तरह 16 बाइट (4 x 4) मैट्रिक्स है.

अगले दो चरण क्रमचाह को लागू करते हैं.

शिफ्ट्रो:

यह कदम वैसा ही है जैसा लगता है. प्रत्येक पंक्ति को एक विशेष संख्या में स्थानांतरित किया जाता है.

- पहली पंक्ति को स्थानांतरित नहीं किया गया है

- दूसरी पंक्ति को एक बार बाईं ओर स्थानांतरित कर दिया जाता है.

- तीसरी पंक्ति को दो बार बाईं ओर स्थानांतरित किया गया है.

- चौथी पंक्ति को तीन बार बाईं ओर स्थानांतरित कर दिया जाता है.

(एक बाएं गोलाकार पारी का प्रदर्शन किया जाता है.)

[B0 | b1 | b2 | B3] [B0 | b1 | b2 | b3] | b4 | b5 | b6 | B7 | -> | b5 | b6 | B7 | b4 | | b8 | B9 | B10 | B11 | | B10 | B11 | b8 | B9 | [B12 | B13 | B14 | B15] [B15 | B12 | B13 | b14]

MIXCOLUMNS:

यह कदम मूल रूप से एक मैट्रिक्स गुणा है. प्रत्येक कॉलम को एक विशिष्ट मैट्रिक्स से गुणा किया जाता है और इस प्रकार कॉलम में प्रत्येक बाइट की स्थिति को परिणामस्वरूप बदल दिया जाता है.

यह कदम अंतिम दौर में छोड़ दिया गया है.

[C0] [२ ३ १ १] [बी ०] | c1 | = | 1 2 3 1 | | b1 | | C2 | | 1 1 2 3 | | b2 | [C3] [३ १ १ २] [बी ३]

गोल कुंजियाँ जोड़ें:

अब पिछले चरण का परिणामी आउटपुट इसी गोल कुंजी के साथ XOR-ED है. यहां, 16 बाइट्स को ग्रिड के रूप में नहीं बल्कि सिर्फ 128 बिट्स डेटा के रूप में माना जाता है.

इन सभी राउंड के बाद एन्क्रिप्टेड डेटा के 128 बिट्स को आउटपुट के रूप में वापस दिया जाता है. यह प्रक्रिया तब तक दोहराई जाती है जब तक कि सभी डेटा को एन्क्रिप्ट नहीं किया जाता है.

डिक्रिप्शन:

राउंड में चरणों को आसानी से पूर्ववत किया जा सकता है क्योंकि इन चरणों में इसके विपरीत होता है, जो जब प्रदर्शन किया जाता है तो परिवर्तनों को फिर से करता है.प्रत्येक 128 ब्लॉक प्रमुख आकार के आधार पर 10,12 या 14 राउंड से गुजरते हैं.

डिक्रिप्शन में प्रत्येक दौर के चरण इस प्रकार हैं:

- गोल कुंजी जोड़ें

- उलटा मिक्सकॉल्यूम्स

- शिफ्ट्रो

- उलटा सबबाइट

डिक्रिप्शन प्रक्रिया रिवर्स में की गई एन्क्रिप्शन प्रक्रिया है इसलिए मैं उल्लेखनीय अंतर के साथ चरणों को समझाऊंगा.

उलटा मिक्सकॉल्यूम्स:

यह कदम एन्क्रिप्शन में मिक्सकॉल्यूम्स स्टेप के समान है, लेकिन ऑपरेशन को अंजाम देने के लिए उपयोग किए जाने वाले मैट्रिक्स में भिन्न होता है.

[B0] [१४ ११ १३ ९] [C0] | b1 | = | 9 14 11 13 | | c1 | | b2 | | 13 9 14 11 | | C2 | [बी ३] [११ १३ ९ १४] [सी ३]

उलटा सबबाइट्स:

उलटा एस-बॉक्स का उपयोग एक लुकअप टेबल के रूप में किया जाता है और जिसके उपयोग से बाइट्स को डिक्रिप्शन के दौरान प्रतिस्थापित किया जाता है.

अनुप्रयोग:

एईएस का व्यापक रूप से कई अनुप्रयोगों में उपयोग किया जाता है, जिनके लिए सुरक्षित डेटा स्टोरेज और ट्रांसमिशन की आवश्यकता होती है. कुछ सामान्य उपयोग के मामलों में शामिल हैं:

- वायरलेस सुरक्षा: एईएस का उपयोग वायरलेस नेटवर्क को सुरक्षित करने में किया जाता है, जैसे कि वाई-फाई नेटवर्क, डेटा गोपनीयता सुनिश्चित करने और अनधिकृत पहुंच को रोकने के लिए.

- डेटाबेस एन्क्रिप्शन: AE को डेटाबेस में संग्रहीत संवेदनशील डेटा को एन्क्रिप्ट करने के लिए लागू किया जा सकता है. यह डेटा ब्रीच के मामले में व्यक्तिगत जानकारी, वित्तीय रिकॉर्ड और अन्य गोपनीय डेटा को अनधिकृत पहुंच से बचाने में मदद करता है.

- सुरक्षित संचार: एईएस का उपयोग व्यापक रूप से इंटरनेट संचार, ईमेल, तत्काल संदेश और आवाज/वीडियो कॉल जैसे प्रोटोकॉल में किया जाता है.यह सुनिश्चित करता है कि डेटा गोपनीय बना रहे.

- आधार सामग्री भंडारण: एईएस का उपयोग हार्ड ड्राइव, यूएसबी ड्राइव और अन्य स्टोरेज मीडिया पर संग्रहीत संवेदनशील डेटा को एन्क्रिप्ट करने के लिए किया जाता है, इसे नुकसान या चोरी के मामले में अनधिकृत पहुंच से बचाने के लिए.

- वर्चुअल प्राइवेट नेटवर्क (वीपीएन): एईएस का उपयोग आमतौर पर वीपीएन प्रोटोकॉल में उपयोगकर्ता के डिवाइस और एक दूरस्थ सर्वर के बीच संचार को सुरक्षित करने के लिए किया जाता है. यह सुनिश्चित करता है कि वीपीएन के माध्यम से भेजा और प्राप्त डेटा निजी रहता है और इसे ईव्सड्रॉपर्स द्वारा डिक्रिप्ड नहीं किया जा सकता है.

- पासवर्ड का सुरक्षित भंडारण: AES एन्क्रिप्शन आमतौर पर पासवर्ड को सुरक्षित रूप से संग्रहीत करने के लिए नियोजित किया जाता है. प्लेनटेक्स्ट पासवर्ड को संग्रहीत करने के बजाय, एन्क्रिप्टेड संस्करण संग्रहीत है. यह सुरक्षा की एक अतिरिक्त परत जोड़ता है और भंडारण के लिए अनधिकृत पहुंच के मामले में उपयोगकर्ता क्रेडेंशियल्स की सुरक्षा करता है.

- फ़ाइल और डिस्क एन्क्रिप्शन: AES का उपयोग कंप्यूटर, बाहरी संग्रहण उपकरणों और क्लाउड स्टोरेज पर फ़ाइलों और फ़ोल्डरों को एन्क्रिप्ट करने के लिए किया जाता है. यह अनधिकृत पहुंच को रोकने के लिए उपकरणों पर संग्रहीत या डेटा ट्रांसफर के दौरान संवेदनशील डेटा की रक्षा करता है.

सारांश :

एईएस निर्देश सेट अब सीपीयू में एकीकृत है (कई जीबी/एस के थ्रूपुट प्रदान करता है) अनुप्रयोगों की गति और सुरक्षा में सुधार करने के लिए जो एन्क्रिप्शन और डिक्रिप्शन के लिए एईएस का उपयोग करते हैं. भले ही इसकी शुरूआत के 20 साल हो गए हों, हम एईएस एल्गोरिथ्म को तोड़ने में विफल रहे हैं क्योंकि यह वर्तमान तकनीक के साथ भी नहीं है. आज तक एल्गोरिथ्म के कार्यान्वयन में एकमात्र भेद्यता बनी हुई है.

अंतिम अद्यतन: 22 मई, 2023

लेख की तरह