Acceso privado a Internet Ubuntu 14.04

Contents

Acceso privado a Internet OpenVPN en Kubuntu 14.04 (Tahr de confianza)

Debería muchos archivos propiedad de root allí. Estos archivos son creados mediante un complemento KeyFile, que escribe el archivo en un .Formato de estilo INI que contiene [encabezados] con configuraciones de configuración relevantes para esa configuración enumerada a continuación. Si importa uno de esos archivos de configuración de OpenVPN utilizando el método “fácil”, el archivo debe verse así:

Acceso privado a Internet Ubuntu 14.04

Mi PIA VPN pierde continuamente la conexión con los servidores en momentos aleatorios que van de 10 minutos a una hora. Ocasionalmente se acompaña de un mensaje de error, pero eso es solo aproximadamente 1 de cada 15 bloqueos. Las otras veces, solo pierde la conexión con el servidor VPN y Internet se muere. Puede suceder si mi navegador (he probado Firefox, Chrome, Brave y Midori) está inactivo y puede suceder si estoy en medio de hacer algo con él o tocar música. Si luego cierre la conexión VPN, mi ISP regular se está ejecutando. Esto está afectando a una computadora de escritorio que ejecuta Ubuntu 14.04. Tengo otras computadoras en el mismo ISP/VPN que no pierden su conexión VPN. Entonces definitivamente es un Ubuntu 14.04 problema, no un problema de PIA o ISP, aunque pueden estar interrelacionados.

He intentado cambiar las conexiones del enrutador (un enrutador con cable), cables de enrutador, diferentes puertos de puerta de enlace y cambiar de UDP a TCP, pero nada lo ha solucionado. También no estoy instalado OpenVPN y reinstalado en vano. Esto se ha roto por más de un mes. Antes de entonces, había funcionado casi perfectamente para 2.5 años. Pia no tenía respuestas, pero realmente no conocen mi sistema. Todo lo que he buscado en línea y en este foro se relaciona con los usuarios que no pueden establecer una conexión; Nadie parece tener este problema de poder establecer una conexión de servidor perfectamente buena y luego tenerla de repente muere 20 o 30 minutos en el futuro. He enviado al menos 20 informes de problemas de error automático a Ubuntu. Probablemente estén cansados de conseguirlos y preguntarlos: ¿por qué no soluciona este tipo esto??Lo haría si supiera cómo.

Es un escritorio amd64 casero de unos 8 años con 4 GB de memoria. No estoy usando Wi-Fi.

Encontré un mensaje de error en VAR/CANCH/_USRA-SBIN_OPENVPN.0.Crash pero es demasiado avanzado para que me interprete. También es muy, muy largo.Aquí está la primera parte si eso tiene alguna pista:

Problemtype: bloqueo

Arquitectura: AMD64

Crashcounter: 1

Fecha: lunes 1 de mayo 12:34:34 2017

Distrorelease: Ubuntu 14.04

EjecutablePath:/usr/sbin/openvpn

EjeckableTimestamp: 1417473095

ProcCmdline:/usr/sbin/openvpn–Remote US-California.PrivateNternetAccess.com–Comp-LZO–Nobind –Dev tun –proto UDP –port 1197–Cipheraes-256-CBC-Auth Sha256-Auth-Nocache–Syslog NM-Openvpn-Script-Security 2- -Up/usr/lib/networkManager/nm-openvpn-service-openvpn-helper- up-restaart–perseist-key–perseist-tun-ganagement 127.0.0.1 1194-Management-Query-Passwords–Route-Noexec –Ifconfig-Noexec-Client-Auth-User-Pass-CA/Etc/OpenVPN/PIA-CA.RSA.4096.CRT

PROCCWD:/

Procenvirón:

Término = Linux

Ruta = (Custom, sin usuario)

Lang = en_us.UTF-8

Procmaps:

559C047C9000-559C04868000 R-XP 00000000 08:05 296648/USR/SBIN/OPERVPN

559C04A67000-559C04A69000 R-P 0009E000 08:05 296648/USR/SBIN/OPERVPN

559C04A69000-559C04A6A000 RW-P 000A0000 08:05 296648/USR/SBIN/OPERVPN

559C04A6A000-559C04A70000 RW-P 00000000 00:00 0

559C051C4000-559C05295000 RW-P 00000000 00:00 0 [montón]

7F5D4634A000-7F5D46361000 R-XP 00000000 08:05 291/LIB/X86_64-LINUX-GNU/LICIRESOLV-2.19.entonces

7F5D46361000-7F5D46561000 — P 00017000 08:05 291/lib/x86_64-linux-gnu/libresolv-2.19.entonces

7F5D46561000-7F5D46562000 R-P 00017000 08:05 291/lib/x86_64-linux-gnu/libresolv-2.19.entonces

7F5D46562000-7F5D46563000 RW-P 00018000 08:05 291/lib/x86_64-linux-gnu/libresolv-2.19.entonces

7F5D46563000-7F5D46565000 RW-P 00000000 00:00 0

7F5D46565000-7F5D4656A000 R-XP 00000000 08:05 7162/LIB/X86_64-LINUX-GNU/LIBNSS_DNS-2.19.entonces

7F5D4656A000-7F5D46769000 — P 00005000 08:05 7162/lib/x86_64-linux-gnu/libnss_dns-2.19.entonces

7F5D46769000-7F5D4676A000 R-P 00004000 08:05 7162/LIB/X86_64-LINUX-GNU/LIBNSS_DNS-2.19.entonces

7F5D4676A000-7F5D4676B000 RW-P 00005000 08:05 7162/LIB/X86_64-LINUX-GNU/LIBNSS_DNS-2.19.entonces

7F5D4676B000-7F5D4676D000 R-XP 00000000 08:05 10803/LIB/X86_64-LINUX-GNU/LIBNSS_MDNS4_MINIMAL.entonces.2

7F5D4676D000-7F5D4696C000 — P 00002000 08:05 10803/lib/x86_64-linux-gnu/libnss_mdns4_minimal.entonces.2

7F5D4696C000-7F5D4696D000 R-P 00001000 08:05 10803/lib/x86_64-linux-gnu/libnss_mdns4_minimal.entonces.2

7F5D4696D000-7F5D4696E000 RW-P 00002000 08:05 10803/lib/x86_64-linux-gnu/libnss_mdns4_minimal.entonces.2

7F5D4696E000-7F5D46978000 R-XP 00000000 08:05 7169/LIB/X86_64-LINUX-GNU/LIBNSS_FILES-2.19.entonces

7F5D46978000-7F5D46B77000 — P 0000A000 08:05 7169/lib/x86_64-linux-gnu/libnss_files-2.19.entonces

7f5d46b77000-7f5d46b78000 r-P 00009000 08:05 7169/lib/x86_64-linux-gnu/libnss_files-2.19.entonces

7F5D46B78000-7F5D46B79000 RW-P 0000A000 08:05 7169/lib/x86_64-linux-gnu/libnss_files-2.19.entonces

7F5D46B79000-7F5D46D37000 R-XP 00000000 08:05 7160/LIB/X86_64-LINUX-GNU/LIBC-2.19.entonces

7F5D46D37000-7F5D46F36000 — P 001BE000 08:05 7160/lib/x86_64-linux-gnu/libc-2.19.entonces

7F5D46F36000-7F5D46F3A000 R-P 001BD000 08:05 7160/LIB/X86_64-LINUX-GNU/LIBC-2.19.entonces

7F5D46F3A000-7F5D46F3C000 RW-P 001C1000 08:05 7160/LIB/X86_64-LINUX-GNU/LIBC-2.19.entonces

7F5D46F3C000-7F5D46F41000 RW-P 00000000 00:00 0

7F5D46F41000-7F5D46F44000 R-XP 00000000 08:05 7170/lib/x86_64-linux-gnu/libdl-2.19.entonces

7F5D46F44000-7F5D47143000 — P 00003000 08:05 7170/lib/x86_64-linux-gnu/libdl-2.19.entonces

7F5D47143000-7F5D47144000 R-P 00002000 08:05 7170/lib/x86_64-linux-gnu/libdl-2.19.entonces

7F5D47144000-7F5D47145000 RW-P 00003000 08:05 7170/lib/x86_64-linux-gnu/libdl-2.19.entonces

7F5D47145000-7F5D472F8000 R-XP 00000000 08:05 1273/lib/x86_64-linux-gnu/libcrypto.entonces.1.0.0

7F5D472F8000-7F5D474F7000 — P 001B3000 08:05 1273/lib/x86_64-linux-gnu/libcrypto.entonces.1.0.0

7F5D474F7000-7F5D47512000 R-P 001B2000 08:05 1273/lib/x86_64-linux-gnu/libcrypto.entonces.1.0.0

7F5D47512000-7F5D4751D000 RW-P 001CD000 08:05 1273/lib/x86_64-linux-gnu/libcrypto.entonces.1.0.0

7F5D4751D000-7F5D47521000 RW-P 00000000 00:00 0

7F5D47521000-7F5D47576000 R-XP 00000000 08:05 8087/LIB/X86_64-LINUX-GNU/LIBSSL.entonces.1.0.0

7F5D47576000-7F5D47776000 — P 00055000 08:05 8087/lib/x86_64-linux-gnu/libssl.entonces.1.0.0

7F5D47776000-7F5D47779000 R-P 00055000 08:05 8087/lib/x86_64-linux-gnu/libssl.entonces.1.0.0

7F5D47779000-7F5D47780000 RW-P 00058000 08:05 8087/lib/x86_64-linux-gnu/libssl.entonces.1.0.0

7F5D47780000-7F5D47799000 R-XP 00000000 08:05 296646/usr/lib/x86_64-linux-gnu/libpkcs11-helper.entonces.1.0.0

7F5D47799000-7F5D47998000 — P 00019000 08:05 296646/usr/lib/x86_64-linux-gnu/libpkcs11-helper.entonces.1.0.0

7F5D47998000-7F5D47999000 R-P 00018000 08:05 296646/usr/lib/x86_64-linux-gnu/libpkcs11-helper.entonces.1.0.0

7F5D47999000-7F5D4799A000 RW-P 00019000 08:05 296646/usr/lib/x86_64-linux-gnu/libpkcs11-helper.entonces.1.0.0

7F5D4799A000-7F5D479B3000 R-XP 00000000 08:05 7171/LIB/X86_64-LINUX-GNU/LIBPTHREAD-2.19.entonces

7F5D479B3000-7F5D47BB2000 — P 00019000 08:05 7171/lib/x86_64-linux-gnu/libpThread-2.19.entonces

7F5D47BB2000-7F5D47BB3000 R-P 00018000 08:05 7171/lib/x86_64-linux-gnu/libpThread-2.19.entonces

7F5D47BB3000-7F5D47BB4000 RW-P 00019000 08:05 7171/lib/x86_64-linux-gnu/libpThread-2.19.entonces

7F5D47BB4000-7F5D47BB8000 RW-P 00000000 00:00 0

7F5D47BB8000-7F5D47BD8000 R-XP 00000000 08:05 10771/lib/x86_64-linux-gnu/liblzo2.entonces.2.0.0

7F5D47BD8000-7F5D47DD7000 — P 00020000 08:05 10771/lib/x86_64-linux-gnu/liblzo2.entonces.2.0.0

7F5D47DD7000-7F5D47DD8000 R-P 0001F000 08:05 10771/lib/x86_64-linux-gnu/liblzo2.entonces.2.0.0

7F5D47DD8000-7F5D47DD9000 RW-P 00020000 08:05 10771/lib/x86_64-linux-gnu/liblzo2.entonces.2.0.0

7F5D47DD9000-7F5D47DFC000 R-XP 00000000 08:05 7168/LIB/X86_64-LINUX-GNU/LD-2.19.entonces

7F5D47FD1000-7F5D47FD6000 RW-P 00000000 00:00 0

7F5D47FF9000-7F5D47FFB000 RW-P 00000000 00:00 0

7F5D47FFB000-7F5D47FFC000 R-P 00022000 08:05 7168/lib/x86_64-linux-gnu/ld-2.19.entonces

7F5D47FFC000-7F5D47FFD000 RW-P 00023000 08:05 7168/lib/x86_64-linux-gnu/ld-2.19.entonces

7F5D47FFD000-7F5D47FFE000 RW-P 00000000 00:00 0

7FFC8802C000-7FFC8804D000 RW-P 00000000 00:00 0 [Pila]

7FFC88167000-7FFC88169000 R-P 00000000 00:00 0 [VVAR]

7FFC88169000-7FFC8816B000 R-XP 00000000 00:00 0 [VDSO]

fffffffff600000-fffffffffff601000 R-XP 00000000 00:00 0 [VSYSCALL]

Procstatus:

Nombre: OpenVPN

Estado: S (durmiendo)

TGID: 2706

Ngid: 0

PID: 2706

PPID: 2686

Tracerpid: 0

Uid: 0 0 0 0

GID: 0 0 0 0

FDSIZE: 64

Grupos: 0

NSTGID: 2706

NSPID: 2706

Nspgid: 2686

NSSID: 1104

VMPeak: 29040 KB

VMSize: 29036 KB

VMLCK: 0 KB

VMPIN: 0 KB

VMHWM: 5272 KB

VMRSS: 5272 KB

VMDATA: 968 KB

VMSTK: 136 KB

VMEXE: 636 KB

VMLIB: 4504 KB

VMPte: 84 KB

VMPMD: 12 kb

VMSWAP: 0 KB

Hugetlbpages: 0 kb

Hilos: 1

SIGQ: 0/15406

Sigpnd: 000000000000000000

Shdpnd: 000000000000000000

Sigblk: 000000000000000000

Sigign: 000000000000001A01

SIGCGT: 0000000180004002

Capinh: 000000000000000000

CAPPRM: 0000003FFFFFFFFF

Capeff: 0000003FFFFFFFFF

Capbnd: 0000003FFFFFFFFF

Capambe: 000000000000000000

SecComp: 0

Cpus_allowed: 3

Cpus_allowed_list: 0-1

MEMS_LOWED: 00000000,00000001

Mems_allowed_list: 0

voluntario_ctxt_switches: 22963

no voluntad_ctxt_switches: 1007

Señal: 11

Uname: Linux 4.4.0-75-Genérico x86_64

Grupos de Usuarios:

COREDUMP: Base64

H4sicaaaaaac/0nvcmvedw1waa ==

3 de mayo de 2017, 09:58 PM

Pensé que PIA solo permitió conectar 3 dispositivos? Si detiene a los demás, ¿sucede el mismo problema??

¿Por qué tener más de 1 sistema en la misma LAN ejecutando PIA?? ¿No puedes hacer 1 la puerta de entrada para todos los demás??

4 de mayo de 2017, 08:27 PM

Creo que PIA permite 5 al mismo tiempo, pero ese nunca es un problema, ya que solo ejecuto esta computadora en él aproximadamente el 98% del tiempo y dos, como máximo. Pensé que era un problema de servidor de PIA o ISP, hasta que usé una de mis otras computadoras durante aproximadamente 5 horas seguidas sin interrupción. Más tarde le pedí a mi esposa que implementara PIA en su computadora al mismo tiempo que estaba ejecutando este en cuestión. Ambos fuimos a transmitir música como prueba. Después de unos 45 minutos, mi Pia se fue a la muerte, pero la suya continuó con alegría jugando la música. Esos dos incidentes me dieron la noción de que la falla estaba dentro de mi sistema, no afuera en los servidores ISP o VPN. Agregue a eso los mensajes de bloqueo que recibo ocasionalmente con “OpenVPN” en la lista cuando PIA baja, me hace pensar que el problema se encuentra completamente dentro de esta computadora. Desinstalación/reinstalación de OpenVPN no lo solucionó.

4 de mayo de 2017, 10:15 pm

No uso el administrador de red en ninguno de mis sistemas.

Uso de la instalación de stock OpenVPN con configuración de PIA en 14.04 de escritorio, 16.04 dispositivos para laptop y Android. Use múltiples ubicaciones de salida diferentes. No he visto los problemas que tiene. Diferentes ubicaciones de salida utilizan diferentes puertos y configuraciones. ¿Has verificado que todos son actuales??

Si encuentra la pila en el momento del accidente, busque el nivel más bajo para saber dónde se causó el accidente. Por lo general, las 20 líneas más bajas de la pila explican todo – er . al menos qué biblioteca donde ocurrió el accidente.

4 de mayo de 2017, 11:14 p.m

El último párrafo subraya lo poco que sé. Aunque incluí un mensaje de error, no tengo idea de lo que significa, dónde encontrar la pila que menciona o qué es, dónde está el nivel más bajo, etc. No soy un principiante, pero este aspecto de cómo funcionan las cosas están sobre mi cabeza.

Tampoco estoy exactamente seguro de cuáles son las “ubicaciones de salida”. Intenté usar diferentes configuraciones de puerto por soporte técnico de PIA y en combo con TCP vs UDP, pero ninguno funcionó mejor que el puerto 1197 en UDP. Aunque 1194 parece ser el puerto predeterminado y funciona con el escritorio de mi esposa con Ubuntu 12.04, no puedo conectarme con mi escritorio.

La parte frustrante de esto es la falla intermitente con nada que pueda identificar como una acción causal y el hecho de que parecía comenzar por sí solo sin ningún cambio importante en mi sistema que no sean actualizaciones regulares del navegador Kernal. Es como si un componente como una resistencia o un condensador se sobrecaliente y comience. Sin embargo, en el momento en que pierdo la conexión de mi servidor, puedo volver a conectarme y se ejecutará de manera confiable durante otros 20 minutos a una hora. Los dispositivos sobrecalentados generalmente no permiten una reconexión inmediata.

4 de mayo de 2017, 11:41 PM

Soporte para 12.04 terminó hace unas semanas. Necesitas pasar a una versión más nueva lo antes posible. No más parches para 12.04 Y cuanto más espere, más difícil será pasar a un nuevo lanzamiento.

No puedes simplemente elegir puertos para usar con PIA. Cada ubicación de salida tiene puertos y configuraciones específicos habilitados. Debes usar esos.

Pia tiene ubicación de salida en todo el mundo. Es una de las razones por las que les pago en lugar de usar la mía.

5 de mayo de 2017, 10:27 PM

Ambos escritorios necesitan ir a 16.04 y debe hacerse como una instalación limpia, pero simplemente no tengo tiempo para eso ahora. Ella usa principalmente su iPad para cosas importantes y solo juega juegos solitarios en 12.04 sin conexión a Internet, así que no estoy demasiado preocupado. Posiblemente moverse a 16.04 resolverá mi problema de VPN. 14.04 acaba de ser una serie de problemas que involucran la actualización de 12.04 el año pasado. Docs desapareció y Cryptswap nunca ha funcionado. El uso de suspender aumenta las probabilidades de un accidente más tarde.

En cuanto a PIA, este enlace dice que uno puede cambiar los puertos y UDP/TCP si tiene problemas con su conexión. https: // HelpDesk.PrivateNternetAccess.com/hc/en-us/artículos/226851548 Sin embargo, no funcionó para mí.

6 de mayo de 2017, 06:59 am

Hay muchas opciones de puertos diferentes en ese enlace. No es solo 1. ¿Los has probado todos??

¿Está ejecutando el stock OpenVPN (apt install OpenVPN) o está utilizando las cosas del instalador de PIA??

¿Su sistema está utilizando cualquier cosa de administración de energía?? Algo que podría deshabilitar la red después de 45 minutos? Gira por un HDD?

¿Está conectado WiFi o Ethernet con cable??

Dentro del registro de bloqueo, debe haber un rastro de pila. ¿Encontraste que?

Estás utilizando una ubicación de salida de California. Pia tiene muchos lugares de salida diferentes en todo el mundo. Intenta usar otros. Eso ayuda?

7 de mayo de 2017, 06:37 am

Gracias por pasar todo este tiempo conmigo en este problema difícil y frustrante.

He probado todos los diferentes tipos de puerto y conexión enumerados. He estado ejecutando el OpenVPN recomendado por PIA. Era la única opción disponible cuando configuré PIA por primera vez hace más de 2 años. Ha funcionado bien durante mucho tiempo. Ayer, no lo instalé y probé su aplicación patentada, pero no pude hacer que funcionara en absoluto (no podía conectarme a ningún servidor), así que reinstalé OpenVPN (usando terminal y siguiendo sus instrucciones) y ahora yo puede conectarse a cualquier servidor, pero no puede mantenerlo conectado durante más de una hora.

Busqué un tiempo de espera de potencia o pantalla, pero no encontré ninguno. Todo está listo para nunca apagarse cuando está inactivo. También miré var/spool/cron/crontabs, pero no encontré nada más que una copia de seguridad diaria para ‘volver en el tiempo’.

Estoy en un enrutador con cable, no wifi. Y he probado muchas salidas diferentes: en todo Estados Unidos, Dinamarca y Turquía. Ninguna diferencia.

Aquí es donde me equivoqué en mi publicación inicial. No se apaga a los 10 minutos de ejecución. Se está cerrando con bastante regularidad a 1 hora de veces. Eso es 1 hora desde el momento en que me conecto a un punto de salida, no 2:15, 3:15, etc., me disculpo por información incorrecta, pero no estaba cuidadosamente cronometrando y documentando sus incrementos de falla. Hoy he mantenido un registro de papel escrito y ha caído bastante cerca de una hora después de conectarme cada vez.

Encontré un ‘stacktrace’ en el último informe de choque. No sé cuánto tiempo se supone que debe ser, pero copié desde la primera mención hasta el final del informe del accidente. Al final mencionan que ‘passwd “está desactualizado, así que fui a Synaptic MGR y lo actualicé. No creo que afecte este problema ya que nada ha cambiado.

Stacktrace:

#0 0x00007f168ff2DC37 en __gi_raise (sig = sig@entrada = 6) AT../nptl/sysdeps/unix/sysv/linux/rair.C: 56

resultVar = 0

PID = 2696

Selftid = 2696

#1 0x00007f168ff31028 en __gi_abort () en Abort.C: 89

save_stage = 2

ACT =, SA_MASK =>, SA_FLAGS = 6, SA_RESTORER = 0x561400000001>

sigs = >>

#2 0x00007f168ff6a2a4 en __libc_message (do_abort = do_abort@entry = 1, fmt = fmt@entry = 0x7f16900 7bef0 “*** Error en`%s ‘:%s: 0x%s *** \ n “) AT ../sysdeps/posix/libc_fatal.C: 175

AP =>

FD = 2

on_2 =

Lista =

nlist =

CP =

escrito

#3 0x00007f168ff7656e en Malloc_printerr (ptr =, str = 0x7f169007bfd8 “doble libre o corrupción (!anterior) “, acción = 1) en Malloc.C: 4996

buf = “000056147b94d5a0”

CP =

#4 _int_free (av =, p =, have_lock = 0) en Malloc.C: 3840

tamaño =

FB =

nextChunk =

nextSize =

nextInuse =

Prevsize =

BCK =

FWD =

errstr =

bloqueado =

#5 0x00007f168ffcb0c8 en __gi_freeaddrinfo (ai = 0x56147b94d5f0) en../sysdeps/posix/getaddrinfo.C: 2681

P = 0x56147b94d5a0

#6 0x000056147A3BB882 en ?? ()

No hay información disponible de la tabla de símbolos.

#7 0x000056147A3BC475 en ?? ()

No hay información disponible de la tabla de símbolos.

#8 0x000056147a37db1e en ?? ()

No hay información disponible de la tabla de símbolos.

#9 0x000056147A37E250 en ?? ()

No hay información disponible de la tabla de símbolos.

#100X000056147A396638 en ?? ()

No hay información disponible de la tabla de símbolos.

#110x00007f168ff18f45 en __libc_start_main (main = 0x56147a3691e0, argc = 35, argv = 0x7fffccd1e4ae8, init =, fini =, rtld_fini =, stack_end = 0x7fffcd1e4ad8) en liBcStart.C: 287

resultado =

unrind_buf =, mask_was_saved = 0 >>, priv =, data = >>

no_first_call =

#120X000056147A36920E en ?? ()

No hay información disponible de la tabla de símbolos.

StackTraceadDressSignature:/usr/sbin/openvpn: 6: x86_64:/lib/x86_64-linux-gnu/libc-2.19.So+36c37:/lib/x86_64-linux-gnu/libc-2.19.Entonces+3A028:/lib/x86_64-linux-gnu/libc-2.19.So+732a4:/lib/x86_64-linux-gnu/libc-2.19.Entonces+7f56e:/lib/x86_64-linux-gnu/libc-2.19.So+D40C8:/usr/sbin/openvpn+5d882:/usr/sbin/openvpn+5e475:/usr/sbin/openvpn+1fb1e:/usr/sbin/openvpn+20250:/usr/sbin/abrevpn+38638://///// lib/x86_64-linux-gnu/libc-2.19.Entonces+21f45:/usr/sbin/openvpn+b20e

Stacktracetop:

__libc_message (do_abort = do_abort@entry = 1, fmt = fmt@entry = 0x7f16900 7bef0 “*** Error en`%s ‘:%s: 0x%s *** \ n “) ../sysdeps/posix/libc_fatal.C: 175

Malloc_printerr (ptr =, str = 0x7f169007bfd8 “doble libre o corrupción (!anterior) “, Action = 1) Atmalloc.C: 4996

_int_free (av =, p =, have_lock = 0) en Malloc.C: 3840

__Gi_freeaddrinfo (ai = 0x56147b94d5f0) AT../sysdeps/posix/getaddrinfo.C: 2681

??()

Etiquetas: confiables

ThreadStackTrace:

.

Tema 1 (hilo 0x7f169134f740 (LWP 2696)):

#0 0x00007f168ff2DC37 en __gi_raise (sig = sig@entrada = 6) AT../nptl/sysdeps/unix/sysv/linux/rair.C: 56

resultVar = 0

PID = 2696

Selftid = 2696

#1 0x00007f168ff31028 en __gi_abort () en Abort.C: 89

save_stage = 2

ACT =, SA_MASK =>, SA_FLAGS = 6, SA_RESTORER = 0x561400000001>

sigs = >>

#2 0x00007f168ff6a2a4 en __libc_message (do_abort = do_abort@entry = 1, fmt = fmt@entry = 0x7f16900 7bef0 “*** Error en`%s ‘:%s: 0x%s *** \ n “) AT ../sysdeps/posix/libc_fatal.C: 175

AP =>

FD = 2

on_2 =

Lista =

nlist =

CP =

escrito

#3 0x00007f168ff7656e en Malloc_printerr (ptr =, str = 0x7f169007bfd8 “doble libre o corrupción (!anterior) “, acción = 1) en Malloc.C: 4996

buf = “000056147b94d5a0”

CP =

#4 _int_free (av =, p =, have_lock = 0) en Malloc.C: 3840

tamaño =

FB =

nextChunk =

nextSize =

nextInuse =

Prevsize =

BCK =

FWD =

errstr =

bloqueado =

#5 0x00007f168ffcb0c8 en __gi_freeaddrinfo (ai = 0x56147b94d5f0) en../sysdeps/posix/getaddrinfo.C: 2681

P = 0x56147b94d5a0

#6 0x000056147A3BB882 en ?? ()

No hay información disponible de la tabla de símbolos.

#7 0x000056147A3BC475 en ?? ()

No hay información disponible de la tabla de símbolos.

#8 0x000056147a37db1e en ?? ()

No hay información disponible de la tabla de símbolos.

#9 0x000056147A37E250 en ?? ()

No hay información disponible de la tabla de símbolos.

#100X000056147A396638 en ?? ()

No hay información disponible de la tabla de símbolos.

#110x00007f168ff18f45 en __libc_start_main (main = 0x56147a3691e0, argc = 35, argv = 0x7fffccd1e4ae8, init =, fini =, rtld_fini =, stack_end = 0x7fffcd1e4ad8) en liBcStart.C: 287

resultado =

unrind_buf =, mask_was_saved = 0 >>, priv =, data = >>

no_first_call =

#120X000056147A36920E en ?? ()

No hay información disponible de la tabla de símbolos.

Título: OpenVpn afirmar falla: *** Error en `/usr/sbin/openvpn ‘: corrupción de doble flecor (!anterior): 0x000056147b94d5a0 ***

No se aportable temporada:

Tiene algunas versiones de paquetes obsoletas instaladas. Actualice los paquetes de seguimiento y verifique si aún se produce el problema:

pasada

UpgradeStatus: no hay registro de actualización presente (probablemente instalación fresca)

_MarkForupload: verdadero

Wildmanne39

7 de mayo de 2017, 06:43 am

Hilo movido a redes e inalámbricas.

7 de mayo de 2017, 11:24 am

Verifique la forma en que se almacena la autenticación de su contraseña para el uso de VPN. Hay una configuración que lo mantiene en Ram. Esto es menos seguro, pero permitirá que OpenVPN vuelva a autorizar automáticamente. Pasé 5 minutos buscarlo en la manzana y no lo encontré. Lo siento.

7 de mayo de 2017, 09:21 PM

Pido disculpas por no usar las etiquetas de código. No me tomé el tiempo para aprender a hacerlo. No tomó ningún tiempo en absoluto-my mal. No arrojo mis calcetines en el piso para que mi esposa la recoja y lamento haber hecho que alguien más tenga que editar mi (s) publicación (s).

En cuanto al problema: definitivamente lo he reducido a algo en mi computadora interrumpiendo mi conexión PIA a los 60 minutos desde el momento en que me conecto.

Me pregunto sobre ‘suspender’. Sé que la suspensión deja caer la VPN porque cuando despierto de suspender, mi conexión ISP regular se está ejecutando, pero la VPN no es: la misma situación que ocurre aquí cada 60 minutos. ¿Podría mi computadora ir parcialmente a un modo de suspensión cada hora y solo cortar la VPN, pero en realidad no suspender el resto de la computadora?? He establecido la configuración gráfica de ‘potencia’ en “nunca”, pero eso no significa que de alguna manera no esté corrompido pensar que quiero que se apague cada hora. Por supuesto, se supone que se aplica si está inactivo, pero en este caso la VPN se está interrumpiendo cada hora, incluso si lo estoy usando.

¿Podría ser un problema ACPI o APM?? Mi computadora es vieja, no sé si tiene ACPI.

Wildmanne39

8 de mayo de 2017, 12:08 am

Pido disculpas por no usar las etiquetas de código. No me tomé el tiempo para aprender a hacerlo. No tomó ningún tiempo en absoluto-my mal. No arrojo mis calcetines en el piso para que mi esposa la recoja y lamento haber hecho que alguien más tenga que editar mi (s) publicación (s).

No hay problema, todos fuimos nuevos una vez y así es como la mayoría de nosotros aprendemos.:)

8 de mayo de 2017, 01:52 am

No se aportable temporada:

Tiene algunas versiones de paquetes obsoletas instaladas. Actualice los paquetes de seguimiento y verifique si aún se produce el problema:

Ejecute esto para parchear el sistema. Esto supone que OpenVPN se instala a través del Administrador de paquetes, no directamente desde alguna herramienta proporcionada por PIA.

Actualización de sudo apto

actualización de sudo apt

Todavía creo que está relacionado con la configuración de OpenVPN que no mantienen las credenciales de PIA en RAM. Recuerda haber leído sobre eso en alguna parte. Investigar que. Busqué en Google – https: // serverfault.com/Preguntas/436333/Desconectado de la Openvpn-server-cada hora-hora Reneg-SEC

Suspender derriba las redes, pero dudo que eso realmente esté sucediendo si esto sucede mientras usa activamente el sistema. Nunca he oído hablar de ninguna VPN que vuelva automáticamente después del sospechoso. ** Cualquier cosa ** se puede escribir, si lo desea.

9 de mayo de 2017, 08:43 PM

Muchas gracias, thefu. Lo clavaste con tu enlace que involucra el intervalo de renegociación. El primer problema fue que no usé mi cronómetro y portapapeles para identificar correctamente la pérdida de conexión como ocurre cada 60 minutos. Estaba usando evaluaciones subjetivas y pensé que estaba ocurriendo en momentos aleatorios, no era. Mi error. Si no describe correctamente un problema, probablemente no lo solucione. Luego, aunque pasé un mes buscando en Google por algo similar a mi problema, nunca pude encontrar a alguien con el problema correcto ya que no entendí el problema. La tercera barrera para encontrar una solución era que antes ahora, ignoraba completamente las funciones de renegociación de VPN. Todavía estoy un poco inseguro de todas las variaciones, pero creo que ahora sé lo suficiente como para estar al tanto mientras aprende más.

Para solucionarlo en mi sistema PIA, tuve que ir al Administrador de red, a la pestaña VPN para un servidor individual o punto de salida, a la configuración avanzada y hacer clic manualmente en el cuadro para “Usar intervalo de renegotiación personalizado”, asegurándose de que lo hiciera. establecido en “0”. La configuración predeterminada que se muestra para todos los servidores es “0”, pero si la casilla no se verifica, el valor está en gris y aparentemente vale la pena a 3600 segundos (1 hora). Todo esto se debe a que aparentemente estoy usando la configuración de configuraciones OpenVPN de PIA y sus instrucciones de instalación en lugar de hacerlo a través del Administrador de paquetes. Como les estoy pagando y no estoy tan bien informado sobre mi sistema operativo como me gustaría ser, seguí sus instrucciones en lugar de tratar de aprender todas las complejidades de OpenVpn. Aparentemente tendré que establecer manualmente el intervalo de renegociación para cada punto de salida que uso.

Todavía no sé por qué apareció este problema. Algo cambió con el sistema de PIA que aparentemente afectó a algunas computadoras, pero no a otras. Tengo 6 dispositivos diferentes que ejecutan PIA (generalmente solo uno a la vez): ejecutar múltiples sistemas operativos (Ubuntu, Point Linux, iOS, Windows) y Ubuntu 14.04 fue el único que de repente comenzó a portarse mal. Varias otras personas se quejaron con PIA en su foro de que de repente comenzaron a tener este problema de la conexión a principios de abril. El portavoz de la PIA prácticamente negó cualquier causa de su fin y las discusiones se calentaron. No le indicaría un dedo acusador a nadie, pero sí sé que mi sistema se había ejecutado durante 2 años y medio en esta misma computadora bajo Ubuntu 12.04 y luego 14.04 con cero problemas hasta el primero de este abril. La peor parte es que le recomendé a Pia a un amigo que tiene mucha menos experiencia con las computadoras que. Espero que su computadora portátil no se vea afectada.

Gracias de nuevo por todo el tiempo que pasaste haciéndome cuadrar. Espero que este hilo pueda ayudar a alguien más en el camino.

Acceso privado a Internet OpenVPN en Kubuntu 14.04 (Tahr de confianza)

Recientemente compré un servicio VPN de acceso privado a Internet (PIA), porque quería aprender sobre OpenVPN y pensé que sería una forma ordenada de obtener una vista externa de mi red. A £ 25/año, creo que PIA es un gran valor. PIA proporciona un script de shell que puede ejecutar para configurar OpenVPN para conectarse a sus servidores, pero quería saber cómo hacerlo manualmente. Me tomó un tiempo descubrir exactamente cómo conectarme a él usando el widget de administración de red de Kubuntu, así que espero que esto le ahorre algunos problemas. Este método debe ser el mismo para cualquier distribución utilizando una versión reciente de KDE’s Plasma Desktop.

Paso 1: descargue y extraiga el paquete de configuración

El paquete de configuración contiene una mezcla de cosas que definitivamente necesita (certificado de PIA) y cosas que puede necesitar (archivos de configuración OpenVPN). Se puede descargar utilizando el enlace seguro a continuación: https: // www.PrivateNternetAccess.com/OpenVPN/OpenVPN.Zip deberá mantener estos certificados y archivos de configuración, por lo que probablemente sea mejor hacer un directorio en su hogar y extraerlos allí.

mkdir ~/vpn cd ~/vpn mv ~/downloads/openvpn.ZIP ~/ VPN/ Unzip OpenVPN.cremallera

Se deben extraer los siguientes archivos:

- California.CRT: Este es el certificado de PIA,

- CRL.pem: Esta es una lista de revocación de certificados

- Varios archivos como ubicación.ovpn: Estos son archivos de configuración OpenVPN listos

Paso 2: elija una ubicación de servidor

Puede hacer un juicio sobre qué ubicación del servidor es mejor para usted en función de esta página: https: // www.PrivateNternetAccess.com/Pages/Network/Qué dominio es mejor para usted dependerá de su caso de uso específico. Algunas cosas en las que pensar son:

- Filtrado de contenido basado en la ubicación

- Ancho de banda requerido

- Diferencias legales regionales y censura

Paso 3: Instale los paquetes necesarios

Si intenta configurar una conexión OpenVPN con Network-Manager sin el paquete Network-Manager-OpenVPN instalado, Network Manager le permitirá ingresar los detalles de configuración de OpenVPN, pero no le permitirá usar la conexión. Aquí es donde me quedé atascado, porque no había una notificación de “necesitas instalar este paquete para usar una VPN”, solo una falta completa de respuesta al hacer clic en la conexión. Entonces, instale este paquete:

sudo apt-get actualización sudo apt-get install network-manager-openvpn

De ahora en adelante tiene dos opciones sobre cómo desea configurar su conexión VPN: una es realmente fácil pero no le enseña nada, y el otro sigue siendo bastante fácil, pero puede aprender algo. Para saltar a la versión realmente fácil, haga clic aquí. De lo contrario, continúa leyendo.

Paso 4: Configurar la administración de red manualmente (recomendado)

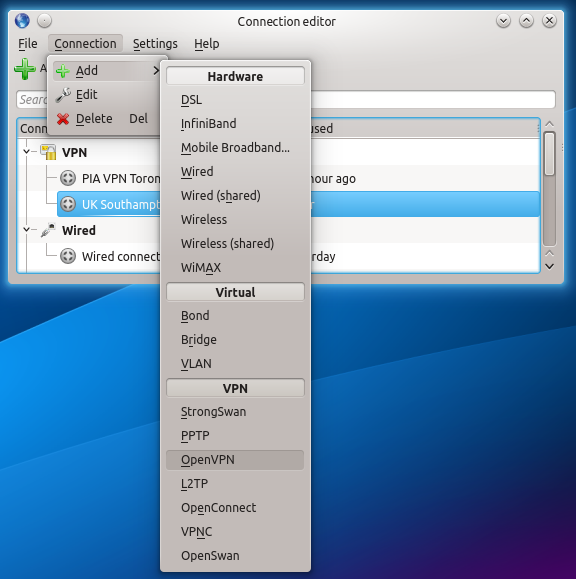

Haga clic en el widget de administración de red y luego seleccione el icono de la llave. Desde esta ventana, debería poder agregar una nueva conexión VPN como en esta imagen:  A continuación, cambie el nombre de la conexión VPN a algo útil, como “PIA Southampton“, y cambie la puerta de enlace al nombre de host de la ubicación que eligió en el paso 2. Haga clic en el icono de la carpeta y elija el CA.Archivo CRT (desde la zip que descargó anteriormente) como el archivo CA, y luego escriba su nombre de usuario y contraseña.

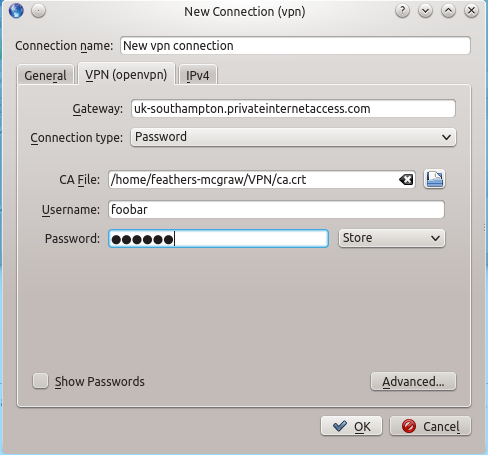

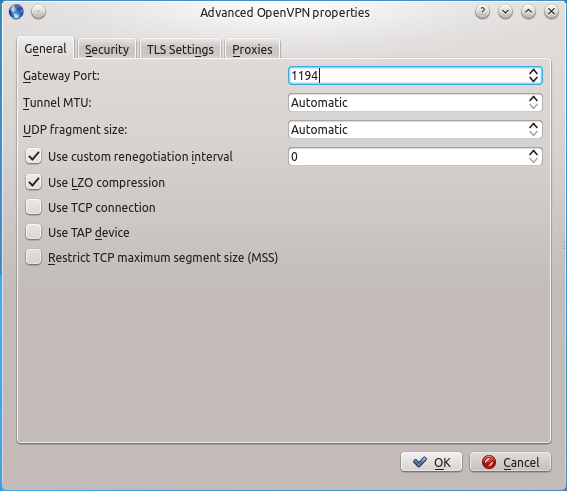

A continuación, cambie el nombre de la conexión VPN a algo útil, como “PIA Southampton“, y cambie la puerta de enlace al nombre de host de la ubicación que eligió en el paso 2. Haga clic en el icono de la carpeta y elija el CA.Archivo CRT (desde la zip que descargó anteriormente) como el archivo CA, y luego escriba su nombre de usuario y contraseña.  Haga clic en el botón Avanzado y seleccione Use compresión de LZO. Puede configurar el puerto de puerta de enlace en 1194, que es el puerto “bien conocido” para las conexiones OpenVPN. Si dejó esta opción configurada en “Automático”, se detectaría el puerto correcto, pero probablemente sea mejor establecerla explícitamente. Del mismo modo, establezca el intervalo de renegociación personalizado en 0.

Haga clic en el botón Avanzado y seleccione Use compresión de LZO. Puede configurar el puerto de puerta de enlace en 1194, que es el puerto “bien conocido” para las conexiones OpenVPN. Si dejó esta opción configurada en “Automático”, se detectaría el puerto correcto, pero probablemente sea mejor establecerla explícitamente. Del mismo modo, establezca el intervalo de renegociación personalizado en 0.  Puede dejar toda la configuración en la pestaña General en su configuración predeterminada.

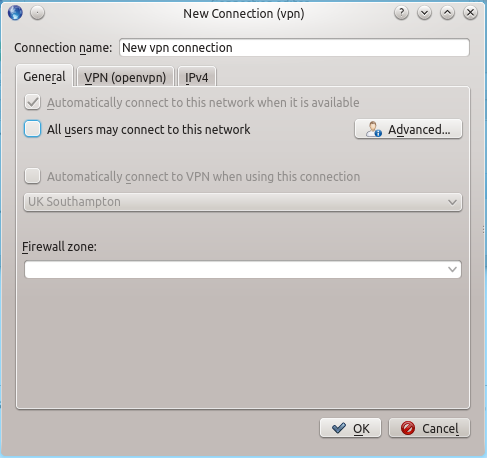

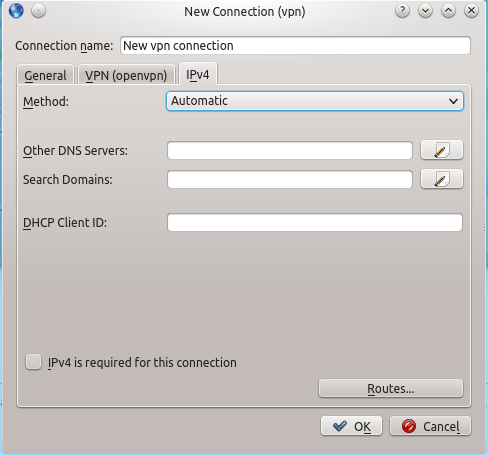

Puede dejar toda la configuración en la pestaña General en su configuración predeterminada.  La misma historia en la pestaña IPv4: deje todas estas configuraciones como son.

La misma historia en la pestaña IPv4: deje todas estas configuraciones como son.  Ahora haga clic en el widget de administración de red una vez más y conéctese a la conexión VPN que acaba de agregar. Si todo va bien, debe estar conectado y puede pasar a probar.

Ahora haga clic en el widget de administración de red una vez más y conéctese a la conexión VPN que acaba de agregar. Si todo va bien, debe estar conectado y puede pasar a probar.

Notas en los archivos de configuración

Creo que siempre es mejor comprender lo que las herramientas de GUI como el widget de administración de redes están haciendo “debajo del capó”, así que echemos un vistazo a los archivos de configuración que crea y edita. Dado que el widget de administración de red solo requiere que los privilegios del usuario usen, esperaba que todas sus configuraciones se ubicaran en el directorio de inicio del usuario, en algún lugar en/hogar/usuario/.KDE/Share/Apps/NetworkManagement . Sin embargo, parece que las conexiones VPN agregadas a través del widget de administración de red realizan cambios en el nivel del sistema de archivos raíz. Eche un vistazo a/etc/networkManager/System-Connections/:

LL/etc/networkManager/System-Connections

Debería muchos archivos propiedad de root allí. Estos archivos son creados mediante un complemento KeyFile, que escribe el archivo en un .Formato de estilo INI que contiene [encabezados] con configuraciones de configuración relevantes para esa configuración enumerada a continuación. Si importa uno de esos archivos de configuración de OpenVPN utilizando el método “fácil”, el archivo debe verse así:

Feathers-mcgraw@hobbs-t440s:/etc/networkmanager/sistema-connections $ sudo gat uk \ southampton [conexión] id = uk southampton uuid = type = vpn [vpn] type = org = org = org = org.Freedesktop.Gerente de Redes.OpenVPN comp-lzo = YES Port = 1194 CA =/Home/Feathers-Mcgraw/VPN/CA.CRT Connection-type = contraseña contraseña-flags = 2 remoto = uk-southampton.PrivateNternetAccess.com Reneg-Seconds = 0

Si agregó el archivo usando el método que sugerí, su archivo debería verse algo así:

Feathers-mcgraw@hobbs-t440s:/etc/networkmanager/sistema-connections $ sudo gat privado \ internet \ access [conexión] id = PIA VPN Southampton UK uuid = type = VPN Permissions = Usuario: Feathers-Mcgraw:; [VPN] Servicio-type = org = org.Freedesktop.Gerente de Redes.OpenVPN Connection-type = Password Password-Flags = 1 Remote = UK-Southampton.PrivateNternetAccess.com comp-lzo = sí proto-tcp = no tap-dev = no Reneg-Seconds = 0 Port = 1194 MSSFIX = No UserName = CA =/Home/Feathers-Mcgraw/VPN/CA.CRT [IPv4] Método = Auto Ignore-Auto-DNS = True

Bajo la [conexión] encabezado, encontrará las siguientes opciones:

- identificación es solo una etiqueta conveniente para la conexión, utilizada por el widget de administración de red para identificar la conexión

- uuid es el identificador universalmente único de la conexión

- tipo es VPN por razones obvias. Si esta fuera una conexión wifi normal, es posible que vea algo como 802-11-inalámbrico

- permisos determina si esta conexión está disponible para todos los usuarios del sistema o simplemente la persona que la agregó. El método manual no hace que la VPN esté disponible para todos los usuarios del sistema: si desea cambiar esto, verifique el “Todos los usuarios pueden conectarse a esta red“Configurar en la pestaña General.

El [VPN] El encabezado contiene las siguientes opciones:

- Tipo de servicio se explica por sí mismo.

- tipo de conección Determina si está utilizando certificados para identificarse en el servidor OpenVPN o la autenticación de contraseña.

- Flags de contraseña controla lo que se hace con su contraseña. Un valor de 0 significa que el sistema es responsable de proporcionar y almacenar el secreto, 1 significa que un agente secreto de la sesión del usuario es responsable de proporcionar y almacenar el secreto, 2 significa que el secreto no debe guardar y se le solicitará al usuario cada vez, y 4 (no 3) significa que no se requiere un secreto y no debe solicitarse al usuario.

- remoto es el nombre de dominio del host al que se está conectando.

- puerto es el puerto para la conexión, habitualmente 1194 para OpenVPN.

- componer Especifica si utilizar o no la compresión de LZO

- proto-tcp Especifica si usar TCP o no.

- clavija Especifica si usar o no un dispositivo TAP (un adaptador Ethernet virtual)

- mssfix Determina si se establece un límite para el tamaño máximo de segmento (MSS) para TCP

- nombre de usuario ¿Se utiliza el nombre de usuario para la autenticación?.

- California es la ruta al certificado de la autoridad de certificado, que se utiliza para garantizar que se esté comunicando con el servidor correcto.

- Reneg-Segundos Especifica un intervalo de renegociación personalizado.

El [IPv4] El encabezado contiene opciones relacionadas con DCHP y DNS cuando se usa IPv4. Si desea saber más sobre estas opciones, puede consultar esta página.

Método de configuración alternativo “fácil”

Si configuró la administración de red manualmente, ignore esta sección y continúe probando Haga clic en el widget de administración de red en la bandeja del sistema y luego haga clic en el icono de Spanner. Ahora haga clic Archivo, y Importar VPN, que abrirá un navegador de archivos. Seleccione el archivo de configuración para el servidor al que desea conectarse (ubicación.ovpn) y haga clic Abierto. Esto cargará el archivo de configuración suministrado por PIA; Lo único que queda por hacer es proporcionar su nombre de usuario y contraseña. Haga clic en el widget de administración de red nuevamente y luego haga clic en la llave junto a la VPN que acaba de agregar. Escriba su nombre de usuario y contraseña, y luego haga clic en DE ACUERDO. Hecho!

Pruebas

Para ver cuál es su dirección IP WAN desde la línea de comandos, use este comando:

wget -qo- ifconfig.yo/ip

Y para verificar en qué país se encuentra su nodo de salida, puede recuperar la información de Whois con este comando:

Whois 1.2.3.4

. donde 1.2.3.4 es la dirección IP que obtuvo del comando anterior.

Enlaces útiles

Me llevó mucho tiempo encontrar algo de esta información. Aquí hay un par de enlaces que encontré particularmente útiles: la página de configuración de sistemas de administrador de redes en la especificación de configuración de la configuración de la red de Wiki Wiki en las páginas de desarrolladores de GNOME, deje un comentario si tiene información útil para agregar, o cualquier pregunta.

Comentario

Enviado por Thijs (no verificado) el viernes, 31/10/2014 – 01:13

CMD

Solo broma;) intente configurar su propio servidor OpenVPN, es increíble! Pero use Easy-RSA y no GUI entonces, como aquí:

http: // www.fraspberrypi.org/foros/Viewtopic.php?F = 36 & T = 20916 & Start = 50

Gracias por el tutorial del servidor de correo!

Enviado por Sam Hobbs en viernes, 31/10/2014 – 09:17

En respuesta a CMD por Thijs (no verificado)

Yo se, verdad? (en un

Yo se, verdad? (En una nota seria, a veces son bastante molestos, el nuevo widget de networkmanagement en Kubuntu 14.10 (Utópico) es diferente nuevamente. Entonces mi tutorial ya está un poco desactualizado. Esto no sucede tanto con la línea de comandos. OpenVPN Server está en mi lista de cosas que hacer, echaré un vistazo. Gracias por tu comentario! Sam

Enviado por Oshunluvr (no verificado) el viernes 16/01/2015 – 21:15

Configuración de NIC?

No vi ninguna mención sobre cómo tienes tus conexiones configuradas. Puente, unido, solo.

Estoy tratando de configurar una conexión de puente unida en Kubuntu 14.04 pero tener problemas. Lo tengo trabajando con Ubuntu 12.Servidor 04 de inmediato. Una vez que los pongo en funcionamiento, OpenVPN y PIA son los siguientes!

Enviado por Sam Hobbs en viernes 16/01/2015 – 21:51

En respuesta a NIC config? por Oshunluvr (no verificado)

Honestamente. No sé 🙁

Hola amigo, te apetece verte aquí 🙂 No sé cómo el mío está configurado para ser honesto, y debo admitir que no sé la diferencia entre una conexión puente, unida y en solitario:/ ¿detectaste el enlace al página de configuración de red de gnome? Hay algunos parámetros de configuración que parecen ser relevantes para lo que está haciendo. Suponiendo que configuró su servidor a través de SSH (no usando una GUI), es extraño que tenga problemas ahora cuando funcionó bien antes. ¿Está utilizando el widget de administración de red para configurarlo?? Debo admitir que acabo de buscar todos los parámetros con una opción de configuración de GUI y aquellos en el archivo de configuración PIA predeterminado para ver qué hicieron, suponiendo que fueran los importantes. Sam

Enviado por Oshunluvr (no verificado) el viernes 16/01/2015 – 22:43

En respuesta a Honestamente. No lo sé 🙁 por Sam Hobbs

Entiendo.

Tengo el unión/puente funcionando ahora con 14.04. Encontré esta página que contenía la respuesta:

Las reglas de vinculación cambiaron de 12.04 a 14.04 Entonces tuve algunas cosas que cambiar. Dado que tengo un servidor y un escritorio, ambos con doble NIC, I Finding Binking (también conocido como agregación de puertos) fue el mejor uso de las capacidades de red. El puente era nuevo para mí, pero lo que leí sobre VPN dijo que era necesario. Estoy todo listo ahora y profundizaré en la configuración de OpenVPN/PIA a continuación!

Enviado por Sam Hobbs el sábado 17/01/2015 – 00:44

En respuesta a tenerlo. por Oshunluvr (no verificado)

Todas las NIC

Buen enlace! No tengo múltiples NIC, pero ahora he comenzado a leer al respecto, puedo ver el atractivo.

Los proveedores de redes han ofrecido durante mucho tiempo una funcionalidad para agregar el ancho de banda en múltiples enlaces físicos a un interruptor. Esto permite que una máquina (con frecuencia un servidor) trate las conexiones físicas múltiples para cambiar de unidades como un solo enlace lógico. El apodo estándar de esta tecnología es IEEE 802.3ad, aunque es conocido por los nombres comunes de tranking, troncing de puerto y agregación de enlaces. El uso convencional de la unión bajo Linux es una implementación de esta agregación de enlaces. Un uso separado del mismo controlador permite que el núcleo presente una sola interfaz lógica para dos enlaces físicos a dos interruptores separados. Solo se usa un enlace en un momento dado. Mediante el uso de la señal de la interfaz independiente de Media, la falla de la señal de detección cuando un conmutador o enlace se vuelve inutilizable, el núcleo puede, transparentemente al espacio de usuario y servicios de capa de aplicación, fallarse en la conexión física de copia de seguridad. Aunque no es común, la falla de los interruptores, las interfaces de red y los cables puede causar interrupciones. Como componente de la planificación de alta disponibilidad, estas técnicas de unión pueden ayudar a reducir el número de puntos de falla individuales.

Fuente ¿Crees que alguna vez has visto un fracaso de este tipo?? Has estado jugando con los servidores por más tiempo que yo y estoy tratando de tener una idea de lo común que es.

Enviado por Oshunluvr (no verificado) el sábado 17/01/2015 – 01:44

Roble redondo.

Yo uso el modo RR Round Round Robin Slash Modo de enlace Zed. Utiliza ambas NIC cuando están arriba y se vuelve automáticamente a una sola conexión si uno falla. Velocidad cuando todo es bueno – redundancia cuando las cosas van al sur. El fin de semana pasado mudé mi oficina de una habitación a otra en mi casa. Después de conectar todo y todo estaba bien (o eso pensé), eché un vistazo a mi interruptor y me sorprendió ver que una de las NIC del servidor se ejecutaba a 10 MB en lugar de 1000mbs! Después de una pequeña investigación, un cable malo llegó a la papelera y todo estaba bien. Punto de ser: si lo hubiera dejado a una sola conexión, podría haber estado sin conexión.

La verdadera ventaja para mí es tener mi escritorio y servidor con duales nic y vinculación, obtengo 2000 mbs entre ellos cuando estoy trabajando entre los dos. 🙂

Enviado por Sam Hobbs el sábado 17/01/2015 – 02:15

En respuesta a Round Robin. por Oshunluvr (no verificado)

Redundancia

Limpio! Que debe hacer que la transferencia de archivos sea increíblemente rápido. Ahora todo lo que necesita son dos conexiones de Internet entrantes, un circuito eléctrico separado para sus servidores (por lo que nadie puede desconectarlas usando Taster+Kettle+Microondave). etcétera etcétera! Donde termina? Jajaja. Estaba hablando con Steve recientemente en líneas similares, configuré un servidor MX de copia de seguridad por si acaso! Git Server es el siguiente 🙂