Πλήκτρο NORD VPN

Οι χάκερ κλέβουν μυστικά κρυπτογραφικά κλειδιά για το Nordvpn. Εδώ γνωρίζουμε μέχρι τώρα

Η ασφάλεια στον κυβερνοχώρο μπορεί να φαίνεται πολύ περίπλοκη, αλλά το NordVPN το καθιστά τόσο εύκολο όσο παίρνει. Οι τεχνολογίες αιχμής προστατεύουν τη δραστηριότητά σας στο Διαδίκτυο από τους χάκερ και το κακόβουλο λογισμικό, σας προστατεύουν σε δημόσια δίκτυα Wi-Fi και ακόμη και μπλοκαρισμένες ενοχλητικές διαφημίσεις.

Συγκρίνετε και αγοράστε πλήκτρα CD Nordvpn

Η ασφάλεια στον κυβερνοχώρο μπορεί να φαίνεται πολύ περίπλοκη, αλλά το NordVPN το καθιστά τόσο εύκολο όσο παίρνει. Οι τεχνολογίες αιχμής προστατεύουν τη δραστηριότητά σας στο Διαδίκτυο από τους χάκερ και το κακόβουλο λογισμικό, σας προστατεύουν σε δημόσια δίκτυα Wi-Fi και ακόμη και μπλοκαρισμένες ενοχλητικές διαφημίσεις.

Χαρακτηριστικά:

- Γνωρίζετε ότι τα δεδομένα σας είναι πάντα ιδιωτικά – Το πραγματικό απόρρητο στο Διαδίκτυο είναι απλώς ένα κλικ μακριά. Το NORDVPN προστατεύει τη διεύθυνση IP σας και βεβαιώνεται ότι κανείς άλλος δεν μπορεί να δει ποιες ιστοσελίδες επισκέπτεστε ή ποια αρχεία κατεβάσετε.

- Απολαύστε το Διαδίκτυο χωρίς περιορισμούς – Ταξιδεύοντας για επιχειρήσεις ή ευχαρίστηση? Μελετώντας ή εργάζονται στο εξωτερικό? Κρατήστε την πρόσβαση στους αγαπημένους σας ιστότοπους και περιεχόμενο ψυχαγωγίας και ξεχάστε τα όρια λογοκρισίας ή εύρους ζώνης.

- Νιώστε ασφαλείς σε οποιαδήποτε συσκευή – Μπορείτε να εξασφαλίσετε έως και 6 συσκευές με ένα μόνο λογαριασμό NORDVPN – υπολογιστές, smartphones, δρομολογητές και πολλά άλλα. Το VPN δεν ήταν ποτέ ευκολότερο και πιο ευέλικτο: στο σπίτι, στο γραφείο και εν κινήσει.

Οι χάκερ κλέβουν μυστικά κρυπτογραφικά κλειδιά για το Nordvpn. Εδώ γνωρίζουμε μέχρι τώρα

Η παραβίαση συνέβη πριν από 19 μήνες. Η δημοφιλής υπηρεσία VPN αποκαλύπτει μόνο τώρα.

Dan Goodin – 21 Οκτωβρίου 2019 10:48 PM UTC

Σχόλια αναγνώστη

Οι χάκερ παραβίασαν έναν διακομιστή που χρησιμοποιείται από τον δημοφιλή εικονικό πάροχο δικτύου NORDVPN και έκλεψε κλειδιά κρυπτογράφησης που θα μπορούσαν να χρησιμοποιηθούν για την τοποθέτηση επιθέσεων αποκρυπτογράφησης σε τμήματα της πελατειακής του βάσης.

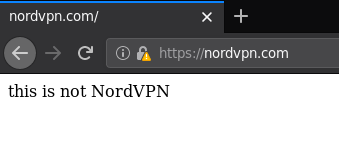

Ένα αρχείο καταγραφής των εντολών που χρησιμοποιήθηκαν στην επίθεση υποδηλώνει ότι οι χάκερ είχαν πρόσβαση ριζών, πράγμα που σημαίνει ότι είχαν σχεδόν απεριόριστο έλεγχο στον διακομιστή και μπορούσαν να διαβάσουν ή να τροποποιήσουν σχεδόν οποιαδήποτε δεδομένα αποθηκευμένα σε αυτό. Ένα από τα τρία ιδιωτικά κλειδιά που διαρρέουν χρησιμοποιήθηκε για να εξασφαλίσει ένα ψηφιακό πιστοποιητικό που παρείχε κρυπτογράφηση HTTPS για το NORDVPN.com. Το κλειδί δεν έληξε μέχρι τον Οκτώβριο του 2018, περίπου επτά μήνες μετά την παραβίαση του Μαρτίου 2018. Οι επιτιθέμενοι θα μπορούσαν να χρησιμοποιήσουν το συμβιβασμένο πιστοποιητικό για να μιμηθούν το NORDVPN.com ιστότοπος ή mount man-in-the-middle επιθέσεις σε άτομα που επισκέπτονται το πραγματικό. Λεπτομέρειες για την παραβίαση κυκλοφορούν στο διαδίκτυο από τουλάχιστον τον Μάιο του 2018.

Με βάση το αρχείο καταγραφής εντολών, ένα άλλο από τα διαρρέοντα μυστικά κλειδιά φάνηκε να εξασφαλίζει μια ιδιωτική αρχή πιστοποιητικών που το NordVPN χρησιμοποίησε για την έκδοση ψηφιακών πιστοποιητικών. Αυτά τα πιστοποιητικά ενδέχεται να εκδίδονται για άλλους διακομιστές στο δίκτυο της NORDVPN ή για διάφορους άλλους ευαίσθητους σκοπούς. Το όνομα του τρίτου πιστοποιητικού πρότεινε ότι θα μπορούσε επίσης να χρησιμοποιηθεί για πολλούς διαφορετικούς ευαίσθητους σκοπούς, συμπεριλαμβανομένης της εξασφάλισης του διακομιστή που διακυβεύεται στην παραβίαση.

Οι αποκαλύψεις προέκυψαν ως αποδεικτικά στοιχεία που υποδηλώνουν ότι δύο αντίπαλες υπηρεσίες VPN, Torguard και VikingVPN, παρουσίασαν επίσης παραβιάσεις που διαρρέουν κλειδιά κρυπτογράφησης. Σε δήλωση, ο Torguard είπε ένα μυστικό κλειδί για ένα πιστοποιητικό ασφαλείας για το επίπεδο μεταφοράς για *.torguardvpnaccess.Το com κλέφθηκε. Η κλοπή συνέβη σε παραβίαση διακομιστή 2017. Τα κλεμμένα δεδομένα που σχετίζονται με ένα πιστοποιητικό πληρεξούσιου καλαμιού.

Οι αξιωματούχοι του Torguard δήλωσαν στο Twitter ότι το ιδιωτικό κλειδί δεν ήταν στον επηρεαζόμενο διακομιστή και ότι οι επιτιθέμενοι “δεν μπορούσαν να κάνουν τίποτα με αυτά τα κλειδιά.”Η δήλωση της Δευτέρας συνέχισε να λέει ότι ο Torguard δεν κατάργησε τον συμβιβασμένο διακομιστή μέχρι τις αρχές του 2018. Ο Torguard δήλωσε επίσης ότι έμαθε για παραβιάσεις του VPN τον περασμένο Μάιο “και σε σχετική εξέλιξη υποβλήθηκε νομική καταγγελία κατά της NORDVPN.«

Οι αξιωματούχοι του VikingVPN δεν έχουν ακόμη σχολιάσει.

Σοβαρές ανησυχίες

Ένα από αυτά τα κλειδιά έληξε στις 31 Δεκεμβρίου 2018 και ο άλλος πήγε στον τάφο του στις 10 Ιουλίου του ίδιου έτους, μου είπε εκπρόσωπος της εταιρείας. Δεν είπε ποιος ήταν ο σκοπός αυτών των κλειδιών. Ένα χαρακτηριστικό κρυπτογραφίας γνωστό ως τέλεια μυστικότητα προς τα εμπρός εξασφάλισε ότι οι επιτιθέμενοι δεν μπορούσαν να αποκρυπτογραφήσουν την κυκλοφορία απλά καταγράφοντας κρυπτογραφημένα πακέτα καθώς ταξίδεψαν μέσω του Διαδικτύου. Τα κλειδιά, ωστόσο, θα μπορούσαν ακόμα να χρησιμοποιηθούν σε ενεργές επιθέσεις, στις οποίες οι χάκερ χρησιμοποιούν διαρροή πλήκτρων στον δικό τους διακομιστή για να παρακολουθήσουν και να αποκρυπτογραφήσουν δεδομένα.

Δεν ήταν σαφές πόσο καιρό οι επιτιθέμενοι παρέμειναν παρόντες στο διακομιστή ή αν ήταν σε θέση να χρησιμοποιήσουν την εξαιρετικά προνομιούχα πρόσβαση τους για να διαπράξουν άλλα σοβαρά αδικήματα. Οι εμπειρογνώμονες ασφαλείας ανέφεραν ότι η σοβαρότητα του συμβιβασμού διακομιστή -συζευγμένο με την κλοπή των κλειδιών και την έλλειψη λεπτομερειών από τις σοβαρές ανησυχίες του NORDVPN.

Εδώ είναι μερικά από αυτά που ο Dan Guido, ο οποίος είναι ο Διευθύνων Σύμβουλος της Trail Security Trail of Bits, μου είπε:

Τα συμβιβασμένα κύρια μυστικά, όπως αυτά που κλαπεί από το NordVPN, μπορούν να χρησιμοποιηθούν για να αποκρυπτογραφήσουν το παράθυρο μεταξύ των κλειδιών επαναδιαπραγμάτευσης και να μιμηθούν την υπηρεσία τους σε άλλους. Δεν με νοιάζει τι διαρρέει όσο η πρόσβαση που θα έπρεπε να το φτάσει. Δεν ξέρουμε τι συνέβη, ποια περαιτέρω πρόσβαση αποκτήθηκε ή ποια κατάχρηση μπορεί να έχει συμβεί. Υπάρχουν πολλές δυνατότητες μόλις έχετε πρόσβαση σε αυτούς τους τύπους κύριων μυστικών και πρόσβασης στο διακομιστή ρίζας.

Ανασφαλής απομακρυσμένη διαχείριση

Σε δήλωση που εκδόθηκε στους δημοσιογράφους, οι αξιωματούχοι της NORDVPN χαρακτήρισαν τη ζημιά που έγινε στην επίθεση ως περιορισμένη.

Ο ίδιος ο διακομιστής δεν περιείχε αρχεία καταγραφής δραστηριότητας χρήστη. Καμία από τις εφαρμογές μας δεν στέλνει διαπιστευτήρια που δημιουργούνται από το χρήστη για έλεγχο ταυτότητας, έτσι τα ονόματα χρήστη και οι κωδικοί πρόσβασης δεν θα μπορούσαν να παρεμποδιστούν. Το ακριβές αρχείο διαμόρφωσης που βρέθηκε στο Διαδίκτυο από τους ερευνητές ασφαλείας έπαψαν να υπάρχουν στις 5 Μαρτίου 2018. Αυτή ήταν μια απομονωμένη περίπτωση, δεν έχουν επηρεαστεί άλλοι πάροχοι δεδομένων που χρησιμοποιούμε.

Η παραβίαση ήταν το αποτέλεσμα των χάκερ που εκμεταλλεύτηκαν ένα ανασφαλές σύστημα απομακρυσμένης διαχείρισης που οι διαχειριστές ενός κέντρου δεδομένων με έδρα τη Φινλανδία εγκαθίστανται σε ένα διακομιστή NordVPN μισθωμένο. Το ανώνυμο κέντρο δεδομένων, ανέφερε η δήλωση, εγκατέστησε το ευάλωτο σύστημα διαχείρισης χωρίς ποτέ να το αποκαλύψει στο NordVPN του. Η NORDVPN τερματίστηκε η σύμβασή του με το Κέντρο Δεδομένων αφού το σύστημα απομακρυσμένης διαχείρισης ήρθε στο φως λίγους μήνες αργότερα.

Το Nordvpn αποκάλυψε για πρώτη φορά την παραβίαση στους δημοσιογράφους την Κυριακή μετά από εκθέσεις τρίτων όπως αυτή στο Twitter. Η δήλωση ανέφερε ότι οι υπάλληλοι της NORDVPN δεν αποκάλυψαν την παραβίαση των πελατών, ενώ εξασφάλισε ότι το υπόλοιπο του δικτύου της δεν ήταν ευάλωτη σε παρόμοιες επιθέσεις.

Η δήλωση συνέχισε να αναφέρεται στο κλειδί TLS όπως έληξε, παρόλο που ισχύει για επτά μήνες μετά την παραβίαση. Οι αξιωματούχοι της εταιρείας έγραψαν:

Το πλήκτρο TLS λήφθηκε ταυτόχρονα, εκμεταλλεύτηκε το datacenter. Ωστόσο, το κλειδί δεν θα μπορούσε να χρησιμοποιηθεί για την αποκρυπτογράφηση της κυκλοφορίας VPN οποιουδήποτε άλλου διακομιστή. Στο ίδιο σημείωμα, ο μόνος πιθανός τρόπος κατάχρησης της επισκεψιμότητας του ιστότοπου ήταν η εκτέλεση μιας εξατομικευμένης και περίπλοκης επίθεσης MITM για να παρακολουθήσει μια ενιαία σύνδεση που προσπάθησε να αποκτήσει πρόσβαση στο NORDVPN.com.

Όχι τόσο σκληρά όσο ισχυριζόταν

Η πρόταση ότι οι ενεργές επιθέσεις Man-in-the-Middle είναι περίπλοκες ή μη πρακτικές για να πραγματοποιηθούν είναι προβληματική είναι προβληματική είναι προβληματική είναι προβληματική. Τέτοιες επιθέσεις μπορούν να πραγματοποιηθούν σε δημόσια δίκτυα ή σε υπαλλήλους υπηρεσιών Διαδικτύου. Είναι ακριβώς το είδος των επιθέσεων που υποτίθεται ότι τα VPNs πρέπει να προστατεύουν.

“Η παρακολούθηση της κυκλοφορίας TLS δεν είναι τόσο σκληρή όσο φαίνεται”, δήλωσε ένας σύμβουλος ασφαλείας που χρησιμοποιεί το Hand Hexdefined και έχει περάσει τις τελευταίες 36 ώρες αναλύοντας τα δεδομένα που εκτίθενται στην παραβίαση. “Υπάρχουν εργαλεία για να το κάνω και ήμουν σε θέση να δημιουργήσω έναν διακομιστή ιστού χρησιμοποιώντας το κλειδί TLS με δύο γραμμές διαμόρφωσης. Ο επιτιθέμενος θα πρέπει να είναι σε θέση να παρεμποδίσει την κυκλοφορία του θύματος (Ε.σολ. στο δημόσιο Wi-Fi).«

Σημειώστε επίσης ότι η δήλωση αναφέρει μόνο ότι το κλειδί TLS που έχει λήξει δεν θα μπορούσε να χρησιμοποιηθεί για την αποκρυπτογράφηση της κυκλοφορίας VPN οποιουδήποτε άλλου διακομιστή. Η δήλωση δεν αναφέρει τα άλλα δύο κλειδιά και τι είδους πρόσβαση επέτρεψε. Ο συμβιβασμός μιας ιδιωτικής αρχής πιστοποιητικών θα μπορούσε να είναι ιδιαίτερα σοβαρός, διότι μπορεί να επιτρέψει στους επιτιθέμενους να θέσουν σε κίνδυνο πολλαπλά κλειδιά που παράγονται από την CA.

Βάζοντας όλα τα αυγά σας σε ένα καλάθι

Τα VPNs έβαλαν όλη την κυκλοφορία του διαδικτύου του υπολογιστή σε μία κρυπτογραφημένη σήραγγα που αποκρυπτογραφείται και αποστέλλεται στον τελικό προορισμό του αφού φτάσει σε έναν από τους διακομιστές του παρόχου. Αυτό θέτει τον πάροχο VPN σε θέση να δει τεράστια ποσά των ηλεκτρονικών συνηθειών και μεταδεδομένων των πελατών του, συμπεριλαμβανομένων των διευθύνσεων IP διακομιστή, των πληροφοριών SNI και οποιασδήποτε κυκλοφορίας που δεν είναι κρυπτογραφημένη.

Ο πάροχος VPN έχει λάβει συστάσεις και ευνοϊκές κριτικές από το CNET, το TechRadar και το PCMAG. Αλλά δεν ήταν όλοι τόσο αυταρχικοί. Ο Kenneth White, ένας ανώτερος μηχανικός δικτύου που ειδικεύεται σε VPNs, έχει καταχωρήσει από καιρό το NordVPN και το Torguard ως δύο από τα VPNs για να απορρίψουν, διότι, μεταξύ άλλων, δημοσιεύουν προ-κοινόχρηστα κλειδιά σε απευθείας σύνδεση.

Περαιτέρω ανάγνωση

Μέχρι να υπάρχουν περισσότερες πληροφορίες, είναι δύσκολο να πούμε ακριβώς πώς οι άνθρωποι που χρησιμοποιούν το NordVPN πρέπει να απαντήσουν. Τουλάχιστον, οι χρήστες θα πρέπει να πατήσουν το NordVPN για να παρέχουν πολλές περισσότερες λεπτομέρειες σχετικά με την παραβίαση και τα κλειδιά και άλλα δεδομένα που διαρρέουν. Ο Kenneth White, εν τω μεταξύ, πρότεινε ότι οι άνθρωποι απομακρύνονται από την υπηρεσία εντελώς.

“Έχω συστήσει εναντίον των περισσότερων υπηρεσιών VPN καταναλωτών για χρόνια, συμπεριλαμβανομένου του NORDVPN”, μου είπε. “Η ανταπόκριση των συμβάντων [των υπηρεσιών] και η απόπειρα PR Spin εδώ έχουν επιβάλει μόνο αυτή τη γνώμη. Έχουν θέσει απερίσκεπτα τη ζωή των ακτιβιστών σε κίνδυνο στη διαδικασία. Υποβαθμίζουν τη σοβαρότητα ενός περιστατικού που δεν ανιχνεύουν καν, στην οποία οι επιτιθέμενοι είχαν πρόσβαση σε απεριόριστη διαχειριστή LXC “God Mode”. Και ενημέρωσαν μόνο τους πελάτες όταν οι δημοσιογράφοι έφτασαν σε αυτούς για σχόλια.«

Προωθούμενα σχόλια

thepirat3king Seniorius lurkius

Το Trail Bits της Dan Guido προσφέρει ένα βολικό σύνολο ανοσοποιητικών σεναρίων στη σελίδα GitHub για να ρυθμίσετε το δικό σας ιδιωτικό VPN με τον πάροχο σύννεφων σας επιλογής (το VPN μπορεί επίσης να λειτουργήσει προαιρετικά ως Pihole, με το DNS επίπεδο διαφημίσεων). Ονομάζεται Algo. Ο Kenneth White (που αναφέρεται επίσης στο άρθρο) έχει εγκρίνει τα έντερά του, όπως και το grugq.

github.com/trailofbits/algo

29 Δημοσιεύσεις | Εγγεγραμμένη 1/31/2013

Σχόλια αναγνώστη

Ο Dan Goodin Dan Goodin είναι ανώτερος συντάκτης ασφαλείας στο Ars Technica, όπου επιβλέπει την κάλυψη του κακόβουλου λογισμικού, της κατασκοπείας υπολογιστών, των botnets, της πειρατείας υλικού, της κρυπτογράφησης και των κωδικών πρόσβασης. Στον ελεύθερο χρόνο του, απολαμβάνει κηπουρική, μαγείρεμα και ακολουθώντας την ανεξάρτητη μουσική σκηνή.