¿Qué tan seguro es AES?

Contents

Cifrado de 256 bits: es un cifrado de 256 bits AES seguro en los tiempos modernos

Puede suceder ocho, nueve, diez o 13 veces dependiendo de la capa AES.

Por qué debe usar el cifrado AES 256 para asegurar sus datos

Aprenda sobre el funcionamiento interno del cifrado AES 256, la criptografía simétrica y el algoritmo de cifrado más efectivo. Antes de llegar al cifrado AES 256, ¿alguna vez ha tenido curiosidad sobre cómo el gobierno de los Estados Unidos almacena sus códigos nucleares? Podría estar en un documento en una bóveda de la Oficina Oval con la advertencia “extremadamente de alto secreto.” Quién sabe? Tal vez está tatuado en la mente del presidente. Una cosa segura es que los secretos del gobierno y la información de grado militar están encriptados utilizando una variedad de protocolos de cifrado, siendo 256 uno de ellos. Y la mejor parte es que AES 256 no es un privilegio solo del estado; Es un software público que puede usar para reforzar sus datos, OS e integridad de firmware. Este artículo le dirá todo lo que necesita saber sobre sus datos, AES 256 y todo lo demás. También explicará por qué AES 256 es lo más cerca que su organización llegará a una varita mágica de seguridad de datos (y por qué no es uno).

¿Qué es AES 256??

Estándar de cifrado avanzado (AES) 256 es un algoritmo de cifrado simétrico prácticamente impenetrable que utiliza una tecla de 256 bits para convertir su texto o datos planos en un cifrado. Eso es mucha jerga pero no se desespere, se vuelve mucho más fácil desde aquí.

¿Cómo funciona el cifrado AES 256??

- Divide la información en bloques

El primer paso del cifrado AES 256 es dividir la información en bloques. Debido a que AES tiene un tamaño de bloque de 128 bits, divide la información en columnas 4×4 de 16 bytes.

El siguiente paso del cifrado AES 256 implica el algoritmo AES que recrea múltiples claves redondas de la primera clave utilizando el horario clave de Rijndael.

En la adición de la tecla redonda, el algoritmo AES agrega la tecla redonda inicial a los datos que se han subdividido en bloques 4×4.

En este paso, cada byte de datos se sustituye con otro byte de datos.

El algoritmo AES luego procede a cambiar filas de las matrices 4×4. Los bytes en la segunda fila se desplazan un espacio hacia la izquierda, los que están en el tercero se desplazan dos espacios, y así sucesivamente.

Todavía estás ahí. El algoritmo AES utiliza una matriz preestablecida para mezclar las columnas 4×4 de la matriz de datos.

El algoritmo AES repite el segundo paso, agregando alrededor de la tecla una vez más, luego hace este proceso nuevamente.

¿Qué hace que AES 256 sea especial y por qué deberías usarlo?

Eso es suficiente enjuague y jerga técnica para hoy; Vamos a lo que te trajo aquí en primer lugar.

Presumiblemente, desea saber qué hace que AES 256 sea especial, qué lo distingue del resto y lo que trae a su mesa.

AES 256 aporta mucho a su estrategia de seguridad cibernética, que incluye:

1. AES 256 es inquebrantable por la fuerza bruta

Decir que es imposible descriptar el cifrado AES es un nombre inapropiado. Una combinación de los cerebros perfectos, la computadora más poderosa y el talento de piratería pura pueden descifrar a través del cifrado AES.

Pero tomará, obtendrá esto, 10-18 años para hacerlo.

Esto hace que AES 256 y los datos posteriores lo protejan con inquebrantable para el futuro imprevisto. Toma eso, hacker.

Sin embargo, esto es con la condición de que no comparta sus claves criptográficas con nadie, incluido su perro.

2. AES 256 usa teclas simétricas

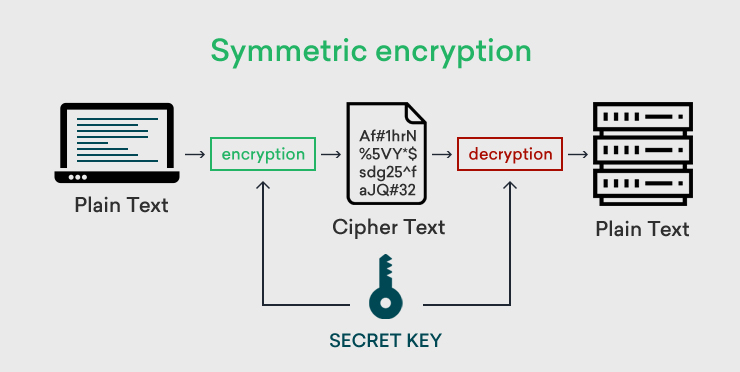

Como ha visto, el cifrado utiliza una tecla criptográfica para convertir su texto y datos en un texto indescifrable e ilegible.

Posteriormente, también usa un similar clave para descifrar sus datos cifrados en texto cifrable. Hay dos tipos de claves en el cifrado, estos son:

- Teclas simétricas.

- Teclas asimétricas.

Una clave simétrica es un tipo de cifrado en el que usa la misma clave para encriptar y descifrar datos.

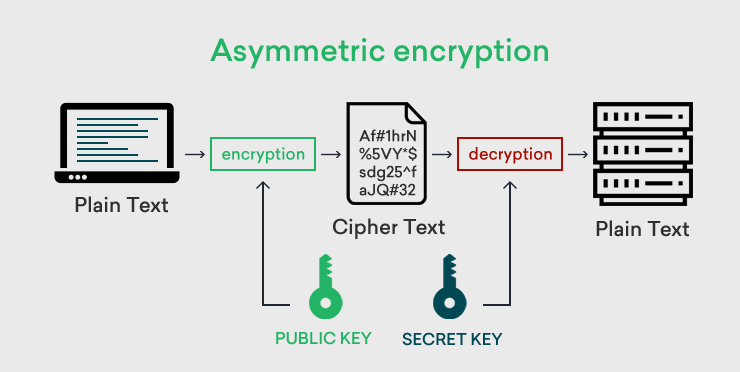

Por otro lado, las teclas asimétricas usan diferentes claves para cifrar y descifrar datos. Si se pregunta cuál de los dos es mejor, no lo existe, sino que tienen sus usos.

AES 256 es cifrado basado en simétricos. No solo eso, es el cifrado simétrico más capaz disponible hoy en día. Algunos de los beneficios de usar claves simétricas son:

- Tiene una velocidad de cifrado más rápida.

- Es bueno para los datos internos u organizacionales.

- Es excelente para cifrar grandes volúmenes de datos.

- Requiere menos potencia computacional para ejecutarse.

3. Evitar que una violación de seguridad se convierta en una violación de datos

Si dice que lee blogs e informes de incrustaciones, puede tener la impresión de que una violación es el fin del mundo para cualquier negocio.

No estás completamente equivocado. Según las estadísticas, el 60% de las pequeñas empresas que enfrentan un ataque cibernético están fuera del negocio en seis meses.

No obstante, hay muchas cosas que ocurren entre sus sistemas que se rompen y usted está fuera del negocio. Todo se reduce a:

- Qué tan pronto identifica la violación de seguridad.

- Su capacidad de contener la violación y evitar su propagación.

- Las contingencias que tienes en su lugar.

El cifrado AES 256 le permite contener la propagación de una violación al llegar a sus datos. Tome el peor de los casos y suponga que los piratas informáticos comprometen su infraestructura.

Con el cifrado, las posibilidades de que esta violación de seguridad se convierta en una violación de datos se reduzca significativamente.

Es una cosa menos de qué preocuparse porque en un extremo, sus sistemas están en llamas, pero en otro, sus datos están en manos seguras. Esta posibilidad redujo las posibilidades de:

- Cuestiones de cumplimiento.

- Robo de datos.

- Ataques de ransomware.

4. AES 256 es la capa de cifrado más segura de AES

Recuerde el complejo proceso de cifrado que lee anteriormente. Bueno, no sucede en una sola ronda.

Puede suceder ocho, nueve, diez o 13 veces dependiendo de la capa AES.

Esto se debe a que no hemos mencionado otras dos capas en el protocolo AES. Son AES 128 y AES 192.

Tanto AES 128 como AES 192 son capas de cifrado extremadamente capaces. Tan capaz que en 2012, hubo un argumento sobre si AES 256 era necesario dada la capacidad de AES 128.

Es una locura lo rápido que cambian las cosas.

En 2022, ya no hay mucha discusión. Está claro que las computadoras cuánticas están en el horizonte, y AES 256 es la única forma de basar su infraestructura de transferencia de archivos segura en un marco a prueba de futuro.

Al elegir AES 256, vas por el estándar de oro, el mejor en el juego, la capa de cifrado de grado militar y a prueba de futuro.

Lo que se necesitará para que un hacker descifra tu cifrado AES

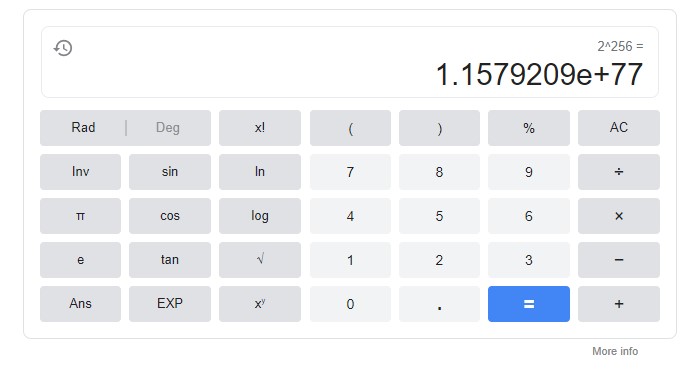

Para que un hacker obtenga acceso a sus datos protegidos con el cifrado AES-256, tendrá que probar 2^ 256 combinaciones con un grupo de computadoras más poderosas del mundo.

Para poner esto en perspectiva, este es un número tan grande que es más que el número de átomos en el universo observable.

Y si por algún milagro, un hacker puede descifrar un AES 256 y causar estragos en sus sistemas, esa será la segunda hazaña más impresionante que logren en su vida.

Por qué? Porque tendrán que vivir mil millones de años para acercarse.

¿Pueden los EA funcionar de forma aislada?? No, y por qué necesita transferencia de archivos administrados (MFT)

Esta es una de esas pocas piezas de seguridad de datos que no advierten sobre la fatalidad inminente. Incluso podría haberte dejado con un poco de esperanza y la sensación de que los buenos están ganando por una vez.

Tu no estas equivocado. El cifrado de AES es probablemente lo mejor que puede pasar con la seguridad de archivar desde el firewall.

Pero hay una imagen más grande; El cifrado de AES no puede existir de forma aislada. De hecho, el cifrado de su sistema AES es tan fuerte como su entorno y la infraestructura que lo rodea.

Es posible que los piratas informáticos no puedan forzar su algoritmo AES 256, pero no se rinden tan rápido. Pueden (y lo harán) aún poder intentarlo y:

- Obtenga acceso a sus claves criptográficas AES 256.

- Aproveche los ataques de canal lateral, como la información de la minería, la información filtrada.

- Acceder a sus datos justo antes y después del cifrado.

Dicho esto, necesita un ecosistema de seguridad de datos alrededor de su cifrado AES-256, y para eso, no busque más allá de la transferencia de archivos administrado (MFT).

El MFT-AES 256 es similar a un dúo Brady Gronkowski. Además de la naturaleza infalible de su cifrado, MFT traerá:

- Control de acceso estricto para que nadie se apodere de sus claves criptográficas.

- Autenticación multifactor para evitar el acceso no autorizado a su infraestructura AES.

- Visibilidad en tiempo real e informes en el acceso a los archivos.

Para proteger sus datos en la nube en tránsito y en reposo, necesita encriptación AES 256 y transferencia de archivos administrados (MFT). Necesitas un sistema que te traiga lo mejor de dos mundos, y aquí es donde entra Moveit.

Con MoveIT, obtienes cifrado AES 256, autenticación multifactor (MFA), controles de acceso estrictos y mucho más.

Para obtener más información, vea nuestra hoja de datos de transferencia de MoveIT.

Cifrado de 256 bits: es un cifrado de 256 bits AES seguro en los tiempos modernos?

¿Qué tan fuerte es el cifrado de 256 bits?? ¿Es seguro el cifrado AES de 256 bits? Vamos a averiguar.

Cuando decide usar el cifrado para la seguridad de los datos en su empresa, una de las primeras opciones que enfrenta es la de la fuerza de cifrado. Hay muchas opciones disponibles, las más populares son de 128 bits, 192 bits y 256 bits de cifrado. Por supuesto, lo más seguro entre ellos es el cifrado de 256 bits, pero a veces nos preguntamos qué tan segura es para la seguridad de nuestros datos. Si esta pregunta también ha estado sucediendo en su mente, la responderemos aquí. Comencemos con una breve introducción al cifrado.

¿Qué es el cifrado de 256 bits??

El cifrado de 256 bits es un protocolo de seguridad que encripta y descifra los datos intercambiados entre el navegador y el servidor utilizando la clave de cifrado de 256 bits.

Esta es la solución de seguridad digital más segura y, por lo tanto, todos los algoritmos modernos, AES, así como los certificados SSL (capas de sockets seguras) utilizan un cifrado de 256 bits.

El encanto principal de este cifrado es que cualquier intruso que no posee una clave de descifrado pero que desee descifrar los datos asegurados por este cifrado necesita probar 256 combinaciones variadas para romper el código de cifrado.

Todos los certificados SSL proporcionan seguridad de cifrado de 256 bits, lo que significa que procesa 2256 combinaciones variadas.

Es casi imposible romper el cifrado de 256 bits sin la posesión de la clave secreta. Descifrar lo mismo implementando el método de error de prueba tomaría millones de años incluso para que las computadoras encuentren la combinación correcta.

Uso:

Este protocolo de seguridad extremadamente seguro es utilizado por gobiernos, bancos, instituciones financieras, agencias secretas, militares y otras compañías. Todos ellos prefieren usar el cifrado AES de 256 bits para asegurar su información digital.

Una introducción al cifrado

Antes de entrar en el tema del cifrado de 256 bits y su seguridad, será una buena idea echar un vistazo a lo que es básicamente el cifrado y cómo funciona.

Entonces, la idea detrás del cifrado es aleatorizar la información/datos que de otro modo estarían en texto plano, por lo que nadie puede darle sentido incluso si es robado.

Esto se logra ejecutando los datos junto con una cadena secreta de letras a través de un algoritmo, un proceso generalmente conocido como hash. Aquí hay un ejemplo de cómo se ven los datos simples en el texto plano después del hash:

La cadena secreta de letras utilizadas en el proceso de hash se conoce como clave. Dado que el cifrado se realiza a través de un proceso lógico, los datos que se encriptaron con la ayuda de la clave también se pueden descifrar y recuperar en forma de texto plano con su ayuda (excepto en el caso del cifrado de clave pública, lo cual es un poco más complicado). Es por eso que la fuerza del cifrado depende de la longitud de esta clave.

Cuanto más tiempo sea la clave, más tiempo llevará descifrar los datos a través de ataques basados en las conjeturas (i.mi. ataques de fuerza bruta) porque el atacante tendrá que probar una gran cantidad de combinaciones.

Tipos de encriptaciones:

Hay tres tipos principales de encriptaciones. Ellos son:

Estándar de cifrado de datos (Cifrado de DES):

Description DES utiliza un algoritmo de cifrado de 64 bits para el cifrado de datos. Pero se utilizan 8 bits de 64 bits para examinar los errores de cifrado en los datos. Entonces, idealmente, DES usa solo un cifrado de 56 bits, lo que hace que sea arriesgado proteger datos confidenciales.

Aunque el cifrado de DES ha perdido su lugar en el mercado de valores digitales, jugó un papel importante en el avance de los algoritmos criptográficos.

Estándar de cifrado avanzado (cifrado AES):

El cifrado AES utiliza bloques de cifrado de clave simétrica y cifrados de tamaños de 128 bits, 192 bits y 256 bits. AES se utiliza en hardware y software de todo el mundo para cifrar datos confidenciales. Es el mejor para la protección electrónica de datos y es ampliamente utilizado por los gobiernos y otras instituciones financieras.

Cifrado de Rivest-Shamir-Adleman (RSA):

RSA también se denomina criptografía de clave pública utiliza un algoritmo de cifrado asimétrico. RSA se usa ampliamente para transferencias de datos seguros, en las que los datos están encriptados con la clave pública que se comparte públicamente, y la misma se descifra con una clave privada (matemáticamente vinculada con la clave pública) que se encuentra con el destinatario solo con el destinatario previsto.

Entre todos los tipos de cifrado mencionados anteriormente, el cifrado AES de 256 bits se usa ampliamente y es el tipo de cifrado más confiable. El gobierno de los Estados Unidos, las agencias de seguridad, los servicios secretos y la mayoría de las empresas de todo el mundo utilizan AES para asegurar sus comunicaciones de datos.

Cifrado: una línea de tiempo de bit por bit

Acabamos de explicar el papel de las claves más largas en la fuerza del cifrado. Esta longitud de las claves se mide en bits, y continúa aumentando junto con el aumento de la potencia informática para que los ataques de fuerza bruta no se puedan llevar a cabo con éxito a través de una computadora lo suficientemente potente como para romper el cifrado.

Comenzamos con claves de 56 bits en la década de 1970, que podrían tener 2^56 posibles combinaciones únicas. A medida que aumentaba la potencia informática, cambiamos al estándar de cifrado avanzado en 2001, que permite claves de 128 bits, 192 bits y 256 bits para encriptación.

Hoy se utilizan claves de todas estas 3 longitudes para el cifrado dependiendo de la sensibilidad de los datos que están protegidos.

Por ejemplo, un documento simple de MS Word está protegido con cifrado de 128 bits; El cifrado de 192 bits se utiliza en los sitios web para proteger los datos del usuario, y la industria bancaria utiliza 256 bits para proteger los datos de la tarjeta de crédito y débito.

¿Qué tan segura es el cifrado de 256 bits??

A partir de ahora, es el estándar de cifrado más seguro disponible en el planeta, ya que puede tener 2^256 combinaciones únicas. Si no eres bueno en las matemáticas, aquí hay cuántos números están en inglés sencillo:

115, 792, 089, 237, 316, 195, 423, 570, 985, 008, 687, 907, 853, 269, 984, 665, 640, 564, 039, 457, 584, 007, 913, 129, 639, 936

La respuesta son 78 dígitos. Esa es la cantidad de combinaciones clave posibles que pueden existir en AES-256. Más números de los que una calculadora científica moderna puede calcular. Si una computadora intenta romper los AES 256 a través de Brute Force, esa es la cantidad de combinaciones únicas que debe probar para tener éxito.

El cifrado de 256 bits es tan fuerte que también es resistente a los ataques de una supercomputadora. En caso de que no sepa sobre ellas, las supercomputadoras son computadoras que pueden dividir enormes tareas en múltiples trozos más pequeños y trabajar en ellas simultáneamente con una gran cantidad de núcleos de procesamiento que tienen.

Es prácticamente imposible romper AES-256 a través de ataques de fuerza bruta, sin importar cuán poderosos sean la (s) computadora (s) involucrada en el proceso. En la actualidad, Tianhe-2 (también conocido como Milkyway-2) es la supercomputadora más poderosa del mundo, e incluso esa computadora necesitaría millones de años para romper el AES 256 a través de un ataque de fuerza bruta. Cualquier atacante sería una tontería incluso pensar en intentar algo así.

Ha habido algunos casos de algunos ataques de teclas relacionadas que tuvieron éxito en romper el cifrado de 256 bits (como un ataque de Bruce Schneier en 2009); Pero esos intentos fueron exitosos debido a la implementación incompleta de AES-256. Hasta la fecha no se ha roto una implementación completa de 14 rondas de AES 256.

Cómo funciona el cifrado de 256 bits?

Como se indicó anteriormente, AES es cifrado de clave simétrica. En el cifrado simétrico, solo se usa una sola clave en todo el proceso de descifrado de cifrado.

Tanto el remitente de los datos como el receptor de los datos usan la misma clave llamada clave de sesión. La longitud de la llave, que es 256 bits, hace de esta clave el arma no penetrable más grande para hackers y otros atacantes de fuerza bruta.

Cifrado simétrico:

Proceso:

- Cuando un usuario accede a un sitio web, el navegador y el servidor web del usuario seleccionan mutuamente el algoritmo de cifrado para crear una clave de sesión. Esta clave de sesión comprende un fuerte cifrado de 256 bits.

- Esta clave debe mantenerse en secreto ya que se usa en el proceso de descifrado de cifrado.

- Esta clave de sesión está encriptada con la clave pública del certificado SSL y luego se envía al servidor web.

- El servidor web que tiene la clave privada del certificado SSL utiliza lo mismo para descifrar la clave de sesión.

- Una vez que el servidor web descifra la clave de sesión, se establece un túnel de comunicación seguro entre el navegador del usuario y el servidor web.

- Ahora todos los datos intercambiados entre estas dos partes están encriptados y descifrados utilizando la misma clave de sesión. En el vencimiento de la sesión, la clave también expira, asegurando así la seguridad completa de los datos.

Cifrado asimétrico:

La principal diferencia entre el cifrado simétrico y asimétrico es el uso de claves. En el cifrado asimétrico, se utilizan dos claves diferentes que están interconectadas en el proceso de cifrado y descifrado.

La clave pública: cifra todos los datos

La clave privada: descifra todos los datos encriptados por la clave pública.

Aquí, la clave pública se comparte entre las personas, pero la clave privada debe mantenerse en secreto. Comparar con el cifrado simétrico, el cifrado asimétrico lleva tiempo en cifrado de datos. Cuando alguien navega por el sitio web, el navegador utiliza cifrado asimétrico y obtiene una clave pública de un certificado SSL instalado en el sitio web. Aquí, la clave pública codifica la información y una clave privada en otro lado, decodifica la información.

Usos comunes del cifrado de 256 bits

Hay usos variados de este cifrado de 256 bits estándar de la industria. Ellos son:

- Son útiles para generar claves de sesión simétricas por el navegador para iniciar y establecer un túnel de comunicación seguro.

- Ayudan a encriptar los datos intercambiados entre el cliente y el servidor.

- En el caso del uso de certificados de firma de correo electrónico, este cifrado encripta el almacenamiento de datos de correo electrónico.

- También ayudan a encriptar datos almacenados en variadas plataformas en la nube como Google Drive, Azure de Microsoft, Amazon Web Services, etc.

- Ayudan a cifrar datos confidenciales para todo tipo de industrias.

Es seguro de cifrado de 256 bits?

El cifrado de 256 bits se considera el cifrado más seguro y confiable en los últimos tiempos. No solo garantiza la confidencialidad de los datos, sino que también ofrece integridad de datos y autenticación de datos.

Sus datos están completamente asegurados con cifrado de 256 bits y, por lo tanto, es la solución de seguridad más deseable en el mercado digital.

Certificados SSL/TLS Utilice el cifrado de 256 bits, independientemente de la marca o la validación. Esto significa que un certificado SSL de validación de dominio que asegura el dominio principal o un costoso certificado de validación extendida SSL que asegura el dominio Utilice la misma seguridad de cifrado independientemente del costo.

Tal es el poder de esta seguridad de cifrado.

Los datos que se protegen hoy con cifrado de 256 bits

También puede tener una idea de cuán seguro es este estándar de cifrado por el hecho de que incluso el gobierno de los Estados Unidos y sus diversas agencias usan solo un cifrado de 256 bits para proteger sus principales secretos. Todas las compañías de tarjetas de crédito, bancos y otras instituciones financieras lo usan para proteger los datos financieros de sus clientes. Es utilizado por las fuerzas armadas de todo el mundo para proteger sus datos, por lo que también se conoce como cifrado de grado militar.

Si los gobiernos pueden confiar en el cifrado de 256 bits con sus secretos estatales, si los ejércitos pueden confiar en él con sus datos confidenciales y si los bancos pueden confiar en él para proteger la información financiera de miles de millones de sus clientes, entonces definitivamente podemos confiar en él para proteger los datos de Nuestra organización.

Futuro del cifrado de 256 bits

Algunos de ustedes también pueden preguntarse sobre el futuro del cifrado de 256 bits. Puede estar pensando que está bien que el cifrado de 256 bits sea el mejor en la clase hoy, pero seguirá siendo como en el futuro a medida que aumente la potencia informática? Bueno, la respuesta es sí. Permanecerá inquebrantable durante los años futuros al menos. El cambio en el algoritmo ocurre debido al aumento de la potencia informática y su mecanismo. El foro CA/B siempre recomienda actualizar la fuerza de cifrado debido al entorno tecnológico cambiante.

Conclusión

Entonces esa fue nuestra explicación de cuán seguro es el cifrado AES de 256 bits. La conclusión es que es el método de cifrado más seguro que puede usar hoy, y seguirá siendo así en el futuro previsible. Puede comenzar a usarlo para la seguridad de los datos confidenciales en su empresa. Si aún tiene alguna pregunta en su mente, compártelos en los comentarios a continuación y haremos todo lo posible para responderlas.