Resonancia.cisco.com legítimo

Contents

Cómo detectar estafas como si haya recibido un mensaje seguro

Otro vector de ataque popular es el correo electrónico spam con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos generalmente llevan troyanos que son capaces de robar contraseñas, información bancaria y otra información confidencial.

Haga clic en Verificar para verificar si RES.cisco.com es el sitio web legítimo o el sitio web de estafas

![]()

URL Checker es una herramienta gratuita para detectar URL maliciosas, incluidos los enlaces de malware, estafa y phishing

Obtenga un análisis completo de RES.cisco.Com verificar si el sitio web es legítimo o estafa.

Haga clic en Verificar para verificar si RES.cisco.com es legítimo o un sitio web de phishing o estafa

Detalles de la página web

Dominio de nivel:

Soluciones de redes, nubes y ciberseguridad – Cisco

Descripción:

Cisco ofrece soluciones innovadoras de redes, nubes y seguridad definidas por software para ayudar a transformar su negocio, empoderando un futuro inclusivo para todos.

Registrar información

Contacto de registro

Organización:

Cisco Technology Inc.

[email protected]

contacto técnico

contacto administrativo

Servidores de correo electrónico de dominio

AER-MX-01.cisco.comunicarse.

RCDN-MX-01.cisco.comunicarse.

ALLN-MX-01.cisco.comunicarse.

Información de dominio

NS1.cisco.comunicarse

NS2.cisco.comunicarse

NS3.cisco.comunicarse

NS2.cisco.comunicarse

NS3.cisco.comunicarse

NS1.cisco.comunicarse

Servidor Whois:

quién es.markmonitor.comunicarse

IP inverso

Geolocalización

País: Estados Unidos

Código de país: EE. UU

Nombre del continente: América del Norte

País registrado: Estados Unidos

Consultas recientes

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

LEGÍTIMO

Herramientas gratuitas

Verifique una lista completa de nuestras herramientas gratuitas

Asegurando mensajes electrónicos genuinos y seguros

El correo electrónico Veritas es una empresa de ciberseguridad dedicada a desarrollar herramientas anti-phishing y tener como misión para crear un mundo digital más seguro a través de una herramienta para proteger los correos electrónicos corporativos, asegurando mensajes electrónicos genuinos y seguros. Nuestro equipo de científicos tiene experiencia y un profundo conocimiento de la seguridad informática y la inteligencia artificial (AI).

Enlaces útiles

Productos

- Detector de phishing

- Simulador de phishing

- Expacio de trabajo de Google adicional

- Complemento Microsoft

- Gateway de correo electrónico seguro

Cómo detectar estafas como “Has recibido un mensaje seguro”

Para usar el producto con todas las funciones, debe comprar una licencia para un limpiador combinado. Primera prueba gratuita de siete días disponibles. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRISK.com leer más.

¿Qué es “Has recibido un mensaje seguro”??

Al analizar este correo electrónico, nuestro equipo ha determinado su intención de engañar a los destinatarios para que revelen información personal. Los estafadores detrás de este mensaje buscan atraer a las víctimas para que proporcionen datos confidenciales a través de un archivo adjunto engañoso. Este tipo de correos electrónicos se conocen como correos electrónicos de phishing.

Más sobre el correo electrónico de estafa “Has recibido un mensaje seguro”

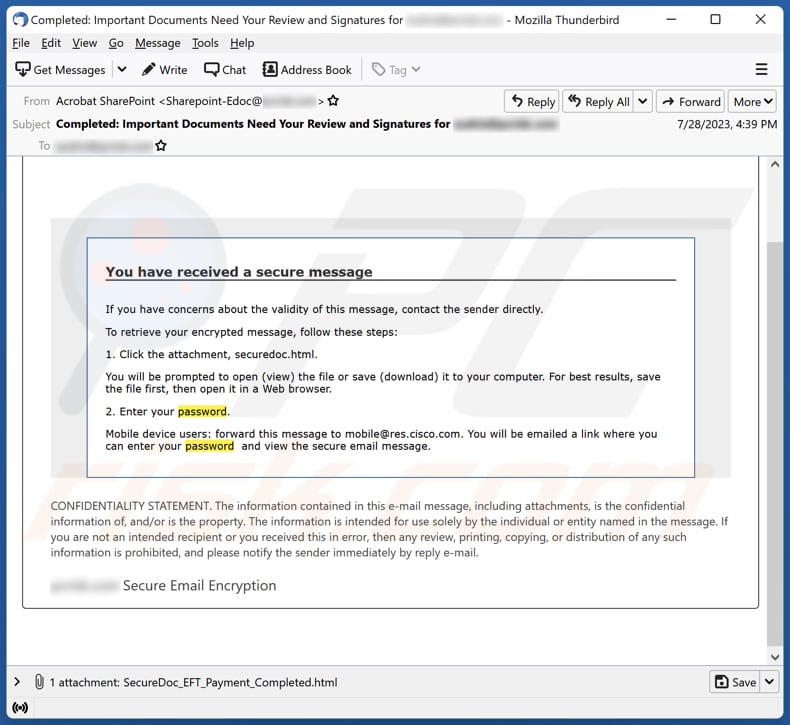

Este correo electrónico de phishing parece notificar a los destinatarios que han recibido un mensaje seguro. Instruye a los destinatarios que recuperen el mensaje cifrado haciendo clic en el archivo adjunto “, SecurDoc.html “. El correo electrónico también solicita a los destinatarios que ingresen su contraseña después de abrir el archivo adjunto.

Para los usuarios de dispositivos móviles, el correo electrónico les indica que reenvíen el mensaje a [email protected] para recibir un enlace donde pueden ingresar su contraseña y ver el mensaje de correo electrónico seguro. Además, este correo electrónico tiene un archivo llamado “SecuradoC_Eft_Payment_Completed.html “(su nombre puede variar) adjunto a él.

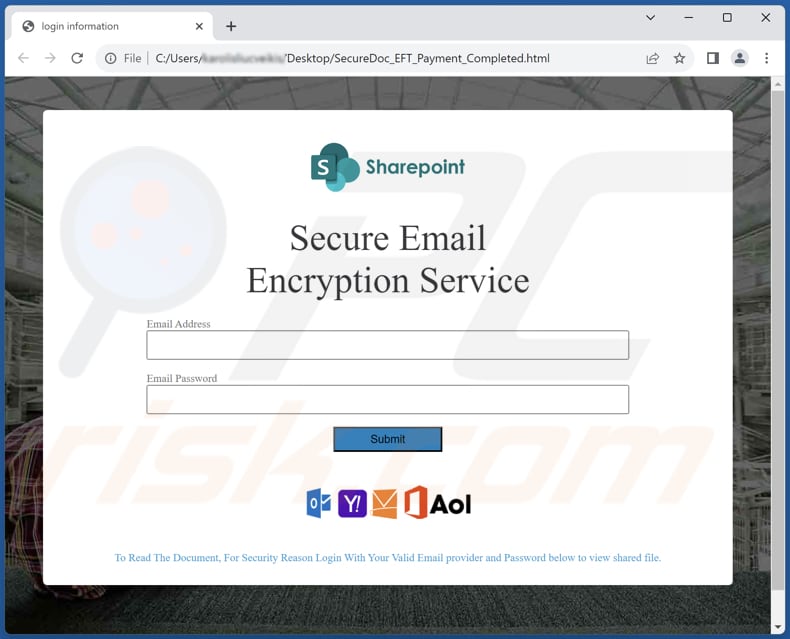

Después de abrir el archivo adjunto, los usuarios reciben una página de inicio de sesión de SharePoint falsificada que solicita sus credenciales de inicio de sesión de cuenta de correo electrónico (dirección de correo electrónico y contraseña). Ingresar la información solicitada en esa página da como resultado proporcionarla a los estafadores.

Con las credenciales de inicio de sesión de la cuenta de correo electrónico robada, los estafadores pueden acceder a la cuenta de correo electrónico de la víctima, lo que puede comprometer información personal y financiera confidencial. Los estafadores pueden usar las cuentas de acceso para enviar correos electrónicos de phishing o difundir malware a los contactos de la víctima, amplificando el alcance de sus estafas.

Además, pueden intentar restablecer las contraseñas para otras cuentas en línea asociadas con la misma dirección de correo electrónico, lo que lleva al acceso no autorizado a múltiples cuentas. Además, los estafadores pueden usar la cuenta de correo electrónico para el robo de identidad. Por lo tanto, se recomienda no confiar en los correos electrónicos sospechosos o proporcionar información personal en los sitios web a través de ellos.

Para eliminar posibles infecciones de malware, escanee su computadora con un software antivirus legítimo. Nuestros investigadores de seguridad recomiendan usar Combo Cleaner.

▼ Descargar Combo Cleaner

Para usar el producto con todas las funciones, debe comprar una licencia para un limpiador combinado. Prueba gratuita de 7 días disponibles. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRISK.com leer más.

Correos electrónicos de estafa similares en general

Los correos electrónicos de phishing a menudo afirman ser de una organización o servicio de buena reputación, como un banco, una agencia gubernamental o una compañía conocida, para que parezcan legítimos. Utilizan un lenguaje urgente o alarmante para desarrollar una sensación de urgencia, presionando a los destinatarios para que tomen medidas rápidas sin pensar críticamente.

Como regla general, contienen archivos adjuntos o enlaces sospechosos que conducen a sitios web de phishing o descargas de malware. Ejemplos de correos electrónicos similares son “Aviso de actualización del servidor”, “Se compartió un archivo con usted a través de Dropbox” y “Recordatorio de envío de DHL”.

¿Cómo infectan las campañas de spam a las computadoras??

Los correos electrónicos utilizados para distribuir malware tienen archivos infecciosos adjuntos o contienen enlaces diseñados para abrir páginas maliciosas. Estos archivos pueden incluir varios formatos como documentos (E.gramo., Microsoft Office, Microsoft OneNote, PDF), Ejecutables (.exe, .ejecutar), archivos (zip, rar), javascript y más.

Cuando un usuario ejecuta, ejecuta u abre un archivo malicioso, inicia el proceso de infección. Sin embargo, ciertos formatos pueden requerir una interacción adicional para iniciar la descarga o instalación de malware. Por ejemplo, los archivos de Microsoft Office pueden requerir que los usuarios habiliten los comandos de macro para que el malware entren en vigencia.

Cómo evitar la instalación de malware?

Tenga cuidado con los archivos adjuntos y enlaces por correo electrónico, especialmente cuando los correos electrónicos son irrelevantes y desde direcciones desconocidas o sospechosas. Abstenerse de descargar software o archivos de sitios web no confiables, redes P2P y fuentes similares, y solo use fuentes de buena reputación para descargas.

Mantenga actualizado su sistema operativo, software y antivirus para proteger contra las vulnerabilidades conocidas. Ejercicio de hábitos de navegación seguros y evite hacer clic en anuncios o enlaces dudosos, ventanas emergentes, botones y otro contenido.

Si ya ha abierto archivos adjuntos maliciosos, le recomendamos ejecutar un escaneo con antivirus limpiador combinado para Windows para eliminar automáticamente el malware infiltrado.

Texto presentado en la carta de correo electrónico “Ha recibido un mensaje seguro”:

Ha recibido un mensaje seguro

Si tiene preocupaciones sobre la validez de este mensaje, comuníquese directamente con el remitente.

Para recuperar su mensaje cifrado, siga estos pasos:

1. Haga clic en el archivo adjunto, Securedoc.html.

Se le pedirá que abra (ver) el archivo o guardarlo (descargar) a su computadora. Para obtener los mejores resultados, guarde el archivo primero, luego ábralo en un navegador web.

2. Ingresa tu contraseña.

Usuarios de dispositivos móviles: reenvíe este mensaje a [email protected]. Se le enviará un correo electrónico a un enlace donde puede ingresar su contraseña y ver el mensaje de correo electrónico seguro.

Captura de pantalla del archivo adjunto utilizado para robar credenciales de inicio de sesión:

Extracción de malware automático instantáneo: la eliminación de amenazas manuales puede ser un proceso largo y complicado que requiere habilidades de TI avanzadas. Combo Cleaner es una herramienta profesional de eliminación automática de malware que se recomienda deshacerse de malware. Descárguelo haciendo clic en el botón de abajo:

▼ Descargar COMBO CLIMINER descargando cualquier software que figura en este sitio web que acepte nuestra Política de privacidad y términos de uso. Para usar el producto con todas las funciones, debe comprar una licencia para un limpiador combinado. Prueba gratuita de 7 días disponibles. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRISK.com leer más.

Menú rápido:

- ¿Qué es lo que ha recibido una campaña de phishing de mensaje seguro??

- Tipos de correos electrónicos maliciosos.

- Cómo detectar un correo electrónico malicioso?

- Qué hacer si te cayaste por una estafa de correo electrónico?

Tipos de correos electrónicos maliciosos:

Correos electrónicos de phishing

Más comúnmente, los ciberdelincuentes utilizan correos electrónicos engañosos para engañar a los usuarios de Internet para que regalen su información privada confidencial, por ejemplo, información de inicio de sesión para varios servicios en línea, cuentas de correo electrónico o información bancaria en línea.

Tales ataques se llaman phishing. En un ataque de phishing, los ciberdelincuentes generalmente envían un mensaje de correo electrónico con algún logotipo de servicio popular (por ejemplo, Microsoft, DHL, Amazon, Netflix), crean urgencia (dirección de envío incorrecta, contraseña expirada, etc.), y coloque un enlace en el que esperen que sus posibles víctimas hagan clic en.

Después de hacer clic en el enlace presentado en dicho mensaje de correo electrónico, las víctimas son redirigidas a un sitio web falso que se ve idéntico o extremadamente similar al original. Luego se les pide a las víctimas que ingresen su contraseña, datos de la tarjeta de crédito o alguna otra información que sea robada por los cibercriminales.

Correos electrónicos con archivos adjuntos maliciosos

Otro vector de ataque popular es el correo electrónico spam con archivos adjuntos maliciosos que infectan las computadoras de los usuarios con malware. Los archivos adjuntos maliciosos generalmente llevan troyanos que son capaces de robar contraseñas, información bancaria y otra información confidencial.

En tales ataques, el objetivo principal de los ciberdelincuentes es engañar a sus posibles víctimas para abrir un archivo adjunto de correo electrónico infectado. Para lograr este objetivo, los mensajes de correo electrónico generalmente hablan sobre facturas, faxes o mensajes de voz recientemente recibidos.

Si una víctima potencial cae por el señuelo y abre el archivo adjunto, sus computadoras se infectan, y los cibercriminales pueden recopilar mucha información confidencial.

Si bien es un método más complicado para robar información personal (los filtros de spam y los programas antivirus generalmente detectan tales intentos), si tiene éxito, los ciberdelincuentes pueden obtener una gama mucho más amplia de datos y pueden recopilar información durante un largo período de tiempo.

Correos electrónicos de sextortion

Este es un tipo de phishing. En este caso, los usuarios reciben un correo electrónico alegando que un cibercriminal podría acceder a la cámara web de la posible víctima y tiene una grabación de video de la masturbación de uno.

Para deshacerse del video, se les pide a las víctimas que paguen un rescate (generalmente usando bitcoin u otra criptomoneda). Sin embargo, todas estas afirmaciones son falsas: los usuarios que reciben dichos correos electrónicos deben ignorarlos y eliminarlos.

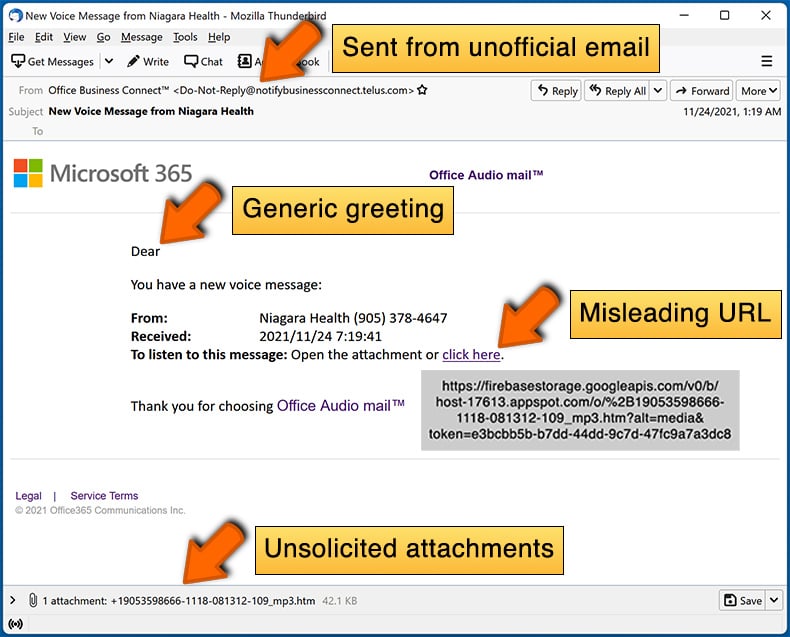

Cómo detectar un correo electrónico malicioso?

Si bien los ciberdelincuentes intentan que sus correos electrónicos con señuelo se vean confiables, aquí hay algunas cosas que debe buscar al tratar de detectar un correo electrónico de phishing:

- Verifique la dirección de correo electrónico del remitente (“Desde”): Robe el mouse sobre la dirección “desde” y verifique si es legítimo. Por ejemplo, si recibió un correo electrónico de Microsoft, asegúrese de verificar si la dirección de correo electrónico es @microsoft.com y no algo sospechoso como @m1crosoft.com, @microsfot.com, @Cuenta-Security-Noreply.com, etc.

- Verifique si hay saludos genéricos: Si el saludo en el correo electrónico es “querido usuario”, “Estimado @youremail.com “,” querido cliente valorado “, esto debería plantear sospecha. Con mayor frecuencia, las empresas lo llaman por su nombre. La falta de esta información podría indicar un intento de phishing.

- Verifique los enlaces en el correo electrónico: Case el mouse sobre el enlace presentado en el correo electrónico, si el enlace que parece parece sospechoso, no haga clic en él. Por ejemplo, si recibió un correo electrónico de Microsoft y el enlace en el correo electrónico muestra que irá a FirebaseStorage.Googleapis.com/v0. No deberías confiar en él. Es mejor no hacer clic en ningún enlace en los correos electrónicos, sino visitar el sitio web de la compañía que le envió el correo electrónico en primer lugar.

- No confíe ciegamente en los archivos adjuntos de correo electrónico: Más comúnmente, las compañías legítimas le pedirán que inicie sesión en su sitio web y que vea cualquier documento allí; Si recibió un correo electrónico con un archivo adjunto, es una buena idea escanearlo con una aplicación antivirus. Los archivos adjuntos de correo electrónico infectados son un vector de ataque común utilizado por los cibercriminales.

Para minimizar el riesgo de abrir phishing y correos electrónicos maliciosos, recomendamos usar antivirus de limpiador combinado para Windows.

Ejemplo de un correo electrónico spam:

Qué hacer si te cayaste por una estafa de correo electrónico?

- Si hizo clic en un enlace en un correo electrónico de phishing e ingresó su contraseña – Asegúrese de cambiar su contraseña lo antes posible. Por lo general, los cibercriminales recolectan credenciales robadas y luego las venden a otros grupos que los usan con fines maliciosos. Si cambia su contraseña de manera oportuna, existe la posibilidad de que los delincuentes no tengan tiempo suficiente para hacer ningún daño.

- Si ingresó la información de su tarjeta de crédito – Póngase en contacto con su banco lo antes posible y explique la situación. Hay una buena posibilidad de que deba cancelar su tarjeta de crédito comprometida y obtener una nueva.

- Si ve algún signo de robo de identidad – Debe comunicarse de inmediato con la Comisión Federal de Comercio. Esta institución recopilará información sobre su situación y creará un plan de recuperación personal.

- Si abrió un archivo adjunto malicioso – Probablemente su computadora esté infectada, debe escanearla con una aplicación antivirus de buena reputación. Para este propósito, recomendamos usar antivirus Combo Cleaner para Windows.

- Ayuda a otros usuarios de Internet – Informe los correos electrónicos de phishing al grupo de trabajo anti-phishing, el centro de quejas por delitos de Internet del FBI, el Centro de Información Nacional de Fraude y U.S. Departamento de Justicia.

Preguntas frecuentes (preguntas frecuentes)

¿Por qué recibí este correo electrónico??

Los estafadores distribuyen los mismos correos electrónicos a numerosos destinatarios, con el objetivo de engañar al menos un individuo. Estos mensajes de spam carecen de personalización y están diseñados para atacar a una amplia audiencia indiscriminadamente.

He proporcionado mi información personal cuando está engañado por este correo electrónico, ¿qué debo hacer??

En el caso de que haya compartido involuntariamente su dirección de correo electrónico y contraseña con estafadores, visite rápidamente el sitio web de la cuenta afectada y cambie su contraseña. Además, si usa las mismas credenciales de inicio de sesión o similares para otras cuentas, asegúrese de cambiar sus contraseñas también.

He descargado y abierto un archivo adjunto a este correo electrónico, ¿está infectado mi computadora??

No, el archivo HTML adjunto a este correo electrónico no está diseñado para infectar las computadoras. Sin embargo, es importante saber que los archivos adjuntos enviados por los cibercriminales pueden ser maliciosos.

He leído el correo electrónico pero no abrí el archivo adjunto, ¿está infectado mi computadora??

Simplemente abrir un correo electrónico es seguro y no representa una amenaza para su sistema. Sin embargo, es esencial ser cauteloso al interactuar con enlaces dentro del correo electrónico o abrir archivos adjuntos, ya que estas acciones pueden dar como resultado infecciones del sistema.

Combo Cleaner eliminará las infecciones de malware que estaban presentes en el archivo adjunto de correo electrónico?

El limpiador combinado posee la capacidad de identificar y eliminar casi todos los malware conocido. Sin embargo, el malware sofisticado se puede ocultar profundamente dentro del sistema, lo que hace que sea necesario un escaneo integral del sistema para detectar y eliminar el malware.

Sobre el Autor:

Tomas Meskauskas – Investigador de seguridad experto, analista profesional de malware.

Me apasiona la seguridad y la tecnología informática. Tengo una experiencia de más de 10 años trabajando en varias compañías relacionadas con la resolución de problemas técnicos de computadora y la seguridad de Internet. He estado trabajando como autor y editor de Pcrisk.com desde 2010. Sígueme en Twitter y LinkedIn para mantenerse informado sobre las últimas amenazas de seguridad en línea. Póngase en contacto con Tomas Meskauskas.

Pcrisk Security Portal es traído por una empresa RCS LT. Se unieron a las fuerzas de los investigadores de seguridad ayudando a educar a los usuarios de computadoras sobre las últimas amenazas de seguridad en línea. Más información sobre la empresa RCS LT.

Nuestras guías de eliminación de malware son gratuitas. Sin embargo, si desea apoyarnos, puede enviarnos una donación.

Sobre pcrisk

PCRISK es un portal de seguridad cibernética, informando a los usuarios de Internet sobre las últimas amenazas digitales. Nuestro contenido se proporciona por expertos en seguridad y profesional investigadores de malware. Lee más sobre nosotros.

Nuevas guías de eliminación

- Securemailbox – estafa de correo electrónico de reconfirmación de la cuenta

- Descarga automática de adware

- El secuestrador de navegador de consejos veganos

- Adware típico de Rotator (Mac)

- Extensión maliciosa de Ilexaquifolium

- Ransomware de casillero de días

Actividad de malware

Nivel global de actividad de malware hoy:

Mayor tasa de ataque de infecciones detectadas en las últimas 24 horas.

Guías de eliminación superior

- El hacker profesional logró hackear la estafa de correo electrónico de su sistema operativo

- Lamento informarle sobre algunas noticias tristes para la estafa de correo electrónico

- Desafortunadamente, hay algunas malas noticias para la estafa de correo electrónico

- Estafa de correo electrónico de Geek Squad

- Te envié un correo electrónico desde la estafa de correo electrónico de su cuenta

- ELON MUSK Twitter Sortean estafa

Escanee este código QR para que tenga una guía de eliminación de acceso fácil de haber recibido una campaña de phishing de mensaje segura en su dispositivo móvil.

Nosotros recomendamos:

Deshacerse de Infecciones por malware de Windows hoy:

Plataforma: Windows

![]()

Calificación de editores para Combo Cleaner:

Pendiente!

Para usar el producto con todas las funciones, debe comprar una licencia para un limpiador combinado. Prueba gratuita de 7 días disponibles. Combo Cleaner es propiedad y está operado por RCS LT, la empresa matriz de PCRISK.com leer más.

Copyright © 2007-2023 Pcrisk.comunicarse. Se prohíbe cualquier redistribución o reproducción de la parte o la totalidad de los contenidos de cualquier forma.

Este sitio web utiliza cookies para asegurarse de obtener la mejor experiencia en nuestro sitio web. Lea nuestra Política de privacidad