WEBRTC VPN सुरक्षा परीक्षण

Contents

Webrtc लीक टेस्ट

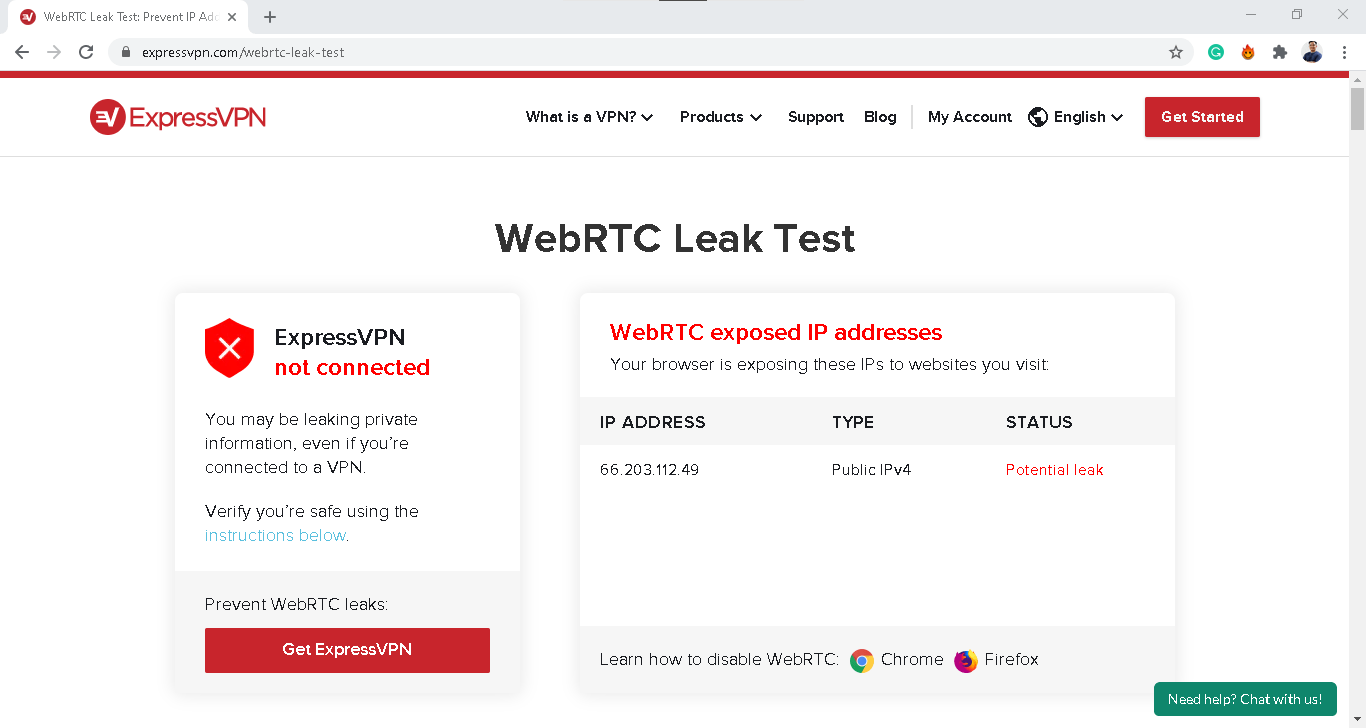

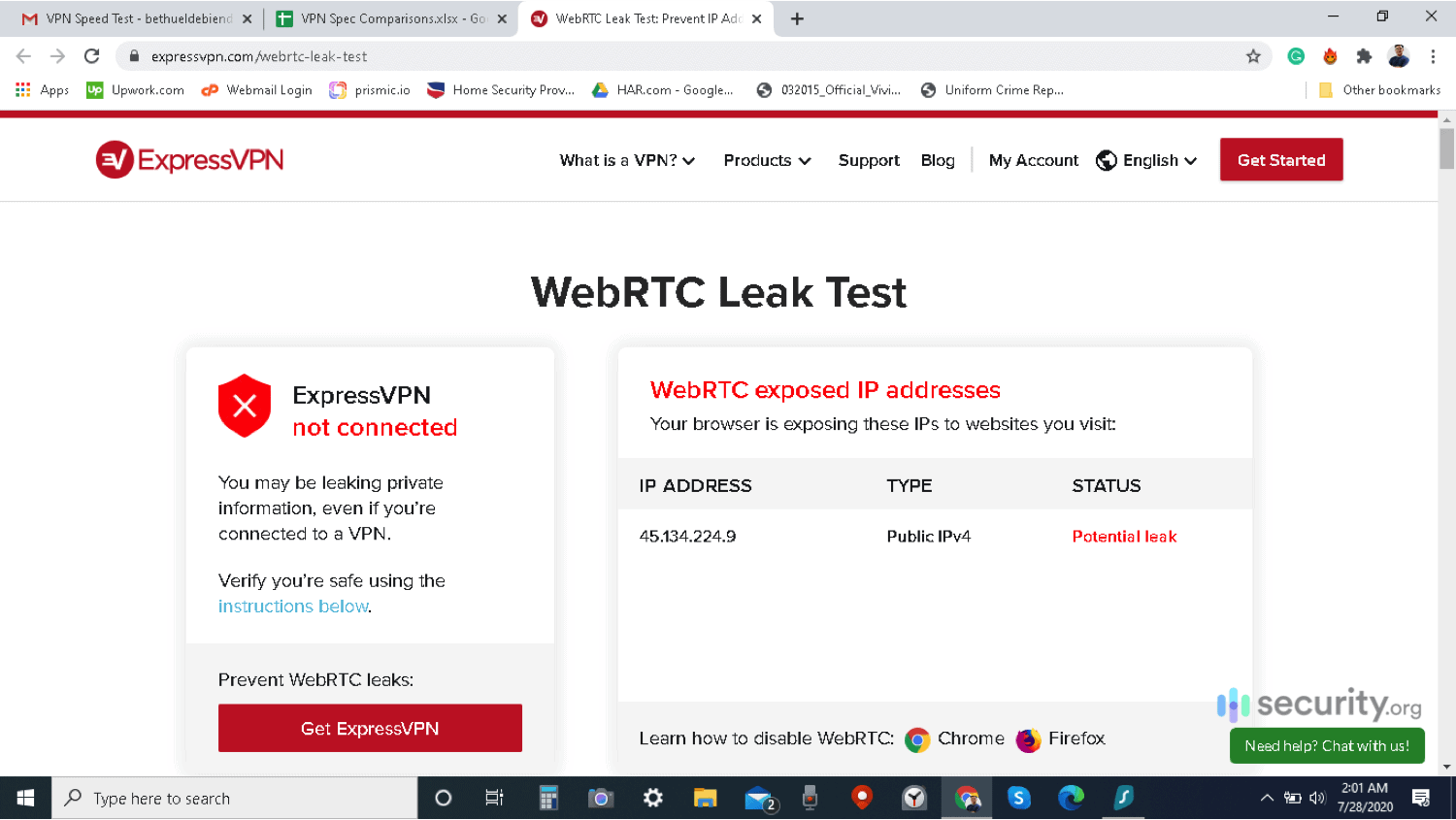

इसलिए, यदि लीक चेकर टूल आपके वास्तविक सार्वजनिक आईपी को प्रदर्शित करता है, तब भी जब आप वीपीएन का उपयोग कर रहे होते हैं, तो इसका मतलब है कि आपका वास्तविक आईपी उजागर हो रहा है.

Webrtc लीक टेस्ट

WebRTC लीक्स से मुक्त निजी, अनाम और सुरक्षित वेब ब्राउज़िंग का आनंद लें!

- WEBRTC (वेब रियल-टाइम कम्युनिकेशन) लीक क्यों होता है

- कैसे हमारे webrtc लीक परीक्षण कमजोरियों के लिए अपने ब्राउज़र की जाँच करता है

- वीपीएन असीमित का उपयोग करके या अपने ब्राउज़र में WEBRTC को अक्षम करके इस तरह के लीक को कैसे रोकें!

Webrtc लीक क्या है और ऐसा क्यों होता है?

फ़ायरफ़ॉक्स, Google क्रोम, सफारी और ओपेरा जैसे लोकप्रिय वेब ब्राउज़र एक ओपन-सोर्स तकनीक का उपयोग करें जिसे WeBRTC कहा जाता है. यह टूल उन्हें वास्तविक समय में वेबसाइटों के साथ पीयर-टू-पीयर कनेक्शन बनाने की अनुमति देता है. WEBRTC के साथ, आपका ब्राउज़र किसी भी अतिरिक्त प्लग-इन या सॉफ़्टवेयर को डाउनलोड किए बिना आगे और पीछे वेबसाइटों के साथ जानकारी का संचार कर सकता है.

ऐसा करने के लिए, WEBRTC आपके और अन्य ऑनलाइन प्राप्तकर्ताओं के बीच विशेष ब्राउज़र-वेबाइट संचार चैनल स्थापित करता है. उदाहरण के लिए, ताकि आप अन्य प्रतिभागियों के साथ वीडियो फीड और लाइव ऑडियो का आदान -प्रदान कर सकें. ये संचार चैनल उस वेबसाइट के साथ जानकारी का आदान -प्रदान करते हैं जो आप जा रहे हैं. अन्य प्रकार के डेटा के अलावा, वे आपका आईपी पता भी भेजते हैं.

यह वह जगह है जहाँ WEBRTC के साथ समस्या है. कुछ मामलों में, ये संचार चैनल एन्क्रिप्टेड सुरंग को बायपास कर सकते हैं जो आपका वीपीएन आपके डेटा को सुरक्षित करने के लिए बनाता है. यदि ऐसा होता है, तो वेबसाइट, सेवाएं और नेटवर्क जो आप यात्रा करते हैं. यदि ऐसा होता है, तो इसे “Webrtc लीक” कहा जाता है.

जैसा कि आप कल्पना कर सकते हैं, एक WEBRTC लीक एक प्रमुख सुरक्षा जोखिम है. अपने वास्तविक आईपी पते को उजागर करने से आपके लिए सभी प्रकार के अवांछनीय परिणाम हो सकते हैं – आपकी गोपनीयता को खतरे में डालने के लिए नीचे. और चूंकि “यह एक बग नहीं है, यह एक विशेषता है”, यह भेद्यता कभी भी तय नहीं की जाएगी, इसलिए यह आपके ऊपर है कि आप अपनी रक्षा करें और WebRTC लीक को रोकें.

Webrtc लीक के लिए परीक्षण कैसे करें

आप आसानी से किसी भी WEBRTC लीक के लिए अपने ब्राउज़र की जांच कर सकते हैं:

- ऊपर दिए गए बिग ब्लू बटन पर क्लिक करके हमारे WEBRTC लीक टेस्ट को लॉन्च करें

- जाँचें WEBRTC परीक्षण रिपोर्ट अनुभाग

- यदि आपको संदेश मिलता है WEBRTC अक्षम है तब आप सुरक्षित हैं – WEBRTC आपके IP को लीक नहीं कर रहा है

- डबल-चेक करने के लिए:

- वीपीएन असीमित लॉन्च करें और वीपीएन सर्वर से कनेक्ट करें

- इस WEBRTC लीक टेस्ट को पुनः लोड करें और फिर से परीक्षण चलाएं

- इसकी जाँच पड़ताल करो आई पी और देश रिपोर्ट के खंड – आपको ऐसे परिणाम देखना चाहिए जो आपके द्वारा जुड़े वीपीएन सर्वर के अनुरूप हैं. यदि यह मामला नहीं है और आप अपना वास्तविक आईपी पता और स्थान देख रहे हैं, तो हमसे संपर्क करना सुनिश्चित करें और इस मुद्दे की रिपोर्ट करें.

वीपीएन असीमित भी के एक भाग के रूप में उपलब्ध है मोनोडेफ़ेंस®. सुरक्षा बंडल.

Webrtc लीक सुविधा को रोकता है

VPN असीमित ब्राउज़र एक्सटेंशन का उपयोग करना WEBRTC लीक को रोकने का सबसे सरल तरीका है. इसमें एक विशेष सुविधा है जिसे उपयुक्त रूप से कहा जाता है Webrtc रिसाव रोकथाम – लगता है कि यह क्या करता है लगता है! VPN असीमित किसी भी अवांछित WEBRTC IP लीक को ब्लॉक करेगा और अपनी गोपनीयता और गुमनामी बरकरार रखेगा. यहां बताया गया है कि इसे कैसे सक्षम किया जाए:

- अपने ब्राउज़र में वीपीएन असीमित एक्सटेंशन स्थापित करें और इसे लॉन्च करें

- एक नया KeepSolid ID बनाएँ (सभी Keepsolid उत्पादों तक पहुंचने के लिए उपयोग की जाने वाली एक लॉगिन), या मौजूदा Keepsolid ID का उपयोग करके लॉग इन करें

- यदि आप वीपीएन अनलिमिटेड का उपयोग कर रहे हैं तो आपको स्वचालित रूप से 7 दिन की मुफ्त सदस्यता मिलेगी. वैकल्पिक रूप से, सदस्यता विकल्प देखें

- एक बार लॉग इन करने के बाद, ऊपरी बाएं कोने में बटन पर क्लिक करके सेटिंग्स खोलें

- WEBRTC लीक को रोकें सुविधा पर स्विच करें

WEBRTC को अक्षम करके ब्राउज़र लीक को रोकना

WEBRTC लीक को रोकने का एक और तरीका आपके ब्राउज़र में पूरी तरह से तकनीक को अक्षम करना है. हालांकि सूचित किया जाए, यह विकल्प निश्चित रूप से अधिकांश उपयोगकर्ताओं के लिए कम बेहतर है, क्योंकि यह तकनीकी रूप से अधिक जटिल है. इसके अलावा, सभी ओएस ‘इसकी अनुमति नहीं देते हैं – उदाहरण के लिए, कुछ ब्राउज़रों पर, डेस्कटॉप संस्करणों में WEBRTC को अक्षम करना केवल संभव है. अधिक जानकारी जानने के लिए कृपया अपने ब्राउज़र के मैनुअल को देखें.

फ़ायरफ़ॉक्स पर WEBRTC लीक को अक्षम करें

फ़ायरफ़ॉक्स शायद WEBRTC को अक्षम करने के मामले में सबसे आसान है-यह इस आउट-ऑफ-द-बॉक्स को करने की अनुमति देता है. लेकिन यह तब तक मुश्किल है जब तक आप नहीं जानते कि कहां देखना है:

- ब्राउज़र बार में “के बारे में: कॉन्फ़िगर” टाइप करें और एंटर हिट करें

- वारंटी चेतावनी स्क्रीन पर, क्लिक करें जोखिम को स्वीकार करें और जारी रखें

- क्लिक सब दिखाएं

- आपके लिए प्रस्तुत सेटिंग्स की लंबी सूची में, “मीडिया टाइप करें.चतुर्थि.शीर्ष पर खोज बार में सक्षम “

- दबाओ टॉगल मूल्य को झूठे में बदलने के लिए वरीयता के दाईं ओर बटन

यह आपके फ़ायरफ़ॉक्स ब्राउज़र में WEBRTC को अक्षम करना चाहिए. ध्यान रखें, यह किसी भी वर्तमान में चल रही वेबसाइटों को भी अक्षम कर देगा जो WEBRTC का उपयोग करते हैं.

सफारी पर webrtc लीक को अक्षम करें

फ़ायरफ़ॉक्स की तुलना में सफारी पर WEBRTC को अक्षम करना थोड़ा अधिक कठिन है. सफारी ने हाल ही में इस तकनीक को लागू किया है, इसलिए Apple उपयोगकर्ताओं को इसका परीक्षण करना चाहेगा, और केवल डेवलपर्स इसके साथ फिडेल करने में सक्षम हैं. हालाँकि, यह अभी भी उल्लेखनीय है:

- सफारी लॉन्च करें और पर क्लिक करें सफारी शीर्ष बाएं कोने में बटन

- ड्रॉप-डाउन मेनू में, चयन करें पसंद

- क्लिक करें विकसित टैब और चेक शो मेनू में मेनू विकसित करता है बार -बार.

- क्लिक करें विकास करना टैब और चुनें प्रायोगिक विशेषताएं

- नीचे स्क्रॉल करें और अनचेक करें WEBRTC MDNS ICE उम्मीदवार

इतना ही! आपकी सफारी अब webrtc लीक से मुक्त है. हालांकि ध्यान रखें, अपने ब्राउज़र में WEBRTC को अक्षम करना उन सेवाओं को रोक सकता है जो इस तकनीक पर काम करने से आधारित हैं.

Chrome पर WebRTC लीक को अक्षम करें

अब, क्रोम यकीनन webrtc को अक्षम करने की सबसे पेचीदा प्रक्रिया है. इसलिए जब तक आप एक डेवलपर नहीं हैं, हम अत्यधिक अनुशंसा करते हैं कि आप VPN असीमित ब्राउज़र एक्सटेंशन का उपयोग करें, बजाय WEBRTC को मैन्युअल रूप से अक्षम करने की कोशिश करें. कुछ गलत करना बहुत आसान है, जिसके परिणामस्वरूप आपका क्रोम ब्राउज़र खराबी है.

अन्य प्रकार के गोपनीयता लीक

आईपी चेक

इंटरनेट से जुड़े प्रत्येक डिवाइस में एक अद्वितीय संख्या है – आईपी पता – इंटरनेट सेवा प्रदाताओं या निजी नेटवर्क प्रशासकों द्वारा सौंपा गया. आईपी इंटरनेट प्रोटोकॉल के लिए खड़ा है, और कार्यात्मक रूप से यह आपके भौतिक पते के समान है. एक आईपी पता आपकी पहचान करता है और आपको अपने उपकरणों का उपयोग करके नेटवर्क के भीतर कनेक्शन स्थापित करने देता है.

समस्या यह है, यदि कोई आईपी रिसाव होता है, तो यह आपके बारे में कुछ बहुत संवेदनशील जानकारी को अनधिकृत तीसरे पक्ष के लिए प्रकट कर सकता है. वे आपका भौतिक स्थान, डाक कोड, ISP, और इसी तरह सीखेंगे. इसे जो अन्य डेटा वे एकत्र करते हैं, उसके साथ संयोजन, हैकर्स आपकी पहचान, गतिविधियों, आदतों, आदि के बारे में बहुत कुछ उजागर कर सकते हैं. यही कारण है कि सुरक्षा-सेकेंर्ड उपयोगकर्ता अपने आईपी पते को छिपाने के लिए वीपीएन असीमित की ओर मुड़ते हैं.

फिर भी, खेद से बेहतर सुरक्षित – कुछ आईपी लीक एक वीपीएन पर भी हो सकते हैं. आपको उनके बारे में जागरूक रहना चाहिए और पता होना चाहिए कि आईपी लीक को कैसे रोका जाए. और ऐसा करने के लिए पहला तार्किक कदम आईपी लीक की जांच करना है.

DNS लीक टेस्ट

डोमेन नाम प्रणाली, ए.क.ए. DNS, एक ऐसी तकनीक है जो IP पते में वेबसाइटों के डोमेन नामों को बदल देती है ताकि आपका ब्राउज़र जानता हो कि आपके प्रश्नों को कहां निर्देशित करना है. यह एक DNS सर्वर तक पहुंचता है और इसमें आपके द्वारा अनुरोधित वेबसाइट का IP पता है. जगह में एक वीपीएन के बिना, आपका ब्राउज़र आपके आईएसपी के डीएनएस सर्वर को सीधे डीएनएस अनुरोध भेजता है, जो अंतिम (आपके ट्रैफ़िक पर किसी को भी स्नूपिंग के साथ) की अनुमति देता है कि आप किन साइटों पर जाते हैं.

इस DNS रिसाव को VPN के साथ रोका जा सकता है. लेकिन विशिष्ट परिस्थितियों में, आपका ब्राउज़र वीपीएन अनलिमिटेड एन्क्रिप्टेड टनल की परिधि में डीएनएस अनुरोध भेज सकता है. ऐसे मामलों में, हमारे वीपीएन आपके DNS प्रश्नों की रक्षा करने में सक्षम नहीं होंगे, जिसके परिणामस्वरूप DNS लीक हुआ.

इस DNS लीक टेस्ट को लें और देखें कि क्या आपके DNS प्रश्न ऑनलाइन दिखाई दे रहे हैं.

वीपीएन असीमित प्राप्त करें और WEBRTC लीक को रोकें!

WebRTC लीक्स से मुक्त निजी, अनाम और सुरक्षित वेब ब्राउज़िंग का आनंद लें!

Webrtc लीक टेस्ट

आपका ब्राउज़र इन आईपी को उन वेबसाइटों पर उजागर कर रहा है जो आप देख रहे हैं:

कोई डेटा मौजूद नहीं.

आपका ब्राउज़र WEBRTC या WEBRTC का समर्थन नहीं करता है.

| आईपी पता | प्रकार | स्थिति |

|---|

- Webrtc लीक टेस्ट

- DNS लीक टेस्ट

- IPv6 लीक टेस्ट

- मेरा आईपी क्या है

WEBRTC लीक क्या है?

WEBRTC उन मूलभूत प्रौद्योगिकियों में से एक है जो आपको अपने ब्राउज़रों पर सहकर्मी से सहकर्मी कार्यक्षमता करने में सक्षम बनाता है. यह वही है जो आपको वीडियो चैटिंग, ऑडियो कॉलिंग, और बहुत कुछ करने की अनुमति देता है.

मूल रूप से, प्रौद्योगिकी स्टन (NAT के लिए सत्र ट्रांसवर्सल उपयोगिताओं) प्रोटोकॉल का उपयोग करती है जो अंततः पीयर-टू-पीयर कनेक्शन बनाने के लिए आपके सार्वजनिक आईपी पर निर्भर करती है.

स्टन प्रोटोकॉल, कुछ ब्राउज़रों में एक WEBRTC भेद्यता के साथ संयुक्त, आपके बाहरी (सार्वजनिक) आईपी पते को तृतीय-पक्ष के लिए उजागर करता है, भले ही आप वीपीएन सर्वर के पीछे हों.

यह पता लगाने के लिए हमारे WEBRTC लीक टेस्ट टूल का उपयोग करें कि आपका असली आईपी उजागर है या नहीं.

WEBRTC लीक चेकर का उपयोग कैसे करें?

जैसा कि नाम से पता चलता है, उपकरण उपयोगकर्ताओं को किसी भी संभावित आईपी लीक का पता लगाने में मदद करने के लिए बनाया गया है. इसके अलावा, उपकरण का उपयोग करना बहुत आसान है.

जब आप टूल का उपयोग करेंगे तो आप दो आईपी पते देखेंगे: सार्वजनिक आईपी और स्थानीय आईपी.

ध्यान रखें कि सार्वजनिक आईपी पता आपके आईएसपी द्वारा सौंपा गया है और स्थानीय आईपी का उपयोग स्थानीय क्षेत्र नेटवर्क पर किया जाता है क्योंकि राउटर इसे असाइन करता है. वैसे भी, यह सार्वजनिक आईपी पता है जिसे आपको WEBRTC लीक टेस्ट टूल का उपयोग करते समय चिंतित होना चाहिए.

सार्वजनिक IP को इंटरनेट पर आपकी आभासी पहचान माना जा सकता है. यह वही आईपी है जो उपयोगकर्ता के संबंध में कई संवेदनशील विवरण निकालने के लिए उपयोगी साबित होता है. उदाहरण के लिए, सार्वजनिक आईपी का उपयोग उपयोगकर्ता के सटीक स्थान को ट्रैक करने के लिए किया जा सकता है.

इसलिए, यदि लीक चेकर टूल आपके वास्तविक सार्वजनिक आईपी को प्रदर्शित करता है, तब भी जब आप वीपीएन का उपयोग कर रहे होते हैं, तो इसका मतलब है कि आपका वास्तविक आईपी उजागर हो रहा है.

WEBRTC लीक का परीक्षण करने के लिए 5 कदम (एक वीपीएन के साथ और बिना)

विभिन्न चीजें गलत हो सकती हैं यदि कोई तृतीय-पक्ष जैसे कि हैकर आपके वास्तविक आईपी पते पर अपना हाथ मिल जाता है. इसलिए, यह सलाह दी जाती है कि आप यह सुनिश्चित करने के लिए एक रिसाव चेकर का उपयोग करें कि आपका वीपीएन आपके आईपी को चुभने वाली आंखों से छिपा रहा है.

किसी भी संभावित WEBRTC लीक के लिए अपने VPN की जांच करने के लिए इन सरल चरणों का पालन करें:

- अपने वीपीएन क्लाइंट को डिस्कनेक्ट और बाहर निकालें

- मेरे आईपी पर जाएं और अपने आईपी पते की जांच करें

- प्रदर्शित आईपी पते पर ध्यान दें और वेबपेज से बाहर निकलें

- वीपीएन क्लाइंट लॉन्च करें और किसी भी स्थान पर कनेक्ट करें

- अब, स्थिति की जांच करने के लिए हमारे WEBRTC लीक टेस्ट टूल का उपयोग करें

यदि टूल आपके सार्वजनिक आईपी पते को प्रदर्शित करता है, तो इसका मतलब है कि आपका वीपीएन आपके आईपी को लीक कर रहा है. इसी तरह, यदि उपकरण कोई आईपी प्रदर्शित नहीं करता है, तो इसका मतलब है कि आपका आईपी छिपा हुआ है.

Webrtc क्या है और यह कैसे काम करता है?

WEBRTC एक वास्तविक समय संचार तकनीक है जो उपयोगकर्ताओं को अपने वेब ब्राउज़रों जैसे ऑडियो/वीडियो कॉलिंग, आदि के माध्यम से संवाद करने की अनुमति देती है. यह एक गैर-स्वामित्व प्रोटोकॉल का उपयोग करता है जिसमें कनेक्शन बनाने के लिए किसी भी अतिरिक्त प्लग-इन या ऐड-ऑन की आवश्यकता नहीं होती है.

इसके अलावा, कई घटक हैं जो तकनीक के पीछे काम करते हैं जैसे कि स्टन/टर्न सर्वर, यूडीपी/टीसीपी, जेएसईपी, सिग्नलिंग, आदि. प्रौद्योगिकी इन घटकों का उपयोग दो ब्राउज़रों के बीच एक संबंध स्थापित करने के लिए करती है और इस प्रकार, सहज संचार की अनुमति देती है. आप WEBRTC क्या है, इस पर हमारी पूरी गाइड देख सकते हैं.

PureVPN WEBRTC लीक के खिलाफ आपकी रक्षा कैसे करता है?

WEBRTC लीक एक गंभीर समस्या है और यह उपयोगकर्ताओं के वास्तविक आईपी को जोखिम में डाल सकता है. इसलिए, एक वीपीएन का उपयोग करना अनिवार्य है जो इस खतरे को खाड़ी में रख सकता है और आपको वेब ब्राउज़ करने या सुरक्षित और गोपनीय तरीके से ऑनलाइन संवाद करने की अनुमति देता है.

PureVPN इस मुद्दे की गंभीरता को समझता है और इस प्रकार, उपयोगकर्ताओं को यह सुनिश्चित करता है कि IP लीक समस्याओं के खिलाफ WEBRTC लीक संरक्षण की पेशकश करके ऑनलाइन गोपनीयता पूरी करें।. हो.

हमारी webrtc लीक संरक्षण एक शक्तिशाली विशेषता के रूप में आता है जो Webrtc लीक समस्याओं पर एक तंग पट्टा रखता है और यह सुनिश्चित करता है कि उपयोगकर्ताओं की पहचान हर समय सुरक्षित है.

क्या webrtc सुरक्षित है?

वास्तव में, प्रौद्योगिकी पूरी तरह से सुरक्षित और सुरक्षित है. वास्तव में, यह अतिरिक्त सुरक्षा के लिए एंड-टू-एंड एन्क्रिप्शन का उपयोग करता है.

- विंडोज वीपीएन

- मैक वीपीएन

- एंड्रॉइड वीपीएन

- आईओएस वीपीएन

- क्रोम विस्तार

- बहादुर विस्तार

- फ़ायरफ़ॉक्स विस्तार

- बढ़त विस्तार

- एंड्रॉइड टीवी वीपीएन

- फायरस्टिक टीवी वीपीएन

- हुआवेई वीपीएन

- क्रोमबुक वीपीएन

- DDWRT एप्लेट

- राउटर वीपीएन

- लिनक्स वीपीएन

- समर्पित आईपी वीपीएन

- गेमिंग वीपीएन

- अग्रेषण पोर्ट

- व्यापार वीपीएन

- Purekeep

- मेरा आईपी क्या है

- DNS लीक टेस्ट

- IPv6 लीक टेस्ट

- Webrtc लीक टेस्ट

- वीपीएन संबद्ध कार्यक्रम

- डेवलपर्स (एपीआई)

- सफेद लेबल वीपीएन

- विद्यार्थी को मिलने वाली छूट

- वीपीएन पुनर्विक्रेता कार्यक्रम

हमारे साथ जुड़ें

© 2007 – 2023 PUREVVPN सभी अधिकार सुरक्षित PureVPN, GZ सिस्टम्स लिमिटेड इंटरशोर चेम्बर्स पी का ब्रांड.ओ बॉक्स 4342, रोड टाउन, टोर्टोला, ब्रिटिश वर्जिन आइलैंड्स

कंपनी पंजीकरण संख्या: 2039934

- गोपनीयता नीति

- भुगतान वापसी की नीति

- संबद्ध नीति

- उपयोग की शर्तें

- साइट मैप

हम अपनी वेबसाइट पर 1 और तीसरी पार्टी कुकीज़ का उपयोग करते हैं ताकि आपको अपनी वरीयताओं को याद करके सबसे अधिक प्रासंगिक अनुभव दिया जा सके और यात्राओं को दोहराएं. “सभी स्वीकार करें” पर क्लिक करके, आप सभी कुकीज़ के उपयोग के लिए सहमति देते हैं. हालाँकि, आप एक नियंत्रित सहमति प्रदान करने के लिए “कुकी सेटिंग्स” पर जा सकते हैं.

सहमति प्रबंधित करें

गोपनीयता अवलोकन

यह वेबसाइट वेबसाइट के माध्यम से नेविगेट करते समय अपने अनुभव को बेहतर बनाने के लिए कुकीज़ का उपयोग करती है. इनमें से, जिन कुकीज़ को आवश्यक रूप से वर्गीकृत किया गया है, वे आपके ब्राउज़र पर संग्रहीत हैं क्योंकि वे वेबसाइट की बुनियादी कार्यक्षमता के काम के लिए आवश्यक हैं. हम तृतीय-पक्ष कुकीज़ का भी उपयोग करते हैं जो हमें विश्लेषण करने और समझने में मदद करते हैं कि आप इस वेबसाइट का उपयोग कैसे करते हैं. ये कुकीज़ आपके ब्राउज़र में केवल आपकी सहमति से संग्रहीत की जाएंगी. आपके पास इन कुकीज़ से बाहर निकलने का विकल्प भी है. लेकिन इनमें से कुछ कुकीज़ में से बाहर निकलना आपके ब्राउज़िंग अनुभव को प्रभावित कर सकता है.

हमेशा सक्षम

आवश्यक कुकीज़ वेबसाइट के लिए ठीक से काम करने के लिए बिल्कुल आवश्यक हैं. ये कुकीज़ गुमनाम रूप से वेबसाइट की बुनियादी कार्यक्षमता और सुरक्षा सुविधाएँ सुनिश्चित करते हैं.

| कुकी | अवधि | विवरण |

|---|---|---|

| __stripe_mid | 1 वर्ष | यह कुकी स्ट्राइप पेमेंट गेटवे द्वारा सेट की गई है. इस कुकी का उपयोग एक सर्वर पर किसी भी पेटी जानकारी को संग्रहीत किए बिना वेबसाइट पर भुगतान को सक्षम करने के लिए किया जाता है. |

| __stripe_sid | 30 मिनट | यह कुकी स्ट्राइप पेमेंट गेटवे द्वारा सेट की गई है. इस कुकी का उपयोग एक सर्वर पर किसी भी पेटी जानकारी को संग्रहीत किए बिना वेबसाइट पर भुगतान को सक्षम करने के लिए किया जाता है. |

| संबद्ध आईडी | 3 महीने | संबद्ध आईडी कुकी |

| कुकीलाविनफो-चेकोबॉक्स-एनालिटिक्स | 11 महीने | यह कुकी GDPR कुकी सहमति प्लगइन द्वारा सेट की गई है. कुकी का उपयोग “एनालिटिक्स” श्रेणी में कुकीज़ के लिए उपयोगकर्ता की सहमति को संग्रहीत करने के लिए किया जाता है।. |

| कुकीलविनफो-चेकोबॉक्स-फंक्शनल | 11 महीने | कुकी को GDPR कुकी सहमति द्वारा सेट किया गया है ताकि “कार्यात्मक” श्रेणी में कुकीज़ के लिए उपयोगकर्ता सहमति रिकॉर्ड की जा सके।. |

| कुकीलविनफो-चेकोबॉक्स-वो | 11 महीने | यह कुकी GDPR कुकी सहमति प्लगइन द्वारा सेट की गई है. कुकी का उपयोग श्रेणी में कुकीज़ के लिए उपयोगकर्ता की सहमति को संग्रहीत करने के लिए किया जाता है “अन्य. |

| कुकीलाविनफो-चेकेबॉक्स-नेसरी | 11 महीने | यह कुकी GDPR कुकी सहमति प्लगइन द्वारा सेट की गई है. कुकीज़ का उपयोग “आवश्यक” श्रेणी में कुकीज़ के लिए उपयोगकर्ता की सहमति को संग्रहीत करने के लिए किया जाता है. |

| कुकीलविनफो-चेचबॉक्स-परफॉर्मेंस | 11 महीने | यह कुकी GDPR कुकी सहमति प्लगइन द्वारा सेट की गई है. कुकी का उपयोग “प्रदर्शन” श्रेणी में कुकीज़ के लिए उपयोगकर्ता की सहमति को संग्रहीत करने के लिए किया जाता है. |

| डेटा 1 | 3 महीने | |

| डेटा 2 | 3 महीने | डेटा 2 |

| Jsessionid | सत्र | JSP में लिखी गई साइटों द्वारा उपयोग किया जाता है. सामान्य उद्देश्य प्लेटफ़ॉर्म सत्र कुकीज़ जो पृष्ठ अनुरोधों में उपयोगकर्ताओं के राज्य को बनाए रखने के लिए उपयोग किए जाते हैं. |

| फपतिस्ता | सत्र | यह कुकी PHP अनुप्रयोगों के लिए मूल निवासी है. कुकी का उपयोग वेबसाइट पर उपयोगकर्ता सत्र के प्रबंधन के उद्देश्य से उपयोगकर्ताओं के अद्वितीय सत्र आईडी को संग्रहीत करने और पहचानने के लिए किया जाता है. कुकी एक सत्र कुकीज़ है और सभी ब्राउज़र विंडो बंद होने पर हटा दी जाती है. |

| woocommerce_cart_hash | सत्र | यह कुकी Woocommerce द्वारा सेट की गई है. कुकी WooCommerce यह निर्धारित करने में मदद करता है कि कार्ट सामग्री/डेटा परिवर्तन कब. |

| XSRF-TOKEN | सत्र | कुकी को Wix वेबसाइट पर Wix वेबसाइट बिल्डिंग प्लेटफॉर्म द्वारा सेट किया गया है. कुकी का उपयोग सुरक्षा उद्देश्यों के लिए किया जाता है. |

कार्यात्मक

कार्यात्मक कुकीज़ सोशल मीडिया प्लेटफॉर्म पर वेबसाइट की सामग्री साझा करने, फीडबैक इकट्ठा करने और अन्य तृतीय-पक्ष सुविधाओं जैसे कुछ कार्यक्षमता करने में मदद करते हैं.

| कुकी | अवधि | विवरण |

|---|---|---|

| __LC_CID | 2 साल | यह ठीक से काम करने के लिए वेबसाइट लाइव चैट बॉक्स के लिए एक आवश्यक कुकी है. |

| __LC_CST | 2 साल | इस कुकी का उपयोग वेबसाइट लाइव चैट बॉक्स के लिए ठीक से काम करने के लिए किया जाता है. |

| __LC2_CID | 2 साल | इस कुकी का उपयोग वेबसाइट लाइव चैट-बॉक्स फ़ंक्शन को सक्षम करने के लिए किया जाता है. इसका उपयोग ग्राहक को अंतिम एजेंट के साथ फिर से जोड़ने के लिए किया जाता है, जिसके साथ ग्राहक ने बातचीत की थी. |

| __LC2_CST | 2 साल | वेबसाइट लाइव चैट-बॉक्स फ़ंक्शन को सक्षम करने के लिए यह कुकी आवश्यक है. इसका उपयोग अलग -अलग समय पर लाइव चैट का उपयोग करके अलग -अलग उपयोगकर्ताओं को अलग करने के लिए किया जाता है, जो उस अंतिम एजेंट को फिर से जोड़ने के लिए है जिसके साथ ग्राहक ने चैट किया था. |

| __oauth_redirect_detector | इस कुकी का उपयोग चैट-बॉक्स कार्यक्षमता को अनुकूलित करने के लिए अलग-अलग समय पर लाइव चैट का उपयोग करके आगंतुकों को पहचानने के लिए किया जाता है. | |

| संबद्ध आईडी | 3 महीने | संबद्ध आईडी कुकी |

| डेटा 1 | 3 महीने | |

| डेटा 2 | 3 महीने | डेटा 2 |

| pll_language | 1 वर्ष | यह कुकी वर्डप्रेस संचालित वेबसाइटों के लिए पॉलीलैंग प्लगइन द्वारा सेट की गई है. कुकी अंतिम ब्राउज़ किए गए पृष्ठ की भाषा कोड संग्रहीत करता है. |

प्रदर्शन

प्रदर्शन कुकीज़ का उपयोग वेबसाइट के प्रमुख प्रदर्शन सूचकांक को समझने और विश्लेषण करने के लिए किया जाता है जो आगंतुकों के लिए एक बेहतर उपयोगकर्ता अनुभव प्रदान करने में मदद करता है.

विश्लेषणात्मक कुकीज़ का उपयोग यह समझने के लिए किया जाता है कि आगंतुक वेबसाइट के साथ कैसे बातचीत करते हैं. ये कुकीज़ मैट्रिक्स पर आगंतुकों की संख्या, उछाल दर, यातायात स्रोत, आदि की जानकारी प्रदान करने में मदद करते हैं.

Rakuten विज्ञापन एक तृतीय पक्ष कंपनी है जो वेबसाइट पर कुकीज़ का उपयोग करती है, आप इस पते पर उनकी गोपनीयता नीति देख सकते हैं: https: // rakutenadverting.com/कानूनी-नोटिस/सेवा-प्राइवेस-पॉलिसी/

| कुकी | अवधि | विवरण |

|---|---|---|

| _ga | 2 साल | यह कुकी Google Analytics द्वारा स्थापित की गई है. कुकी का उपयोग आगंतुक, सत्र, अभियान डेटा की गणना करने और साइट के एनालिटिक्स रिपोर्ट के लिए साइट उपयोग का ट्रैक रखने के लिए किया जाता है. कुकीज़ गुमनाम रूप से जानकारी संग्रहीत करते हैं और अद्वितीय आगंतुकों की पहचान करने के लिए एक यादृच्छिक रूप से उत्पन्न संख्या असाइन करते हैं. |

| _GA_J2RWQBT0P2 | 2 साल | यह कुकी Google Analytics द्वारा स्थापित की गई है. |

| _GAT_GTAG_UA_12584548_1 | 1 मिनट | यह कुकी Google द्वारा सेट की गई है और इसका उपयोग उपयोगकर्ताओं को अलग करने के लिए किया जाता है. |

| _GAT_UA-12584548-1 | 1 मिनट | यह Google Analytics द्वारा सेट एक पैटर्न प्रकार कुकी है, जहां नाम पर पैटर्न तत्व में खाते या वेबसाइट की अद्वितीय पहचान संख्या होती है, जो इससे संबंधित है. यह _gat कुकी की एक भिन्नता प्रतीत होती है जिसका उपयोग उच्च ट्रैफ़िक वॉल्यूम वेबसाइटों पर Google द्वारा दर्ज किए गए डेटा की मात्रा को सीमित करने के लिए किया जाता है. |

| _gcl_au | 3 महीने | इस कुकी का उपयोग Google Analytics द्वारा वेबसाइट के साथ उपयोगकर्ता की बातचीत को समझने के लिए किया जाता है. |

| _gid | 1 दिन | यह कुकी Google Analytics द्वारा स्थापित की गई है. कुकी का उपयोग इस जानकारी को संग्रहीत करने के लिए किया जाता है कि आगंतुक एक वेबसाइट का उपयोग कैसे करते हैं और वेबसाइट कैसे कर रही है, इसकी एक एनालिटिक्स रिपोर्ट बनाने में मदद करता है. संख्या आगंतुकों सहित एकत्र किए गए डेटा, वह स्रोत जहां से वे आए हैं, और पृष्ठ एक अनाम रूप में हैं. |

| _hjabsolutesessionInprogress | 30 मिनट | कोई विवरण उपलब्ध नहीं. |

| _hjfirstseen | 30 मिनट | यह एक नए उपयोगकर्ता के पहले सत्र की पहचान करने के लिए हॉटजर द्वारा निर्धारित किया गया है. यह एक सच्चा/गलत मूल्य संग्रहीत करता है, यह दर्शाता है कि क्या यह पहली बार था जब हॉटजर ने इस उपयोगकर्ता को देखा था. इसका उपयोग नए उपयोगकर्ता सत्रों की पहचान करने के लिए फ़िल्टर रिकॉर्ड करके किया जाता है. |

| _hjid | 1 वर्ष | यह कुकी हॉटजर द्वारा सेट की गई है. यह कुकी तब सेट की जाती है जब ग्राहक हॉटजर स्क्रिप्ट के साथ एक पृष्ठ पर पहली बार उतरता है. इसका उपयोग यादृच्छिक उपयोगकर्ता आईडी को बनाए रखने के लिए किया जाता है, जो ब्राउज़र पर उस साइट के लिए अद्वितीय है. यह सुनिश्चित करता है कि एक ही साइट पर बाद की यात्राओं में व्यवहार को उसी उपयोगकर्ता आईडी के लिए जिम्मेदार ठहराया जाएगा. |

| _hjinCludedInPageViewSample | दो मिनट | कोई विवरण उपलब्ध नहीं. |

| _HJInCludedInsessionsample | दो मिनट | कोई विवरण उपलब्ध नहीं. |

| _hjtldtest | सत्र | कोई विवरण उपलब्ध नहीं. |

| पपविडिटरिड | 1 वर्ष | यह कुकी पोस्ट संबद्ध प्रो द्वारा सेट की गई है.इस कुकी का उपयोग आगंतुक आईडी को स्टोर करने के लिए किया जाता है जो संबद्ध को ट्रैक करने में मदद करता है. |

विज्ञापन

विज्ञापन कुकीज़ का उपयोग प्रासंगिक विज्ञापन और विपणन अभियानों के साथ आगंतुकों को प्रदान करने के लिए किया जाता है. ये कुकीज़ वेबसाइटों पर आगंतुकों को ट्रैक करते हैं और अनुकूलित विज्ञापन प्रदान करने के लिए जानकारी एकत्र करते हैं.

| कुकी | अवधि | विवरण |

|---|---|---|

| _fbp | 3 महीने | यह कुकी फेसबुक द्वारा विज्ञापन देने के लिए सेट की गई है जब वे फेसबुक पर हों या इस वेबसाइट पर जाने के बाद फेसबुक विज्ञापन द्वारा संचालित एक डिजिटल प्लेटफॉर्म. |

| फादर | 3 महीने | कुकी उपयोगकर्ताओं को प्रासंगिक विज्ञापन दिखाने और विज्ञापनों को मापने और सुधारने के लिए फेसबुक द्वारा सेट की गई है. कुकी उन साइटों पर वेब पर उपयोगकर्ता के व्यवहार को भी ट्रैक करती है जिनमें फेसबुक पिक्सेल या फेसबुक सोशल प्लगइन है. |

| आईडीई | 1 वर्ष 24 दिन | Google DoubleClick द्वारा उपयोग किया जाता है और इस बारे में जानकारी संग्रहीत करता है कि उपयोगकर्ता वेबसाइट पर जाने से पहले वेबसाइट और किसी अन्य विज्ञापन का उपयोग कैसे करता है. इसका उपयोग उन उपयोगकर्ताओं को उन विज्ञापनों के साथ प्रस्तुत करने के लिए किया जाता है जो उपयोगकर्ता प्रोफ़ाइल के अनुसार उनके लिए प्रासंगिक हैं. |

| नी घ | 6 महीने | इस कुकी का उपयोग उपयोगकर्ता की रुचि के आधार पर एक प्रोफ़ाइल के लिए किया जाता है और उपयोगकर्ताओं को व्यक्तिगत विज्ञापन प्रदर्शित करता है. |

| test_cookie | 15 मिनटों | यह कुकी डबलक्लिक द्वारा सेट की गई है.जाल. कुकी का उद्देश्य यह निर्धारित करना है कि क्या उपयोगकर्ता का ब्राउज़र कुकीज़ का समर्थन करता है. |

| Visitor_info1_live | 5 महीने 27 दिन | यह कुकी YouTube द्वारा सेट की गई है. एक वेबसाइट पर एम्बेडेड YouTube वीडियो की जानकारी को ट्रैक करने के लिए उपयोग किया जाता है. |

| YSC | सत्र | यह कुकीज़ YouTube द्वारा सेट किया गया है और इसका उपयोग एम्बेडेड वीडियो के दृश्यों को ट्रैक करने के लिए किया जाता है. |

अन्य अनचाहे कुकीज़ वे हैं जिनका विश्लेषण किया जा रहा है और उन्हें अभी तक एक श्रेणी में वर्गीकृत नहीं किया गया है.

| कुकी | अवधि | विवरण |

|---|---|---|

| _app_session | 1 महीना | कोई विवरण उपलब्ध नहीं. |

| _DC_GTM_UA-12584548-1 | 1 मिनट | कोई विवरण नहीं |

| _GFPC | सत्र | कोई विवरण उपलब्ध नहीं. |

| 71CFB2288D832330CF35A9F9060F8D69 | सत्र | कोई विवरण नहीं |

| cli_bypass | 3 महीने | कोई विवरण नहीं |

| सहमति | 16 साल 6 महीने 13 दिन 18 घंटे | कोई विवरण नहीं |

| जीटीएम-सेशन-स्टार्ट | 2 घंटे | कोई विवरण उपलब्ध नहीं. |

| आइसोकोड | 1 महीना | कोई विवरण उपलब्ध नहीं. |

| L-k26wu | 1 दिन | कोई विवरण नहीं |

| L-kvha4 | 1 दिन | कोई विवरण नहीं |

| एम | 2 साल | कोई विवरण उपलब्ध नहीं. |

| newvisitorid | 3 महीने | कोई विवरण नहीं |

| स्वामी_टोकन | 1 दिन | कोई विवरण उपलब्ध नहीं. |

| पीपी-K26WU | 1 घंटा | कोई विवरण नहीं |

| पीपी-केवीएचए 4 | 1 घंटा | कोई विवरण नहीं |

| आरएल-K26WU | 1 दिन | कोई विवरण नहीं |

| Rl-kvha4 | 1 दिन | कोई विवरण नहीं |

| बुद्धिमान | 2 साल | कोई विवरण उपलब्ध नहीं. |

| WISEPOPS_SESSION | सत्र | कोई विवरण उपलब्ध नहीं. |

| WISEPOPS_VISITS | 2 साल | कोई विवरण उपलब्ध नहीं. |

| woocommerce_items_in_cart | सत्र | कोई विवरण उपलब्ध नहीं. |

| WP_WOOCOMMERCE_SESSION_1B44BA63FBC929B5C862FC58A81DBB22 | दो दिन | कोई विवरण नहीं |

| yt- रिमोट-कनेक्टेड-डिवाइस | कभी नहीं | कोई विवरण उपलब्ध नहीं. |

| yt- रिमोट-डिवाइस-आईडी | कभी नहीं | कोई विवरण उपलब्ध नहीं. |

WEBRTC लीक्स: एक पूर्ण गाइड

यह सुविधा webrtc है, और आज, हम इसके बारे में जानने के लिए सब कुछ के बारे में बात करेंगे. WEBRTC क्या है? Webrtc लीक क्यों होते हैं? और सबसे महत्वपूर्ण बात यह है कि हम इस भेद्यता से खुद को कैसे बचा सकते हैं?

Webrtc लीक

इसे सीधे शब्दों में कहें, तो WebRTC लीक आपके डिवाइस के सार्वजनिक आईपी पते को प्रकट कर सकते हैं, जो कि अद्वितीय पहचानकर्ता है जिसे आपके इंटरनेट सेवा प्रदाता ने आपके डिवाइस को सौंपा है.

यह समस्याग्रस्त हो सकता है, खासकर यदि आप वीपीएन का उपयोग कर रहे हैं. VPNs का उपयोग करने का पूरा बिंदु आपके सार्वजनिक IP पते को छिपाना है. यदि आपके ब्राउज़रों में webrtc लीक हैं, तो वे वैसे भी आपके IP पते से समझौता कर सकते हैं.

परिणाम? खैर, कई चीजें हैं जो आपके आईपी पते के साथ कर सकते हैं. उदाहरण के लिए:

- आपका इंटरनेट सेवा प्रदाता आपकी ऑनलाइन गतिविधि को ट्रैक कर सकता है.

- सरकारें आप पर जासूसी कर सकती हैं.

- साइबर क्रिमिनल व्यक्तिगत डेटा का उपयोग या चोरी कर सकते हैं.

- विज्ञापनदाता आपको व्यक्तिगत स्पैम भेज सकते हैं.

संक्षेप में, Webrtc लीक बड़े सुरक्षा जोखिमों को कम करता है. केवल इतना ही नहीं, लेकिन यदि आप अपने नेटफ्लिक्स क्षेत्र को बदलने और जॉर्जस्टेड सामग्री तक पहुंचने के लिए वीपीएन का उपयोग कर रहे हैं, तो WebRTC लीक आपके द्वि घातुमान सत्रों को बाधित कर सकते हैं. कोई नहीं चाहता है.

अंतर को जाने: दो या दो से अधिक उपकरणों में एक ही निजी (स्थानीय) आईपी पता हो सकता है, लेकिन सार्वजनिक (वास्तविक) आईपी पते अद्वितीय हैं. इसीलिए अपने सार्वजनिक आईपी पते को छुपाना ऑनलाइन गोपनीयता प्राप्त करने के लिए महत्वपूर्ण है.

WEBRTC क्या है?

यह समझने के लिए कि WEBRTC लीक कितने जोखिम भरे हैं, हमें एक कदम पीछे हटने और पहले Webrtc के बारे में बात करने की आवश्यकता है. WEBRTC का मतलब वेब रियल-टाइम कम्युनिकेशन के लिए है. यह एक मुफ्त और ओपन-सोर्स प्रोजेक्ट है जो वास्तविक समय संचार क्षमताओं के साथ वेब ब्राउज़र और मोबाइल ऐप प्रदान करता है. 1

यदि आप एक वेबसाइट या ऐप डेवलपर हैं, तो WEBRTC संचार समाधानों का निर्माण करना आसान बनाता है. लेकिन अगर आप नहीं हैं, तो भी, WEBRTC हमें, अंतिम-उपयोगकर्ताओं को लाभान्वित करता है.

WEBRTC की विशेषताओं में से एक यह है कि यह एक मध्यवर्ती सर्वर के बिना ब्राउज़रों या ऐप के बीच सीधे संचार की अनुमति देता है. यह वीडियो, ऑडियो और बड़ी फ़ाइलों के तेज और कम लैग्गी ट्रांसफर में अनुवाद करता है, यही वजह है कि WEBRTC वीडियो चैट, लाइवस्ट्रीमिंग और फ़ाइल ट्रांसफर सेवाओं के बीच लोकप्रिय है. WEBRTC का उपयोग करने वाले कुछ ऐप हैं:

- Google मिलते हैं और Google Hangouts

- फेसबुक संदेशवाहक

- कलह

- अमेज़न चाइम

WEBRTC के साथ समस्या

जैसा कि आप देख सकते हैं, WEBRTC जरूरी नहीं कि कोई बुरी बात हो. हालाँकि, यदि आप अपना IP पता छिपाना चाहते हैं, तो थोड़ी समस्या हो सकती है. आप देखते हैं, कोई भी दो उपकरण जो संवाद करने के लिए WEBRTC का उपयोग करते हैं, एक दूसरे के सार्वजनिक आईपी पते को जानने की आवश्यकता है.

यह वह जगह है जहाँ Webrtc लीक आते हैं. तृतीय-पक्ष अभिनेता शामिल पार्टियों के वास्तविक आईपी पते प्राप्त करने के लिए WEBRTC संचार चैनलों का फायदा उठा सकते हैं, जो एक गोपनीयता खतरा होगा. Webrtc लीक भी कुछ VPN की एन्क्रिप्टेड सुरंगों को बायपास कर सकते हैं.

मामलों को और भी बदतर बनाने के लिए, दो उपकरणों के बीच आईपी पते का आदान -प्रदान WEBRTC की बुनियादी कार्यक्षमता का एक हिस्सा है; यह कुछ ऐसा नहीं है जिसे आप अक्षम या छोड़ सकते हैं. तो हम Webrtc लीक से खुद को कैसे बचा सकते हैं? दो विकल्प हैं:

- WEBRTC लीक खोजें और ब्लॉक करें

- अपने ब्राउज़र पर WEBRTC को पूरी तरह से अक्षम करें

Webrtc लीक के लिए कैसे जाँच करें

WEBRTC लीक के लिए अपने ब्राउज़रों की जांच करना बहुत आसान है.

- सबसे पहले, अपने डिवाइस के सार्वजनिक आईपी पते को जानें और लिखें. यदि आपको अपना आईपी पता खोजने के निर्देशों की आवश्यकता है, तो ये कैसे-कैसे गाइड देखें:

- अपने कंप्यूटर का आईपी पता कैसे खोजें

- अपने मैक का आईपी पता कैसे खोजें

- अपने iPhone का IP पता कैसे खोजें

- अपने राउटर का आईपी पता कैसे खोजें

- अपने Roku का IP पता कैसे खोजें

- अपने प्रिंटर का आईपी पता कैसे खोजें

- इसके बाद, एक्सप्रेसवीपीएन की वेबसाइट पर WEBRTC लीक टेस्ट टूल का उपयोग करें. 2

- यदि लीक टेस्ट टूल पर IP पता आपके डिवाइस के IP पते से मेल खाता है, तो आपका ब्राउज़र WEBRTC के माध्यम से आपके IP पते को लीक कर सकता है.

याद रखें कि WEBRTC एक ब्राउज़र सुविधा है, इसलिए यदि आप विभिन्न ब्राउज़रों का उपयोग करते हैं, तो उन सभी का परीक्षण करना सुनिश्चित करें.

टिप्पणी: फ़ायरफ़ॉक्स, Google Chrome, Opera, और Microsoft Edge WEBRTC लीक के लिए सबसे अधिक असुरक्षित हैं क्योंकि ये ब्राउज़र WEBRTC के लिए डिफ़ॉल्ट हैं.

Webrtc लीक को कैसे ब्लॉक करें

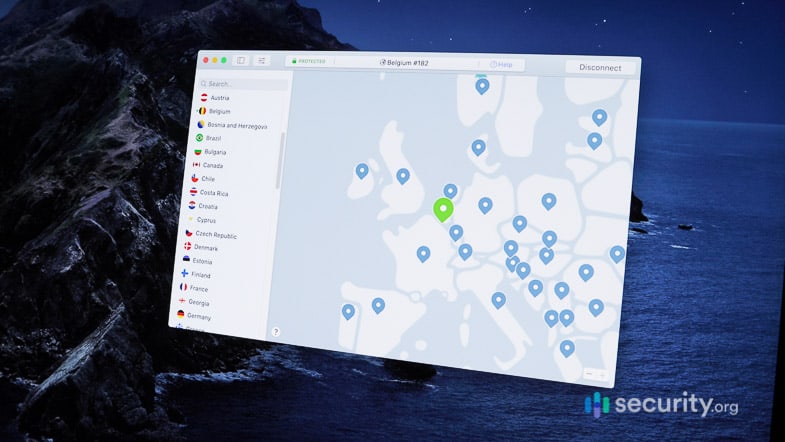

अब, यदि आपका ब्राउज़र WEBRTC के माध्यम से आपके IP पते को लीक कर रहा है, तो आपको तुरंत लीक को ब्लॉक करने की आवश्यकता है. आप वीपीएन का उपयोग करके ऐसा कर सकते हैं. हां, हम जानते हैं, हमने पहले कहा था कि WEBRTC लीक कुछ VPNs को बायपास कर सकते हैं, लेकिन केवल इसलिए कि सभी VPN इस प्रकार के रिसाव पर ध्यान देते हैं. इसीलिए, जब हम वीपीएन का परीक्षण कर रहे हैं, तो हम हमेशा उन पर WEBRTC लीक परीक्षण करते हैं. उदाहरण के लिए, हमारी पुस्तक के सभी सर्वश्रेष्ठ वीपीएन ने WEBRTC लीक टेस्ट पारित किया. इसका मतलब है कि वे WEBRTC को कार्य करने की अनुमति देते हैं, लेकिन केवल अपनी एन्क्रिप्टेड सुरंगों के माध्यम से. इस तरह, बाहरी और तीसरे पक्ष आईपी पते प्राप्त करने के लिए WEBRTC संचार चैनलों का फायदा नहीं उठा सकते हैं. यह जांचने के लिए कि क्या आपका वीपीएन WebRTC लीक को अवरुद्ध करने में सक्षम है, यहाँ आपको क्या करना चाहिए.

कैसे एक वीपीएन के साथ Webrtc लीक को ब्लॉक करने के लिए

- अपने वीपीएन को अक्षम करें.

- अपने डिवाइस के सार्वजनिक आईपी पते को खोजें और ध्यान दें.

- अपने वीपीएन को वापस चालू करें.

- एक्सप्रेसवीपीएन के WEBRTC लीक टेस्ट टूल के लिए अपना ब्राउज़र खोलें.

- यदि यह आपके डिवाइस का असली आईपी पता चरण दो से दिखा रहा है, तो एक रिसाव है. यदि यह एक अलग आईपी पता दिखा रहा है, तो आपका वीपीएन काम करता है.

यदि आपको पता चलता है कि आपका VPN WEBRTC लीक को रोकने के लिए कुछ भी नहीं कर रहा है, तो आप अपने VPN प्रदाता से संपर्क कर सकते हैं और अपनी VPN सेवा को रद्द कर सकते हैं, एक नए VPN पर स्विच कर सकते हैं, या WebRTC लीक्स के लिए सबसे अधिक निश्चित समाधान पर आगे बढ़ सकते हैं: WeBRTC को पूरी तरह से अक्षम करना.

प्रो टिप: वीबीआरटीसी लीक उन चीजों में से एक है जिन्हें हम वीपीएन का परीक्षण करते समय जांचते हैं. इस बारे में और जानें कि हम अपने वीपीएन गाइड में वीपीएन कैसे चुनते हैं.

WEBRTC को कैसे अक्षम करें

इससे पहले कि आप WEBRTC को अक्षम करें, ध्यान रखें कि ऐसा करने से आपको इसके साथ आने वाली कार्यात्मकताओं का उपयोग करने से रोका जाएगा. इसलिए हम पहले वीपीएन की कोशिश करने की सलाह देते हैं. VPNs आपको WEBRTC सेवाओं का उपयोग करने देंगे लेकिन अधिक सुरक्षित तरीके से. यदि आप सुनिश्चित हैं कि आप WEBRTC को अक्षम करना चाहते हैं, हालांकि, यहाँ यह कैसे करना है.

क्रोम

मजेदार तथ्य: Google WEBRTC परियोजना के प्रमुख समर्थकों में से एक है, और इस तरह, क्रोम पर स्थायी रूप से WEBRTC को अक्षम करने का कोई तरीका नहीं है. वह दुर्भाग्यपूर्ण है; हालांकि, ऐसे ब्राउज़र एक्सटेंशन हैं जो आपको अस्थायी रूप से WEBRTC का प्रबंधन या अक्षम करने देंगे.

- WEBRTC नेटवर्क लिमिटर: यह Google- निर्मित ऐड-ऑन WEBRTC को बंद नहीं करता है, लेकिन यह WEBRTC के ट्रैफ़िक रूटिंग विकल्पों को फिर से जोड़ता है. यह उन चीजों में से एक है जो यह है कि इसे प्रॉक्सी सर्वर के माध्यम से जाने के लिए webrtc ट्रैफ़िक की आवश्यकता होती है, जिससे किसी को भी आईपी पते चोरी करना मुश्किल हो जाता है. 3 यह क्रोम के लिए सबसे अच्छा VPNs के समान है, लेकिन एन्क्रिप्टेड सुरंगों के बजाय, WEBRTC नेटवर्क लिमिटर प्रॉक्सी सर्वर का उपयोग करता है.

- Webrtc नियंत्रण: यह सरल ब्राउज़र एक्सटेंशन आपको WebRTC को चालू और बंद करने देता है. जब WEBRTC नियंत्रण चालू होता है, तो आपका क्रोम ब्राउज़र WEBRTC का उपयोग करना बंद कर देगा.

- Webrtc रिसाव रोकथाम: WEBRTC नेटवर्क लिमिटर के समान, यह एक्सटेंशन छिपे हुए WEBRTC गोपनीयता सेटिंग्स और रूटिंग विकल्पों को नियंत्रित करके WEBRTC लीक को रोकता है.

- Webrtc प्रोटेक्ट – IP लीक की रक्षा करें: डिफ़ॉल्ट रूप से, यह ब्राउज़र एक्सटेंशन WEBRTC को अक्षम करता है. हालाँकि, आप इसे कॉन्फ़िगर कर सकते हैं ताकि आप webrtc का उपयोग करते रह सकें. यदि आप करते हैं, तो यह आपके WEBRTC रूटिंग विकल्पों को नियंत्रित करेगा, जैसे कि WEBRTC नेटवर्क लिमिटर.

सफारी

उपयोगकर्ताओं की गोपनीयता को संभालने के मामले में सफारी अधिकांश ब्राउज़रों की तुलना में सख्त है. कुछ लोग यह भी कह सकते हैं कि आपको WEBRTC को बंद करने की आवश्यकता नहीं है, और आपको यह सब चाहिए कि सफारी के लिए एक अच्छा वीपीएन है. हालाँकि, यदि आप मन की पूर्ण शांति चाहते हैं, तो आप कुछ सरल चरणों में WEBRTC को बंद कर सकते हैं:

- खुली सफारी.

- मेनू बार पर सफारी पर क्लिक करें.

- वरीयताओं पर क्लिक करें.

- सेटिंग्स विंडो में जो पॉप अप होता है, उन्नत टैब पर जाएं.

- नीचे स्क्रॉल करें और चेकबॉक्स को टिक करें जो कहता है कि मेनू बार में मेनू विकसित करें.

- सेटिंग विंडो बंद करें.

- मेनू बार पर विकसित बटन पर क्लिक करें.

- प्रायोगिक सुविधाओं का चयन करें.

- Legacy Webrtc API निकालें पर क्लिक करें.

ध्यान दें कि सफारी पर WEBRTC को अक्षम करना केवल वर्तमान सत्र को प्रभावित करता है. एक बार जब आप ब्राउज़र को बंद करते हैं और फिर से खोलते हैं, तो WEBRTC वापस चालू हो जाएगा.

फ़ायरफ़ॉक्स

Google की तरह, मोज़िला फ़ायरफ़ॉक्स WEBRTC का एक भारी समर्थक है. यदि फ़ायरफ़ॉक्स के लिए VPNS WEBRTC लीक को रोक नहीं सकता है, तो आप इन चरणों का पालन करके WEBRTC को पूरी तरह से बंद कर सकते हैं:

- खुली फ़ायरफ़ॉक्स.

- के बारे में टाइप करें: एड्रेस बार में कॉन्फ़िगर करें.

- क्लिक करें मैं जोखिम स्वीकार करता हूं!

- टाइप मीडिया.चतुर्थि.खोज बार में सक्षम.

- मूल्य को सही से झूठे में बदलने के लिए परिणाम पर डबल-क्लिक करें.

किनारा

अंत में, यहां माइक्रोसॉफ्ट एज पर WEBRTC को कैसे अक्षम किया जाए:

- खुली धार.

- एज टाइप करें: // एड्रेस बार में झंडे.

- हिट दर्ज करें.

- WEBRTC द्वारा उजागर स्थानीय IPS को अज्ञात के लिए देखें.

- इसके बगल में ड्रॉप-डाउन मेनू पर क्लिक करें और सक्षम करें का चयन करें.

- एज आपको नई सेटिंग्स के लिए ब्राउज़र को पुनरारंभ करने के लिए प्रेरित करेगा.

- बंद करें और फिर किनारे को फिर से खोलें.

डिवाइस आईडी के बारे में क्या?

यद्यपि WEBRTC लीक के साथ मुख्य मुद्दा आईपी पते का रिसाव है, तीसरे पक्ष आपके कंप्यूटर पर मीडिया उपकरणों के बारे में कुछ जानकारी प्राप्त करने के लिए WEBRTC का उपयोग भी कर सकते हैं. ये आपके माइक्रोफोन, कैमरा, ऑडियो आउटपुट, सीडी प्लेयर और अन्य हैं. उदाहरण के लिए, यदि आप ब्राउज़र लीक्स वेबसाइट पर जाते हैं, 4, जो एक और वेबसाइट है जो WEBRTC लीक का पता लगा सकती है, तो आप देख सकते हैं कि आपके कंप्यूटर पर किस प्रकार के मीडिया डिवाइस हैं.

सौभाग्य से, ब्राउज़र तीसरे पक्ष को डिवाइस आईडी प्राप्त करने की अनुमति नहीं देते हैं, जो मीडिया उपकरणों के लिए विशिष्ट 16-अंकीय कोड अद्वितीय हैं. हालांकि, तीसरे पक्ष अभी भी देख सकते हैं कि आपके पास किस प्रकार के मीडिया उपकरण हैं, साथ ही साथ आपके ब्राउज़र डिवाइस आईडी के स्थान पर उत्पन्न होने वाले हैश भी हैं.

और चूंकि ये ब्राउज़र-जनरेटेड हैश केवल तभी बदलते हैं जब आप अपने ब्राउज़िंग डेटा को साफ करते हैं, यह केवल एक समय की बात हो सकती है जब तक कि कोई आपके खिलाफ उस जानकारी का उपयोग करने का एक तरीका नहीं बताता है. अच्छी खबर यह है कि, WEBRTC लीक को अवरुद्ध करना, या तो VPNs का उपयोग करके या WEBRTC को अक्षम करके, जानकारी के इन टुकड़ों को लीक होने से रोकता है.

संक्षिप्त

सभी अच्छी चीजों के बावजूद WEBRTC लाता है – तेजी से लाइवस्ट्रीमिंग, कम लैगी वीडियो संचार, चिकनी फ़ाइल हस्तांतरण – हम इस खतरे को अनदेखा नहीं कर सकते हैं कि इसकी लीक हमारी गोपनीयता के लिए पोज देती है. जैसा कि हम हमेशा कहते हैं, गोपनीयता सब कुछ है और हम कभी भी ऑनलाइन सुरक्षित नहीं हो सकते हैं. जबकि हम WEBRTC डेवलपर्स के लिए WEBRTC लीक के समाधान के साथ आने के लिए इंतजार करते हैं, अब के लिए हमारा सबसे अच्छा दांव विश्वसनीय VPN का उपयोग करना है या WEBRTC को पूरी तरह से अक्षम करना है.

पूछे जाने वाले प्रश्न

सब कुछ योग करने के लिए, आइए WEBRTC और WEBRTC लीक के बारे में कुछ FAQ का जवाब दें.

आप WEBRTC लीक को या तो एक वीपीएन का उपयोग करके ठीक कर सकते हैं जो WEBRTC लीक को ब्लॉक करता है या अपने ब्राउज़रों पर WEBRTC को पूरी तरह से अक्षम कर देता है. यदि आप WEBRTC के साथ आने वाली सभी कार्यात्मकताओं का आनंद लेना चाहते हैं, तो सबसे अच्छा समाधान है, लेकिन बेहतर सुरक्षा के साथ. VPN जो WEBRTC लीक को ब्लॉक करते हैं, WEBRTC को आपके ब्राउज़र पर काम करने की अनुमति देते हैं, लेकिन केवल एन्क्रिप्टेड सुरंगों के माध्यम से. यह किसी को भी WEBRTC संचार का शोषण करके अपने IP पते को चुराने से रोकता है.

Chrome में लीक होने से webrtc को रोकने के लिए, जब भी आप Chrome का उपयोग करते हैं, तो आप VPN का उपयोग कर सकते हैं. VPNS रूट WEBRTC संचार एन्क्रिप्टेड सुरंगों के माध्यम से, WEBRTC लीक को रोकना. आप WEBRTC नेटवर्क लिमिटर जैसे Chrome एक्सटेंशन का भी उपयोग कर सकते हैं, जो WEBRTC के रूटिंग विकल्पों को फिर से कॉन्फ़िगर करता है ताकि उन्हें अधिक सुरक्षित बनाया जा सके, या WEBRTC नियंत्रण webrtc को चालू और बंद करने के लिए होगा.

कि निर्भर करता है. यदि आप WEBRTC पर भरोसा करते हैं, जैसे Google Hangouts, Google मीट, या फेसबुक मैसेंजर जैसे WEBRTC पर भरोसा करते हैं, तो आपको अपने ब्राउज़र पर WEBRTC को बंद नहीं करना चाहिए।. हालाँकि, यदि आप जिन सेवाओं का उपयोग करते हैं, वे WEBRTC का उपयोग नहीं करते हैं, तो फीचर को बंद करना WEBRTC लीक को पूरी तरह से रोकता है.

- अपने डिवाइस के सार्वजनिक आईपी पते को खोजें और ध्यान दें.

- ExpressVPN की WEBRTC लीक टेस्ट वेबसाइट या किसी भी ऑनलाइन टूल पर जाएं जो WEBRTC लीक का पता लगाता है.

- यदि आपका सार्वजनिक IP पता वेबसाइट पर IP पते से मेल खाता है, तो आपका WEBRTC लीक हो रहा है.