IKev2 vs OpenVPN

Contents

OpenVPN vs. IKev2 vs. L2TP: ¿Qué protocolo VPN es el mejor?

IKEV2 tiene la distinción de operar en plataformas no convencionales como Linux, BlackBerry u otras plataformas marginales. Sin embargo, también viene con el sistema operativo Windows 7. Debido a su capacidad para adaptarse, IKev2 ofrece una conexión constante en varias redes. Entonces, si cae una conexión, el IKEV2 ayuda al usuario a mantener una conexión VPN.

IKev2 vs. OpenVPN: ¿Cuál es la diferencia??

La principal diferencia entre IKEV2 y OpenVPN es que IKEV2 es un protocolo estándar que es compatible de forma nativa por muchos sistemas operativos y ofrece conexiones más rápidas y estables, mientras que OpenVPN es un protocolo de código abierto que requiere un software de terceros y ofrece más flexibilidad y seguridad de seguridad y seguridad de seguridad. opción.

Si está buscando un protocolo VPN seguro y confiable, es posible que se haya encontrado con IKev2 y OpenVPN. Estos son dos de los protocolos más populares y ampliamente utilizados en la industria de VPN, pero cuáles son las diferencias entre ellos y cuál debería elegir? En este artículo, explicaremos qué son IKev2 y OpenVPN, cómo funcionan y cuáles son sus ventajas y desventajas. También proporcionaremos algunos consejos sobre cómo usarlos de manera efectiva.

¿Qué son IKev2 y OpenVpn??

IKEV2 y OpenVPN son protocolos VPN que crean un túnel seguro para la comunicación entre un cliente VPN y un servidor VPN. Utilizan cifrado y autenticación para proteger los datos que viajan a través del túnel de ser interceptados o manipulados por terceros.

Sin embargo, difieren en su diseño, implementación, características y rendimiento. Echemos un vistazo más de cerca a cada protocolo.

Que es ikev2?

IKEV2 significa Internet Key Exchange Versión 2. Es un protocolo estándar descrito en RFC-7296 que fue desarrollado conjuntamente por Microsoft y Cisco. Es un sucesor de IKev1, que se definió en RFC-2409.

IKEV2 es un protocolo de túnel dentro de la suite de protocolo IPSEC. Es responsable de establecer Asociaciones de Seguridad (SAS) para una comunicación segura entre clientes VPN y servidores VPN dentro de IPSEC. Los SA son acuerdos sobre cómo tendrá lugar la seguridad y la autenticación del túnel.

IKev2 usa UDP como protocolo de capa de transporte, generalmente en el puerto 500. Utiliza Diffie-Hellman (DH) o curva elíptica Diffie-Hellman (ECDH) para el intercambio de claves, que es un proceso de generación de una clave secreta compartida que se puede usar para cifrar y descifrar los datos. Puede usar una gran cantidad de algoritmos criptográficos, como AES, Blowfish y 3Des, para el cifrado.

IKEV2 a menudo se combina con iPsec, que es otro protocolo que proporciona características de seguridad adicionales, como encapsular la carga útil de seguridad (ESP) o el encabezado de autenticación (AH). La combinación de iKev2 e iPsec se conoce comúnmente como iKev2/iPsec.

¿Qué es OpenVpn??

OpenVPN es un protocolo de código abierto creado por James Yonan en 2001. No se basa en ningún estándar, pero utiliza la biblioteca OpenSSL ampliamente para proporcionar cifrado y autenticación. También usa el protocolo TLS para el intercambio de claves.

OpenVPN puede usar UDP o TCP como protocolo de capa de transporte, dependiendo de la configuración. También puede usar cualquier número de puerto, pero generalmente usa el puerto 1194 para UDP y el puerto 443 para TCP. El puerto 443 es el mismo puerto utilizado por el tráfico HTTPS, lo que hace que sea más difícil bloquear o detectar por firewalls.

OpenVPN también puede usar una gran cantidad de algoritmos criptográficos, como AES, RC5, Blowfish, Chacha20 y 3Des, para el cifrado. Admite el secreto perfecto hacia adelante (PFS), lo que significa que genera una nueva clave de cifrado para cada sesión, lo que lo hace más resistente a los ataques.

OpenVPN no es compatible de forma nativa por ningún sistema operativo, pero está disponible en muchas plataformas a través de un software de terceros. Algunos de los software más populares incluyen el cliente OpenVPN oficial, TunnelBlick para MacOS, OpenVPN Connect para iOS y Android, y OpenVPN GUI para Windows.

IKev2 vs. OpenVPN: ¿Cuáles son las similitudes entre iKev2 y OpenVPN??

Antes de profundizar en cómo difieren OpenVPN e IKev2, echemos un vistazo a lo que tienen en común.

- Tanto IKEV2 como OpenVPN proporcionan confidencialidad, autenticación e integridad completa. Esto significa que evitan que alguien lea, modifique o falsifica los datos que viaja a través del túnel.

- Tanto iKev2 como OpenVPN admiten el secreto perfecto para avanzar (PFS). Esto significa que generan una nueva clave de cifrado para cada sesión o conexión, lo que dificulta que los atacantes descifraran el tráfico pasado o futuro incluso si obtienen una clave.

- Tanto IKev2 como OpenVPN no tienen vulnerabilidades importantes probadas y generalmente se consideran seguros. Son constantemente actualizados y auditados por sus desarrolladores y comunidades.

IKev2 vs. OpenVPN: ¿Cuál es la diferencia entre IKev2 y OpenVPN??

Aquí hay una tabla que describe las diferencias entre iKev2 vs. OpenVPN.

Tenga en cuenta que al igual que L2TP, IKev2 a menudo se combina con IPSEC, por lo que algunas de las diferencias incluyen las diferencias entre OpenVPN e IKEV2/IPSEC.

| IKev2 | OpenVPN |

| IKEV2 es la abreviatura de Internet Key Exchange Versión 2. | OpenVPN a veces se acorta a OVPN. VPN significa red privada virtual. |

| IKEV2 es un estándar descrito en RFC-7296. Existen implementaciones de código abierto (e.gramo., OpenIkev2). | OpenVPN es un protocolo de código abierto y no se basa en estándares. |

| IKev2 usa UDP como protocolo de capa de transporte, generalmente en el puerto 500. | OpenVPN puede usar UDP o TCP como protocolo de capa de transporte, en cualquier número de puerto. |

| IKev2 usa Diffie-Hellman (DH) o curva elíptica Diffie-Hellman (ECDH) para el intercambio de claves. | OpenVPN usa SSL/TLS para el intercambio de claves. |

| IKEV2 puede usar una gran cantidad de algoritmos criptográficos para el cifrado, incluidos AES, Blowfish y 3Des. | OpenVPN puede usar una gran cantidad de algoritmos criptográficos para el cifrado, como AES, RC5, Blowfish, Chacha20 y 3Des. |

| IKev2 es compatible de forma nativa por Windows 7 y superior, macOS 10.11 y superior, y la mayoría de los sistemas operativos móviles, incluido BlackBerry. | OpenVPN no es compatible de forma nativa por ningún sistema, sino que está disponible en Windows XP y más tarde, Solaris, MacOS, Linux, iOS, Android y otros sistemas operativos de escritorio y móviles a través de un software de terceros a través del software de terceros. |

| En la mayoría de los casos de uso, IKEV2 no requiere ningún software adicional. | OpenVPN se basa en un software de terceros. |

| IKev2 es un protocolo muy rápido. | OpenVPN es rápido, pero generalmente no tan rápido como iKev2. |

| IKEV2 usa el puerto UDP 500, lo que facilita el bloqueo de los administradores de la red. | OpenVPN puede usar el puerto TCP 443, que es el mismo puerto utilizado por el tráfico HTTPS. Bloquearlo sin bloquear otro tráfico HTTPS podría ser difícil. |

| IKEV2 emplea el protocolo Mobike para permitir que los clientes de la red privada virtual móvil (VPN) mantengan la conexión mientras se mueven de una dirección a otra. | OpenVPN viene con el comando –float que acepta paquetes autenticados de cualquier dirección. Sin embargo, OpenVPN es más engorroso que IKev2 en este aspecto. |

Necesita un MFA confiable para su VPN?

La autenticación multifactor de Rublon es una solución de MFA confiable, robusta y flexible que admite VPN habilitadas en radio. Con Rublon, puede fortalecer sus conexiones VPN con una capa adicional de seguridad MFA en forma de una solicitud de autenticación de empuje móvil enviada a su teléfono.

Regístrese para una prueba gratuita de 30 días de Rublon:

Conclusión de iKev2 vs. OpenVPN

IKEV2 y OpenVPN son dos protocolos seguros utilizados para establecer y autenticar la comunicación entre un cliente VPN y un servidor VPN. En general, IKev2 es más rápido que OpenVPN. Además, IKEV2 tiene la capacidad de restablecer una conexión después de una pérdida de señal y manejar los cambios en la red muy bien gracias al Protocolo Mobike. Por otro lado, OpenVPN puede usar tanto UDP como TCP como protocolos de capa de transporte. Es de código abierto, seguro, confiable y rentable.

Resumiendo, si necesita un protocolo seguro y versátil, OpenVPN es una buena opción. Sin embargo, si le importa la velocidad o desea usar un cliente VPN móvil, elija iKev2.

Prueba Rublon gratis

Comience su prueba gratuita de 30 días de Rublon para asegurar su fuerza laboral utilizando la autenticación multifactor.

OpenVPN vs. IKev2 vs. L2TP: ¿Qué protocolo VPN es el mejor??

Una red privada virtual (VPN) proporciona a los usuarios de privacidad y datos seguros cuando navegan por Internet o participan en actividades en línea. Uno de los elementos más cruciales de una VPN es el protocolo que protege el anonimato del usuario de los piratas informáticos, las agencias publicitarias y las entidades gubernamentales.

El protocolo determina cómo la VPN asegurará los datos en tránsito. Los proveedores ofrecen una amplia gama de protocolos basados en sistemas operativos de computadora, dispositivos, rendimiento y otros aspectos. A continuación, examinamos tres de los protocolos más utilizados en la industria: OpenVPN, IKEV2 y L2TP. Cuál es el mejor? Miremos más de cerca.

OpenVPN

OpenVPN es el protocolo más popular y recomendado por parte de los expertos de VPN. OpenVPN es versátil y muy seguro, lo que lo convierte en un pilar de la industria de redes privadas virtuales. La VPN se llama apropiado porque se basa en tecnologías de código abierto, como la biblioteca de cifrado OpenSSL o los protocolos SSL V3/TLS V1.

En una plataforma OpenVPN, los proveedores mantienen, actualizan y evalúan la tecnología. Una de las razones por las cuales un OpenVPN es tan efectivo es porque protege a los usuarios que participan en la actividad en línea a la vista. Los usuarios son menos vulnerables a los piratas informáticos y menos probabilidades de ser detectados por agencias gubernamentales o vendedores agresivos.

Según esta fuente, cuando los datos viajan a través de los espectadores de OpenVPN no pueden diferenciar entre un HTTPS y la conexión SSL. El protocolo puede funcionar en cualquier puerto mientras utiliza protocolos UDP o TCP. Esto facilita que los usuarios se sientan en firewalls. Las empresas pueden utilizar una amplia gama de estrategias como el cifrado AES, HMAC u OpenSll al agregar OpenVPN a sus procesos.

OpenVPN requiere una aplicación de terceros porque no son compatibles con ninguna plataforma. Sin embargo, los proveedores de terceros como iOS y Android son compatibles. Aunque la mayoría de las empresas ofrecen configuraciones OpenVPN personalizadas, también permiten a los usuarios personalizar su propia configuración.

Así que resumamos:

OpenVPN Pros:

- Evita la mayoría de los firewalls.

- Examinado por terceros.

- Ofrece seguridad de alto nivel.

- Funciona con múltiples métodos de cifrado.

- Se puede configurar y personalizar para cualquier preferencia.

- Puede pasar por alto los firewalls.

- Admite una amplia gama de algoritmos crípticos.

OpenVPN Contras:

- Configuración altamente técnica y compleja.

- Confía en el software de terceros.

- De escritorio, pero el móvil puede ser débil.

IKev2

IKEV2 fue diseñado como un proyecto conjunto entre Cisco Systems y Microsoft. Funciona como un verdadero protocolo y controla el intercambio de claves IPSEC.

IKEV2 tiene la distinción de operar en plataformas no convencionales como Linux, BlackBerry u otras plataformas marginales. Sin embargo, también viene con el sistema operativo Windows 7. Debido a su capacidad para adaptarse, IKev2 ofrece una conexión constante en varias redes. Entonces, si cae una conexión, el IKEV2 ayuda al usuario a mantener una conexión VPN.

Como la mayoría de los protocolos, IKev2 cumple con las demandas de privacidad del usuario. Dado que ofrece soporte para Mobike, puede adaptarse a los cambios en cualquier red. Por lo tanto, si el usuario cambia repentinamente de una conexión Wi-Fi a una conexión de datos, IKev2 puede manejarlo sin problemas sin perder la conexión.

IKev2 Pros:

- Admite una amplia gama de protocolos de cifrado.

- Ofrece estabilidad de alto nivel y conectividad consistente.

- Ofrece una configuración fácil.

- Protocolo VPN súper rápido.

IKev2 Contras:

- Soporte limitado para plataformas.

- No inmune a los bloques de firewall.

L2TP

La característica más notable de L2TP es su incapacidad para operar solo. Para ofrecer cifrado o protección para datos en tránsito, debe emparejarse con iPsec.

L2TP es una extensión del protocolo PPTP. Funciona con una doble encapsulación que incluye una conexión PPP en el nivel uno y un cifrado IPSEC en el nivel dos. Mientras que el protocolo L2TP admite AES-256, los protocolos más fuertes pueden frenar el rendimiento.

La mayoría de los sistemas operativos de escritorio y móviles contienen L2TP, lo que hace que la implementación sea relativamente simple. Sin embargo, los usuarios y los desarrolladores han notado que L2TP puede ser bloqueado por firewalls. Lo que lucha puede tener con los firewalls, lo compensa más que en la privacidad del remitente/receptor.

El diseño L2TP evita que los piratas informáticos vea o intercepten datos en tránsito.

Si bien la conexión es segura, el protocolo puede ser débil y lento. La conexión puede obstaculizarse debido a la conversión de tráfico en el formato L2TP. Los desarrolladores y los usuarios también deben tener en cuenta la capa adicional de cifrado.

Veamos el resumen:

L2TP Pros:

- Disponible en casi todos los dispositivos y sistemas operativos.

- Proceso de configuración fácil.

- Altos niveles de seguridad que muestran algunas debilidades.

- Múltiples lectura mejora el rendimiento.

L2TP Contras:

- Puede ser bloqueado por firewalls.

- El rendimiento se puede bloquear.

- La doble encapsulación puede ralentizar el rendimiento.

Que protocolo es mejor?

Con los diferentes elementos de cada protocolo y su aplicación variable, el mejor protocolo depende de las necesidades del desarrollador y los usuarios. Si bien el OpenVPN puede considerarse el protocolo de referencia, hay varios factores a considerar.

El OpenVPN es rápido, versátil y seguro. También es compatible con cualquier sistema operativo tanto en el sitio como remoto. Los usuarios que desean un protocolo sin problemas y de alto rendimiento probablemente deberían quedarse con OpenVPN.

Recuerde, sin embargo, que OpenVPNS requiere un tercero. Los desarrolladores que tienen un problema con este tipo de configuración pueden querer pasar a un L2TP o IKEV2. Algunas consideraciones principales son seguridad, velocidad, consistencia de conectividad y alto rendimiento general. Por lo tanto, el soporte de terceros puede no ser alto en la lista de prioridades.

Y por último, ¿cómo afectará la configuración con todas las plataformas y dispositivos el rendimiento general del servicio y la red? Los desarrolladores deben hacer estas preguntas desde la perspectiva de su cliente. ¿Puede un desarrollador proporcionar un servicio excepcional con una VPN que no proporcione la mejor seguridad absoluta o la velocidad súper rápida??

Tomando todo en consideración, nuestra creencia es que OpenVPN sigue siendo el mejor protocolo para todo tipo de sistemas operativos, dispositivos y plataformas.

- ← El reenvío de amenazas aumenta la inteligencia de amenazas con triaje automatizado y categorización

- ¿Qué es la inclusión de archivos locales (LFI)?? →

Naomi Hodges

Naomi Hodges es asesor de ciberseguridad y escritor colaborador en Surfshark. Su enfoque se centra principalmente en tecnologías innovadoras, comunicaciones de datos y amenazas en línea. Ella está comprometida a luchar por Internet más seguro y impulsar la agenda de privacidad.

naomi-hodges tiene 1 publicaciones y contando.Ver todas las publicaciones de Naomi-Hodges

Protocolos VPN: OpenVPN vs iPsec, WireGuard, L2TP e IKev2

¿Qué son los protocolos VPN?? ¿Por qué la gente se entusiasma tanto con las diferencias??

Con la mayoría de los proveedores de VPN que ofrecen una variedad de protocolos VPN para elegir, es bueno conocer los pros y los contras de estas diferentes opciones para que pueda seleccionar el mejor ajuste para sus necesidades únicas.

En esta guía, compararemos los protocolos VPN más populares, incluidos OpenVPN, IPSEC, L2TP/IPSEC, IKEV2/IPSEC, WireGuard, PPTP y SSTP. Esto está destinado a darle una breve descripción de los pros y los contras de cada protocolo VPN.

Así que vamos a sumergirnos.

¿Cuáles son los diferentes protocolos VPN??

¿Qué es un protocolo VPN??

En el contexto de este artículo, un protocolo es un conjunto de instrucciones para formatear y procesar datos. A Protocolo VPN es un conjunto de instrucciones para establecer una conexión segura y cifrada entre su dispositivo y un servidor VPN para la transmisión de datos.

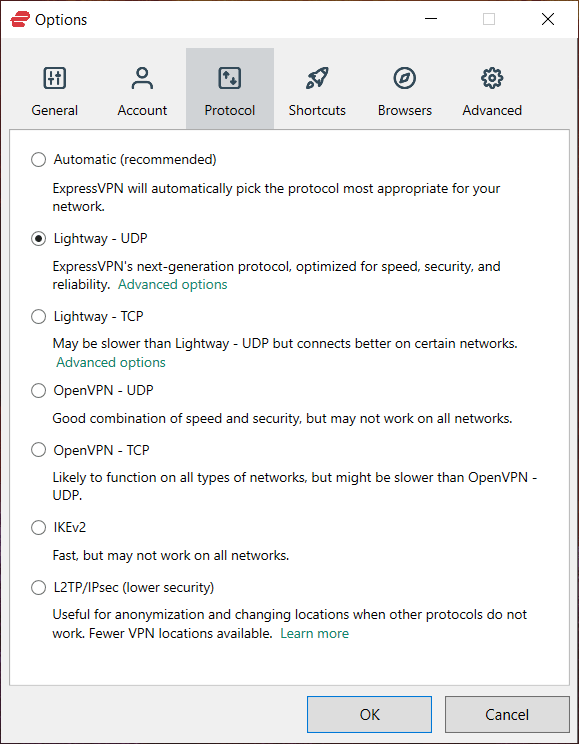

La mayoría de los servicios comerciales de VPN ofrecen una variedad de diferentes protocolos VPN que puede usar dentro del cliente VPN. Por ejemplo, la captura de pantalla a continuación proviene de la revisión ExpressVPN y muestra los diferentes protocolos disponibles para los usuarios de ExpressVPN.

Nota: Puede ver anteriormente que uno de los protocolos VPN enumerados es el Protocolo de VPN de Lightway. Desarrollado por ExpressVPN, ExpressVPN utiliza este protocolo de código abierto para aumentar la velocidad y la seguridad de la transmisión de datos en comparación con la implementación de ExpressVPN de OpenVPN. Lightway es similar a WireGuard.

Ahora analizaremos más de cerca varios protocolos VPN.

OpenVPN: el estándar de la industria actual

OpenVPN es un protocolo VPN de código abierto versátil desarrollado por OpenVPN Technologies. Es un protocolo muy seguro y ha pasado muchas auditorías de seguridad de terceros. Mientras WireGuard está creciendo en popularidad, OpenVPN sigue siendo el protocolo VPN más popular en este momento.

OpenVPN es generalmente considerado como el estándar de la industria Cuando se implementa correctamente y usa SSL/TLS para el intercambio de claves. Proporciona confidencialidad completa, autenticación e integridad y también es muy flexible con varios casos de uso.

Configuración: OpenVPN requiere un software especial del cliente para usar, en lugar de estar integrado en diferentes sistemas operativos. La mayoría de los servicios VPN proporcionan aplicaciones OpenVPN personalizadas, que se pueden utilizar en diferentes sistemas y dispositivos operativos. La instalación suele ser rápida y simple. OpenVPN se puede utilizar en todas las plataformas principales a través de clientes de terceros: Windows, MacOS, Linux, Apple iOS, Android y varios enrutadores (verifique el firmware en busca de compatibilidad).

Encriptación: OpenVPN utiliza los protocolos de la biblioteca OpenSSL y TLS para proporcionar cifrado. OpenSSL admite varios algoritmos y cifrados diferentes, incluidos AES, Blowfish, Camellia y Chacha20.

Seguridad: Mientras OpenVPN se implemente correctamente, se considera un protocolo muy seguro. No tiene ninguna vulnerabilidad importante conocida.

Actuación: OpenVPN ofrece un buen rendimiento, especialmente si se ejecuta a través de UDP (protocolo de datagrama de usuario), en lugar de TCP (protocolo de control de transmisión). OpenVPN también es estable y confiable, ya sea que se use a través de redes inalámbricas o celulares. Si tiene problemas de conexión, puede usar OpenVPN con TCP, que confirmará todos los paquetes enviados, pero será más lento.

Puerto: OpenVPN se puede usar en cualquier puerto usando UDP o TCP.

Veredicto: Recomendado

WireGuard: un protocolo VPN más nuevo con gran rendimiento

WireGuard es un protocolo VPN más nuevo. Busca proporcionar un mejor rendimiento y más seguridad que los protocolos existentes. Fue Oficialmente liberado de beta en 2020 y continúa ganando popularidad debido a un mejor rendimiento y seguridad que incluso los mejores protocolos VPN que vinieron antes.

Como cubrimos en la guía VPN de WireGuard principal, el protocolo tiene grandes beneficios, principalmente con un mejor rendimiento, una base de código más pequeña y seguridad actualizada.

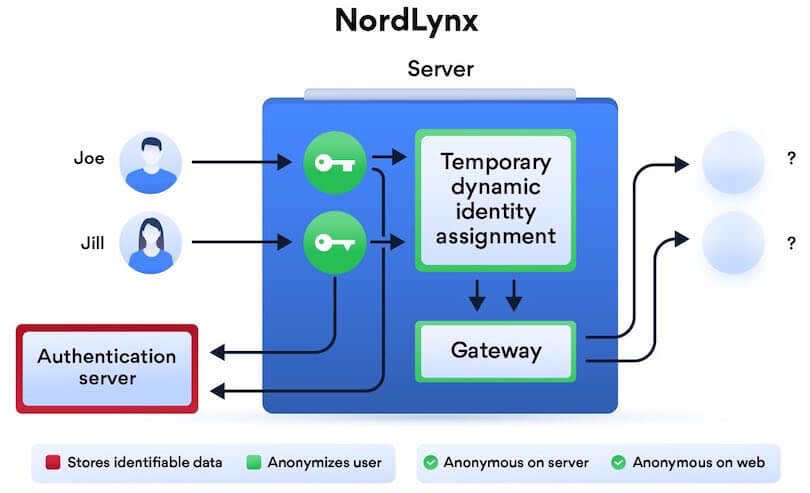

También hay algunos inconvenientes a alambreguard. Por defecto, WireGuard almacena direcciones IP de los usuarios en el servidor y no asigna direcciones IP dinámicamente. Sin embargo, Muchas VPN han encontrado buenas soluciones a estos problemas que asegura que WireGuard no socave la privacidad.

Por ejemplo, NordVPN implementa un sistema de doble nat Para garantizar que las direcciones IP del usuario nunca se almacenen en el servidor VPN. Esto resuelve efectivamente los problemas de privacidad inherentes con WireGuard. Y como cubrimos en la revisión de NordVPN, Nordlynx es el nombre de su implementación del protocolo VPN WireGuard.

Configuración: WireGuard está incluido en el núcleo de Linux. , Mac OS, y tal vez con algunos sistemas operativos móviles. Un número limitado de VPNS Support WireGuard: consulte con el proveedor para obtener instrucciones de configuración.

Encriptación: WireGuard utiliza Curve25519 para Key Exchange, Chacha20 y Poly1305 para la autenticación de datos, y Blake2s para hashing.

Seguridad: WireGuard ha sido lanzado oficialmente de Beta y ha pasado auditorías de seguridad. Ofrece estándares de cifrado actualizados y puede considerarse muy seguro.

Actuación: En términos generales, WireGuard ofrece un excelente rendimiento en términos de velocidad, confiabilidad y también consumo de batería. Es ideal para usuarios móviles porque le permite Cambiar entre interfaces de red sin perder la conexión. También se supone que volver a conectar debe suceder mucho más rápido que con OpenVPN e IPSEC.

El La mayor ventaja de rendimiento de WireGuard es velocidades de descarga rápidas. En nuestra comparación OpenVPN vs WireGuard, encontramos que WireGuard superó a OpenVPN con todas las ubicaciones del servidor por alrededor del 58%. Algunas de las VPN más importantes que admiten WireGuard pueden obtener velocidades de 300 Mbps a 445 Mbps en una conexión a Internet de 500 Mbps, como puede ver en el informe Surfshark vs NordVPN.

Puerto: WireGuard usa UDP y se puede configurar en cualquier puerto. Desafortunadamente, hay No hay soporte para TCP, lo que hace que sea más fácil bloquear.

Veredicto: Recomendado con Select VPN Services

IPSEC – Seguridad del protocolo de Internet

¿Qué es iPsec?? IPSEC es una suite de protocolo de red segura que autentica y cifra paquetes de datos enviados a través de una red IP.

IPSEC significa seguridad en el protocolo de Internet. IPSEC fue desarrollado por la Fuerza de Tarea de Ingeniería de Internet. A diferencia de SSL, que funciona en el nivel de aplicación, IPSEC opera en el nivel de red y puede usarse de forma nativa con muchos sistemas operativos. Debido a que la mayoría de los sistemas operativos admiten iPsec de forma nativa, se puede usar sin aplicaciones de terceros (a diferencia de OpenVPN).

IPSEC se ha convertido en un protocolo muy popular para usar con VPN cuando se combina con L2TP o IKEV2, que discutiremos más a continuación.

IPSEC cifra todo el paquete IP usando:

- Encabezado de autenticación (AH), que coloca una firma digital en cada paquete; y

- Encapsular Protocolo de seguridad (ESP), que proporciona confidencialidad, integridad y autenticación del paquete en la transmisión.

Presentación filtrada de la NSA – Una discusión sobre IPSEC no estaría completa sin hacer referencia a una presentación de NSA filtrada que discute el NSA comprometiendo protocolos IPSec (L2TP e IKE). Es difícil llegar a conclusiones concretas basadas en referencias vagas en esta presentación anticuada.

No obstante, si su modelo de amenaza incluye vigilancia específica de actores sofisticados a nivel estatal, es posible que desee considerar un protocolo más seguro, como OpenVPN. En una nota positiva, los protocolos IPSEC todavía se consideran ampliamente seguros si se implementan correctamente.

Ahora examinaremos cómo se usa IPsec con VPN cuando se combina con L2TP e IKev2.

IKev2/iPsec

¿Qué es iKev2/iPsec??

IKev2 es un protocolo de túnel estandarizado en RFC 7296 y significa Internet Key Exchange Versión 2. Fue desarrollado como un proyecto conjunto entre Cisco y Microsoft. Para ser utilizado con VPN para la máxima seguridad, IKev2 se combina con iPsec.

La primera versión de IKE (Internet Key Exchange) salió en 1998, con la versión 2 lanzada siete años después en diciembre de 2005. En comparación con otros protocolos VPN, IKEV2 ofrece ventajas en términos de velocidad, seguridad, estabilidad, uso de CPU y la capacidad de restablecer una conexión. Esto lo convierte en una opción decente para los usuarios móviles Si WireGuard y OpenVPN no son adecuados.

Configuración: La configuración es generalmente rápida y fácil, lo que requiere que importe los archivos de configuración para los servidores que desea usar desde su proveedor de VPN. (Vea este ejemplo de configuración con una privacidad perfecta.) IKev2 es compatible de forma nativa en Windows 7+, macOS 10.11+, BlackBerry e iOS (iPhone y iPad), y algunos dispositivos Android. Algunos sistemas operativos también admiten una función de “siempre en”.k.a. un interruptor de matar), que obliga a todo el tráfico de Internet a través del túnel VPN, por lo que no garantiza fugas de datos.

Encriptación: IKev2 utiliza una gran selección de algoritmos criptográficos, que incluyen AES, Blowfish, Camellia y 3Des.

Seguridad: Un inconveniente con IKEV2/IPSEC es que es de código cerrado y fue desarrollado por Cisco y Microsoft (pero existen versiones de código abierto). En una nota positiva, IKEV2 se considera ampliamente entre los protocolos más rápidos y seguros disponibles, lo que lo convierte en una opción popular para los usuarios de VPN.

Actuación: En muchos casos, IKev2 es más rápido que OpenVPN, ya que es menos intensivo en CPU. Sin embargo, hay numerosas variables que afectan la velocidad, por lo que esto puede no aplicarse en todos los casos de uso. Desde el punto de vista de rendimiento con usuarios móviles, IKev2 puede ser la mejor opción porque funciona bien una reconexión.

Puerto: IKEV2 usa los siguientes puertos: UDP 500 para el intercambio de claves inicial y UDP 4500 para NAT Traversal.

Veredicto: Recomendado

L2tp/iPsec

Protocolo de túnel de capa 2 (L2TP) Emparejado con iPSEC también es un protocolo VPN popular que es compatible con nativa por muchos sistemas operativos. L2TP/IPSEC se estandariza en RFC 3193 y proporciona confidencialidad, autenticación e integridad.

Configuración: Configurar L2TP/IPSEC es generalmente rápido y fácil. Se admite de forma nativa en muchos sistemas operativos, incluidos Windows 2000/XP+, MacOS 10.3+, así como la mayoría de los sistemas operativos de Android. Al igual que con IKEV2/IPSEC, simplemente necesita importar los archivos de configuración de su proveedor de VPN.

Encriptación: L2TP/IPSEC encapsula los datos dos veces con el cifrado a través del protocolo IPSEC estándar.

Seguridad: L2TP/IPSEC generalmente se considera seguro y no tiene problemas importantes conocidos. Sin embargo, al igual que con IKEV2/iPsec, L2TP/IPSEC también fue desarrollado por Cisco y Microsoft, que plantea preguntas sobre la confianza.

Actuación: En términos de rendimiento, L2TP/IPSEC realmente puede variar. Por un lado, el cifrado/descifrado ocurre en el núcleo y el protocolo también admite múltiples subprocesos, lo que debería mejorar las velocidades. Pero, por otro lado, el hecho de que este protocolo VPN doble entera los datos puede frenarlo significativamente.

Puerto: L2TP/IPSEC usa UDP 500 para el intercambio de claves inicial, así como UDP 1701 para la configuración L2TP inicial y UDP 4500 para NAT Traversal. Debido a esta dependencia de protocolos y puertos fijos, L2TP/IPSEC es más fácil de bloquear que OpenVPN.

Veredicto: L2TP/IPSEC no es una mala opción, pero es posible que desee optar por IKEV2/IPSEC, OpenVPN o WireGuard si está disponible.

PPTP: un protocolo anticuado e inseguro

PPTP significa Protocolo de túnel punto a punto y es uno de los protocolos VPN más antiguos que todavía están en uso hoy. Se ejecuta en el puerto TCP 1723 e inicialmente fue desarrollado por Microsoft.

PPTP ahora es esencialmente obsoleto debido a serias vulnerabilidades de seguridad. No pasaremos demasiado tiempo discutiendo PPTP porque la mayoría de las personas ya ni siquiera lo usan.

PPTP es compatible de forma nativa en todas las versiones de Windows y la mayoría de los sistemas operativos. Si bien es relativamente rápido, el PPTP no es tan confiable y no se recupera tan rápido de las conexiones caídas como OpenVPN.

En general, el PPTP no debe usarse en ninguna situación en la que la seguridad y la privacidad sean importantes. Si solo está utilizando una VPN para desbloquear el contenido, el PPTP puede no ser una mala elección, pero hay opciones más seguras que vale la pena considerar.

Veredicto: No recomendado

Lightway: un nuevo protocolo VPN de ExpressVPN

Mientras que muchos proveedores de VPN han estado trabajando para integrar WireGuard, ExpressVPN ha tomado una ruta diferente. Este proveedor de VPN desarrolló su propio protocolo con Lightway.

En muchos aspectos, el protocolo de VPN de Lightway es similar al WireGuard. Se basa en la última criptografía y también ofrece mejoras de confiabilidad. Y aunque Lightway es más rápida que OpenVPN, no es tan rápido como WireGuard en las pruebas del mundo real. Ver por ejemplo la sección de pruebas de Thespeed de esta comparación de expressvpn vs nordvpn.

Usar el protocolo de Lightway con la aplicación ExpressVPN es simple. Todo lo que necesitas hacer es abrir el Ajustes Área, seleccione Protocolo, y luego haga clic en la versión del Protocolo de Lightway que desea usar.

En este momento, solo ExpressVPN está usando Lightway. Mientras que Lightway es fuente abierta y tiene Auditorías de seguridad aprobadas, Todavía queda menos popular que elguard.

SSTP: un protocolo VPN para ventanas, pero no se usa muy comúnmente

Al igual que PPTP, SSTP no se usa ampliamente en la industria de VPN, pero a diferencia de PPTP, no tiene problemas de seguridad importantes conocidos.

SSTP significa Protocolo seguro de túnel de zócalo y es un producto de Microsoft que está disponible solo para Windows. El hecho de que sea un producto de código cerrado de Microsoft es un inconveniente obvio, especialmente con vulnerabilidades de seguridad masivas descubiertas en otros productos de Microsoft recientemente.

SSTP transporta el tráfico a través del protocolo SSL (capa de enchufe segura) a través del puerto TCP 443. Esto lo convierte en un protocolo útil para usar en situaciones de red restringidas, como si necesite una VPN para China. También hay soporte para otros sistemas operativos, aparte de Windows, pero no se usa ampliamente.

Debido a que SSTP es de código cerrado y permanece completamente bajo la propiedad y el mantenimiento de Microsoft, es posible que desee considerar otras opciones. Por supuesto, SSTP aún puede ser la mejor opción si todos los demás protocolos se están bloqueando en su red.

En términos de rendimiento, SSTP funciona bien y es rápido, estable y seguro. Desafortunadamente, muy pocos proveedores de VPN admiten SSTP. Durante muchos años, ExpressVPN admitió SSTP en el cliente de Windows, pero ya no es compatible hoy.

Veredicto: SSTP puede ser útil si otros protocolos VPN están siendo bloqueados, pero OpenVPN o WireGuard sería una mejor opción (si está disponible). La mayoría de las VPN no ofrecen ningún soporte para SSTP.

¿Qué versión de OpenVPN debería usar: OpenVPN UDP vs OpenVPN TCP

Dado que OpenVPN es el protocolo VPN más popular, generalmente puede seleccionar entre dos variedades: OpenVPN UDP o OpenVPN TCP. Entonces que elegir?

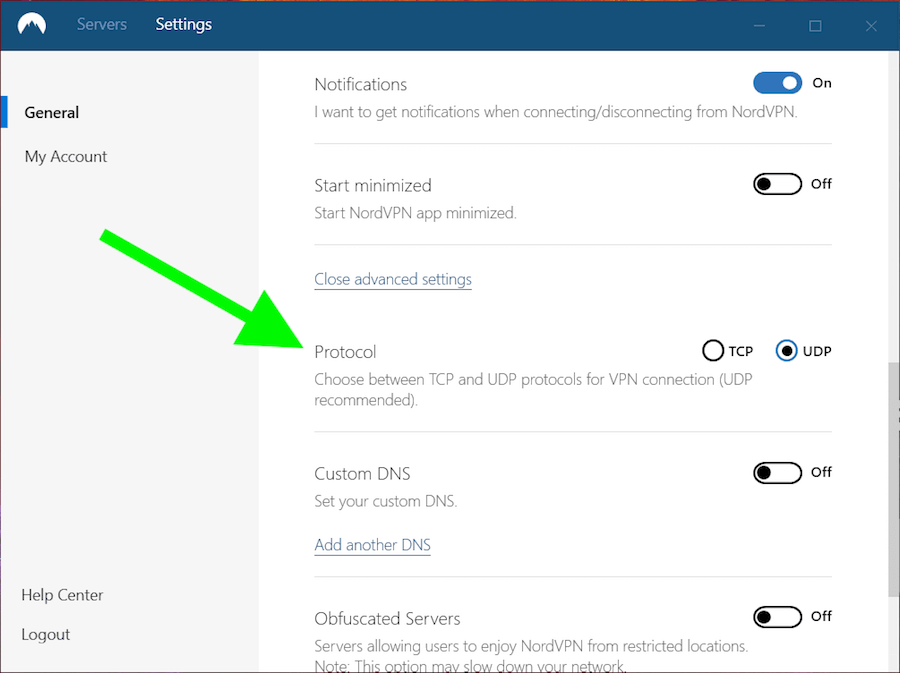

La captura de pantalla a continuación es de la revisión NordVPN, donde elijo entre los protocolos OpenVPN TCP y UDP.

Aquí hay una breve descripción de ambos protocolos:

- TCP (Protocolo de control de transmisión): TCP es la opción más confiable de los dos, pero viene con algunos inconvenientes de rendimiento. Con TCP, los paquetes se envían solo después de que se confirme que el último paquete ha llegado, por lo tanto, desacelerando las cosas. Si no se recibe la confirmación, un paquete simplemente se resentirá: lo que se conoce como corrección de errores.

- UDP (Protocolo de datagrama de usuario): UDP es la más rápida de las dos opciones. Los paquetes se envían sin ninguna confirmación, lo que mejora la velocidad, pero tampoco puede ser tan confiable.

Por defecto, OpenVPN UDP sería la mejor opción porque ofrece un rendimiento superior sobre OpenVPN TCP. Sin embargo, si tiene problemas de conexión, cambie a TCP para obtener más confiabilidad.

TCP a menudo se usa para ofuscar el tráfico VPN para que se parezcan al tráfico HTTPS regular. Esto se puede hacer utilizando OpenVPN TCP en el puerto 443, con el tráfico enrutado en cifrado TLS. Muchos proveedores de VPN ofrecen varias formas de ofuscación para derrotar a los bloques VPN, y la mayoría utiliza OpenVPN TCP.

Nota: Para ver cómo WireGuard supera a OpenVPN en las pruebas del mundo real, simplemente consulte nuestro informe IPVanish vs NordVPN. Aquí tenemos pruebas de velocidad con NordVPN usando WireGuard contra Ipvanish usando OpenVPN. Y la diferencia fue enorme.

¿Cuál es el mejor protocolo VPN para su caso de uso??

Como se señaló en mi descripción general de los mejores servicios de VPN, no existe una solución única para cada persona. Esto se aplica a elegir un servicio VPN y también seleccionar un protocolo VPN. El mejor protocolo para su situación dependerá de algunos factores diferentes:

- El dispositivo está utilizando: diferentes dispositivos admiten diferentes protocolos.

- Su red – Si se encuentra en una situación de red restringida, como en China o con redes escolares y de trabajo, algunos protocolos pueden no pasar. Algunos proveedores de VPN ofrecen protocolos VPN designados para estas situaciones: consulte la Guía VPN para China para obtener más información sobre este tema.

- Actuación – Algunos protocolos ofrecen grandes ventajas en términos de rendimiento, especialmente en dispositivos móviles que entran y salen de la conectividad.

- Modelo de amenaza – Algunos protocolos son más débiles y menos seguros que otros. Elija el mejor protocolo VPN para sus necesidades de seguridad y privacidad, dado su modelo de amenaza.

Como regla general, sin embargo, OpenVPN y Guardaespaldas son mis principales recomendaciones para los protocolos VPN. Son seguros, rápidos, confiables, de código abierto y auditados.

En términos de rendimiento, Todas las VPN más rápidas que hemos probado estaban usando el protocolo VPN de WireGuard. Si bien aún puede ser mejor que las velocidades promedio con OpenVPN, el protocolo VPN WireGuard sigue siendo el mejor desempeño por un disparo largo.

Conclusión sobre protocolos VPN en 2022

Esta mejor guía de protocolo VPN está destinada a servir como una visión general básica de los principales protocolos VPN en uso hoy: OpenVPN, WireGuard, L2TP/IPSEC, IKEV2/IPSEC, PPTP y SSTP.

Para obtener información más profunda sobre cada protocolo, puede examinar las referencias de los respectivos desarrolladores.

Continuaremos actualizando esta guía a medida que el desarrollo continúe con estos diferentes protocolos VPN.

Esta guía se actualizó por última vez el 27 de enero de 2023.

Sobre Sven Taylor

Sven Taylor es el editor principal y fundador de Restore Privacy, un grupo de defensa de la privacidad digital. Con una pasión por la privacidad digital y la información accesible, creó la restauración para proporcionarle información honesta, útil y actualizada sobre la privacidad en línea, la seguridad y los temas relacionados.

Interacciones del lector

Comentario

- Las tarjetas SIM de Alemania y Japón apestan ahora el 3 de junio de 2023

Si bien la mayoría de los países necesitan verificación de identificación para comprar una tarjeta SIM, Estados Unidos no.

J. 14 de marzo de 2023

Protocolo de la NSA, comuníquese con Bluffdale y solicite una galleta.

Yo también estoy fuera de los Estados Unidos y recientemente me ha quedado claro el u.S. no es la tierra de los digitalmente libres ..

Administrador de sistemas 25 de octubre de 2022