Mejor puerto para torrenting

Contents

Mejor puerto para torrenting

El problema con la mayoría de las redes P2P es que a muchas personas simplemente no les gusta compartir. Abren su programa, descargan sus archivos, luego cierran el programa antes de que puedan ayudar a cualquier otra persona. Se llama oleaje. Dejando a un lado los juicios de comportamiento, si todos hicieran esto, entonces nada se compartiría! Para combatir esto, BitTorrent ha vuelto a la forma de compartir que probablemente te enseñaron cuando era niño: comercio. En lugar de esperar que el archivo completo se descargue antes de que comience a compartir, BitTorrent descarga el archivo en piezas pequeñas y comparte cada pieza a medida que termina. Esto hace que sea más fácil obtener el archivo de muchas personas diferentes a la vez, aumentando así, probablemente obtendrá una buena velocidad de descarga. También significa que descargar un archivo es más confiable que en algunas otras redes. Si Charlie tiene la mitad de un archivo y Bob tiene la otra mitad, Alice puede obtener cada mitad y armarlos para obtener todo el archivo. Spiff, eh?

Objetivo

Demasiadas personas nuevas en BitTorrent simplemente instale al cliente y esperen que todo funcione mágicamente. Luego se conectan a un torrente que tiene una tonelada de semillas, obtienen una tasa de descarga horrible y una alta tasa de carga, y piensan que BitTorrent apesta. Lo que no saben es que sus problemas casi seguramente se deben a la configuración errónea de sus sistemas y a la falta de comprensión de cómo funciona BitTorrent (y otros compartir P2P). El propósito de este documento es educarlo a usted, al lector y, con suerte, ayudarlo a modificar su sistema para aprovechar al máximo BitTorrent.

Cómo funciona BitTorrent (y la mayoría de las otras redes de intercambio de P2P también)

Redes básicas: direcciones IP y números de puerto

Voy a dar una explicación rudimentaria de las redes a medida que pase por esto, en un intento de asegurarme de no repasar la cabeza de nadie. Siéntase libre de omitir esta sección si ya sabe esto.

Cuando su computadora se conecta a Internet (ya sea a través de Dialup, DSL, Cable Modem o lo que sea), tiene que tener un identificador único asociado con él, para que todas las otras computadoras en Internet puedan hablar con él. (Como un número de licencia de conducir, o un número de seguro social, o incluso un número de teléfono.) Este identificador se llama dirección IP. Dado que las computadoras funcionan mejor con los números, una dirección IP es en realidad solo un número realmente grande. Cuando su computadora quiere descargar algo como un archivo o una página web (o carga, para el caso), descubre cuál es la dirección IP para la computadora con la que está hablando, y le dice a las computadoras que quiere hablar a la computadora objetivo. Al igual que el antiguo juego del teléfono, el mensaje finalmente llega a la computadora de destino y le responde a su computadora de la misma manera.

Dado que las computadoras pueden hablar con muchas computadoras diferentes a la vez y pueden hablar sobre una variedad de cosas diferentes (páginas web, intercambio de archivos, descarga de video, audio en tiempo real, etc.), tienen que tener una forma de diferenciar qué conversaciones son sobre qué. Nuevamente con los números, las computadoras en Internet agrupan todas las cosas relacionadas dándoles lo mismo número de puerto. Por ejemplo, las páginas web tienden a estar en el puerto 80, las páginas web seguras están en el puerto 443, los programas de empresas para descargar (como Shareware) tienden a estar en 21, y así sucesivamente. Es la combinación de la dirección IP y el número de puerto lo que hace que la conversación entre dos computadoras suceda.

Filscaring básico: cliente-servidor y P2P

De nuevo, saltea por delante si conoces esta parte. No me ofendiré.

Hace unos años, Internet se dividió con bastante facilidad en dos grupos: servidor y clientela. (Al igual que en un restaurante.) No había muchos servidores, pero su trabajo principal era mantener las páginas web y los archivos para descargar. No hicieron mucho más que sentarse allí y esperar a que personas como usted soliciten una página web o archivo. Usted, como cliente, probablemente no compartió ningún archivo o página web con nadie. Esta segregación se debió principalmente al hecho de que se necesita mucho de ancho de banda saliente para compartir cosas. En un tiempo antes de la banda ancha DSL y los módems de cable, en los días del acceso telefónico, la mayoría de las personas no tenían el ancho de banda, y mucho menos el conocimiento para compartir cosas por su cuenta. Este antiguo sistema se llamaba Servidor de cliente, Apropiadamente, y todavía se usa hoy para la gran mayoría de las cosas en Internet, incluidas las páginas web.

Con el advenimiento de las tecnologías de banda ancha como DSL y los módems de cable, el usuario cotidiano como usted de repente tiene una gran parte del ancho de banda, no solo para descargar, sino también por carga. Compartir archivos directamente desde su computadora (sin enviarlos primero a un servidor) ahora es una realidad. Aquí es donde entra P2P. El acrónimo P2P significa de igual a igual, que básicamente significa cliente a cliente. Es decir, descarga archivos de personas como usted en lugar de de grandes servidores, y a su vez descargan archivos de usted. Comparte sus archivos, sus amigos comparten sus archivos, y todos hablan directamente entre sí.

P2P básico

Usaremos tres personas para demostrar los conceptos aquí: Alicia, Beto, y Charlie. Para todos los ejemplos, suponemos que Alice es un novato total y acaba de instalar su primer software P2P, no tiene nada que compartir y está buscando descargar algo. Bob está compartiendo algunas cosas, pero también está buscando más cosas para descargar. Charlie está compartiendo un montón de cosas pero no pasa mucho de su tiempo buscando cosas nuevas para descargar.

Para casi todos los sistemas P2P, la mayoría de las personas siguen estos pasos básicos:

- Buscar algo

- Obtenga una lista de todos los que comparten lo que quieren

- Revise la lista y pregúntele a cada persona si lo hará, envíe el archivo

- Una vez que el archivo está completo, comience a compartirlo con otras personas en el sistema

Entonces, Alice busca Matriz recargada, Descubre que tanto Charlie como Bob lo tienen, y les pide a ambos que le envíen el archivo. Si no están demasiado ocupados ayudando a otras personas, espero que puedan ayudarla. Una vez que tiene el archivo, comienza a compartirlo también, para que otras personas puedan obtenerlo.

BitTorrent sigue esta progresión de cerca, con algunas diferencias. En muchos sistemas (como Napster, Kazaa o Edonkey), la búsqueda de un archivo se construye directamente en el programa. BitTorrent no está destinado a ser un completo red Como son, por lo que no tiene esta característica incorporada. Tienes que encontrar los torrents tú mismo, probablemente con Google o con algún otro motor de búsqueda popular. La otra diferencia está en la forma en que funciona el intercambio.

Compartir bittorrent básico

El problema con la mayoría de las redes P2P es que a muchas personas simplemente no les gusta compartir. Abren su programa, descargan sus archivos, luego cierran el programa antes de que puedan ayudar a cualquier otra persona. Se llama oleaje. Dejando a un lado los juicios de comportamiento, si todos hicieran esto, entonces nada se compartiría! Para combatir esto, BitTorrent ha vuelto a la forma de compartir que probablemente te enseñaron cuando era niño: comercio. En lugar de esperar que el archivo completo se descargue antes de que comience a compartir, BitTorrent descarga el archivo en piezas pequeñas y comparte cada pieza a medida que termina. Esto hace que sea más fácil obtener el archivo de muchas personas diferentes a la vez, aumentando así, probablemente obtendrá una buena velocidad de descarga. También significa que descargar un archivo es más confiable que en algunas otras redes. Si Charlie tiene la mitad de un archivo y Bob tiene la otra mitad, Alice puede obtener cada mitad y armarlos para obtener todo el archivo. Spiff, eh?

Pero esta descarga por partes no necesariamente combate el problema de la sanguijuela. Como plan de respaldo, BitTorrent construido en la otra mitad del comercio que probablemente aprendió cuando era niño: tit-for-bat. Es decir, si me das una pieza, te devolveré una pieza. BitTorrent le dará algunas piezas del archivo de forma gratuita para ayudarlo a comenzar, pero después de eso debe comenzar a devolver algunas piezas si desea seguir descargando. Si no comparte, eventualmente todos dejarán de hablar contigo. Al igual que cuando eras un niño con tus juguetes en el patio de recreo. De hecho, BitTorrent va un paso más y en realidad comienza a favorecer a las personas que comparten más. Esto significa que cuanto más subas, más rápido descargarás.

Por ejemplo, Alice obtiene algunas piezas de un archivo de Bob gratis. Luego puede dar esas piezas a Charlie, si él aún no las tiene, lo que motivará a Charlie a devolverle el favor y darle un montón de piezas que no tiene. Luego regresa a Bob con esas piezas, y el ciclo continúa y crece. ¿Por qué Bob y Charlie hablan directamente?? Tal vez lo hacen, pero aún no han llegado a esas piezas. O tal vez sus sistemas no están configurados correctamente y no pueden hablar directamente entre sí.

¿Cómo comienza todo esto?? Con bittorrent, comienza con un rastreador. Como sugiere el nombre, un rastreador realiza un seguimiento de las personas interesadas en los torrentes. Cuando descargas un .Torrent File Contiene un enlace a un rastreador, así como un identificador (picadillo) que es exclusivo de ese torrente específico. Su cliente de BitTorrent se conecta al rastreador y solicita una lista de todas las personas interesadas en ese torrente. Al mismo tiempo, el rastreador lo agrega a esa lista para que otras personas sepan que está interesado. Su cliente bitTorrent también le pedirá periódicamente al rastreador una lista actualizada. Eso es todo lo que hace un rastreador: realizar un seguimiento de esa lista para cada torrente y dárselo a las personas interesadas. El rastreador no sabe nada más sobre el torrent, ni le envía el archivo. Solo te muestra a dónde ir para obtener el archivo. (Como una cabina de información en un centro comercial.)

Cortafuegos

Aquí es donde las cosas se ponen peludas. Con toda probabilidad, puede estar detrás de un cortafuegos. Muchas personas están. Un firewall es como un guardaespaldas personal para Internet. Hablas con tu firewall, y tu firewall habla con Internet por ti. De esa manera, no tienes que hablar con Internet directamente, y cualquier gente mala en Internet no puede molestarte. Por su propia naturaleza, los firewalls son cosas paranoicas y desconfiantes. En su mayor parte, un firewall no dejará que nadie hable con su computadora a menos que le diga que los deje, y decirle que les permita es complicado. Dado que la mayoría de los firewalls suponen que si habla con otra computadora, entonces esa computadora puede hablar con usted, muchas redes P2P intentarán ambos métodos.

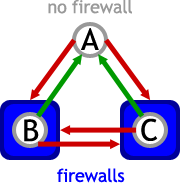

Supongamos que tanto Bob como Charlie están detrás de los firewalls, mientras que Alice no es. Alice no puede comenzar una conversación privada con cualquiera de ellos, ya que no puede superar sus firewalls. Tanto Charlie como Bob pueden comenzar fácilmente una conversación con Alice. Sin embargo, Bob y Charlie no pueden hablar entre ellos porque ambos están detrás de los firewalls y ninguno puede comenzar la conversación. Al igual que:

NAT y reenvío de puertos

Pero espera, se pone peor! Además de estar detrás de un firewall, su firewall probablemente realiza algo llamado Traducción de Direcciones de Red, o Nat para abreviar. (Algunos geeks también lo llaman mazas, Pero el resto del mundo lo llama Nat.) Recuerde cómo tener su dirección IP es la clave para otras computadoras que hablan con usted? Una capa adicional de paranoia y seguridad es que su firewall le dé una dirección IP falsa para que incluso si querían que las personas no pudieran hablar directamente con usted. Como tener un número de teléfono que comienza con 555-. Comienzas una conversación con otra persona, tu firewall lo intercepta y en realidad comienza la conversación por ti, y la computadora en el otro extremo habla con tu firewall como si fuera tú. De hecho, la computadora probablemente no pueda notar la diferencia entre usted y su firewall. El problema es que su computadora probablemente solo conozca esta dirección IP falsa, por lo que cuando habla con el rastreador y le dice al rastreador que lo agregue a la lista, le da al rastreador la dirección IP incorrecta. Cuando el rastreador da esa dirección IP falsa a otra persona e intentan conectarse con usted para darle parte del archivo que desea, no pueden encontrarlo porque su dirección IP es falsa. Entonces, en lugar de dar su dirección IP falsa al resto del mundo, debe darles una dirección IP con la que realmente puedan hablar: la dirección IP para su firewall.

Un obstáculo más para ir. Recuerda cómo los firewalls normalmente no dejan que otras personas comiencen a hablar contigo sin hablar con ellos primero? Incluso si da la dirección IP de su firewall a todos los demás, cuando intentan comenzar una conversación con su firewall, simplemente los ignorará, ya que no sabe lo que quiere y no confía en nadie. Lógicamente entonces, debe explicarle a su firewall que en algunos casos está bien que la gente comience las conversaciones con usted. Aquí es donde vuelven esos números de puerto. El número de puerto que usan las otras computadoras para describir la conversación que están comenzando hará que el firewall sepa de lo que están hablando. El firewall puede verificar y ver si ese número de puerto coincide con algo por lo que desea que la gente vaya directamente a usted, y les permitirá comenzar a hablar con usted. Dado que su firewall se está reenviando en la conversación, esto se llama reenvío de puertos.

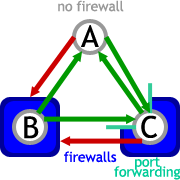

Una vez que obtenga el problema de la dirección IP falsa y el reenvío de puertos se enderezará, las personas podrán hablar con usted. Digamos que Charlie, siendo un tipo tan moderno y conocedor, tiene todo esto configurado. Bob, por otro lado, aún no lo ha descubierto y todavía está configurado incorrectamente. Esto significa que ahora Alice y Bob pueden comenzar a hablar directamente con Charlie, pero ni Alice ni Charlie pueden comenzar conversaciones con Bob. Al igual que:

Pero qué significa todo eso.

Mira el diagrama de arriba. Recuerde cómo BitTorrent requiere que intercambie piezas para obtener buenas velocidades de descarga? Si Alice y Charlie no pueden subir piezas a Bob, Bob eventualmente comenzará a ignorarlas. Cuando eso sucede, Bob pierde porque comenzarán a ignorarlo. Todo el mundo pierde. Dado que Alice y Charlie pueden conversar libremente, probablemente obtendrán buenas tasas de descarga entre sí. En otras palabras, cuantas más personas puedan hablar contigo, mejores serán tus velocidades. La configuración de su firewall y el cliente bitTorrent correctamente es esencial para obtener buenas velocidades de descarga!

Configuración de firewall

Reenviar los puertos bitTorrent a su computadora

La mayoría de los firewalls de hardware (como los enrutadores de firewall) tienen la capacidad de reenvío de puertos. Si está ejecutando un firewall de software (tal ZoneAlarm o Blackice), entonces Portforwarding probablemente se llame otra cosa, como “permisos de Internet de la aplicación” o Somesuch. El cliente BitTorrent normalmente usará los puertos 6881 a 6889, por lo que cuando agregue los puertos a su firewall, asegúrese de cubrir todo el bloque. Muchos clientes más nuevos de BitTorrent tienen rangos de puertos más grandes o cambiantes, por lo tanto, consulte con las instrucciones para el software de su cliente primero. Para la mayoría de estas instrucciones, necesitará saber cuál es la dirección IP de su computadora. En Windows NT, 200 y XP, vaya a Inicio >> Ejecutar >> Escriba CMD y haga clic en Aceptar >> en el tipo de solicitud IPConfig y presione Entrar. En Windows 95, 98 o yo, vaya a iniciar >> ejecutar >> escriba winipcfg y presione enter.

Enrutador de firewall de Linksys

Acceda a la página de administración web de su enrutador de firewall de Linksys, de acuerdo con las instrucciones en el manual de su enrutador. Probablemente necesite ingresar una contraseña. En la parte superior de la página web hay una serie de enlaces de navegación, y desea el que diga “avanzado”. A partir de ahí, pasa a “reenvío”. Encuentre una fila vacía en el formulario en esa página y complete el nombre (“bitTorrent”), el rango de puertos (6881 a 6889), marque la casilla TCP y configure la dirección IP en la que es su computadora. Marque el cuadro de habilitación y luego haga clic en el botón Aplicar para guardar los cambios.

Netgear RT 314 (y posiblemente otros modelos)

De Pezko Stenmark:

Acceder a la interfaz de administración web. Luego haga clic en Avanzado en el menú a la izquierda, luego haga clic en Puertos. Use una fila vacía (todo es cero) e ingrese en la primera columna (“puerto de inicio”) 6881, en la segunda columna, ingrese 6889 y la última, ingrese la dirección IP para la computadora que ejecuta bitTorrent. Haga clic en el botón Aplicar y termine

Netgear rp114

De Adam Johnston:

- En Windows NT, 200 y XP, vaya a Inicio >> Ejecutar >> Escriba CMD y haga clic en Aceptar >> en el tipo de solicitud IPConfig y presione Entrar. En Windows 95, 98 o yo, vaya a iniciar >> ejecutar >> escriba winipcfg y presione enter.

- ‘Dirección IP’ es la dirección de su PC, ‘Gateway predeterminada’ es la dirección IP del enrutador

- En Internet Explorer (u otro navegador) escriba la dirección IP del enrutador en la barra de direcciones.

- Ingrese su nombre y contraseña. (Los valores predeterminados son ‘Admin’ y ‘1234’)

- Vaya a ‘Avanzado’ >> ‘Puertos’

- En el “puerto de inicio” y los campos de “puerto final” ingresan al rango de puerto (6881 a 6889), y en el “campo de dirección IP del servidor” ingrese en la dirección IP de su PC. Aplicar.

Enrutador de banda ancha USR

De Andy Haninger:

En el enrutador USR, es una opción en la herramienta de configuración basada en la web. La opción se llama “servidor virtual” e ingresa el puerto y la IP del servidor virtual para que se reenvíe. (La computadora que ejecuta bitTorrent.)

Linux iptables

iptables -t nat -i prerrouting -p tcp –dport 6881: 6889 -j DNAT -a -Destinación

. ¿Dónde está la IP privada o interna que realmente ejecuta el cliente BT?.

Shorewall para Linux

Para sistemas que utilizan Masquerading (NAT) y tienen algo como lo siguiente:

En/etc/shorewall/masq:

# Todo el tráfico saliente desde 192.168.1.X Saliendo de la interfaz ETH0

# se Nated/Maseado para que parezca que se origina en su externo

# Dirección de Internet a.B.C.D (yo.mi. Paquetes salientes snat)

eth0 192.168.1.4/24 A.B.C.DY en/etc/shorewall/reglas:

# Permitir que el tráfico de zona neta en la interfaz externa sea Nated (DNAT)

# a la dirección IP interna de su computadora (por ejemplo, 192.168.1.X)

# Permitir el tráfico BitTorrent a través de – El puerto 6969 es si ejecuta un rastreador

# Y los puertos 6881 a 6889 son para conexiones bittorrent entrantes.

DNAT NET LOC: 192.168.1.X TCP 6969

DNAT NET LOC: 192.168.1.X TCP 6881: 6889

Linux ipmasqadm

De Andy Haninger:

ipmasqadm portfw -f (descarga todas las demás reglas.. opcional)

ipmasqadm portow -a -p tcp -l [Firewall IP] 6881 -r [IP del cliente] 6881

Otros firewalls

Intentaré agregar nuevas instrucciones de configuración de firewall aquí a medida que avanza. Si tiene un firewall y puede escribir instrucciones claras que cree que ayudarán a otros, por favor envíelos por correo electrónico a la dirección proporcionada en la sección de información de la versión de esta página.

Configuración del cliente BitTorrent

Configuración de su dirección IP externa correctamente

Esto es realmente bastante complicado. Cada vez que se desconecta y se vuelve a conectar a Internet, tiene una buena oportunidad de obtener una dirección IP diferente. Si es un usuario de módem de acceso telefónico, es prácticamente una garantía. Los usuarios de cable de banda ancha y DSL obtienen nuevas direcciones con poca frecuencia, ya que siempre están en línea. (Probablemente solo obtenga uno nuevo cuando su proveedor de servicios está haciendo mantenimiento de la red.) Si estás detrás de un firewall, probablemente maneja todo eso para ti sin que tengas que preocuparte por eso. Sin embargo, si va a configurar su cliente bitTorrent para decirle al rastreador la dirección IP correcta, debe saber qué es. La forma más fácil es ir a un sitio web que le indique, y una búsqueda de “verificar la dirección IP” probablemente aparecerá algunos (checkip.dindns.org, whatismyipaddress.com, bnl.Gobierno, Dnsart.com). Todos los clientes oficiales de BitTorrent admiten una opción de línea de comandos para decirles cuál es su dirección IP (–IP 1.2.3.4 ) Así que solo sustituya en su dirección IP y estará listo para comenzar. Si comienza a recibir errores extraños del rastreador, o parece que no puede descargar nada, su dirección IP puede haber cambiado y es posible que deba actualizar las opciones de línea de comandos de BitTorrent. Sí, apesta tener que hacer esto manualmente, pero realmente ayuda. Su línea de comandos de Bittorrent probablemente se verá algo así:

“C: \ Archivos de programa \ bitTorrent \ btdownloadgui.exe “–ip 123.45.67.89 – -Responsefile “%1”

Este paso puede ser innecesario, dependiendo de qué tan inteligente sea el rastreador con el que está hablando es. Debe probar las instrucciones de reenvío de puertos en la sección anterior primero, y luego hacer esto si no parece funcionar.

Historia

El cliente bitTorrent que ejecuta entrega8r Alias El sitio se ha establecido para enviar solo datos a personas a las que puede conectarse directamente. Las personas que están configuradas incorrectamente (detrás de un firewall sin reenvío de puertos) aún pueden unirse al enjambre y descargar a otros clientes, pero dado que el cliente de siembra primario no les habla, están en una gran desventaja. Si un torrente está fuera de semillas y no puede hablar con el cliente de siembra principal, lo más probable es que nunca obtengan el archivo que desean. Con suerte, este documento ha ayudado a cualquiera que sufra este problema para resolver sus problemas configurando correctamente su sistema. Este probablemente no fue el primer sitio en ir a un sistema así, y probablemente no sea el último. Configure su sistema correctamente ahora y ahorre a usted mismo Futos Dolores de cabeza.

Otras lecturas

- Cómo funciona BitTorrent, 101

- Preguntas frecuentes oficiales de BitTorrent

Bittorrent

BitTorrent es un protocolo diseñado para transferir archivos. Es en la naturaleza de igual a igual, ya que los usuarios se conectan entre sí directamente para enviar y recibir partes del archivo. Sin embargo, hay un servidor central (llamado rastreador) que coordina la acción de todos estos pares. El rastreador solo administra las conexiones, no tiene ningún conocimiento del contenido de los archivos que se distribuyen y, por lo tanto, una gran cantidad de usuarios pueden ser compatibles con el ancho de banda del rastreador relativamente limitado.

Una extensión reciente a BitTorrent es el protocolo DHT (“Tabla de hash descuidado distribuido” o simplemente llamado rastreador UDP). Un protocolo de rastreador de par de pares a UDP. Y el uTorrent importa otro protocolo micro de transporte basado en UDP, llamado UTP.

Historia

En abril de 2001, Bram Cohen diseñó el Protocolo BitTorrent, que implementó el verano de 2002. El primer programa que usó el protocolo fue el cliente original de BitTorrent. Hoy en día, muchas aplicaciones están disponibles y el protocolo es ampliamente utilizado.

Dependencias de protocolo

- TCP: Por lo general, BitTorrent usa TCP como protocolo de transporte. El bien conocido puerto TCP para el tráfico bitTorrent es 6881-6889 (y 6969 para el puerto de rastreador). La extensión DHT (Peer2Peer Tracker) utiliza varios puertos UDP negociados por los compañeros.

Ejemplo de tráfico

Xxx – Agregar tráfico de ejemplo aquí (como texto sin formato o captura de pantalla de Wireshark).

Wireshark

El disector de bitTorrent es (completamente funcional, parcialmente funcional, no existente, … sea cual sea el estado actual). La extensión DHT ha sido compatible desde R39653. La extensión de UTP ha sido compatible desde R36716.

Configuración de preferencias

- Vuelva a ensamblar los mensajes bitTorrent que abarcan múltiples segmentos TCP

- Decodifique el peer_id de los mensajes de apretón de manos

Ejemplo Captura de archivos

Samplecaptures/bitTorrent.Transferencia1.CAP (Microsoft Network Monitor) Aquí hay una captura con algunos paquetes BitTorrent; Contiene algunos paquetes pequeños que obtuve mientras descarga algo en bittorrent.

Samplecaptures/bitTorrent.PCAP (libpCap) Archivo de captura de dos clientes de torrents Communicationg sin DHT o Excch de pares.

Filtro de visualización

Se puede encontrar una lista completa de campos de filtro de pantalla bitTorrent en la referencia de filtro de visualización

Mostrar solo el tráfico basado en BitTorrent:

bittorrent Nota: Implementado en Wireshark Post 0.10.12!

Filtro de captura

No puede filtrar directamente los protocolos bitTorrent mientras captura. Sin embargo, si conoce el puerto TCP utilizado (ver arriba), puede filtrar en ese.

Capture solo el tráfico de rastreador bitTorrent en uno de los puertos predeterminados (e.gramo. 6881):

Puerto TCP 6881 Capture el tráfico de rastreador bitTorrent en el rango de puertos predeterminados (e.gramo. 6881-6889):

TCP Petrange 6881-6889 Al usar libpcap 0.9.1 o posterior o WinPCAP 3.1 o posterior; Esa expresión no funcionará con versiones anteriores de libpcap o winpcap, por lo que, en Windows, actualice a WinPCAP 3.1 o posterior y, en un*x, actualice a libpcap 0.9.x si es posible y, si no es posible, y tendrá una versión de libpcap antes de 0.8.1, usa

(TCP [0: 2]> = 6881 y TCP [0: 2] = 6881 y TCP [2: 2] (un error en el optimizador libpcap en libpcap 0.8.x significa que esto no funcionará con libpcap 0.8.x, aunque es posible que pueda usar tcpdump con la bandera "-o").

enlaces externos

- http: // www.bittorrent.com/ la página oficial de bittorrent

- Página de Wikipedia Bittorrent

- Cómo funciona BitTorrent sobre P2P en general, BitTorrent y configuraciones de firewall

- Protocolo DHT (BEP 5), la extensión BitTorrent basada en UDP para rastreadores distribuidos (el número de puerto UDP se negocia). También: enlace al borrador del protocolo DHT (enlace muerto), copia del archivo web (2007-12-21) del borrador del protocolo DHT.

- Descripción de la firma del protocolo hippie Las firmas del protocolo TCP y UDP que podrían usarse para identificar heurísticamente el enlace del archivo web del protocolo BitTorrent

- Más sobre bittorrent

Cómo abrir puertos para su cliente Torrent

Dependiendo del cliente torrent que use, el proceso para abrir puertos será diferente. Revisaremos el proceso para dos de los clientes de torrent más populares: utorrent y Qbittorrent.

Si no está seguro de qué puertos abrir para su cliente Torrent, lo mejor que puede hacer es abrir todos los puertos en el rango 6881-6889. Esa es el rango de puerto predeterminado que usan la mayoría de los clientes torrents.

Para abrir puertos en utorrent, vaya al menú> Opciones> Preferencias. Luego, haga clic en la pestaña "Conexión" y asegúrese de que el cuadro "Aleatorizar el puerto cada vez que se inicia UTorrent" no se controla. Después de eso, ingrese la gama de puertos que desea usar en el campo "Puerto utilizado para conexiones entrantes".

Para abrir puertos en Qbittorrent, vaya al menú> Herramientas> Opciones. Luego, haga clic en la pestaña "Conexión" y asegúrese de que el puerto de "aleatorizar cada vez que se inicia Qbittorrent" no se controla.

Una vez que haya abierto los puertos correctos en su cliente torrent, deberá reenviar esos puertos a través de su enrutador. El proceso para hacerlo variará según el enrutador que tenga. Por lo general, puede encontrar instrucciones sobre cómo hacerlo buscando el número de modelo de su enrutador y "reenvío de puertos."

Después de abrir los puertos correctos y reenviarlos a través de su enrutador, su cliente torrent debe poder conectarse a otros clientes y comenzar a descargar archivos.

uTorrent se puede ejecutar en cualquier puerto con un puerto superior a 10000. Puede cambiar el puerto de entrada de su utorrent de 10000 a 65535 utilizando la función de puerto aleatorio de salida. Se puede ejecutar en 30 segundos o menos sin reenvío de puertos (dejando un nodo pasivo). Los números de puerto no cambiarán independientemente de qué hora se descargue el archivo. Aunque el software antivirus puede afectar a los clientes torrentes alternativos, los sitios de torrent no se ven afectados. Se requiere un puerto TCP básico (6989 para el tráfico de rastreadores y 6881-6889 para el tráfico torrent). Si desea configurar UPNP en su utorrent / enrutadores, debe comunicarse con ellos.

Uso de TCP y UDP, BitTorrent busca archivos y los transfiere. Si no puede llegar a los puertos TCP predeterminados de 6881-6889, 6969 u 8080, deberá usar el puerto 80. Algunos clientes de BitTorrent también admiten descargas HTTP. Para bloquear completamente BT, debe usar el puerto UDP 1024-553-6 en su enrutador.

¿Qué puerto es mejor para torrent??

Crédito: Betanews

El puerto TCP recomendado y posiblemente el mejor para torrenting es 6881-6889. Como resultado, si todavía tiene problemas para descargar archivos torrent rápidamente, puede intentar instalar el programa en su computadora.

¿Utorrent usa UDP o TCP??

Un rastro muestra que UTorrent usa TCP y UTP, dependiendo del cambio de protocolo en el medio de la descarga.

¿Cuál es el mejor puerto para usar en Qbittorrent??

Si está utilizando un puerto entre los rangos 49160 y 65534, vaya con él. Debido a que el antiguo rango de puertos de los programas de torrent era típicamente 6881-6999, muchos ISP comenzaron a bloquear ese rango específico de puertos.

Qué puertos deben estar abiertos para bitTorrent?

Crédito: Lifewire

Es normal que los clientes bitTorrent usen los puertos 6881 a 6889, así que asegúrese de cubrir todo el bloque al agregar esos puertos a su firewall. Debido a que muchos clientes bittorrent más nuevos tienen rangos de puertos más grandes o incluso variables, asegúrese de que el software de su cliente tenga las instrucciones apropiadas.

Cuando conecte su computadora a Internet a través del puerto 58261, su cliente BitTorrent se comunicará con otros clientes de BitTorrent. Para garantizar las mejores tarifas de descarga, debe usar este puerto. Aunque es poco probable que la mayoría de las PC bloqueen puertos no estándar como parte del procedimiento operativo estándar, es una buena idea hacerlo en este caso. Su enrutador puede conectarlo al cliente bittorrent de diez pies. Puede usar el reenvío de puertos para conectar una PC a otra computadora. Debido a un error en la biblioteca de Microsoft UPNP, algunos clientes pueden mostrar un mensaje de error UPNP. Si no funciona, proporcionamos opciones de solución.

¿Qué puertos necesitas abrir para bitTorrent??

Tabla 1: puertos que deben abrirse para la comunicación bitTorrent. Este puerto se puede usar para enviar el mensaje *BR Este paquete se envió a través de TCP 22 / BR. br> bittorrent (*br>). TCP 23 es una clase de protocolos. En Brasil, hay una telnet. #Diopt 161: *Br [br] Get ABR [/Br]

Trampa SNMP. Debido a que la mayoría de los clientes bitTorrent usan puertos altos aleatorios que no están destinados a otros servicios, es poco probable que el reenvío de puertos de cualquier número de puerto de cinco dígitos sea un riesgo para el cliente. Sin embargo, debe realizar una ejecución de prueba primero para asegurarse de que todos sus dispositivos puedan comunicarse utilizando el nuevo número de puerto antes de poder habilitar el reenvío de puertos.

¿Qué puertos usan uTorrent??

El rango estándar de los puertos TCP BitTorrent es 6881-5889. A pesar de esto, el protocolo es capaz de ejecutarse en casi cualquier número de puerto, lo que dificulta el bloqueo. Si no desea usar un número aleatorio, debe proporcionar un número de puerto superior a 10000 (como se indicó anteriormente).

Enrutadores utorrent

Hay muchos tipos diferentes de enrutadores utorrent en el mercado. Algunos están diseñados para tipos específicos de redes, mientras que otros tienen un propósito más general. El mejor enrutador para sus necesidades depende del tipo de red que tenga, la cantidad de dispositivos que necesita conectarse y el nivel de seguridad que necesita.