AES暗号化とは何ですか?使い方

人間が秘密を持っている限り、そしてそれは長い間、彼らを他人から隠す必要がありました。暗号化の世界へようこそ.

コンピューティングの世界では、暗号化は、読み取り可能な、または簡単に理解できるものからデータを取得し、次の方法でエンコードするプロセスです。 デコードのみ 他の人またはデバイスによって 適切な復号化キーを持っている.

暗号化はデータを安全にするものです。暗号化は、金融情報、顧客データ、写真など、人が閲覧または閲覧できるデジタル情報を取得し、それを見ている人が見ているものを理解できないようにスクランブルします。ただし、暗号化は元に戻すことができるプロセスです.

暗号化はデータを安全にするものです。暗号化は、金融情報、顧客データ、写真など、人が閲覧または閲覧できるデジタル情報を取得し、それを見ている人が見ているものを理解できないようにスクランブルします。ただし、暗号化は元に戻すことができるプロセスです.

このように考えることができます、暗号化はロックです。適切な復号化キーがあれば、暗号化された情報をロック解除または読み取ることができます。正しい復号化キーがない場合、アクセスを取得する唯一の方法はロックを解除することです.

これはどこ 適切なタイプの暗号化を選択することが重要です. 暗号化がローカルハードウェアストアで入手する安価な南京錠に相当する場合、簡単に解読できます。ただし、「最良の暗号化」は銀行の金庫のロックに匹敵します。事実上壊れない.

Contents

暗号化が非常に重要な理由?

プライバシーは私たちの生活に不可欠です。データのプライバシーは、セキュリティ、評判、および経済的繁栄の鍵です。自宅をロックし、物理的な世界の財産を保護するために政府が重要なインフラストラクチャへのアクセスを禁止するのと同じように、暗号化はサイバー犯罪者がデータにアクセスするのを防ぎます。世界中の政府は、暗号化の力を弱めるための提案を導入しており、潜在的にあなたのセキュリティを危険にさらしています.

暗号化は、買い物時、通信時、銀行取引時を保護します. あなたの人生の多くはオンラインで行われます. これが、あなたがあなたのデータのセキュリティを改善し、プライバシーを保持するためにできることをすることを心配する必要がある理由です.

暗号化は、買い物時、通信時、銀行取引時を保護します. あなたの人生の多くはオンラインで行われます. これが、あなたがあなたのデータのセキュリティを改善し、プライバシーを保持するためにできることをすることを心配する必要がある理由です.

暗号化は、オンラインでの日常生活の一部です。おそらく気づいていませんが、企業や政府機関は暗号化を使用して個人情報を保護しています。これにより、個人情報の盗難や銀行口座へのログインが防止されます。暗号化は、ハッカーがあなたのメールや個人的なコミュニケーションを読むことを防ぎます.

の件について話す サイバーセキュリティ そして 暗号化, アシュ・カーター元国防長官は、国家安全保障におけるデータセキュリティと強力な暗号化の重要な役割について議論しました。当時、彼は起業家とイノベーターにサイバーセキュリティを改善する役割を演じるよう促しました。彼は後に「暗号化はデータセキュリティの必要な部分であり、強力な暗号化は良いことです」と言ったと引用されました。

暗号化の仕組み?

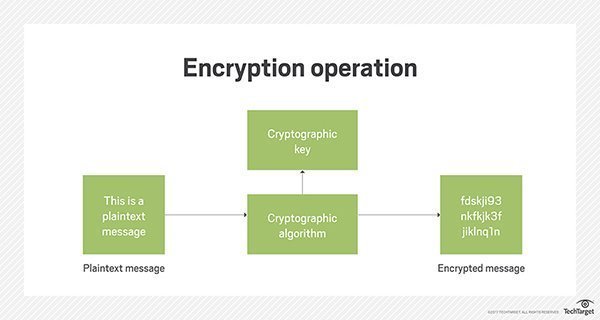

で始まる 暗号化されていないデータ. このデータは頻繁に呼ばれます 平文. これは、暗号化されていない読み取り可能なテキストを言う別の方法です.

次に、そのテキストは、アルゴリズムと暗号化キーを使用して暗号化されます。最終結果は 暗号文の生成. このテキストは、適切なキーを使用して解読された場合にのみ理解できます.

復号化は暗号化の逆です。ロックがロック解除の逆である方法に似ています。何かが解読されると、 同じ手順 暗号化については、 逆順. 暗号化アルゴリズムの最も一般的な形式は、2つのカテゴリに分類されます。

- 対称

- 非対称

対称鍵暗号

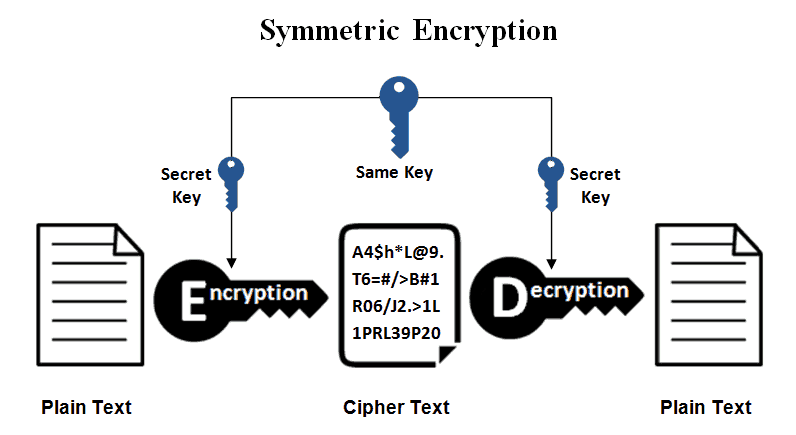

対称キー暗号は、多くの場合、 「秘密鍵」。 暗号化されたデータを復号化しようとするデバイスと共有する必要がある1つのキーを使用します。最も一般的な対称キー暗号は、Advanced Encryption Standardです。このキーは 政府情報を保護するために最初に設計された.

対称鍵暗号は、家に1つの鍵しかなく、家を出るときにドアをロックする人と比較できます。誰かがロックを壊さずにドアのロックを解除できる唯一の方法は、住宅所有者が自分のキーまたはキーの同一のコピーを与える場合です.

対称キー暗号化はたくさんあります 非対称暗号化よりも高速. 送信者は、受信者がテキストを解読する前に、暗号化されたデータを受信者に解読するために必要なキーを交換する必要があります。多数のキーを安全に配布し、安全に管理する必要があります。このため、暗号化プロセスの大半は 対称アルゴリズムを利用する ただし、データを暗号化するには、非対称アルゴリズムを使用してキーを交換します.

アルベルティ暗号-すべての始まり

アルベルティ暗号は、元の多アルファベット暗号の1つでした。 Leon Battista Albertiによって最初に開発されたAlberti Cipherは、混合アルファベットと可変期間を利用した高度なポリアルファベット順置換の最初の真の例でした.

「Formula」と呼ばれる元のデバイスは、 2つの同心円状のディスク 中央のピンを介して取り付けられ、独立して回転した.

非対称暗号化

多くの場合、非対称暗号化は 「公開鍵」暗号化と呼ばれる. このプロセスでは、2つの異なるキーが使用されます。ただし、キーは数学的に相互にリンクされています。 1つは 公衆 他の 民間. 公開鍵は誰でも使用できます。個人的なものは秘密です.

次のシナリオのように考えてください。アリスはボブにメールで開いた南京錠を送るように頼みました。ボブは自分のキーのコピーを保持しています。アリスはロックを受け取り、それを使用してメッセージを含むボックスを保護し、ロックされたボックスをボブに送信します。ボブは自分のキーを使用してボックスのロックを解除し、 どんな情報でも読む アリスは中に保管しています。 BobがメッセージをAliceに送り返したい場合、Aliceにロック解除された南京錠を送信するよう依頼し、Aliceがメッセージを送信したときのプロセスに従う必要があります。.

次のシナリオのように考えてください。アリスはボブにメールで開いた南京錠を送るように頼みました。ボブは自分のキーのコピーを保持しています。アリスはロックを受け取り、それを使用してメッセージを含むボックスを保護し、ロックされたボックスをボブに送信します。ボブは自分のキーを使用してボックスのロックを解除し、 どんな情報でも読む アリスは中に保管しています。 BobがメッセージをAliceに送り返したい場合、Aliceにロック解除された南京錠を送信するよう依頼し、Aliceがメッセージを送信したときのプロセスに従う必要があります。.

最も 広く使われています 非対称暗号アルゴリズムの形式は RSA. これは、秘密鍵または公開鍵が情報を暗号化できるためです。復号化デバイスには反対のキーが必要です。この機能は役立ちます 機密性、信頼性、完全性を保証する, また、電子通信の非再現性や保存データも再現できます。これは デジタル署名の使用.

非対称鍵システムを使用することの最大の利点は、鍵を相互に送信する必要がないことです。これにより、転送中に誰かがキーを傍受してコピーすることができなくなります.

最悪のシナリオでボブがキーを紛失したか、キーをコピーした場合、侵害される情報は、アリスが南京錠を使用してボブに送信した情報だけです。ただし、アリスが他の人に送信したメッセージは 秘密に アリスが通信するときに使用する異なるロックを提供するからです.

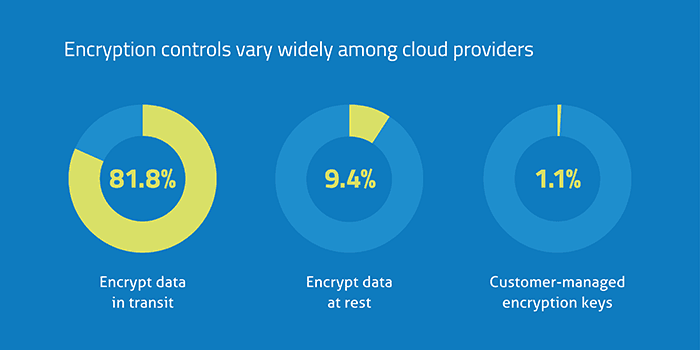

転送中のデータの暗号化と保管中のデータの暗号化

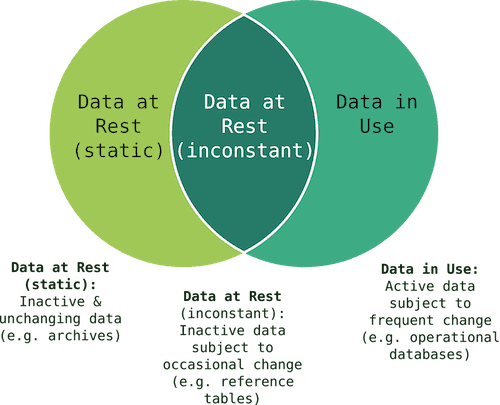

データ保護は、2つの基本的な暗号化タイプに分類されます。あるデータがあります 安静時に, そしてあるデータがあります 輸送中. 誰かがあなたのハードドライブまたはデータベースをハッキングした場合、暗号化によりそのデータが作成されます 読めない.

データ保護は、2つの基本的な暗号化タイプに分類されます。あるデータがあります 安静時に, そしてあるデータがあります 輸送中. 誰かがあなたのハードドライブまたはデータベースをハッキングした場合、暗号化によりそのデータが作成されます 読めない.

データが送信中の場合、つまり、メールを送信している、ブラウザ間で通信している、またはクラウドに情報を送信している場合、そのデータは傍受されます, 暗号化により読み取り不能になる.

以下は、データ暗号化を実現するいくつかの方法です。

- フルディスク暗号化: これは、コンピューターのハードドライブ上の保存情報を保護する最も一般的な方法です。ディスクに保存されるファイルは自動的に暗号化されます。フォルダ暗号化とボリューム暗号化は、完全なディスク暗号化を必要とせずにセキュリティを提供する中間オプションです.

- ファイル暗号化: ファイル暗号化は、ファイルごとに保存データをファイルごとに暗号化します。これは、ファイルが傍受された場合、ファイルを理解または読み取ることができないことを意味します。これは自動プロセスではありませんが、ファイルごとに実行する必要があるものです。ファイルの暗号化の優れている点は、データが元の場所を離れても暗号化されたままであることです.

- 暗号化されたメールサーバー: Secured Multipurpose Internet Mail Extensionsは、単純なテキストメッセージを送信するのではなく、単純なメール転送プロトコルの電子メールサーバーが暗号化されたメッセージを送受信できるという利点を可能にする公開キー暗号化の一種です。.

- エンドツーエンド暗号化: これにより、メッセージの内容が非表示になり、送信者と受信者のみが読むことができます。エンドツーエンドの暗号化により、通信チェーンの潜在的な脆弱性(配信中のメッセージの傍受、送信側または受信側のセキュリティの脆弱性)に対処します。 FacebookやiMessageなどの主要なプラットフォームは、エンドツーエンドの暗号化を使用します.

- クラウドと同期される事前暗号化データ: この種のソフトウェアは、クラウドに到着する前にデータを事前に暗号化します。これは、クラウドをハッキングした人はだれでも読むことができないことを意味します。ローカルマシンに保存されているファイルはソフトウェアによって暗号化されておらず、依然として脆弱であることに注意することが重要です。.

データ暗号化アルゴリズム

Advanced Encryption Standardは、データ暗号化アルゴリズムの最も一般的な形式です。米国政府によって設計され、128、192、および256ビットのアルゴリズムを提供します。 192ビットおよび256ビットアルゴリズムは、極端な保護が必要な状況で使用されます.

Advanced Encryption Standardは、データ暗号化アルゴリズムの最も一般的な形式です。米国政府によって設計され、128、192、および256ビットのアルゴリズムを提供します。 192ビットおよび256ビットアルゴリズムは、極端な保護が必要な状況で使用されます.- IDEA –国際データ暗号化アルゴリズムは、128ビットキーを使用するブロック暗号暗号化アルゴリズムです。この暗号には、破られていないという長い実績があります.

- RSAは、ペアのキーを使用するアルゴリズムです。これは、インターネット経由で情報を送信するための標準です。過去には、アルゴリズムが壊れるという課題がいくつかありました。しかし、これらの課題はその後解決されました.

- BlowfishとTwofishはブロック暗号です。それらは一般的に電子商取引プラットフォームで使用されます。最も一般的な用途は、支払い情報の保護です。どちらのシステムも対称暗号化を提供します。キーのビット長は異なります。 Twofishは、2つのプログラムの新しいバージョンです。より長い暗号化キーがあります.

ハッカーが暗号化に挑戦する方法

暗号化を回避するハッカーの主な目的は、個人情報や機密情報を入手することです。彼らはあなたの個人情報や機密情報が 貴重な とすることができます 他人に売られた 誰が彼らの幸福とあなたの不利益のためにその情報を利用するのか.

ハッカーが今日暗号化を攻撃するために使用する最も基本的な方法は、 強引な. ブルートフォース攻撃とは、適切なキーが見つかるまでランダムなキーが使用される攻撃です。これは 強力なキーを持つことの重要性. キーが長いほど、ハッカーが攻撃に成功する可能性が低くなります。キーのサイズが大きくなると、ハッカーが計算を実行するために必要なリソースの数も増加します.

暗号を破る別の方法は サイドチャネル攻撃. 本質的に電気回路が漏れています。副産物として放出物を生成するため、回路にアクセスできない攻撃者が回路の動作を理解し、それに基づいて処理中のデータを推測しやすくなります。ハッカーが使用する貴重な情報の2つのソースは次のとおりです。 熱と電磁気.

ただし、アメリカのコンピューターセキュリティコンサルタント、著者、およびハッカーであるケビンミトニックは次のように述べています。

企業はファイアウォール、暗号化、およびセキュアアクセスデバイスに数百万ドルを費やしますが、これらの対策はいずれもセキュリティチェーンの最も弱いリンクに対処していないため、無駄になります。.

重要なのは、あなたがあなたの情報のセキュリティに責任があるということです。時間がかからない場合 暗号化オプションについて学ぶ あなたの情報に利用できるか、あなたの状況に「ベストVPN」を使用する利点について学びます、あなたはあなたのプライバシー、あなたの社会的未来、そしてあなたの経済的未来を危険にさらしています.

暗号化の歴史

プライバシーは最初から人類の関心事でした。世界中のさまざまな社会が、個人情報が間違った手に渡らないようにする独自の方法を開発しました.

スキテール

暗号化の歴史は紀元前700年頃に始まります。使用されるスパルタ軍 シタール 戦闘中に機密情報を送信します。送信者と受信者はそれぞれ、同じ長さと同じ直径の木製の棒を持っていました。メッセージを暗号化するために、送信者は革片を取り、木製の棒にしっかりと巻き付けます。彼らはロッドにメッセージを書き、それをほどいて、受信者に送ります。受信者は、彼のシタールに革片を巻き付けた後にのみメッセージを解読できました.

暗号化の歴史は紀元前700年頃に始まります。使用されるスパルタ軍 シタール 戦闘中に機密情報を送信します。送信者と受信者はそれぞれ、同じ長さと同じ直径の木製の棒を持っていました。メッセージを暗号化するために、送信者は革片を取り、木製の棒にしっかりと巻き付けます。彼らはロッドにメッセージを書き、それをほどいて、受信者に送ります。受信者は、彼のシタールに革片を巻き付けた後にのみメッセージを解読できました.

アルベルティ暗号

1467年、レオンバティスタアルベルティはポリアルファベット置換暗号を発明しました。この暗号 革命的な暗号化. 暗号には、同じ軸上で回転する2つの金属ディスクがありました。アルファベットと可変回転の混合物が含まれていました.

1467年、レオンバティスタアルベルティはポリアルファベット置換暗号を発明しました。この暗号 革命的な暗号化. 暗号には、同じ軸上で回転する2つの金属ディスクがありました。アルファベットと可変回転の混合物が含まれていました.

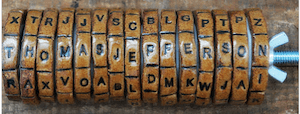

ジェファーソンホイール

1797年に初めて導入され、鉄のスピンドルを備えた26個の円筒形の木片で構成されるジェファーソンホイールには、各ホイールのエッジにアルファベットの文字がランダムな順序で刻まれていました。ホイールを回すと、言葉がスクランブルおよびアンスクランブルされます。ジェファーソンホイールを受け取った人は、ホイールにコード化されたメッセージを綴ります。次に、彼らは意味のある文字の別の行を探します。この形式の暗号化は、1923年から1942年にかけて米国陸軍によって再び使用されました。.

1797年に初めて導入され、鉄のスピンドルを備えた26個の円筒形の木片で構成されるジェファーソンホイールには、各ホイールのエッジにアルファベットの文字がランダムな順序で刻まれていました。ホイールを回すと、言葉がスクランブルおよびアンスクランブルされます。ジェファーソンホイールを受け取った人は、ホイールにコード化されたメッセージを綴ります。次に、彼らは意味のある文字の別の行を探します。この形式の暗号化は、1923年から1942年にかけて米国陸軍によって再び使用されました。.

エニグママシン

1943年にデビューしたエニグママシンは、ナチ軍が使用する一連の電気機械式ローター暗号でした。当時は 壊れない. ナチスは暗号を毎日変更します。アラン・チューリングと彼のチームがマシンの弱点を利用できるようになるまで、エニグマはナチスに前例のない優位性を与えました.

1943年にデビューしたエニグママシンは、ナチ軍が使用する一連の電気機械式ローター暗号でした。当時は 壊れない. ナチスは暗号を毎日変更します。アラン・チューリングと彼のチームがマシンの弱点を利用できるようになるまで、エニグマはナチスに前例のない優位性を与えました.

ASEおよびCaptcha

1997年は、暗号化とセキュリティの2つの革命の発明につながりました。米国国立標準技術研究所は、高度暗号化標準を開発しました。このガイドで前述したように、この128ビット暗号化は現在でも使用されています。毎秒10億個のAESキーをチェックできるデバイスは、この暗号化を解読するのに174,449,211,009,120,166,087,753,728年を必要とします.

1997年は、暗号化とセキュリティの2つの革命の発明につながりました。米国国立標準技術研究所は、高度暗号化標準を開発しました。このガイドで前述したように、この128ビット暗号化は現在でも使用されています。毎秒10億個のAESキーをチェックできるデバイスは、この暗号化を解読するのに174,449,211,009,120,166,087,753,728年を必要とします.

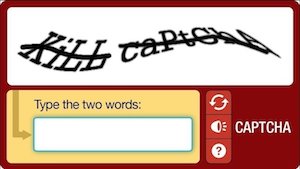

1997年は、Captchaが最初に導入された年でもありました。ランダムに生成されたテキストの画像。 人間だけが読む 画面に表示されました。テキストのうねりとユニークな特徴がそれを作ります 電子機器が読むことができない. サイトにアクセスするために、人間のユーザーは、それらの前に表示される一連の文字または数字を入力する必要があります.

1997年は、Captchaが最初に導入された年でもありました。人間だけが読むことができるテキストのランダムに生成された画像が画面に表示されました。テキストのうねりと独特の特徴により、電子機器は読むことができません。サイトにアクセスするために、人間のユーザーは、それらの前に表示される一連の文字または数字を入力する必要があります.

暗号化とその方法が何百年もの間開発されてきたことは明らかです. 今日、AESは、世界でこれまでに見られた最も高度で安全な暗号化形式の1つであることが証明されました。.

「軍隊と政府」は、軍事秘密を保護することを目標に、暗号化研究の最前線に長くいました。暗号化の分野での研究が進行中であることは驚くことではありません.

VPNは情報を暗号化する方法?

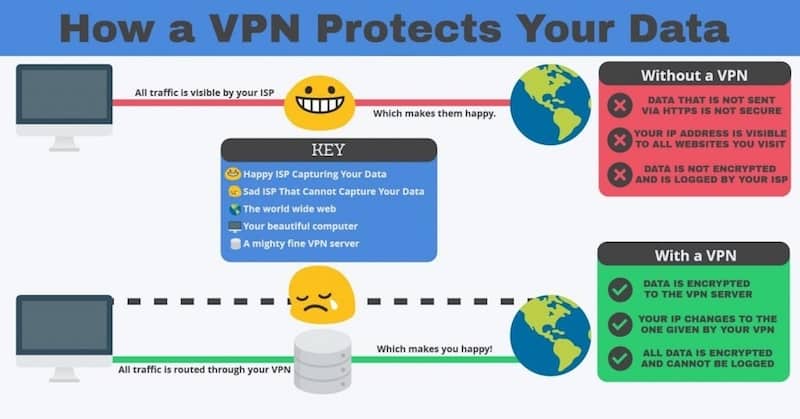

VPNは、使用しているデバイスとVPNサーバー間のトラフィックを保護します。これにより、スパイやハッカーが送信中にデータを見ることは不可能ではないにしても困難になります。 VPNは プライベートネットワーク.

VPNはトンネリングを使用します。これは、インターネットを介してデータをプライベートかつ安全に送信できるようにするプロセスです。トンネリングの仕組みを理解するには、それを覚えておく必要があります インターネット経由で送信されるすべての情報は、パケットと呼ばれる小さな断片に分割されます. 各パケットには重要な情報があります.

VPNトンネル接続では、送信するすべてのデータパケットが別のデータパケットの内側に置かれた後、インターネットを介して送信されます。これは、 カプセル化. 外側のパケットは、一定レベルのセキュリティを提供し、その内容が一般の人に見られるのを防ぎます.

トンネリングは、VPNから得られる保護の1つの側面にすぎません。 VPNは、インターネット経由で送信するデータを暗号化して、パケットが アクセスのみ可能 VPNのクライアントとサーバーによって。 VPNのクライアントとサーバーは一緒に接続されています.

データの暗号化を維持するために使用される多くのVPNセキュリティプロトコルがあります。最も一般的なものの1つはIPSecであり、別名 インターネットプロトコルセキュリティ. もう1つはOpenVPNです.

これらは、まずカプセル化された各データパケットを取得し、暗号化キーを使用してその内容を暗号化することにより、データを保護します。暗号化キーは、VPNのサーバーとクライアント間でのみ機能します.

第二に、サブプロトコルが使用されます。 カプセル化ヘッダー. このカプセル化ヘッダーは、パケット情報の一部を隠します。隠されているものの一部はあなたのアイデンティティです。これらの2つの主要な機能, トンネリング そして 暗号化, VPNでデータをより安全にするものの一部にすぎません. 認証された接続 pr索好きな目をあなたの個人情報や個人情報から遠ざけるために設計された別のツールです.

暗号化の利点

暗号化の主な利点または目的は 守秘義務 そして データのプライバシー これは、コンピューターに保存されるか、インターネットまたは内部コンピューターネットワークを介して送信されます。暗号化は、権限のない個人が個人データにアクセスして悪用することを防ぎます。たとえば、クレジットカード会社は、情報を保存するときとネットワーク経由で送信するときの両方で、商人が顧客のデータを暗号化することを要求します.

個々の消費者には、個人のプライバシーを保護するための措置を講じる責任があります。 2023年には、1億9000万人以上のスマートフォンユーザーがハッキングされました。 2016年、Appleは連邦政府と協力し、ユーザーのプライバシーポリシーに違反する意欲を示しました。これはあなたが考えることにとって重要です。社会保障番号、プライベートインスタントメッセージの会話、銀行情報、機密写真などの個人情報は次の場所にあります。 使用されるリスク 犯罪者であれ政府機関であれ、悪意のある個人による.

暗号化が重要な理由?

米国は、他の13か国と同様に、いわゆる 14の目. これらの国は、情報収集において互いに協力しています。これは比較的穏やかに見えるかもしれませんが、真実は、これらの政府が彼らができるようにするプログラムを使用しているということです 情報を傍受する オンラインで、テキスト、ダウンロードしたもの、銀行情報を介して伝達されます。あなたがプライベートだと思うものはすぐに公開される可能性があります.

あなたは、情報を安全に、そして安全に送信および送信できることに値します。多くの人は、オンラインのセキュリティと暗号化には何も隠すものがないので、心配する必要はないと誤解しています。真実は、それが間違った手に落ちたとき、あなたにとって無関係で重要ではないように見えるかもしれない情報が、 あなたの評判を傷つける, 経済的にあなたを傷つけ、あなたの人生のプライベートな側面を世界にさらします。によって自分を守る 暗号化の詳細 そして、あなたとあなたが気にする人を安全に保つために設計された暗号化ソフトウェアを利用する.