पहली क्रिप्टोग्राफी

Contents

क्रिप्टोग्राफी की उत्पत्ति

यदि एक साधारण प्रतिस्थापन सिफर का उपयोग करना जैसे कि आवृत्ति विश्लेषण कोड को क्रैक नहीं करता है, तो एक हमलावर एक क्रूर बल हमला कर सकता है. इस तरह का हमला संदेश के एक छोटे से स्निपेट पर प्रत्येक संभावित बदलाव का परीक्षण करता है. इसलिए, यदि संदेश अंग्रेजी में लिखा गया है, तो इसके लिए अधिकतम 26 परीक्षणों की आवश्यकता होगी क्योंकि अंग्रेजी वर्णमाला में 26 अक्षर हैं. जबकि यह एक विशेष रूप से परिष्कृत हमला नहीं है, यह प्रभावी है.

द स्टोरी ऑफ़ क्रिप्टोग्राफी: हिस्ट्री

क्रिप्टोग्राफी सीक्रेट्स का विज्ञान है. शाब्दिक रूप से अर्थ ‘हिडन राइटिंग,’ क्रिप्टोग्राफी एक कोड, या सिफर का उपयोग करके जानकारी को छिपाने और सुरक्षित करने की एक विधि है, केवल इसके इच्छित प्राप्तकर्ता द्वारा समझ में आता है. आज, आधुनिक क्रिप्टोग्राफी सुरक्षित इंटरनेट, कॉर्पोरेट साइबर सुरक्षा और ब्लॉकचेन प्रौद्योगिकी के लिए आवश्यक है. हालांकि, सिफर का सबसे पहला उपयोग लगभग 100 ईसा पूर्व की तारीखों का है.

इस तीन-भाग श्रृंखला में, हम 20 वीं शताब्दी से पहले, 20 वीं शताब्दी में और आधुनिक दिन में क्रिप्टोग्राफी के इतिहास का पता लगाएंगे.

ऐतिहासिक क्रिप्टोग्राफी

सीज़र बॉक्स

“सीज़र बॉक्स,” या “सीज़र सिफर”, सबसे पहले ज्ञात सिफर में से एक है. लगभग 100 ईसा पूर्व विकसित, यह जूलियस सीज़र द्वारा क्षेत्र में अपने जनरलों को गुप्त संदेश भेजने के लिए उपयोग किया गया था. इस घटना में कि उनके एक संदेश को रोक दिया गया, उनके प्रतिद्वंद्वी उन्हें नहीं पढ़ सकते थे. इसने स्पष्ट रूप से उसे एक महान रणनीतिक लाभ दिया. तो, कोड क्या था?

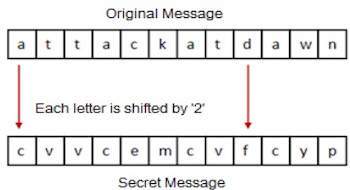

सीज़र ने अपने संदेश के प्रत्येक अक्षर को तीन अक्षर को स्थानांतरित करने के लिए स्थानांतरित कर दिया, जिसे सिफर्टेक्स्ट कहा जा सकता है. Ciphertext वह है जो दुश्मन सही संदेश के बजाय देखेगा. इसलिए, उदाहरण के लिए, यदि सीज़र के संदेश अंग्रेजी वर्णमाला में लिखे गए थे, तो संदेश में प्रत्येक अक्षर “ए” एक “डी,” बन जाएगा, “बी का” “ई” बन जाएगा, और “एक्स का” “ए” ए है.”इस प्रकार के सिफर को उचित रूप से” शिफ्ट सिफर “कहा जाता है.”

सीज़र का मैजिक नंबर तीन था, हालांकि, सीज़र सिफर का एक आधुनिक दिन का उपयोग “ROT13″ नामक एक कोड है.”ROT13,” के लिए छोटा “13 स्थानों से घूमता है,” अंग्रेजी वर्णमाला 13 रिक्त स्थान के प्रत्येक अक्षर को स्थानांतरित करता है. यह अक्सर ऑनलाइन मंचों में उपयोग किया जाता है जैसे कि मूवी और टीवी शो स्पॉइलर, पहेली या खेल के समाधान, या आक्रामक सामग्री जैसे जानकारी को छिपाने के लिए. कोड आसानी से क्रैक करने योग्य है, हालांकि, यह त्वरित नज़र से जानकारी को छुपाता है.

घोस्टवोल्ट सोलो

सभी के लिए रॉक ठोस फ़ाइल एन्क्रिप्शन

डेटा चोरी से सुरक्षित रखें और आसानी से स्वचालित एन्क्रिप्शन के साथ किसी भी फ़ाइल को लॉक करें, फ़ाइल टैगिंग के साथ व्यवस्थित करें और सुरक्षित रूप से अपनी फ़ाइलों को किसी के साथ साझा करें.

CryptAnalysis: एक सीज़र बॉक्स को तोड़ना

सीज़र बॉक्स को तोड़ने का सबसे कठिन हिस्सा संदेश की भाषा का पता लगा रहा है कि यह एन्कोड करता है. एक बार कोड पटाखा यह पता लगाने के बाद, दो परिदृश्यों पर विचार किया जाता है. या तो “हमलावर” एक तकनीक का उपयोग करता है जैसे कि आवृत्ति विश्लेषण, या वे उपयोग करते हैं जिसे एक क्रूर बल हमले के रूप में संदर्भित किया जाता है.

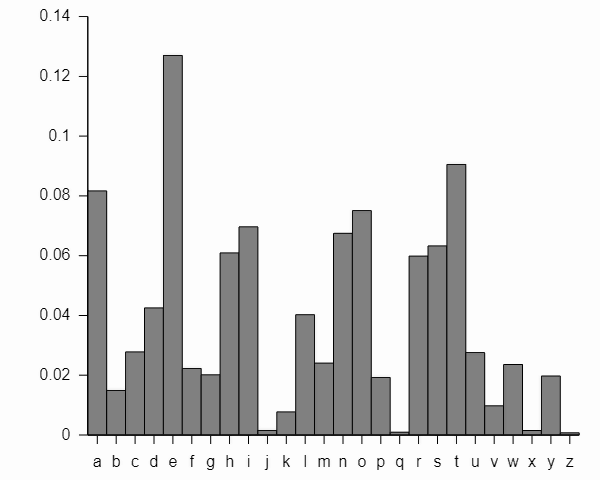

पहले उदाहरण में, हमलावर जानता है कि कुछ पत्रों का उपयोग दूसरों की तुलना में अधिक बार किया जाता है. उदाहरण के लिए, ए, ई, ओ, और टी सबसे अधिक इस्तेमाल किए जाने वाले अक्षर हैं, जबकि क्यू, एक्स, और जेड कम से कम हैं. अंग्रेजी भाषा में प्रत्येक अक्षर की सापेक्ष आवृत्तियों को नीचे दिए गए ग्राफ में दिखाया गया है.

यदि एक साधारण प्रतिस्थापन सिफर का उपयोग करना जैसे कि आवृत्ति विश्लेषण कोड को क्रैक नहीं करता है, तो एक हमलावर एक क्रूर बल हमला कर सकता है. इस तरह का हमला संदेश के एक छोटे से स्निपेट पर प्रत्येक संभावित बदलाव का परीक्षण करता है. इसलिए, यदि संदेश अंग्रेजी में लिखा गया है, तो इसके लिए अधिकतम 26 परीक्षणों की आवश्यकता होगी क्योंकि अंग्रेजी वर्णमाला में 26 अक्षर हैं. जबकि यह एक विशेष रूप से परिष्कृत हमला नहीं है, यह प्रभावी है.

विगनेर सिफर

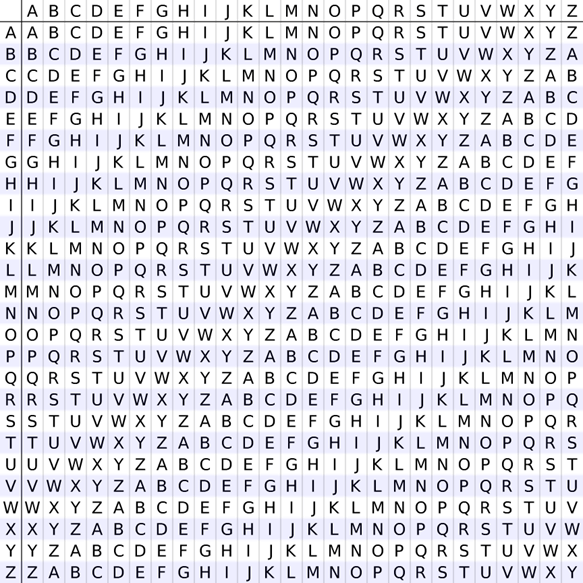

16 वीं शताब्दी में बनाया गया विगनेर सिफर, एक सीज़र सिफर में नहीं पाए जाने वाले तत्व का उपयोग करता है: एक गुप्त कुंजी. कोड का निर्माता किसी भी शब्द या अक्षरों के संयोजन को यादृच्छिक रूप से कुंजी के रूप में चुनता है, उदाहरण के लिए, “कुत्ता.”चुने गए कीवर्ड को तब प्लेनटेक्स्ट संदेश से मिलान किया जाएगा जिसे आप एन्क्रिप्ट करना चाहते हैं, उदाहरण के लिए,” हमला.”आप देख सकते हैं कि कीवर्ड” डॉग “तीन अक्षरों द्वारा” अटैक “शब्द से छोटा है. इस मामले में, अपनी कुंजी को तब तक दोहराएं जब तक कि यह आपके प्लेनटेक्स्ट मैसेज में अक्षरों की संख्या से मेल नहीं खाता है. इस मामले में, आपके पास “डॉगडॉग” होगा.”

अब, आप Ciphertext बना पाएंगे. ऐसा करने के लिए, आपको नीचे दिए गए चार्ट का उपयोग करना होगा.

कॉलम गुप्त कुंजी के अक्षर हैं, जबकि पंक्तियाँ प्लेनटेक्स्ट संदेश के अक्षर हैं. तो हमारे उदाहरण के लिए, हमारी कुंजी का पहला अक्षर “डी” है, जबकि हमारे प्लेनटेक्स्ट शब्द का पहला अक्षर “ए” है.”तो, पाते हैं कि वे चार्ट पर कहां अंतर करते हैं, और आपको हमारे सिफरटेक्स्ट का पहला अक्षर मिलेगा, जो” डी “है.”अगला, हमारी कुंजी और प्लेनटेक्स्ट शब्दों के दूसरे अक्षर क्रमशः” ओ “और” टी “हैं. वे “एच” पर प्रतिच्छेद करते हैं.”आप इसे तब तक जारी रखेंगे जब तक आप सभी छह पत्र पूरा नहीं करते.

प्लेनटेक्स्ट संदेश: आक्रमण करना

चाबी: कुत्ता कुत्ता

Ciphertext: DHZDQQ

Cryptanalysis: एक विजेनर सिफर को क्रैक करना

एक कुंजी के उपयोग के कारण, विगेनेर सिफर को शुरू में एक साधारण आवृत्ति विश्लेषण का उपयोग करके क्रैक नहीं किया जा सकता है जैसे आप एक सीज़र सिफर के साथ कर सकते हैं. हालांकि, एक विजेनर सिफर की मुख्य कमजोरी कुंजी का दोहराव है. इसलिए, हमारे उदाहरण में, “हमला” शब्द में अक्षरों की संख्या से मेल खाने के लिए “कुत्ते” को दो बार दोहराया गया था.”यदि कोई हमलावर कुंजी की लंबाई का अनुमान लगाता है, तो दरार करना बहुत आसान हो जाता है. Ciphertext को तब छोटे सीज़र सिफर की एक श्रृंखला की तरह माना जाता है, और एक विधि जैसे कि आवृत्ति विश्लेषण तब कोड को क्रैक करने के लिए किया जा सकता है.

लेकिन एक हमलावर कुंजी की लंबाई का अनुमान कैसे लगा सकता है? वास्तव में दो तरीके हैं: कास्की परीक्षा और फ्रीडमैन टेस्ट. यदि हमलावर नोटिस करता है कि सिफरटेक्स्ट में पाठ के बार -बार सेगमेंट हैं, तो कोड को क्रैक करने में एक कास्की परीक्षा प्रभावी होगी. हमलावर बार -बार पाठ के बीच अक्षरों की दूरी को गिनता है ताकि यह पता चल सके कि कुंजी कितनी लंबी है. फ्रीडमैन टेस्ट सिफर को तोड़ने के लिए सिफर अक्षर आवृत्तियों की असमानता को मापने के लिए एक सूत्र का उपयोग करने वाला एक बीजीय दृष्टिकोण लेता है. पाठ जितना लंबा होगा, यह तकनीक उतनी ही सटीक होगी

आ रहा है: 20 वीं सदी के सिफर

सीज़र बॉक्स और विजेनर सिफर दो सबसे पहले ज्ञात सिफर में से दो हैं. उन्होंने संवेदनशील संचार डेटा की रक्षा के लिए एन्क्रिप्शन के उपयोग और एन्क्रिप्शन में एक गुप्त कुंजी के उपयोग का उपयोग किया. इस श्रृंखला की अगली पोस्ट में, हम 20 वीं शताब्दी के लिए आगे बढ़ेंगे. हम देखेंगे कि सैन्य हितों और संगठनों द्वारा संचालित होने पर क्रिप्टोग्राफी कैसे विकसित हुई जब उनकी बौद्धिक संपदा की रक्षा करना

घोस्टवोल्ट सोलो

सभी के लिए रॉक ठोस फ़ाइल एन्क्रिप्शन

• डेटा चोरी से सुरक्षित रखें

• आसानी से किसी भी फ़ाइल को लॉक करें

• स्वचालित एन्क्रिप्शन

• सुरक्षित फ़ाइल साझाकरण

• फ़ाइल टैगिंग

• उपयोग करने के लिए सुपर आसान

क्रिप्टोग्राफी की उत्पत्ति

मानव की उम्र से दो अंतर्निहित आवश्यकताएं थीं – (ए) जानकारी को संवाद करने और साझा करने के लिए और (बी) चुनिंदा रूप से संवाद करने के लिए. इन दोनों जरूरतों ने संदेशों को इस तरह से कोड करने की कला को जन्म दिया कि केवल इच्छित लोगों को जानकारी तक पहुंच हो सकती है. अनधिकृत लोग किसी भी जानकारी को नहीं निकाल सकते थे, भले ही तले हुए संदेश उनके हाथ में गिर गए.

सूचना सुरक्षा में गोपनीयता को पेश करने के लिए संदेशों को छुपाने की कला और विज्ञान को क्रिप्टोग्राफी के रूप में मान्यता प्राप्त है.

‘क्रिप्टोग्राफी’ शब्द को दो ग्रीक शब्दों को मिलाकर गढ़ा गया था, ‘क्रिप्टो’ अर्थ छिपा हुआ और ‘ग्राफीन’ अर्थ लेखन.

क्रिप्टोग्राफी का इतिहास

क्रिप्टोग्राफी की कला को लेखन की कला के साथ पैदा किया जाता है. जैसे -जैसे सभ्यताएं विकसित हुईं, मनुष्य जनजातियों, समूहों और राज्यों में संगठित हो गए. इससे सत्ता, लड़ाई, वर्चस्व और राजनीति जैसे विचारों का उद्भव हुआ. इन विचारों ने चयनात्मक प्राप्तकर्ता के साथ गुप्त रूप से संवाद करने के लिए लोगों की स्वाभाविक आवश्यकता को और बढ़ा दिया, जिसने बदले में क्रिप्टोग्राफी के निरंतर विकास को भी सुनिश्चित किया.

रोमन और मिस्र की सभ्यताओं में क्रिप्टोग्राफी की जड़ें पाई जाती हैं.

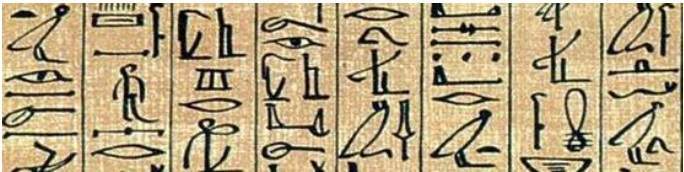

हायरोग्लिफ़ – सबसे पुरानी क्रिप्टोग्राफिक तकनीक

क्रिप्टोग्राफी के पहले ज्ञात सबूतों को ‘हायरोग्लिफ़’ के उपयोग के लिए पता लगाया जा सकता है. कुछ 4000 साल पहले, मिस्र के लोग चित्रलिपि में लिखे गए संदेशों द्वारा संवाद करते थे. यह कोड केवल उन स्क्रिब्स के लिए जाना जाता था जो किंग्स की ओर से संदेश प्रसारित करते थे. ऐसा ही एक हाइरोग्लिफ़ नीचे दिखाया गया है.

बाद में, विद्वान 500 से 600 ईसा पूर्व के दौरान सरल मोनो-अल्फैबेटिक प्रतिस्थापन सिफर का उपयोग करने के लिए चले गए. इसमें कुछ गुप्त नियम के साथ अन्य अक्षर के साथ संदेश के अक्षर को बदलना शामिल था. यह नियम एक बन गया चाबी संदेश को वापस प्राप्त करने के लिए, संदेश को वापस प्राप्त करना.

क्रिप्टोग्राफी की पहले के रोमन विधि, जिसे लोकप्रिय रूप से जाना जाता है सीज़र शिफ्ट सिफर, एक सहमत संख्या (तीन एक सामान्य विकल्प था) द्वारा एक संदेश के अक्षरों को स्थानांतरित करने पर निर्भर करता है, इस संदेश का प्राप्तकर्ता तब पत्रों को उसी संख्या द्वारा वापस स्थानांतरित कर देगा और मूल संदेश प्राप्त करेगा.

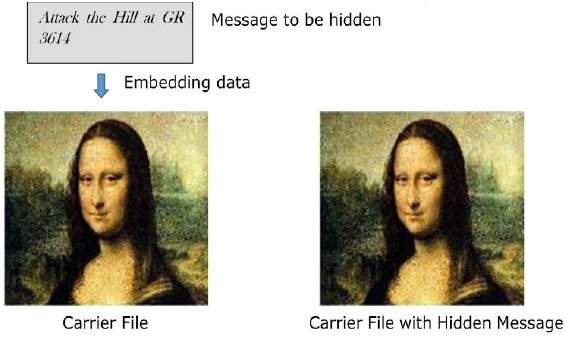

स्टेग्नोग्राफी

स्टेग्नोग्राफी समान है लेकिन क्रिप्टोग्राफी में एक और आयाम जोड़ता है. इस पद्धति में, लोग न केवल इसे छुपाकर किसी जानकारी की गोपनीयता की रक्षा करना चाहते हैं, बल्कि वे यह भी सुनिश्चित करना चाहते हैं कि किसी भी अनधिकृत व्यक्ति को कोई सबूत नहीं मिलता है कि जानकारी भी मौजूद है. उदाहरण के लिए, अदृश्य जलमार्ग.

स्टेग्नोग्राफी में, एक अनपेक्षित प्राप्तकर्ता या एक घुसपैठिया इस तथ्य से अनजान है कि अवलोकन किए गए डेटा में छिपी हुई जानकारी है. क्रिप्टोग्राफी में, एक घुसपैठिया को आम तौर पर पता चलता है कि डेटा का संचार किया जा रहा है, क्योंकि वे कोडित/स्क्रैम्बल संदेश देख सकते हैं.

क्रिप्टोग्राफी का विकास

यह यूरोपीय पुनर्जागरण के दौरान और बाद में है, विभिन्न इतालवी और पापल राज्यों ने क्रिप्टोग्राफिक तकनीकों के तेजी से प्रसार का नेतृत्व किया. गुप्त कोड को तोड़ने के लिए इस युग में विभिन्न विश्लेषण और हमले तकनीकों पर शोध किया गया था.

- बेहतर कोडिंग तकनीक जैसे कि विजेनियर कोडिंग 15 वीं शताब्दी में अस्तित्व में आया, जिसने उन्हें उसी स्थानों की संख्या को स्थानांतरित करने के बजाय कई चर स्थानों के साथ संदेश में स्थानांतरित अक्षरों की पेशकश की,.

- 19 वीं शताब्दी के बाद ही, क्रिप्टोग्राफी एड हॉक दृष्टिकोण से अधिक परिष्कृत कला और सूचना सुरक्षा के विज्ञान के लिए एन्क्रिप्शन तक विकसित हुई।.

- 20 वीं शताब्दी की शुरुआत में, मैकेनिकल और इलेक्ट्रोमैकेनिकल मशीनों का आविष्कार, जैसे रोटा रोटर मशीन, जानकारी कोडिंग के अधिक उन्नत और कुशल साधन प्रदान किए गए.

- द्वितीय विश्व युद्ध की अवधि के दौरान, दोनों क्रिप्टोग्राफी और क्रिप्ट विश्लेषण अत्यधिक गणितीय बन गया.

इस क्षेत्र में होने वाली प्रगति के साथ, सरकारी संगठनों, सैन्य इकाइयों और कुछ कॉर्पोरेट घरों ने क्रिप्टोग्राफी के आवेदनों को अपनाना शुरू कर दिया. उन्होंने अपने रहस्यों को दूसरों से बचाने के लिए क्रिप्टोग्राफी का इस्तेमाल किया. अब, कंप्यूटर और इंटरनेट के आगमन ने आम लोगों की पहुंच के भीतर प्रभावी क्रिप्टोग्राफी लाया है.

अपने करियर को किकस्टार्ट करें

पाठ्यक्रम को पूरा करके प्रमाणित करें