सरल क्रिप्टोग्राफी

Contents

पारंपरिक सिफर

P → 16, O → 15, I → 9, N → 14, और T → 20.

सरल प्रतिस्थापन सिफर

सरल प्रतिस्थापन सिफर एक सिफर है जो कई सैकड़ों वर्षों से उपयोग में है (एक उत्कृष्ट इतिहास साइमन सिंह ‘द कोड बुक’ में दिया गया है). यह मूल रूप से एक अलग सिफरटेक्स्ट चरित्र के लिए प्रत्येक प्लेनटेक्स्ट चरित्र को प्रतिस्थापित करना होता है. यह सीज़र सिफर से अलग है कि सिफर वर्णमाला केवल वर्णमाला शिफ्ट नहीं है, यह पूरी तरह से जंबल है.

साधारण प्रतिस्थापन सिफर बहुत कम संचार सुरक्षा प्रदान करता है, और यह दिखाया जाएगा कि इसे आसानी से हाथ से भी तोड़ा जा सकता है, खासकर जब संदेश लंबे हो जाते हैं (कई सौ से अधिक सिफरटेक्स्ट वर्ण).

उदाहरण §

यहां सिंपल प्रतिस्थापन सिफर के साथ शामिल एन्क्रिप्शन और डिक्रिप्शन चरणों का एक त्वरित उदाहरण है. हम जिस पाठ को एन्क्रिप्ट करेंगे वह है ‘कैसल की पूर्वी दीवार का बचाव’.

सरल प्रतिस्थापन सिफर के लिए कीज़ में आमतौर पर 26 अक्षर होते हैं (सीज़र सिफर की सिंगल नंबर की तुलना में). एक उदाहरण कुंजी है:

सादा वर्णमाला: abcdefghijklmnopqrstuvwxyz cipher वर्णमाला: phqgiumeaylnofdxjkrcvstzwb

उपरोक्त कुंजी का उपयोग करके एक उदाहरण एन्क्रिप्शन:

PLAINTEXT: CASTLE CIPHERTEXT की पूर्वी दीवार का बचाव करें: Giuifg CEI IPRC TPNN DU CEI QPRCNI

यह देखना आसान है कि कैसे प्लेनटेक्स्ट में प्रत्येक चरित्र को सिफर वर्णमाला में संबंधित अक्षर के साथ बदल दिया जाता है. सिफर वर्णमाला से वापस सादे वर्णमाला में जाने से डिक्रिप्शन बस उतना ही आसान है. कुंजियों को उत्पन्न करते समय यह एक महत्वपूर्ण शब्द का उपयोग करना लोकप्रिय है, ई.जी. इसे उत्पन्न करने के लिए ‘ज़ेबरा’, क्योंकि 26 वर्णों की यादृच्छिक जंबल की तुलना में एक महत्वपूर्ण शब्द को याद रखना बहुत आसान है. कीवर्ड ‘ज़ेबरा’ का उपयोग करते हुए, कुंजी बन जाएगी:

सिफर वर्णमाला: zebracdfghijklmnopqstuvwxy

इस कुंजी का उपयोग तब ऊपर के उदाहरण के लिए पहचान से किया जाता है. यदि आपके प्रमुख शब्द में दोहराया गया है.जी. ‘मैमथ’, सावधान रहें कि सिफर वर्णमाला में बार -बार वर्णों को शामिल न करें.

जावास्क्रिप्ट उदाहरण §

अन्य कार्यान्वयन §

पायथन में अपने स्वयं के संदेशों को संलग्न करने के लिए, आप Pycipher मॉड्यूल का उपयोग कर सकते हैं. इसे स्थापित करने के लिए, उपयोग करें पिप pycipher स्थापित करें. प्रतिस्थापन सिफर (या किसी अन्य सिफर के साथ संदेशों को संलग्न करने के लिए, प्रलेखन के लिए यहां देखें):

>>> pyciph आयात simplesubstitution >>> ss = simplesubstitution ('phqgiumeaylnofdxjkrcvstzwb') >>> ss.Encipher ('महल की पूर्वी दीवार का बचाव करें') 'giuifgceiiprctpnnduceiqprcni' >>> ss.decipher ('giuifgceiprctpnnduceiqprcni') 'DefendtheeastWallofTheCastle' Cryptanalysis §

इस सिफर को स्वचालित रूप से तोड़ने के लिए एक गाइड के लिए प्रतिस्थापन सिफर का क्रिप्टनालिसिस देखें.

सरल प्रतिस्थापन सिफर को तोड़ना काफी आसान है. भले ही कुंजियों की संख्या लगभग 2 88 है.4 (वास्तव में बड़ी संख्या), अंग्रेजी पाठ के बहुत सारे अतिरेक और अन्य सांख्यिकीय गुण हैं जो एक उचित रूप से अच्छी कुंजी निर्धारित करना काफी आसान बनाते हैं. पहला कदम सिफर पाठ में अक्षरों की आवृत्ति वितरण की गणना करना है. इसमें गिनती होती है कि प्रत्येक अक्षर कितनी बार प्रकट होता है. प्राकृतिक अंग्रेजी पाठ में एक बहुत अलग वितरण होता है जिसका उपयोग दरार कोड की मदद की जा सकती है. यह वितरण इस प्रकार है:

इसका मतलब यह है कि अक्षर ‘ई’ सबसे आम है, और लगभग 13% समय दिखाई देता है, जबकि ‘Z’ 1 प्रतिशत से भी कम समय में दिखाई देता है. सरल प्रतिस्थापन सिफर का अनुप्रयोग इन अक्षर frequncies को नहीं बदलता है, यह केवल उन्हें थोड़ा ऊपर उठाता है (ऊपर दिए गए उदाहरण में, ‘ई’ को ‘I’ के रूप में समझाया गया है, जिसका अर्थ है कि ‘I’ सिफर में सबसे आम चरित्र होगा मूलपाठ). एक CryptAnalyst को संदेश को एन्क्रिप्ट करने के लिए उपयोग की जाने वाली कुंजी को ढूंढना होगा, जिसका अर्थ है कि प्रत्येक चरित्र के लिए मैपिंग ढूंढना. पाठ के यथोचित बड़े टुकड़ों (कई सौ वर्ण) के लिए, केवल ‘ई’ के साथ सबसे आम सिफरटेक्स्ट वर्ण को बदलना संभव है, दूसरा सबसे आम सिफरटेक्स्ट वर्ण ‘टी’ आदि के साथ. प्रत्येक वर्ण के लिए (दाईं ओर छवि में आदेश के अनुसार प्रतिस्थापित करें). यह मूल प्लेनटेक्स्ट का एक बहुत अच्छा सन्निकटन होगा, लेकिन केवल अंग्रेजी के लिए सांख्यिकीय गुणों के साथ पाठ के टुकड़ों के लिए, जो केवल पाठ के लंबे ट्रैक्ट्स के लिए गारंटी है.

पाठ के छोटे टुकड़ों को अक्सर दरार करने के लिए अधिक विशेषज्ञता की आवश्यकता होती है. यदि मूल विराम चिह्न संदेश में मौजूद है, तो ई.जी. ‘giuifg Cei iprc tpnn du Cei qprcni’, फिर कुछ शब्दों का अनुमान लगाने के लिए निम्नलिखित नियमों का उपयोग करना संभव है, फिर, इस जानकारी का उपयोग करते हुए, सिफर वर्णमाला के कुछ अक्षर ज्ञात हैं.

| एक अक्षर के शब्द | ए, मैं. |

| बार-बार दो-अक्षर के शब्द | के लिए, में, में, यह, है, के रूप में, पर, तो, इसलिए, हम, वह, या, पर, पर, अगर, अगर, मैं, मेरे, ऊपर, एक, जाना, नहीं, नहीं, हम, हम |

| बार-बार तीन अक्षर के शब्द | , और, के लिए, लेकिन, नहीं, आप नहीं, सभी, कोई भी, कर सकते हैं, उसके पास, एक, हमारे, बाहर, दिन, प्राप्त करें, है, उसे, उसके, कैसे, आदमी, नया, अब, बूढ़ा, देखो, दो, रास्ता, जो, लड़का, किया, उसके, चलो, डाल, कहो, वह भी, उपयोग करें |

| बार-बार चार-अक्षर शब्द | कि, के साथ, यह, विल, आपका, से, वे, जानते हैं, चाहते हैं, चाहते हैं, अच्छा, बहुत, कुछ, कुछ, समय |

* उपरोक्त तालिका में जानकारी साइमन सिंह वेबसाइट, http: // www से उधार ली गई थी.सिमोनसिंह.net/the_black_chamber/hintsandtips.एचटीएम

आमतौर पर, Ciphertext में विराम चिह्न को हटा दिया जाता है और Ciphertext को ‘giuif gceii prctp nnduc eiqpr cnizz’ जैसे ब्लॉक में डाल दिया जाता है, जो पिछले ट्रिक्स को काम करने से रोकता है. हालांकि, अंग्रेजी की कई अन्य विशेषताएं हैं जिनका उपयोग किया जा सकता है. नीचे दी गई तालिका कुछ अन्य तथ्यों को सूचीबद्ध करती है जिनका उपयोग सही कुंजी निर्धारित करने के लिए किया जा सकता है. प्रत्येक नियम के लिए केवल कुछ सबसे आम उदाहरण दिए गए हैं.

अन्य भाषाओं के बारे में जानकारी के लिए, विभिन्न भाषाओं के लिए पत्र आवृत्तियों को देखें.

| सबसे लगातार एकल अक्षर | E t a o i n s h r d l u u |

| सबसे लगातार डिग्राफ | वें एर पर एक आरई में वह एड एन डी हा में en es या nt ea ti to to st io le है |

| सबसे लगातार ट्रिग्राफ | और tha ent आयन tio के लिए nde के लिए nce edt tis oft sth men है |

| सबसे आम युगल | ss ee tt ff ll mm ooo |

| सबसे लगातार प्रारंभिक पत्र | T o a w b c d s f m r h i y e e g l n p u j k k |

| सबसे लगातार अंतिम पत्र | E s t d n r y f l o o g h a k m p u w |

* उपरोक्त तालिका में जानकारी साइमन सिंह वेबसाइट, http: // www से उधार ली गई थी.सिमोनसिंह.net/the_black_chamber/hintsandtips.एचटीएम

और भी ट्रिक्स हैं जिनका उपयोग यहां सूचीबद्ध लोगों के अलावा किया जा सकता है, शायद एक दिन उन्हें यहां शामिल किया जाएगा. इस बीच अधिक जानकारी खोजने के लिए अपने पसंदीदा खोज इंजन का उपयोग करें.

संदर्भ §

- विकिपीडिया में इस एल्गोरिथ्म के एन्क्रिप्शन/डिक्रिप्शन प्रक्रिया, इतिहास और क्रिप्टनालिसिस का एक अच्छा विवरण है

- साइमन सिंह की ‘द कोड बुक’ सिफर और कोड के लिए एक उत्कृष्ट परिचय है, और इसमें प्रतिस्थापन सिफर पर एक खंड शामिल है.

- सिंह, साइमन (2000). द कोड बुक: द साइंस ऑफ़ सिक्योरिटी से प्राचीन मिस्र से क्वांटम क्रिप्टोग्राफी . आईएसबीएन 0-385-49532-3.

साइमन सिंह की वेब साइट में कुछ अच्छे प्रतिस्थापन सिफर सॉल्विंग टूल हैं:

- http: // www.सिमोनसिंह.net/the_black_chamber/frequencyalysis.एचटीएमएल

- http: // www.सिमोनसिंह.net/the_black_chamber/frequencyPuzzle.एचटीएम

- http: // www.सिमोनसिंह.net/the_black_chamber/hintsandtips.एचटीएम

पारंपरिक सिफर

दूसरे अध्याय में, हमने आधुनिक क्रिप्टोग्राफी के मूल सिद्धांतों पर चर्चा की. हमने एक टूलकिट के साथ क्रिप्टोग्राफी को समान किया जहां विभिन्न क्रिप्टोग्राफिक तकनीकों को मूल उपकरण माना जाता है. इन उपकरणों में से एक सममित कुंजी एन्क्रिप्शन है जहां एन्क्रिप्शन और डिक्रिप्शन के लिए उपयोग की जाने वाली कुंजी समान है.

इस अध्याय में, हम इस तकनीक और इसके अनुप्रयोगों पर विभिन्न क्रिप्टोसिस्टम्स को विकसित करने के लिए चर्चा करते हैं.

पहले क्रिप्टोग्राफिक सिस्टम

आगे बढ़ने से पहले, आपको ऐतिहासिक क्रिप्टोसिस्टम्स के बारे में कुछ तथ्य जानने की आवश्यकता है –

- ये सभी सिस्टम हैं सममित कुंजी एन्क्रिप्शन के आधार पर योजना.

- इन प्रणालियों को प्रदान करने वाली एकमात्र सुरक्षा सेवा सूचना की गोपनीयता है.

- आधुनिक प्रणालियों के विपरीत जो डिजिटल हैं और डेटा को बाइनरी नंबर के रूप में मानते हैं, पहले के सिस्टम ने मूल तत्व के रूप में अक्षर पर काम किया.

इन पहले क्रिप्टोग्राफिक प्रणालियों को भी सिफर के रूप में संदर्भित किया जाता है. सामान्य तौर पर, एक सिफर केवल एक एन्क्रिप्शन, और इसी डिक्रिप्शन दोनों के लिए चरणों (एक एल्गोरिथ्म) का एक सेट है.

सीज़र सिफर

यह एक मोनो-अल्फैबेटिक सिफर है, जिसमें प्लेनटेक्स्ट के प्रत्येक अक्षर को सिफरटेक्स्ट बनाने के लिए एक अन्य पत्र द्वारा प्रतिस्थापित किया जाता है. यह प्रतिस्थापन सिफर योजना का एक सरलतम रूप है.

इस क्रिप्टोसिस्टम को आमतौर पर कहा जाता है शिफ्ट सिफर. अवधारणा प्रत्येक वर्णमाला को एक और वर्णमाला द्वारा बदलना है जो 0 और 25 के बीच कुछ निश्चित संख्या द्वारा ‘शिफ्ट’ है.

इस प्रकार की योजना के लिए, प्रेषक और रिसीवर दोनों वर्णमाला को स्थानांतरित करने के लिए ‘गुप्त शिफ्ट नंबर’ पर सहमत हैं. यह संख्या जो 0 और 25 के बीच है, एन्क्रिप्शन की कुंजी बन जाती है.

‘सीज़र सिफर’ नाम का उपयोग कभी -कभी शिफ्ट सिफर का वर्णन करने के लिए किया जाता है जब ‘तीन की शिफ्ट’ का उपयोग किया जाता है.

शिफ्ट सिफर की प्रक्रिया

- एक प्लेनटेक्स्ट अक्षर को एन्क्रिप्ट करने के लिए, प्रेषक स्लाइडिंग शासक को प्लेनटेक्स्ट अक्षरों के पहले सेट के नीचे स्थित करता है और इसे गुप्त पारी के पदों की संख्या से छोड़ देता है.

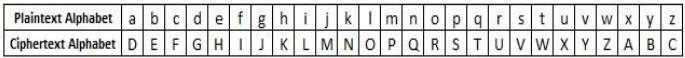

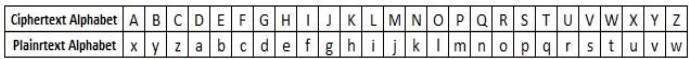

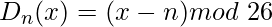

- प्लेनटेक्स्ट लेटर को तब स्लाइडिंग शासक पर सिफरटेक्स्ट लेटर में एन्क्रिप्ट किया जाता है. इस प्रक्रिया का परिणाम तीन पदों के एक सहमत बदलाव के लिए निम्नलिखित चित्रण में दर्शाया गया है. इस मामले में, प्लेनटेक्स्ट ‘ट्यूटोरियल’ को Ciphertext ‘Wxwruldo’ के लिए एन्क्रिप्ट किया गया है. यहाँ 3 की पारी के लिए सिफरटेक्स्ट वर्णमाला है –

- Ciphertext प्राप्त करने पर, रिसीवर जो गुप्त पारी को भी जानता है, वह अपने स्लाइडिंग शासक को सिफर्टेक्स्ट वर्णमाला के नीचे स्थित करता है और इस मामले में इसे सहमत शिफ्ट नंबर, 3 द्वारा सही करने के लिए स्लाइड करता है।.

- वह तब स्लाइडिंग शासक पर प्लेनटेक्स्ट लेटर द्वारा सिफरटेक्स्ट लेटर को बदल देता है. इसलिए Ciphertext ‘wxwruldo’ को ‘ट्यूटोरियल’ के लिए डिक्रिप्ट किया गया है. 3 की एक पारी के साथ एन्कोड किए गए एक संदेश को डिक्रिप्ट करने के लिए, नीचे दिखाए गए अनुसार ‘-3’ की एक शिफ्ट का उपयोग करके प्लेनटेक्स्ट वर्णमाला उत्पन्न करें-

सुरक्षा मूल्य

सीज़र सिफर है एक सुरक्षित नहीं क्रिप्टोसिस्टम क्योंकि बाहर की कोशिश करने के लिए केवल 26 संभावित कुंजी हैं. एक हमलावर उपलब्ध सीमित कंप्यूटिंग संसाधनों के साथ एक संपूर्ण महत्वपूर्ण खोज कर सकता है.

सरल प्रतिस्थापन सिफर

यह सीज़र सिफर के लिए एक सुधार है. कुछ संख्या में अक्षर को स्थानांतरित करने के बजाय, यह योजना वर्णमाला में अक्षरों के कुछ क्रमपरिवर्तन का उपयोग करती है.

उदाहरण के लिए, ए.बी…..Y.जेड और जेड.Y …… b.A वर्णमाला में सभी अक्षरों के दो स्पष्ट क्रमपरिवर्तन हैं. क्रमचय कुछ और कुछ नहीं है, लेकिन अक्षर के एक सेट में सेट किया गया है.

वर्णमाला में 26 अक्षरों के साथ, संभावित क्रमपरिवर्तन 26 हैं! (26 का तथ्यात्मक) जो 4×10 26 के बराबर है . प्रेषक और रिसीवर इन संभावित क्रमचय में से किसी एक को Ciphertext वर्णमाला के रूप में चुन सकते हैं. यह क्रमचय योजना की गुप्त कुंजी है.

सरल प्रतिस्थापन सिफर की प्रक्रिया

- अक्षर A, B, C लिखें. प्राकृतिक क्रम में z.

- प्रेषक और रिसीवर वर्णमाला के अक्षरों के बेतरतीब ढंग से चयनित क्रमचय पर निर्णय लेते हैं.

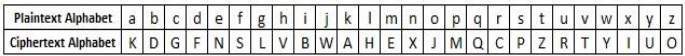

- प्राकृतिक क्रम वर्णमाला के नीचे, वर्णमाला के अक्षरों के चुने हुए क्रमचय को लिखें. एन्क्रिप्शन के लिए, प्रेषक प्रत्येक प्लेनटेक्स्ट अक्षरों को प्रतिस्थापन पत्र को प्रतिस्थापित करके बदल देता है जो सीधे तालिका में इसके नीचे है. यह प्रक्रिया निम्नलिखित चित्रण में दिखाई गई है. इस उदाहरण में, चुने हुए क्रमपरिवर्तन K, D, G है, . हे. प्लेनटेक्स्ट ‘पॉइंट’ को ‘MJBXZ’ में एन्क्रिप्ट किया गया है.

यहाँ एक जंबल सिफरटेक्स्ट वर्णमाला है, जहां सिफरटेक्स्ट लेटर्स का क्रम एक कुंजी है.

- Ciphertext प्राप्त करने पर, रिसीवर, जो यादृच्छिक रूप से चुने हुए क्रमचय को भी जानता है, शीर्ष पंक्ति में संगत प्लेनटेक्स्ट अक्षर के साथ नीचे की पंक्ति पर प्रत्येक सिफरटेक्स्ट लेटर को बदल देता है. Ciphertext ‘mjbxz’ को ‘बिंदु’ पर डिक्रिप्ट किया गया है.

सुरक्षा मूल्य

सरल प्रतिस्थापन सिफर सीज़र सिफर पर काफी सुधार है. कुंजी की संभावित संख्या बड़ी है (26)!) और यहां तक कि आधुनिक कंप्यूटिंग सिस्टम अभी तक पर्याप्त शक्तिशाली नहीं हैं ताकि सिस्टम को तोड़ने के लिए आराम से एक ब्रूट फोर्स अटैक लॉन्च किया जा सके. हालांकि, साधारण प्रतिस्थापन सिफर में एक साधारण डिज़ाइन है और यह दोषों को डिजाइन करने के लिए प्रवण है, स्पष्ट क्रमचय चुनना, यह क्रिप्टोसिस्टम आसानी से टूट सकता है.

मोनोलाफैबेटिक और पॉलीलफैबेटिक सिफर

Monoalphabetic सिफर एक प्रतिस्थापन सिफर है जिसमें किसी दिए गए कुंजी के लिए, प्रत्येक सादे वर्णमाला के लिए सिफर वर्णमाला पूरे एन्क्रिप्शन प्रक्रिया में तय किया गया है. जैसे.

इस अध्याय में पहले से हमने जिन प्रतिस्थापन सिफर पर चर्चा की है, वे सभी मोनोलाफैबेटिक हैं; ये सिफर क्रिप्टेनालिसिस के लिए अतिसंवेदनशील होते हैं.

पॉलीलफैबेटिक सिफर एक प्रतिस्थापन सिफर है जिसमें एन्क्रिप्शन प्रक्रिया के दौरान विभिन्न स्थानों पर सादे वर्णमाला के लिए सिफर वर्णमाला अलग हो सकती है. अगले दो उदाहरण, Playfair और vigenere Ciphers पॉलीलफैबेटिक सिफर हैं.

प्लेफेयर सिफर

इस योजना में, अक्षरों के जोड़े को एन्क्रिप्ट किया जाता है, एकल अक्षरों के बजाय सरल प्रतिस्थापन सिफर के मामले में.

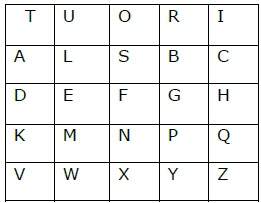

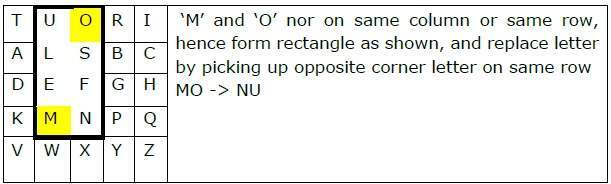

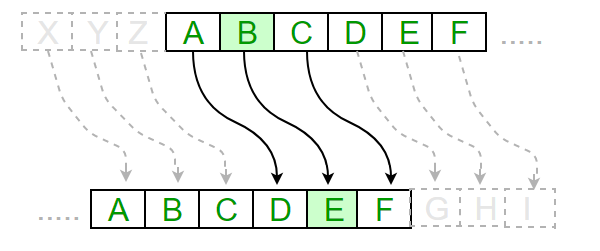

PlayFair Cipher में, शुरू में एक प्रमुख तालिका बनाई जाती है. कुंजी तालिका अक्षर का 5 × 5 ग्रिड है जो प्लेनटेक्स्ट को एन्क्रिप्ट करने के लिए कुंजी के रूप में कार्य करता है. 25 अक्षर में से प्रत्येक अद्वितीय होना चाहिए और वर्णमाला का एक अक्षर (आमतौर पर j) तालिका से छोड़ा जाता है क्योंकि हमें 26 के बजाय केवल 25 अक्षर की आवश्यकता है. यदि प्लेनटेक्स्ट में j होता है, तो इसे I द्वारा प्रतिस्थापित किया जाता है.

प्रेषक और रिसीवर एक विशेष कुंजी पर, ‘ट्यूटोरियल’ कहते हैं. एक प्रमुख तालिका में, तालिका में पहले वर्ण (बाएं से दाएं) वाक्यांश है, डुप्लिकेट अक्षरों को छोड़कर. तालिका के बाकी हिस्सों को प्राकृतिक क्रम में वर्णमाला के शेष अक्षरों से भरा जाएगा. प्रमुख तालिका बाहर काम करती है –

PlayFair Cipher की प्रक्रिया

- सबसे पहले, एक प्लेनटेक्स्ट संदेश को दो अक्षरों (डिग्राफ) के जोड़े में विभाजित किया गया है. यदि अक्षर की एक विषम संख्या है, तो अंतिम पत्र में एक z जोड़ा जाता है. हम कहते हैं कि हम “पैसे छिपाने” के संदेश को एन्क्रिप्ट करना चाहते हैं. इसे – हाय डे मो ने yz के रूप में लिखा जाएगा

- एन्क्रिप्शन के नियम हैं –

- यदि दोनों अक्षर एक ही कॉलम में हैं, तो प्रत्येक के नीचे पत्र लें (यदि नीचे पर वापस जा रहे हैं तो)

टी यू हे आर मैं ‘H’ और ’I’ एक ही कॉलम में हैं, इसलिए उन्हें बदलने के लिए उनके नीचे पत्र लें. हाय → क्यूसी ए एल एस बी सी डी इ एफ जी एच क एम एन पी क्यू वी डब्ल्यू एक्स Y जेड टी यू हे आर मैं ‘D’ और ’E’ एक ही पंक्ति में हैं, इसलिए उन्हें बदलने के लिए उन्हें दाईं ओर पत्र लें. डे → ईएफ ए एल एस बी सी डी इ एफ जी एच क एम एन पी क्यू वी डब्ल्यू एक्स Y जेड

- यदि पूर्ववर्ती दो नियमों में से कोई भी सत्य नहीं है, तो दो अक्षरों के साथ एक आयत बनाएं और आयत के क्षैतिज विपरीत कोने पर पत्र लें.

इन नियमों का उपयोग करते हुए, ‘ट्यूटोरियल’ की कुंजी के साथ ‘छिपाने के पैसे’ के एन्क्रिप्शन का परिणाम होगा –

PlayFair सिफर को डिक्रिप्ट करना उतना ही सरल है जितना कि रिवर्स में एक ही प्रक्रिया करना. रिसीवर में एक ही कुंजी है और वह एक ही कुंजी तालिका बना सकता है, और फिर उस कुंजी का उपयोग करके किए गए किसी भी संदेश को डिक्रिप्ट कर सकता है.

सुरक्षा मूल्य

यह एक प्रतिस्थापन सिफर भी है और सरल प्रतिस्थापन सिफर की तुलना में तोड़ना मुश्किल है. प्रतिस्थापन सिफर के मामले में, क्रिप्टेनालिसिस प्लेफेयर सिफर पर भी संभव है, हालांकि यह 26 अलग -अलग संभावित अक्षर के बजाय 625 संभावित जोड़े अक्षरों (25×25 अक्षर) के खिलाफ होगा।.

PlayFair सिफर का उपयोग मुख्य रूप से महत्वपूर्ण, अभी तक गैर-महत्वपूर्ण रहस्यों की रक्षा के लिए किया गया था, क्योंकि इसका उपयोग करने के लिए जल्दी है और किसी विशेष उपकरण की आवश्यकता नहीं है.

विजेनियर सिफर

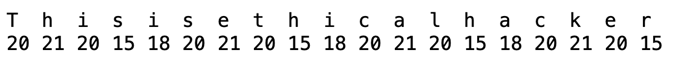

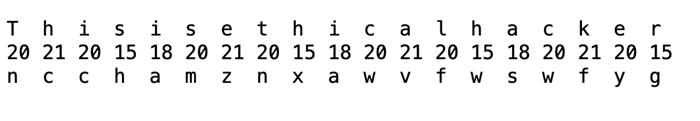

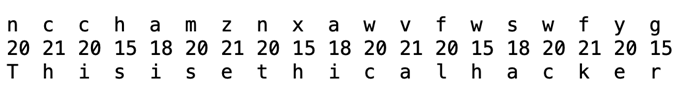

सिफर की यह योजना एक कुंजी के रूप में एक टेक्स्ट स्ट्रिंग (कहें, एक शब्द) का उपयोग करती है, जिसका उपयोग तब प्लेनटेक्स्ट पर कई पारियों को करने के लिए किया जाता है.

उदाहरण के लिए, मान लें कि कुंजी ‘बिंदु’ है. कुंजी की प्रत्येक वर्णमाला को उसके संबंधित संख्यात्मक मान में बदल दिया जाता है: इस मामले में,

P → 16, O → 15, I → 9, N → 14, और T → 20.

इस प्रकार, कुंजी है: 16 15 9 14 20.

विजेनियर सिफर की प्रक्रिया

- प्रेषक और रिसीवर एक कुंजी पर निर्णय लेते हैं. कहो ‘बिंदु’ कुंजी है. इस कुंजी का संख्यात्मक प्रतिनिधित्व ‘16 15 9 14 20 ‘है.

- प्रेषक संदेश को एन्क्रिप्ट करना चाहता है, ‘दक्षिण पूर्व से हमला’. वह प्लेनटेक्स्ट और न्यूमेरिक की को निम्नानुसार व्यवस्थित करेगा –

- अब वह प्रत्येक प्लेनटेक्स्ट वर्णमाला को नीचे लिखी गई संख्या के द्वारा Ciphertext बनाने के लिए बदल देता है जैसा कि नीचे दिखाया गया है –

- यहां, प्रत्येक प्लेनटेक्स्ट वर्ण को एक अलग राशि द्वारा स्थानांतरित कर दिया गया है – और यह राशि कुंजी द्वारा निर्धारित की जाती है. कुंजी संदेश के आकार से कम या बराबर होनी चाहिए.

- डिक्रिप्शन के लिए, रिसीवर एक ही कुंजी का उपयोग करता है और प्लेनटेक्स्ट को प्राप्त करने के लिए रिवर्स ऑर्डर में प्राप्त होने वाले सिफरटेक्स्ट को शिफ्ट.

सुरक्षा मूल्य

Vigenere Cipher को Ciphertext पर Cryptanalysis की प्रभावशीलता को कम करने और एक क्रिप्टोसिस्टम को और अधिक मजबूत बनाने के लिए मानक सीज़र सिफर को ट्विक करके डिज़ाइन किया गया था. यह काफी है एक नियमित सीज़र सिफर की तुलना में अधिक सुरक्षित.

इतिहास में, यह नियमित रूप से संवेदनशील राजनीतिक और सैन्य जानकारी की रक्षा के लिए उपयोग किया गया था. इसे के रूप में संदर्भित किया गया था अजेय सिफर कठिनाई के कारण यह क्रिप्टेनालिसिस के लिए तैयार हो गया.

विजेनियर सिफर के वेरिएंट

विगेनेरे सिफर के दो विशेष मामले हैं –

- कीवर्ड लंबाई वादी संदेश के समान है. इस मामले को कहा जाता है वर्नम सिफर. यह ठेठ vigenere सिफर की तुलना में अधिक सुरक्षित है.

- Vigenere Cipher सही गोपनीयता के साथ एक क्रिप्टोसिस्टम बन जाता है, जिसे कहा जाता है एक समय पैड.

एक समय पैड

परिस्थितियां हैं –

- कीवर्ड की लंबाई प्लेनटेक्स्ट की लंबाई के समान है.

- कीवर्ड अक्षर का एक यादृच्छिक रूप से उत्पन्न स्ट्रिंग है.

- कीवर्ड का उपयोग केवल एक बार किया जाता है.

सुरक्षा मूल्य

आइए हम एक बार के पैड के साथ शिफ्ट सिफर की तुलना करें.

शिफ्ट सिफर – तोड़ने के लिए आसान

शिफ्ट सिफर के मामले में, पूरे संदेश में 1 और 25 के बीच बदलाव हो सकता था. यह एक बहुत छोटा आकार है, और बल बल के लिए बहुत आसान है. हालांकि, प्रत्येक चरित्र के साथ अब 1 और 26 के बीच अपनी व्यक्तिगत पारी है, संभव कुंजियाँ संदेश के लिए तेजी से बढ़ती हैं.

एक बार का पैड-तोड़ना असंभव है

हम कहते हैं, हम एक बार के पैड के साथ “बिंदु” नाम को एन्क्रिप्ट करते हैं. यह एक 5 अक्षर पाठ है. ब्रूट फोर्स द्वारा सिफरटेक्स्ट को तोड़ने के लिए, आपको (26 x 26 x 26 x 26 x 26) = 26 5 = 11881376 बार चाबियों की सभी संभावनाओं को आज़माने की आवश्यकता है।. यह 5 अक्षर के साथ एक संदेश के लिए है. इस प्रकार, एक लंबे संदेश के लिए, गणना हर अतिरिक्त वर्णमाला के साथ तेजी से बढ़ती है. यह कम्प्यूटेशनल रूप से क्रूर बल द्वारा सिफरटेक्स्ट को तोड़ना असंभव बनाता है.

ट्रांसपोज़िशन सिफर

यह एक अन्य प्रकार का सिफर है जहां प्लेनटेक्स्ट में वर्णमाला का क्रम सिफरटेक्स्ट बनाने के लिए पुनर्व्यवस्थित है. वास्तविक प्लेनटेक्स्ट अक्षर को प्रतिस्थापित नहीं किया जाता है.

एक उदाहरण एक ‘सरल स्तंभ ट्रांसपोज़िशन’ सिफर है जहां प्लेनटेक्स्ट को एक निश्चित वर्णमाला चौड़ाई के साथ क्षैतिज रूप से लिखा जाता है. फिर Ciphertext को लंबवत रूप से पढ़ा जाता है जैसा कि दिखाया गया है.

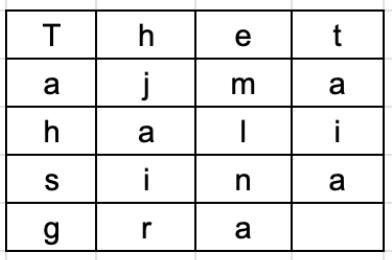

उदाहरण के लिए, प्लेनटेक्स्ट “गोल्डन स्टैचू ग्यारहवीं गुफा में है” और गुप्त यादृच्छिक कुंजी चुना “पांच” है. हम इस पाठ को क्षैतिज रूप से तालिका में कुंजी मान के बराबर कॉलम की संख्या के साथ व्यवस्थित करते हैं. परिणामी पाठ नीचे दिखाया गया है.

Ciphertext पहले से अंतिम कॉलम से नीचे की ओर कॉलम को पढ़कर प्राप्त किया जाता है. Ciphertext ‘gnuneaoseenvltilttedasehetivc ‘है.

डिक्रिप्ट करने के लिए, रिसीवर समान तालिका तैयार करता है. कॉलम की संख्या कुंजी संख्या के बराबर है. पंक्तियों की संख्या अगले पूर्णांक मान के लिए भागफल के प्रमुख मूल्य और राउंडिंग द्वारा कुल सिफरटेक्स्ट वर्णमालाओं की संख्या को विभाजित करके प्राप्त की जाती है.

रिसीवर तब प्राप्त सिफरटेक्स्ट को लंबवत रूप से नीचे और बाएं से दाएं कॉलम लिखता है. पाठ प्राप्त करने के लिए, वह क्षैतिज रूप से बाएं से दाएं और ऊपर से नीचे की पंक्ति तक पढ़ता है.

अपने करियर को किकस्टार्ट करें

पाठ्यक्रम को पूरा करके प्रमाणित करें

क्रिप्टोग्राफी में सीज़र सिफर

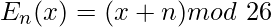

(शिफ्ट एन के साथ एन्क्रिप्शन चरण)

(शिफ्ट एन के साथ डिक्रिप्शन चरण)

उदाहरण :

मूलपाठ : Abcdefghijklmnopqrstuvwxyz बदलाव: २३ सिफ़र: XYZABCDEFGHIJKLMNOPQRSTUVW मूलपाठ : हमला बदलाव: ४ सिफ़र: Exxegoexsrgi

लाभ:

- इस प्रकार लागू करना और उपयोग करना आसान है, शुरुआती लोगों के लिए एन्क्रिप्शन के बारे में जानने के लिए उपयुक्त है.

- शारीरिक रूप से लागू किया जा सकता है, जैसे कि घूर्णन डिस्क के एक सेट या कार्ड के एक सेट के साथ, जिसे स्काईटेल के रूप में जाना जाता है, जो कुछ स्थितियों में उपयोगी हो सकता है.

- पूर्व-साझा जानकारी के केवल एक छोटे से सेट की आवश्यकता है.

- अधिक सुरक्षित संस्करण बनाने के लिए आसानी से संशोधित किया जा सकता है, जैसे कि एक से अधिक शिफ्ट मान या कीवर्ड का उपयोग करके.

नुकसान:

- यह आधुनिक डिक्रिप्शन विधियों के खिलाफ सुरक्षित नहीं है.

- ज्ञात-प्लेनटेक्स्ट हमलों के लिए कमजोर, जहां एक हमलावर के पास एक ही संदेश के एन्क्रिप्टेड और अनएन्क्रिप्टेड दोनों संस्करणों तक पहुंच है.

- संभव कुंजियों की छोटी संख्या का मतलब है कि एक हमलावर आसानी से सभी संभव कुंजियों को आज़मा सकता है जब तक कि सही नहीं पाया जाता है, यह एक क्रूर बल हमले के लिए असुरक्षित हो जाता है.

- यह लंबे पाठ एन्क्रिप्शन के लिए उपयुक्त नहीं है क्योंकि यह दरार करना आसान होगा.

- यह सुरक्षित संचार के लिए उपयुक्त नहीं है क्योंकि यह आसानी से टूट जाता है.

- एक संदेश में गोपनीयता, अखंडता और प्रामाणिकता प्रदान नहीं करता है.

सीज़र सिफर की विशेषताएं:

- प्रतिस्थापन सिफर: सीज़र सिफर एक प्रकार का प्रतिस्थापन सिफर होता है, जहां प्लेनटेक्स्ट में प्रत्येक अक्षर को एक अक्षर से बदल दिया जाता है।.

- फिक्स्ड कुंजी: सीज़र सिफर एक निश्चित कुंजी का उपयोग करता है, जो उन पदों की संख्या है जिसके द्वारा पत्रों को स्थानांतरित किया जाता है. यह कुंजी प्रेषक और रिसीवर दोनों के लिए जाना जाता है.

- सममित एन्क्रिप्शन: सीज़र सिफर एक सममित एन्क्रिप्शन तकनीक है, जिसका अर्थ है कि एन्क्रिप्शन और डिक्रिप्शन दोनों के लिए एक ही कुंजी का उपयोग किया जाता है.

- लिमिटेड कीसस्पेस: सीज़र सिफर में केवल 26 संभावित कुंजियों की बहुत सीमित कीस्पेस है, क्योंकि अंग्रेजी वर्णमाला में केवल 26 अक्षर हैं.

- ब्रूट फोर्स अटैक के लिए असुरक्षित: सीज़र सिफर क्रूर बल के हमलों के लिए असुरक्षित है, क्योंकि कोशिश करने के लिए केवल 26 संभावित कुंजी हैं.

- लागू करना आसान है: सीज़र सिफर को लागू करना बहुत आसान है और केवल सरल अंकगणितीय संचालन की आवश्यकता है, जिससे यह सरल एन्क्रिप्शन कार्यों के लिए एक लोकप्रिय विकल्प बन जाता है.

सीज़र सिफर के लिए नियम:

- 1 और 25 के बीच एक संख्या चुनें. यह आपका “शिफ्ट” मूल्य होगा.

- A से Z तक, क्रम में वर्णमाला के अक्षरों को लिखें.

- वर्णमाला के प्रत्येक अक्षर को “शिफ्ट” मान द्वारा शिफ्ट करें. उदाहरण के लिए, यदि शिफ्ट मान 3 है, तो ए डी हो जाएगा, बी ई हो जाएगा, सी एफ हो जाएगा, और इसी तरह.

- प्रत्येक पत्र को संबंधित शिफ्ट किए गए पत्र के साथ बदलकर अपने संदेश को एन्क्रिप्ट करें. उदाहरण के लिए, यदि शिफ्ट मान 3 है, तो “हैलो” शब्द “खुरे” बन जाएगा.

- संदेश को डिक्रिप्ट करने के लिए, बस प्रत्येक पत्र को उसी राशि से वापस स्थानांतरित करके प्रक्रिया को उल्टा करें. उदाहरण के लिए, यदि शिफ्ट मान 3 है, तो एन्क्रिप्टेड संदेश “खुरे” “हैलो” बन जाएगा.

सीज़र सिफर के लिए एल्गोरिथ्म:

इनपुट:

- 1 और 25 के बीच एक शिफ्ट मान चुनें.

- A से z तक क्रम में वर्णमाला लिखें.

- शिफ्ट मान द्वारा मूल वर्णमाला के प्रत्येक अक्षर को स्थानांतरित करके एक नई वर्णमाला बनाएं. उदाहरण के लिए, यदि शिफ्ट मान 3 है, तो नई वर्णमाला होगी:

- A B C D E F G H I J K L M N O P Q R S T U V W X Y Z

D e f g h i j k l m n o p q r s t u v w x y z a b c - संदेश के प्रत्येक अक्षर को नए वर्णमाला से संबंधित पत्र के साथ बदलें. उदाहरण के लिए, यदि शिफ्ट मान 3 है, तो “हैलो” शब्द “खुरे” बन जाएगा.

- संदेश को डिक्रिप्ट करने के लिए, प्रत्येक अक्षर को उसी राशि से वापस शिफ्ट करें. उदाहरण के लिए, यदि शिफ्ट मान 3 है, तो एन्क्रिप्टेड संदेश “खुरे” “हैलो” बन जाएगा.

प्रक्रिया:

- दिए गए पाठ को एक समय में एक चरित्र को पार करें .

- प्रत्येक वर्ण के लिए, दिए गए चरित्र को नियम के अनुसार बदल दें, यह इस बात पर निर्भर करता है कि हम पाठ को एन्क्रिप्ट कर रहे हैं या डिक्रिप्ट कर रहे हैं.

- उत्पन्न नया स्ट्रिंग लौटाएं.

एक प्रोग्राम जो एक पाठ (स्ट्रिंग) और शिफ्ट वैल्यू (इंटेगर) प्राप्त करता है और एन्क्रिप्टेड टेक्स्ट देता है.