VPN 프로토콜 : PPTP vs L2TP / IPSec vs SSTP vs IKEv2 / IPsec

인터넷 보안은 오늘날 세계에서 중요한 주제가되었습니다. 컴퓨터를 사용하든 스마트 폰을 사용하든 온라인에 접속할 때마다, 귀하의 개인 정보는 위험에 노출됩니다. 해커가 데이터를 훔치려 고 시도하고 있으며 어떤 회사를 신뢰할지조차 확신 할 수 없습니다.

인터넷에서 개인 정보 보호에 대해 진지하게 알고 싶다면 최선의 조치는 좋은 가상 사설망 (VPN) 서비스에 투자 모든 기기에서 사용할 수 있습니다. 뉴스에서 VPN에 대해 들어봤을 지 모르지만 VPN의 작동 방식이 확실하지 않을 수 있습니다..

이 기사에서는 VPN 사용의 이점을 살펴보고 오늘날 사용되는 다양한 프로토콜에 대해 살펴 보겠습니다. 모든 VPN이 동일한 것은 아니며, 사용하기로 선택한 프로토콜 기술이 중요한 이유입니다..

Contents

VPN을 사용해야하는 이유

VPN의 기능을 이해하는 가장 쉬운 방법은 바쁜 고속도로에서 VPN을 자신의 개인 터널로 생각하는 것입니다.

일반 인터넷 연결을 사용하면 모든 트래픽이 가정의 Wi-Fi 네트워크를 통해 개방 된 인터넷으로 흐릅니다. 인터넷 서비스 제공 업체 (ISP)는이 데이터를 적절한 장소로 라우팅 할 책임이 있습니다..

VPN 클라이언트를 켜면 공개 인터넷에 도달하기 전에 먼저 트래픽이 보안 터널을 통해 전송됩니다. 데이터는 여전히 ISP의 네트워크를 통해 이동하지만 완전히 암호화되어 해커가 가로 채서 해독 할 수 없음. 또한 VPN은 익명의 IP 주소를 제공하므로 온라인 활동을 추적하기가 더 어렵습니다..

일반적으로 인터넷에 연결할 때 VPN을 사용하는 것이 좋습니다. VPN 클라이언트는 태블릿 및 전화를 포함한 모든 운영 체제 및 장치 유형에 사용할 수 있습니다. VPN은 사이버 공격에 취약하기 때문에 많이 여행하거나 공공 Wi-Fi 핫스팟에 의존하는 경우 특히 중요합니다..

VPN 프로토콜 개요

온라인으로 검색하면 VPN 클라이언트 및 서비스에 대한 수백 가지 옵션이 있습니다. 서로 정확히 구별되는 것은?

솔루션이 실제로 얼마나 안전하고 안정적인지 결정하므로 VPN 도구가 사용하는 프로토콜 기술에 중점을 두어야합니다..

VPN 기술이 시간이 지남에 따라 발전함에 따라 새로운 프로토콜이 등장했지만 오래된 프로토콜은 선호하지 않았습니다. VPN은 모두 온라인 트래픽 보안과 동일한 기능을 수행하는 것을 목표로하지만 서로 다른 인증 및 암호화 방법을 통해 수행합니다..

인증은 VPN 클라이언트 또는 서비스에 로그인하는 방법과 관련이 있습니다. 자격 증명은 본인을 식별하고 데이터를 비공개로 유지하는 데 필요합니다. VPN 프로토콜의 암호화 방법은 다른 사람이 정보를 훔치고 읽을 수 없도록 실제 정보 인코딩을 처리합니다..

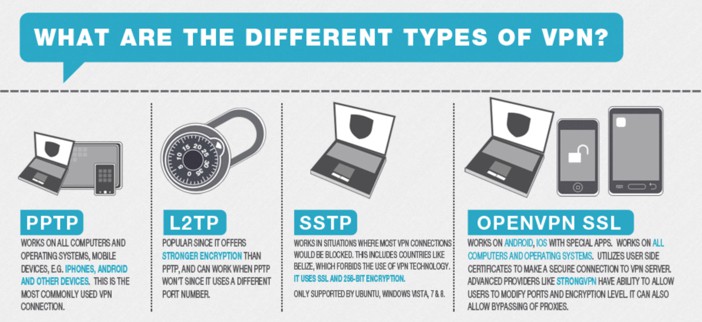

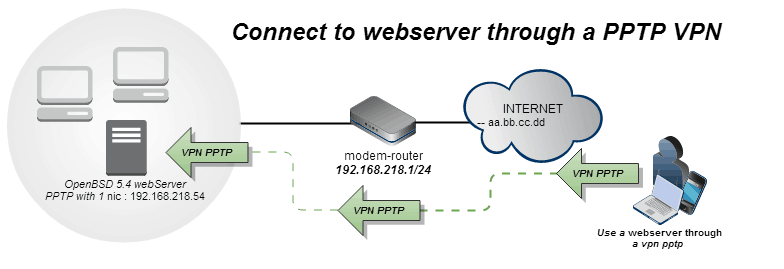

PPTP

VPN 서비스 용으로 개발 된 최초의 네트워크 프로토콜을 PPTP (Point to Point Tunneling Protocol)라고합니다. 인터넷 초기에는 PPTP가 사용 가능한 유일한 VPN 옵션이었습니다. 부분적으로는 Microsoft에서 설계했으며 초기 버전의 Windows 운영 체제에 포함 되었기 때문입니다. 무료 VPN과 최고 호주 VPN 카테고리 목록에서 더 비싼 일부는 PPTP 프로토콜을 사용합니다..

PPTP를 통해 전송 된 트래픽은 TCP (Transport Control Protocol)를 통해 포트 1723을 사용합니다. 다양한 인증 방법을 지원하며 Cisco가 설계 한 프로토콜 인 GRE (Generic Route Encapsulation)를 사용하는 터널을 통해 네트워크 요청을 전달합니다..

PPTP에는 큰 회사가 있지만, 프로토콜에는 많은 보안 문제가 있습니다 그것은 인기를 떨어 뜨 렸습니다. 일부 VPN 서비스는 설정 및 구성이 가장 쉬운 프로토콜이기 때문에 여전히 옵션으로 제공하지만 PPTP 암호화 방법의 취약성으로 인해 일상적인 사용을 신뢰할 수 없음.

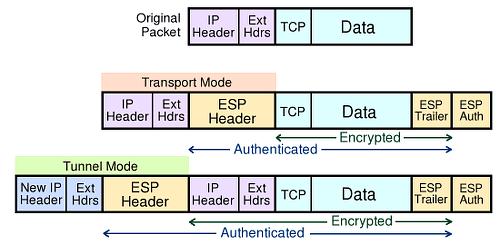

L2TP / IPSec

PPTP에서 첫 번째 보안 결함이 발견 된 후 Cisco는 설계 프로세스로 돌아가 강력한 프로토콜을 작성하는 데 도움을주었습니다. L2TP / IPSec은 실제로 두 개의 개별 부분으로 구성됩니다. 라우팅을위한 L2TP (Layer Two Tunneling Protocol) 및 암호화를위한 IPSec (Internet Protocol Security).

Cisco는 VPN 터널을 데이터 링크 계층이라고하는 네트워크의 계층 2로 전환함으로써 해커가 보안 연결에 침투하는 것을 더욱 어렵게 만들었습니다. 또한 IPSec은 다음과 같이 충분한 보안을 제공하는 256 비트 암호화 키를 추가했습니다. 일급 비밀 준수.

L2TP / IPSec은 대부분의 최신 운영 체제에서 VPN 솔루션으로 제공되지만 일반적으로 구성하는 데 시간이 오래 걸립니다. 또한 L2TP / IPSec의 네트워크 속도가 다른 VPN 프로토콜보다 느릴 수 있습니다. L2TP / IPSec의 추가 보안 기능은 여전히 인터넷 사용자에게 매력적인 옵션입니다..

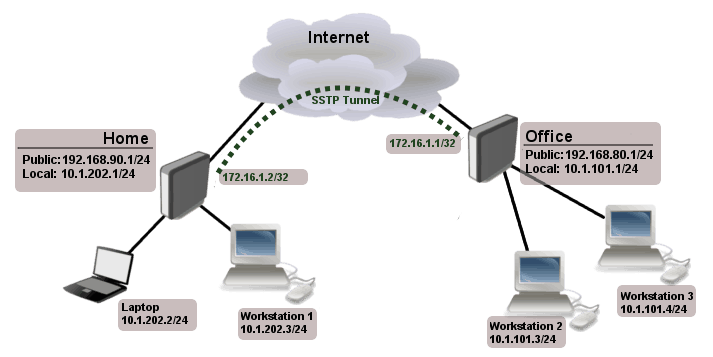

SSTP

VPN은 이제 모든 유형의 장치에 권장되지만 인터넷 초기에는 원격 위치에서 시스템에 안전하게 액세스 할 수있는 방법이 필요한 회사에서 주로 사용했습니다. Microsoft는 회사 세계에서 이러한 우위를 점했기 때문에 서로 다른 VPN 프로토콜의 개발 및 유지 관리에 중요한 역할을했습니다..

SSTP (Secure Socket Tunneling Protocol)는 Microsoft가 프로젝트를 실행하고 완전히 소유 한 프로젝트입니다. TCP 포트 443을 사용하며 웹의 SSL 인증서와 동일한 방식으로 작동하며 브라우저의 URL 주소 옆에 자물쇠 기호로 표시됩니다..

SSTP는 매우 안전한 프로토콜로 간주됩니다, 그러나 Windows 컴퓨터에서만 사용할 수 있으며 다른 제한 사항이 있습니다. 모든 유형의 인터넷 트래픽을 처리 할 수 없으며 주로 원격 데스크톱 사용자가 외부 네트워크의 시스템에 연결하는 데 사용됩니다.

IKEv2 / IPsec

앞에서 언급했듯이 인증은 모든 VPN 작동 방식의 중요한 부분입니다. 보안 터널에서 열린 각 세션은 장치 및 사용자 정보에 할당되므로 웹 요청을 로컬 네트워크로 앞뒤로 라우팅 할 수 있습니다..

L2TP는 IPSec 암호화 프로토콜과 페어링 된 최초의 인증 방법입니다. 오늘날 일부 VPN 제공 업체는 대체 인증 형태로 IKEv2 (Internet Key Exchange 버전 2)를 활성화하는 옵션을 제공합니다. IKEv2는 라우터 기반 VPN 또는 인증서 기반 서비스와 함께 사용할 수 있습니다.

IKEv2 / IPSec는 매우 안전한 VPN 프로토콜 새로운 터널 세션을 협상 할 때의 안정성과 보안 성 때문에 불행히도 일부 모바일 장치는 기본적으로 지원되지 않거나 IKEv1이라는 이전 버전으로 만 구성 할 수 있으며 사이버 공격에 취약 할 수 있습니다..

최고의 호주 거래 플랫폼에서 내 기사를 읽으면 안전한 온라인 거래를위한 프로토콜로 IPsec을 사용하는 것이 좋습니다..

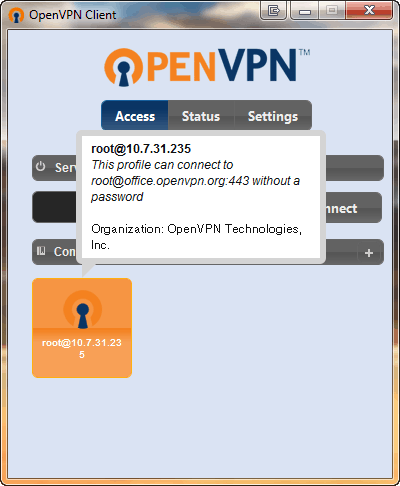

OpenVPN TCP

2000 년대 초, 오픈 소스 개발 커뮤니티는 새로운 대안 VPN 프로토콜을 찾기 시작했습니다. 결과는 현재 무료 또는 상업용 라이센스를 통해 제공되며 TCP 또는 UDP 중 하나의 메커니즘으로 작동 할 수있는 OpenVPN으로 알려져 있습니다..

2000 년대 초, 오픈 소스 개발 커뮤니티는 새로운 대안 VPN 프로토콜을 찾기 시작했습니다. 결과는 현재 무료 또는 상업용 라이센스를 통해 제공되며 TCP 또는 UDP 중 하나의 메커니즘으로 작동 할 수있는 OpenVPN으로 알려져 있습니다..

OpenVPN의 TCP 버전은 PPTP 프로토콜과 동일한 채널을 통해 트래픽을 라우팅하지만 훨씬 안전한 방식으로 처리합니다. 인증 키 교환 중에 SSL이 사용 된 다음 사용자 정의 암호화 방법이 데이터 전송을 보호합니다. 이것의 큰 부분은 OpenSSL 라이브러리입니다. 암호화를위한 암호 및 알고리즘.

OpenVPN TCP는 매우 유연한 프로토콜이지만 공급자 중에서 선택할 때주의해야합니다. 많은 회사들이 OpenVPN TCP 위에서 실행할 타사 플러그인 또는 스크립트 추가. 유용한 기능이 추가 될 수도 있지만 성능에 영향을 미치거나 새로운 보안 문제가 발생할 수도 있습니다..

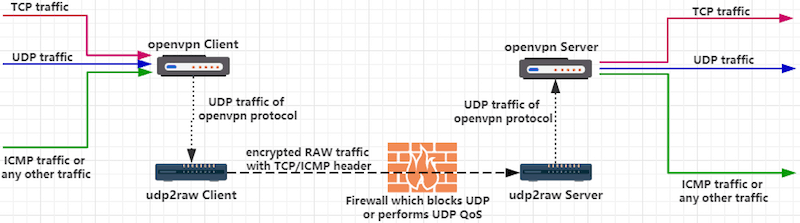

OpenVPN UDP

앞에서 언급했듯이 OpenVPN 프로토콜은 다른 메커니즘에서도 지원됩니다. UDP (User Datagram Protocol) 버전을 사용하면 메시지 발신자와 수신자간에 디지털 핸드 셰이크를 수행 할 필요가없는 상태 비 저장 채널을 통해 데이터가 전송됩니다. TCP에는이 핸드 셰이크가 포함되는데,이 핸드 셰이크에는 시간이 걸리지 만 VPN의 양쪽 끝에서 메시지가 전달되고 확인되도록합니다..

OpenVPN UDP의 목표는 지연 시간을 최대한 줄이십시오 열린 인터넷에 연결할 때. 각 요청은 별도의 핸드 셰이크를 수행 할 필요가 없으므로 VPN 계층은 다른 네트워크 노드의 응답을 기다리지 않고 데이터 패킷을 더 빠르게 이동할 수 있습니다. OpenVPN을 사용하는 대부분의 공급자는 기본적으로 클라이언트가 UDP 옵션을 사용하도록 구성합니다..

UDP 프로토콜은 일정량의 패킷 손실이 예상되고 경험을 망치지 않을 때 오디오, 비디오 또는 게임 서비스 스트리밍에 가장 자주 사용됩니다. OpenVPN과 관련하여 UDP 옵션은 우수한 성능과 속도를 제공하지만 보안 데이터가 항상 의도 한 대상에 도달하지는 않으므로 안정성이 떨어질 수 있습니다.

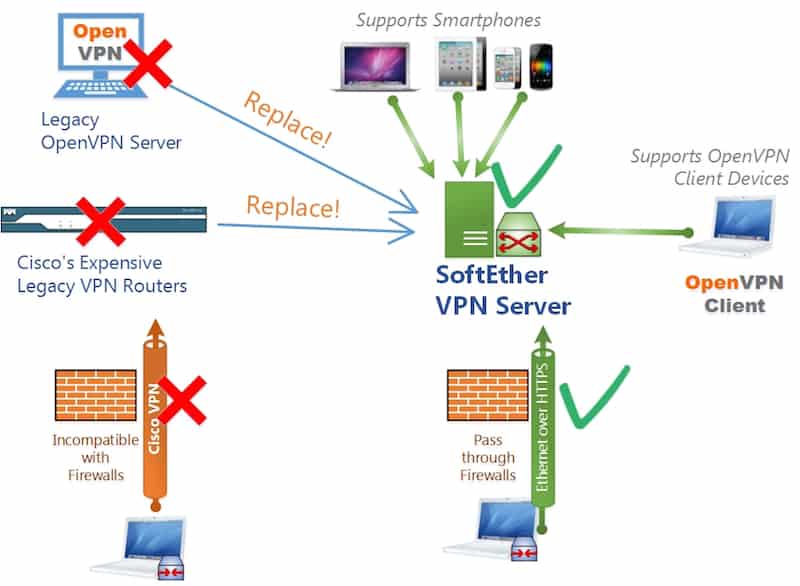

SoftEther

SoftEther는 OpenVPN 및 Microsoft와 Cisco가 유지 관리하는 다른 프로토콜의 대안으로 자체 판매하는 또 다른 오픈 소스 프로젝트입니다. 현재 Mac 및 Windows 컴퓨터뿐만 아니라 다른 Linux 빌드를 실행하는 서버에서도 사용할 수 있습니다.

SoftEther의 가장 큰 장점 중 하나는 다른 모든 VPN 프로토콜과의 호환성입니다. 원격 액세스 또는 사이트 간 터널링을위한 VPN 환경을 설정하면서 이미 소유 한 인프라와 함께 작동 할 수 있습니다. SoftEther는 SSL 표준을 기반으로 사용자 정의 암호화 양식을 사용하지만 여전히 대부분의 일반적인 방화벽 및 보안 차단기와 통합 할 수 있습니다.

SoftEther VPN에는 보안 설정 및 프로토콜을 구성하기위한 사용자 인터페이스가 포함되어 있지만 대부분의 최신 운영 체제에서 제공되는 내장 옵션보다 복잡합니다. SoftEther는 Amazon Web Services 또는 Microsoft Azure와 같은 클라우드 환경에서 가장 잘 작동하며 전체 엔터프라이즈에 배포 할 수 있습니다..

와이어 가드

많은 구형 VPN 프로토콜이 새로운 개발이 거의없는 성숙도에 도달 한 반면, WireGuard 프로토콜은 새로운 옵션 중 하나를 나타내며 오늘날에도 여전히 많은 개발이 진행되고 있습니다. WireGuard의 목표는 개인과 조직 모두에게 간단하고 빠른 VPN 솔루션을 제공하는 것입니다.

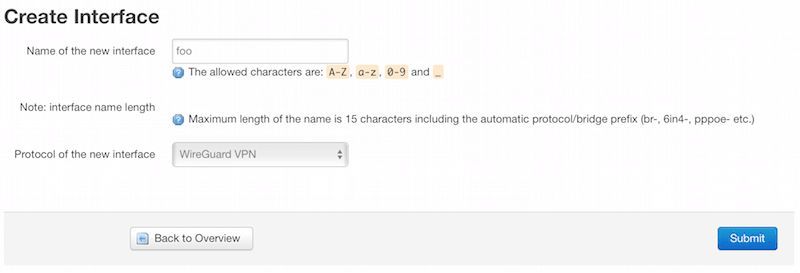

WireGuard는 Linux에서 실행하기위한 프로젝트로 시작되었지만 이제 다른 운영 체제 및 모바일 장치를 지원하도록 확장되었습니다. WireGuard 프로토콜을 설치하면 실제로 낮은 수준의 장치에 내장 된 네트워크 설정에 새로운 인터페이스를 추가하여 외부 간섭을 최소화합니다..

WireGuard는 암호화 방식 덕분에 최신 VPN 솔루션으로 간주됩니다. 이 도구는 암호화 키 라우팅이라는 것을 사용하여 보안 VPN 터널을 통해 허용되는 IP 주소 범위를 제어합니다. 이것은 WireGuard를 통해 서로 통신하는 피어 노드 네트워크에 의존합니다..

WireGuard는 오픈 소스 VPN 솔루션이되기 위해 최선을 다하고 있지만 프로젝트가 아직 안정적인 버전의 소프트웨어를 출시하지 않았기 때문에 여전히 유일한 VPN 도구로 사용하는 데 약간의 위험이 있습니다..

결론

오늘날의 데이터 유출 및 해킹에있어서 온라인 안전을 보장하기위한 조치를 취하는 것이 그 어느 때보 다 중요합니다. 온라인 개인 정보를 유지하는 데있어 중요한 부분은 데이터가 안전한 채널을 통해 흐르도록하는 것입니다. 신뢰할 수있는 VPN 제공 업체 및 도구에 투자하는 것이 최선의 방법입니다.

시장에 나와있는 다양한 VPN 솔루션을 비교할 때는 각 기술이 사용하는 기술과 프로토콜을 조사하십시오. 우리가 보았 듯이 일부 프로토콜은 오래되었지만 다른 프로토콜은 아직 성숙하고 있습니다. VPN 도구를 찾고 싶습니다 속도, 안정성 및 보안 균형.

추가 숙소

- 시스코 시스템즈 VPN 프로토콜 설명

- 펜실베니아 주 – VPN 프로토콜 비교 – IPSec, PPTP 및 L2TP

28.04.2023 @ 09:15

를 사용하는 OpenVPN은 TCP 버전보다 더 빠르고 안정적인 연결을 제공합니다. UDP는 데이터 패킷을 더 빠르게 전송하므로 더 높은 속도와 더 적은 지연 시간을 제공합니다. 그러나 UDP는 데이터 패킷의 손실이 발생할 수 있으므로 일부 데이터가 손실 될 수 있습니다. OpenVPN UDP는 대부분의 VPN 제공 업체에서 사용되며 안전하고 빠른 연결을 제공합니다. 그러나 일부 네트워크에서는 UDP 포트가 차단 될 수 있으므로 TCP 버전을 대체 옵션으로 제공하는 것이 좋습니다. 인터넷 보안은 현재 매우 중요한 문제입니다. VPN을 사용하여 개인 정보를 보호하고 온라인 활동을 안전하게 유지하는 것이 좋습니다. VPN 프로토콜은 다양한 기능과 보안 수준을 제공하므로 사용자는 자신의 요구 사항에 맞는 적절한 프로토콜을 선택해야합니다.