VeraCrypt Review: Un superbe logiciel de chiffrement de disque open source

Si vous cherchez une solution de cryptage et un logiciel open source est votre truc, ne cherchez plus.

Si vous avez envie de crypter certaines données, VeraCrypt est un logiciel de cryptage de disque open source qui pourrait bien fournir le baume.

Si vous avez envie de crypter certaines données, VeraCrypt est un logiciel de cryptage de disque open source qui pourrait bien fournir le baume.

Certaines de ses fonctionnalités principales incluent:

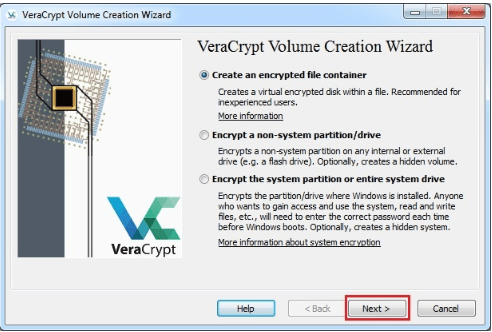

- La possibilité de créer un disque virtuel crypté à l’intérieur d’un fichier, puis de monter le disque virtuel crypté comme s’il s’agissait d’un vrai disque

- Chiffrer une partition entière ou un périphérique de stockage, comme un lecteur flash ou un disque dur

- La possibilité de crypter une partition ou un lecteur si Windows est installé

- Le pipelining et la parallélisation permettent de lire et d’écrire des données à la même vitesse que si le lecteur n’était pas chiffré

- Les processeurs modernes permettent d’accélérer le chiffrement par fil dur

- Donne un déni plausible si vous étiez obligé de révéler votre mot de passe. Les volumes cachés et les systèmes d’exploitation cachés offrent une protection supplémentaire

Qu’est-ce que tout cela signifie? Plongeons plus profondément et clarifions les choses.

Contents

Que fait VeraCrypt pour vous?

VeraCrypt améliore et renforce la sécurité des algorithmes utilisé lorsque les systèmes et les partitions sont chiffrés. Ils sont pratiquement immunisés contre les nouveaux développements dans le cas d’attaques par force brute.

VeraCrypt améliore et renforce la sécurité des algorithmes utilisé lorsque les systèmes et les partitions sont chiffrés. Ils sont pratiquement immunisés contre les nouveaux développements dans le cas d’attaques par force brute.

Il s’agit d’un logiciel de cryptage gratuit et open source. Il peut crypter des dossiers, des fichiers et des systèmes. Il vous offre une protection supplémentaire contre le vol de données et les fuites de données. Il a été créé pour résoudre certains des problèmes de sécurité et des vulnérabilités observés avec TrueCrypt.

Les autres caractéristiques de VeraCrypt comprennent:

- Protection contre les attaques de démarrage à froid

- Pas d’accès par porte dérobée

- Crée des volumes de chiffrement à la volée

- Arrête les fuites de données

- Empêche le vol de données

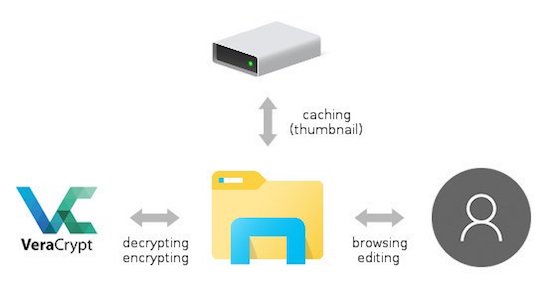

La possibilité de produire des volumes de chiffrement à la volée signifie que vos données sont chiffrées automatiquement juste avant d’être enregistrées. Et vos données sont décryptées instantanément lors de leur chargement. Aucune intervention supplémentaire n’est requise de votre part. Aucune donnée stockée à l’intérieur d’un volume chiffré ne peut être déchiffrée ou lue si l’utilisateur n’a pas le mot de passe, les clés de chiffrement ou le fichier de clés corrects. Vous pouvez crypter un système de classement complet, y compris les noms de dossier, les noms de fichier, tout le contenu de chaque fichier, les métadonnées, l’espace libre, etc..

Pourquoi nous préférons VeraCrypt à la concurrence

VeraCrypt et BitLocker se font concurrence. Nous préférons VeraCrypt car il est open-source et facilement accessible. Avec BitLocker, vous devez exécuter Windows 10 Pro avant même de penser à utiliser le programme. La plupart des gens qui sortent et achètent un nouvel ordinateur vont obtenir quelque chose qui a une version domestique de Windows dessus. VeraCrypt peut facilement être utilisé et installé sur Windows ainsi que sur de nombreux autres systèmes d’exploitation.

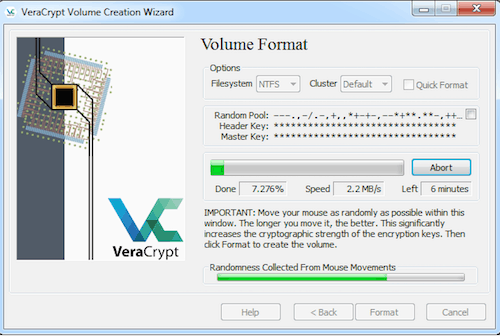

VeraCrypt est facile à utiliser. Il vous suffit d’installer le programme et de passer par le processus de configuration. Même les individus non avertis en technologie peuvent le découvrir. Ce n’est pas un produit clé en main. Nous entendons par là que pour faire fonctionner le produit, il ne s’agit pas simplement de cocher une case. Vous devrez passer au processus de création d’un disque de récupération au cas où tout irait mal.

VeraCrypt vous permet de créer un système d’exploitation leurre. Si vous êtes obligé de déchiffrer, vous n’avez qu’à déchiffrer votre système d’exploitation, mais vos données peuvent rester chiffrées. Fondamentalement, ce que nous voulons dire, c’est que VeraCrypt est un programme puissant. Afin d’en tirer le meilleur parti, vous devrez être prêt à vraiment l’apprendre et à l’utiliser. Mais une fois que vous aurez compris quelques processus simples, vous pourrez l’utiliser avec peu ou pas d’efforts supplémentaires.

Référence

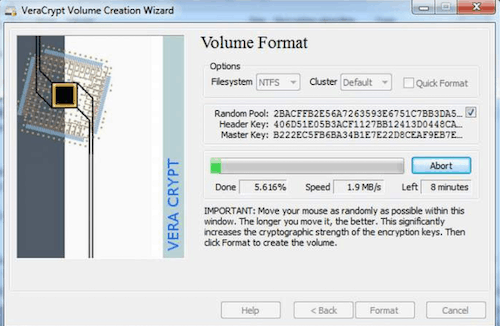

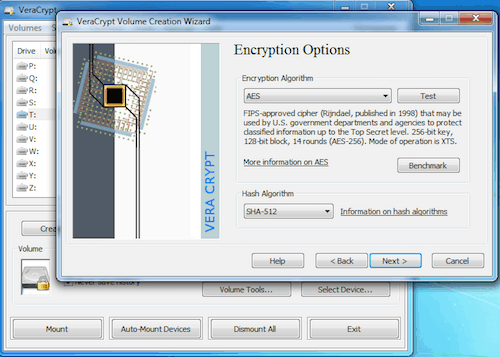

VeraCrypt est équipé d’un outil qui vous permet de comparer les algorithmes de chiffrement pris en charge. De cette façon, vous savez quels algorithmes vous offrir les meilleures performances.

Vous pouvez sélectionner l’algorithme de chiffrement pris en charge que vous souhaitez lors de la création de nouveaux conteneurs ou du chiffrement des volumes sur le système. Nous vous recommandons de sélectionner l’un des algorithmes rapides car cela accélérera considérablement le processus de cryptage.

VeraCrypt: un produit axé sur la sécurité

Les outils de chiffrement sont aussi bons que la sécurité qu’ils offrent. VeraCrypt prend en charge un certain nombre de méthodes de cryptage. Il dispose de clés de sécurité solides. L’une des raisons de la sécurité élevée de VeraCrypt est que les mêmes personnes qui ont développé VeraCrypt ont également développé TrueCrypt.

Il y avait quelques problèmes de sécurité avec TrueCrypt. Ces problèmes de sécurité ont été résolus dans VeraCrypt, ce qui rend le produit encore plus sécurisé.

Bien sûr, cela ne signifie pas que VeraCrypt est le produit parfait. Il y a des problèmes avec les logiciels malveillants et certains problèmes d’accès physique. Et bien que nous soyons satisfaits du fait que les développeurs de VeraCrypt ont fait beaucoup pour résoudre les problèmes qui rendaient TrueCrypt moins sécurisé qu’ils ne le souhaitaient, VeraCrypt a toujours quelques problèmes de sécurité que le développeur devra résoudre.

Les développeurs de VeraCrypt ne prennent pas en charge TMP. C’est parce que TMP a été compromis dans le passé. Ce n’est pas une tâche facile, mais cela a été fait. Il existe un certain nombre de bons programmes de cryptage. Le fait est que VeraCrypt est plus fort. Il fournit une option transparente et transparente pour ceux qui s’intéressent au chiffrement de disque.

La puissance du déni plausible

L’un des avantages les plus puissants de VeraCrypt est que vous avez déni plausible. En d’autres termes, vous pouvez nier avoir des informations sensibles sur votre ordinateur car il n’y a aucun moyen de prouver que ces informations sensibles existent sur votre ordinateur. Bien sûr, la personne ou l’organisation qui vous accuse peut supposer que puisque vous cryptez vos données, vous protégez quelque chose de sensible. Mais il n’y a aucun moyen de le prouver.

L’un des avantages les plus puissants de VeraCrypt est que vous avez déni plausible. En d’autres termes, vous pouvez nier avoir des informations sensibles sur votre ordinateur car il n’y a aucun moyen de prouver que ces informations sensibles existent sur votre ordinateur. Bien sûr, la personne ou l’organisation qui vous accuse peut supposer que puisque vous cryptez vos données, vous protégez quelque chose de sensible. Mais il n’y a aucun moyen de le prouver.

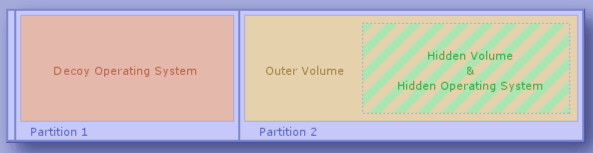

VeraCrypt permet un déni plausible en vous permettant de masquer un seul volume à l’intérieur d’un autre volume invisible. VeraCrypt vous permet également de créer un système d’exploitation crypté. Il n’y a aucun moyen de prouver qu’un volume caché ou un système d’exploitation caché existe, donc, un déni plausible.

Un appareil chiffré à l’aide de VeraCrypt ou d’une partition chiffrée va avoir des données aléatoires sans type de signature qui donnerait une indication que les données qu’il contient ne sont pas aléatoires. Et il est pratiquement impossible de prouver qu’une partition ou un appareil chiffré est un volume VeraCrypt chiffré.

Qu’est-ce qu’un système d’exploitation caché?

La création d’un système d’exploitation caché permet de maintenir un déni plausible possible. Tant que vous suivez les instructions sur la création du système d’exploitation caché, l’existence du système d’exploitation devrait être impossible à prouver. Un excellent moyen de garantir un déni plausible en ce qui concerne le système d’exploitation caché consiste à créer un système d’exploitation leurre.

VeraCrypt crée un chargeur de démarrage qui est stocké sur le disque de récupération VeraCrypt ou quelque part sur le système, mais il n’est pas chiffré. Donc, évidemment, si le chargeur de démarrage est là, il doit également y avoir un système qui a été chiffré par VeraCrypt quelque part sur l’ordinateur.

VeraCrypt crée un chargeur de démarrage qui est stocké sur le disque de récupération VeraCrypt ou quelque part sur le système, mais il n’est pas chiffré. Donc, évidemment, si le chargeur de démarrage est là, il doit également y avoir un système qui a été chiffré par VeraCrypt quelque part sur l’ordinateur.

VeraCrypt vous aide à contourner ce problème en vous permettant de créer un deuxième système d’exploitation chiffré pendant que vous créez le véritable système d’exploitation caché. Le système de leurre ne contiendrait aucune information sensible. Il n’est pas installé dans un volume caché, donc l’existence est claire pour tout le monde. De cette façon, si quelqu’un essaie de vous forcer à divulguer le mot de passe d’authentification de pré-démarrage, vous le pouvez. Tout ce que vous exposerez est votre leurre.

En règle générale, si vous allez créer un système d’exploitation leurre, vous devez l’utiliser fréquemment, sinon quelque chose peut sembler suspect. C’est une bonne idée d’utiliser votre système d’exploitation leurre lorsque vous vous engagez dans des activités qui n’ont rien à voir avec des données sensibles. La dernière chose que vous voulez, c’est que la personne essayant de découvrir vos données sensibles remarque que votre système d’exploitation leurre est à peine utilisé, ce qui pourrait lui faire soupçonner qu’il y a un système caché sur l’ordinateur.

Vous pouvez enregistrer vos données sur la partition leurre et ne vous inquiétez pas que votre volume caché va être endommagé du tout parce que le système leurre n’est pas installé sur le volume extérieur. Cela signifie que votre appareil va avoir deux mots de passe d’authentification de pré-démarrage qui sont complètement séparés. L’un accordera l’accès au système leurre, et l’autre est pour le système d’exploitation qui est caché sur votre appareil.

Vous pouvez enregistrer vos données sur la partition leurre et ne vous inquiétez pas que votre volume caché va être endommagé du tout parce que le système leurre n’est pas installé sur le volume extérieur. Cela signifie que votre appareil va avoir deux mots de passe d’authentification de pré-démarrage qui sont complètement séparés. L’un accordera l’accès au système leurre, et l’autre est pour le système d’exploitation qui est caché sur votre appareil.

Cela signifierait également que vous auriez un troisième mot de passe pour le volume extérieur. Il s’agit d’un mot de passe de volume VeraCrypt normal que vous pouvez donner à n’importe qui sans lui faire savoir qu’il existe un volume caché ou un système d’exploitation caché. Au total, vous aurez trois mots de passe. Deux d’entre eux peuvent être donnés à n’importe qui sans révéler le système d’exploitation utilisé pour protéger vos données cryptées sensibles.

Conclusion

VeraCrypt est un excellent outil de confidentialité. Il offre un haut niveau de sécurité, il est facile à utiliser et c’est un programme open source, il est donc gratuit. VeraCrypt peut être utilisé pour Windows, Mac OSx et Linux.

Avec VeraCrypt, un volume chiffré unique est accessible simultanément à partir de plusieurs systèmes d’exploitation sur un réseau. Pourtant, VeraCrypt ne fournit pas à lui seul la même protection que vous obtiendriez des meilleurs VPN du monde..

Un VPN haut de gamme protégera les données de votre entreprise ou vos données personnelles. Un VPN cryptera la communication entre les serveurs. Lorsque vos données sont transférées, elles sont codées, les étrangers ne peuvent donc pas les lire.

Combiner Veracrypt et NordVPN – Sécurité maximale + anonymat

Votre appareil local est peut-être crypté, mais votre trafic Internet ne l’est toujours pas. Si vous cherchez la paire parfaite, alors nous recommandons NordVPN. NordVPN propose des milliers d’emplacements de serveurs dans des zones privilégiées du monde entier. Ils ont une politique claire de non-journalisation et un support client inégalé.

NordVPN est un logiciel convivial et simple qui reflète l’engagement de l’entreprise à protéger la confidentialité de ses clients. Avec ce VPN de premier niveau, il n’y a pas de frais ou de clauses cachés. Ils n’essaient pas de vendre des produits et vous pouvez utiliser le service sur jusqu’à 6 appareils avec un seul abonnement.

Une caractéristique clé de NordVPN est la technologie propriétaire qu’ils utilisent pour permettre à la plupart de leurs serveurs de contourner les restrictions géographiques sur des services comme Netflix.. Vous pouvez embrasser le blocage géo au revoir.

Parce que leur juridiction est au Panama, vous êtes protégé contre un certain nombre de programmes de surveillance gouvernementaux qui menacent de compromettre votre vie privée.

- NordVPN a un support client phénoménal, offrant un chat en direct 24/7

- NordVPN possède des serveurs spéciaux qui permettent le torrent

- Les forfaits de NordVPN varient de 2,99 $ par mois à 11,95 $ par mois

NordVPN peut être un peu plus cher que certains des autres VPN sur le marché, mais il est important de se rappeler qu’avec les VPN, vous en avez pour votre argent.

Ne perdez pas votre temps ou votre argent sur des VPN de qualité inférieure qui, au mieux, ne fonctionnent pas ou, au pire, mettent votre vie privée et votre sécurité en danger.

Ajoutez votre propre avis:

Nous faisons de notre mieux pour rechercher des produits de manière indépendante afin de mieux aider nos lecteurs à prendre des décisions. Cela étant dit, nous voulons également connaître votre opinion. Nous acceptons les avis individuels informatifs et non promotionnels. Veuillez remplir le formulaire ci-dessous et nous publierons votre avis. Les avis promotionnels des entreprises elles-mêmes ne seront pas publiés. Merci!

— Veuillez sélectionner la vitesse —

Moyenne

Lent

Vite

?>

— Veuillez sélectionner l’utilisabilité —

Facile à utiliser

Légèrement compliqué

Très compliqué

?>

En cliquant sur le bouton ci-dessous, je reconnais avoir lu et accepté les conditions d’utilisation.

AJOUTER MON AVIS

0

1859

28.04.2023 @ 09:11

Je recommande VeraCrypt pour ceux qui cherchent une solution de cryptage open source. Ce logiciel de cryptage de disque offre de nombreuses fonctionnalités, telles que la création dun disque virtuel crypté, le chiffrement dune partition entière ou dun périphérique de stockage, et la possibilité de crypter une partition ou un lecteur si Windows est installé. VeraCrypt améliore et renforce la sécurité des algorithmes utilisés pour chiffrer les systèmes et les partitions, offrant une protection supplémentaire contre le vol et les fuites de données. De plus, VeraCrypt est facile à utiliser et peut être installé sur de nombreux systèmes dexploitation. Je préfère VeraCrypt à la concurrence car il est open-source et accessible à tous. Cependant, pour tirer le meilleur parti de ce programme puissant, il est important de bien comprendre son fonctionnement et de suivre le processus de configuration.