¿Son seguros los protectores de contraseña? Lista de cada incumplimiento importante

Si pasa algún tiempo en Internet (¿y quién no en estos días?), Entonces es probable que tenga muchas contraseñas.

Necesita una contraseña cada vez que inicie sesión en sus cuentas de redes sociales, verifique el saldo de su cuenta bancaria o solicite algo de Amazon. Si pertenece a algún foro, ejecuta un sitio web o incluso escribe un blog, entonces tiene aún más contraseñas.

Es tentador usar la misma contraseña para cada uno de estos sitios web. Después de todo, probablemente deba iniciar sesión en docenas, si no cientos, de sitios web durante el transcurso de un año normal. Si tenía una contraseña segura y única para cada uno de estos sitios web, ¿Cómo podrías recordarlos a todos??

Es tentador usar la misma contraseña para cada uno de estos sitios web. Después de todo, probablemente deba iniciar sesión en docenas, si no cientos, de sitios web durante el transcurso de un año normal. Si tenía una contraseña segura y única para cada uno de estos sitios web, ¿Cómo podrías recordarlos a todos??

Desafortunadamente, demasiadas personas toman la salida fácil. Usan una contraseña que es bastante obvia, dicen “Contraseña123,”, Por ejemplo, y luego usarlo para todas sus actividades en línea. ¿Por qué es esta una idea tan terrible? Porque Si un hacker logra obtener su contraseña en una sola cuenta, entonces tiene su contraseña para todas sus cuentas.

Tal vez no pienses que es un gran problema si alguna parte infame puede iniciar sesión en tu perfil de Facebook, aunque puede causar estragos si eso ocurre. Sin embargo, si esa contraseña les da acceso a su información bancaria, sus números de tarjeta de crédito, Número de Seguridad Social o cualquier otra cosa, entonces seguramente le importará.

Contents

Por qué las contraseñas seguras son críticas

En los últimos años, muchos sitios web han comenzado a establecer requisitos para contraseñas cada vez más largas y complejas. Es difícil para el usuario encontrar y recordar estas contraseñas, pero hay buenas razones para hacerlo..

Cuanto más complejas y aleatorias sean sus contraseñas, más difícil será para los hackers discernir. Ahora, imagine que tiene docenas de estas contraseñas, una para cada uno de los sitios web que frecuenta. Esos piratas informáticos no llegarán tan lejos cuando tengan que descubrir una cadena completamente aleatoria de 12 o más letras, números y caracteres especiales. Los problemas solo se multiplican por el uso de contraseñas únicas en cada una de sus cuentas en línea.

Cuanto más complejas y aleatorias sean sus contraseñas, más difícil será para los hackers discernir. Ahora, imagine que tiene docenas de estas contraseñas, una para cada uno de los sitios web que frecuenta. Esos piratas informáticos no llegarán tan lejos cuando tengan que descubrir una cadena completamente aleatoria de 12 o más letras, números y caracteres especiales. Los problemas solo se multiplican por el uso de contraseñas únicas en cada una de sus cuentas en línea.

Este tipo de contraseña es fundamental para su seguridad en línea. Una vez que un hacker ha descubierto su contraseña demasiado simple, puede usarla o venderla por mucho dinero en el mercado negro. Algunos de estos compradores son increíblemente sofisticados. En cuestión de minutos, su identidad es robada, su calificación crediticia es destruida y pasarás años y mucho dinero tratando de recuperar tu reputación.

Según el MIT Technology Review, crear una contraseña realmente segura es más que usar una letra mayúscula, un número y un carácter especial. Cuanto más tiempo establezca su contraseña y más caracteres especiales use, más probabilidades tendrá de hackear a los hackers.

Los piratas informáticos tienen un software que se ejecuta continuamente e incansablemente a través de “adivinanzas” de contraseña. Tarde o temprano, pueden engancharse en el suyo. Sin embargo, si su contraseña es larga, compleja y totalmente aleatoria, entonces hay muchas posibilidades de que el hacker vaya a buscar presas mucho más fáciles, que está disponible en abundancia.

¿Qué es un administrador de contraseñas??

El problema es que recordar todas estas contraseñas increíblemente largas, complicadas y únicas es una tarea hercúlea. ¿Quién puede mantenerlos todos rectos? Ahí es donde entran los administradores de contraseñas.

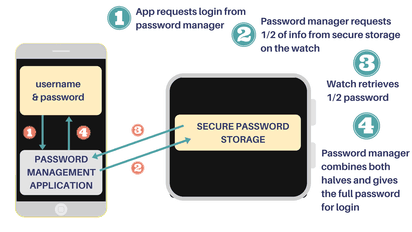

La mayoría de los administradores de contraseñas están diseñados para generar innumerables contraseñas fuertes y aleatorias para usuarios individuales. Almacenan estas contraseñas y luego las recuperan cuando visita cada sitio web.

La mayoría de los administradores de contraseñas están diseñados para generar innumerables contraseñas fuertes y aleatorias para usuarios individuales. Almacenan estas contraseñas y luego las recuperan cuando visita cada sitio web.

También es posible que estos servicios almacenen los números de su tarjeta de crédito, incluido el código CVV de tres dígitos en el reverso, junto con los PIN y sus respuestas a varias preguntas de seguridad. Todos estos datos están encriptados en un intento por frustrar a los hackers. Muchos de estos servicios usan hashing, que esencialmente es responsable de la conversión de datos simples en cadenas de números o caracteres de una longitud predeterminada.

Cada vez que desee visitar un sitio web en el que necesitará usar una de sus contraseñas, debe iniciar sesión en la “bóveda” de datos que previamente almacenó con su administrador de contraseñas. El acceso se otorga a través de una sola contraseña para el servicio del administrador.

Eso suena bastante conveniente, pero es fundamental que no confíes demasiado en los administradores de contraseñas. Estos servicios no son una bala mágica que lo protegerá de todo daño. Todavía es aconsejable usar una VPN como NordVPN para toda la navegación, autenticación de dos factores para ciertas cuentas extremadamente valiosas y para usar solo dispositivos de confianza.

De hecho, puede ser prudente renunciar a usar un administrador de contraseñas.

Por qué los administradores de contraseñas pueden ser riesgosos

Los administradores de contraseñas almacenan todos sus datos confidenciales localmente o en una nube. En consecuencia, sus contraseñas están en una bóveda en una unidad de almacenamiento o computadora en su hogar o se guardan de forma remota en los servidores del administrador de contraseñas.

Jugadores de renombre en la industria me gusta Dashlane, 1 Contraseña y Ultimo pase usa sus servidores para almacenar su información privada por defecto. Esto hace que sea más conveniente para usted sincronizar cualquier información almacenada que pueda tener con todos sus dispositivos.

Ahora, estas compañías hacen muchas promesas sobre sus medidas de seguridad, pero eso no hace que todos los consumidores se sientan cómodos. Imagínense si todos esos datos increíblemente valiosos en ese único servidor se vieron comprometidos por un hack. Debido a que ha puesto todos sus huevos en una sola canasta, acaba de perder el control de su vida en línea.

Ahora, estas compañías hacen muchas promesas sobre sus medidas de seguridad, pero eso no hace que todos los consumidores se sientan cómodos. Imagínense si todos esos datos increíblemente valiosos en ese único servidor se vieron comprometidos por un hack. Debido a que ha puesto todos sus huevos en una sola canasta, acaba de perder el control de su vida en línea.

La realidad es que pocos piratas informáticos pueden resistir la tentación de superar los sistemas de seguridad avanzados. Piense en todos los datos invaluables que podrían reunir con un solo hack. A veces, la consolidación no es una maniobra inteligente.

Si realmente no le gusta la idea del almacenamiento en la nube para todas sus contraseñas, entonces tal vez podría optar por el almacenamiento local.. Dashlane hace esto posible cuando los clientes eligen deshabilitar la función “Sincronizar”.

1Password permite a los clientes comprar una licencia de software que les da control sobre dónde se guarda su bóveda. KeePass hace posible almacenar sus datos en una bóveda encriptada en su propio dispositivo.

Sin embargo, antes de saltar con ambos pies en estas opciones, pregúntese qué tan seguras son sus propias medidas de seguridad electrónica. ¿Es posible que un hacker pueda atravesarlos para tomar todas sus contraseñas de su propio dispositivo??

Violaciones de seguridad que necesita saber

Las infracciones de seguridad enumeradas no son teóricas. Muchos de ellos han sucedido. Antes de decidir si usar o no un administrador de contraseñas tiene sentido para usted, tenga en cuenta estas infracciones.

La brecha en OneLogin

El administrador de contraseñas OneLogin reveló en junio de 2023 que había sufrido un hack. El incidente ampliamente reportado afectó a todos los clientes de la compañía cuyos datos se almacenaron en el centro de datos de EE. UU..

En un comunicado de prensa, OneLogin escribió que “desde entonces hemos bloqueado este acceso no autorizado, reportamos el asunto a las fuerzas del orden público y estamos trabajando con una empresa de seguridad independiente para determinar cómo ocurrió el acceso no autorizado”.

LastPass informa una infracción

Otro truco de administrador de contraseñas bastante infame ocurrió en LastPass. Esto se informó en abril de 2023, y la compañía lo describió como un problema “único y altamente sofisticado”. La implicación es que LastPass utiliza técnicas de cifrado y medidas de seguridad tan avanzadas que la situación es casi impensable y no podría volver a ocurrir..

El problema fue identificado por Tavis Ormandy, un investigador de seguridad del Proyecto Cero de Google. Ormandy describió el problema como de naturaleza “arquitectónica” y continuó diciendo que requeriría un tiempo considerable para abordar.

Mientras LastPass trabajó para corregir la vulnerabilidad, aconsejaron a los clientes que usaran Autenticación de dos factores y para evitar todos los enlaces sospechosos.

Sin embargo, este no es el único caso que LastPass ha sufrido. En junio de 2015, la compañía anunció que sus servidores habían experimentado una intrusión. LastPass informó que no se robaron contraseñas almacenadas y que el los hackers no tomaron direcciones de correo electrónico, recordatorios de contraseña o hashes de autenticación.

KeePass es hackeado, una especie de

La disponibilidad de una herramienta llamada “KeeFarce” en 2015 hizo que las cosas parecieran peligrosas para KeePass. Aunque esta herramienta hacker estaba dirigida a KeePass, es factible que la herramienta se pueda modificar para apuntar a cualquier administrador de contraseñas.

Esencialmente, esta herramienta fue diseñada para apuntar a las computadoras de los usuarios, que generalmente no tienen las características de seguridad robustas que usan los administradores de contraseñas. La herramienta fue capaz de descifrar todos los nombres de usuario y contraseñas que el usuario había almacenado con KeePass. Todos los datos se escribieron en un archivo al que el hacker podía acceder.

Esta herramienta fue diseñada para resaltar un problema que todos los administradores de contraseñas tienen. Una computadora infectada es una computadora vulnerable. No importa cuán bueno sea un administrador de contraseñas cuando la computadora del usuario esté infectada con un virus u otro problema, la protección ofrecida por el administrador está comprometida. Debes reforzar tu propia seguridad si tienes la esperanza de beneficiarte de un administrador de contraseñas.

El guardián atrapa un insecto

En mayo de 2023, Keeper anunció que habían solucionado un error identificado por un investigador de seguridad. El investigador dijo que el error puede haber permitido que personas no autorizadas accedan a los datos privados que pertenecen a otro usuario.

En mayo de 2023, Keeper anunció que habían solucionado un error identificado por un investigador de seguridad. El investigador dijo que el error puede haber permitido que personas no autorizadas accedan a los datos privados que pertenecen a otro usuario.

El error salió a la luz a través de una lista de divulgación para la seguridad pública. Esencialmente, la lista decía que cualquier persona que controlara el servidor API de la compañía podría acceder teóricamente a la clave de descifrado de la bóveda de contraseñas pertenecientes a cualquier usuario. La fuente del problema estaba contenida con Keeper Commander, un script desarrollado por Python que permite a los usuarios rotar contraseñas.

El error del guardián ha sido eliminado.

Los hallazgos de TeamSIK

En febrero de 2023, los investigadores que trabajan en el Instituto Fraunhofer de Tecnología de la Información Segura hicieron públicos sus hallazgos después de una revisión de los nueve administradores de contraseñas más utilizados. Los resultados fueron todo menos tranquilizadores.

Los investigadores, conocidos como TeamSIK, calificaron sus hallazgos de “extremadamente preocupantes”. Incluso afirmaron que estas compañías “abusan de la confianza de los usuarios y los exponen a altos riesgos”.

Los investigadores, conocidos como TeamSIK, calificaron sus hallazgos de “extremadamente preocupantes”. Incluso afirmaron que estas compañías “abusan de la confianza de los usuarios y los exponen a altos riesgos”.

Los administradores de contraseñas que se incluyeron en la revisión fueron 1Password, Avast Passwords, Hide Pictures Keep Safe Vault, Dashlane, F-Secure KEY, Keeper, LastPass, Informaticore Password Manager y My Passwords.

Cada gerente en la revisión tenía al menos un defecto de seguridad. Los investigadores informaron a cada una de las compañías de sus hallazgos, y los problemas de mot fueron abordados rápidamente. Aún así, ¿no parece que cada compañía debería haberse dado cuenta y corregir estos problemas sin necesidad de una fuente externa para convencerlos para que tomen medidas??

Como resultado, Se alentó a los usuarios a asegurarse de que se les aplicara parches y que utilizaran las últimas versiones del software del administrador de contraseñas para que obtuvieran el beneficio completo de las medidas de seguridad mejoradas.

A continuación se presentan algunos de los detalles / informes específicos. Para detalles específicos, abra cada informe.

MyPasswords

- Leer datos privados de la aplicación Mis contraseñas

- Descifrado de contraseña maestra de la aplicación Mis contraseñas

- Desbloqueo de características premium gratuitas para mis contraseñas

Informaticore Password Manager

- Almacenamiento inseguro de credenciales en Mirsoft Password Manager

LastPass Password Manager

- Clave maestra codificada en LastPass Password Manager

- Privacidad, fuga de datos en la búsqueda del navegador LastPass

- Leer fecha privada (contraseña maestra almacenada) del administrador de contraseñas de LastPass

Guardián Passwort-Manager

- Keeper Password Manager Security Question Bypass

- Keeper Password Manager Inyección de datos sin contraseña maestra

F-Secure KEY Password Manager

- F-Secure KEY Password Manager Almacenamiento de credenciales inseguro

Administrador de contraseñas de Dashlane

- Leer datos privados de la carpeta de la aplicación en Dashlane Password Manager

- Fugas de información de búsqueda de Google en el navegador Dashlane Password Manager

- Ataque de Residuos Extrayendo la Contraseña Maestra del Administrador de Contraseñas de Dashlane

- Subdomain Password Leakage in Internal Dashlane Password Manager Browser

Ocultar imágenes Mantenga la bóveda segura

- Almacenamiento de contraseña de texto plano SKeepsafe

Contraseñas Avast

- Robo de contraseña de la aplicación de Avast Password Manager

- Robo de contraseñas por sitio web falso de Avast Password Manager

- URL predeterminadas inseguras para sitios populares en Avast Password Manager

- Subdomain Password Leakage en Avast Password Manager

- Implementación de comunicación segura rota en Avast Password Manager

- URL de prueba interna en Avast Password Manager

1Password – Administrador de contraseñas

- Subdomain Password Leakage in 1Password Internal Browser

- Https downgrade a URL http por defecto en 1Password Internal Browser

- Títulos y URL no cifrados en la base de datos de 1 contraseña

- Leer datos privados de la carpeta de la aplicación en 1Password Manager

- Problema de privacidad, información filtrada al vendedor 1Password Manager

Tipos de infracciones de seguridad

La realidad es que todos los principales administradores de contraseñas han tenido graves violaciones de seguridad en un momento u otro. Incluso si corrigen los problemas a medida que se descubren, parece que siempre hay nuevos esquemas en marcha. Estas son algunas de las brechas de seguridad a las que los administradores de contraseñas son vulnerables.

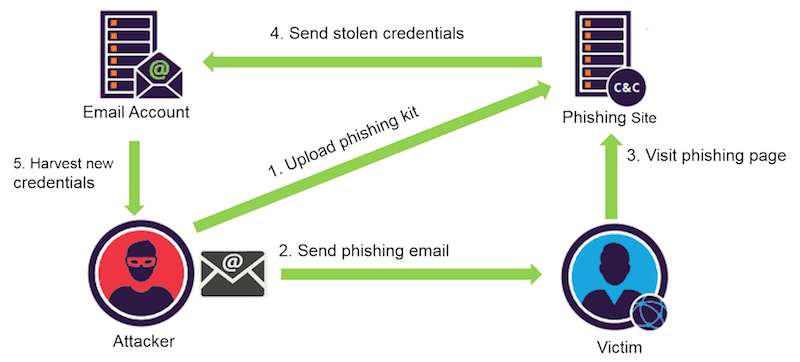

Suplantación de identidad – La mayoría de las personas han escuchado sobre esquemas de phishing. Implican un correo electrónico o mensaje de texto que supuestamente ha sido enviado por una entidad o persona acreditada. El objetivo es lograr que una víctima desprevenida revele datos confidenciales como números de cuentas bancarias, números de tarjetas de crédito y números de la Seguridad Social con el fin de defraudar al destinatario.

El phishing se ha utilizado para defraudar a los clientes del administrador de contraseñas. En este esquema, se solicita a los clientes que inicien sesión en un sitio web debido a una sesión expirada. Cuando lo hacen, un sitio web de phishing confusamente similar es en realidad donde ingresan sus datos privados. El usuario acaba de ofrecer voluntariamente su contraseña secreta a un hacker.

Falsificación de solicitudes entre sitios – A menudo denominado CSRF, este esquema engaña a las personas para que tomen acciones involuntarias en línea. Se emplea en usuarios autenticados en una aplicación web. La parte nefasta a menudo envía un enlace por correo electrónico para inducir a la víctima a transferir fondos o tomar otras acciones potencialmente dañinas..

Secuencias de comandos entre sitios – Conocido familiarmente como XSS, este ataque implica la introducción de código malicioso en sitios web conocidos y confiables.

Ataques de fuerza bruta – Esta violación de seguridad involucra software automatizado que prueba varias combinaciones hasta que llega a una mina de oro de datos, como el servidor de su administrador de contraseñas.

Vulnerabilidad de la función de autocompletar – Usar la función de autocompletar en su navegador web o administrador de contraseñas es tentador porque parece hacer que todo sea mucho más fácil. En realidad, solo estás facilitando las cosas para tus cibercriminales en todo el mundo. Incluso lo utilizan los anunciantes..

Vulnerabilidad de la función de autocompletar – Usar la función de autocompletar en su navegador web o administrador de contraseñas es tentador porque parece hacer que todo sea mucho más fácil. En realidad, solo estás facilitando las cosas para tus cibercriminales en todo el mundo. Incluso lo utilizan los anunciantes..

Almacenamiento de contraseña maestra en texto sin formato – Demostrando que los administradores de contraseñas no son necesariamente los mejores guardianes de sus datos confidenciales, un proyecto de investigación descubrió el hecho de que algunos administradores de contraseñas almacenaban las contraseñas maestras de los clientes en texto plano sin ningún tipo de cifrado..

Código de la aplicación que contiene claves de cifrado – En esencia, el propio código de la aplicación expone las claves de cifrado dentro del propio código. Es un día de campo para los piratas informáticos cuando se descubre esta vulnerabilidad.

Portapapeles oler o secuestrar – Esta violación permite a los delincuentes tomar credenciales que se han copiado en la memoria de la PC para que puedan pegarse en una interfaz para ingresar la contraseña.

Defectos incorporados del navegador web – Algunos administradores de contraseñas también son navegadores, cuyo uso se supone que mantiene a los clientes más seguros en línea. Sin embargo, con un administrador de contraseñas imperfecto, que son todos, la posibilidad de fallas se multiplica.

Ataque de residuos de datos – Los usuarios que eliminan aplicaciones de sus dispositivos no eliminan necesariamente todos sus rastros. Algunos hackers atacan el “residuo” que queda atrás. Solo las medidas de seguridad realmente sólidas realmente excluyen a los delincuentes.

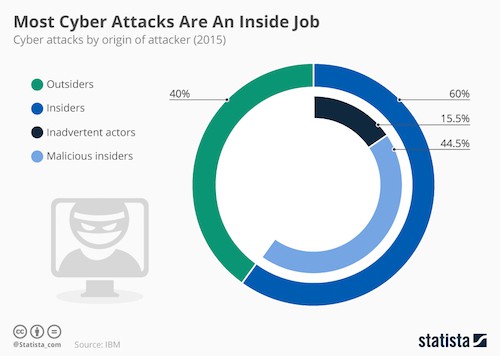

Hacking interno – No asuma que está a salvo solo porque está usando una computadora de la empresa. Algunos hacks son un trabajo interno realizado por un colega. Eso es igual de cierto en las oficinas de administradores de contraseñas. ¿Cómo sabe que puede confiar en los empleados de su proveedor??

Hacking interno – No asuma que está a salvo solo porque está usando una computadora de la empresa. Algunos hacks son un trabajo interno realizado por un colega. Eso es igual de cierto en las oficinas de administradores de contraseñas. ¿Cómo sabe que puede confiar en los empleados de su proveedor??

Fugas de información a través de la memoria de intercambio – La mayoría de las computadoras tienen memoria principal y almacenamiento secundario. Cada proceso que realiza la computadora obtiene tanta memoria como pide. El proceso activo se almacena en la memoria principal. Los procesos inactivos se expulsan al almacenamiento secundario. Cuando un proceso en particular comienza a consumir toneladas de memoria, se envían más elementos al almacenamiento secundario. El rendimiento del sistema se deteriora, y la finalización del proceso de fuga puede no significar que los procesos que se enviaron al almacenamiento secundario se intercambien de inmediato. Cualquier cosa que se haya subcontratado al almacenamiento secundario puede ser vulnerable a los ataques..

Qué depara el futuro?

Como se señaló, los nueve administradores de contraseñas más conocidos han solucionado todos estos problemas. Sin embargo, ¿qué otros problemas pueden estar al acecho? Algunas de las vulnerabilidades descubiertas por TeamSIK deberían haber sido bastante obvias, sin embargo, ninguna de estas compañías las conocía. Se necesitó un tercero independiente para descubrir estos problemas y sacarlos a la luz. ¿Puede realmente confiar en un administrador de contraseñas con sus datos más confidenciales??

28.04.2023 @ 09:14

n encriptados y protegidos por una contraseña maestra que solo usted conoce. De esta manera, solo necesita recordar una contraseña para acceder a todas sus cuentas en línea. Los administradores de contraseñas son una excelente manera de mantener sus cuentas seguras y protegidas contra los piratas informáticos. Además, también pueden ahorrarle tiempo y esfuerzo al recordar todas sus contraseñas. Sin embargo, es importante elegir un administrador de contraseñas confiable y seguro, ya que está confiando en ellos para proteger su información personal y financiera. En resumen, las contraseñas seguras y únicas son esenciales para proteger su información en línea. Los administradores de contraseñas pueden ayudarlo a mantener sus contraseñas seguras y organizadas, pero es importante elegir uno confiable y seguro. No tome atajos con sus contraseñas, ya que puede poner en riesgo su seguridad y privacidad en línea.