Hva er AES-kryptering? Hvordan det fungerer

Så lenge mennesker har hatt hemmeligheter, og det er lenge, har det vært behov for å skjule dem for andre. Velkommen til krypteringens verden.

Kryptering, i en verden av databehandling, er en prosess der data er hentet fra noe som er lesbart eller lett forståelig og deretter kodet på en måte som kan bare avkodes av en annen person eller enhet hvis de ha riktig dekrypteringsnøkkel.

Kryptering er det som gjør dataene sikre. Kryptering tar digital informasjon som en person kan se eller lese, for eksempel økonomisk informasjon, kundedata eller fotografier, krypterer den på en slik måte at en person som ser på den ikke klarer å finne ut hva de ser. Kryptering er imidlertid en prosess som kan reverseres.

Kryptering er det som gjør dataene sikre. Kryptering tar digital informasjon som en person kan se eller lese, for eksempel økonomisk informasjon, kundedata eller fotografier, krypterer den på en slik måte at en person som ser på den ikke klarer å finne ut hva de ser. Kryptering er imidlertid en prosess som kan reverseres.

Vi kan tenke på det slik, kryptering er en lås. Hvis du har riktig dekrypteringsnøkkel, kan du låse opp eller lese den krypterte informasjonen. Hvis du ikke har riktig dekrypteringsnøkkel, er den eneste måten å få tilgang på ved å bryte låsen.

Dette er hvor å velge riktig type kryptering er viktig. Hvis krypteringen din tilsvarer en billig hengelås du får i den lokale jernvarehandelen, kan den lett bli ødelagt. Imidlertid er den beste krypteringen sammenlignbar med låsen på et bankhvelv. Det er tilnærmet uknuselig.

Contents

Hvorfor er kryptering så viktig?

Personvern er avgjørende for våre personlige liv. Datasikkerhet er nøkkelen til vår sikkerhet, omdømme og økonomiske velstand. På samme måte som du låser hjemmet ditt og at myndighetene hindrer tilgang til kritisk infrastruktur med målet å beskytte eiendommer i den fysiske verden, forhindrer kryptering at cyberkriminelle får tilgang til dataene dine. Regjeringer rundt om i verden presenterer forslag for å svekke krypteringskraften, og potensielt sette sikkerheten din i fare.

Kryptering beskytter deg når du handler, når du kommuniserer og når du banker. Mer og mer av livet ditt gjennomføres på nettet. Dette er grunnen til at du bør være bekymret for å gjøre det du kan for å forbedre sikkerheten til dataene dine og beholde personvernet.

Kryptering beskytter deg når du handler, når du kommuniserer og når du banker. Mer og mer av livet ditt gjennomføres på nettet. Dette er grunnen til at du bør være bekymret for å gjøre det du kan for å forbedre sikkerheten til dataene dine og beholde personvernet.

Kryptering er en del av din hverdag på nettet. Du er sannsynligvis ikke klar over det, men bedrifter og offentlige etater bruker kryptering for å sikre din personlige informasjon. Det forhindrer identitetstyver fra å frarøvet informasjonen din og logge inn på bankkontoen din. Kryptering forhindrer hackere i å lese e-postmeldinger og personlig kommunikasjon.

Taler om emnet av cybersikkerhet og kryptering, tidligere forsvarsminister Ash Carter diskuterte den viktige rollen datasikkerhet og sterk kryptering spiller i nasjonal sikkerhet. Den gang oppfordret han gründere og innovatører til å spille en rolle for å gjøre cybersikkerhet bedre. Han ble senere sitert for å si: “Kryptering er en nødvendig del av datasikkerhet, og sterk kryptering er en god ting.”

Hvordan fungerer kryptering?

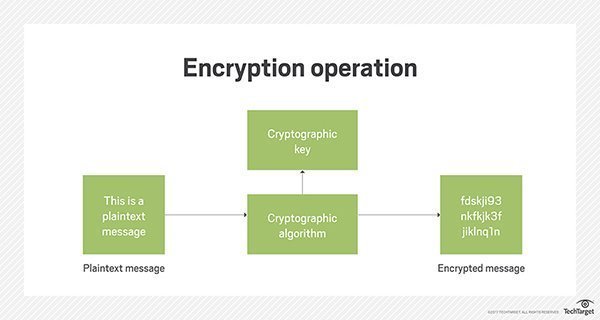

Du begynner med ukryptert data. Disse dataene blir ofte referert til som klartekst. Dette er en annen måte å si lesbar tekst som ikke er kryptert.

Deretter blir den teksten kryptert ved hjelp av en algoritme, pluss en krypteringsnøkkel. Sluttresultatet er generasjon av chiffertekst. Denne teksten kan bare forstås hvis den er dekryptert med riktig tast.

Dekryptering er motsatt av kryptering. Ligner på hvordan låsing er det motsatte av låsing. Når noe er dekryptert, vil samme trinn følges for kryptering, bare i omvendt rekkefølge. De mest populære formene for krypteringsalgoritmer fordeler seg på to kategorier:

- symmetrisk

- asymmetrisk

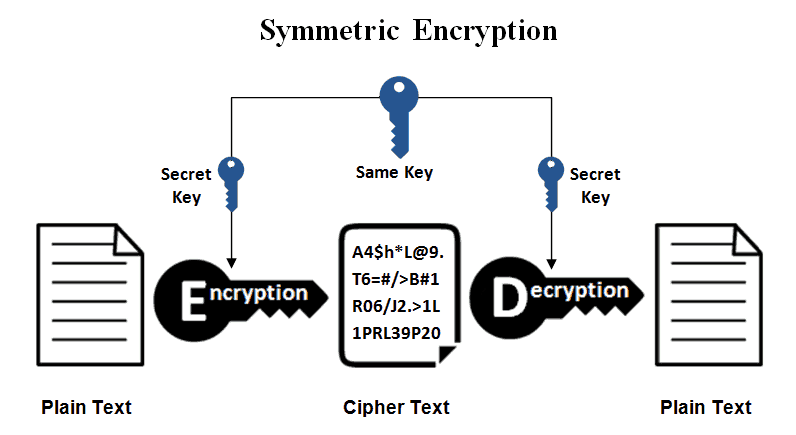

Symmetriske nøkkelord

En symmetrisk nøkkelkryptering blir ofte referert til som en “Hemmelig nøkkel.” Den vil bruke en nøkkel som den må dele med alle enheter som ønsker å dekryptere de krypterte dataene. Den mest populære symmetriske nøkkelkoderen er Advanced Encryption Standard. Denne nøkkelen var først designet for å beskytte myndighetsinformasjon.

En symmetrisk nøkkelkiffer kan sammenlignes med en person som bare har en nøkkel til huset sitt og låser døren når de drar. Den eneste måten noen kan låse opp døren, uten å bryte låsen, er hvis huseieren gir dem nøkkelen sin eller en identisk kopi av nøkkelen.

Symmetrisk nøkkelkryptering er mye raskere enn asymmetrisk kryptering. Avsenderen må bytte nøkkel som trengs for å dekryptere de krypterte dataene til mottakeren før mottakeren kan tyde teksten. Det er nødvendig å distribuere og håndtere et antall nøkler på en sikker måte. Av denne grunn flertallet av kryptografiske prosesser bruke symmetriske algoritmer for å kryptere dataene bruker de imidlertid asymmetriske algoritmer for å bytte nøkkel.

Alberti Cipher – Where It All Started

Alberti-chifferen var en av de originale polyalfabetiske chifferene. Alberti Cipher ble først utviklet av Leon Battista Alberti, og var det første virkelige eksemplet på avansert polyalfabetisk substitusjon med blandede alfabeter og variabel periode.

Den originale enheten kalt “Formula” var sammensatt av to konsentriske disker som ble festet via en sentral pinne og rotert uavhengig.

Asymmetrisk kryptografi

Asymmetrisk kryptografi er ofte referert til som “offentlig nøkkel” kryptografi. I denne prosessen brukes to forskjellige nøkler. Tastene er imidlertid koblet til hverandre matematisk. Den ene omtales som offentlig og den andre som privat. Den offentlige nøkkelen kan brukes av hvem som helst. Den private er en hemmelighet.

Tenk på det som følgende scenario. Alice ba Bob sende henne en åpen hengelås via posten. Bob oppbevarer sin egen kopi av nøkkelen. Alice mottar låsen og bruker den til å sikre en boks som inneholder en melding, og sender deretter den låste boksen til Bob. Bob kan nå bruke nøkkelen til å låse opp boksen og les hvilken informasjon som helst Alice har lagret inne. Hvis Bob vil sende en melding tilbake til Alice, må han be Alice sende ham en ulåst hengelås og følge prosessen Alice fulgte da hun sendte ham sin melding.

Tenk på det som følgende scenario. Alice ba Bob sende henne en åpen hengelås via posten. Bob oppbevarer sin egen kopi av nøkkelen. Alice mottar låsen og bruker den til å sikre en boks som inneholder en melding, og sender deretter den låste boksen til Bob. Bob kan nå bruke nøkkelen til å låse opp boksen og les hvilken informasjon som helst Alice har lagret inne. Hvis Bob vil sende en melding tilbake til Alice, må han be Alice sende ham en ulåst hengelås og følge prosessen Alice fulgte da hun sendte ham sin melding.

Det meste bredt brukt form for asymmetrisk kryptografialgoritme er RSA. Dette er fordi den private nøkkelen eller den offentlige nøkkelen kan kryptere informasjonen. Dekrypteringsenheten må ha motsatt nøkkel. Denne funksjonen hjelper garantere konfidensialitet, autentisitet, integritet, så vel som ikke-repeterbarhet for elektronisk kommunikasjon så vel som data i ro. Dette gjøres via bruk av digitale signaturer.

Den største fordelen som kommer av å bruke et asymmetrisk nøkkelsystem er at ingen trenger å sende nøkkelen til hverandre. Dette gjør det umulig for noen å avskjære nøkkelen og kopiere den under transport.

Hvis Bob i verste fall mistet nøkkelen eller fikk kopiert nøkkelen, ville den eneste informasjonen som ble kompromittert være informasjonen som Alice sendte til Bob ved hjelp av hengelåsen. Meldingene som Alice sendte til andre mennesker ville imidlertid gjort det forbli hemmelig fordi de ville tilby forskjellige låser for Alice å bruke når hun kommuniserer med dem.

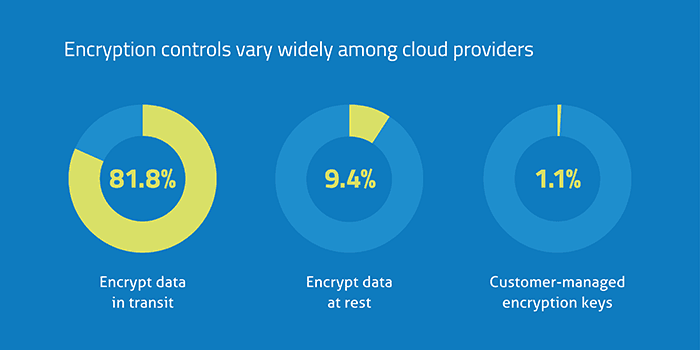

Kryptering av data i transitt versus Kryptering av data i ro

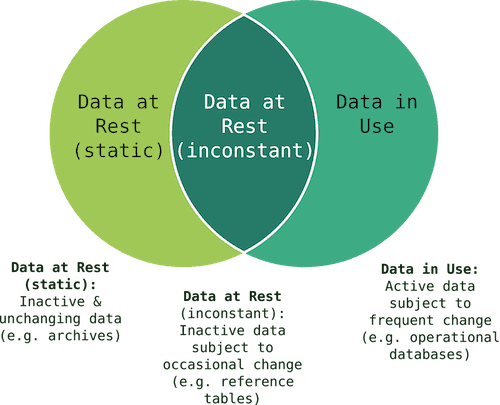

Datasikring faller inn i to grunnleggende krypteringstyper. Det er data som er i ro, og det er data som er i transitt. Hvis noen hacker harddisken eller databasen din, gjør kryptering disse dataene umulig å lese.

Datasikring faller inn i to grunnleggende krypteringstyper. Det er data som er i ro, og det er data som er i transitt. Hvis noen hacker harddisken eller databasen din, gjør kryptering disse dataene umulig å lese.

Hvis dataene dine er i transitt, er det hvis du sender en e-post, kommuniserer mellom nettlesere eller sender informasjon til skyen, og at dataene blir oppfanget, kryptering gjør den uleselig.

Følgende er noen måter å oppnå datakryptering på:

- Full plate-kryptering: Dette er den vanligste måten å beskytte informasjon om hvile på datamaskinens harddisk. Filer som er lagret på platen din, krypteres automatisk. Mappekryptering og volumkryptering er mellomalternativer som gir sikkerhet uten å kreve full platekryptering.

- Filkryptering: Filkryptering krypterer dine hviledata på fil for filbasis. Dette betyr at filene ikke kan forstås eller leses hvis de blir oppfanget. Dette er ikke en automatisk prosess, men er noe som må gjøres for hver fil. Det som er flott med filkryptering er at dataene forblir kryptert selv når de forlater sin opprinnelsessted.

- Krypterte e-postservere: Secured Multipurpose Internet Mail Extensions er en form for offentlig nøkkelkryptering som lar enkle e-postserverprotokoller for postoverføring fordelen av å kunne motta og sende krypterte meldinger i motsetning til bare å sende enkle tekstmeldinger.

- Ende-til-ende-kryptering: Dette skjuler innholdet i meldinger, og lar bare avsendere og mottakere lese det. Med ende-til-ende-kryptering blir alle mulige sårbarheter i kommunikasjonskjeden, det være seg å avskjære meldingene mens de blir levert, eller sikkerhetssvakheter på avsender- eller mottakersiden. Store plattformer, inkludert Facebook og iMessage, bruker end-to-end-kryptering.

- Forkryptering av data synkronisert med skyen: Programvare av denne typen krypterer data før den ankommer skyen. Dette betyr at alle som hacker skyen ikke kan lese den. Det er viktig å merke seg at filer som er lagret på en lokal maskin ikke er kryptert av programvaren og fortsatt er sårbare.

Datakrypteringsalgoritmer

Advanced Encryption Standard er den mest populære formen for datakrypteringsalgoritme. Den er designet av den amerikanske regjeringen, og tilbyr 128, 192, samt 256 bits algoritme. 192 bit og 256 bit algoritmer brukes under omstendigheter som krever ekstrem beskyttelse.

Advanced Encryption Standard er den mest populære formen for datakrypteringsalgoritme. Den er designet av den amerikanske regjeringen, og tilbyr 128, 192, samt 256 bits algoritme. 192 bit og 256 bit algoritmer brukes under omstendigheter som krever ekstrem beskyttelse.- IDEA – International Data Encryption Algorithm er en krypteringsalgoritme for blokkkryptering som bruker en 128-biters nøkkel. Denne koderen har en lang oversikt over at den ikke blir ødelagt.

- RSA er en algoritme som bruker sammenkoblede nøkler. Dette er standard for sending av informasjon via Internett. I det siste var det noen utfordringer med algoritmen å bli ødelagt. Imidlertid har disse utfordringene siden blitt løst.

- Blowfish og Twofish er blokkeringssifere. De brukes ofte på e-handelsplattformer. Deres vanligste bruk er å beskytte betalingsinformasjon. Begge systemene tilbyr symmetrisk kryptering. Tastene varierer i bitlengde. Twofish er den nyere av de to programmene. Den har lengre krypteringsnøkler.

Hvordan hackere utfordrer kryptering

Hackerens viktigste formål med å unngå kryptering er å få tak i din private og sensitive informasjon. De vet at din private og sensitive informasjon er verdifull og kan være solgt til andre som vil utnytte den informasjonen for deres velvære og til skade for deg.

Den mest grunnleggende metoden hackere vil bruke for å angripe kryptering i dag, er å bruke Ren styrke. Et brute force-angrep er et der tilfeldige nøkler brukes til høyre tasten er funnet. Dette understreker viktigheten av å ha en sterk nøkkel. Jo lengre nøkkel, desto lavere er muligheten for at en hacker kommer til å lykkes i deres angrep. Når nøkkelstørrelsen øker, øker også antall ressurser en hacker trenger for å utføre beregningen.

En annen metode for å bryte sifre er angrep på sidekanalen. Elektriske kretsløp fra naturens side. De skaper utslipp som biprodukter, noe som gjør det enklere for en angriper som ikke har tilgang til kretsløp, å forstå hvordan kretsløpet fungerer, og basert på det utlede dataene som behandles. De to kildene til verdifull informasjon en hacker vil bruke er varme og elektromagnetisme.

Imidlertid, som Kevin Mitnick, en amerikansk datasikkerhetskonsulent, forfatter og hacker uttalte:

Selskaper bruker millioner av dollar på brannmurer, kryptering og sikker tilgang til enheter, og det er penger som kastes bort fordi ingen av disse tiltakene adresserer den svakeste lenken i sikkerhetskjeden – personene som administrerer, driver og regnskap for datasystemer som inneholder beskyttet informasjon.

Poenget er at du er ansvarlig for sikkerheten til informasjonen din. Hvis du ikke tar deg tid til lære om krypteringsalternativene som er tilgjengelig for din informasjon eller lære om fordelene ved å bruke den beste VPN-en for dine omstendigheter, du setter ditt privatliv, din sosiale fremtid og din økonomiske fremtid i fare.

Historien om kryptering

Personvern har vært en bekymring for menneskeheten siden begynnelsen. Ulike samfunn rundt om i verden utviklet unike måter å forhindre at deres personlige informasjon faller i gale hender.

skytale

Krypteringshistorien begynner rundt år 700 f.Kr. Det spartanske militæret brukte skytale å sende sensitiv informasjon i tider med kamp. Avsender og mottaker hadde hver en trestang med samme lengde og samme diameter. For å kryptere meldingen, ville avsenderen ta et stykke skinn og vikle det tett rundt trestangen sin. De skrev en melding på stangen, slapp den av og send den til mottakeren. Mottakeren kunne bare dechiffrere meldingen etter å ha pakket lærstykket rundt scytalen.

Krypteringshistorien begynner rundt år 700 f.Kr. Det spartanske militæret brukte skytale å sende sensitiv informasjon i tider med kamp. Avsender og mottaker hadde hver en trestang med samme lengde og samme diameter. For å kryptere meldingen, ville avsenderen ta et stykke skinn og vikle det tett rundt trestangen sin. De skrev en melding på stangen, slapp den av og send den til mottakeren. Mottakeren kunne bare dechiffrere meldingen etter å ha pakket lærstykket rundt scytalen.

Alberti Cipher

I 1467 oppfant Leon Batista Alberti polyfabetisk substitusjons chiffer. Dette chifferet revolusjonerte kryptering. Chifferen hadde to metallskiver som snurret på samme akse. Den inneholdt en blanding av alfabeter og variable rotasjoner.

I 1467 oppfant Leon Batista Alberti polyfabetisk substitusjons chiffer. Dette chifferet revolusjonerte kryptering. Chifferen hadde to metallskiver som snurret på samme akse. Den inneholdt en blanding av alfabeter og variable rotasjoner.

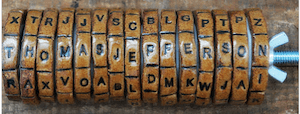

Jefferson Wheel

Jefferson-hjulet ble først introdusert i 1797 og bestod av 26 sylindriske trestykker med en jernspindel, og hadde bokstavene i alfabetet skrevet på kantene på hvert hjul i tilfeldig rekkefølge. Å snu på hjulene ville krypse og fjerne ord. Når en person mottok Jefferson-hjulet, ville de stave ut den kodede meldingen på hjulet. De ville da se etter en annen linje med bokstaver som ga mening. Denne krypteringsformen ble igjen brukt av den amerikanske hæren mellom 1923 og 1942.

Jefferson-hjulet ble først introdusert i 1797 og bestod av 26 sylindriske trestykker med en jernspindel, og hadde bokstavene i alfabetet skrevet på kantene på hvert hjul i tilfeldig rekkefølge. Å snu på hjulene ville krypse og fjerne ord. Når en person mottok Jefferson-hjulet, ville de stave ut den kodede meldingen på hjulet. De ville da se etter en annen linje med bokstaver som ga mening. Denne krypteringsformen ble igjen brukt av den amerikanske hæren mellom 1923 og 1942.

Enigma-maskinen

Da sin debut ble debut i 1943, var Enigma-maskinen en serie elektromekaniske rotorsiffer som ble brukt av nazismilitæret. Den gangen var det det anses uknuselig. Nazistene ville skifte chiffer hver dag. Inntil Alan Turing og teamet hans var i stand til å dra nytte av maskinens svakhet, ga Enigma nazistene en enestående fordel.

Da sin debut ble debut i 1943, var Enigma-maskinen en serie elektromekaniske rotorsiffer som ble brukt av nazismilitæret. Den gangen var det det anses uknuselig. Nazistene ville skifte chiffer hver dag. Inntil Alan Turing og teamet hans var i stand til å dra nytte av maskinens svakhet, ga Enigma nazistene en enestående fordel.

ASE og Captcha

Året 1997 førte til oppfinnelsen av to revolusjoner innen kryptering og sikkerhet. National Institute of Standards and Technologies utviklet Advanced Encryption Standard. Som diskutert tidligere i denne guiden, brukes denne 128-biters krypteringen fortsatt i dag. En enhet som vil kunne sjekke en milliard milliarder AES-nøkler hvert sekund, vil kreve 174,449,211,009,120,166,087,753,728 år for å knekke denne krypteringen.

Året 1997 førte til oppfinnelsen av to revolusjoner innen kryptering og sikkerhet. National Institute of Standards and Technologies utviklet Advanced Encryption Standard. Som diskutert tidligere i denne guiden, brukes denne 128-biters krypteringen fortsatt i dag. En enhet som vil kunne sjekke en milliard milliarder AES-nøkler hvert sekund, vil kreve 174,449,211,009,120,166,087,753,728 år for å knekke denne krypteringen.

Året 1997 var også året Captcha ble introdusert. Et tilfeldig generert bilde av tekst som kan bare leses av mennesker dukket opp på skjermen. Tekstens bølgete og unike funksjoner gjør det umulig for elektroniske enheter å lese. For å få tilgang til et nettsted, trenger en menneskelig bruker å legge inn serien med bokstaver eller tall som vises foran dem.

Året 1997 var også året Captcha ble introdusert. Et tilfeldig generert bilde av tekst som bare kan leses av mennesker dukket opp på skjermen. Tekstens bølgelighet og unike funksjoner gjør det umulig for elektroniske enheter å lese. For å få tilgang til et nettsted, trenger en menneskelig bruker å legge inn serien med bokstaver eller tall som vises foran dem.

Det er tydelig å se at kryptografi og dens metoder har utviklet seg i hundrevis av år. I dag har AES vist seg å være en av de mest avanserte og sikre former for kryptering verden noensinne har sett.

Militæret og regjeringen har lenge vært i spissen for krypteringsforskning med mål om å beskytte militære hemmeligheter. Det er ikke overraskende at forskning på området kryptering pågår.

Hvordan krypterer VPN-er informasjonen din?

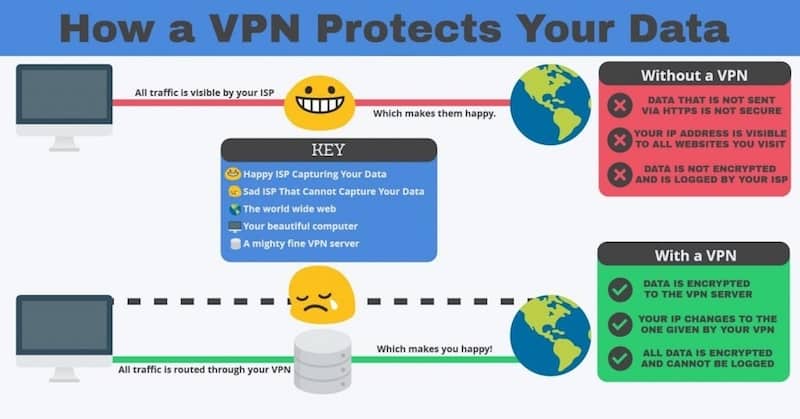

En VPN sikrer trafikken mellom enheten du bruker og VPN-serveren. Dette gjør det vanskelig, om ikke umulig, for spioner og hackere å se dataene dine mens de blir overført. En VPN er en privat nettverk.

En VPN bruker tunneling. Dette er en prosess som gjør at dataene dine kan sendes privat og sikkert over Internett. For å forstå hvordan tunneling fungerer, må du huske det all informasjonen som overføres over Internett blir delt i små biter som kalles pakker. Hver pakke har viktig informasjon.

Med en VPN-tunnelforbindelse settes hver datapakke du sender inn i en annen datapakke før den overføres over Internett. Dette er en prosess kjent som innkapsling. Den ytre pakken gir et sikkerhetsnivå, og forhindrer at innholdet blir sett av publikum.

Tunneling er bare en fasit av beskyttelsen du får fra en VPN. En VPN krypterer dataene du sender over Internett, slik at pakkene kan bare nås av VPNs klient og server. VPNs klient og server er koblet sammen.

Det er mange VPN-sikkerhetsprotokoller som brukes til å holde dataene kryptert. En av de vanligste er IPSec, også kjent som Internet Protocol Security. En annen er OpenVPN.

Disse beskytter dataene dine ved å først ta hver innkapslede datapakke og kryptere innholdet ved hjelp av en krypteringsnøkkel. Krypteringsnøkkelen kan bare fungere mellom VPN-serveren og klienten.

For det andre brukes en subprotokoll, kjent som innkapslingsoverskrift. Denne innkapslingsoverskriften kommer til å skjule noe av pakkeinformasjonen. En del av det som er skjult er identiteten din. Disse to viktige funksjonene, tunneling og kryptering, er bare en del av det som gjør dataene dine sikrere med en VPN. Autentiserte tilkoblinger er et annet verktøy designet for å holde nysgjerrige øyne vekk fra din private og personlige informasjon.

Fordelene med kryptering

Den primære fordelen eller formålet med kryptering er å beskytte konfidensialitet og personvern av data som enten er lagret på en datamaskin eller overført via Internett eller et internt datanettverk. Kryptering forhindrer at uvedkommende får tilgang til og utnytter dine private data. For eksempel krever kredittkortselskaper at selgere krypterer kundens data både når informasjonen lagres og når den sendes over nettverk..

Individuelle forbrukere har et ansvar for å ta skritt for å beskytte deres personlige personvern. I 2023 ble mer enn 190 millioner smarttelefonbrukere hacket. I 2016 viste Apple vilje til å samarbeide med den føderale regjeringen og bryte brukerne sine personvernregler. Dette er viktig for deg å tenke på. Din personlige informasjon, inkludert personnummer, private direktemeldingssamtaler, bankinformasjon og sensitive bilder, er hos risiko for å bli brukt av uærlige individer, enten de er kriminelle eller offentlige etater.

Hvorfor er kryptering viktig?

USA er sammen med 13 andre land en del av det som omtales som De 14 øynene. Disse landene samarbeider med hverandre for å samle etterretning. Selv om dette kan virke relativt godartet, er sannheten at disse regjeringene bruker programmer som lar dem gjøre det avskjære informasjonen som kommuniseres på nettet og via tekst, tingene du laster ned, samt bankinformasjon. Det du tror er privat, kan fort bli offentlig.

Du fortjener å kunne sende og overføre informasjon sikkert og privat. Mange mener feil at online sikkerhet og kryptering ikke bør bekymre dem fordi de ikke har noe å skjule. Sannheten er at informasjon som kan virke irrelevant og uviktig for deg, når den faller i gale hender, kan brukes til skade omdømmet ditt, sårer deg økonomisk, og utsetter private aspekter av livet ditt for verden. Beskytt deg selv lære mer om kryptering og deretter dra nytte av krypteringsprogramvare designet for å beskytte deg og dem du bryr deg om.

28.04.2023 @ 09:18

åten noen kan få tilgang til huset er ved å ha den samme nøkkelen. Symmetrisk kryptering er rask og effektiv, men det er viktig å sørge for at nøkkelen holdes trygg og ikke deles med uautoriserte personer.

Asymmetriske nøkkelord

Asymmetrisk kryptering bruker to forskjellige nøkler for å kryptere og dekryptere data. En nøkkel er kjent som den offentlige nøkkelen, og den andre er den private nøkkelen. Den offentlige nøkkelen kan deles med alle, mens den private nøkkelen må holdes trygg og hemmelig. Den mest populære asymmetriske nøkkelkrypteringen er RSA-algoritmen. Asymmetrisk kryptering er mer sikker enn symmetrisk kryptering, men det er også tregere og mer ressurskrevende.

I dagens digitale verden er kryptering avgjørende for å beskytte personvernet og sikkerheten til dataene våre. Det er viktig å velge riktig type kryptering og sørge for at nøklene holdes trygge. Vi bør alle gjøre vårt beste for å forbedre sikkerheten til dataene våre og beholde personvernet. Kryptering er en nødvendig del av datasikkerhet, og sterk kryptering er en god ting.